git-akki/cso-vibecheck

GitHub: git-akki/cso-vibecheck

面向 vibe 编码应用的 Claude Code 安全审计技能,通过 22 项确定性检查快速发现 AI 生成代码中的常见漏洞并输出带修复建议的结构化报告。

Stars: 1 | Forks: 0

# cso-vibecheck

```

██████╗███████╗ ██████╗ ██╗ ██╗██╗██████╗ ███████╗

██╔════╝██╔════╝██╔═══██╗ ██║ ██║██║██╔══██╗██╔════╝

██║ ███████╗██║ ██║ ██║ ██║██║██████╔╝█████╗

██║ ╚════██║██║ ██║ ╚██╗ ██╔╝██║██╔══██╗██╔══╝

╚██████╗███████║╚██████╔╝ ╚████╔╝ ██║██████╔╝███████╗

╚═════╝╚══════╝ ╚═════╝ ╚═══╝ ╚═╝╚═════╝ ╚══════╝

senior-CSO security audit for vibe-coded apps

```

面向 Vibe 编码应用的资深 CSO 安全审计技能 (Cursor / Lovable / Bolt / Replit / v0 / Claude-built)。

运行确定性的、可重复的 20 层审计,并生成包含 `file:line` 证据和可复制粘贴的修复 diff 的结构化报告。

## 为什么

Vibe 编码的应用总是频繁出现相同的短板故障:

- 40-62% 的 AI 生成代码包含漏洞

- 73% 在部署时未能通过至少一项 OWASP Top 10 检查

- 11% 的公开 Supabase 应用泄露了 service key

- 78% 暴露了 `.env` 文件

- 91.5% 至少存在一个 AI 幻觉缺陷 (2026 年第一季度)

该技能所依托的真实安全事件:

- **Moltbook (2026 年 2 月)** — 上线 3 天后,由于关闭了 Supabase RLS 且客户端包中包含 anon key,导致 150 万个 auth token 和 3.5 万封电子邮件泄露。

- **Lovable CVE-2025-48757** — `/api/projects/[id]` 上的 BOLA 漏洞,1.8 万条用户记录被暴露,48 天未修补。

- **Bolt.new** — `sk-` / `AKIA` / `AIzaSy` 密钥经常被发布在 JS 包中。

- **Cursor** — `.env` / `.cursor/` 配置被提交到 git。

- **贪吃蛇游戏** — 对网络输入使用 `pickle.loads` 导致 RCE。

## 318 个漏洞是什么样的

VibeWrench 扫描了 100 个 vibe 编码的应用 (2026):

| 发现 | 应用占比 | 覆盖检查项 |

|---|---|---|

| 缺少 CSRF | 70% | 检查项 21 |

| 暴露的 secrets / API keys | 41% | 检查项 6, 16 |

| 堆栈跟踪泄露 | 36% | 检查项 8 |

| 缺少输入验证 | 28% | 检查项 3-5 |

| 无 endpoint 认证 | 21% | 检查项 1, 11, 19 |

| 缺少安全标头 | 20% | 检查项 22 |

| XSS | 18% | 检查项 5 |

| 暴露 Supabase 凭证 | 12% | 检查项 6, 13 |

Wiz Research (2025):20% 的 vibe 编码应用带有严重缺陷。ETH Zurich BaxBench (2025):**45% 的 AI 生成代码包含 OWASP Top 10 漏洞。**

## 覆盖范围

22 项分层检查:

1. API 网关速率限制 + 付费 API 路由的认证

2. Webhook 签名验证 (raw body, Stripe/Clerk/Resend)

3. 用户输入绝不拼接到 system prompt 中

4. 参数化 DB 查询 (Supabase/Prisma)

5. 注入 AI 输出前的 HTML 净化

6. API keys 绝不出现在客户端包中 (`NEXT_PUBLIC_*`/`VITE_*`)

7. 每次 LLM 调用都包含 `max_tokens` + timeout + canary

8. 通用的生产环境错误提示;无堆栈跟踪泄露

9. RAG/retrieval 在 DB 层面通过 `tenant_id` 进行过滤

10. Action Guard — 变更工具需要服务端权限重新检查 + 幂等性

11. 身份来源于服务端 session,绝不来自 request body/header

12. 每个 `/[id]` 路由的归属权检查 (BOLA / IDOR)

13. 每个 public table 都启用了 Supabase RLS

14. 原子化 credit 扣减 + 注册 captcha + 电子邮件规范化

15. 带脱敏功能的结构化 logger;禁止使用 `console.log(req.body)`

16. `.env*` 在 `.gitignore` 中且不在 git 历史记录中

17. 幻觉/误植的 npm 依赖项

18. 禁止对用户输入使用 `pickle.loads` / `eval` / `yaml.load` / `Function()` / `shell:true`

19. Middleware 覆盖范围匹配每个受保护的路由

20. 服务端拦截,而不仅仅是客户端 `useEffect` 重定向

21. 对状态更改请求的 CSRF 保护 (70% 的应用缺少此项)

22. 安全标头 (CSP, HSTS, X-Frame-Options) + cookie flags + TLS 强制执行

每项检查的完整规程:[`references/checks.md`](references/checks.md)。

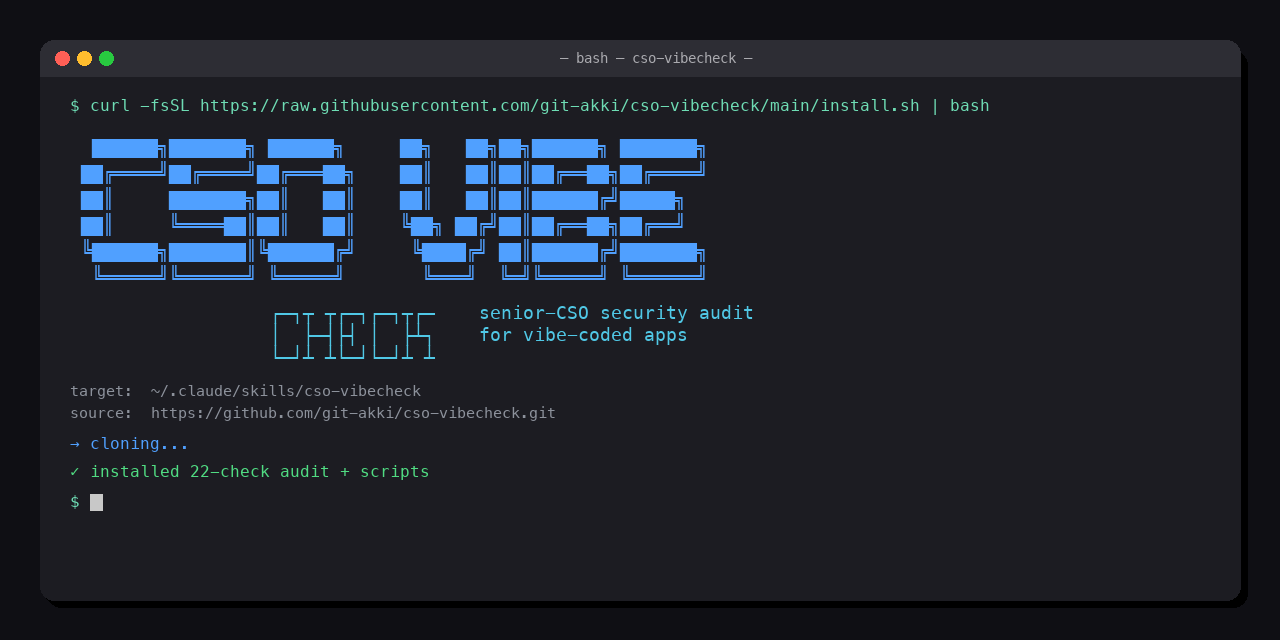

## 安装

单行命令:

```

curl -fsSL https://raw.githubusercontent.com/git-akki/cso-vibecheck/main/install.sh | bash

```

或手动安装:

```

git clone https://github.com/git-akki/cso-vibecheck.git ~/.claude/skills/cso-vibecheck

```

然后在任何 Claude Code 会话中,询问:

或直接调用:

## 快速分诊模式

用于在 30 秒内扫描 5 个最具灾难性的类别 (客户端 key、IDOR、RLS 关闭、.env 暴露、身份来自请求):

```

bash ~/.claude/skills/cso-vibecheck/scripts/triage.sh /path/to/repo

```

然后询问 Claude:

## 输出

结构化 Markdown 报告包含:

- 结论:阻止发布 | 修复后发布 | 无碍

- P0 / P1 / P2 / N/A 计数

- 每项发现:层级、检查编号、`file:line` 证据、纯英文描述、锚定事件、一句话攻击说明、可复制粘贴的 diff 修复

- 推荐的后续行动

- 建议添加的 CI 工具 (gitleaks, socket.dev, Supabase advisor)

有关确切模板,请参阅 [`references/report-template.md`](references/report-template.md)。

## 参考资料

- [OWASP LLM Top 10 (2025)](https://genai.owasp.org/llm-top-10/)

- [OWASP Top 10 Agentic 应用 (2026)](https://genai.owasp.org/resource/owasp-top-10-for-agentic-applications-for-2026/)

- [Wiz Research:20% 的 vibe 应用存在风险](https://www.wiz.io/blog/common-security-risks-in-vibe-coded-apps)

- [Escape Tech:5,600 个应用中存在 2k+ 漏洞](https://escape.tech/blog/methodology-how-we-discovered-vulnerabilities-apps-built-with-vibe-coding/)

- [Moltbook 黑客事件分析](https://blog.ogwilliam.com/post/moltbook-hack-supabase-vibe-coding)

- [Lovable 安全危机 (TNW)](https://thenextweb.com/news/lovable-vibe-coding-security-crisis-exposed)

## 许可证

MIT

标签:AI代码安全, API安全, BOLA, Bolt.new, CI/CD安全, CISA项目, Claude Code, CSO, Cursor, hallucination, IDOR, JSON输出, Llama, Lovable, OWASP Top 10, Replit, StruQ, Supabase, Vibe Coding, 代码审查, 前端安全, 安全报告, 密钥泄露, 应用安全, 文档安全, 自动修复, 软件供应链安全, 远程方法调用, 防御加固