Oluwaseun-Projects/splunk-bruteforce-detection

GitHub: Oluwaseun-Projects/splunk-bruteforce-detection

基于 Splunk 实现跨平台暴力破解攻击检测,覆盖攻击模拟、SPL 查询、告警配置和仪表板可视化的完整 SOC 工作流演示。

Stars: 0 | Forks: 0

# 🔐 使用 Splunk 进行暴力破解攻击检测 (Windows + Linux)

🚨 使用 Hydra 模拟暴力破解攻击,并在 Splunk 中对 Windows 和 Linux 环境进行了检测。

## 📌 概述

本项目演示了如何使用 Splunk 检测异构系统中的暴力破解认证尝试。

它模拟了真实的攻击场景,并实现了检测、告警和可视化——映射了安全运营中心 (SOC) 中使用的工作流程。

## 🎯 目标

* 在 Linux (SSH) 和 Windows (RDP) 上模拟暴力破解攻击

* 在 Splunk 中摄取和分析日志

* 使用 SPL 检测可疑的认证模式

* 创建用于实时监控的告警

* 构建用于威胁可见性的仪表板

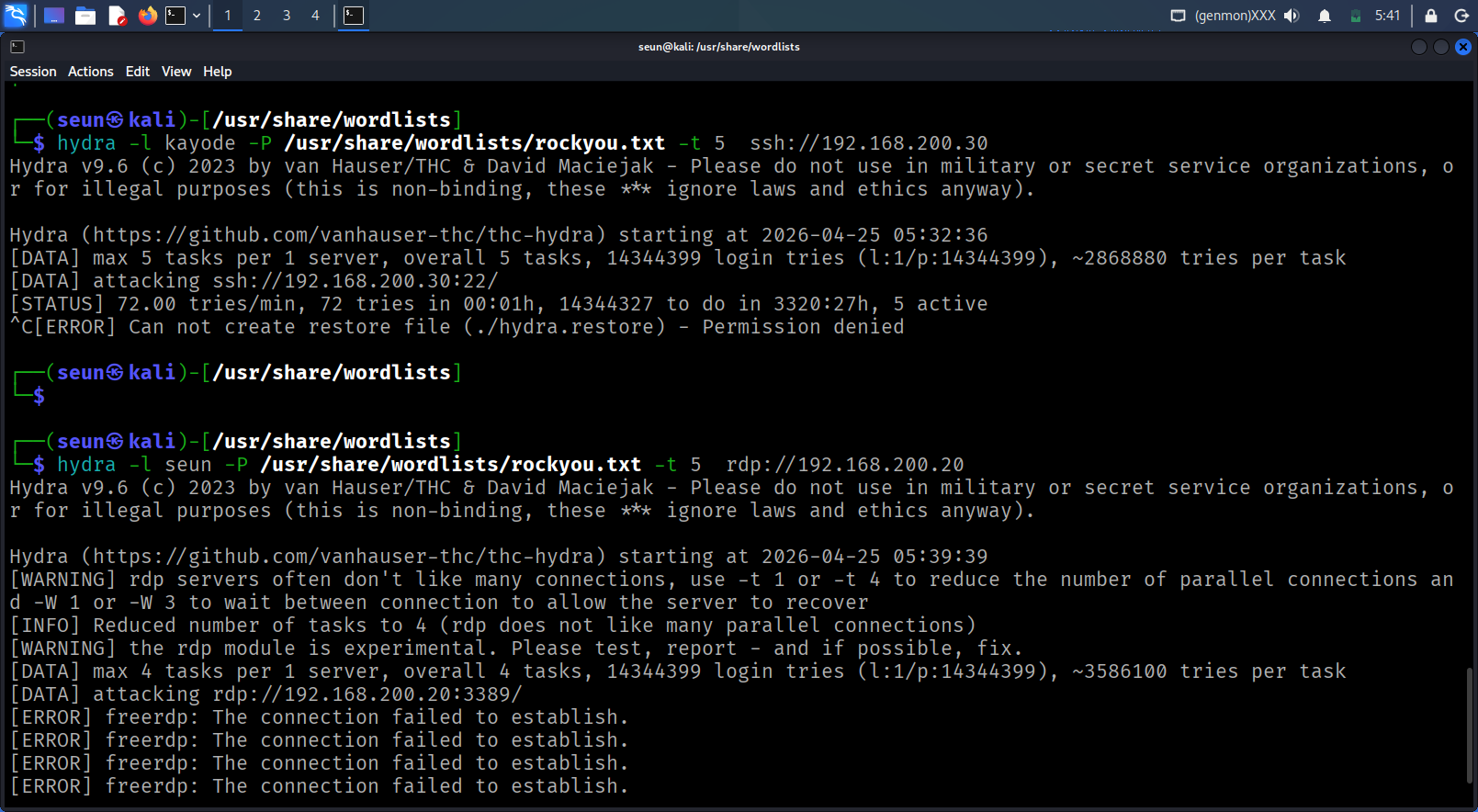

## 🧪 攻击模拟

暴力破解攻击是通过 Kali Linux 机器使用 Hydra 生成的。

### 🔹 SSH 暴力破解 (Linux 目标)

```

hydra -l kayode -P /usr/share/wordlists/rockyou.txt ssh://192.168.200.30 -t 5

```

### 🔹 RDP 暴力破解 (Windows 目标)

```

hydra -l seun -P /usr/share/wordlists/rockyou.txt rdp://192.168.200.20 -t 5

```

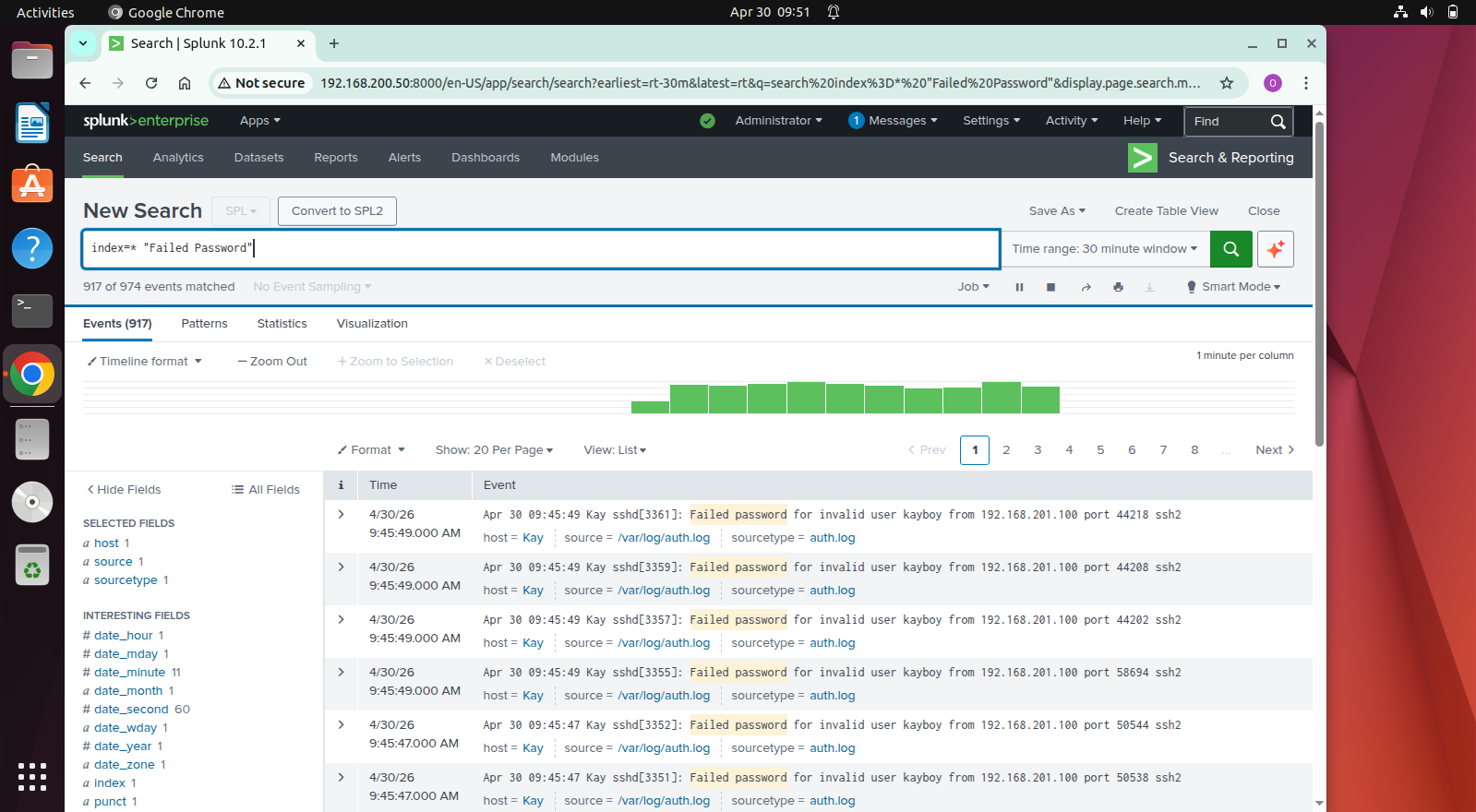

## 📥 数据源

| 来源 | 描述 |

| ------- | --------------------------------------------------- |

| Linux | `/var/log/auth.log` (SSH 登录失败记录) |

| Windows | 安全事件日志 (EventCode 4625 - 登录失败) |

## 🔍 检测策略

暴力破解活动的识别基于以下几点:

* 重复的认证失败尝试

* 来自单一源 IP 的多次尝试

* 针对一个或多个用户账户的攻击

* 基于阈值的检测 (≥ 5 次尝试)

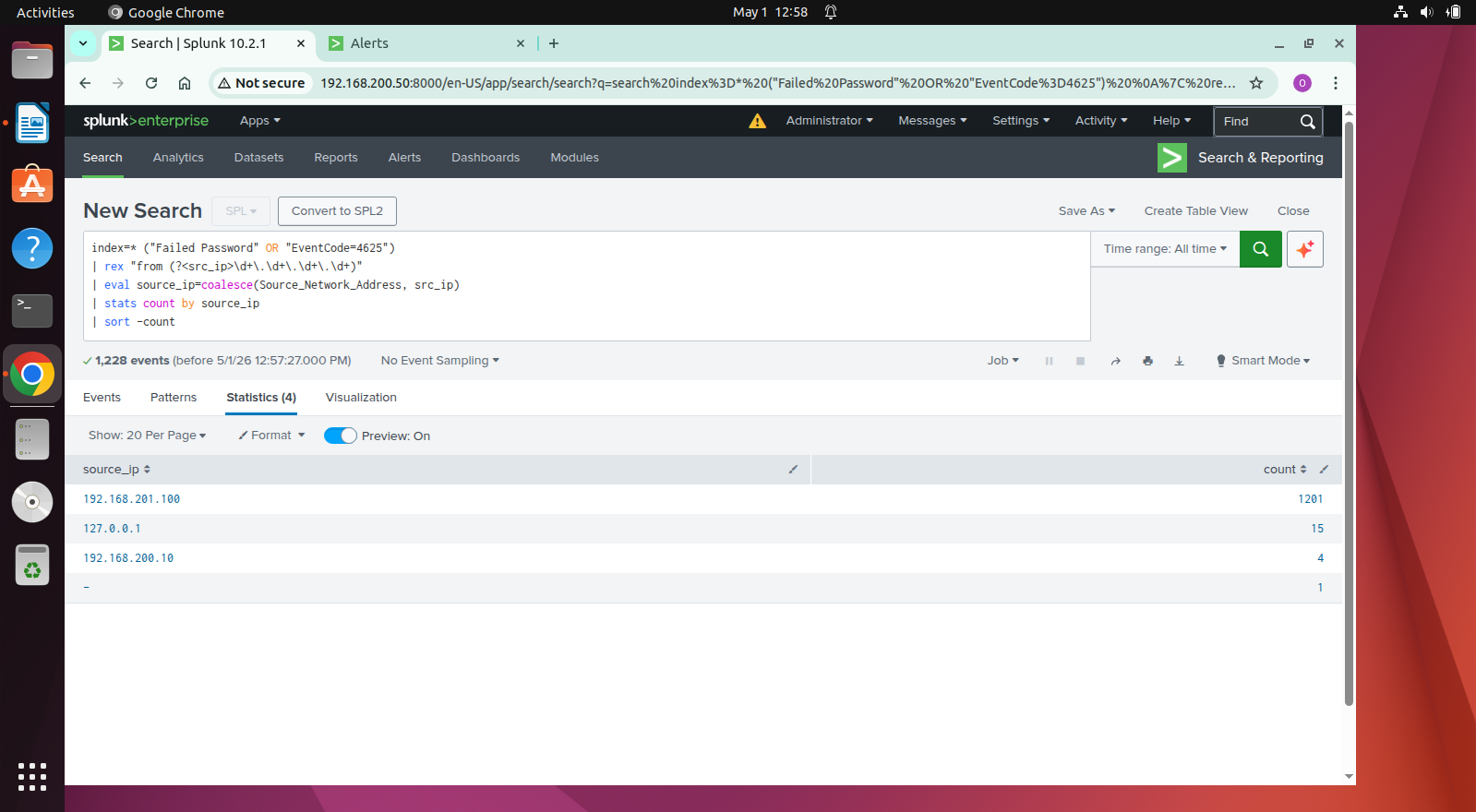

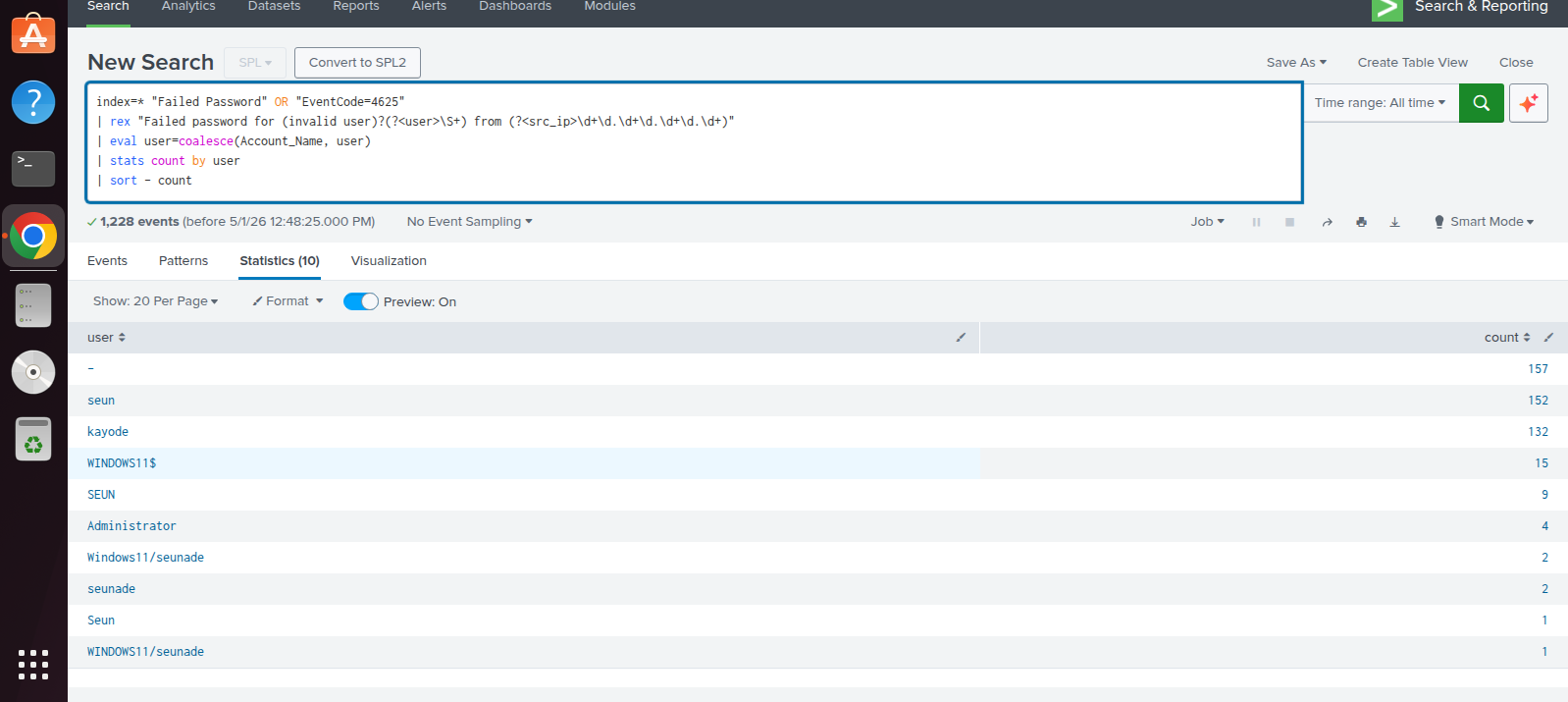

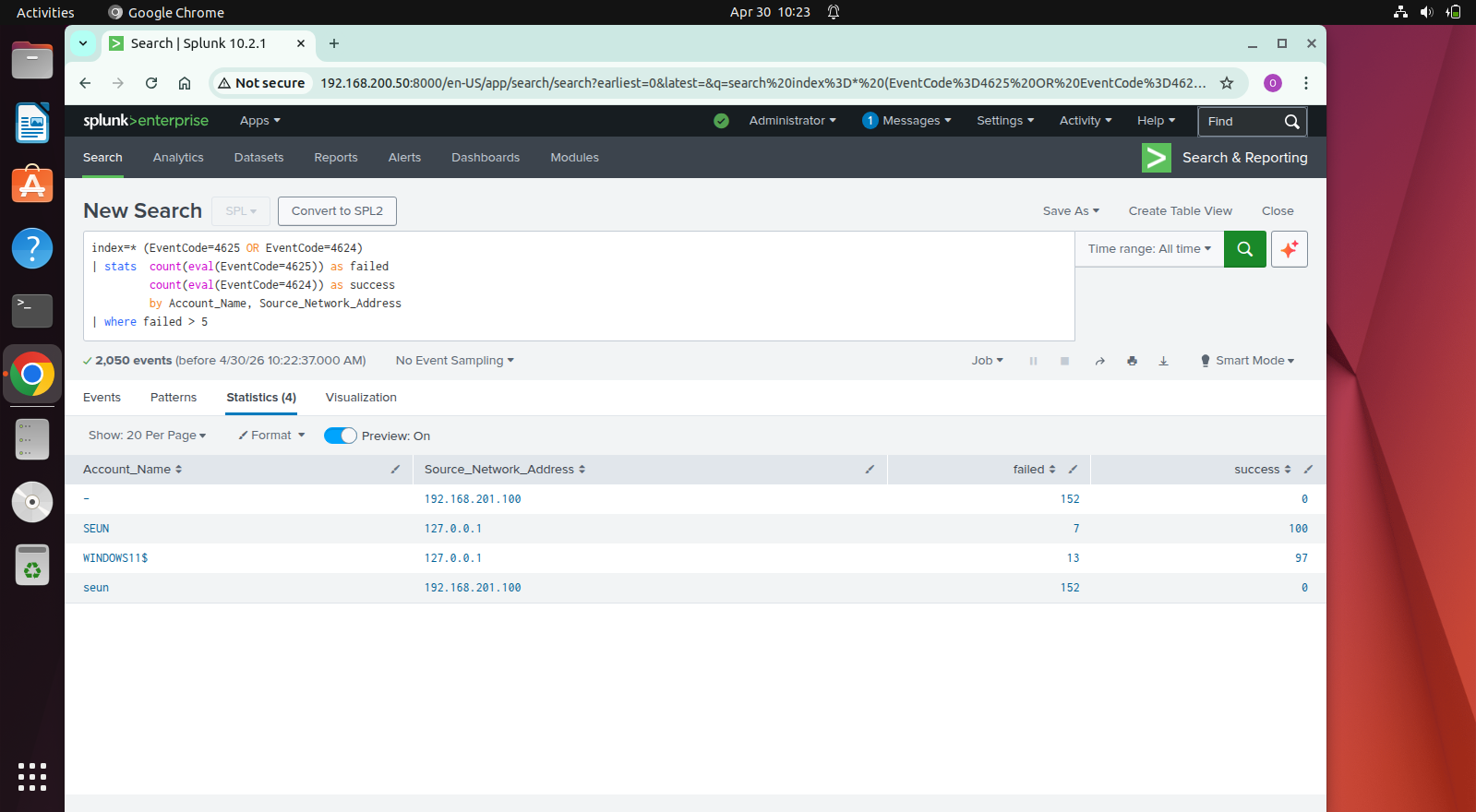

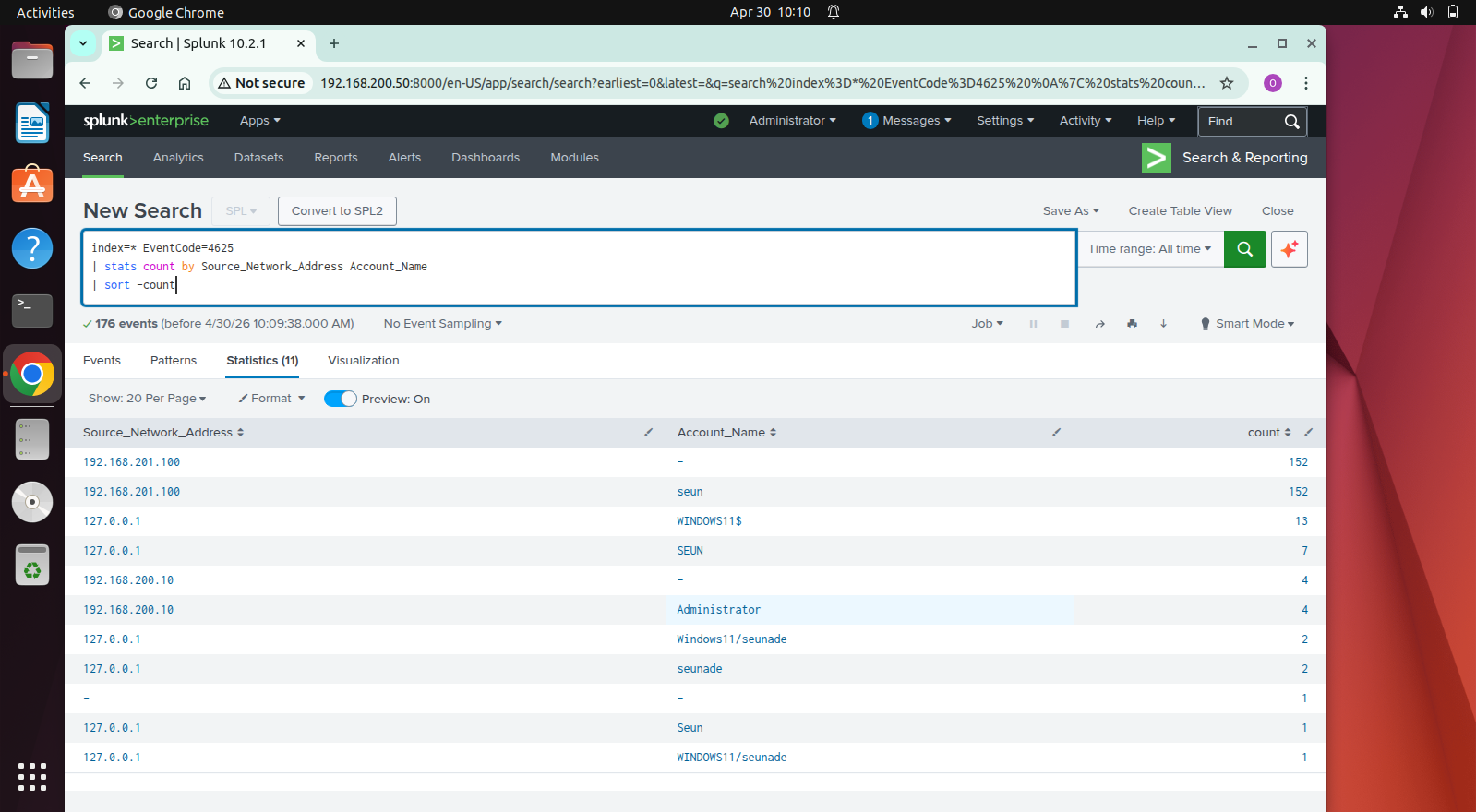

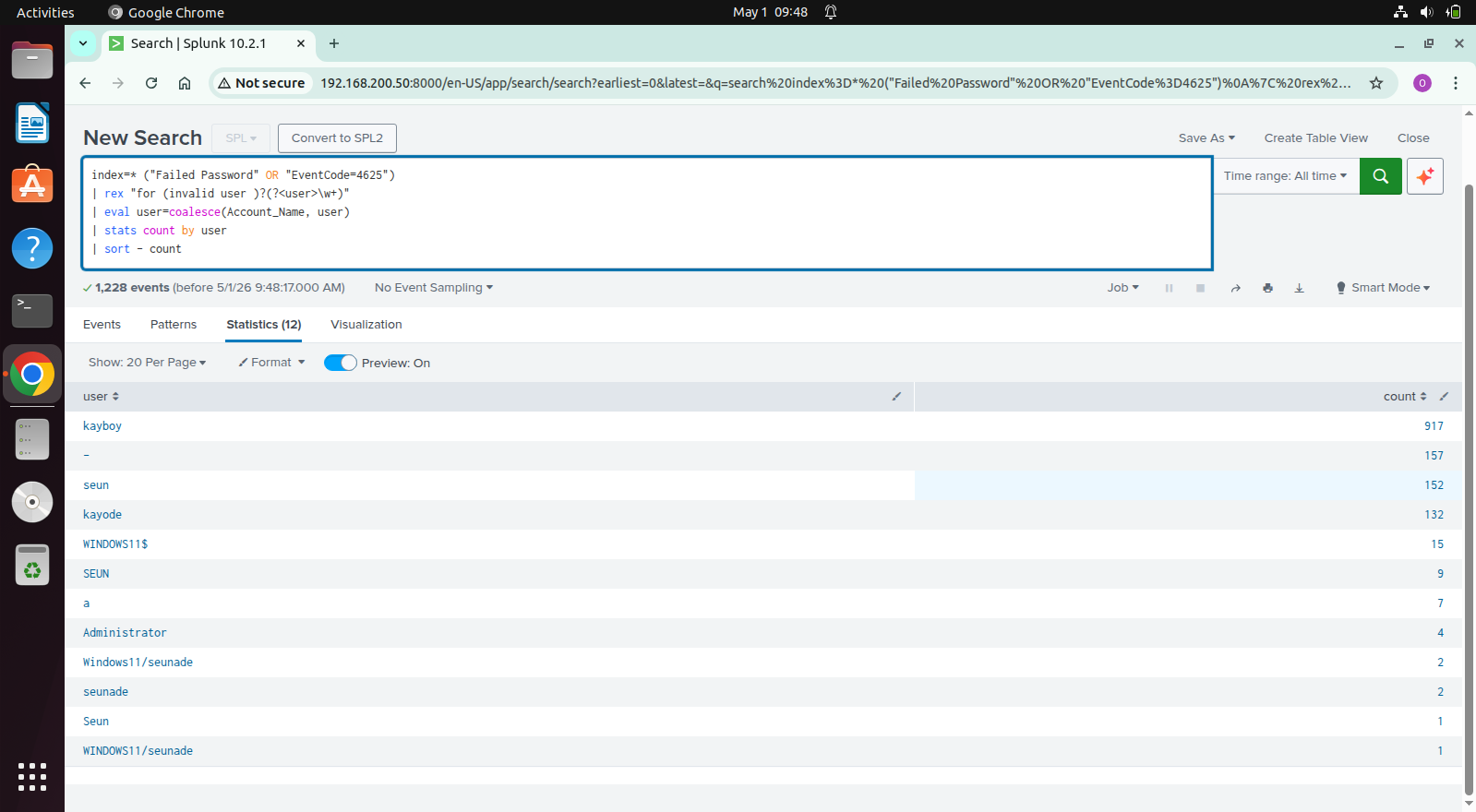

## 💻 SPL 检测查询

```

index=* ("Failed password" OR "4625")

| rex "from (?\d+\.\d+\.\d+\.\d+)"

| rex "for (invalid user )?(?\w+)"

| eval user=coalesce(Account_Name, user)

| eval src_ip=coalesce(Source_Network_Address, src_ip)

| stats count by src_ip, user

| where count >= 5

| sort - count

```

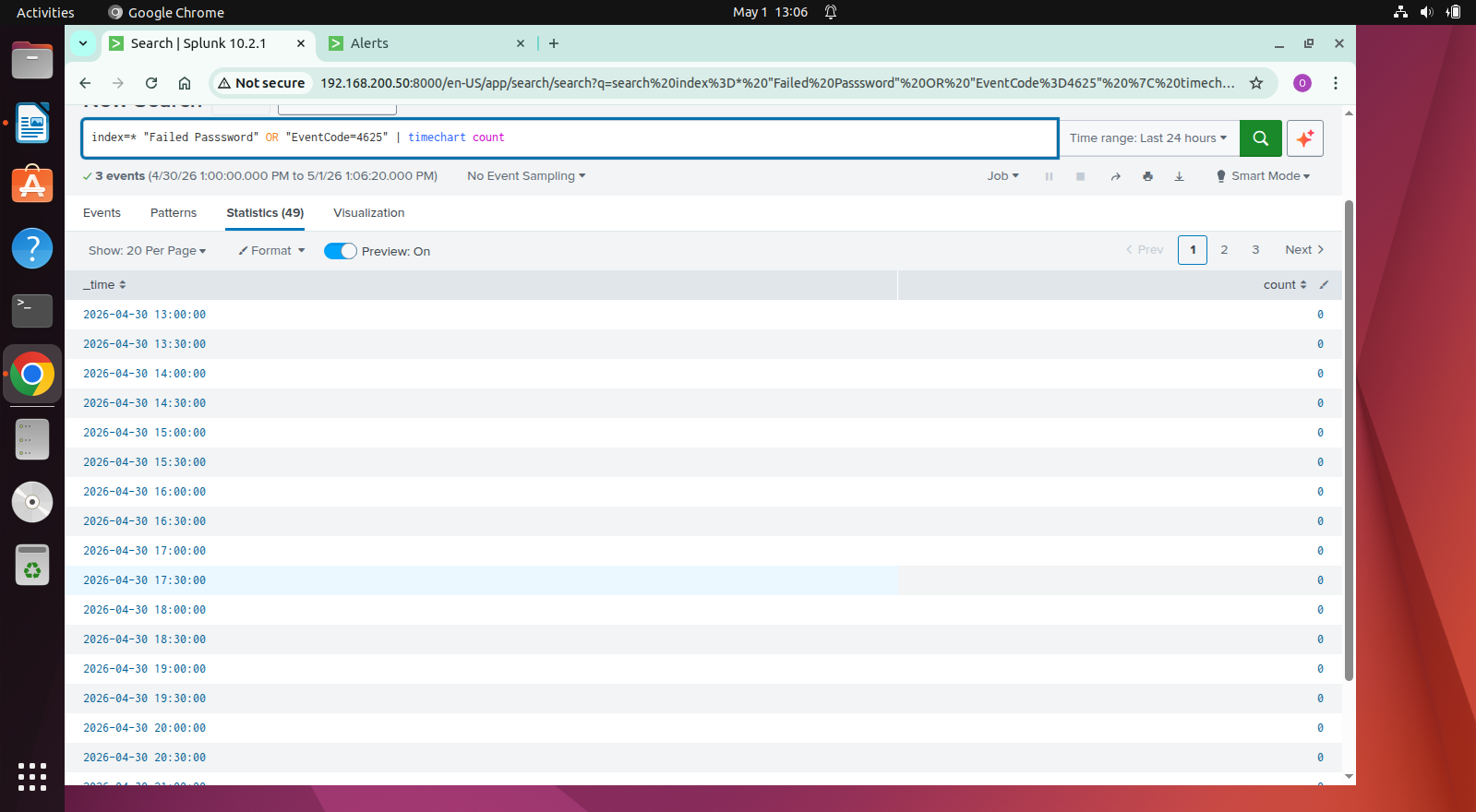

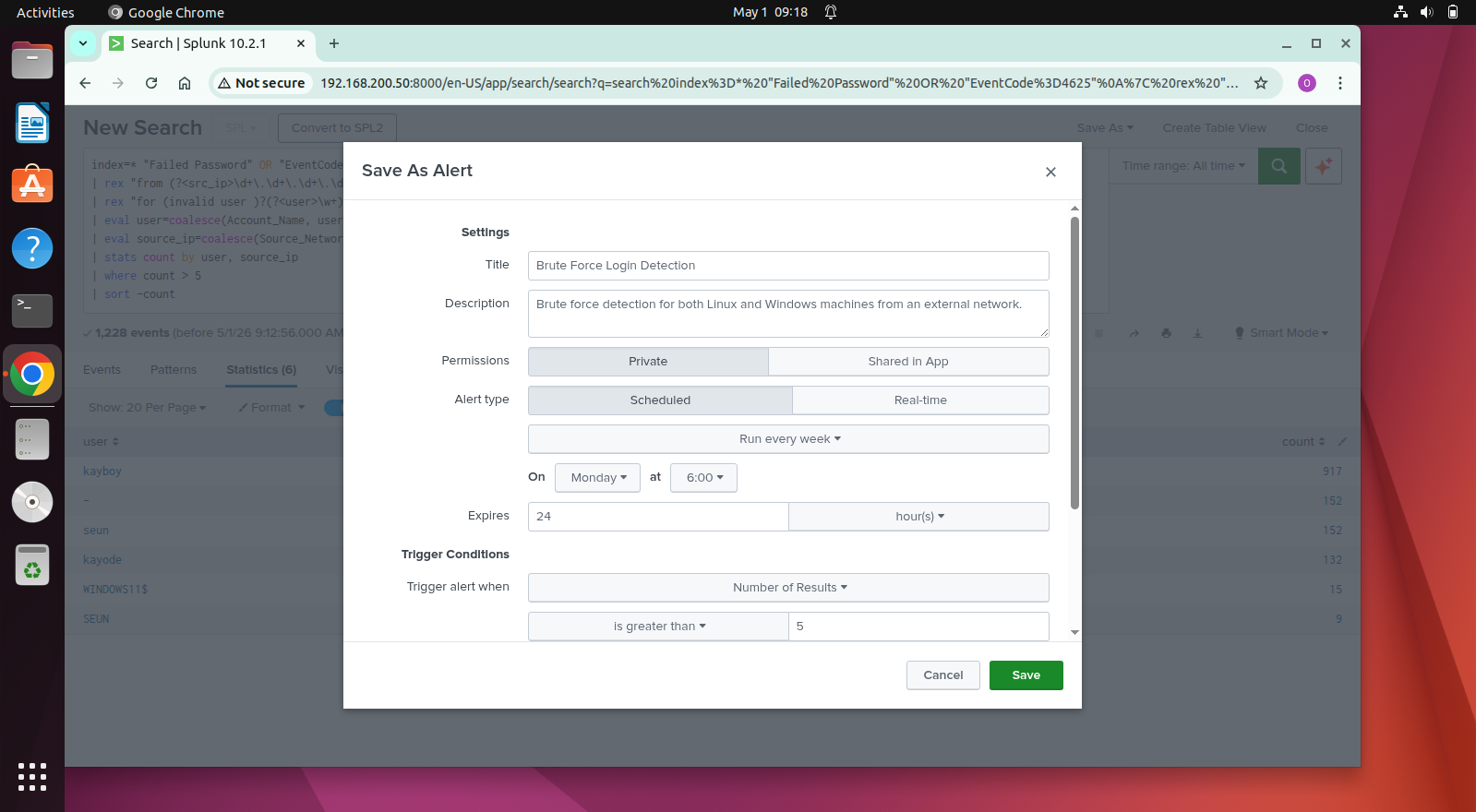

## 🚨 告警实现

已配置一个告警,用于在检测到暴力破解行为时触发。

**配置:**

* 类型:计划任务

* 频率:每 5 分钟

* 触发条件:结果数量 > 0

* 目的:检测并通知活跃的暴力破解尝试

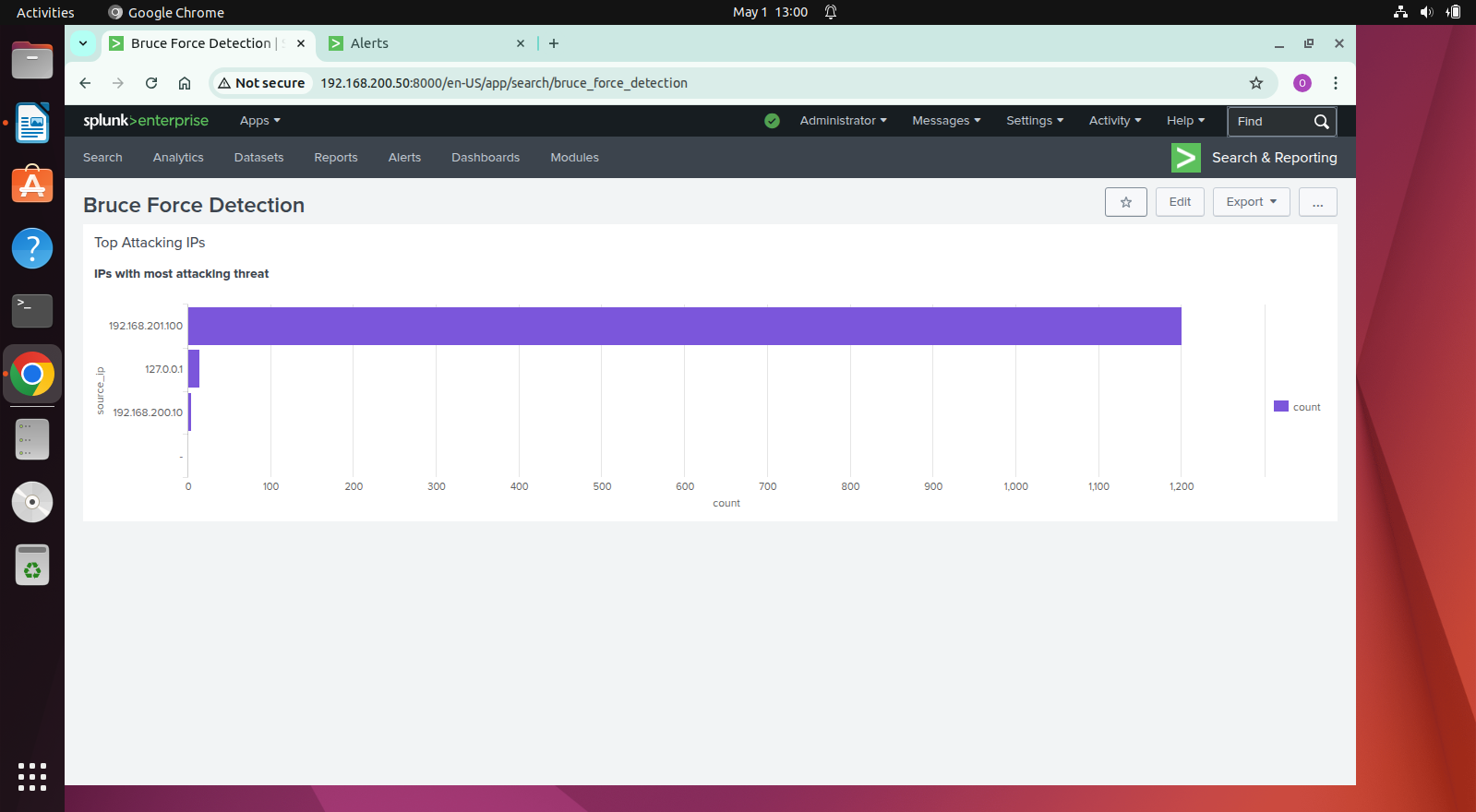

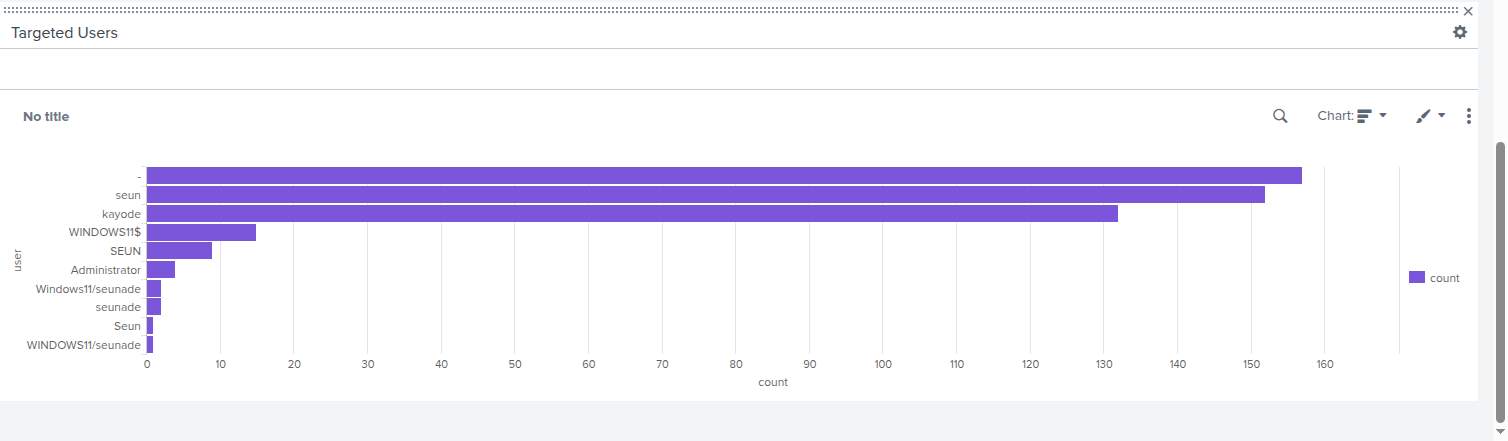

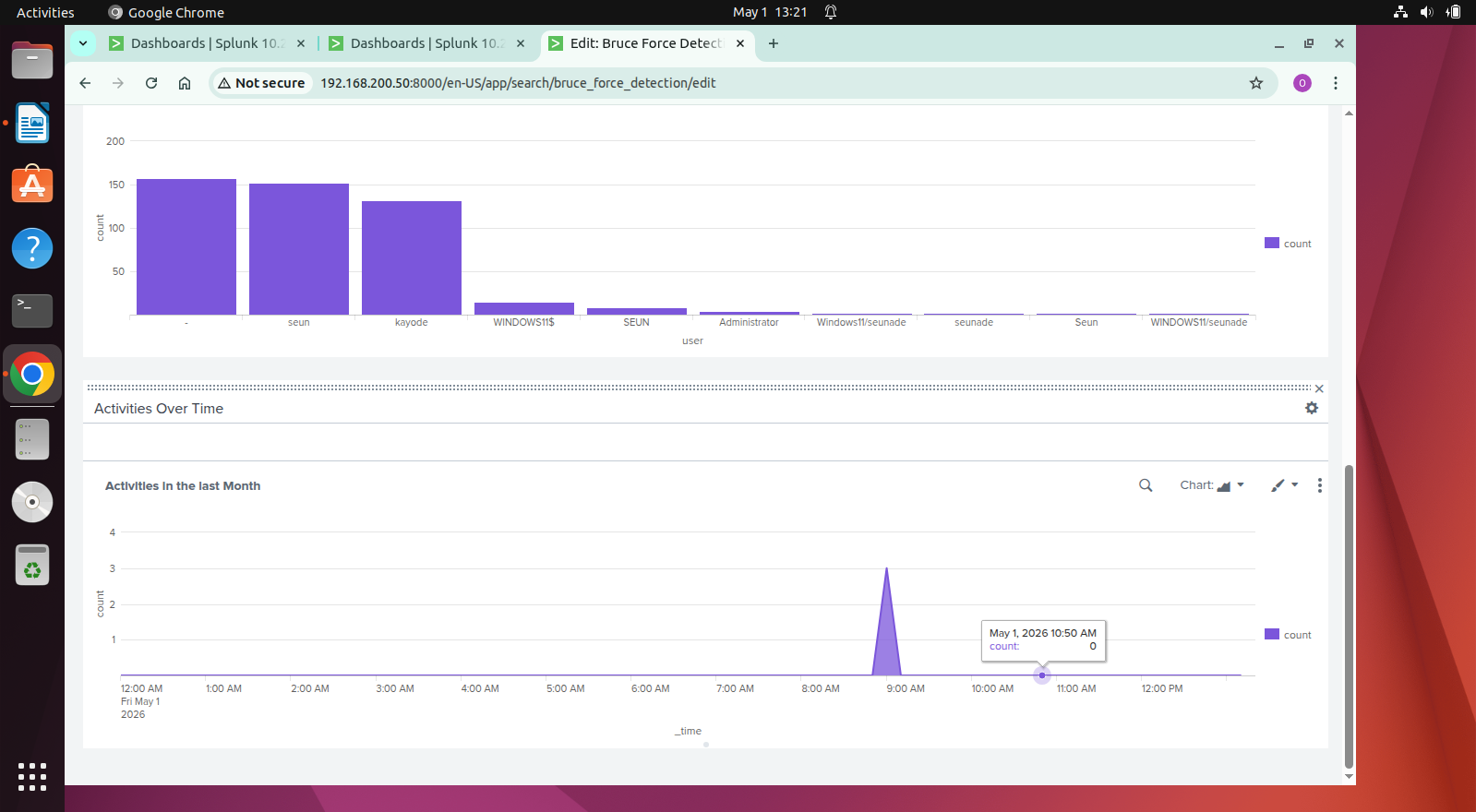

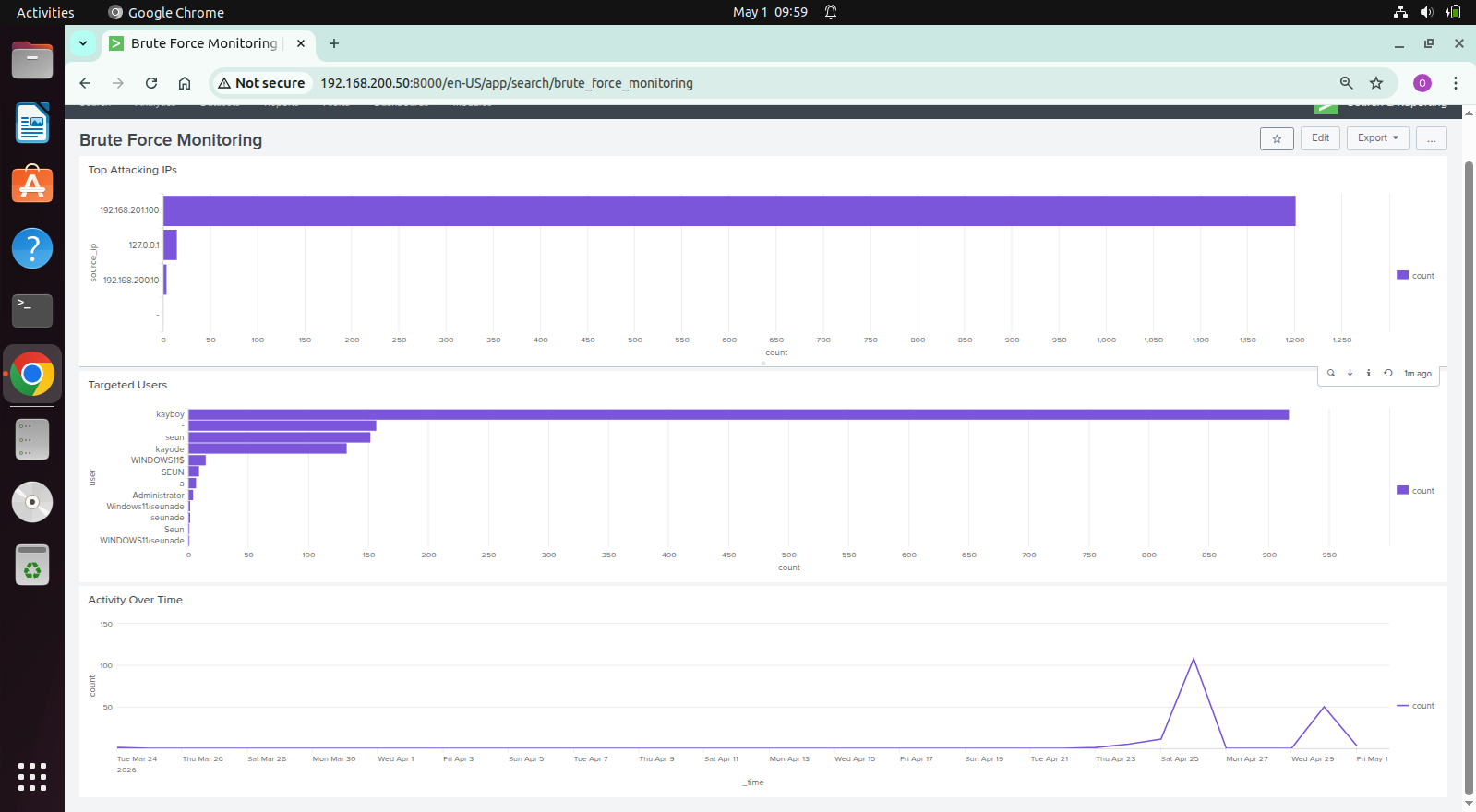

## 📊 仪表板概述

创建了一个 Splunk 仪表板,用于可视化各系统的暴力破解活动。

### 🔹 攻击次数最多的 IP

识别产生最多失败登录尝试次数的源 IP 地址。

标签:AMSI绕过, CCTV/网络接口发现, Hydra, Linux认证日志, RDP安全, SOC监控, SPL查询, SSH安全, Windows事件日志, 仪表盘可视化, 免杀技术, 威胁检测, 安全运营中心, 异常行为检测, 攻击模拟, 暴力破解检测, 红队行动, 网络安全, 网络映射, 隐私保护, 驱动签名利用