k1shahinpour/snort-ids-lab-vmware

GitHub: k1shahinpour/snort-ids-lab-vmware

一套基于 VMware 虚拟化的 Snort 入侵检测实验环境,帮助用户在隔离网络中实践规则调优、数据包分析与入侵检测的完整流程。

Stars: 0 | Forks: 0

# snort-ids-实验室-vmware

实用 Snort IDS 实验室,演示在受控环境下的规则调优、数据包分析和入侵检测。

## 🖥️ 实验室环境

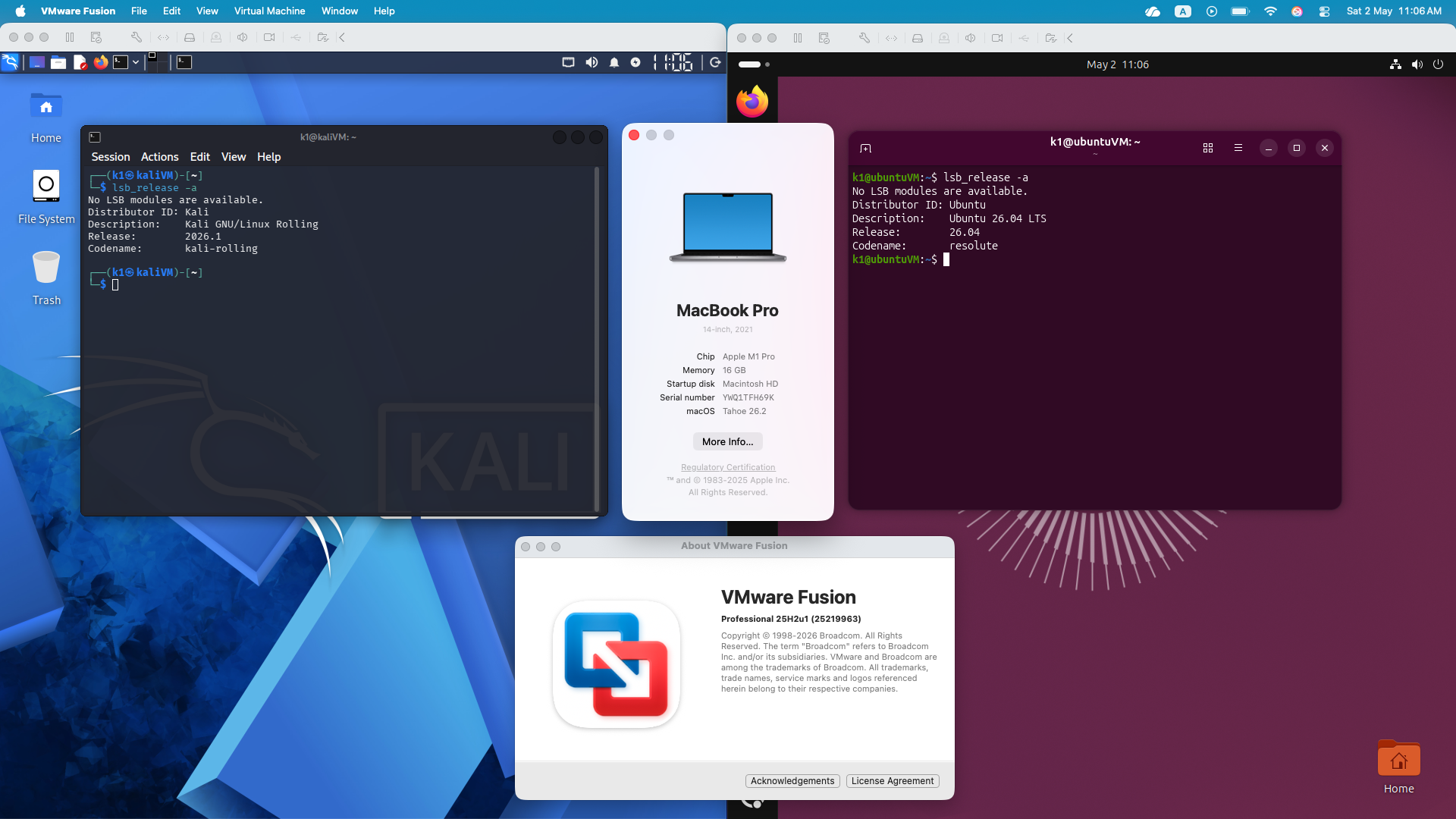

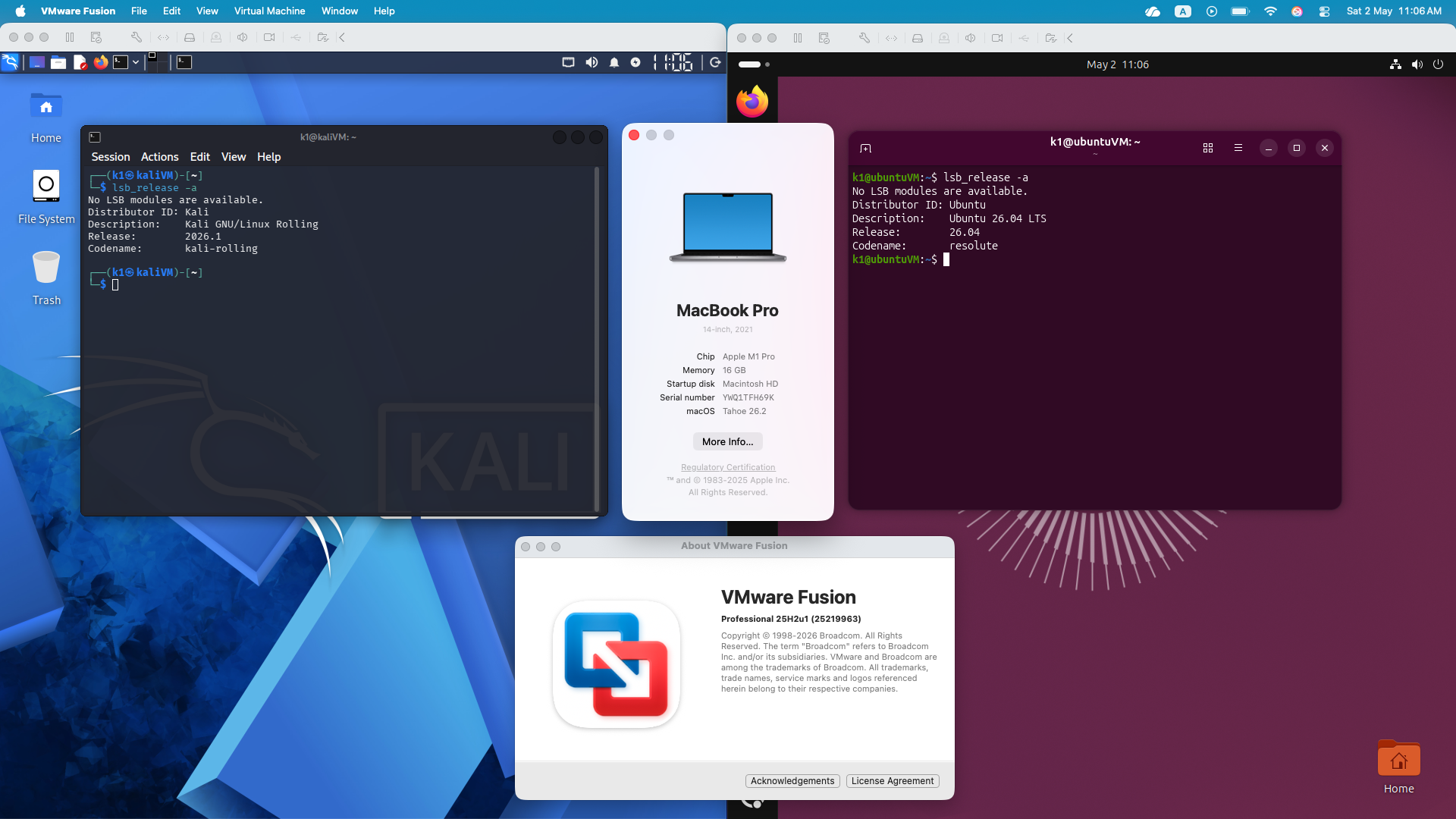

### 硬件

- Apple MacBook Pro (2021)

- Apple M1 Pro 芯片

- 16 GB 内存

### 虚拟化平台

- VMware Fusion 25H2U1

### 虚拟机

#### 🔴 攻击机

- 操作系统:Kali Linux 2026.1

- 角色:攻击模拟(扫描、探测、流量生成)

#### 🟢 靶机 / 检测机

- 操作系统:Ubuntu 26.04 LTS

- 角色:Snort IDS(入侵检测系统)

### 🧠 实验室架构

- Kali Linux 作为攻击机

- Ubuntu 运行 Snort 以监控和检测恶意流量

- 两台机器连接在一个隔离的虚拟网络中 (VMware Fusion)

标签:IP 地址批量处理, M1芯片, OPA, VMware Fusion, 入侵检测系统, 安全数据湖, 密码管理, 插件系统, 攻击模拟, 流量监控, 网络安全, 网络安全实验, 虚拟化环境, 蜜罐与检测, 规则调优, 隐私保护, 靶场, 驱动签名利用