Ronoh12/soc-analyst-lab

GitHub: Ronoh12/soc-analyst-lab

一个面向SOC L1分析师的暴力破解攻击调查训练实验室,通过Linux认证日志分析帮助学习者掌握完整的事件调查与响应文档编写流程。

Stars: 0 | Forks: 0

# SOC Analyst 实验室 – 暴力破解攻击调查

## 📌 目标

本项目使用 Linux 认证日志模拟一次针对疑似暴力破解攻击的 SOC L1 分析师调查。目标是检测可疑活动、分析日志、识别入侵指标 并推荐缓解措施。

## 🛠️ 使用的工具

- Kali Linux / Ubuntu

- Linux 认证日志 (/var/log/auth.log)

- Bash / 命令行

- Python (用于日志分析)

- GitHub (用于文档编写)

## 🚨 场景

系统管理员报告在 Linux 服务器上出现了多次失败的登录尝试。作为 SOC 分析师,您的任务是调查这是否是一次暴力破解攻击。

## 🔍 执行步骤

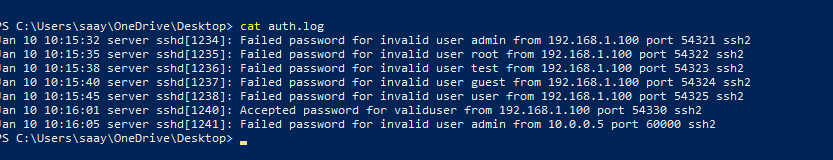

### 1. 日志收集

- 从 `/var/log/auth.log` 获取认证日志

### 2. 日志分析

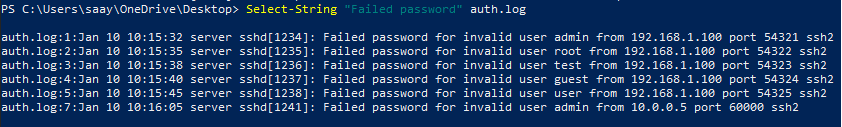

- 过滤出失败的登录尝试

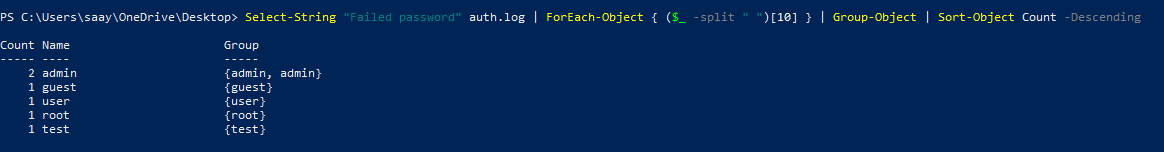

- 识别出特定 IP 地址的重复登录失败记录

### 3. 检测可疑活动

- 短时间内出现多次失败的登录尝试

- 同一 IP 尝试使用不同的用户名登录

### 4. 入侵指标

- 可疑 IP 地址(例如:192.168.1.100)

- 重复的 SSH 失败登录尝试

- 未经授权的登录模式

### 5. 结论

该活动特征与针对 SSH 认证的暴力破解攻击一致。

## 🛡️ 缓解措施

- 使用防火墙 阻止恶意 IP

- 禁用密码认证(使用 SSH 密钥)

- 安装 Fail2Ban

- 启用账户锁定策略

## 📊 成果

成功检测并分析了一个暴力破解攻击场景,展示了在日志分析、告警分类和事件文档记录方面的 SOC L1 技能。

## 📁 项目结构

logs/

analysis/

screenshots/

## 📸 截图

### 日志数据

### 失败的登录尝试

### IP 分析

##

## 🔗 作者

Rodgers Rono

GitHub: https://github.com/Ronoh12

标签:AMSI绕过, Bash命令行, Fail2Ban, iptables防火墙, Linux身份验证日志, Python日志分析, SOC L1, SOC分析实验室, SSH密钥认证, SSH暴力破解, 事件分类与研判, 入侵指标, 内存分配, 初级安全分析师, 告警调查, 威胁检测, 安全实验环境, 安全运营中心, 应用安全, 暴力破解攻击, 缓解措施建议, 网络安全, 网络映射, 账户锁定策略, 逆向工具, 隐私保护