ArcenumSystems/Wazuh-rules

GitHub: ArcenumSystems/Wazuh-rules

一套面向企业环境的高保真 Wazuh 自定义检测规则,覆盖 Linux、Windows、AWS 云和网络层威胁,所有规则均映射 MITRE ATT&CK 并经过生产环境验证。

Stars: 0 | Forks: 0

# Arcenum Systems – 自定义 Wazuh 检测规则

## 概述

本仓库包含生产级自定义 Wazuh 检测规则,作为 **Arcenum Systems** SIEM+UEBA 平台的一部分开发。这些规则扩展了 Wazuh 的默认规则集,提供了针对企业环境(涵盖 Linux 端点、Windows 基础设施、AWS 云和网络层)进行调优的高保真检测。

所有规则均:

- 映射到 **MITRE ATT&CK** 技术

- 使用 `arcenum_critical / arcenum_high / arcenum_medium` 分类系统进行严重性标记

- 旨在最大限度地减少真实 SOC 环境中的误报

- 作为 Arcenum Systems 检测流水线的一部分,已在实时遥测数据上进行了测试

## 仓库结构

```

arcenum-systems-wazuh-rules/

├── rules/

│ ├── linux_suspicious_activity.xml # Privilege escalation, reverse shells, LOLBins, persistence

│ ├── windows_lateral_movement.xml # Credential dumping, PsExec, WMI, PowerShell abuse, AD enum

│ ├── aws_cloudtrail_detections.xml # IAM abuse, CloudTrail tampering, S3 exfil, EC2 abuse

│ └── network_anomalies.xml # Port scans, DNS tunneling, C2 beaconing, Tor evasion

├── decoders/

│ └── custom_decoder.xml # Arcenum Systems + Wolfsense EDR log decoders

├── docs/

│ └── usage.md # Deployment and tuning guide

└── README.md

```

## 检测覆盖范围

### Linux 可疑活动 (`100001–100099`)

| Rule ID | Technique | Description |

|---|---|---|

| 100001 | T1548.003 | 提权 sudo 命令执行 |

| 100002 | T1548.003 | 执行 Sudo 免密码 |

| 100003 | T1068 | 调用 pkexec (CVE-2021-4034 / PwnKit) |

| 100010 | T1053.003 | Cron 目录修改 |

| 100011 | T1546.004 | Shell 启动文件被修改 |

| 100020 | T1003.008 | /etc/passwd 修改 |

| 100021 | T1003.008 | /etc/shadow 访问或修改 |

| 100030 | T1059.004 | 检测到反向 Shell 模式 |

| 100040 | T1059.004 | 通过 curl/wget 管道执行远程脚本 |

| 100042 | T1027 | Base64 解码活动 |

### Windows 横向移动 (`101001–101099`)

| Rule ID | Technique | Description |

|---|---|---|

| 101001 | T1003.001 | LSASS 进程访问 (Mimikatz) |

| 101002 | T1003.002 | SAM/NTDS 数据库访问 |

| 101003 | T1550.002 | 哈希传递指标 |

| 101010 | T1021.002 | PsExec 服务安装 |

| 101011 | T1047 | WMI 远程进程创建 |

| 101020 | T1087.002 | AD 对象访问 (BloodHound) |

| 101030 | T1059.001 | 检测到攻击性 PowerShell 框架 |

| 101040 | T1053.005 | 创建计划任务 |

### AWS CloudTrail (`102001–102099`)

| Rule ID | Technique | Description |

|---|---|---|

| 102001 | T1078.004 | Root 账户活动 |

| 102010 | T1078.004 | IAM 策略权限提升 |

| 102011 | T1098.001 | 创建新 IAM 访问密钥 |

| 102020 | T1562.008 | CloudTrail 日志记录被禁用 |

| 102030 | T1530 | S3 存储桶策略/ACL 被修改 |

| 102060 | T1110 | AWS 控制台登录失败 |

| 102061 | T1078.004 | 未使用 MFA 的控制台登录 |

### 网络异常 (`103001–103099`)

| Rule ID | Technique | Description |

|---|---|---|

| 103001 | T1046 | 来自单一源的端口扫描 |

| 103010 | T1071.004 | DNS 隧道指标 |

| 103020 | T1071.001 | C2 信标模式 |

| 103021 | T1571 | 已知 C2/后门端口连接 |

| 103040 | T1048 | 异常大量出站传输 |

| 103050 | T1090.003 | 检测到 Tor 客户端活动 |

## 部署

有关完整的部署、验证和调优说明,请参阅 [`docs/usage.md`](docs/usage.md)。

**快速部署:**

```

sudo cp rules/*.xml /var/ossec/etc/rules/

sudo cp decoders/*.xml /var/ossec/etc/decoders/

sudo systemctl restart wazuh-manager

```

## 关于 Arcenum Systems

**Arcenum Systems** 是由 Pradhyumna Ghogare 构建的独立 SIEM+UEBA 平台,以 Wazuh 为核心。该平台将 Wazuh 的检测引擎与自定义的 Node.js 后端、React 前端和行为分析层相结合,为精简的安全团队提供企业级威胁检测。

- **Wolfsense EDR:** [github.com/PradhyumnaGhogare/wolfsense-edr](https://github.com/PradhyumnaGhogare/wolfsense-edr)

## 生产环境实时告警

已在 **Wazuh 4.14.5** 上测试并验证——规则在生产环境中触发。

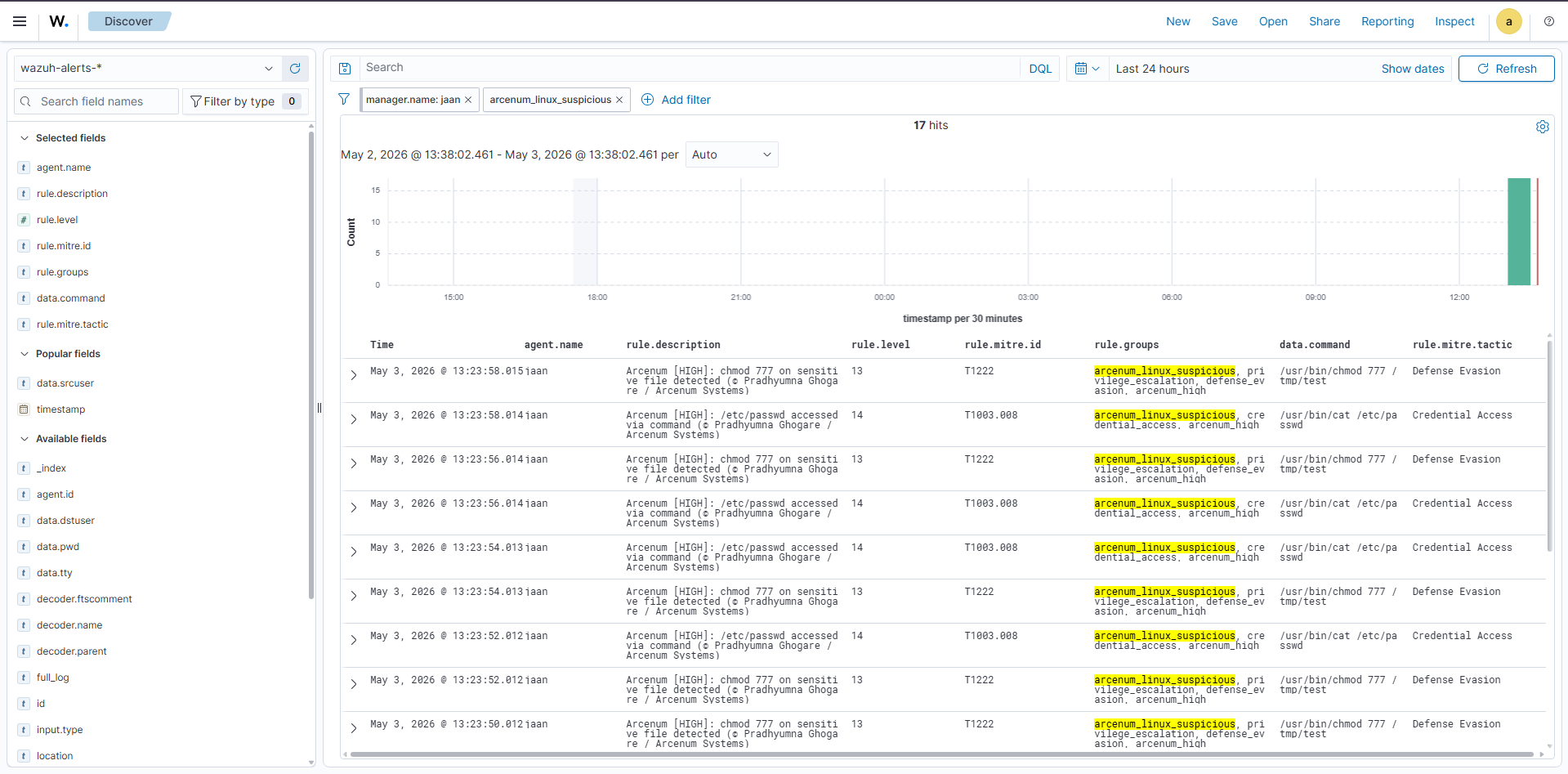

### Linux 可疑活动 — 实时仪表板

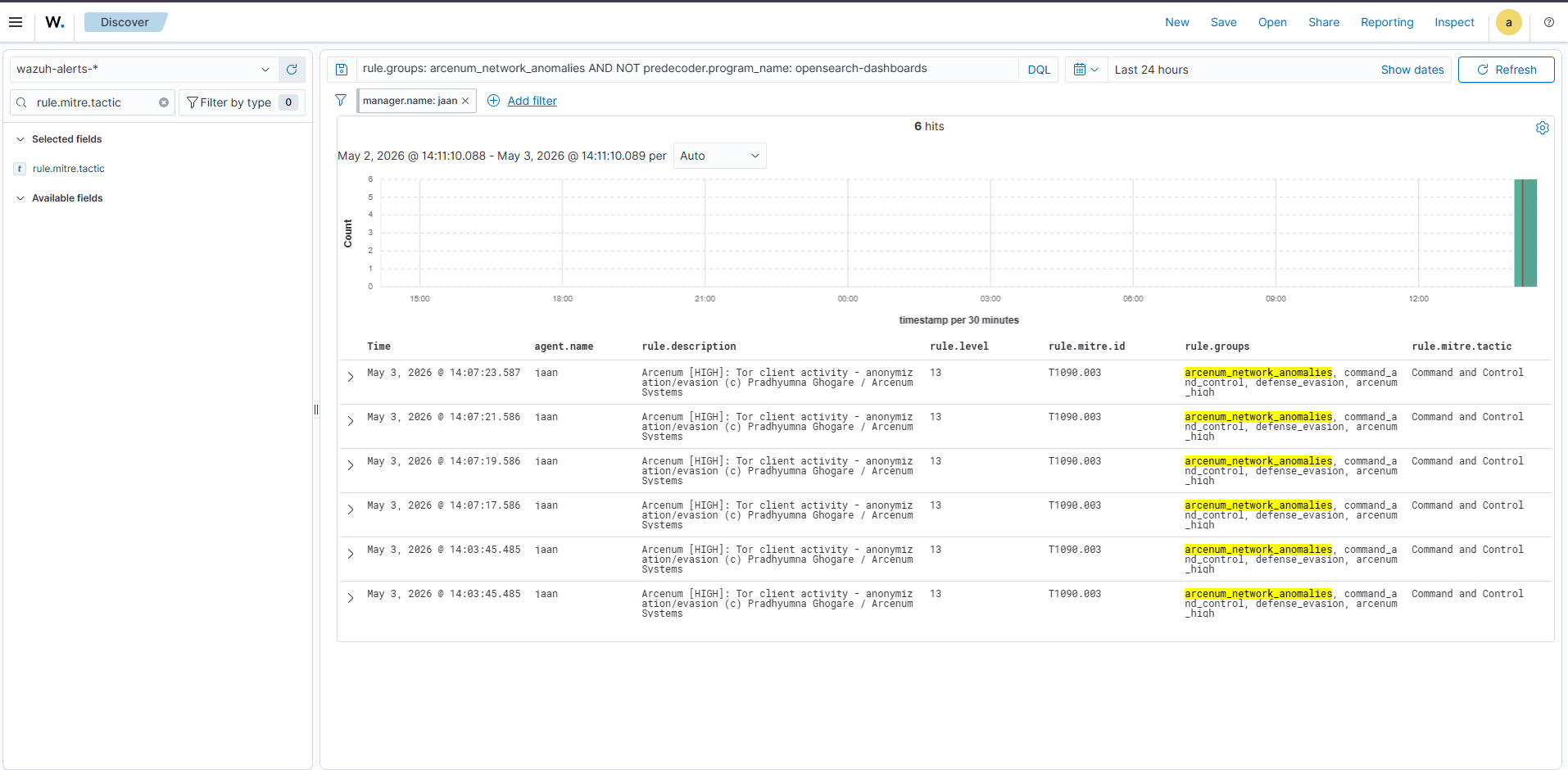

### 网络异常 — 实时仪表板

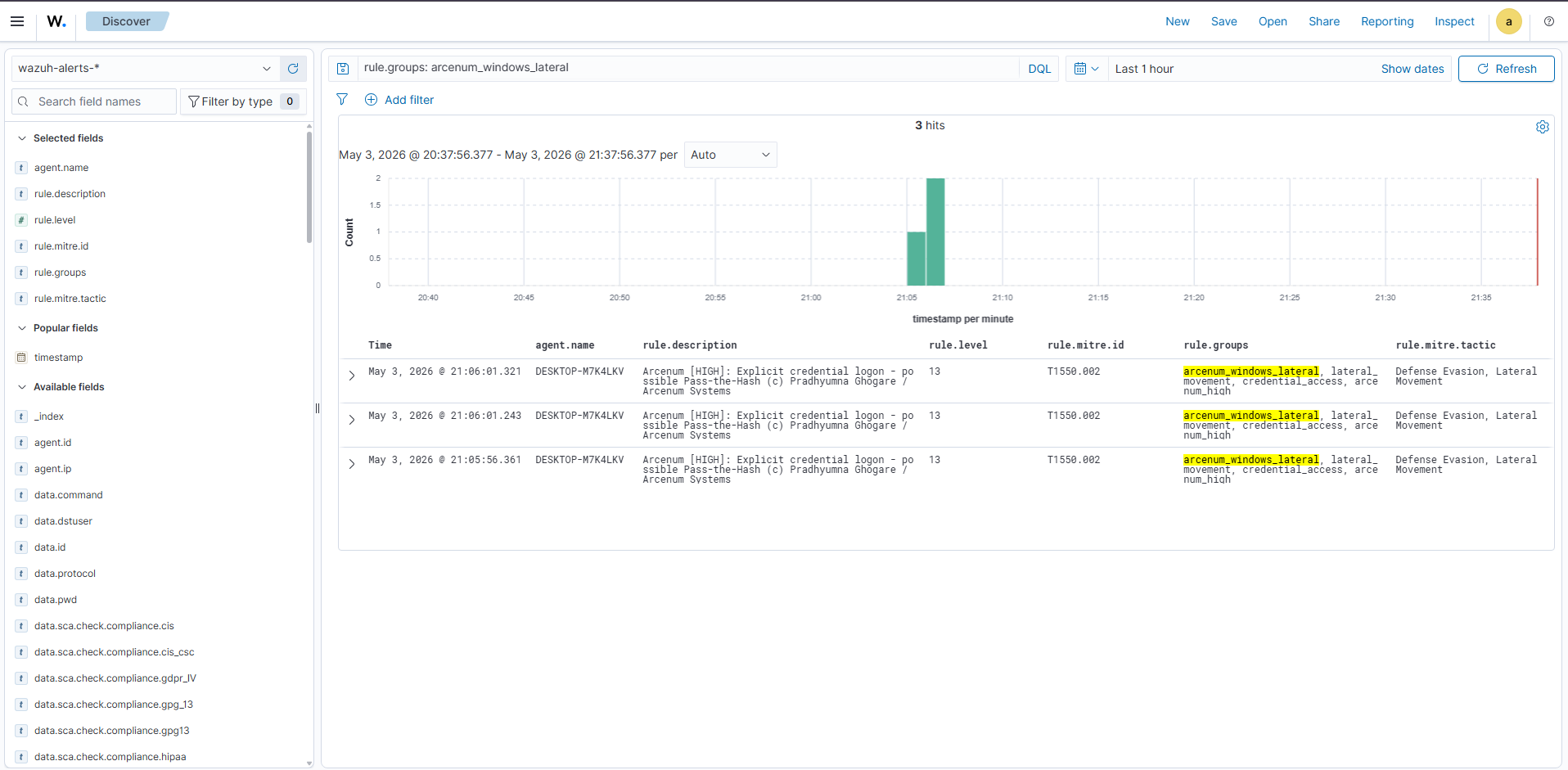

### Windows 横向移动 — 仪表板

## 许可证

MIT License — 可免费使用、修改和分发,但需注明出处。

*为意图而生。为生产而造。*

**— Pradhyumna Ghogare, Arcenum Systems**

标签:AMSI绕过, AWS安全, Cloudflare, CloudTrail, Conpot, EDR, ELK Stack, HTTP/HTTPS抓包, MITM代理, MITRE ATT&CK, Splunk替代方案, UEBA, Wazuh, Web报告查看器, Windows安全, Yara, 协议分析, 命令与控制, 威胁检测, 安全运营, 异常检测, 态势感知, 扫描框架, 日志解码, 权限提升, 横向移动, 私有化部署, 编程规范, 网络安全, 脆弱性评估, 防御规避, 降低误报, 隐私保护, 高保真检测