6c2r2fqpmq-a11y/home-siem-lab-splunk

GitHub: 6c2r2fqpmq-a11y/home-siem-lab-splunk

基于 Splunk Enterprise 构建的家庭 SIEM 实验室,提供 Windows 主机攻击模拟、自定义检测规则编写及事件报告生成的完整安全监控实践环境。

Stars: 0 | Forks: 0

# 家庭 SIEM 实验室 - Splunk

## 目标

使用 Splunk Enterprise 构建家庭 SIEM 环境,以模拟、检测和调查针对 Windows 主机的常见攻击技术。

## 使用的工具

- Splunk Enterprise 10.2.2

- Windows 事件日志(安全、系统、应用程序)

- Windows 进程创建审计 (auditpol)

- SPL (Splunk Process Language)

## 实验室架构

- 主机:TheBrain(Windows 本地计算机)

- SIEM:运行在 localhost:8000 的 Splunk Enterprise

- 日志源:Windows 安全、系统和应用程序事件日志

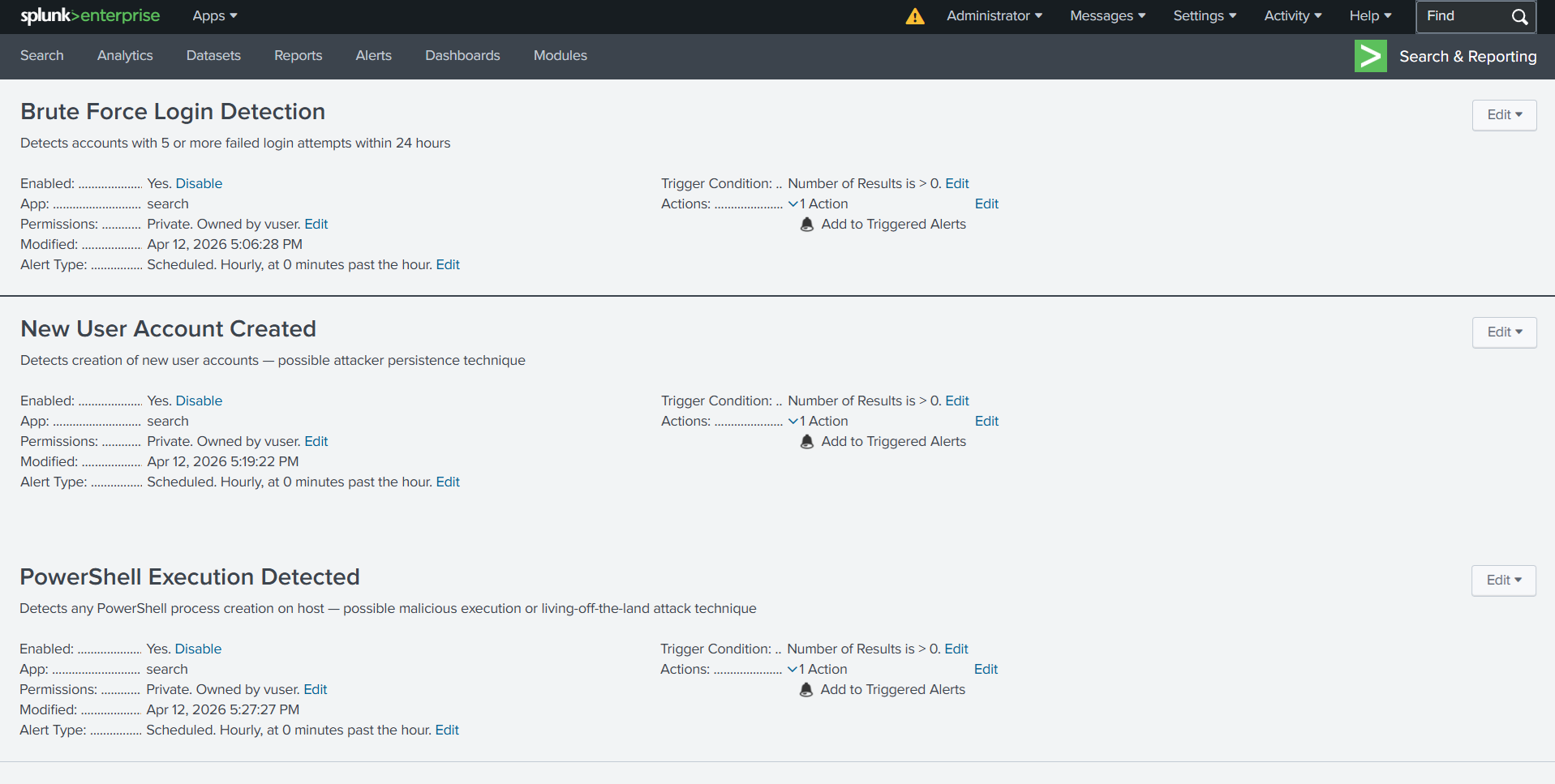

## 构建的检测规则

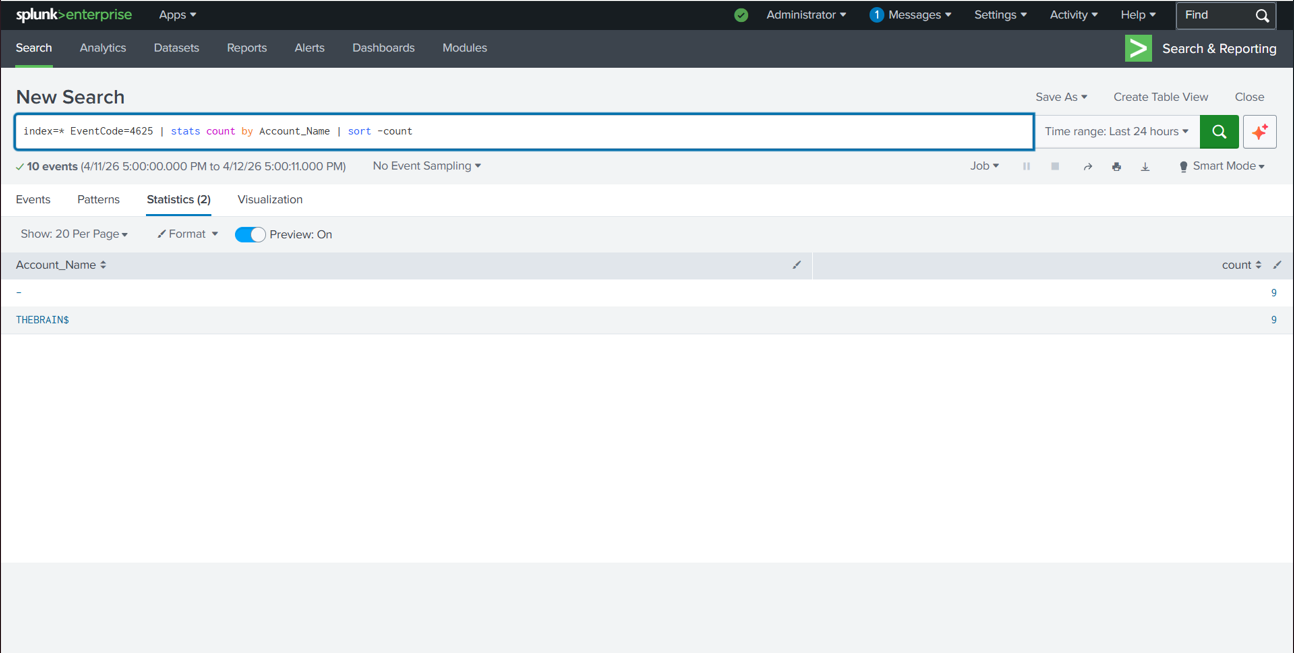

### 1. 暴力破解登录检测 (EventCode 4625)

index=* EventCode=4625 | stats count by Account_Name | sort -count

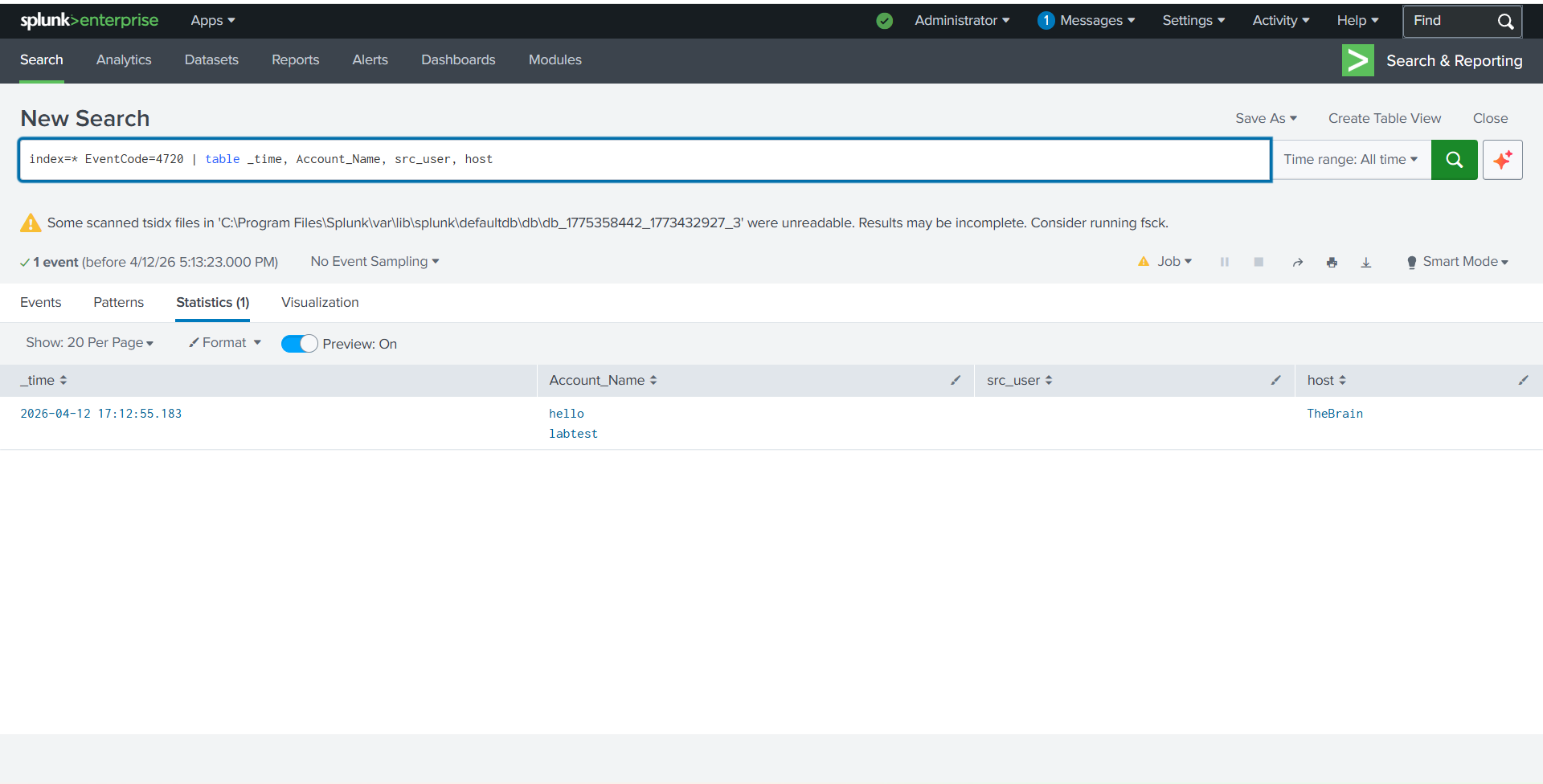

### 2. 未经授权的用户账户创建 (EventCode 4720)

index=* EventCode=4720 | table _time, Account_Name, src_user, host

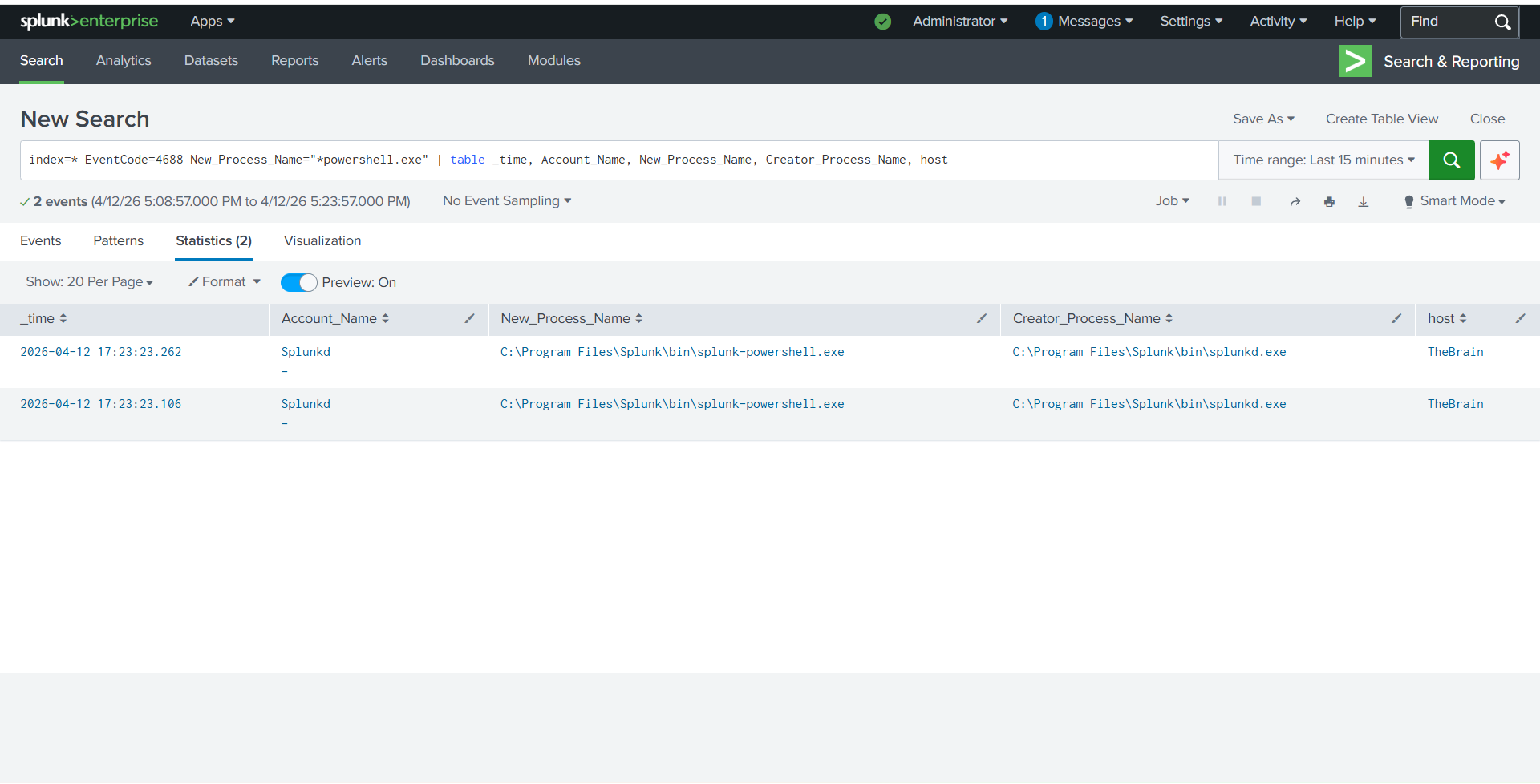

### 3. 检测到 PowerShell 执行 (EventCode 4688)

index=* EventCode=4688 New_Process_Name="*powershell.exe" | table _time, Account_Name, New_Process_Name, Creator_Process_Name, host

## 攻击模拟与结果

### 暴力破解

模拟了 9 次连续的失败登录 - Splunk 检测到账户 THEBRAINS$ 产生了 9 个 EventCode 4625 事件。

### 未经授权的账户创建

通过 PowerShell 创建了测试账户 'labtest' - Splunk 捕获了 EventCode 4720,包含时间戳、创建者和主机。

### PowerShell 执行

启用了进程创建审计,并确认 Splunk 通过 EventCode 4688 捕获了所有的 PowerShell 执行。

## 事件报告

[查看完整事件报告](report/Incident%20report.docx)

## 截图

### 暴力破解检测

### 创建新用户账户

### PowerShell 执行

### 所有已保存的警报

标签:AMSI绕过, Conpot, PoC, PowerShell监控, SIEM实验室, SPL, Splunk Enterprise, Windows安全, 事件报告, 威胁检测, 安全信息与事件管理, 安全检测规则, 安全运营, 异常账户创建, 扫描框架, 搜索引擎爬取, 攻击模拟, 暴力破解, 红队行动, 网络安全, 隐私保护, 驱动签名利用