priyanshuy1/Wazuh-SIEM-Lab

GitHub: priyanshuy1/Wazuh-SIEM-Lab

一个完整的 Wazuh SIEM 实验环境,展示如何部署平台并监控 Windows 认证日志以实时检测身份验证攻击。

Stars: 0 | Forks: 0

# Wazuh SIEM 实验环境 (Windows + Ubuntu)

## 概述

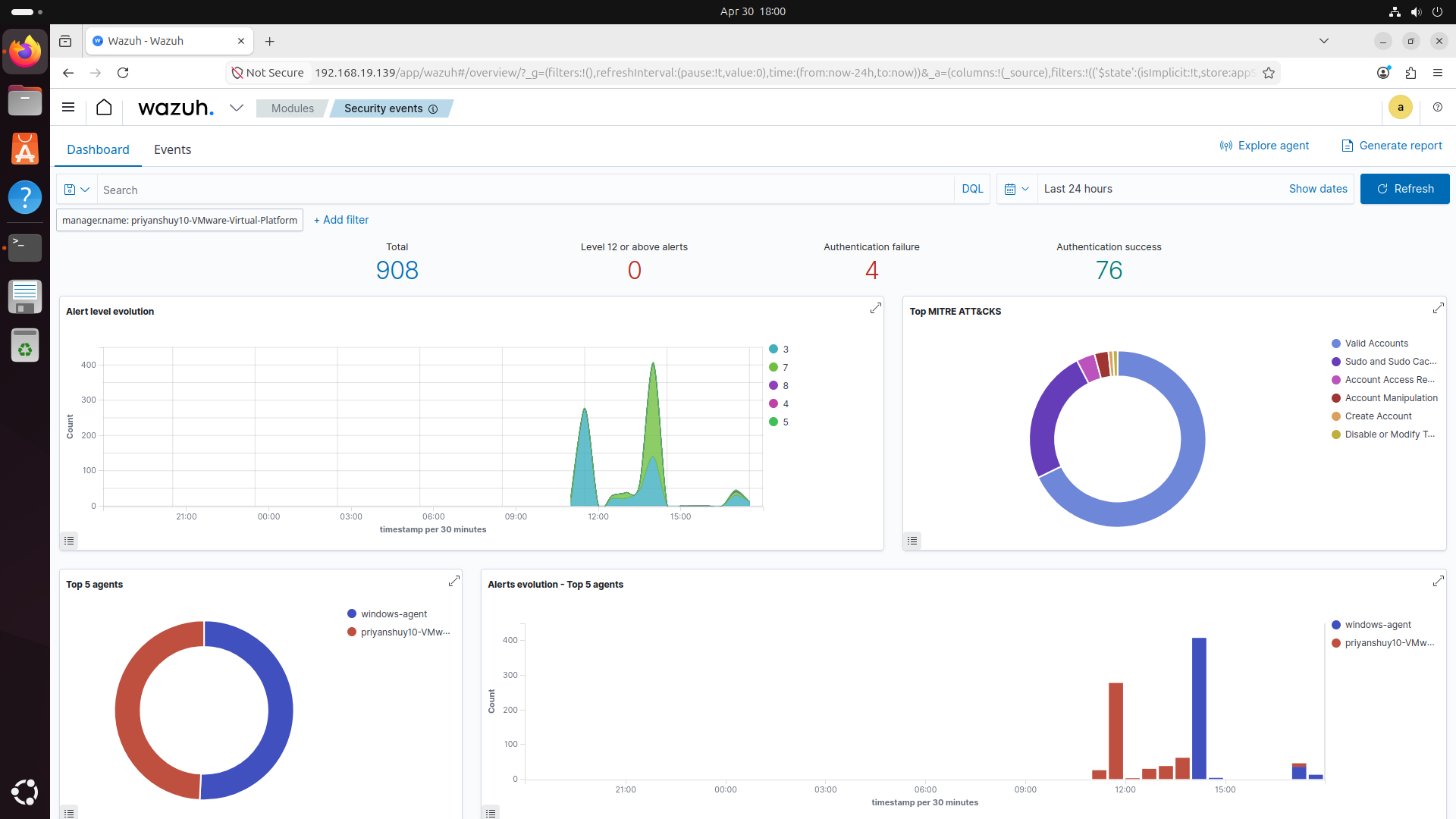

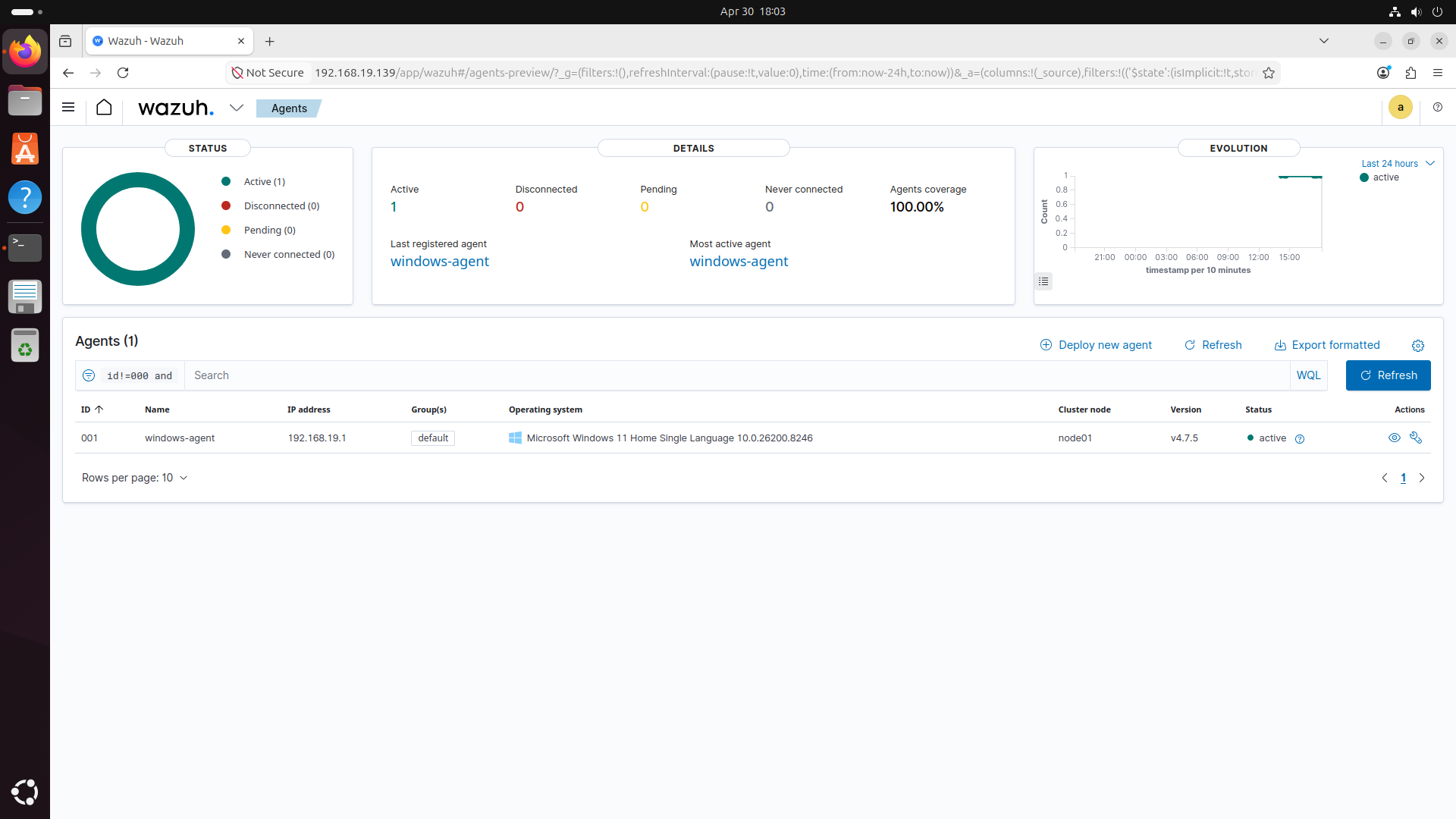

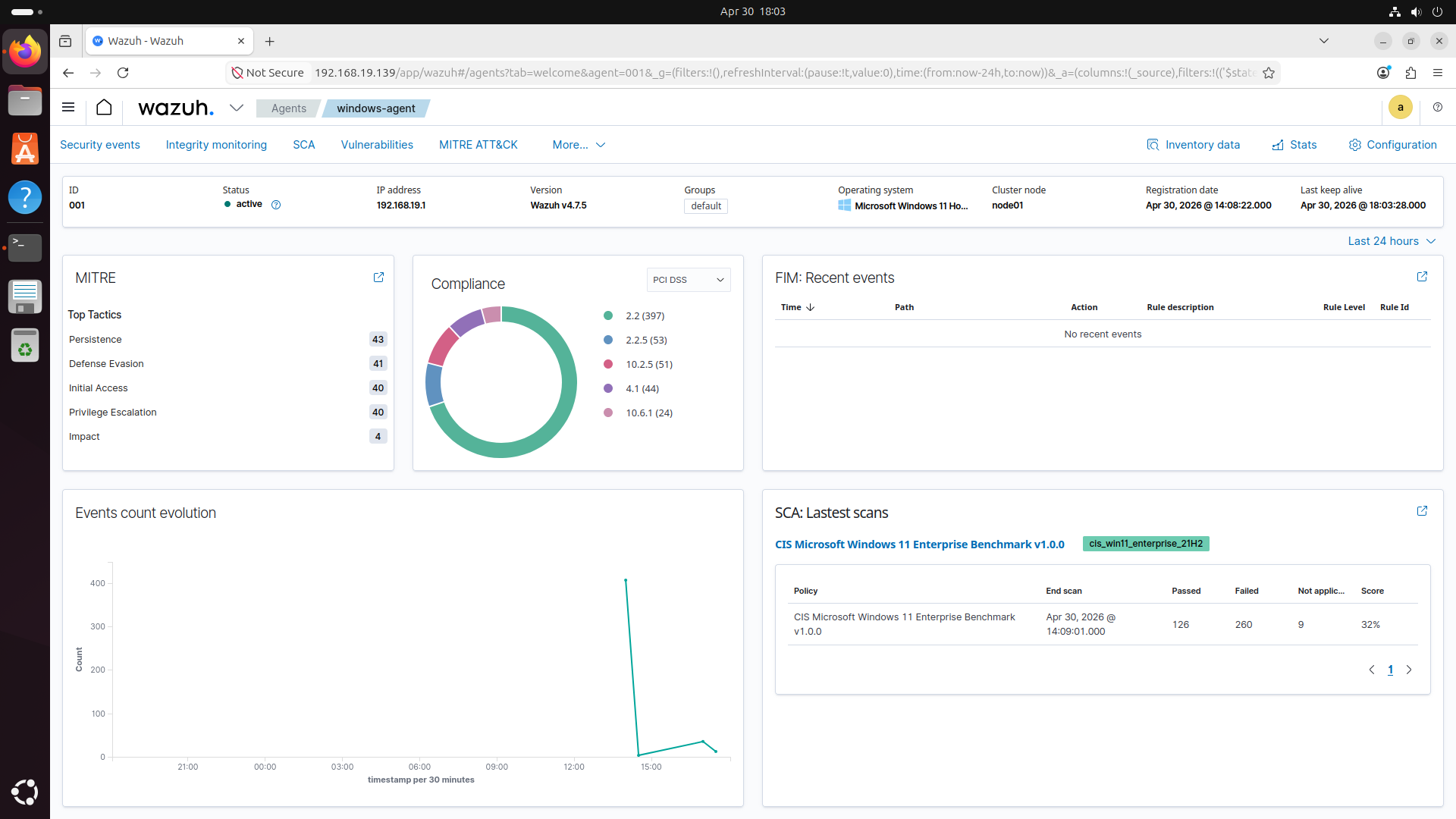

在 Ubuntu 上部署了 Wazuh SIEM 报文栈(Manager、Indexer、Dashboard),并集成了 Windows 11 端点代理,以监控实时安全事件并检测身份验证失败情况。

## 架构

* **Manager/Indexer/Dashboard:** Ubuntu 虚拟机

* **代理:** Windows 11 (主机)

* **通信:** Agent → Manager (1514/1515),Dashboard (443)

## 主要功能

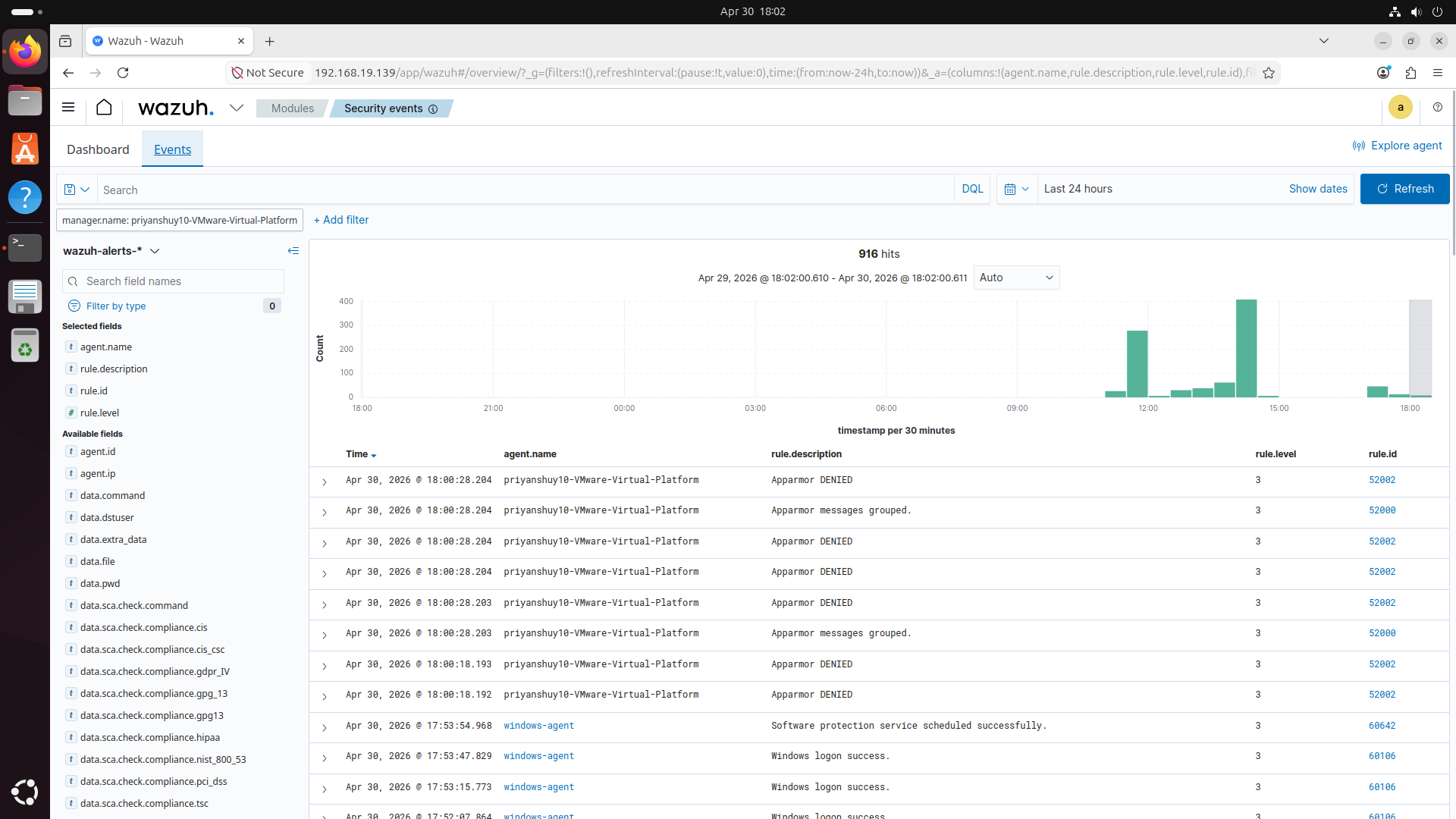

* 实时摄取 Windows 日志(Event ID 4625、4624)

* 检测身份验证失败并分析状态/子状态代码

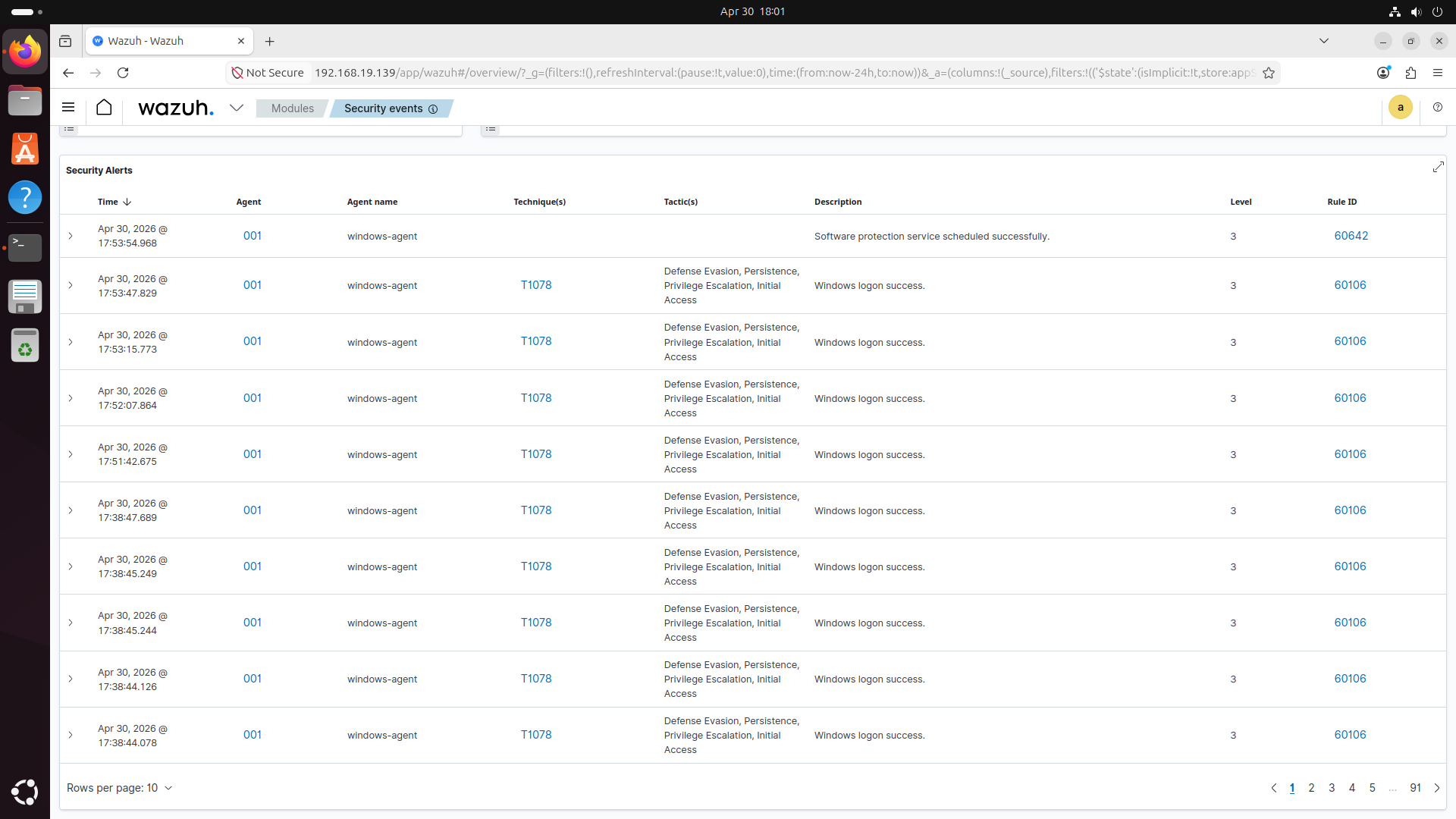

* MITRE ATT&CK 映射(例如,T1078 – Valid Accounts)

* Wazuh 中的可视化仪表板和事件过滤

## 实验场景

* 模拟登录失败(无效用户/密码错误)

* 观察告警生成(Rule ID 60122,Level 5)

* 分析网络登录尝试(Logon Type 3,NTLM)

## 攻击模拟与分析

为了验证 SIEM 设置,在 Windows 计算机上使用不正确的凭据故意生成了登录失败尝试。

* Event ID:**4625(登录失败)**

* Logon Type:**3 (网络登录)**

* Authentication Package:**NTLM**

* 状态:**0xC000006D (凭据错误)**

* SubStatus:**0xC0000064 (用户不存在)**

这些事件被 Wazuh 成功检测到,并映射到 MITRE ATT&CK 技术:

* **T1078 – Valid Accounts**

* **T1531 – Account Access Removal**

这证明了 SIEM 系统具备实时检测和分析基于身份验证攻击的能力。

## 截图

### 仪表板

### 事件 (登录失败)

### 告警

### 代理

### MITRE 映射

## 技术栈

* Wazuh 4.7.x

* OpenSearch (Indexer)

* Ubuntu (服务器虚拟机)

* Windows 11 (代理)

## 如何复现 (简述)

1. 在 Ubuntu 上部署 Wazuh (all-in-one)

2. 添加 Windows 代理 (MSI) 并配置 manager IP

3. 启动代理服务并验证连接

4. 生成失败的登录并在仪表板中观察事件

## 作者

Priyanshu Yadav

标签:AMSI绕过, ATT&CK映射, Cloudflare, Conpot, Linux服务器, MITRE ATT&CK, NTLM, Sysmon, Wazuh, Wazuh Dashboard, Windows 11, Windows安全, 事件ID 4624, 事件ID 4625, 失效登录, 威胁检测, 安全事件管理, 安全分析与运营, 安全实验室, 异常登录检测, 攻击模拟, 端点安全, 网络登录, 补丁管理, 身份验证失败, 速率限制处理, 驱动签名利用