halilkirazkaya/CVE-2026-3844

GitHub: halilkirazkaya/CVE-2026-3844

针对 WordPress Breeze Cache 插件未经认证远程代码执行漏洞(CVE-2026-3844)的 PoC 利用工具,支持漏洞检测与完整利用链。

Stars: 3 | Forks: 0

# CVE-2026-3844 — Breeze Cache RCE

**未经身份验证的任意文件上传 → 远程代码执行**

| 字段 | 值 |

|-------|-------|

| **CVE** | CVE-2026-3844 |

| **CVSS** | 9.8 (严重) |

| **插件** | Breeze Cache (Cloudways) |

| **受影响版本** | ≤ 2.4.4 |

| **修复版本** | 2.4.5 |

| **发现者** | Hung Nguyen (bashu) |

| **PoC 提供者** | halilkirazkaya |

## 概述

Breeze Cache WordPress 插件 (≤ 2.4.4) 包含一个严重的任意文件上传漏洞。攻击者正在积极利用此漏洞,在无需任何身份验证的情况下实现**远程代码执行 (RCE)** 并完全接管网站。

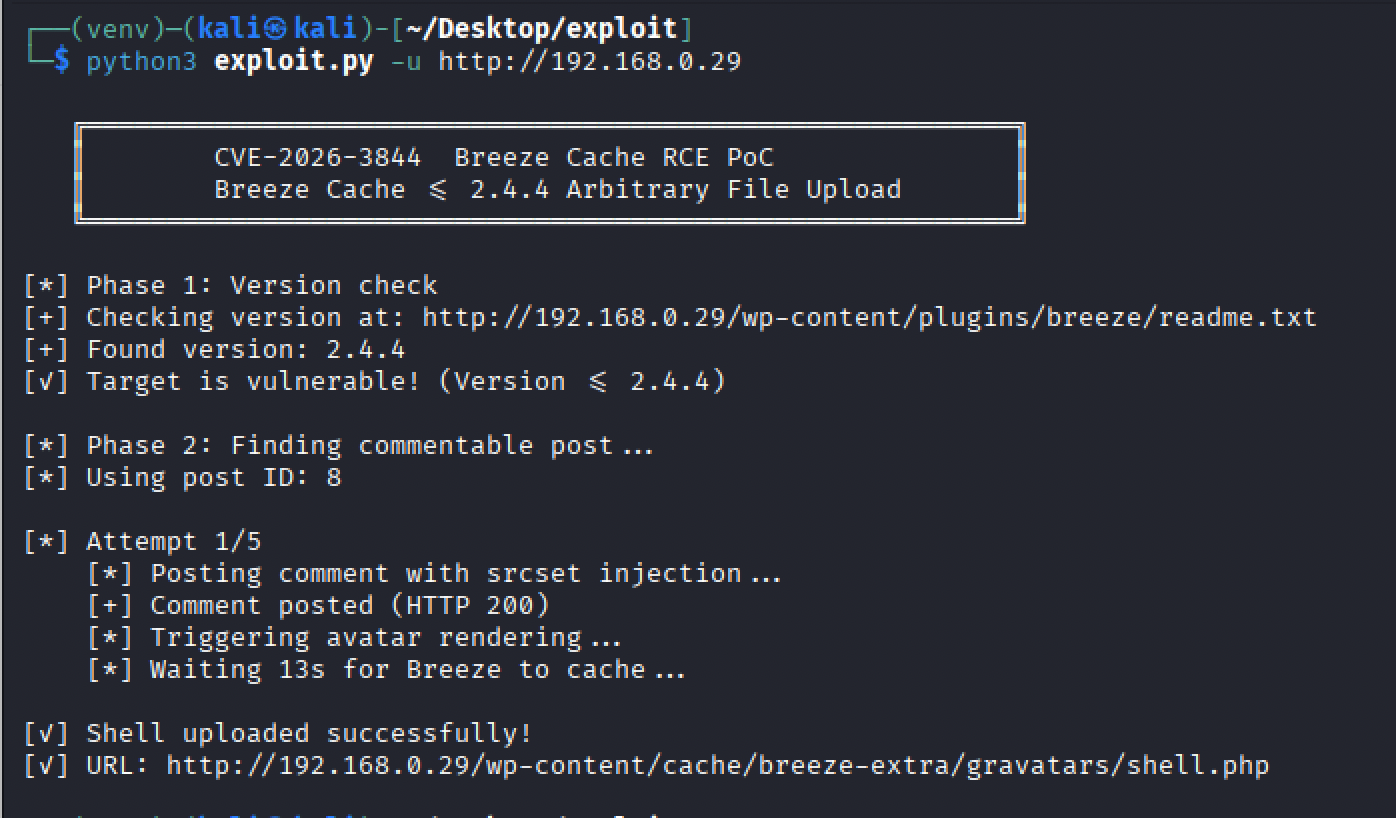

该漏洞存在于 `class-breeze-cache-cronjobs.php` 文件的 `fetch_gravatar_from_remote` 函数中。该函数从远程 URL 获取 Gravatar 图像并将其本地存储在 WordPress 上传目录中,而未验证文件类型或内容。

### 技术分析

- **易受攻击的函数**:`fetch_gravatar_from_remote`

- **机制**:该插件尝试在本地镜像 Gravatar 图像以提高性能。通过控制作者元数据(特别是通过评论注入的 `srcset` 或 `src`),攻击者可以强制服务器从远程 URL 下载恶意 PHP shell。

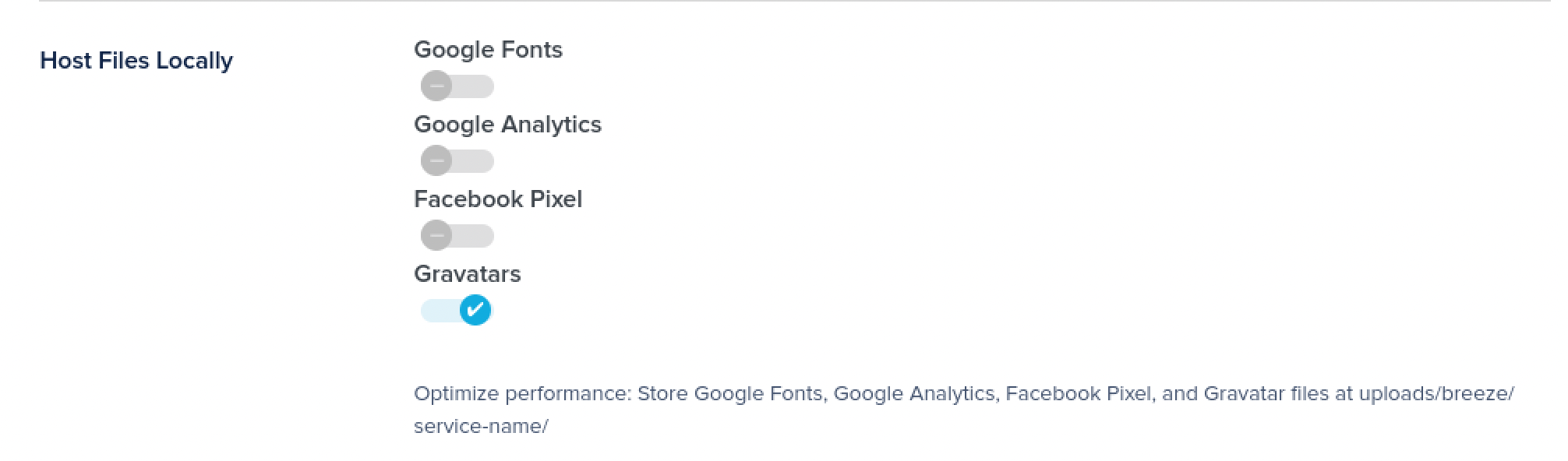

- **前置条件**:必须启用 **"Host Files Locally - Gravatars"** 选项(默认禁用)。

- **利用状态**:目前在野外已被积极利用,据 Wordfence 报告已有数千次攻击尝试。

## 实验环境搭建

### 1. 下载易受攻击的插件

```

wget https://downloads.wordpress.org/plugin/breeze.2.4.4.zip

unzip breeze.2.4.4.zip

rm breeze.2.4.4.zip

```

### 2. 启动环境

```

docker compose up -d

```

### 3. 配置 WordPress

1. 打开 `http://localhost` 并完成 WordPress 的安装。

2. 进入 **插件 → 已安装的插件** 并激活 **Breeze**。

3. 进入 **Breeze → 设置** 并启用 **Host Files Locally - Gravatars**。

### 4. 安装依赖

```

pip install -r requirements.txt

```

## 用法

```

# 仅检查漏洞(从 readme.txt 读取版本)

python3 exploit.py -u http://TARGET-URL -c

# 运行完整 exploit(注入 + 触发 + shell 检查)

python3 exploit.py -u http://TARGET-URL

```

## 缓解措施与 IoCs

### 缓解措施

- **更新**:将 Breeze Cache 升级到 **2.4.5** 或更高版本。

- **临时修复**:在设置中禁用 **"Host Files Locally - Gravatars"** 选项。

### 妥协指标

- **文件**:检查 `/wp-content/cache/breeze-extra/gravatars/` (或 `/uploads/breeze/gravatars/`) 目录下是否存在意外的 `.php`、`.phtml` 或 `.phar` 文件。

- **日志**:检查 Web 服务器访问日志中是否存在与 `fetch_gravatar_from_remote` 参数相关的 `admin-ajax.php` 或 `wp-cron.php` 请求。

- **网络**:监控 Web 服务器到不熟悉的外部 URL 的出站连接。

## 免责声明

本工具仅供**授权安全测试和教育目的**使用。未经授权访问计算机系统是违法行为。请负责任地使用。

标签:0day漏洞, Breeze Cache, CISA项目, Cloudways, CVE-2026-3844, CVSS 9.8, Docker, OpenVAS, PHP, PoC, RCE, Webshell, Web安全, Wordfence, WordPress插件, 任意文件上传, 安全防御评估, 文件完整性监控, 暴力破解, 未授权攻击, 编程工具, 网络信息收集, 蓝队分析, 请求拦截, 远程代码执行, 逆向工具, 靶场搭建