lonelyor/CVE-2026-31431-exp

GitHub: lonelyor/CVE-2026-31431-exp

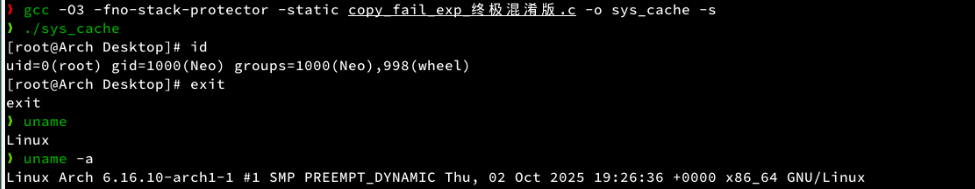

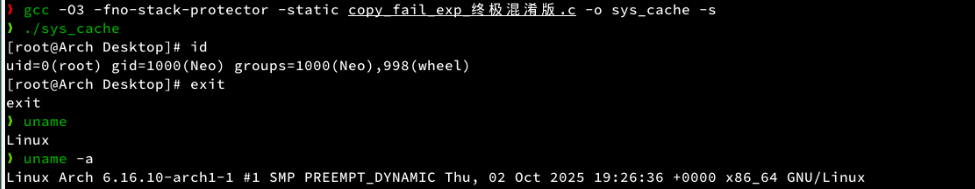

针对 Linux 内核 CVE-2026-31431 漏洞的本地提权利用工具,提供 C 和 Rust 两种实现,具备加密混淆、多架构支持和零依赖特性。

Stars: 2 | Forks: 0

根据 https://github.com/theori-io/copy-fail-CVE-2026-31431 改编而来。

添加了 payload 加密混淆,cache 回写提升系统稳定性,自适应 chunk,0依赖,多架构支持(x86、arm、i386等)等特性。

理论上可以在内核 2.6.38 - 6.18 之间利用。

sys_cache、tiny_bin(体积更小) 是 c 语言版本

sys-events-proc 是 rust 版本

保证绿色,直接用即可。

欢迎使用本工具检测系统是否安全,等过一段时间再开放源码。

顺便请关注我的笔记项目,一起做一个免费好用的笔记软件,让知识管理更简单。

https://github.com/lonelyor/SourceFlow

顺便请关注我的笔记项目,一起做一个免费好用的笔记软件,让知识管理更简单。

https://github.com/lonelyor/SourceFlow

顺便请关注我的笔记项目,一起做一个免费好用的笔记软件,让知识管理更简单。

https://github.com/lonelyor/SourceFlow

顺便请关注我的笔记项目,一起做一个免费好用的笔记软件,让知识管理更简单。

https://github.com/lonelyor/SourceFlow标签:0day挖掘, CVE, CVE-2026-31431, DNS 解析, Hakrawler, Linux内核, Payload, Rust, URL发现, Web报告查看器, x86, 云资产清单, 内核安全, 内核漏洞, 协议分析, 可视化界面, 多架构, 子域名枚举, 安全检测, 安全渗透, 提权漏洞, 数字签名, 数据展示, 本地提权, 权限提升, 混淆加密, 漏洞复现, 系统安全, 红队, 网络安全, 网络流量审计, 逆向工程, 隐私保护, 零依赖