karangore02-droid/Project-2-Enterprise-EDR-Threat-Hunting-Grid--Infotact

GitHub: karangore02-droid/Project-2-Enterprise-EDR-Threat-Hunting-Grid--Infotact

基于Wazuh的企业级EDR与威胁狩猎解决方案,实现端点检测、自动响应和威胁模拟的一体化安全运营。

Stars: 0 | Forks: 0

# 项目 2:企业级 EDR 与威胁狩猎矩阵 -- Infotact

使用 Wazuh 进行检测、响应和威胁模拟的企业级 EDR 与威胁狩猎矩阵项目。

## 📊 项目:企业级 EDR 与威胁狩猎矩阵

### SOC - EDR 矩阵模块

- 基础设施与代理部署

- 检测规则(核心逻辑)

- 主动响应 (IPS)

- 威胁模拟

# 🧱 第 1 周:基础设施与代理部署

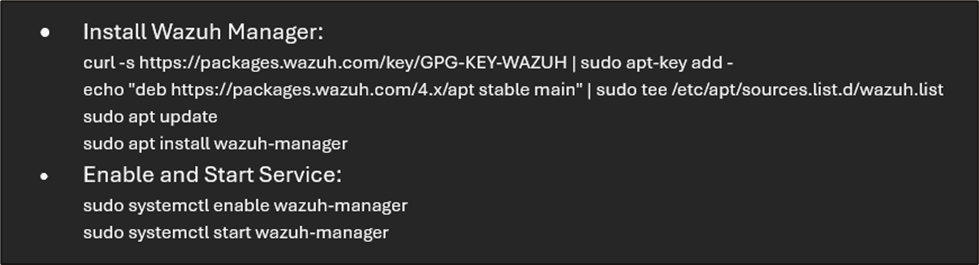

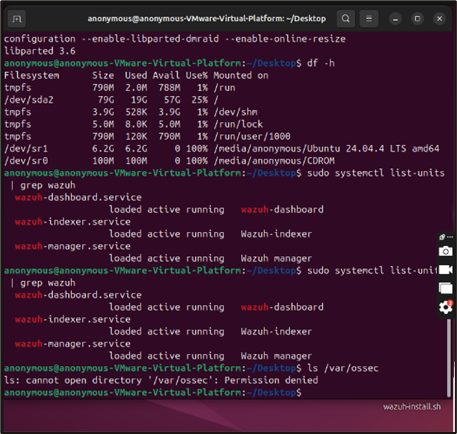

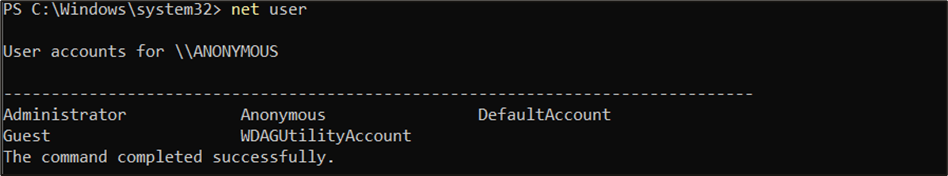

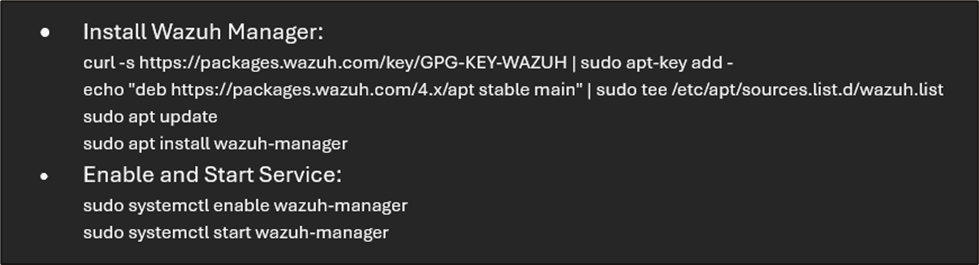

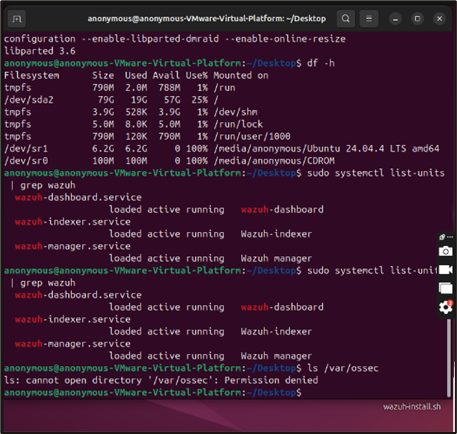

## Wazuh Manager 设置 (Linux)

安装了用于收集日志并生成告警的 Wazuh Manager。

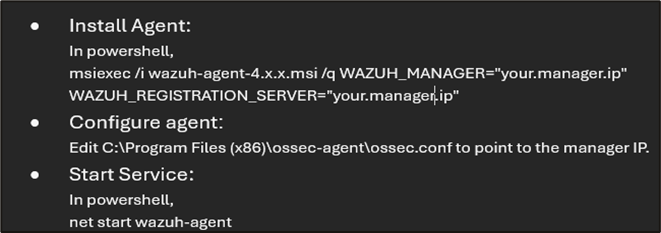

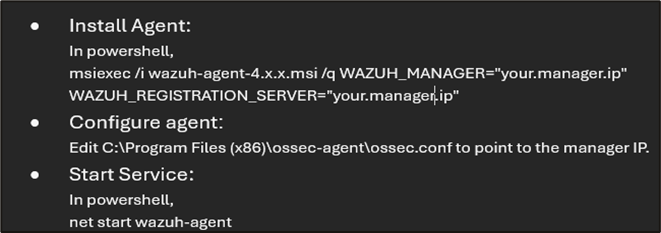

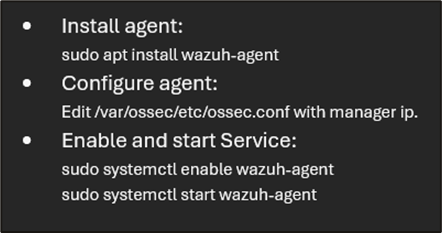

## Wazuh Agent 设置 (Linux)

安装了代理以收集系统日志并发送给 manager。

## Wazuh Agent 设置 (Linux)

安装了代理以收集系统日志并发送给 manager。

## Wazuh Agent 设置 (Linux)

配置了 Linux 代理以进行集中监控。

## Wazuh Agent 设置 (Linux)

配置了 Linux 代理以进行集中监控。

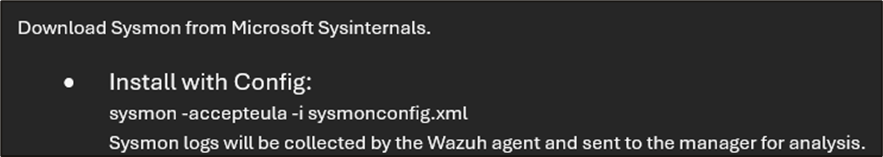

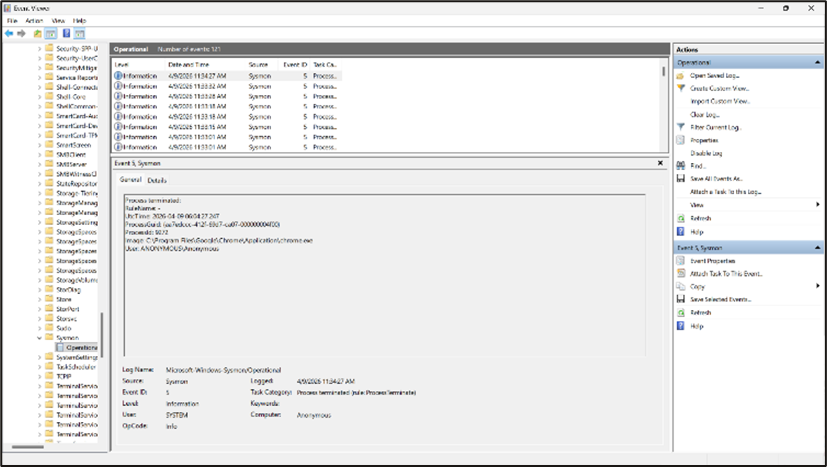

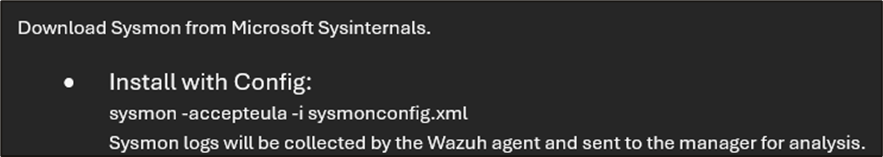

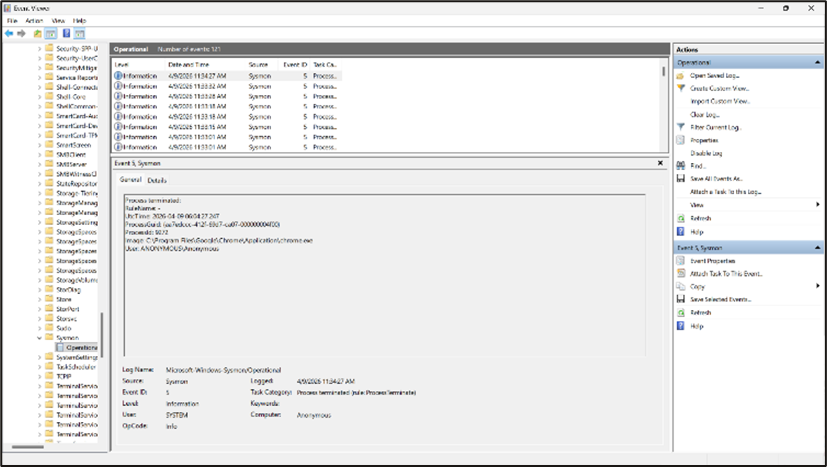

## Sysmon 集成

安装了 Sysmon 用于进程、文件和网络监控。

## Sysmon 集成

安装了 Sysmon 用于进程、文件和网络监控。

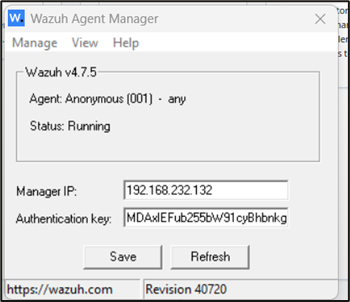

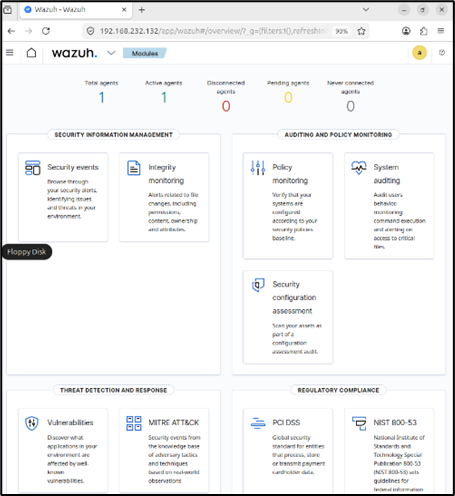

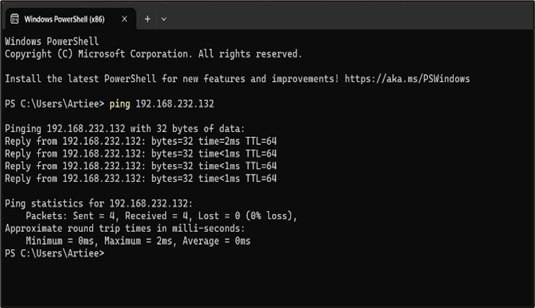

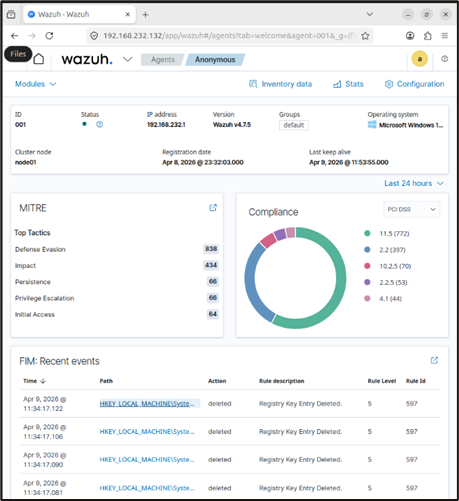

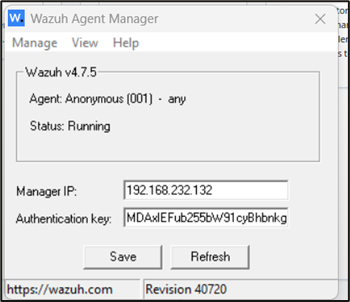

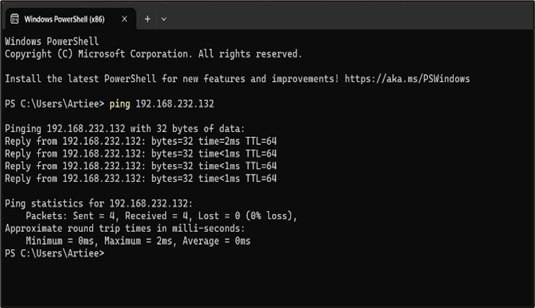

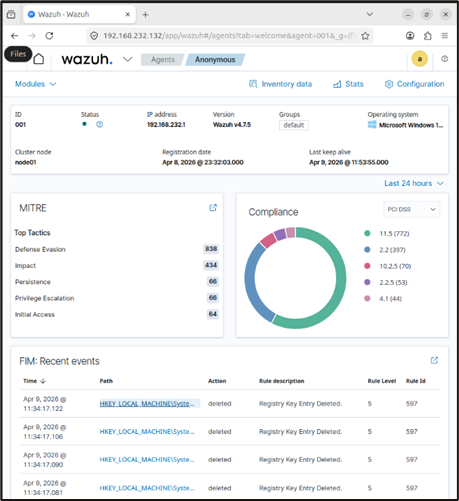

## 身份基础设施与代理部署 - 通信验证

验证代理处于活动状态且已连接。

## 身份基础设施与代理部署 - 通信验证

验证代理处于活动状态且已连接。

# 🔍 第 2 周:检测规则(核心逻辑)

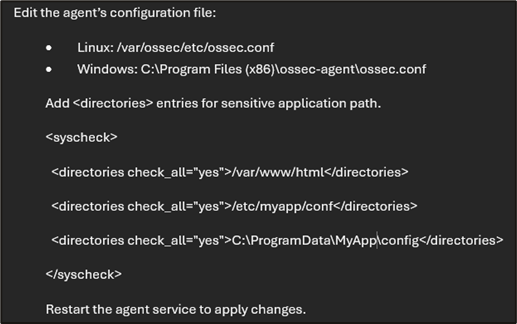

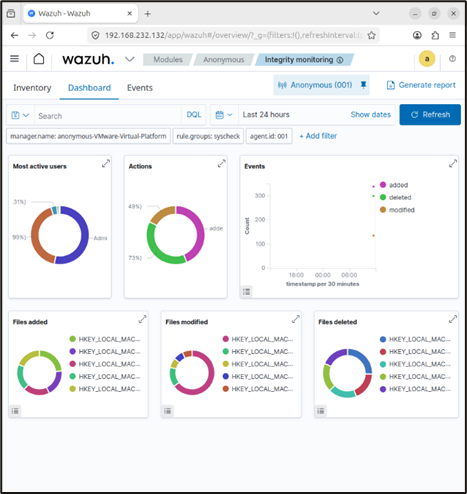

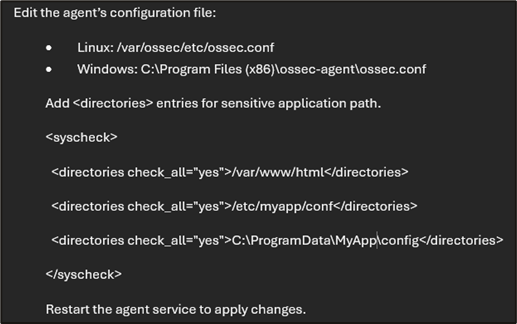

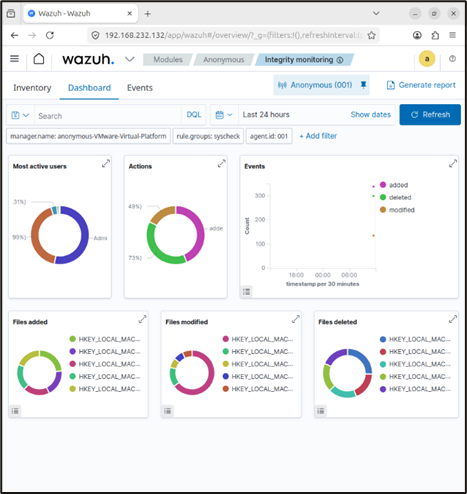

## 文件完整性监控 (FIM)

监控关键目录以防止未经授权的更改。

# 🔍 第 2 周:检测规则(核心逻辑)

## 文件完整性监控 (FIM)

监控关键目录以防止未经授权的更改。

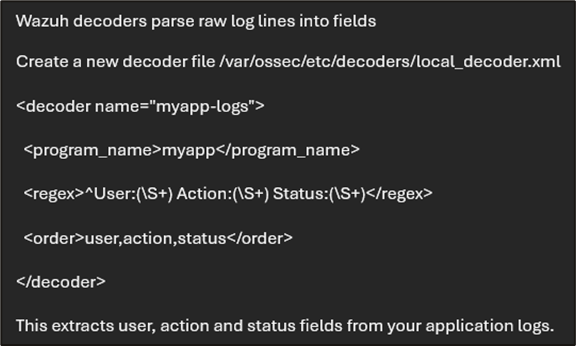

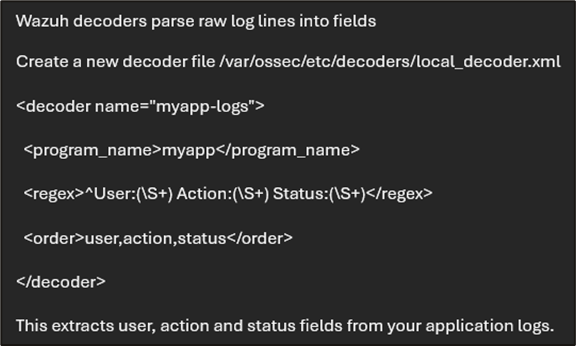

## 自定义解码器

创建了用于日志解析的 XML 解码器。

## 自定义解码器

创建了用于日志解析的 XML 解码器。

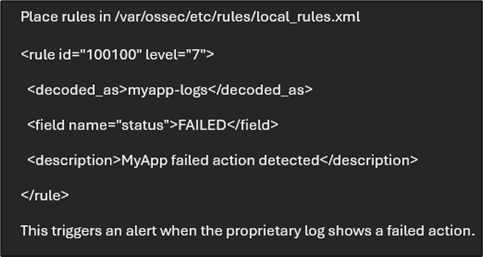

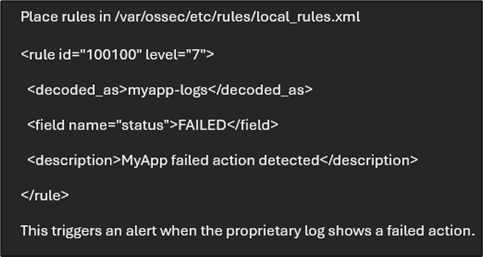

## 自定义规则

创建了用于检测可疑活动的规则。

## 自定义规则

创建了用于检测可疑活动的规则。

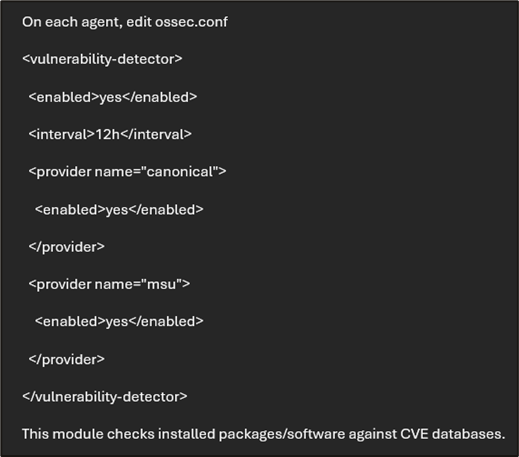

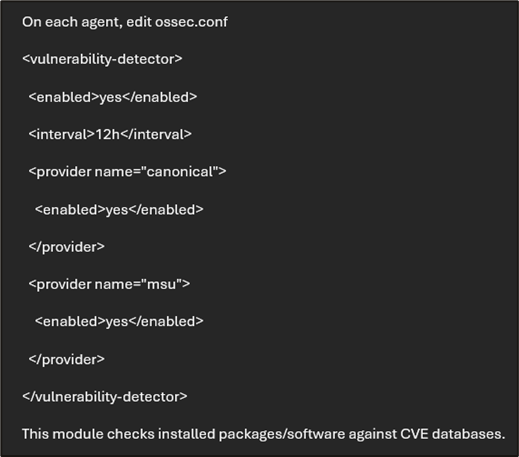

## 漏洞检测

使用示例日志测试了检测功能。

## 漏洞检测

使用示例日志测试了检测功能。

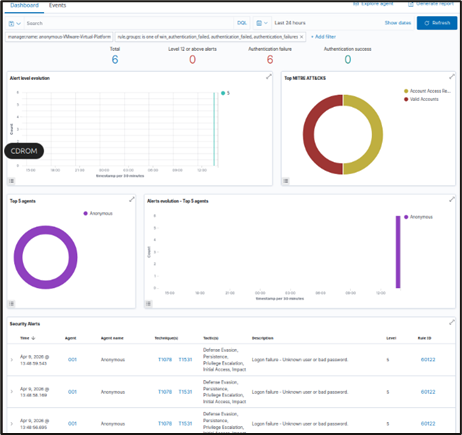

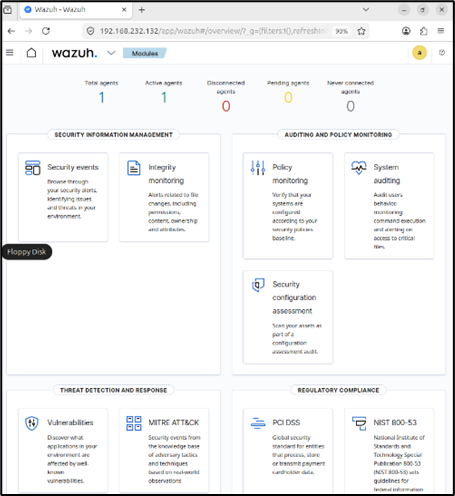

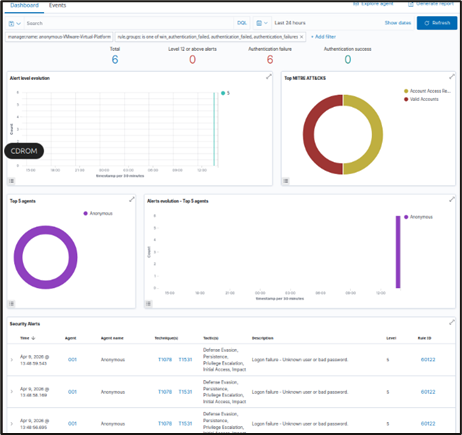

## 验证

在 Wazuh 仪表板中验证了告警。

## 验证

在 Wazuh 仪表板中验证了告警。

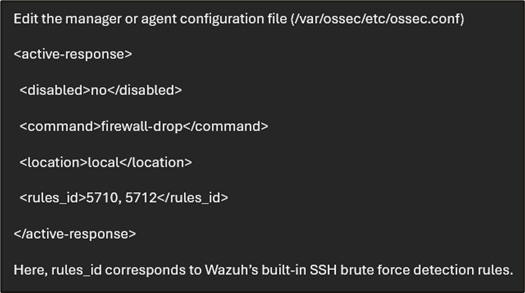

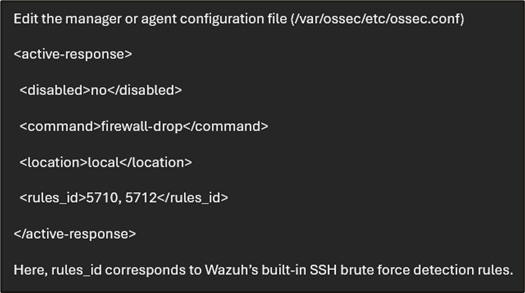

# ⚡ 第 3 周:主动响应 (IPS)

## 主动响应配置

启用了在触发规则时的自动响应。

# ⚡ 第 3 周:主动响应 (IPS)

## 主动响应配置

启用了在触发规则时的自动响应。

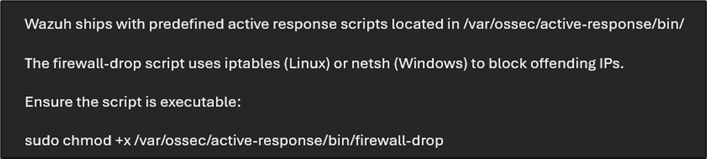

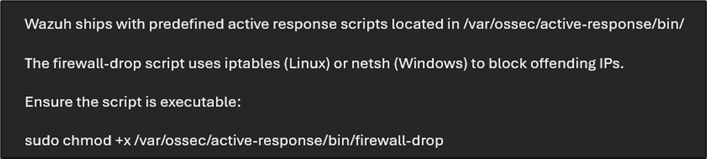

## 防火墙拦截机制

拦截了恶意 IP 地址。

## 防火墙拦截机制

拦截了恶意 IP 地址。

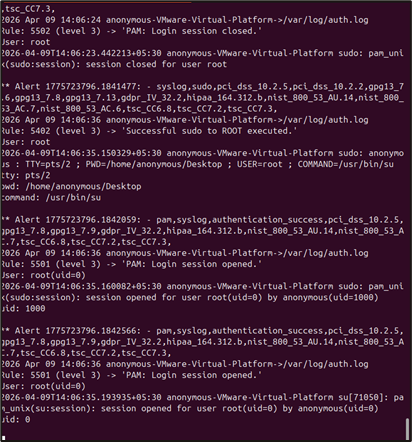

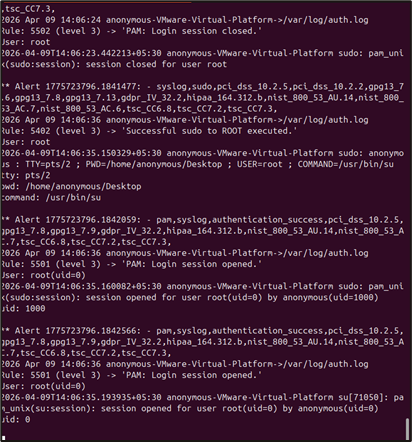

## 暴力破解攻击处理

检测到失败的登录尝试并拦截了攻击者。

## 暴力破解攻击处理

检测到失败的登录尝试并拦截了攻击者。

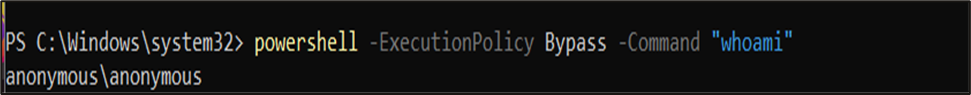

# 🧪 第 4 周:威胁模拟

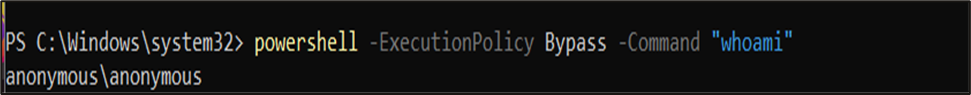

## 可疑的 PowerShell 执行

模拟了恶意命令。

# 🧪 第 4 周:威胁模拟

## 可疑的 PowerShell 执行

模拟了恶意命令。

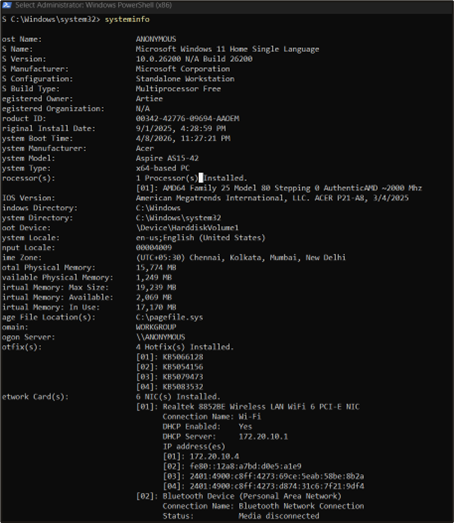

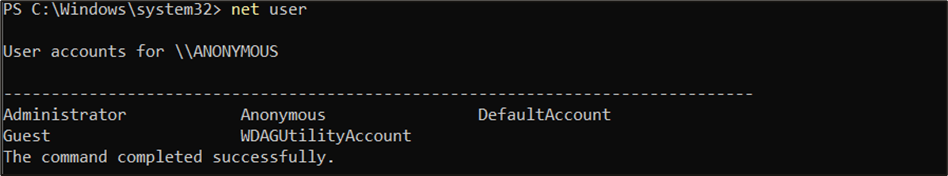

## 账户发现模拟

模拟了攻击者的用户枚举。

## 账户发现模拟

模拟了攻击者的用户枚举。

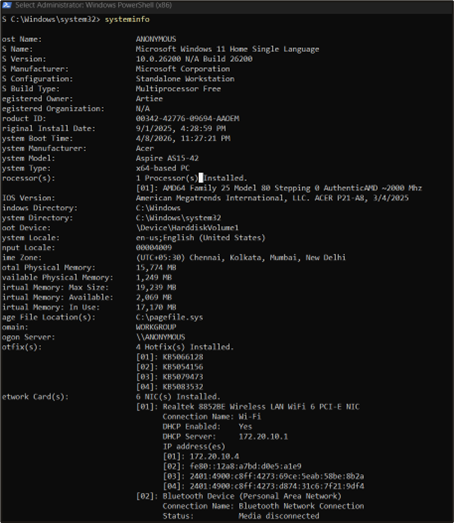

## 系统信息发现

收集了系统详细信息。

## 系统信息发现

收集了系统详细信息。

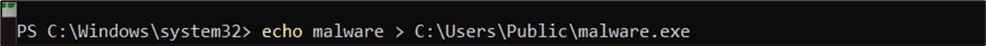

## 恶意软件模拟

创建了用于测试的虚假恶意文件。

## 恶意软件模拟

创建了用于测试的虚假恶意文件。

## 🛠️ 使用的工具

- Wazuh

- Sysmon

- Kali Linux

- Linux 服务器

## 🎯 成果

- 实时监控

- 自动响应

- 集中式安全系统

## 🛠️ 使用的工具

- Wazuh

- Sysmon

- Kali Linux

- Linux 服务器

## 🎯 成果

- 实时监控

- 自动响应

- 集中式安全系统

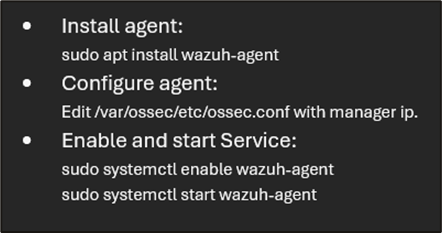

## Wazuh Agent 设置 (Linux)

安装了代理以收集系统日志并发送给 manager。

## Wazuh Agent 设置 (Linux)

安装了代理以收集系统日志并发送给 manager。

## Wazuh Agent 设置 (Linux)

配置了 Linux 代理以进行集中监控。

## Wazuh Agent 设置 (Linux)

配置了 Linux 代理以进行集中监控。

## Sysmon 集成

安装了 Sysmon 用于进程、文件和网络监控。

## Sysmon 集成

安装了 Sysmon 用于进程、文件和网络监控。

## 身份基础设施与代理部署 - 通信验证

验证代理处于活动状态且已连接。

## 身份基础设施与代理部署 - 通信验证

验证代理处于活动状态且已连接。

# 🔍 第 2 周:检测规则(核心逻辑)

## 文件完整性监控 (FIM)

监控关键目录以防止未经授权的更改。

# 🔍 第 2 周:检测规则(核心逻辑)

## 文件完整性监控 (FIM)

监控关键目录以防止未经授权的更改。

## 自定义解码器

创建了用于日志解析的 XML 解码器。

## 自定义解码器

创建了用于日志解析的 XML 解码器。

## 自定义规则

创建了用于检测可疑活动的规则。

## 自定义规则

创建了用于检测可疑活动的规则。

## 漏洞检测

使用示例日志测试了检测功能。

## 漏洞检测

使用示例日志测试了检测功能。

## 验证

在 Wazuh 仪表板中验证了告警。

## 验证

在 Wazuh 仪表板中验证了告警。

# ⚡ 第 3 周:主动响应 (IPS)

## 主动响应配置

启用了在触发规则时的自动响应。

# ⚡ 第 3 周:主动响应 (IPS)

## 主动响应配置

启用了在触发规则时的自动响应。

## 防火墙拦截机制

拦截了恶意 IP 地址。

## 防火墙拦截机制

拦截了恶意 IP 地址。

## 暴力破解攻击处理

检测到失败的登录尝试并拦截了攻击者。

## 暴力破解攻击处理

检测到失败的登录尝试并拦截了攻击者。

# 🧪 第 4 周:威胁模拟

## 可疑的 PowerShell 执行

模拟了恶意命令。

# 🧪 第 4 周:威胁模拟

## 可疑的 PowerShell 执行

模拟了恶意命令。

## 账户发现模拟

模拟了攻击者的用户枚举。

## 账户发现模拟

模拟了攻击者的用户枚举。

## 系统信息发现

收集了系统详细信息。

## 系统信息发现

收集了系统详细信息。

## 恶意软件模拟

创建了用于测试的虚假恶意文件。

## 恶意软件模拟

创建了用于测试的虚假恶意文件。

标签:Conpot, EDR, IPS, Sysmon, Threat Hunting, Wazuh, Windows安全, x64dbg, 主动响应, 企业安全, 企业网络安全, 入侵防御系统, 基础设施部署, 多包管理, 威胁检测与响应, 威胁猎捕, 安全运营中心, 无线安全, 日志收集, 时间线生成, 检测规则, 流量嗅探, 端点检测与响应, 网络映射, 网络资产发现, 网络资产管理, 脆弱性评估, 脱壳工具, 蓝队建设