yuhuamiao/CVE-2026-36358

GitHub: yuhuamiao/CVE-2026-36358

针对 Juzaweb CMS v5.0.0 横幅广告模块存储型 XSS 漏洞(CVE-2026-36358)的完整复现与验证指南。

Stars: 0 | Forks: 0

# CVE-2026-36358 PoC - Juzaweb CMS v.5.0.0 (XSS)

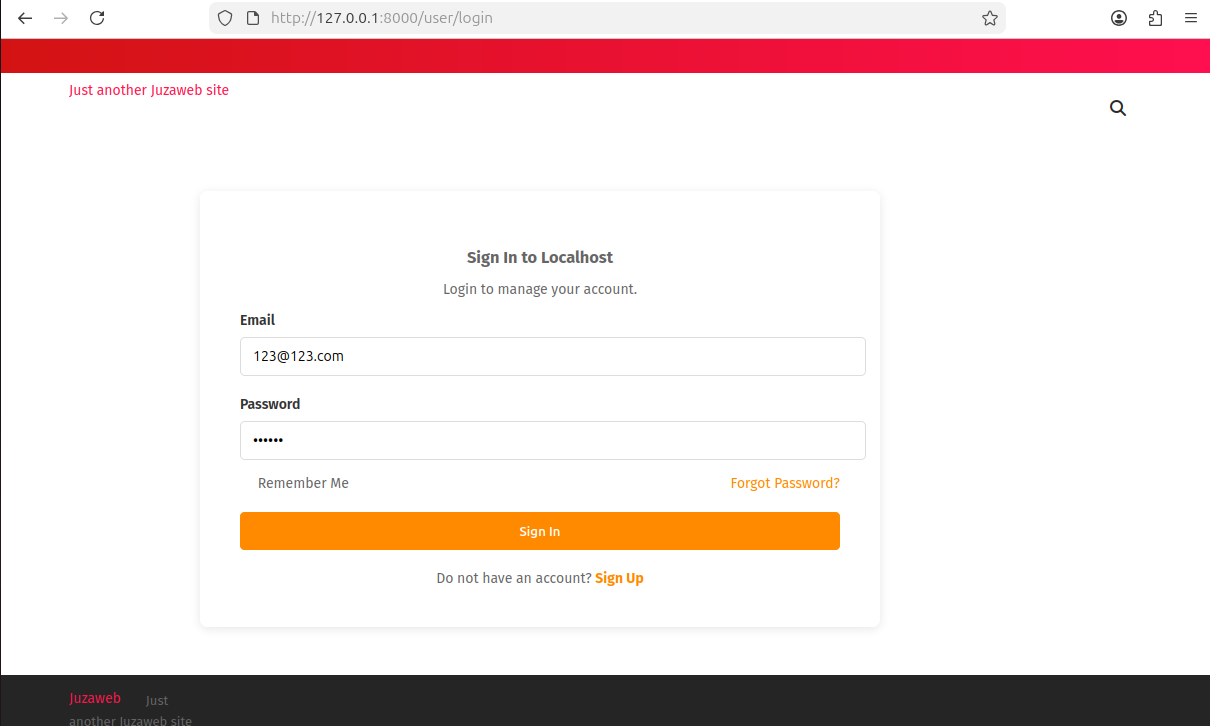

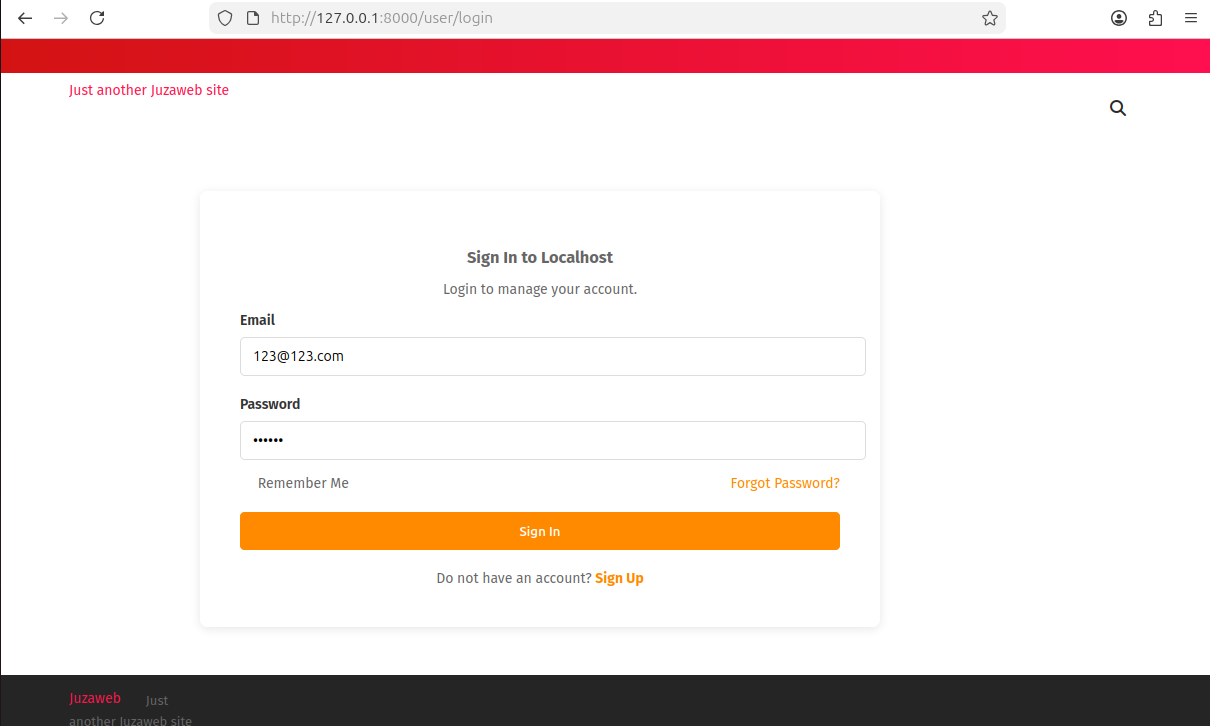

首先,正常搭建平台并注册一个账号。在这里,我注册的管理员账号是 `123@123.com` / `123456`。

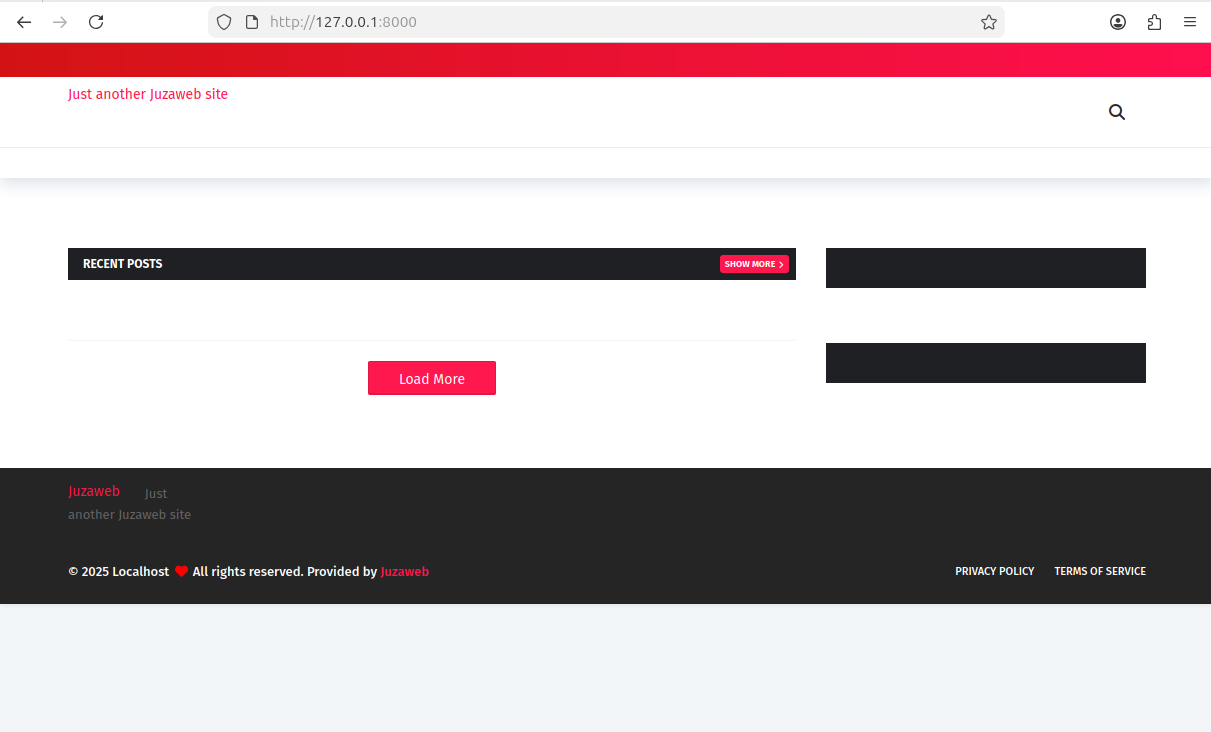

搭建完平台后,您可以看到网站主页。

访问 `/admin` 并登录。

访问 `/admin` 并登录。

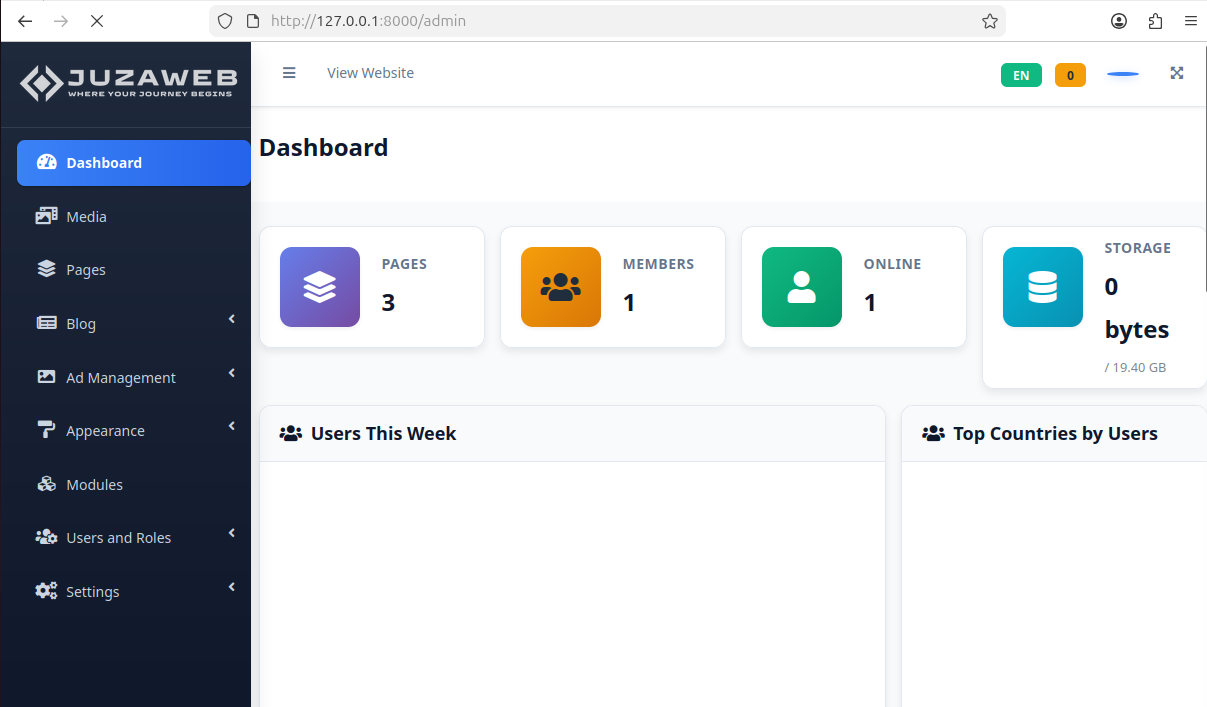

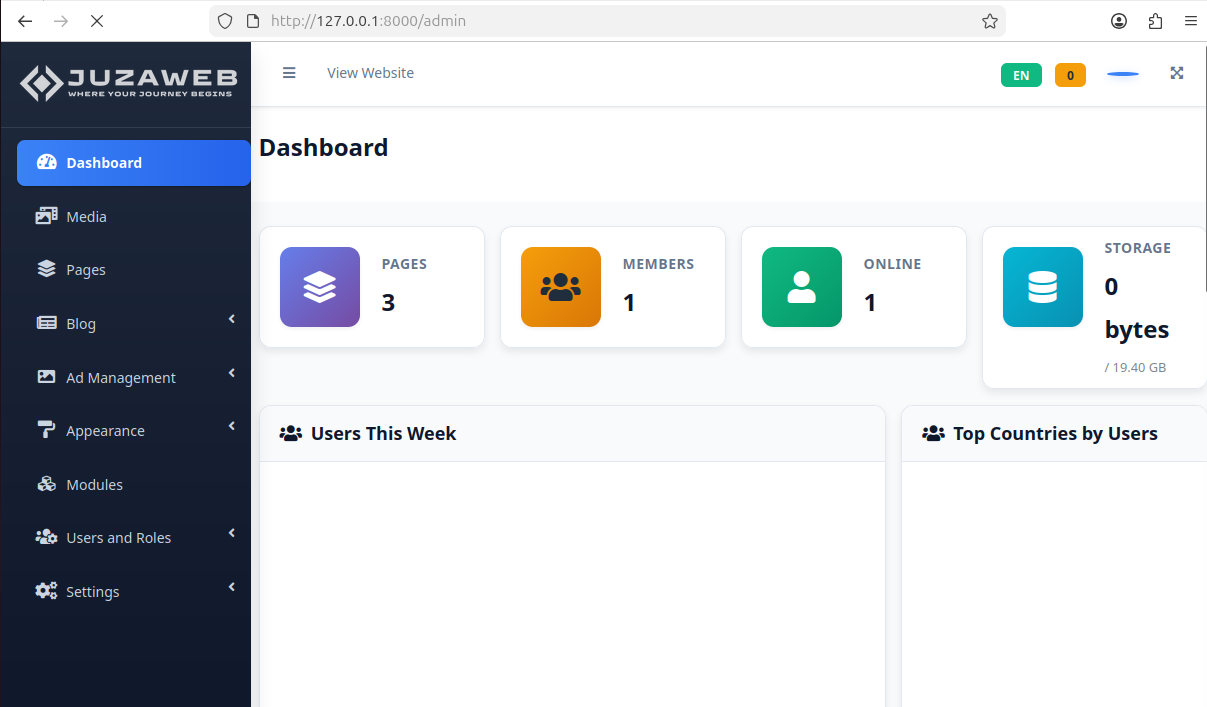

登录后,您将进入管理员后台仪表盘。

登录后,您将进入管理员后台仪表盘。

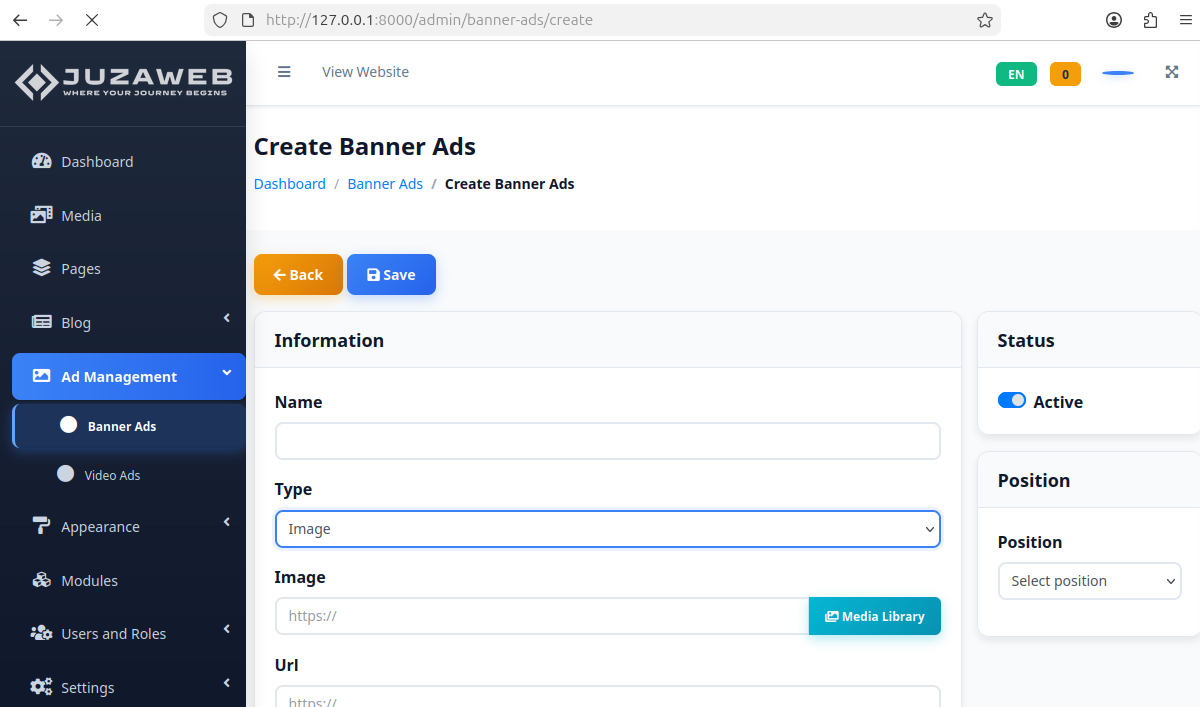

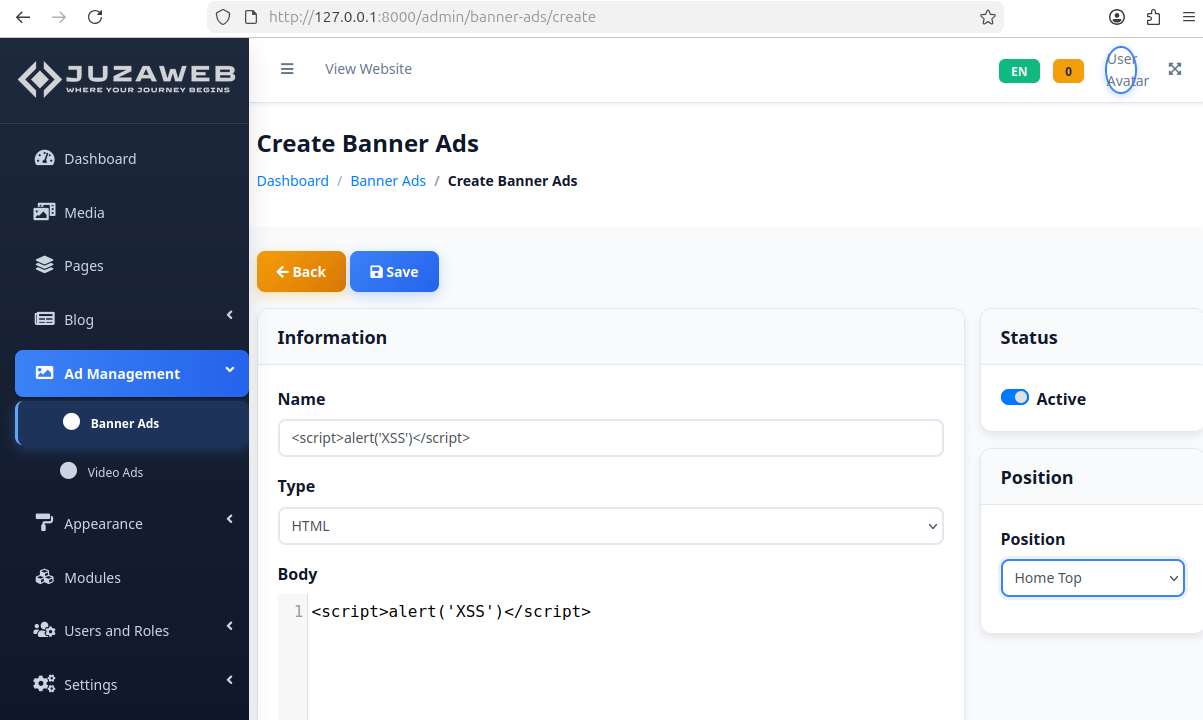

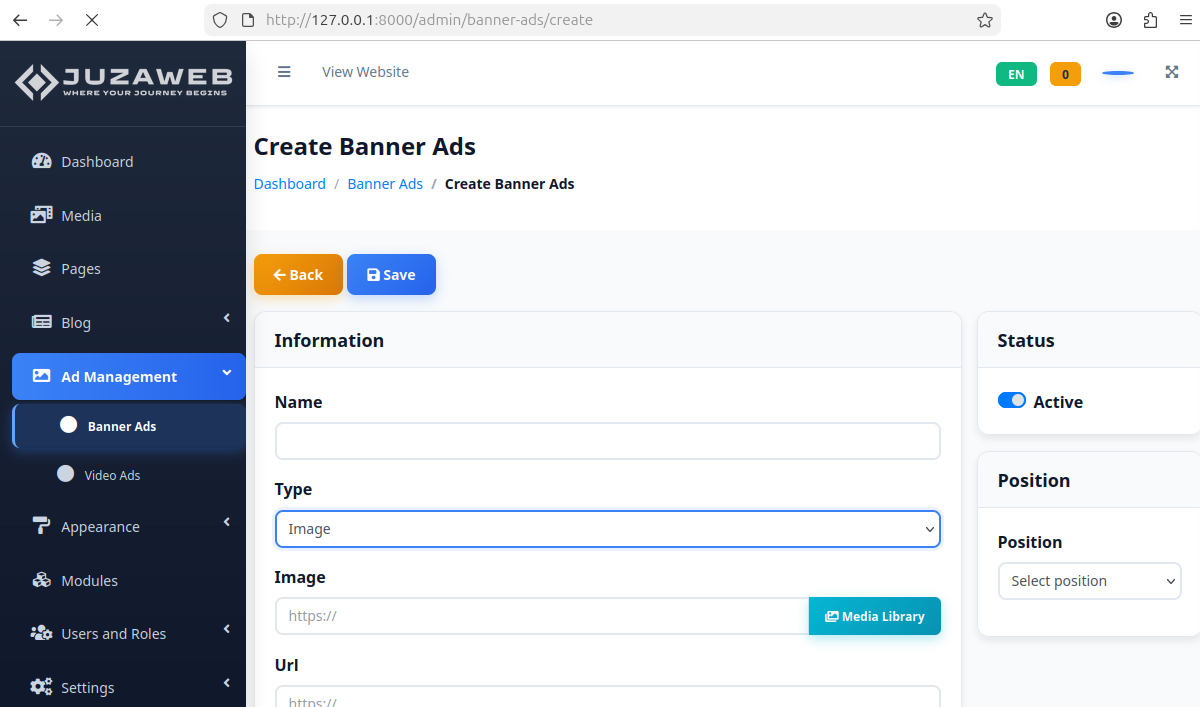

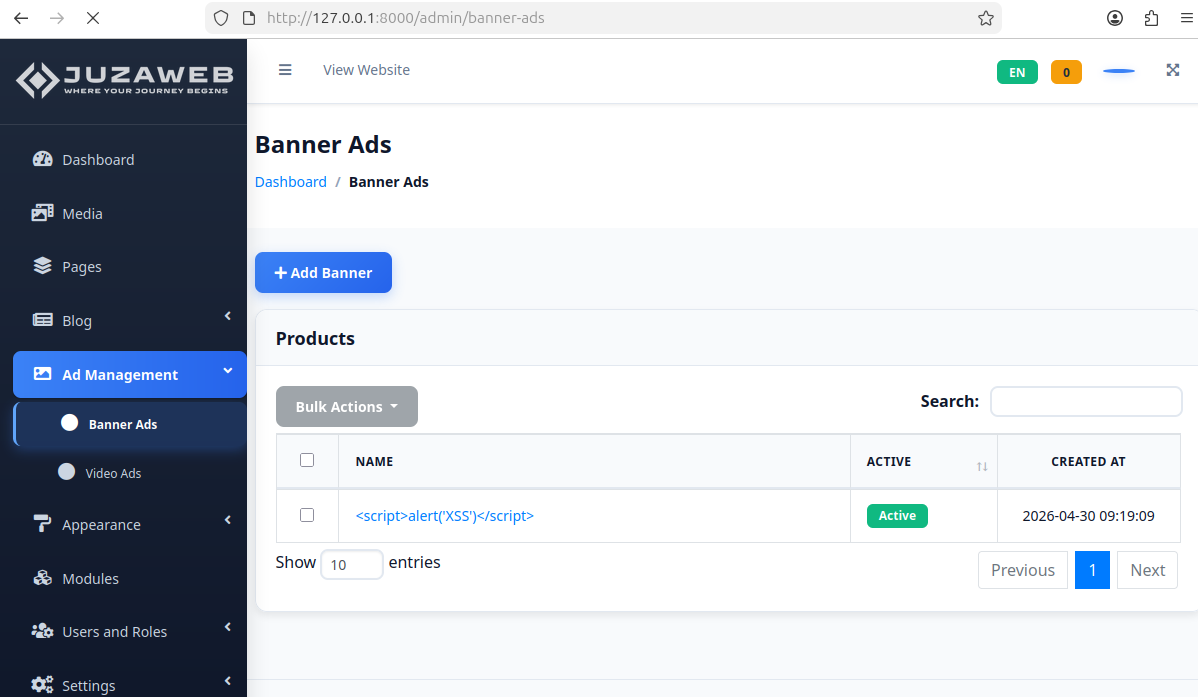

导航到 `/admin/banner-ads` 路由,并点击“添加横幅”进入广告创建页面。

导航到 `/admin/banner-ads` 路由,并点击“添加横幅”进入广告创建页面。

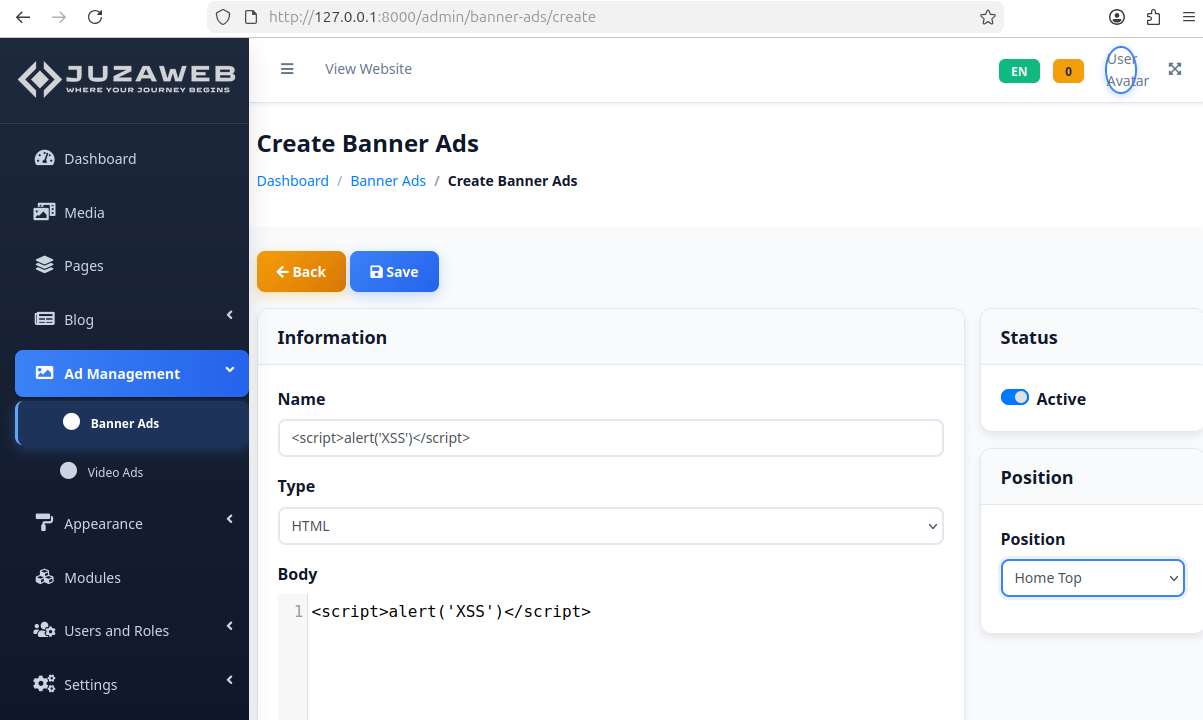

将类型更改为“HTML”,并在正文区域中插入恶意的 XSS 代码。

将类型更改为“HTML”,并在正文区域中插入恶意的 XSS 代码。

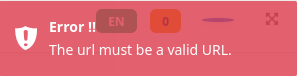

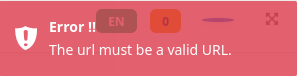

如果您遇到如下错误:

如果您遇到如下错误:

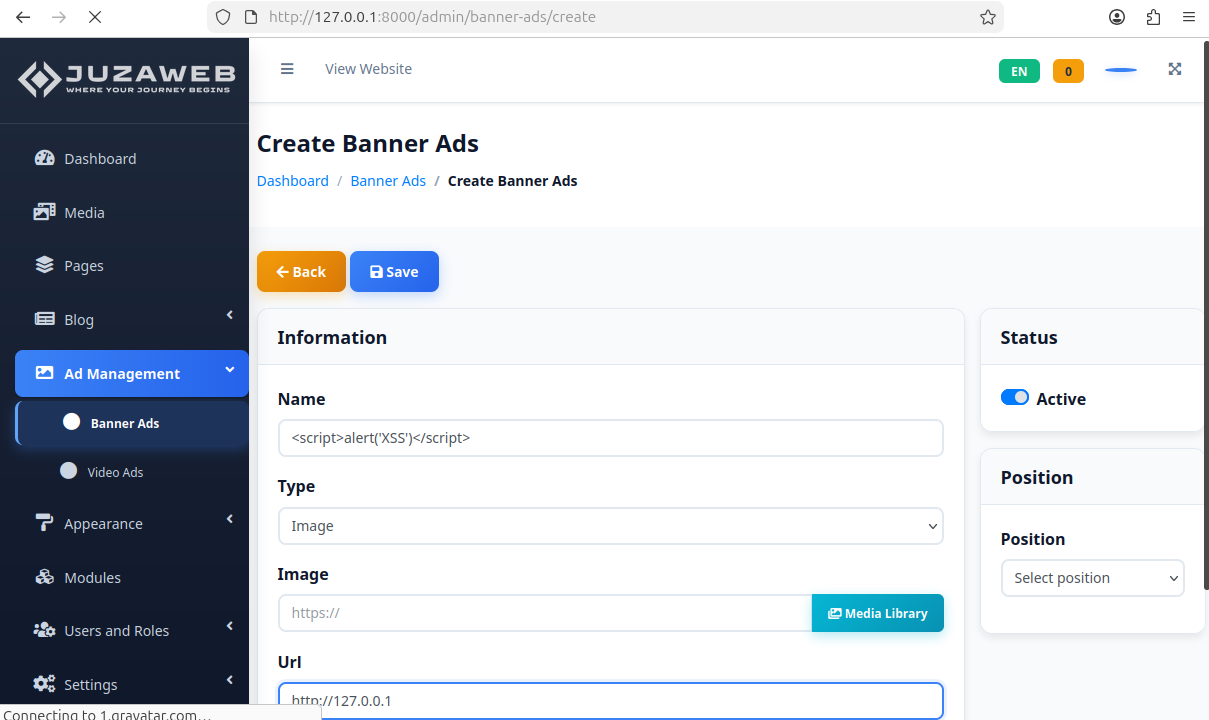

请返回到“图片”类型,并在 URL 字段中输入任意 URL。

请返回到“图片”类型,并在 URL 字段中输入任意 URL。

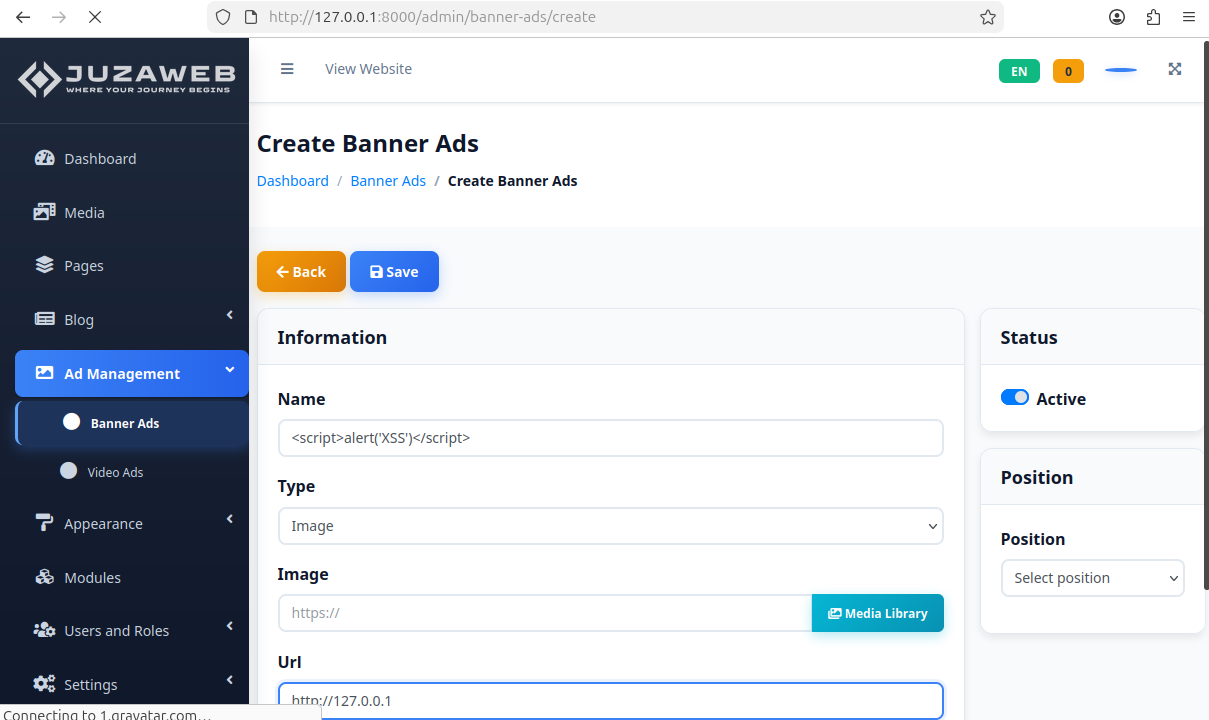

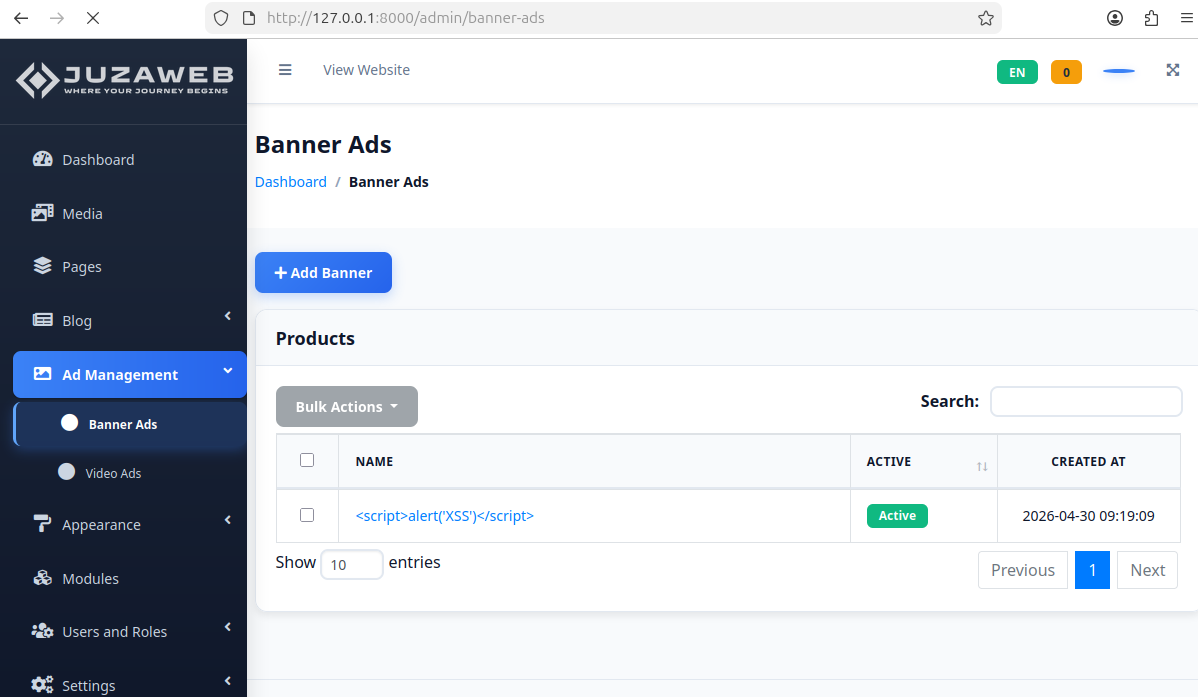

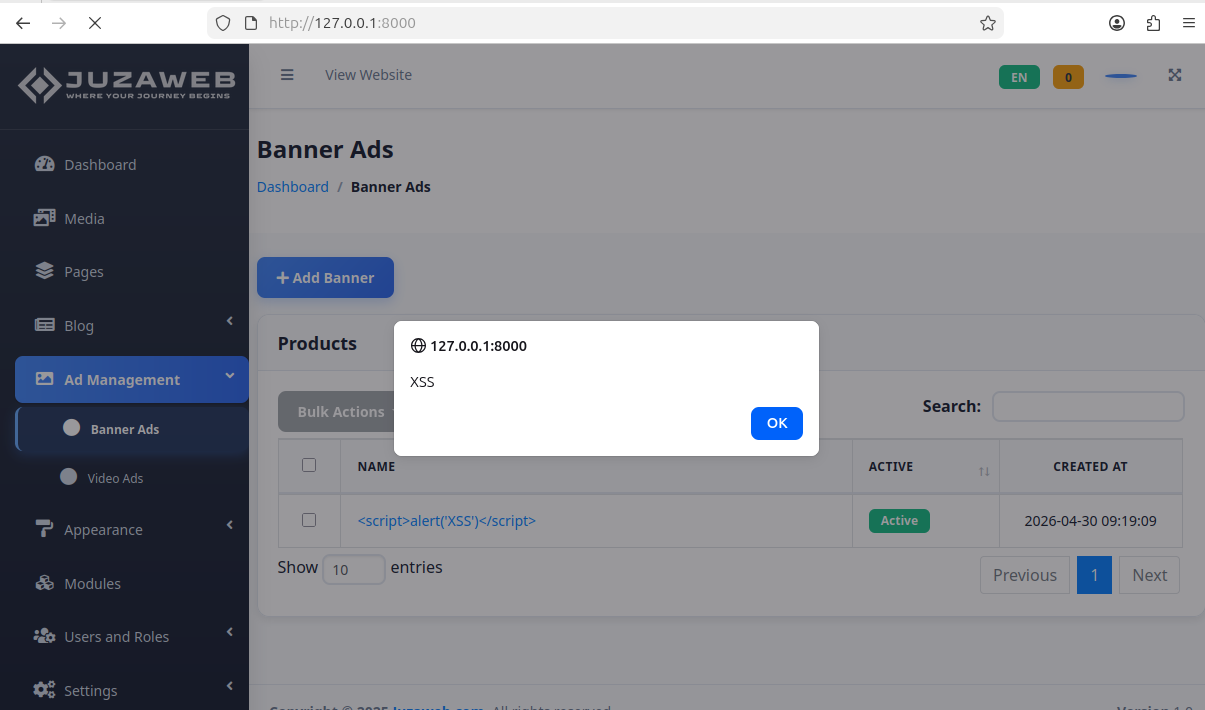

成功添加广告后,您可以看到它已处于激活/运行状态。

成功添加广告后,您可以看到它已处于激活/运行状态。

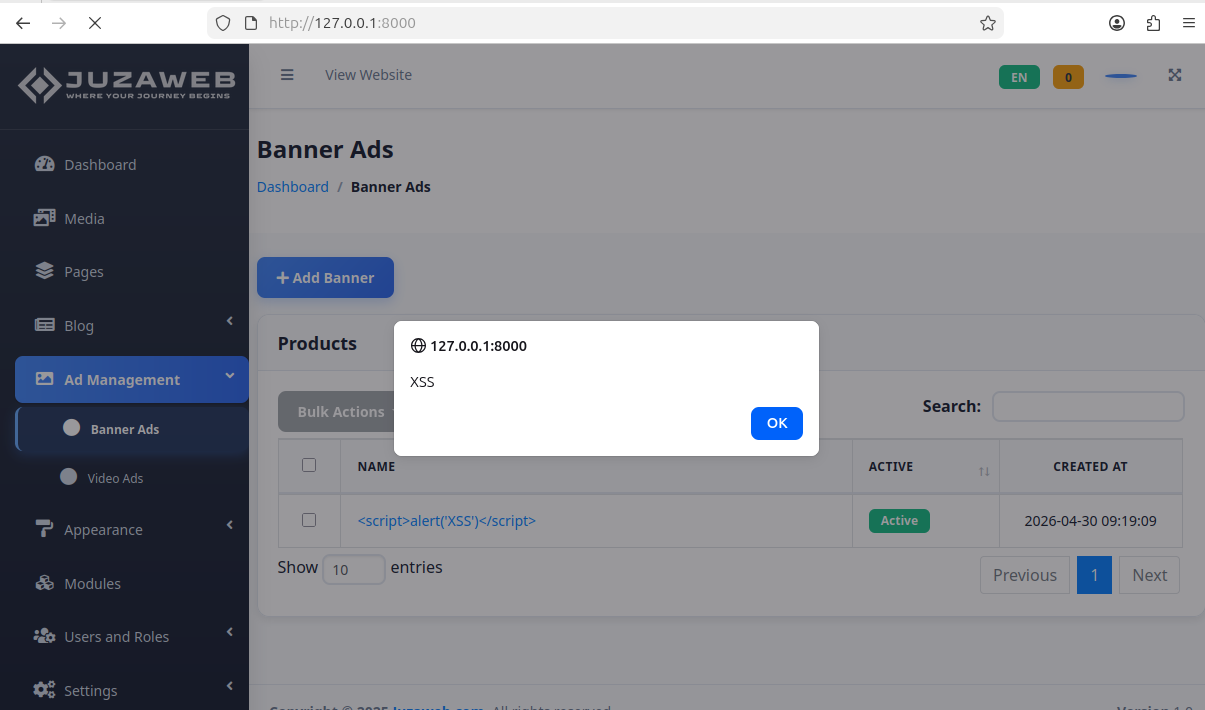

现在,返回主页。弹出的警告框将演示该 XSS 漏洞。

现在,返回主页。弹出的警告框将演示该 XSS 漏洞。

访问 `/admin` 并登录。

访问 `/admin` 并登录。

登录后,您将进入管理员后台仪表盘。

登录后,您将进入管理员后台仪表盘。

导航到 `/admin/banner-ads` 路由,并点击“添加横幅”进入广告创建页面。

导航到 `/admin/banner-ads` 路由,并点击“添加横幅”进入广告创建页面。

将类型更改为“HTML”,并在正文区域中插入恶意的 XSS 代码。

将类型更改为“HTML”,并在正文区域中插入恶意的 XSS 代码。

如果您遇到如下错误:

如果您遇到如下错误:

请返回到“图片”类型,并在 URL 字段中输入任意 URL。

请返回到“图片”类型,并在 URL 字段中输入任意 URL。

成功添加广告后,您可以看到它已处于激活/运行状态。

成功添加广告后,您可以看到它已处于激活/运行状态。

现在,返回主页。弹出的警告框将演示该 XSS 漏洞。

现在,返回主页。弹出的警告框将演示该 XSS 漏洞。

标签:CMS漏洞, CVE-2026-36358, Juzaweb CMS, Maven, PoC, Web安全, XSS, 代码执行, 前端安全, 后台漏洞, 多模态安全, 存储型XSS, 广告模块漏洞, 数据可视化, 数据展示, 暴力破解, 漏洞复现, 漏洞情报, 漏洞验证, 红队, 网络安全, 蓝队分析, 跨站脚本攻击, 隐私保护