novysodope/copy-fail-CVE-2026-31431-C

GitHub: novysodope/copy-fail-CVE-2026-31431-C

针对 CVE-2026-31431 的纯 C 语言独立漏洞利用工具,无需 Python 环境,支持静态编译和跨平台部署。

Stars: 1 | Forks: 0

# copy-fail-CVE-2026-31431-C

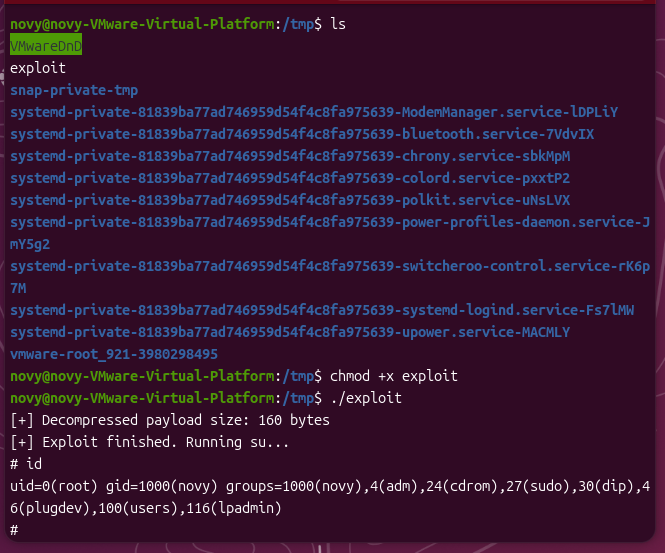

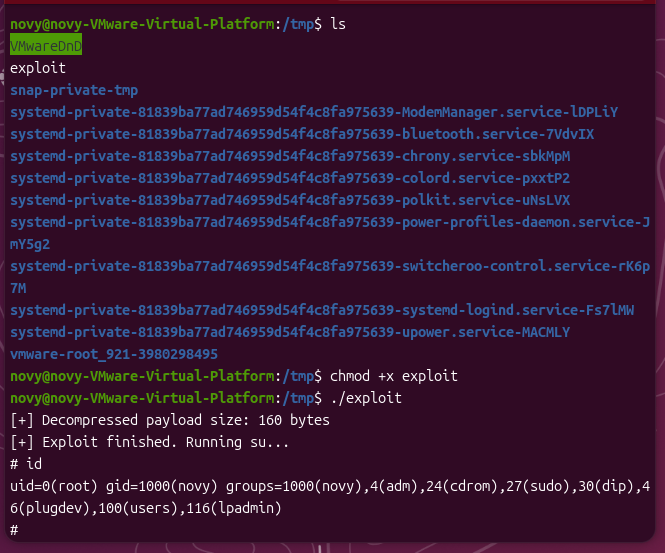

已在 ubuntu 24、ubuntu 25、kali 2026 上验证。

```

gcc -o exploit exploit.c -lz && chmod +x exploit && ./exploit

```

## 静态编译

```

sudo apt install zlib1g-dev

gcc -static -o exploit exploit.c -lz

```

或

```

aarch64-linux-gnu-gcc -o exploit exploit.c -lz -static

```

已在 ubuntu 24、ubuntu 25、kali 2026 上验证。

```

gcc -o exploit exploit.c -lz && chmod +x exploit && ./exploit

```

## 静态编译

```

sudo apt install zlib1g-dev

gcc -static -o exploit exploit.c -lz

```

或

```

aarch64-linux-gnu-gcc -o exploit exploit.c -lz -static

```

已在 ubuntu 24、ubuntu 25、kali 2026 上验证。

```

gcc -o exploit exploit.c -lz && chmod +x exploit && ./exploit

```

## 静态编译

```

sudo apt install zlib1g-dev

gcc -static -o exploit exploit.c -lz

```

或

```

aarch64-linux-gnu-gcc -o exploit exploit.c -lz -static

```

已在 ubuntu 24、ubuntu 25、kali 2026 上验证。

```

gcc -o exploit exploit.c -lz && chmod +x exploit && ./exploit

```

## 静态编译

```

sudo apt install zlib1g-dev

gcc -static -o exploit exploit.c -lz

```

或

```

aarch64-linux-gnu-gcc -o exploit exploit.c -lz -static

```

标签:aarch64架构, CVE-2026-31431, EXP, GCC编译, Maven, POC, Ubuntu漏洞, Web报告查看器, zlib库, 二进制漏洞利用, 威胁模拟, 子域名枚举, 客户端加密, 提权, 数据展示, 无Python依赖, 本地提权, 漏洞复现, 漏洞验证, 系统安全, 红队, 网络安全, 隐私保护, 静态编译