ibraim-marinos/home-siem-lab

GitHub: ibraim-marinos/home-siem-lab

基于Splunk、Sysmon和Windows日志搭建的家庭SIEM实验室,模拟SOC一线分析师的威胁检测与事件响应工作流程。

Stars: 0 | Forks: 0

# 家庭 SIEM 实验室 (Splunk) – 威胁检测与事件响应

## 概述

本项目演示了如何使用 Splunk、Windows Event Logs 和 Sysmon 搭建并运行家庭 SIEM 环境。目标是模拟真实的 SOC 一线工作流程,包括日志分析、告警分类与事件调查。

## 截图

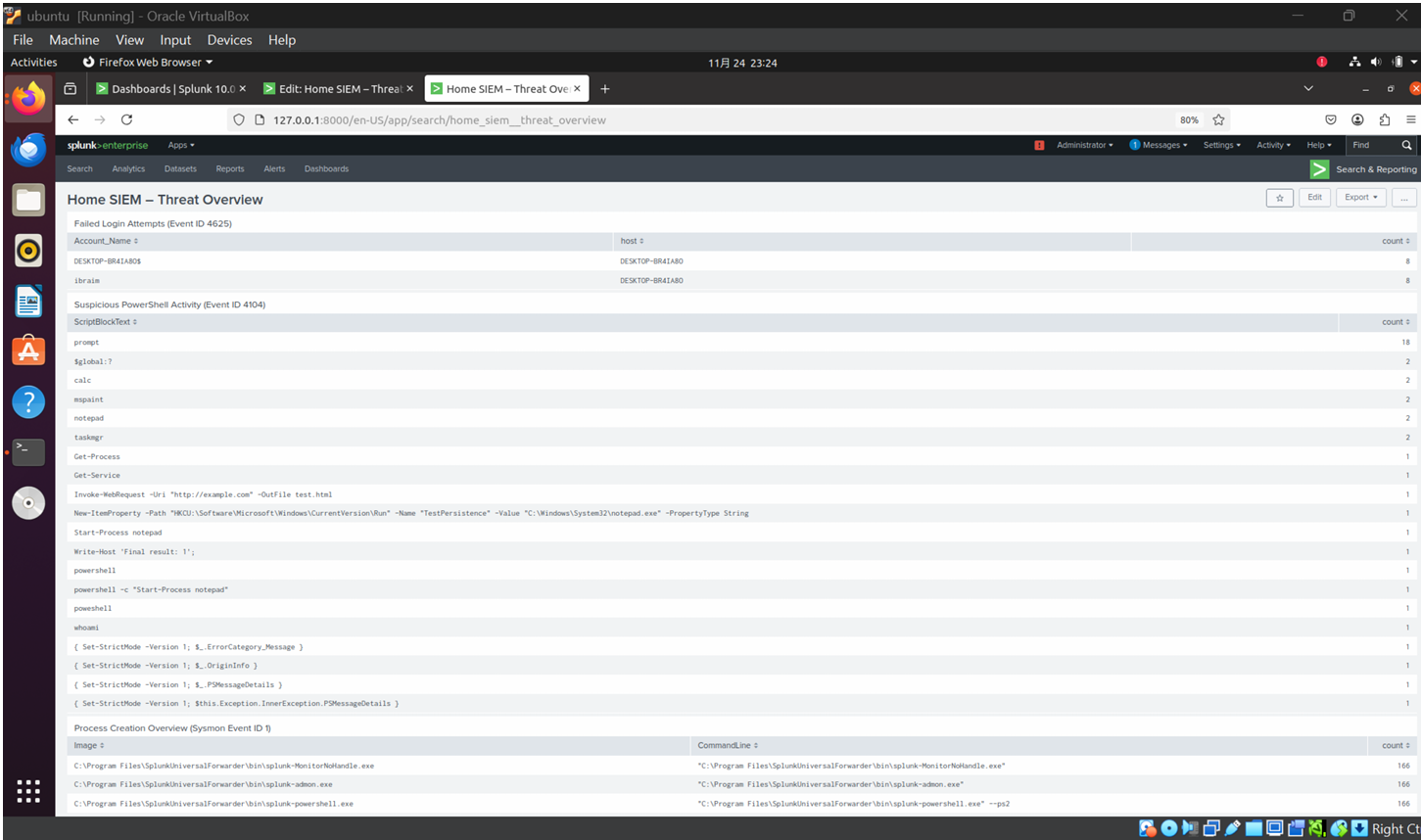

### SIEM 仪表板 (威胁概览)

*该仪表板提供了安全事件的整合视图,结合了多种检测类别,如登录失败尝试、PowerShell 活动和进程创建日志。它支持在 SOC 环境中进行实时监控和高效的告警分类。*

### 暴力破解检测 (Event ID 4625)

*此截图显示了多次登录失败尝试 (Event ID 4625),通过分析这些尝试来检测潜在的暴力破解攻击。在分类过程中,来自同一主机的反复身份验证失败被识别为可疑活动。*

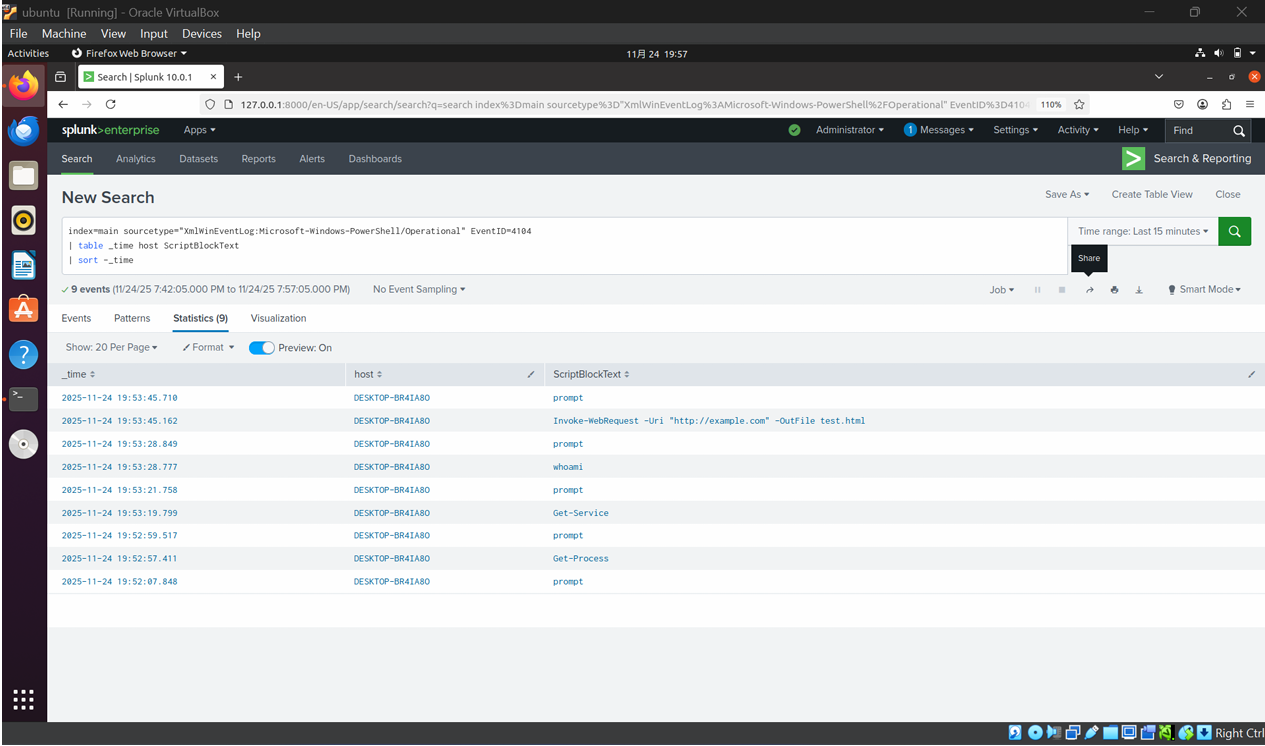

### 可疑的 PowerShell 活动 (Event ID 4104)

*此视图突出了 PowerShell 脚本块日志记录 (Event ID 4104),包括可疑命令(如 Invoke-WebRequest)。我们分析了这些事件,以识别潜在恶意的脚本执行和异常的系统行为。*

## 工具与技术

- Splunk Enterprise

- Windows Event Logs

- Sysmon

- Splunk Universal Forwarder

## 关键活动

- 搭建了 SIEM 实验室,实现了从 Windows 到 Splunk 的日志转发

- 调查了可疑活动,如暴力破解尝试和 PowerShell 执行

- 通过验证和分析日志数据执行了告警分类

- 模拟了攻击场景,以生成和分析安全事件

## 检测用例

- 暴力破解登录尝试 (Event ID 4625)

- 可疑的 PowerShell 活动 (Event ID 4104)

- 进程创建监控 (Sysmon Event ID 1)

- 注册表持久化检测 (Sysmon Event ID 13)

## 完整报告

[家庭 SIEM 实验室报告](./home-siem-lab-report.pdf)

标签:AMSI绕过, Home Lab, HTTP/HTTPS抓包, OpenCanary, PoC, PowerShell监控, Sysmon, Tier 1分析师, Windows事件日志, 告警分诊, 威胁检测, 安全信息与事件管理, 安全实验室, 安全运营, 库, 应急响应, 态势感知, 扫描框架, 搜索引擎爬取, 暴力破解, 红队行动, 网络安全, 隐私保护