cybercrewinc/CVE-2026-36341

GitHub: cybercrewinc/CVE-2026-36341

该仓库提供了 Webkul Krayin CRM 中一个存储型跨站脚本漏洞的 PoC 和技术细节,帮助安全研究人员和渗透测试人员快速验证并理解该漏洞的利用方式与影响。

Stars: 1 | Forks: 0

# Webkul Krayin CRM 中存在跨站脚本攻击 (XSS) 漏洞(HTML 注入)

CVE: CVE-2026-36341

### 摘要

该漏洞尤为严重,因为它影响的是管理面板。在许多 CRM 工作流程中,经理或更高级别的管理员会审查员工记录的活动。通过将恶意代码注入到简单的“通话”或“会议”记录中,攻击者无需与受害者直接交互即可将高权限账户作为攻击目标。

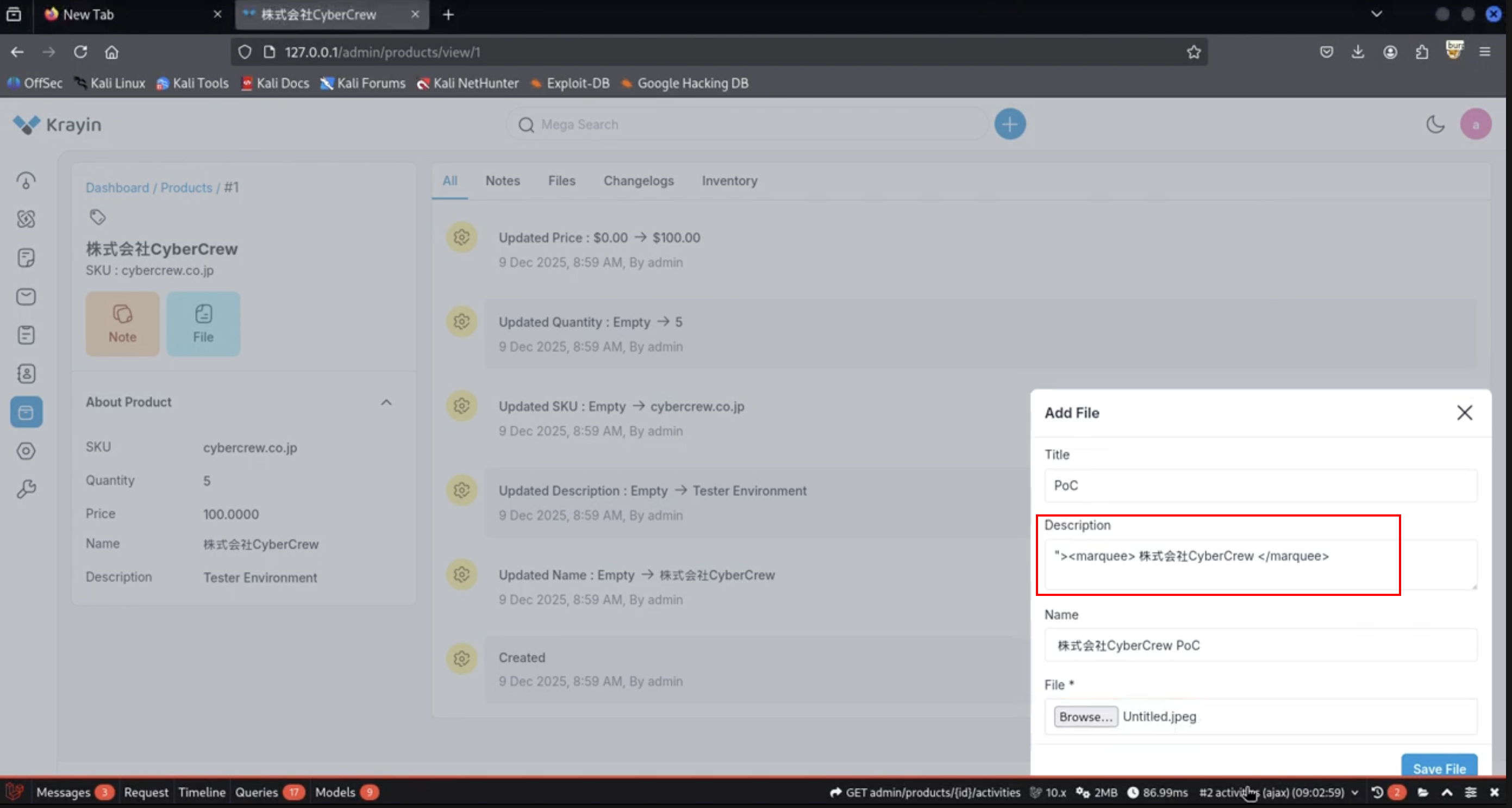

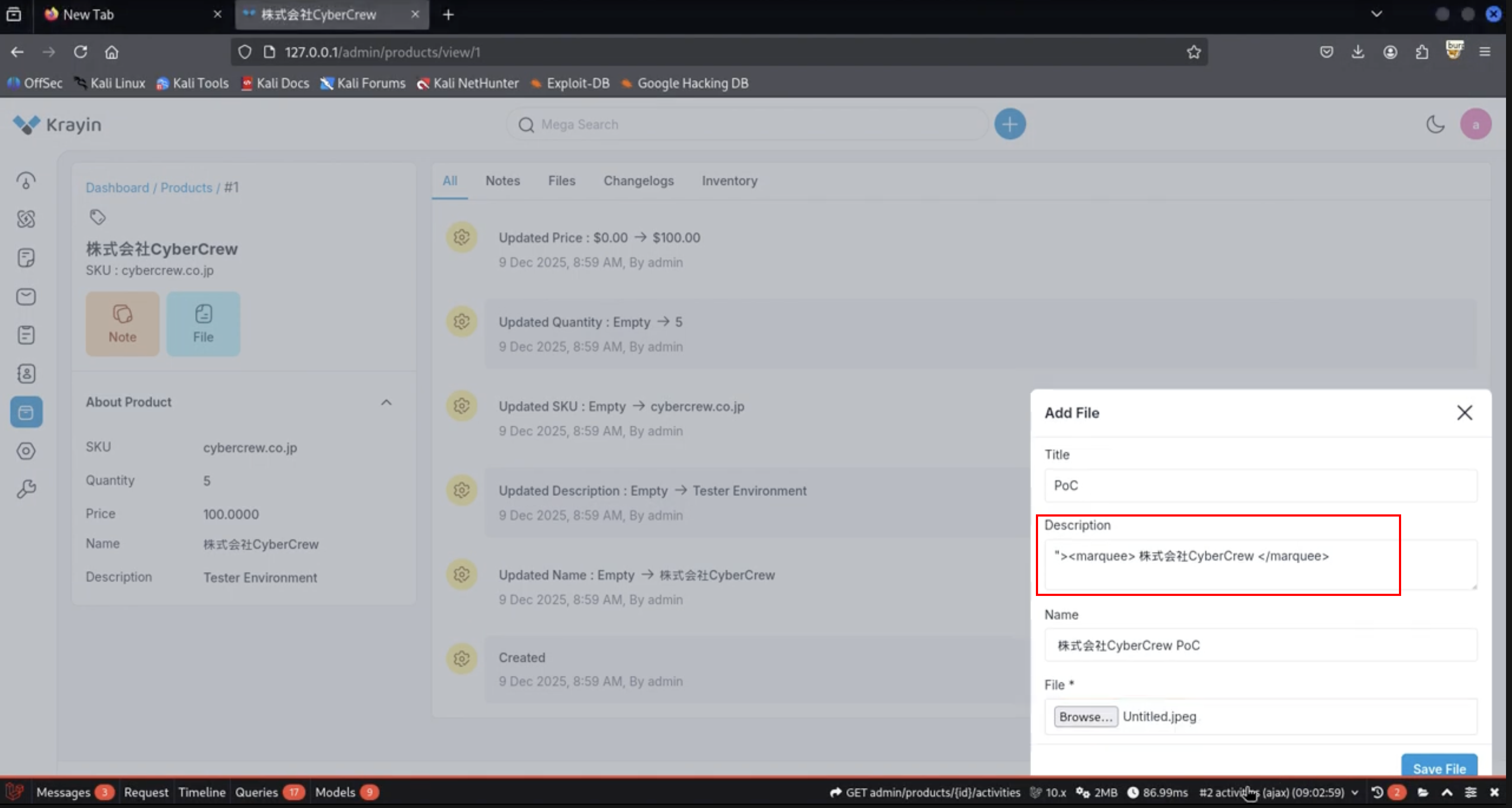

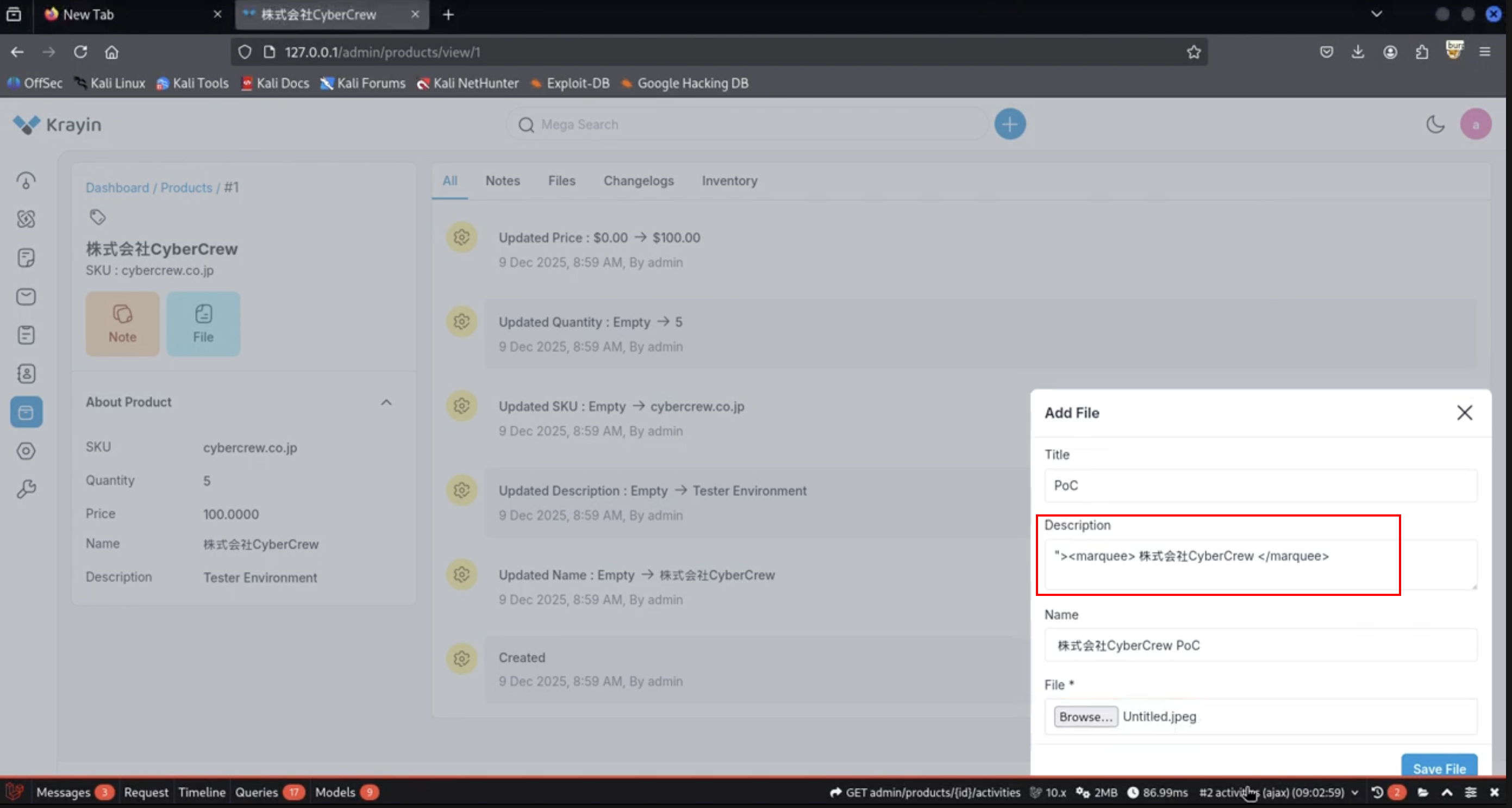

### PoC

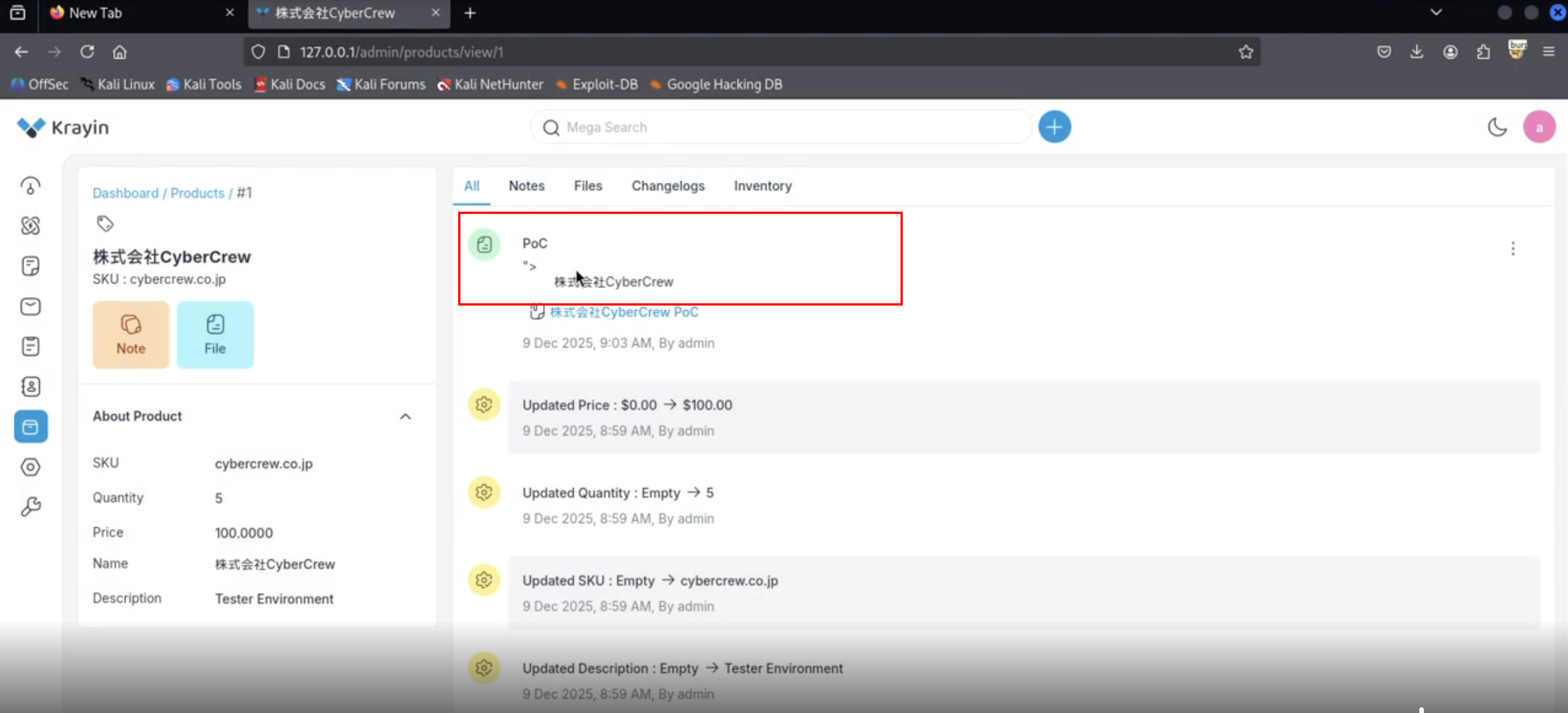

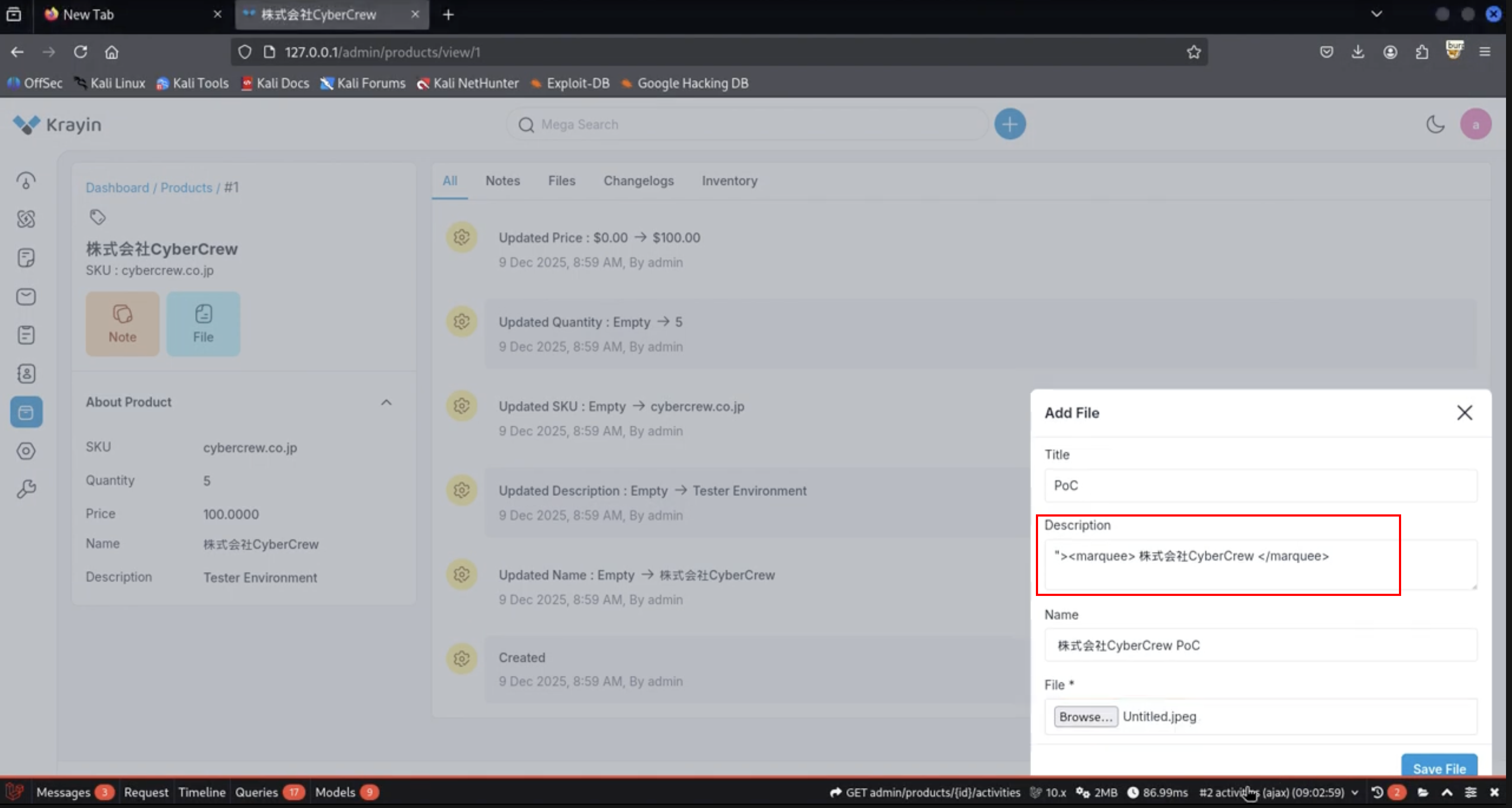

1. 创建一个简单的描述(包含 HTML 注入)

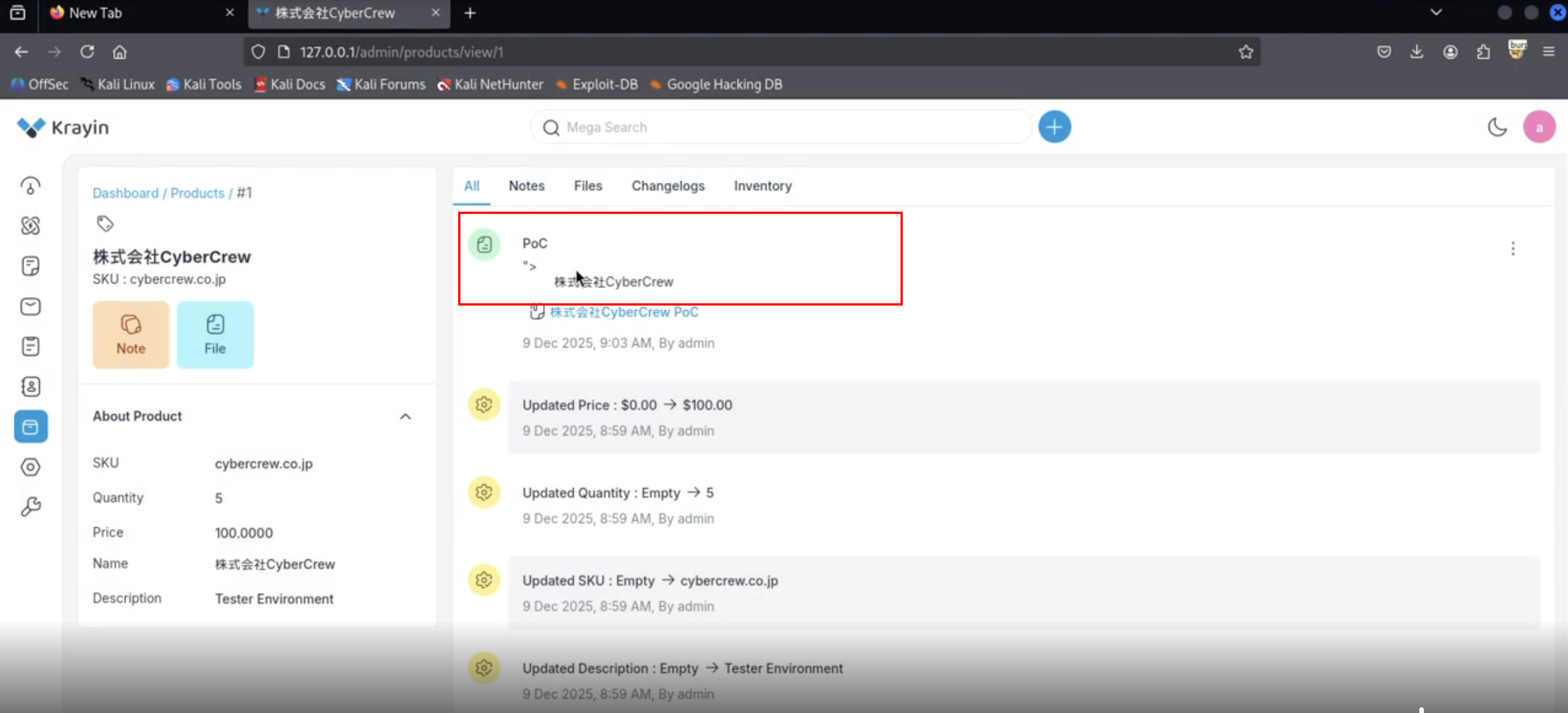

2. 最终输出

2. 最终输出

### 参考文献

[https://github.com/krayin/laravel-crm/pull/2401](https://github.com/krayin/laravel-crm/pull/2401)

[https://github.com/krayin/laravel-crm/releases/tag/v2.1.6](https://github.com/krayin/laravel-crm/releases/tag/v2.1.6)

### 参考文献

[https://github.com/krayin/laravel-crm/pull/2401](https://github.com/krayin/laravel-crm/pull/2401)

[https://github.com/krayin/laravel-crm/releases/tag/v2.1.6](https://github.com/krayin/laravel-crm/releases/tag/v2.1.6)

视频 PoC: [https://cyber.spool.co.jp/wp-content/uploads/2026/04/krayin-html-injection.mp4](https://cyber.spool.co.jp/wp-content/uploads/2026/04/krayin-html-injection.mp4) ### 建议 - 在将用户输入渲染到 HTML 之前,始终进行转义处理。 - 使用支持自动转义的模板引擎或框架。 - 如果允许使用 HTML,请对输入进行过滤处理(例如,使用 DOMPurify)。 - 避免将用户数据与 `innerHTML` 一起使用;请改用 `textContent`。 - 切勿信任存储的数据——在输出时将其视为不安全的数据。 ### 影响 - 攻击者可以窃取用户的会话 Cookie 并劫持账户。 - 恶意脚本可以在每个查看受感染页面的用户浏览器中运行。 - 可以从受害者那里提取敏感数据(Token、个人信息)。 - 攻击者可以在未经用户同意的情况下代表其执行操作。 - 如果管理员查看了恶意内容,其账户可能会遭到入侵。

2. 最终输出

2. 最终输出

### 参考文献

[https://github.com/krayin/laravel-crm/pull/2401](https://github.com/krayin/laravel-crm/pull/2401)

[https://github.com/krayin/laravel-crm/releases/tag/v2.1.6](https://github.com/krayin/laravel-crm/releases/tag/v2.1.6)

### 参考文献

[https://github.com/krayin/laravel-crm/pull/2401](https://github.com/krayin/laravel-crm/pull/2401)

[https://github.com/krayin/laravel-crm/releases/tag/v2.1.6](https://github.com/krayin/laravel-crm/releases/tag/v2.1.6)

视频 PoC: [https://cyber.spool.co.jp/wp-content/uploads/2026/04/krayin-html-injection.mp4](https://cyber.spool.co.jp/wp-content/uploads/2026/04/krayin-html-injection.mp4) ### 建议 - 在将用户输入渲染到 HTML 之前,始终进行转义处理。 - 使用支持自动转义的模板引擎或框架。 - 如果允许使用 HTML,请对输入进行过滤处理(例如,使用 DOMPurify)。 - 避免将用户数据与 `innerHTML` 一起使用;请改用 `textContent`。 - 切勿信任存储的数据——在输出时将其视为不安全的数据。 ### 影响 - 攻击者可以窃取用户的会话 Cookie 并劫持账户。 - 恶意脚本可以在每个查看受感染页面的用户浏览器中运行。 - 可以从受害者那里提取敏感数据(Token、个人信息)。 - 攻击者可以在未经用户同意的情况下代表其执行操作。 - 如果管理员查看了恶意内容,其账户可能会遭到入侵。

标签:CISA项目, Cookie窃取, CVE-2026-36341, HTML注入, Krayin CRM, Laravel CRM, OWASP Top 10, PoC, Webkul, Web安全, XSS, 会话劫持, 前端安全, 协议分析, 后台漏洞, 多模态安全, 存储型XSS, 开源CRM系统, 数据可视化, 暴力破解, 权限提升, 漏洞, 漏洞情报, 网络安全, 蓝队分析, 跨站脚本攻击, 输入过滤缺陷, 隐私保护