JerimiahOdey1/network-threat-hunting

GitHub: JerimiahOdey1/network-threat-hunting

一个基于 Wireshark 的网络威胁狩猎实践项目,通过分析正常网络流量中可能被视为可疑的行为模式,帮助培养安全分析师的流量解读与威胁判断能力。

Stars: 0 | Forks: 0

# 网络威胁狩猎

本项目专注于从安全角度分析网络流量,以识别可能表明可疑或潜在恶意活动的模式。使用 Wireshark 捕获并检查流量,以了解正常的网络行为有时是如何类似于威胁活动的。

该项目的目标不是检测已确认的恶意软件,而是培养识别模式、解释网络行为以及像 SOC 分析师一样思考的能力。

## 使用工具

- Wireshark

- Web 浏览器(用于生成流量)

## 方法论

在活动的网络接口上进行了实时数据包捕获。通过以下方式故意生成流量:

- 访问多个网站

- 快速连续打开多个浏览器标签页

- 反复刷新页面

- 允许后台流量运行

这种方法创造了正常和重复行为的混合,从而能够分析在某些上下文中可能显得可疑的模式。

分析期间使用的过滤器:

- `dns`

- `tcp.flags.syn == 1`

- `tls`

## 发现

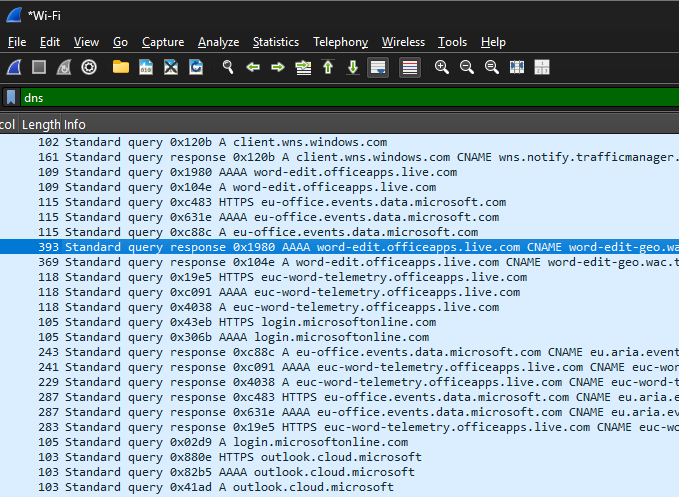

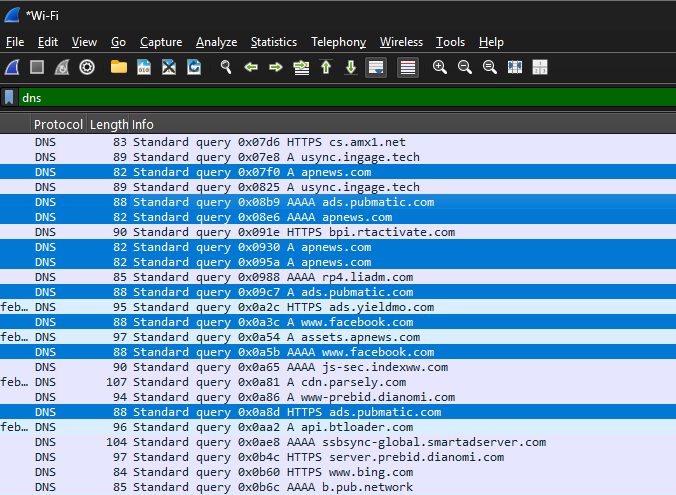

### 发现 1:重复的 DNS 请求

在分析过程中,观察到在短时间内对同一个域发出了多个 DNS 查询。这表明存在重复解析同一主机名的尝试。

由于页面刷新、后台服务或从同一个域加载多个资源,这种行为在正常的 Web 浏览中很常见。然而,在恶意场景中,类似的模式也可能与自动化进程或信标行为有关。

这一发现突显了在分析 DNS 流量时上下文的重要性,因为正常活动和潜在的可疑活动都可能产生相似的模式。

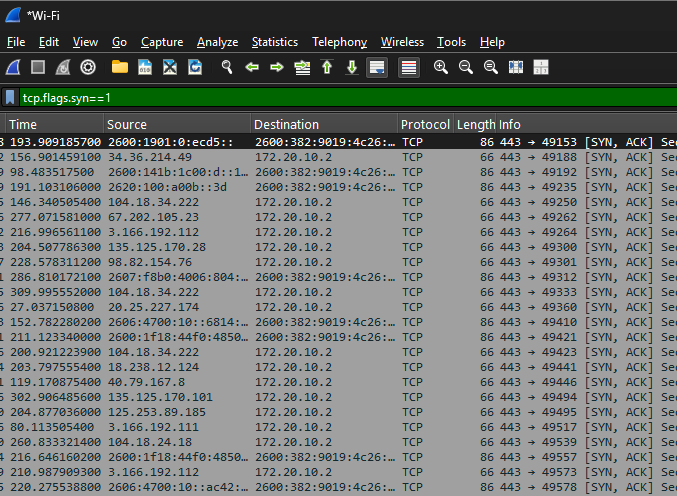

### 发现 2:频繁的 TCP 连接活动

观察到大量包含 SYN 和 SYN-ACK 标志的 TCP 数据包,表明客户端与多个外部服务器之间存在频繁的连接尝试。

这种行为是现代 Web 活动的典型特征,即单个网页可能会同时建立多个连接以高效加载内容。然而,在恶意场景中,类似模式也可能在网络扫描或自动化连接尝试期间出现。

这证明了正常的网络行为如何能类似于可疑活动,从而强化了在现实世界调查中进行更深入分析的必要性。

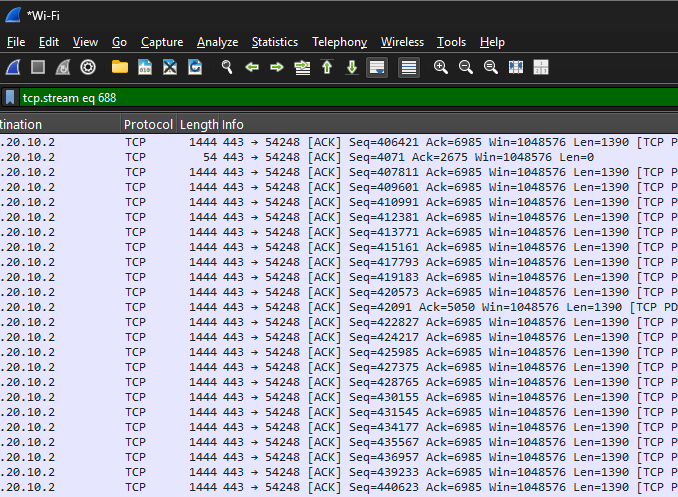

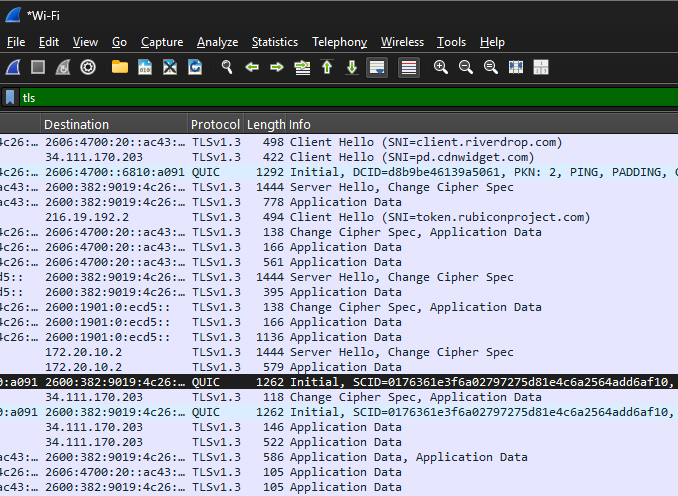

### 发现 3:加密的网络通信

在分析 TCP 流时,捕获的数据显得不可读且已加密。进一步的检查确认了 TLS 流量的存在,表明通信是使用加密协议进行保护的。

这与现代 Web 实践相一致,即 HTTPS 被广泛用于保护用户数据。虽然加密增强了安全性,但它也限制了对网络流量内容的可见性,这在缺乏额外工具的情况下可能使威胁检测变得更具挑战性。

这一发现强调了现代网络中隐私与安全监控之间的平衡。

## 截图

### DNS 分析

### TCP 活动

### TLS 分析

## 核心要点

- 即使是合法的网络行为,也可能显得可疑

- 重复的 DNS 请求可能表明是正常活动或自动化行为

- 大量的 TCP 连接在现代 Web 应用程序中很常见

- 大多数流量都是加密的,这限制了对数据的直接可见性

- 在确定活动是否为恶意时,上下文至关重要

## 结论

本项目展示了如何从安全角度分析网络流量,这需要的仅仅是识别数据包。它涉及理解模式、解释行为,并认识到正常活动有时会类似于潜在威胁。

通过应用威胁狩猎的思维,该分析突显了上下文的重要性,并强化了分析师在区分良性和可疑活动中的作用。

## 未来工作

本项目侧重于识别网络流量中可能类似于可疑活动的模式。虽然它提供了有关分析师如何解释网络行为的洞察,但下一步是构建一个更受控的环境以进行更深入的安全分析。

展望未来,我计划开发一个个人网络安全家庭实验室,以模拟网络活动、测试防御策略,并在更加结构化的环境中分析流量。这将有助于更深入地了解威胁检测、系统监控和现实世界的安全操作。

标签:AMSI绕过, Beacon Object File, DNS分析, IP 地址批量处理, SOC分析师, TCP分析, TLS分析, Wireshark, 信标行为分析, 协议分析, 句柄查看, 威胁检测, 安全实验室, 安全运营, 异常检测, 扫描框架, 权限提升, 模式识别, 流量特征分析, 网络威胁狩猎, 网络安全, 隐私保护