EvilmaxSec/VulnRaider

GitHub: EvilmaxSec/VulnRaider

基于纯 Python 标准库的轻量级侦察扫描器,集端口扫描、服务指纹识别、子域名发现与 Web 安全配置审计于一体,帮助安全测试人员在深入渗透前快速识别目标的攻击暴露面。

Stars: 1 | Forks: 0

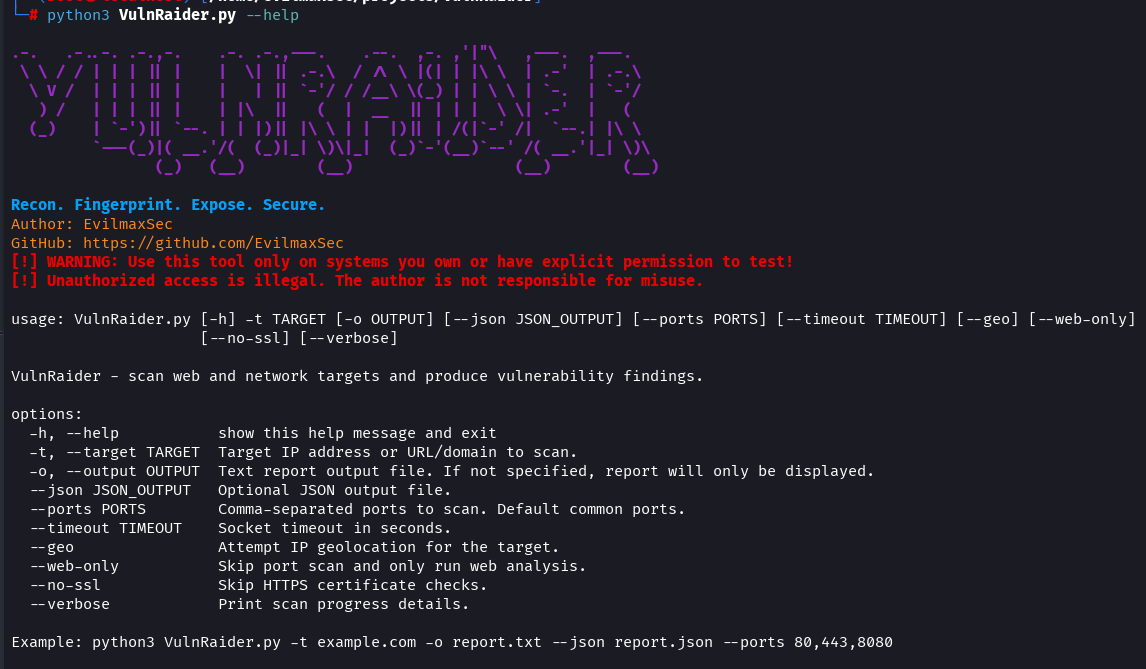

# VulnRaider

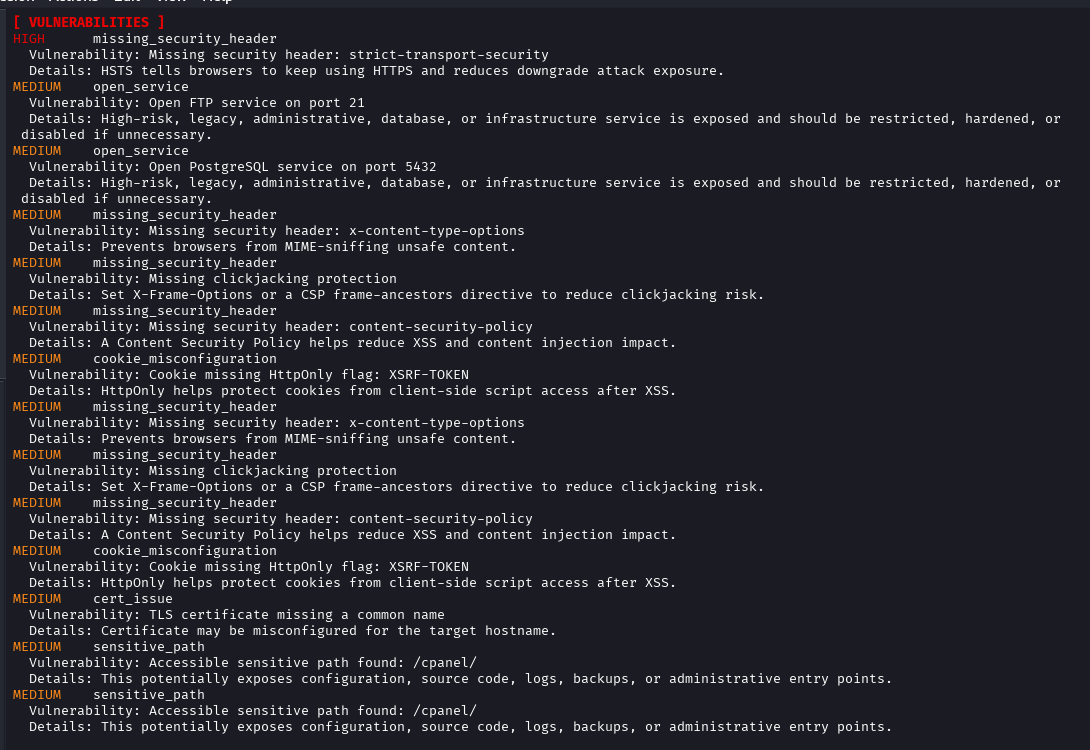

`VulnRaider` 是一个高效、快速且专业的 Python CLI 授权侦察扫描器。它能够对暴露的服务进行指纹识别,检查常见的 Web 弱点和配置错误,发现常见的子域名,检查 TLS 证书详细信息,并输出一份包含开放端口、版本、关键路径以及漏洞发现的针对性报告。

作者:**EvilmaxSec**,面向安全学习者、漏洞赏金猎人、系统管理员以及希望在深入测试前使用轻量级初步扫描器的道德黑客。

标签:Bug Bounty, GraphQL安全矩阵, Homebrew安装, HTTP安全头, Python, Scrypt密钥派生, SMB, TLS证书检查, Web漏洞, Windows内核, 动态插桩, 可自定义解析器, 安全基线检查, 安全扫描器, 插件系统, 数据展示, 数据统计, 无后门, 无线安全, 服务指纹识别, 白帽子, 端口扫描, 红队, 网络安全, 网络安全审计, 轻量级工具, 逆向工具, 错误配置检测, 隐私保护