David-s9/Automating-Incident-Response-with-Splunk-SOAR

GitHub: David-s9/Automating-Incident-Response-with-Splunk-SOAR

基于 Splunk SOAR 平台的事件响应自动化实验教程,演示如何通过 Playbook 自动化安全事件的初步调查与情报富化分析。

Stars: 0 | Forks: 0

# 实验:使用 Splunk SOAR 自动化事件响应

## 目标

本实验演示了如何在 **Splunk SOAR** 内自动化初步调查步骤。我们将重点讨论一起涉及 `wevtutil.exe` 的**“可疑工具使用”**事件——这是一种常被威胁行为者用于清除事件日志并混淆其活动的 Windows 原生实用程序。

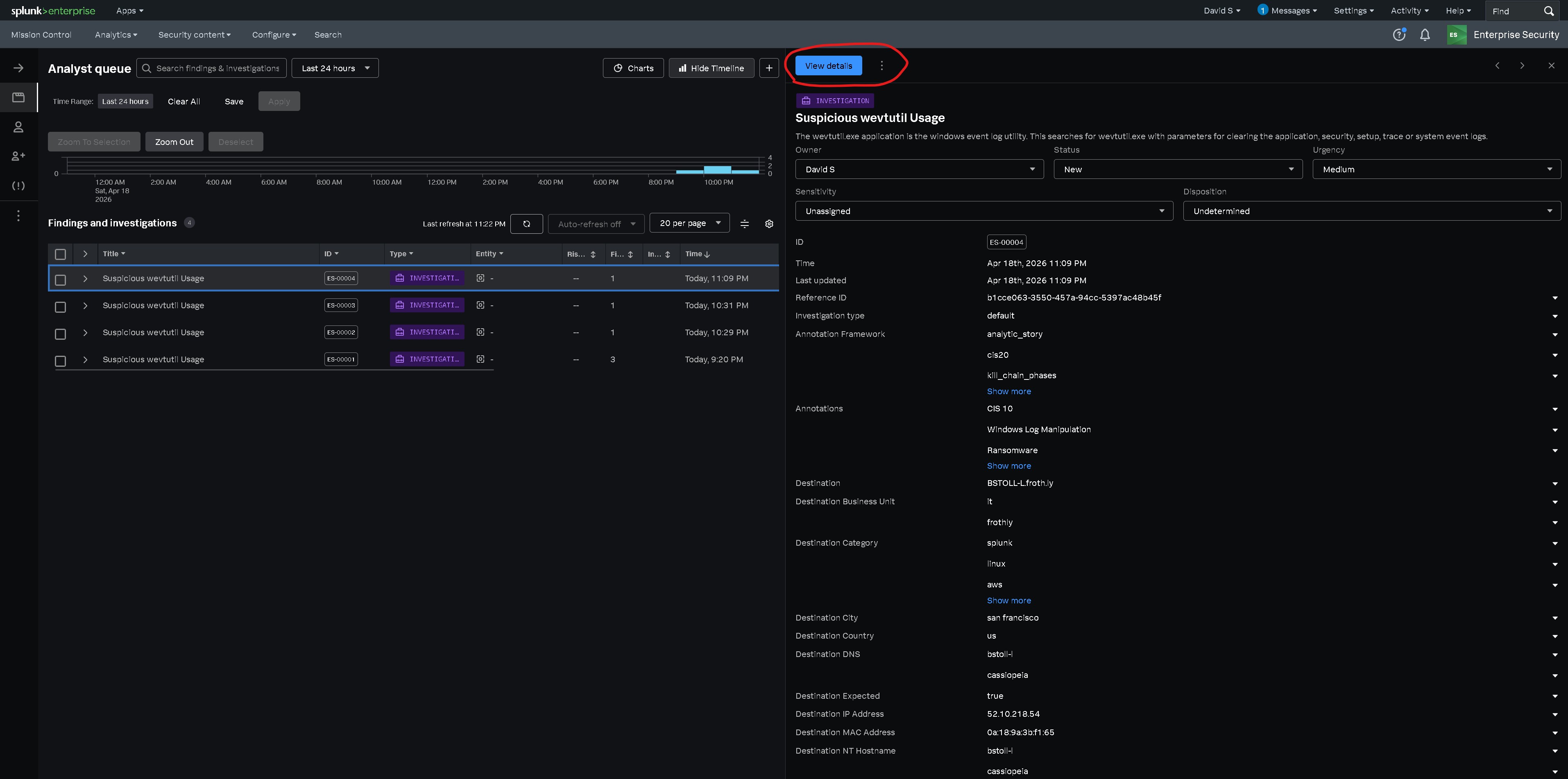

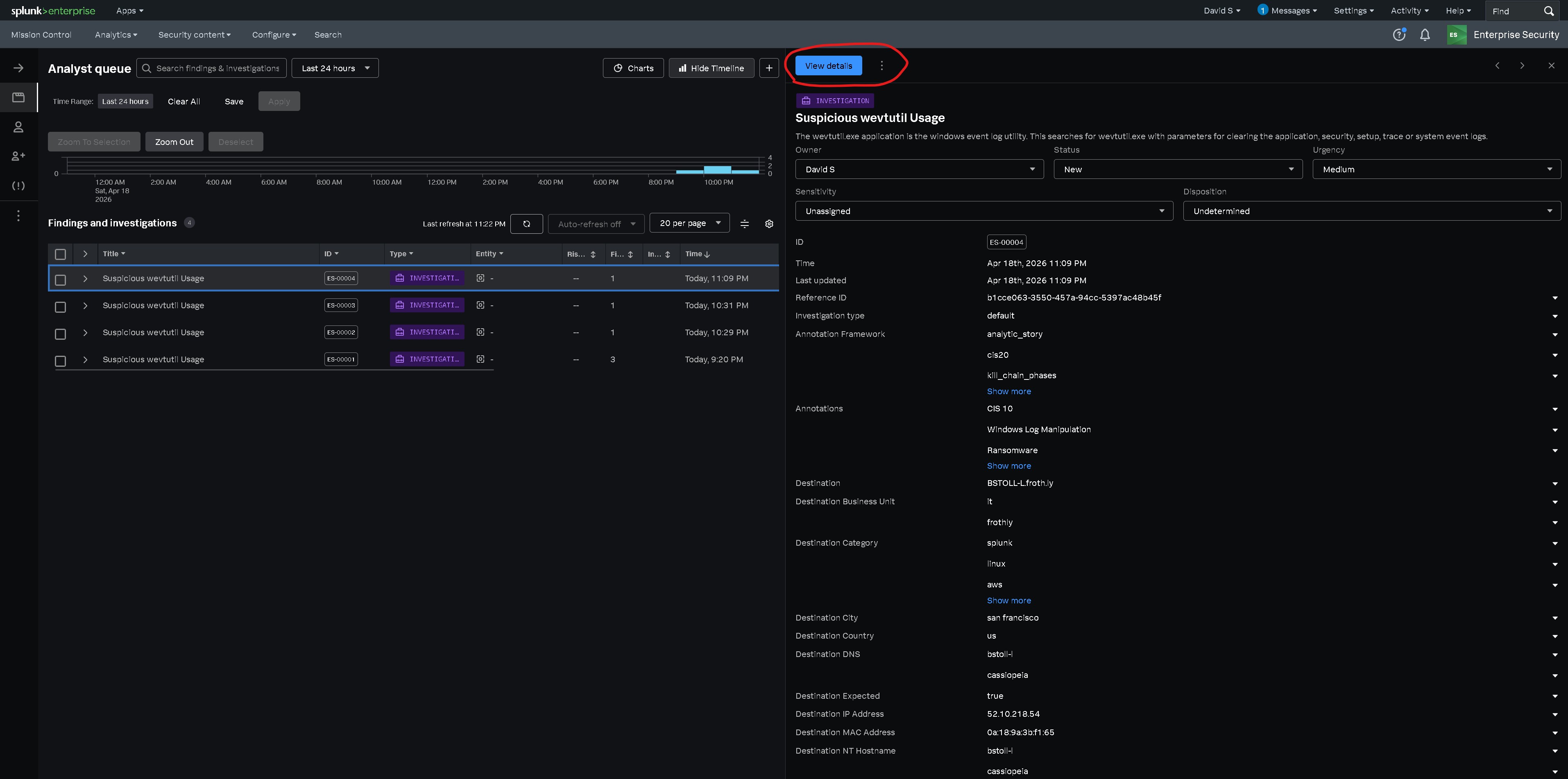

## 任务 1:事件分诊

1. 导航至 Splunk SOAR 中的 **Analyst Queue**。

2. 找到标记为**“Suspicious Tool Usage”**的容器。`wevtutil` 的出现暗示了潜在的反取证企图。恶意行为者在进行未经授权的系统更改后,常使用此工具编辑或操纵 Windows 日志以掩盖其踪迹。

3. 选择该调查以开始自动化流程。

4. 在右侧的滑出菜单中,点击 **View Details**。

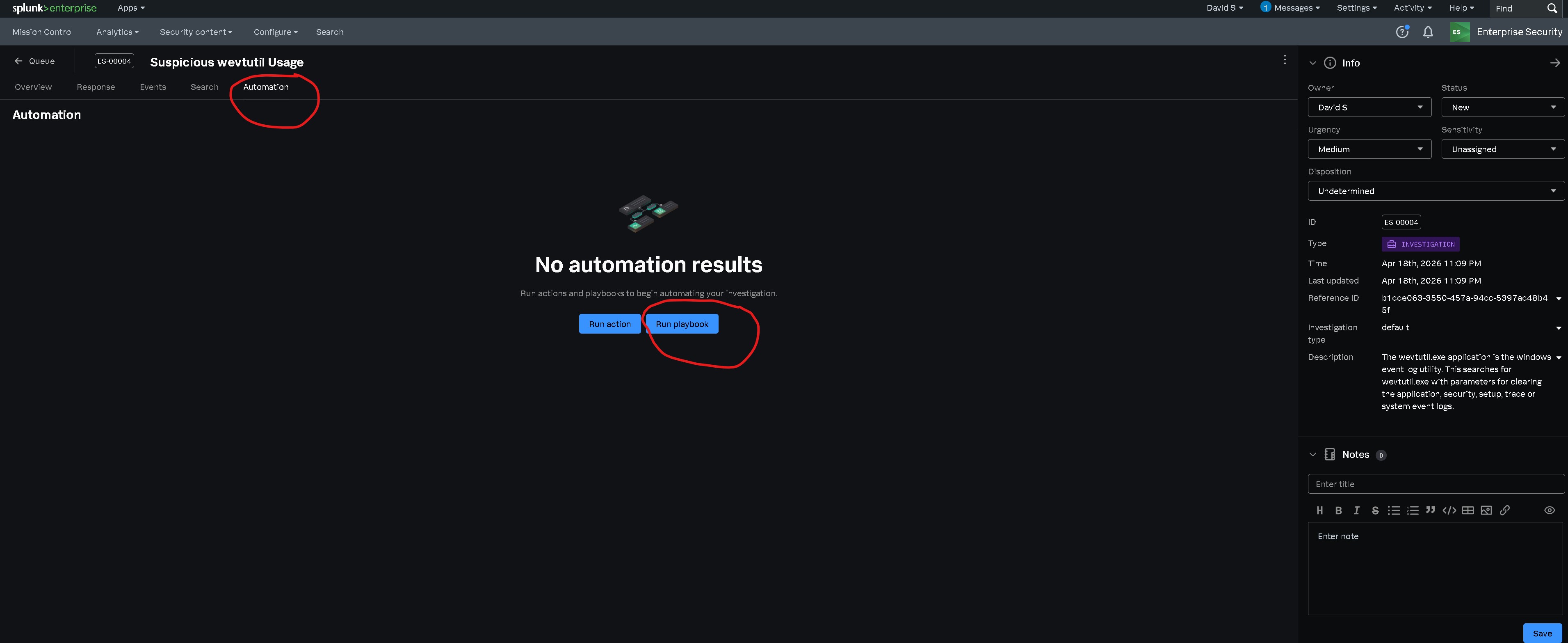

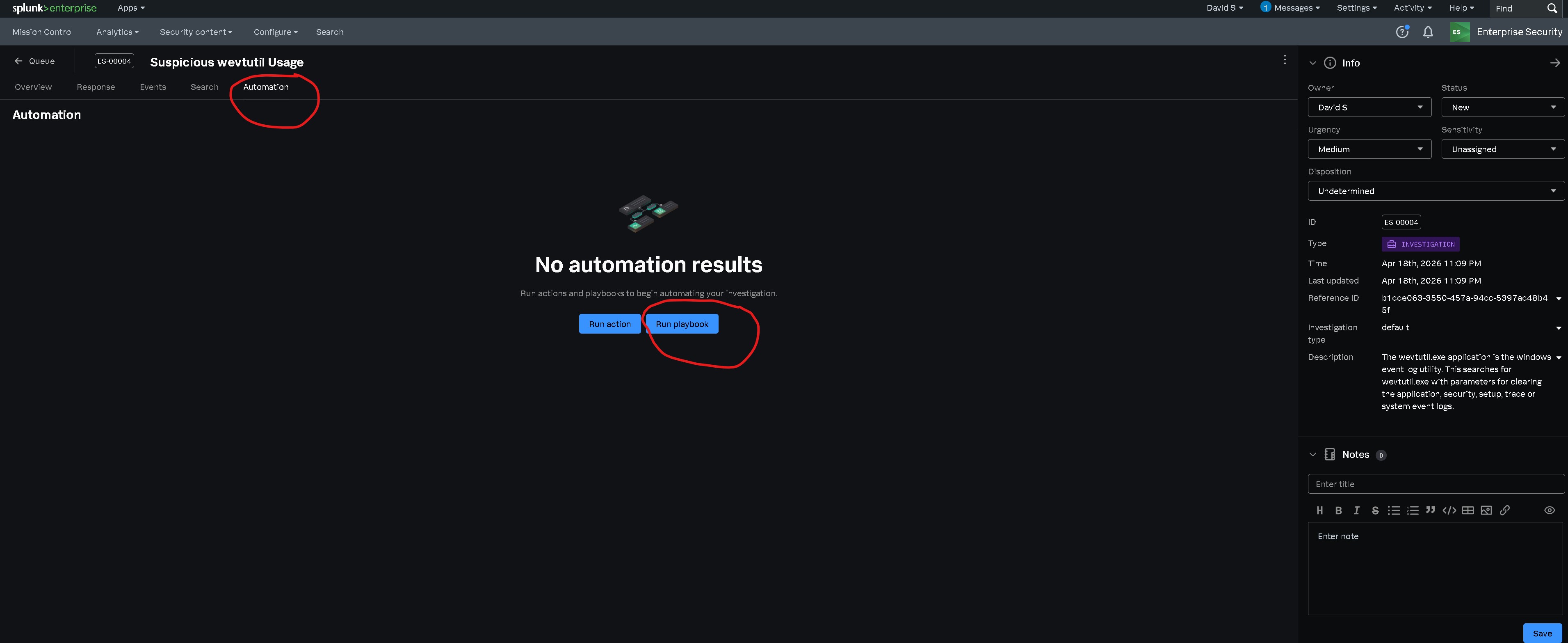

## 任务 2:执行 Playbook

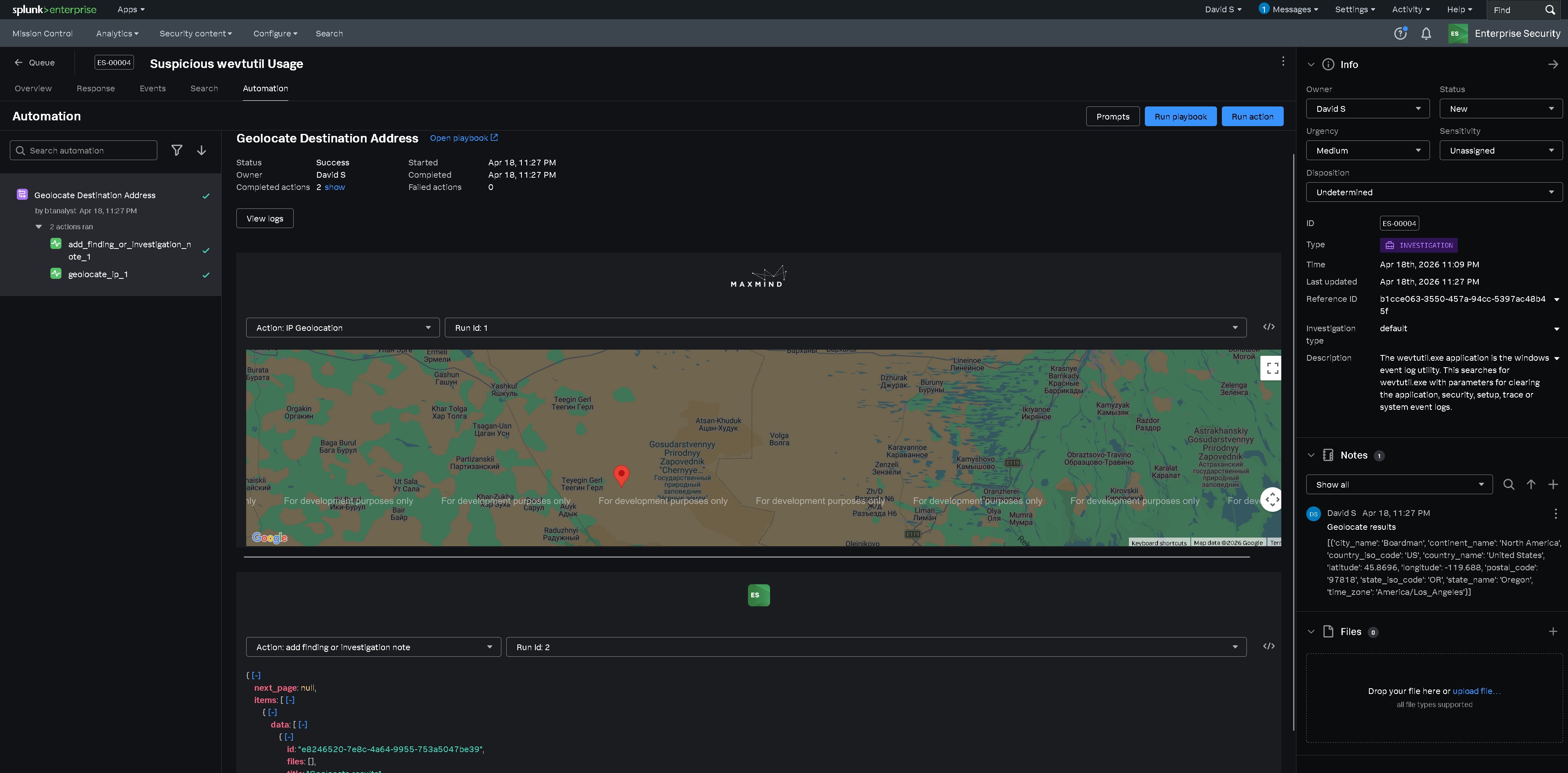

1. 在调查容器内,导航至 **Automation** 选项卡。

2. 点击 **Run Playbook** 按钮以查看可用的自动化工作流。

## 任务 2:执行 Playbook

1. 在调查容器内,导航至 **Automation** 选项卡。

2. 点击 **Run Playbook** 按钮以查看可用的自动化工作流。

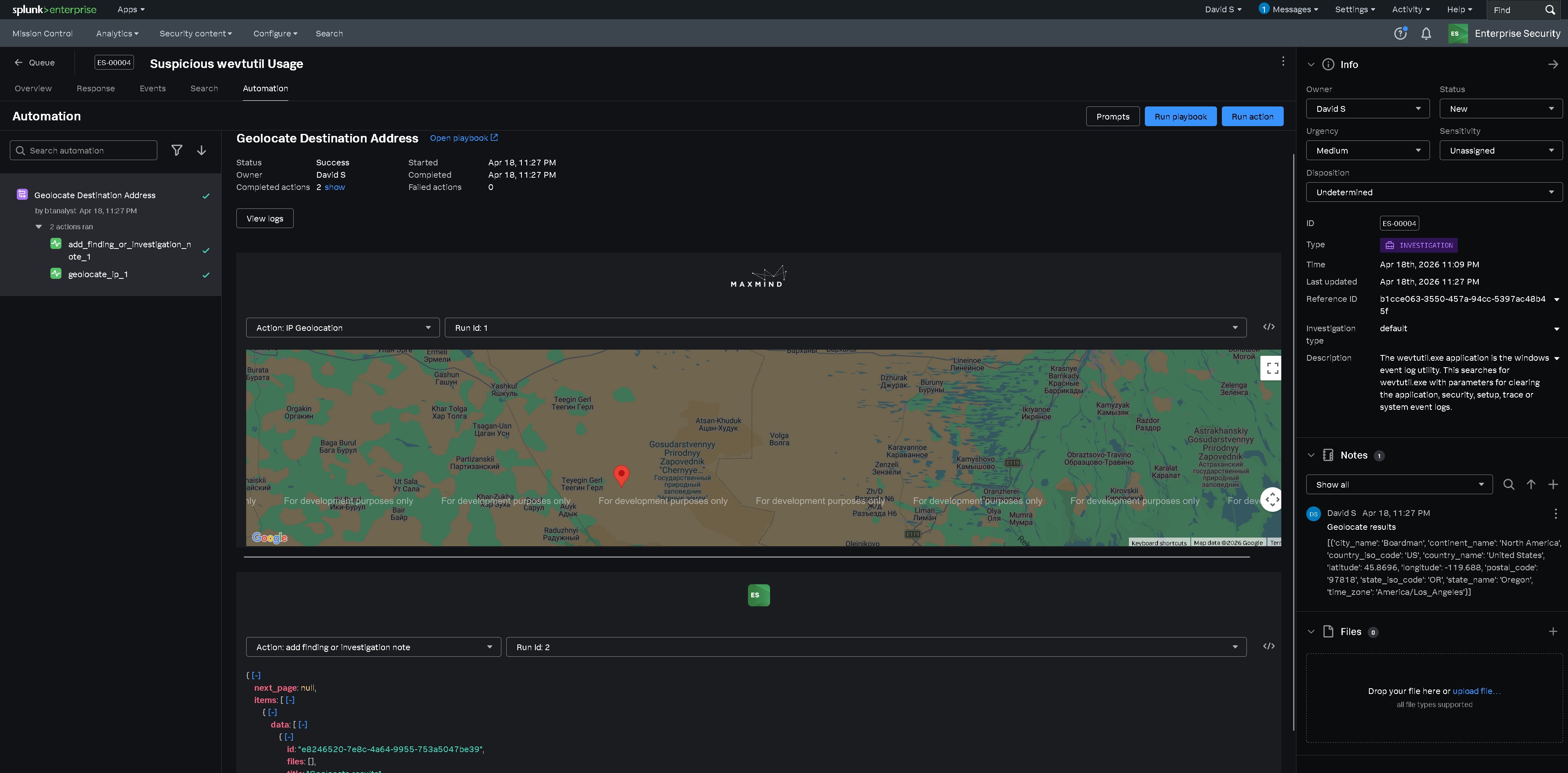

3. 从对话框中,选择**“Geolocate Destination Address”** playbook。

4. 点击 **Run Playbook** 以执行自动化。

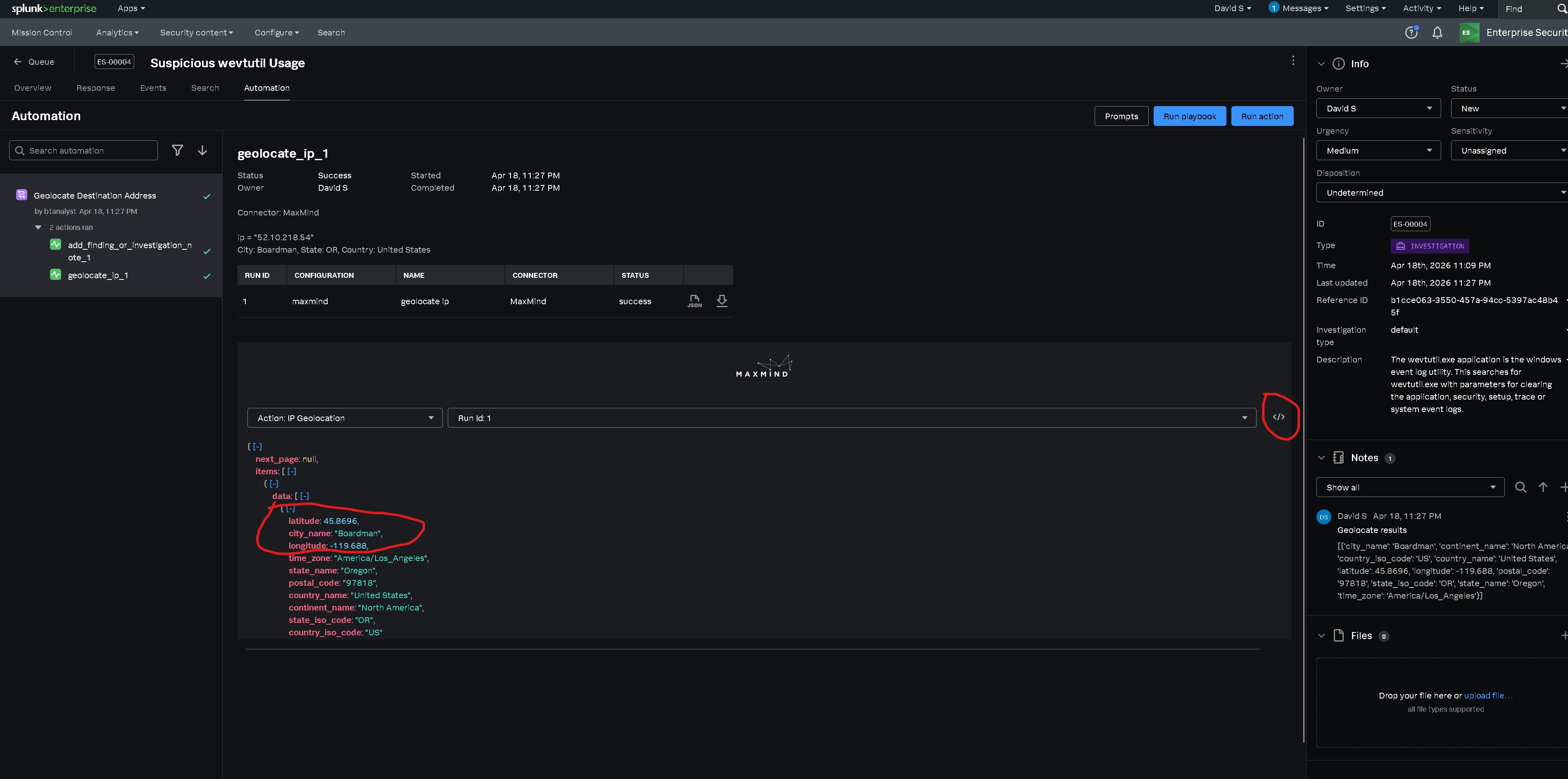

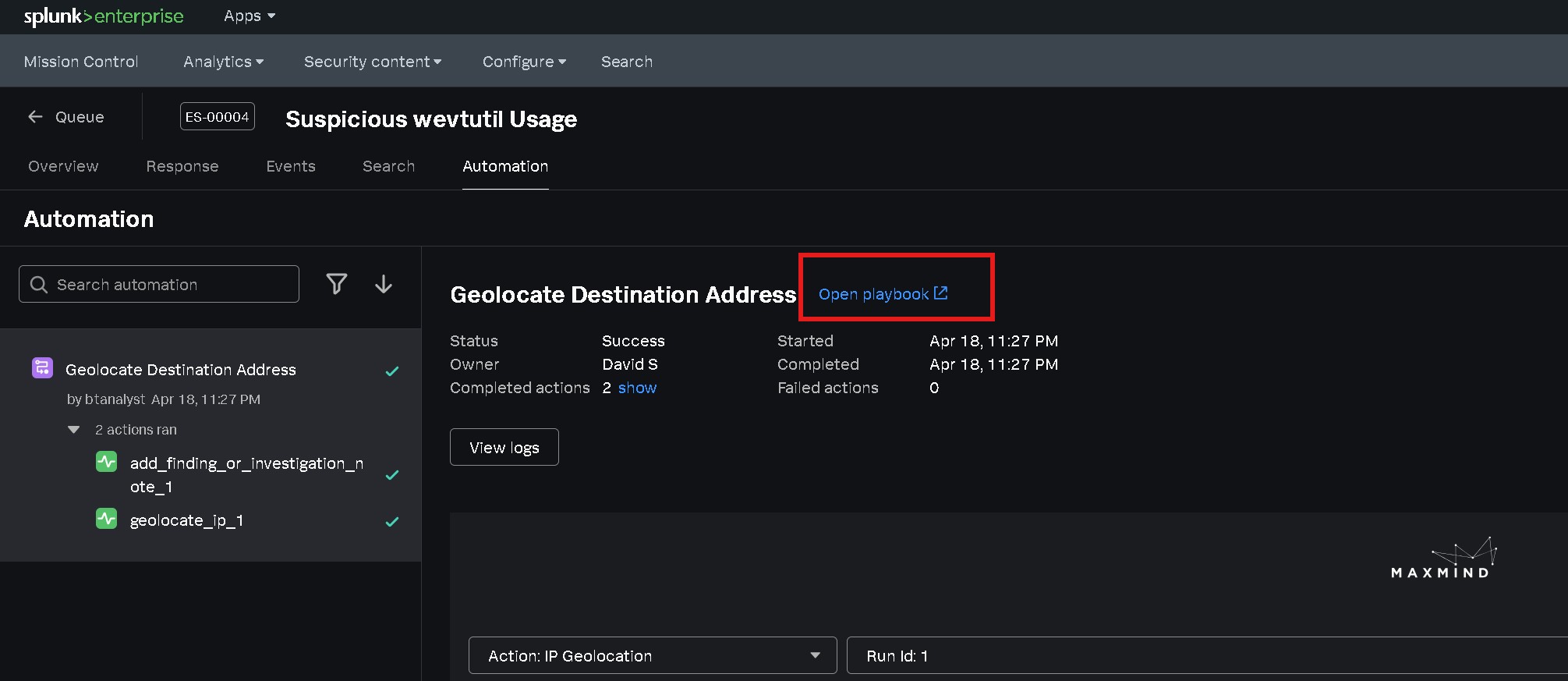

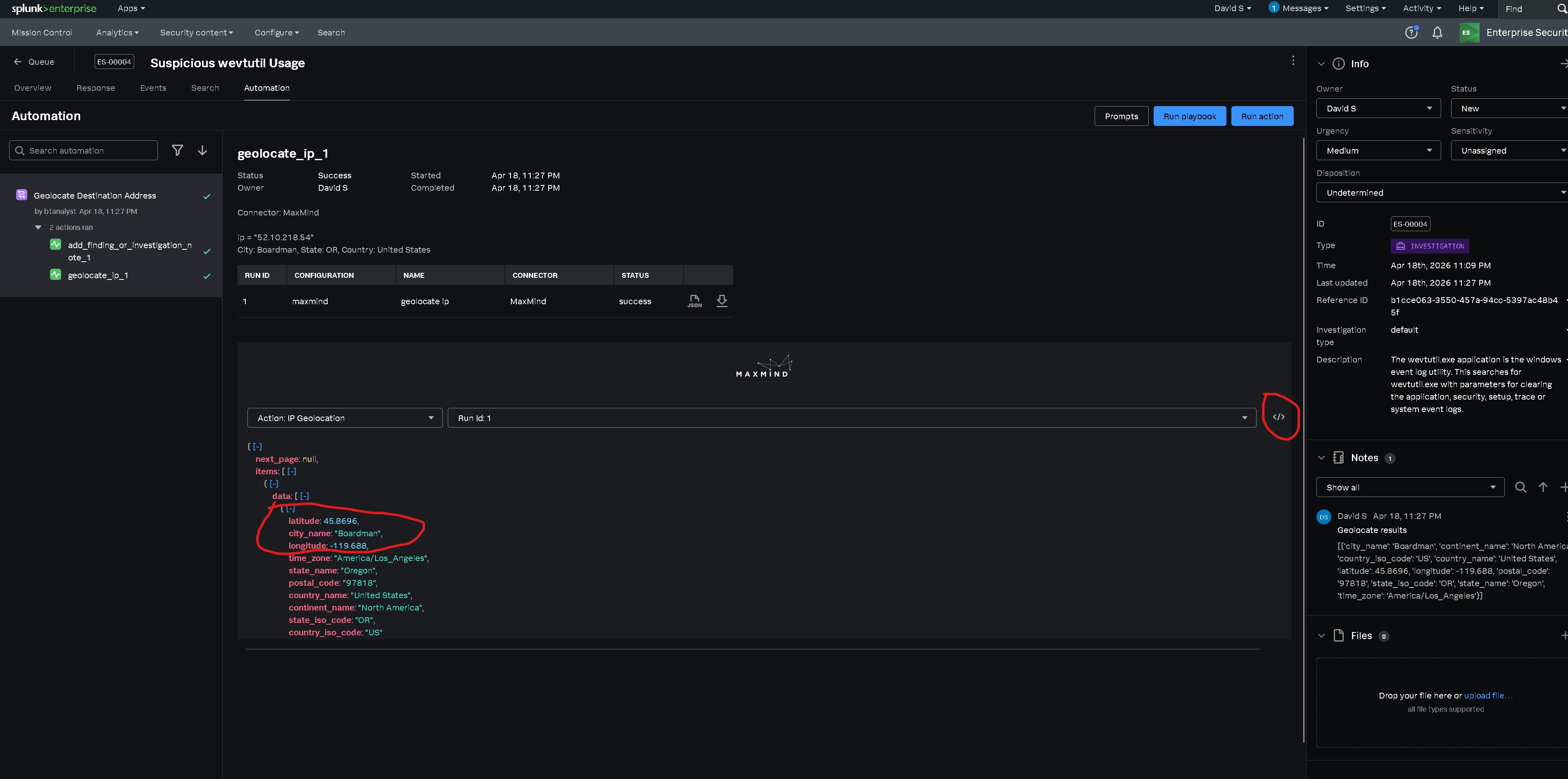

## 任务 3:分析 Playbook 逻辑与结果

选定的 playbook 执行两个主要功能块:

* **富化:** 利用 geolocation API 解析在发现结果的 `destinationAddress` 字段中找到的 IP 地址。

* **记录:** 自动向 **Info** 面板附加自定义备注,为分析师提供即时的地理上下文。

3. 从对话框中,选择**“Geolocate Destination Address”** playbook。

4. 点击 **Run Playbook** 以执行自动化。

## 任务 3:分析 Playbook 逻辑与结果

选定的 playbook 执行两个主要功能块:

* **富化:** 利用 geolocation API 解析在发现结果的 `destinationAddress` 字段中找到的 IP 地址。

* **记录:** 自动向 **Info** 面板附加自定义备注,为分析师提供即时的地理上下文。

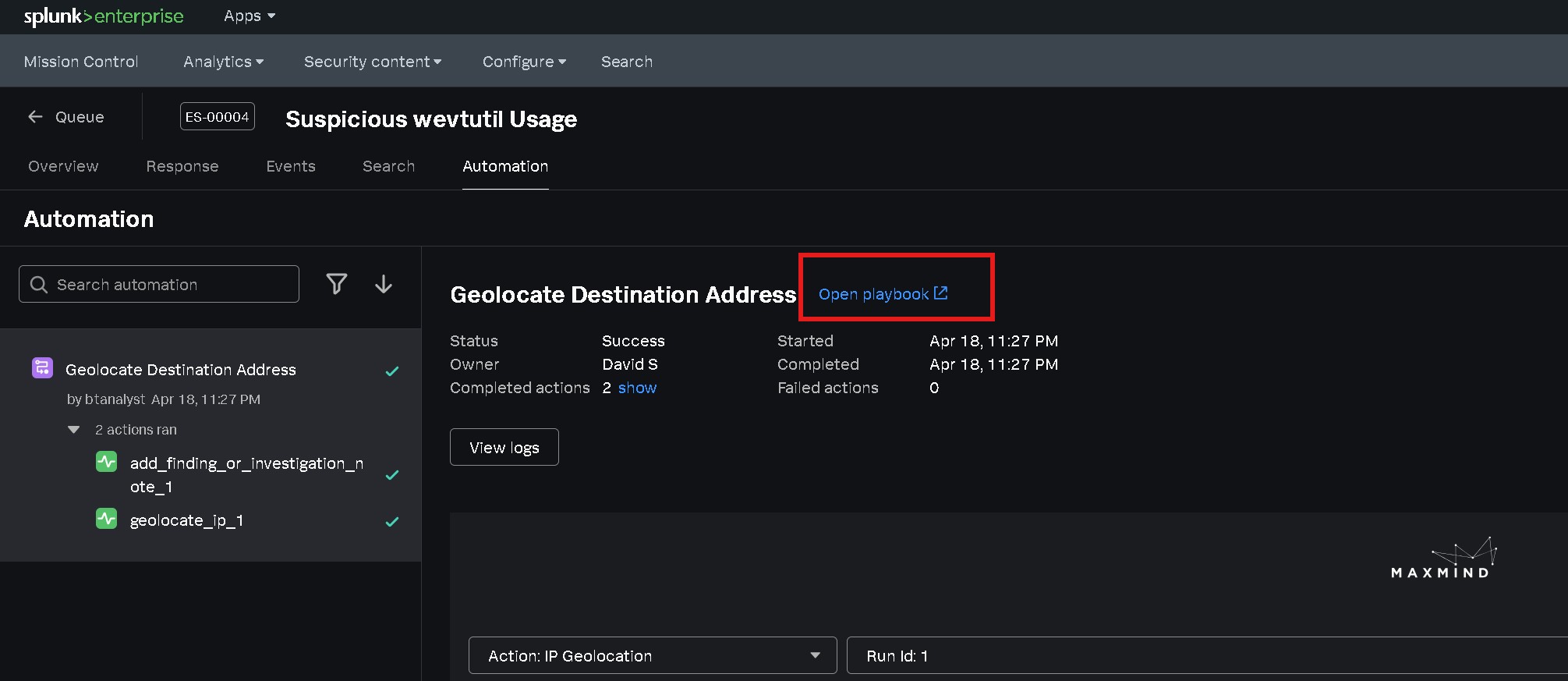

## 任务 4:Playbook 自定义

如果工作流需要修改(例如,添加通过 VirusTotal 进行的威胁情报查询或自动化隔离步骤):

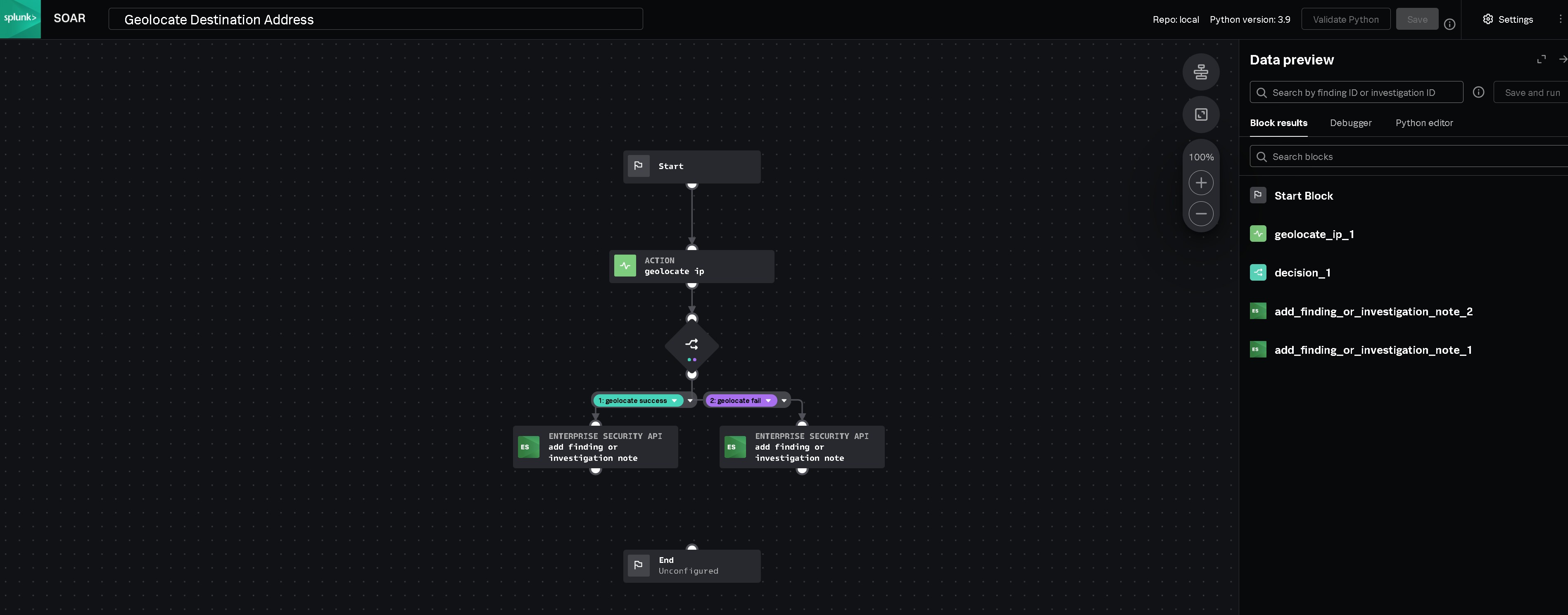

1. 点击 **Open Playbook** 按钮以进入 **Visual Playbook Editor (VPE)**。

## 任务 4:Playbook 自定义

如果工作流需要修改(例如,添加通过 VirusTotal 进行的威胁情报查询或自动化隔离步骤):

1. 点击 **Open Playbook** 按钮以进入 **Visual Playbook Editor (VPE)**。

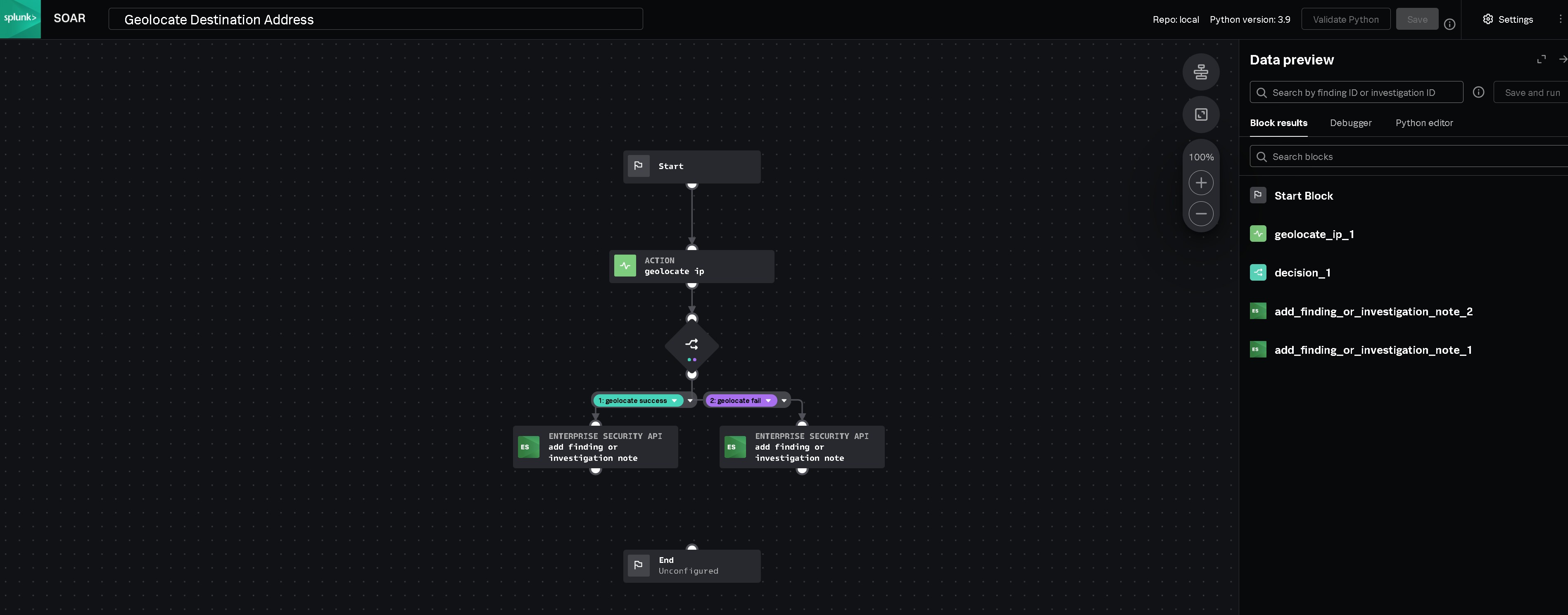

2. 在 VPE 中,您可以管理流程、拖放新的 action block 或调整逻辑路径,从而完善自动化流程。

2. 在 VPE 中,您可以管理流程、拖放新的 action block 或调整逻辑路径,从而完善自动化流程。

## 任务 2:执行 Playbook

1. 在调查容器内,导航至 **Automation** 选项卡。

2. 点击 **Run Playbook** 按钮以查看可用的自动化工作流。

## 任务 2:执行 Playbook

1. 在调查容器内,导航至 **Automation** 选项卡。

2. 点击 **Run Playbook** 按钮以查看可用的自动化工作流。

3. 从对话框中,选择**“Geolocate Destination Address”** playbook。

4. 点击 **Run Playbook** 以执行自动化。

## 任务 3:分析 Playbook 逻辑与结果

选定的 playbook 执行两个主要功能块:

* **富化:** 利用 geolocation API 解析在发现结果的 `destinationAddress` 字段中找到的 IP 地址。

* **记录:** 自动向 **Info** 面板附加自定义备注,为分析师提供即时的地理上下文。

3. 从对话框中,选择**“Geolocate Destination Address”** playbook。

4. 点击 **Run Playbook** 以执行自动化。

## 任务 3:分析 Playbook 逻辑与结果

选定的 playbook 执行两个主要功能块:

* **富化:** 利用 geolocation API 解析在发现结果的 `destinationAddress` 字段中找到的 IP 地址。

* **记录:** 自动向 **Info** 面板附加自定义备注,为分析师提供即时的地理上下文。

## 任务 4:Playbook 自定义

如果工作流需要修改(例如,添加通过 VirusTotal 进行的威胁情报查询或自动化隔离步骤):

1. 点击 **Open Playbook** 按钮以进入 **Visual Playbook Editor (VPE)**。

## 任务 4:Playbook 自定义

如果工作流需要修改(例如,添加通过 VirusTotal 进行的威胁情报查询或自动化隔离步骤):

1. 点击 **Open Playbook** 按钮以进入 **Visual Playbook Editor (VPE)**。

2. 在 VPE 中,您可以管理流程、拖放新的 action block 或调整逻辑路径,从而完善自动化流程。

2. 在 VPE 中,您可以管理流程、拖放新的 action block 或调整逻辑路径,从而完善自动化流程。

标签:IP地理位置解析, Playbook执行, SOAR平台, SOC分析, Splunk SOAR, wevtutil, Windows事件日志清除, 反取证, 可疑工具使用, 告警研判, 威胁情报富化, 子域名变形, 安全事件分诊, 安全事件调查, 安全自动化与编排, 安全评估, 安全运营, 扫描框架, 私有化部署, 网络信息收集, 网络安全实验, 自动化应急响应, 蓝队训练, 防御规避