jsmith-sec/incident-response-lab

GitHub: jsmith-sec/incident-response-lab

一个完整的事件响应实验场景,模拟SSH暴力破解及后门植入攻击,结合ELK Stack SIEM检测,并按PICERL方法论演示从识别到恢复的全流程处置。

Stars: 0 | Forks: 0

# 事件响应实验 — IR-001

在家庭实验室环境中进行的一次实战事件响应模拟。攻击机 使用 SSH 暴力破解攻陷了一台 Ubuntu 目标主机,进行了攻陷后的侦察,创建了具有 sudo 权限的后门账户,并植入了持久化机制。本次演练遵循了完整的 PICERL 事件响应方法论,以实现对事件的遏制、根除和恢复。

## 环境

| 组件 | 详情 |

|---|---|

| SIEM 主机 | Ubuntu 26.04 ARM64 — Elasticsearch, Kibana, Elastic Agent |

| 攻击者 | Kali Linux 2023 ARM64 |

| 宿主机 | Apple Mac Mini M4, 32GB RAM |

| 网络 | 桥接模式 (192.168.1.0/24) |

## 攻击概述

| 阶段 | 技术 | MITRE ID |

|---|---|---|

| 侦察 | Nmap SYN 扫描 | T1046 |

| 凭据访问 | 通过 Hydra 进行 SSH 暴力破解 | T1110 |

| 发现 | whoami, id, /etc/passwd, ps aux | T1033, T1087, T1057 |

| 持久化 | 创建具有 sudo 权限的后门账户 | T1136 |

| 持久化 | 植入恶意的 cron job | T1053 |

| 权限提升 | 将后门账户添加至 sudo 组 | T1078 |

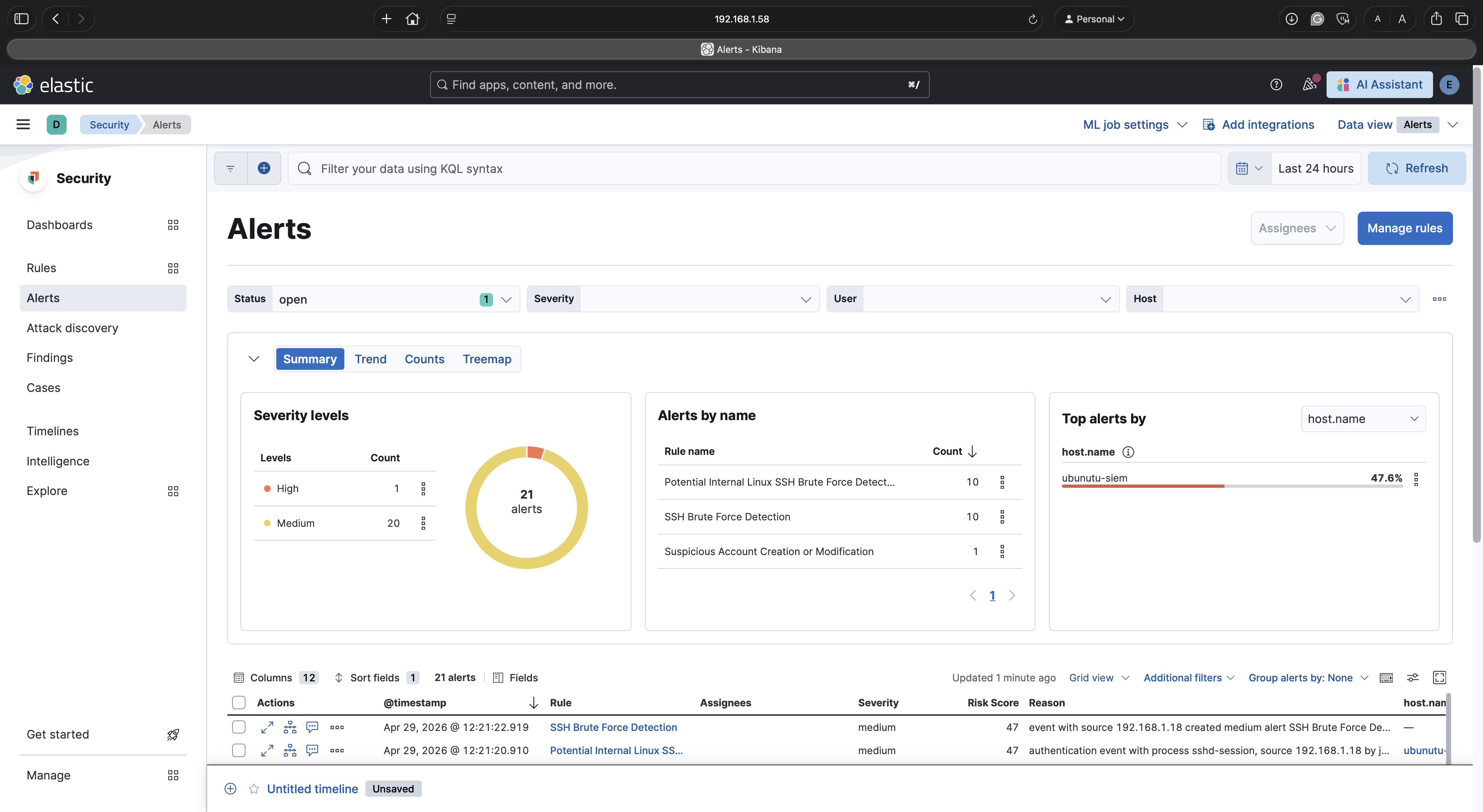

## 检测

事件期间触发了三条检测规则:

| 规则 | 类型 | 严重性 |

|---|---|---|

| SSH 暴力破解检测 | 自定义阈值规则 | 中危 |

| 检测到潜在的内部 Linux SSH 暴力破解 | Elastic 预置规则 | 中危 |

| 可疑账户创建或修改 | 自定义阈值规则 | 高危 |

捕获到 851 次失败的认证尝试。所有攻击阶段均通过 ELK stack SIEM 进行了日志记录和实时告警。

## Kibana 告警时间线

## IR 响应 (PICERL)

- **准备** — 在事件发生前捕获了系统基线

- **识别** — Kibana 告警触发调查。通过 last 和 who 命令确认了活跃的攻击者会话

- **遏制** — 在防火墙处封锁了攻击者 IP。锁定后门账户

- **根除** — 删除后门账户。移除恶意的 cron job。重置受损密码

- **恢复** — 使用默认拒绝策略加固防火墙。限制 SSH 仅允许管理员 IP 访问。验证服务运行正常

- **经验教训** — 确认根本原因为弱密码加上未配置主机防火墙。记录了 7 项加固建议

## 响应时间

从识别到恢复约 20 分钟

## 完整报告

有关完整的事件响应报告,包括完整时间线、取证证据、MITRE ATT&CK 映射以及建议,请参阅 [ir_report.docx](ir_report.docx)。

## 使用的工具

- Elastic Stack 8.19.14 (Elasticsearch, Kibana, Elastic Agent)

- Kali Linux — Nmap, Hydra

- UFW (基于主机的防火墙)

- Ubuntu 26.04 ARM64

标签:Cloudflare, CTI, Elasticsearch, ELK Stack, Hydra, Kibana告警, MITRE ATT&CK, Nmap, OPA, PICERL方法论, SSH暴力破解, URL发现, Web安全, 动手实验, 协议分析, 后门, 安全实验, 安全检测, 安全运营, 安全防护, 库, 应急响应, 扫描框架, 插件系统, 数据展示, 暴力破解防御, 权限提升, 模拟攻击, 红队, 网络安全, 蓝队分析, 虚拟驱动器, 越狱测试, 隐私保护, 靶场