geevarghesekthomas84-sys/insider-threat-detection-lab

GitHub: geevarghesekthomas84-sys/insider-threat-detection-lab

一个基于 Wazuh、Splunk 和 ELK 的蓝队实验环境,专注于内部威胁检测与事件响应的完整演练。

Stars: 1 | Forks: 0

# 🛡️ 内部威胁检测与事件响应实验室

[](LICENSE)

[]()

[]()

[]()

[](https://github.com/geevarghesekthomas84-sys/insider-threat-detection-lab)

## 📋 目录

- [概述](#overview)

- [架构](#architecture)

- [实验室环境](#lab-environment)

- [快速开始](#quick-start)

- [攻击场景](#attack-scenarios)

- [检测能力](#detection-capabilities)

- [事件响应工作流](#incident-response-workflow)

- [MITRE ATT&CK 覆盖范围](#mitre-attck-coverage)

- [项目结构](#project-structure)

- [交付成果](#deliverables)

- [截图](#screenshots)

- [贡献](#contributing)

## 🎯 概述

本项目实现了一个专注于**内部威胁检测与响应**的**全栈蓝队安全运营中心 (SOC)** 实验室。它模拟了一个特权员工滥用权限窃取公司敏感数据的真实场景,并演示了蓝队如何检测、调查、遏制和 remediate 该违规事件。

### 核心能力

| 类别 | 实现 |

|----------|---------------|

| **SIEM/XDR** | Wazuh Manager + Agents |

| **日志分析** | Splunk Enterprise + Forwarders |

| **可视化** | ELK Stack (Elasticsearch + Logstash + Kibana) |

| **端点遥测** | Sysmon + Windows Event Logs |

| **文件完整性** | Wazuh FIM + 自定义规则 |

| **威胁检测** | 50+ 条自定义检测规则 |

| **威胁情报** | SIGMA Rules + MITRE ATT&CK 映射 |

| **事件响应** | 自动化剧本 + 手动流程 |

| **数字取证** | 证据收集 + 时间线分析 |

## 🏗️ 架构

```

┌──────────────────────────────────────────────────────────────────┐

│ BLUE TEAM SOC ARCHITECTURE │

├──────────────────────────────────────────────────────────────────┤

│ │

│ ┌─────────────┐ ┌─────────────┐ ┌─────────────────────┐ │

│ │ Kali Linux │ │ Windows 10 │ │ Active Directory │ │

│ │ (Attacker) │────▶│ (Insider) │────▶│ Domain Controller │ │

│ │ 192.168.56.10│ │192.168.56.20│ │ 192.168.56.30 │ │

│ └─────────────┘ └──────┬──────┘ └──────────┬──────────┘ │

│ │ │ │

│ ┌─────────▼───────────────────────▼──────┐ │

│ │ Sysmon + Wazuh Agent │ │

│ │ Splunk Universal Forwarder │ │

│ └─────────────────┬──────────────────────┘ │

│ │ │

│ ┌─────────────────────────▼──────────────────────┐ │

│ │ Ubuntu Server (192.168.56.40) │ │

│ │ ┌──────────┐ ┌────────┐ ┌────────────────┐ │ │

│ │ │ Wazuh │ │Splunk │ │ ELK Stack │ │ │

│ │ │ Manager │ │Enterprise│ │ ES+LS+Kibana │ │ │

│ │ │ :55000 │ │ :8000 │ │ :5601/:9200 │ │ │

│ │ └──────────┘ └────────┘ └────────────────┘ │ │

│ └────────────────────────────────────────────────┘ │

│ │

│ ┌──────────────────────────────────────────────────────────────┐ │

│ │ SOC Dashboard (Web UI) │ │

│ │ Real-time Alerts │ MITRE Mapping │ IR Workflow │ │

│ └──────────────────────────────────────────────────────────────┘ │

└──────────────────────────────────────────────────────────────────┘

```

## 🖥️ 实验室环境

### 所需虚拟机

| VM | 操作系统 | 角色 | IP 地址 | 内存 | 硬盘 |

|----|-----|------|------------|-----|------|

| **攻击者** | Kali Linux 2024.x | 攻击模拟 | 192.168.56.10 | 2 GB | 40 GB |

| **内部人员** | Windows 10/11 Pro | 员工工作站 | 192.168.56.20 | 4 GB | 60 GB |

| **域控** | Windows Server 2019 | Active Directory DC | 192.168.56.30 | 4 GB | 60 GB |

| **SOC 服务器** | Ubuntu 22.04 LTS | Wazuh + ELK + Splunk | 192.168.56.40 | 8 GB | 100 GB |

### 网络配置

- **网络类型**: Host-Only Network (VirtualBox) / Custom NAT (VMware)

- **子网**: 192.168.56.0/24

- **网关**: 192.168.56.1

- **DNS**: 192.168.56.30 (AD DC)

## 🚀 快速开始

### 1. 克隆仓库

```

git clone https://github.com/yourusername/insider-threat-lab.git

cd insider-threat-lab

```

### 2. 设置虚拟机

请遵循详细指南:[实验室设置指南](docs/01_Lab_Setup_Guide.md)

### 3. 安装安全组件栈

```

# 在 Ubuntu SOC Server 上

chmod +x scripts/setup/*.sh

sudo ./scripts/setup/install_wazuh_manager.sh

sudo ./scripts/setup/install_elk_stack.sh

sudo ./scripts/setup/install_splunk.sh

```

### 4. 部署代理 (Windows)

```

# 在 Windows Insider Machine 上(以管理员身份运行)

.\scripts\setup\deploy_sysmon.ps1

.\scripts\setup\deploy_wazuh_agent.ps1

```

### 5. 运行攻击模拟

```

# 在 Windows Insider Machine 上

.\scripts\attack-simulation\run_all_attacks.ps1

```

### 6. 调查与响应

打开 SOC 仪表盘 → 检测 → 调查 → 遏制 → Remediate

## 💣 攻击场景

| # | 攻击 | 技术 | MITRE ID |

|---|--------|-----------|----------|

| 1 | 敏感文件访问 | 收集 - 来自本地系统的数据 | T1005 |

| 2 | USB 数据窃取 | 窃取 - 通过物理介质窃取 | T1052.001 |

| 3 | 云上传模拟 | 窃取 - 通过 Web 服务窃取 | T1567 |

| 4 | 非工作时间登录 | 初始访问 - 有效账户 | T1078 |

| 5 | 可疑的 PowerShell | 执行 - PowerShell | T1059.001 |

| 6 | 事件日志清除 | 防御规避 - 指标移除 | T1070.001 |

| 7 | 日志篡改 | 防御规避 - 主机上的指标移除 | T1070 |

| 8 | 凭证窃取 | 凭证访问 - 操作系统凭证转储 | T1003 |

| 9 | 横向移动 | 横向移动 - 远程服务 | T1021 |

| 10 | 计划任务持久化 | 持久化 - 计划任务/作业 | T1053.005 |

## 🔍 检测能力

### Wazuh 自定义规则(50+ 条规则)

- 文件完整性监控 (FIM) 告警

- USB 设备连接/断开

- 可疑的 PowerShell 执行

- 非工作时间身份验证事件

- 权限提升尝试

- 日志清除与篡改

- 未授权的网络连接

- 注册表修改检测

### Splunk 关联搜索

- 多阶段攻击检测

- 行为异常分析

- 数据窃取量跟踪

- 登录模式分析

- VPN 异常检测

### SIGMA 规则

- 与供应商无关的检测规则

- 兼容 Splunk, ELK, Wazuh

- 社区维护的规则格式

## 🚨 事件响应工作流

```

┌─────────┐ ┌───────────┐ ┌────────────┐ ┌──────────┐ ┌───────────┐ ┌────────────┐

│DETECTION │───▶│TRIAGE & │───▶│INVESTIGATION│───▶│CONTAINMENT│───▶│ERADICATION│───▶│RECOVERY & │

│ │ │ANALYSIS │ │ │ │ │ │ │ │LESSONS │

│• Alerts │ │• Severity │ │• Timeline │ │• Isolate │ │• Remove │ │LEARNED │

│• FIM │ │• Scope │ │• Evidence │ │• Disable │ │ Access │ │• Report │

│• Rules │ │• Impact │ │• IOCs │ │• Block │ │• Patch │ │• Improve │

└─────────┘ └───────────┘ └────────────┘ └──────────┘ └───────────┘ └────────────┘

```

详细工作流:[事件响应剧本](docs/09_Incident_Response.md)

## 🗺️ MITRE ATT&CK 覆盖范围

| 战术 | 涵盖技术 |

|--------|--------------------|

| **初始访问** | T1078 (有效账户) |

| **执行** | T1059.001 (PowerShell), T1059.003 (Windows Command Shell) |

| **持久化** | T1053.005 (计划任务), T1547.001 (Registry Run Keys) |

| **权限提升** | T1078 (有效账户), T1548.002 (UAC Bypass) |

| **防御规避** | T1070.001 (清除 Windows 事件日志), T1070 (指标移除) |

| **凭证访问** | T1003 (OS 凭证转储), T1552.001 (文件中的凭证) |

| **发现** | T1083 (文件和目录发现), T1082 (系统信息发现) |

| **横向移动** | T1021.001 (远程桌面), T1021.002 (SMB/Windows 管理共享) |

| **收集** | T1005 (来自本地系统的数据), T1074.001 (本地数据暂存) |

| **窃取** | T1052.001 (通过 USB 窃取), T1567 (通过 Web 服务窃取) |

完整映射:[MITRE ATT&CK 映射](docs/11_MITRE_ATTACK_Mapping.md)

## 📁 项目结构

```

insider-threat-lab/

├── README.md # This file

├── LICENSE # MIT License

├── docs/ # Documentation

│ ├── 01_Lab_Setup_Guide.md

│ ├── 02_Wazuh_Installation.md

│ ├── 03_Splunk_Setup.md

│ ├── 04_ELK_Setup.md

│ ├── 05_Sysmon_Deployment.md

│ ├── 06_FIM_Configuration.md

│ ├── 07_Detection_Rules.md

│ ├── 08_Attack_Simulation.md

│ ├── 09_Incident_Response.md

│ ├── 10_Forensics_Report.md

│ ├── 11_MITRE_ATTACK_Mapping.md

│ ├── 12_Remediation_Report.md

│ └── 13_Final_Report.md

├── configs/ # Configuration files

│ ├── wazuh/

│ ├── splunk/

│ ├── elk/

│ ├── sysmon/

│ └── active-directory/

├── scripts/ # Automation scripts

│ ├── setup/

│ ├── attack-simulation/

│ ├── detection/

│ ├── response/

│ └── forensics/

├── rules/ # Detection rules

│ ├── wazuh/

│ ├── splunk/

│ └── sigma/

├── dashboards/ # Dashboard configs + Web UI

│ ├── splunk/

│ ├── kibana/

│ └── web/

├── evidence/ # Forensic evidence

├── reports/ # Report templates

└── presentation/ # Presentation files

```

## 📦 交付成果

- [x] 包含 4 个虚拟机的完整实验室环境

- [x] 带有 50+ 条自定义检测规则的 Wazuh Manager

- [x] 带有关联搜索的 Splunk Enterprise

- [x] 带有 Kibana 仪表盘的 ELK Stack

- [x] 使用全面配置部署的 Sysmon

- [x] 10 个逼真的攻击模拟脚本

- [x] 文件完整性监控 (FIM) 配置

- [x] USB 活动监控

- [x] PowerShell 活动监控

- [x] 登录异常检测

- [x] VPN 异常检测

- [x] SOC Web 仪表盘

- [x] 事件响应剧本

- [x] 数字取证证据收集

- [x] IOC 提取工具

- [x] MITRE ATT&CK 映射

- [x] 修复报告

- [x] 最终 PDF 报告模板

- [x] 演示大纲

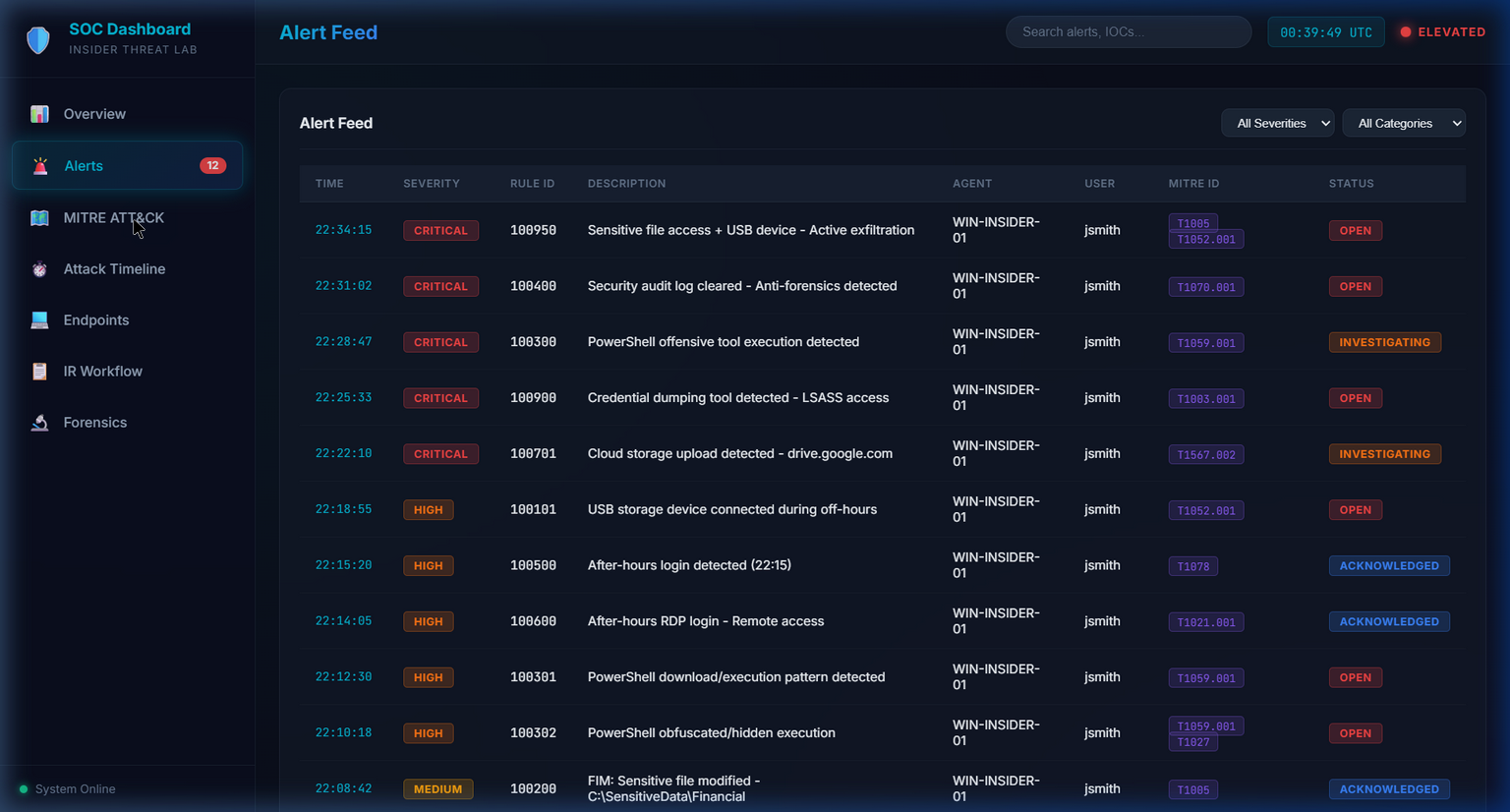

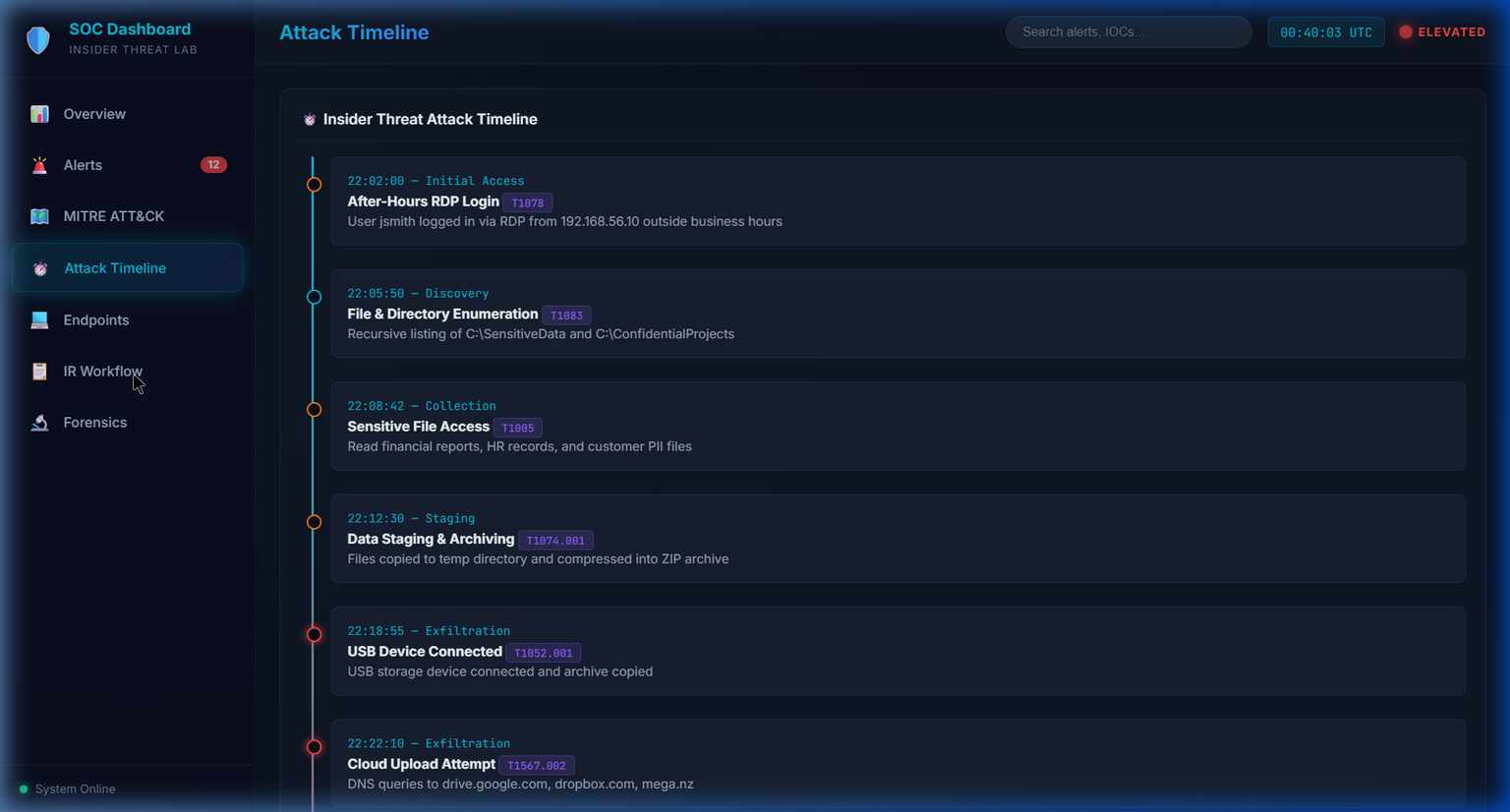

## 📸 截图

*截图来自在攻击模拟期间实时运行的 SOC 仪表盘和检测工具。*

| 仪表盘 | 预览 |

|-----------|-------------|

| **SOC 概览** |  |

| **告警信息流** |  |

| **攻击时间线** |  |

## 📝 许可证

本项目基于 MIT 许可证授权 - 详见 [LICENSE](LICENSE) 文件。

## ⚠️ 免责声明

本项目仅供**教育和授权的安全测试目的**使用。所有攻击模拟必须在隔离的实验室环境中进行。未经明确授权,对您不拥有或没有明确测试许可的系统使用这些工具是非法的。

**由 GG 使用 🛡️ 构建**

标签:AI合规, Cloudflare, Elasticsearch, ELK, HTTP工具, Libemu, Logstash, MITRE ATT&CK, MIT开源项目, ProjectDiscovery, Sigma规则, Sysmon, Terraform 安全, Wazuh, Windows事件日志, x64dbg, 内部威胁, 内部威胁检测, 域环境安全, 威胁情报, 安全实验室, 安全运营中心, 库, 应急响应, 开发者工具, 数据保护, 权限滥用, 目标导入, 端点安全, 网络安全实验, 网络安全审计, 网络映射, 补丁管理