nysch3n/SOC-Lab-Detection-Engineering

GitHub: nysch3n/SOC-Lab-Detection-Engineering

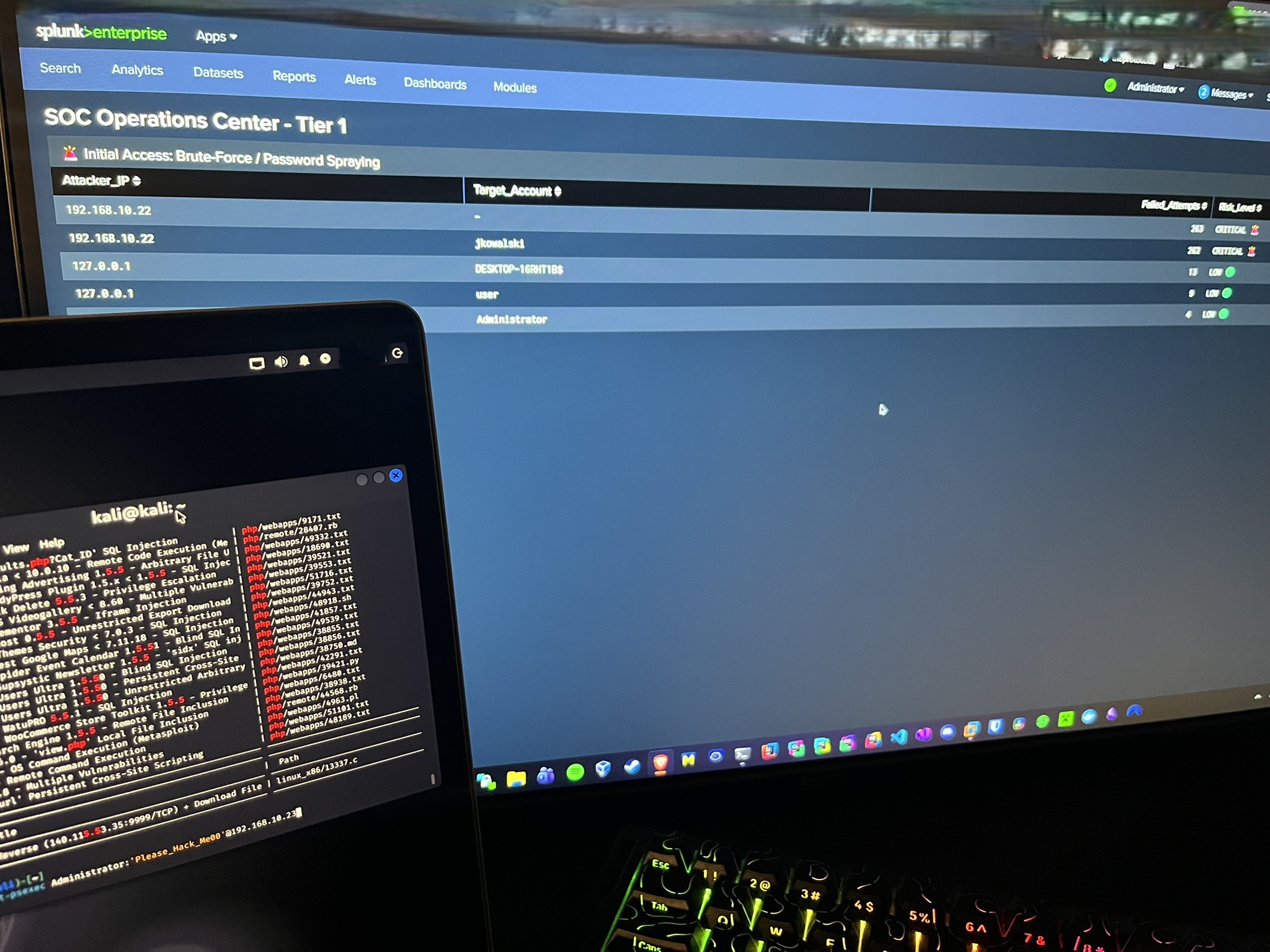

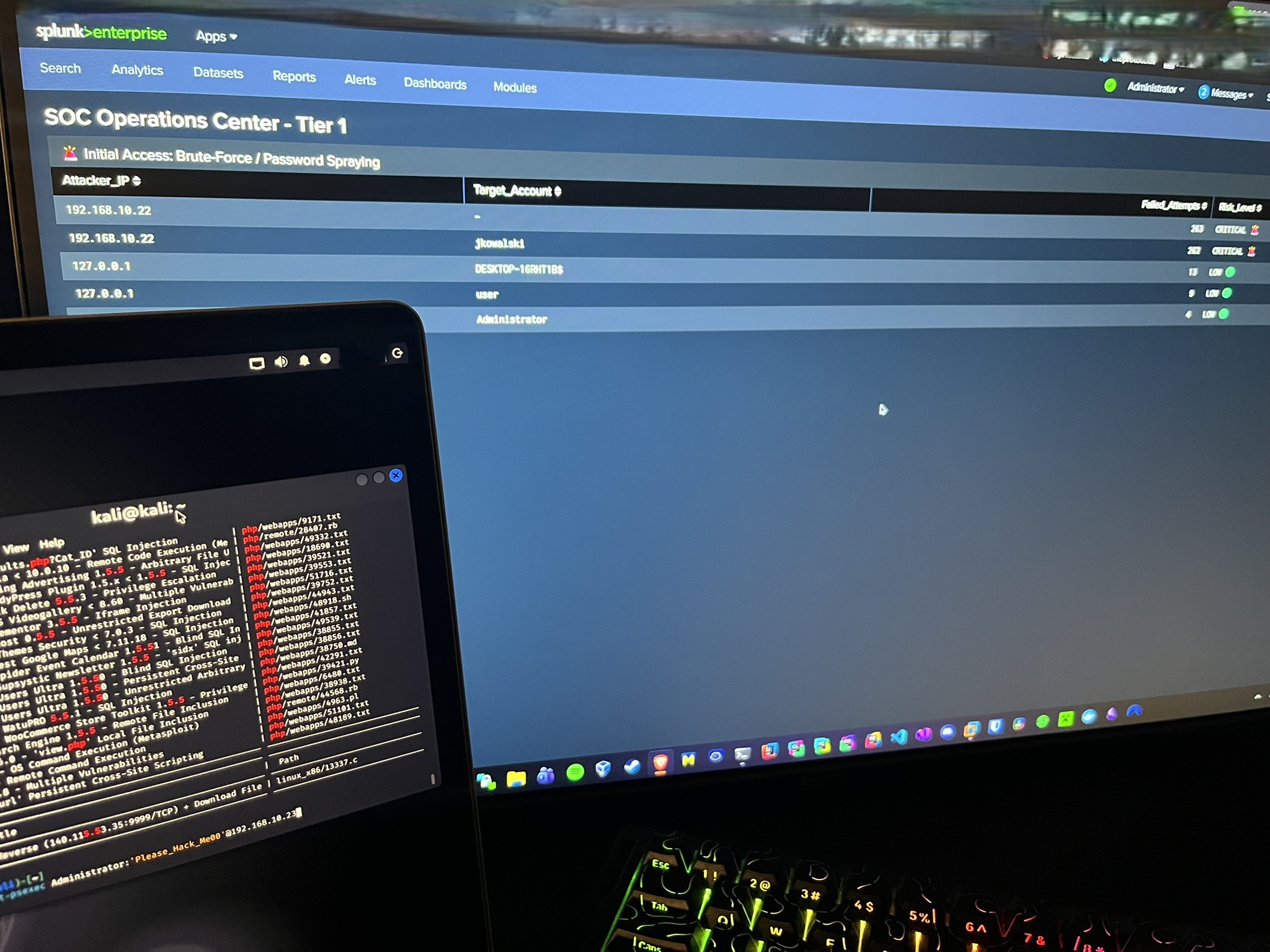

一套面向 Active Directory 环境的紫队家庭实验室方案,通过模拟真实攻击并编写对应检测规则,帮助安全团队弥合攻击模拟与防御监控之间的差距。

Stars: 1 | Forks: 0

# 🛡️ SOC 与检测工程家庭实验室

一个全面且定制的 Active Directory 环境,旨在模拟真实世界的网络攻击并构建稳健的检测规则。该项目使用 Splunk、Sysmon 和 Kali Linux 等行业标准的工具,弥合了攻防操作(Red Teaming)与防御监控(Blue Teaming/SOC)之间的差距。

## 架构与基础设施

该实验室分布在两台高性能物理机上,将攻击基础设施与目标网络隔离。

### 硬件与虚拟化

* **防御 / 目标主机(“企业网络”):**

* **硬件:** 定制组装 PC(Intel Core i7-13700K,32GB RAM 6400MHz DDR5)。

* **Hypervisor:** VMware Workstation。

* **攻击主机(“威胁行为者”):**

* **硬件:** Apple MacBook Pro M1。

* **Hypervisor:** VMware Fusion Pro。

### 虚拟机与角色

| 机器名称 | 操作系统 | 角色 | 遥测数据 / 代理 |

| :--- | :--- | :--- | :--- |

| **Splunk-SIEM** | Ubuntu Server | 集中式 SIEM / Indexer 与 Search Head | Splunk Enterprise(端口 8000, 9997) |

| **DC-01** | Windows Server 2022 | 域控制器(`soclab.local`) | Sysmon (SwiftOnSecurity), Splunk UF |

| **WIN10-CLIENT** | Windows 10 Pro | 加入域的工作站 | Sysmon (SwiftOnSecurity), Splunk UF |

| **Kali-Attacker** | Kali Linux (ARM64) | Red Team 操作 / 攻击发源地 | Nmap, NetExec, Hydra, Metasploit |

## 仓库结构

本仓库分为不同的操作阶段:

* 📁 **[Infrastructure/](./Infrastructure)** - 部署脚本,代理配置以及数据管道设置。

* 📁 **[Offensive/](./Offensive)** - 攻击手册,Payload 生成以及执行日志。

* 📁 **[Defensive/](./Defensive)** - 威胁狩猎 SPL 查询,盲点分析以及检测逻辑。

## 未来路线图与下一步计划

该实验室是一个持续更新的项目。即将推出的场景包括:

- [x] 初始基础设施设置与数据管道

- [x] 网络侦察与检测盲点记录

- [x] SMB 暴力破解执行与检测(克服本地化问题)

- [x] 使用 Impacket (WMIexec) 的高级横向移动

- [x] 凭据转储(SAM/LSA)与 Defender 规避分析

- [x] Pass-the-Hash (PtH) 攻击与事件 ID 4624(登录类型 3 与类型 9)分析

- [x] 使用 C2 框架(例如 Sliver)的高级横向移动

- [x] 实现自动警报与 Sigma 规则

一个全面且定制的 Active Directory 环境,旨在模拟真实世界的网络攻击并构建稳健的检测规则。该项目使用 Splunk、Sysmon 和 Kali Linux 等行业标准的工具,弥合了攻防操作(Red Teaming)与防御监控(Blue Teaming/SOC)之间的差距。

## 架构与基础设施

该实验室分布在两台高性能物理机上,将攻击基础设施与目标网络隔离。

### 硬件与虚拟化

* **防御 / 目标主机(“企业网络”):**

* **硬件:** 定制组装 PC(Intel Core i7-13700K,32GB RAM 6400MHz DDR5)。

* **Hypervisor:** VMware Workstation。

* **攻击主机(“威胁行为者”):**

* **硬件:** Apple MacBook Pro M1。

* **Hypervisor:** VMware Fusion Pro。

### 虚拟机与角色

| 机器名称 | 操作系统 | 角色 | 遥测数据 / 代理 |

| :--- | :--- | :--- | :--- |

| **Splunk-SIEM** | Ubuntu Server | 集中式 SIEM / Indexer 与 Search Head | Splunk Enterprise(端口 8000, 9997) |

| **DC-01** | Windows Server 2022 | 域控制器(`soclab.local`) | Sysmon (SwiftOnSecurity), Splunk UF |

| **WIN10-CLIENT** | Windows 10 Pro | 加入域的工作站 | Sysmon (SwiftOnSecurity), Splunk UF |

| **Kali-Attacker** | Kali Linux (ARM64) | Red Team 操作 / 攻击发源地 | Nmap, NetExec, Hydra, Metasploit |

## 仓库结构

本仓库分为不同的操作阶段:

* 📁 **[Infrastructure/](./Infrastructure)** - 部署脚本,代理配置以及数据管道设置。

* 📁 **[Offensive/](./Offensive)** - 攻击手册,Payload 生成以及执行日志。

* 📁 **[Defensive/](./Defensive)** - 威胁狩猎 SPL 查询,盲点分析以及检测逻辑。

## 未来路线图与下一步计划

该实验室是一个持续更新的项目。即将推出的场景包括:

- [x] 初始基础设施设置与数据管道

- [x] 网络侦察与检测盲点记录

- [x] SMB 暴力破解执行与检测(克服本地化问题)

- [x] 使用 Impacket (WMIexec) 的高级横向移动

- [x] 凭据转储(SAM/LSA)与 Defender 规避分析

- [x] Pass-the-Hash (PtH) 攻击与事件 ID 4624(登录类型 3 与类型 9)分析

- [x] 使用 C2 框架(例如 Sliver)的高级横向移动

- [x] 实现自动警报与 Sigma 规则

*免责声明:此环境已完全隔离,仅供教育目的和检测工程研究构建。*

*免责声明:此环境已完全隔离,仅供教育目的和检测工程研究构建。*

一个全面且定制的 Active Directory 环境,旨在模拟真实世界的网络攻击并构建稳健的检测规则。该项目使用 Splunk、Sysmon 和 Kali Linux 等行业标准的工具,弥合了攻防操作(Red Teaming)与防御监控(Blue Teaming/SOC)之间的差距。

## 架构与基础设施

该实验室分布在两台高性能物理机上,将攻击基础设施与目标网络隔离。

### 硬件与虚拟化

* **防御 / 目标主机(“企业网络”):**

* **硬件:** 定制组装 PC(Intel Core i7-13700K,32GB RAM 6400MHz DDR5)。

* **Hypervisor:** VMware Workstation。

* **攻击主机(“威胁行为者”):**

* **硬件:** Apple MacBook Pro M1。

* **Hypervisor:** VMware Fusion Pro。

### 虚拟机与角色

| 机器名称 | 操作系统 | 角色 | 遥测数据 / 代理 |

| :--- | :--- | :--- | :--- |

| **Splunk-SIEM** | Ubuntu Server | 集中式 SIEM / Indexer 与 Search Head | Splunk Enterprise(端口 8000, 9997) |

| **DC-01** | Windows Server 2022 | 域控制器(`soclab.local`) | Sysmon (SwiftOnSecurity), Splunk UF |

| **WIN10-CLIENT** | Windows 10 Pro | 加入域的工作站 | Sysmon (SwiftOnSecurity), Splunk UF |

| **Kali-Attacker** | Kali Linux (ARM64) | Red Team 操作 / 攻击发源地 | Nmap, NetExec, Hydra, Metasploit |

## 仓库结构

本仓库分为不同的操作阶段:

* 📁 **[Infrastructure/](./Infrastructure)** - 部署脚本,代理配置以及数据管道设置。

* 📁 **[Offensive/](./Offensive)** - 攻击手册,Payload 生成以及执行日志。

* 📁 **[Defensive/](./Defensive)** - 威胁狩猎 SPL 查询,盲点分析以及检测逻辑。

## 未来路线图与下一步计划

该实验室是一个持续更新的项目。即将推出的场景包括:

- [x] 初始基础设施设置与数据管道

- [x] 网络侦察与检测盲点记录

- [x] SMB 暴力破解执行与检测(克服本地化问题)

- [x] 使用 Impacket (WMIexec) 的高级横向移动

- [x] 凭据转储(SAM/LSA)与 Defender 规避分析

- [x] Pass-the-Hash (PtH) 攻击与事件 ID 4624(登录类型 3 与类型 9)分析

- [x] 使用 C2 框架(例如 Sliver)的高级横向移动

- [x] 实现自动警报与 Sigma 规则

一个全面且定制的 Active Directory 环境,旨在模拟真实世界的网络攻击并构建稳健的检测规则。该项目使用 Splunk、Sysmon 和 Kali Linux 等行业标准的工具,弥合了攻防操作(Red Teaming)与防御监控(Blue Teaming/SOC)之间的差距。

## 架构与基础设施

该实验室分布在两台高性能物理机上,将攻击基础设施与目标网络隔离。

### 硬件与虚拟化

* **防御 / 目标主机(“企业网络”):**

* **硬件:** 定制组装 PC(Intel Core i7-13700K,32GB RAM 6400MHz DDR5)。

* **Hypervisor:** VMware Workstation。

* **攻击主机(“威胁行为者”):**

* **硬件:** Apple MacBook Pro M1。

* **Hypervisor:** VMware Fusion Pro。

### 虚拟机与角色

| 机器名称 | 操作系统 | 角色 | 遥测数据 / 代理 |

| :--- | :--- | :--- | :--- |

| **Splunk-SIEM** | Ubuntu Server | 集中式 SIEM / Indexer 与 Search Head | Splunk Enterprise(端口 8000, 9997) |

| **DC-01** | Windows Server 2022 | 域控制器(`soclab.local`) | Sysmon (SwiftOnSecurity), Splunk UF |

| **WIN10-CLIENT** | Windows 10 Pro | 加入域的工作站 | Sysmon (SwiftOnSecurity), Splunk UF |

| **Kali-Attacker** | Kali Linux (ARM64) | Red Team 操作 / 攻击发源地 | Nmap, NetExec, Hydra, Metasploit |

## 仓库结构

本仓库分为不同的操作阶段:

* 📁 **[Infrastructure/](./Infrastructure)** - 部署脚本,代理配置以及数据管道设置。

* 📁 **[Offensive/](./Offensive)** - 攻击手册,Payload 生成以及执行日志。

* 📁 **[Defensive/](./Defensive)** - 威胁狩猎 SPL 查询,盲点分析以及检测逻辑。

## 未来路线图与下一步计划

该实验室是一个持续更新的项目。即将推出的场景包括:

- [x] 初始基础设施设置与数据管道

- [x] 网络侦察与检测盲点记录

- [x] SMB 暴力破解执行与检测(克服本地化问题)

- [x] 使用 Impacket (WMIexec) 的高级横向移动

- [x] 凭据转储(SAM/LSA)与 Defender 规避分析

- [x] Pass-the-Hash (PtH) 攻击与事件 ID 4624(登录类型 3 与类型 9)分析

- [x] 使用 C2 框架(例如 Sliver)的高级横向移动

- [x] 实现自动警报与 Sigma 规则

*免责声明:此环境已完全隔离,仅供教育目的和检测工程研究构建。*

*免责声明:此环境已完全隔离,仅供教育目的和检测工程研究构建。*标签:Active Directory, AD安全, Nmap, OpenCanary, Pass-the-Hash, PE 加载器, Plaso, Sliver, SOC分析师, Sysmon, VMware, Windows Server, WMIexec, 凭据传递, 命令与控制, 安全实验, 安全运营中心, 家庭实验室, 插件系统, 攻击模拟, 数据展示, 横向移动, 漏洞修复, 紫队, 红队, 红队行动, 编程规范, 网络安全, 网络安全培训, 网络安全审计, 网络映射, 网络靶场, 虚拟化环境, 虚拟驱动器, 遥测数据, 隐私保护, 驱动签名利用