nebumohan/azure-global-attack-map-honeypot

GitHub: nebumohan/azure-global-attack-map-honeypot

一个基于Microsoft Azure构建的云原生蜜罐项目,通过收集、分析并可视化针对Windows VM的真实RDP暴力破解攻击,帮助用户直观学习SIEM工程与云安全监控。

Stars: 0 | Forks: 0

# Azure 全球攻击地图蜜罐

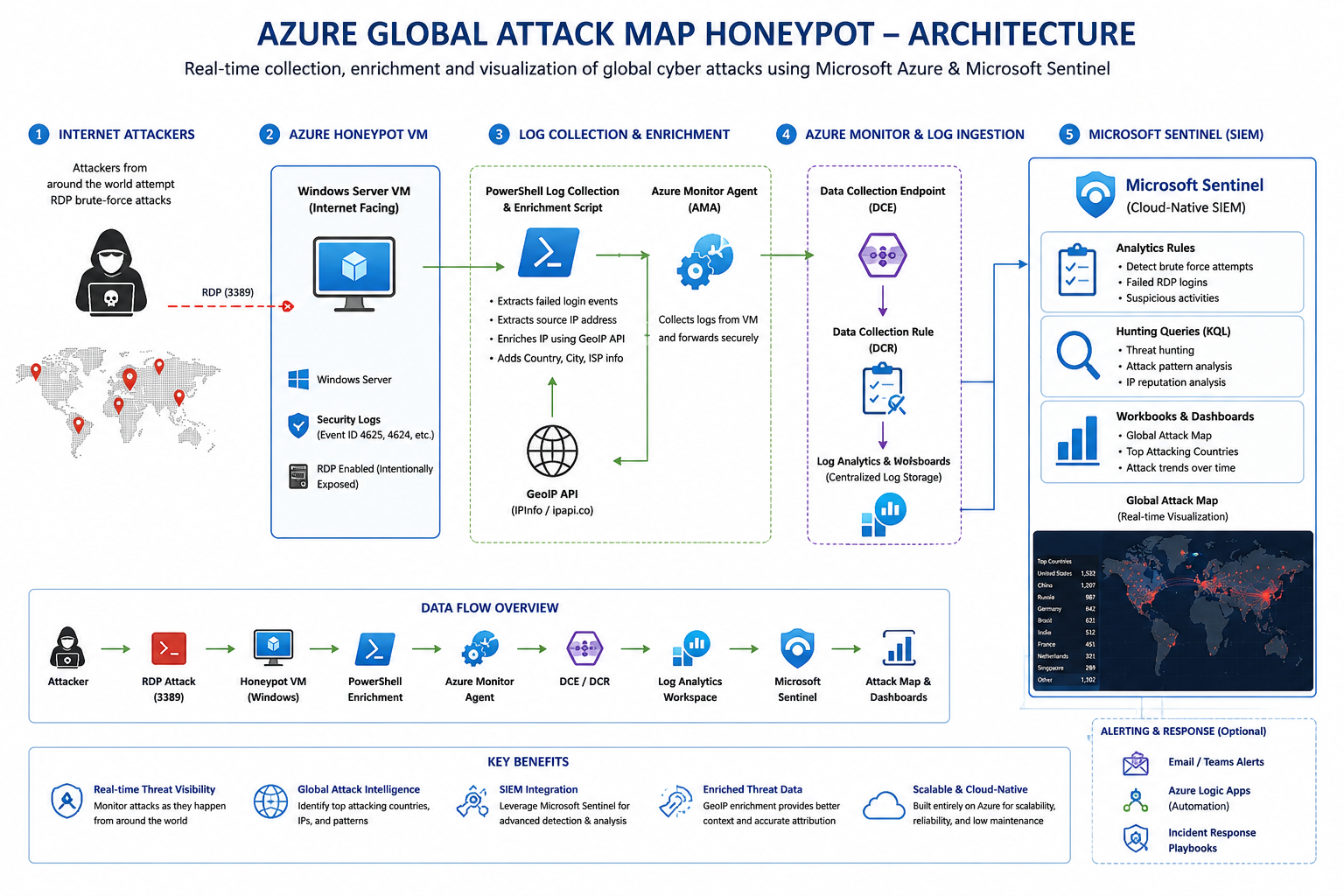

一个基于 Microsoft Azure 和 Microsoft Sentinel 构建的云原生网络安全蜜罐项目,旨在将针对暴露的 Windows VM 的真实网络攻击可视化。

# 项目概述

本项目模拟了一个易受攻击且面向互联网的 Windows 环境,以收集和分析来自全球攻击者的恶意登录尝试。

日志通过 Azure Monitor Agent 收集,使用 PowerShell 脚本和 GeoIP API 进行富化,然后通过 Microsoft Sentinel 内的交互式全球攻击地图进行可视化展示。

# 使用的技术

- Microsoft Azure

- Microsoft Sentinel

- Azure Monitor Agent (AMA)

- Log Analytics Workspace

- PowerShell

- Kusto Query Language (KQL)

- Windows 事件查看器

- GeoIP API

# 架构

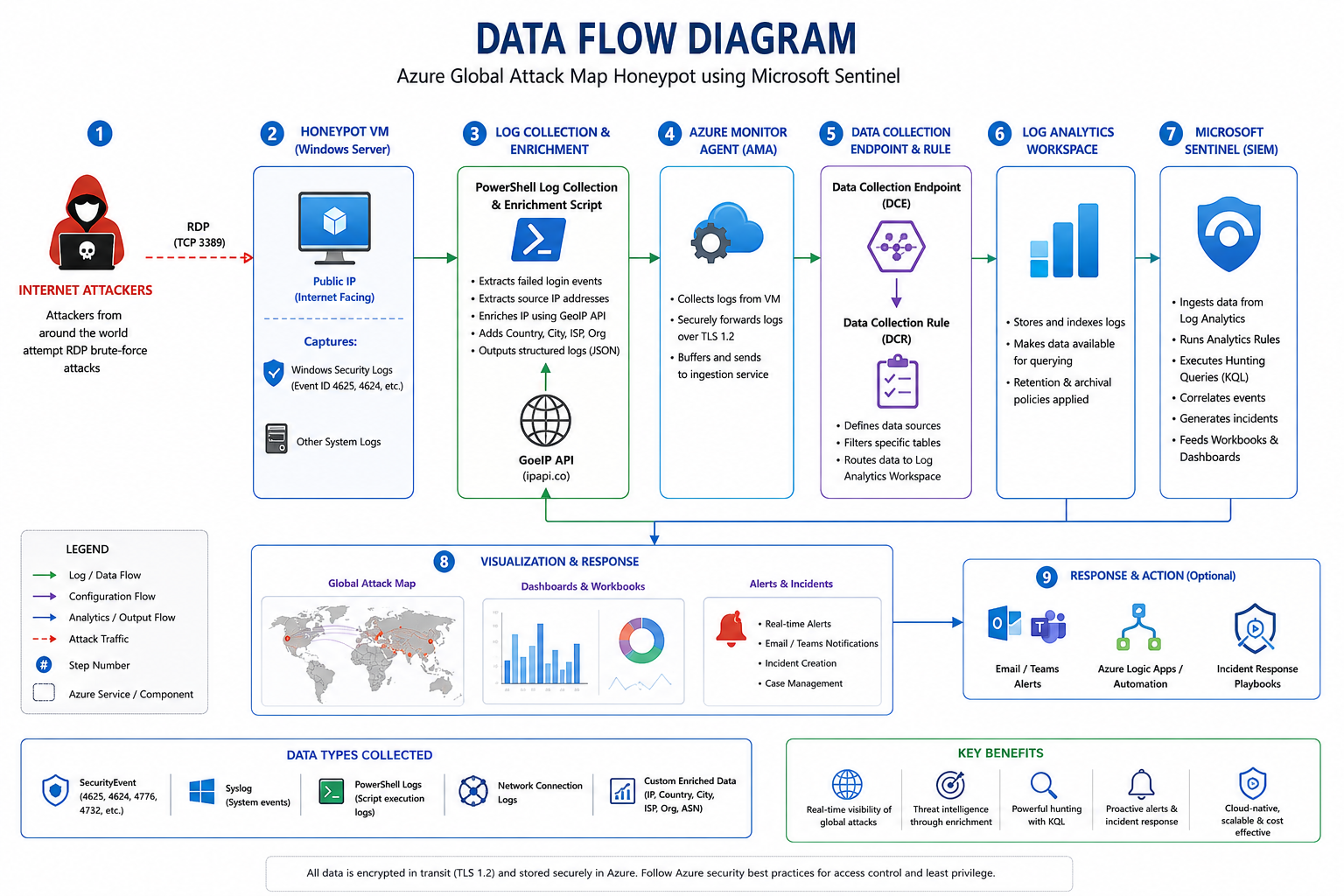

# 数据流

# 功能特性

- 实时攻击监控

- 失败的 RDP 登录追踪

- 地理攻击可视化

- GeoIP 富化

- SIEM 集成

- 使用 KQL 进行威胁狩猎

# 攻击工作流

1. 攻击者尝试 RDP 暴力破解攻击

2. Windows 安全日志捕获失败的登录

3. PowerShell 提取攻击者 IP

4. Azure Monitor Agent 转发日志

5. 日志进入 Log Analytics Workspace

6. Microsoft Sentinel 分析攻击数据

7. 工作簿实现攻击的全球可视化

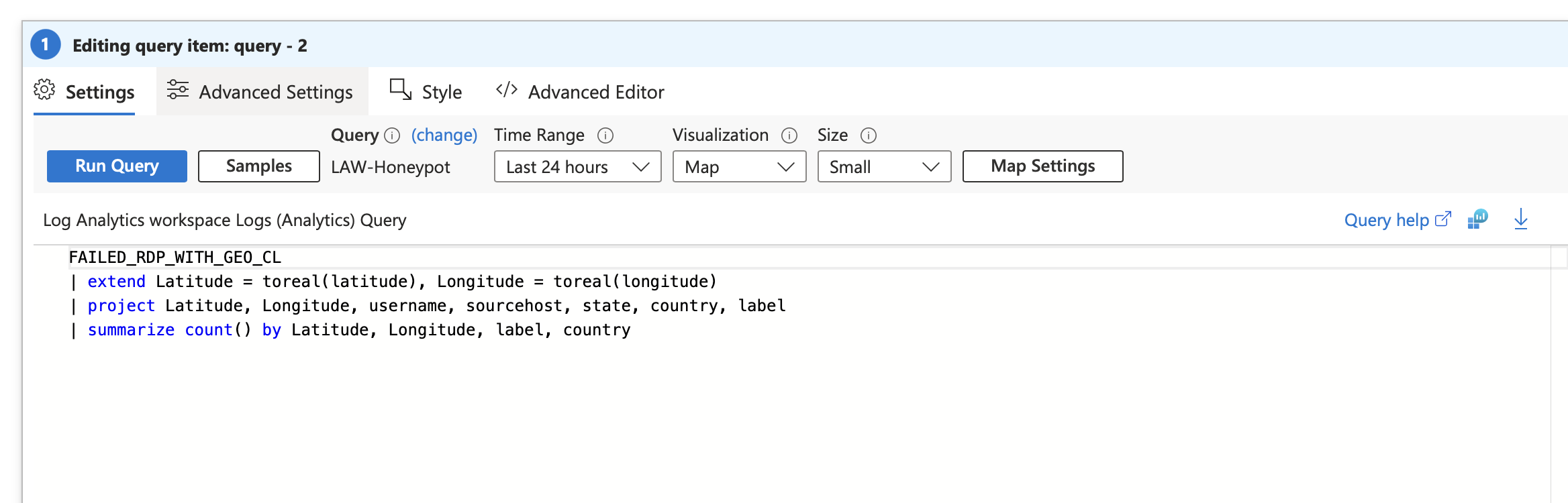

# KQL 查询示例

```

SecurityEvent

| where EventID == 4625

| summarize Attempts=count() by IPAddress

| order by Attempts desc

```

# 截图

## 全球攻击地图

## 查询

# 展示的技能

- SIEM 工程

- 威胁检测

- 威胁狩猎

- 云安全

- Azure 安全

- 日志分析

- KQL 查询

- 安全监控

# 未来改进

- Linux 蜜罐集成

- Terraform 部署

- 威胁情报源

- SOAR 自动化

- MITRE ATT&CK 映射

# 致谢

本项目的灵感部分来源于 Josh Madakor 的网络安全教育内容。

部分 PowerShell 日志收集概念和脚本改编自公开的教育资源。

原作者:

Josh Madakor

# 作者

Nebu Mohan

标签:AI合规, AMSI绕过, Azure Monitor, Azure Sentinel, BurpSuite集成, GeoIP, IPv6, KQL, Libemu, Log Analytics, Mutation, PowerShell, RDP爆破, SOC环境, 全球攻击监控, 分析, 可视化, 威胁检测, 安全运营中心, 网络安全, 网络映射, 蜜罐, 证书利用, 隐私保护