adarsh-rai-secure/argus-cti

GitHub: adarsh-rai-secure/argus-cti

单智能体 CTI 系统,将 OSINT 威胁数据经 ATT&CK 富化后自动生成三类 TLP 分级情报报告,填补了威胁情报生产流程中报告生成环节的空白。

Stars: 0 | Forks: 0

# Argus CTI

[](#license)

[](https://nextjs.org/)

[](https://www.typescriptlang.org/)

[](https://argus-cti.vercel.app)

[](https://openrouter.ai/)

带有工具调用的单智能体系统,可摄取 OSINT 数据源,通过 ETL 流水线结合 MITRE ATT&CK 映射进行丰富,并为三类受众生成定制化的情报产品。本项目作为卡内基梅隆大学软件工程研究所的论文项目构建。通过 OpenRouter 实现跨 8 个 LLM 的与模型无关的生成。人机协作在情报规范合规性上获得 91/100 的评分,将报告生成时间从 205 分钟缩短至 35 分钟。

[实时演示](https://argus-cti.vercel.app) · [研究论文](https://drive.google.com/file/d/15vLA_pAFm88RTSFJSCMEhoTcF9wtPT9S/view?usp=sharing) · [论文答辩](https://youtu.be/NFk96HkcDRo?si=ZUPRY0ci3hTs2dt0) · [项目集](https://adarsh-rai.com)

## 问题背景

CTI 领域的 AI 研究主要集中在数据收集和威胁分析方面。为本论文审查的 54 篇文献中,有 41 篇涉及了这些上游阶段。只有 5 篇涉及了报告生成、反馈或带有已实现工具的人机协作。Argus 将情报产品生成视为主要的设计目标,而不是提取过程的副产品。

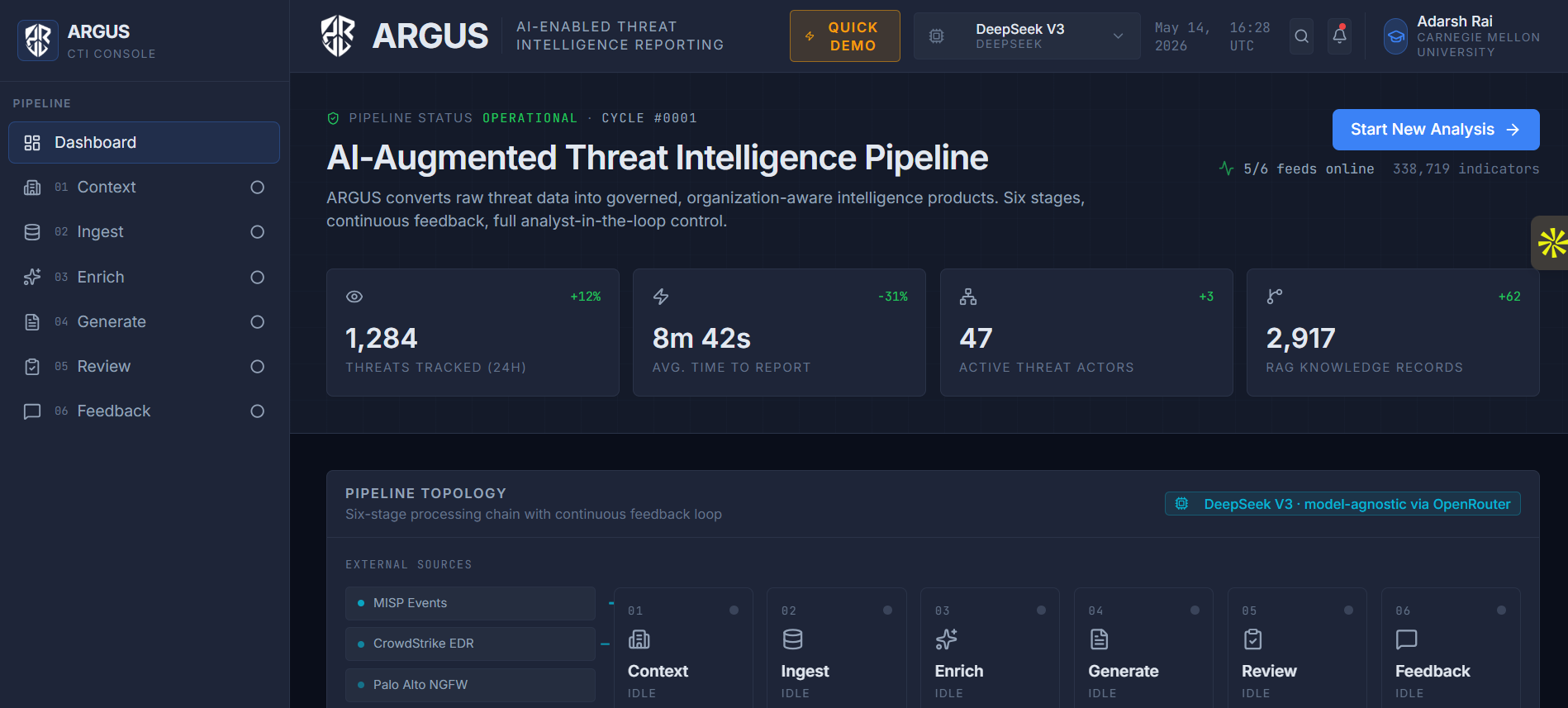

## 流水线

六个阶段作为带有工具调用的单智能体系统运行。状态保存在 React context 中;没有使用数据库。

| 阶段 | 路由 | 具体操作 |

|---|---|---|

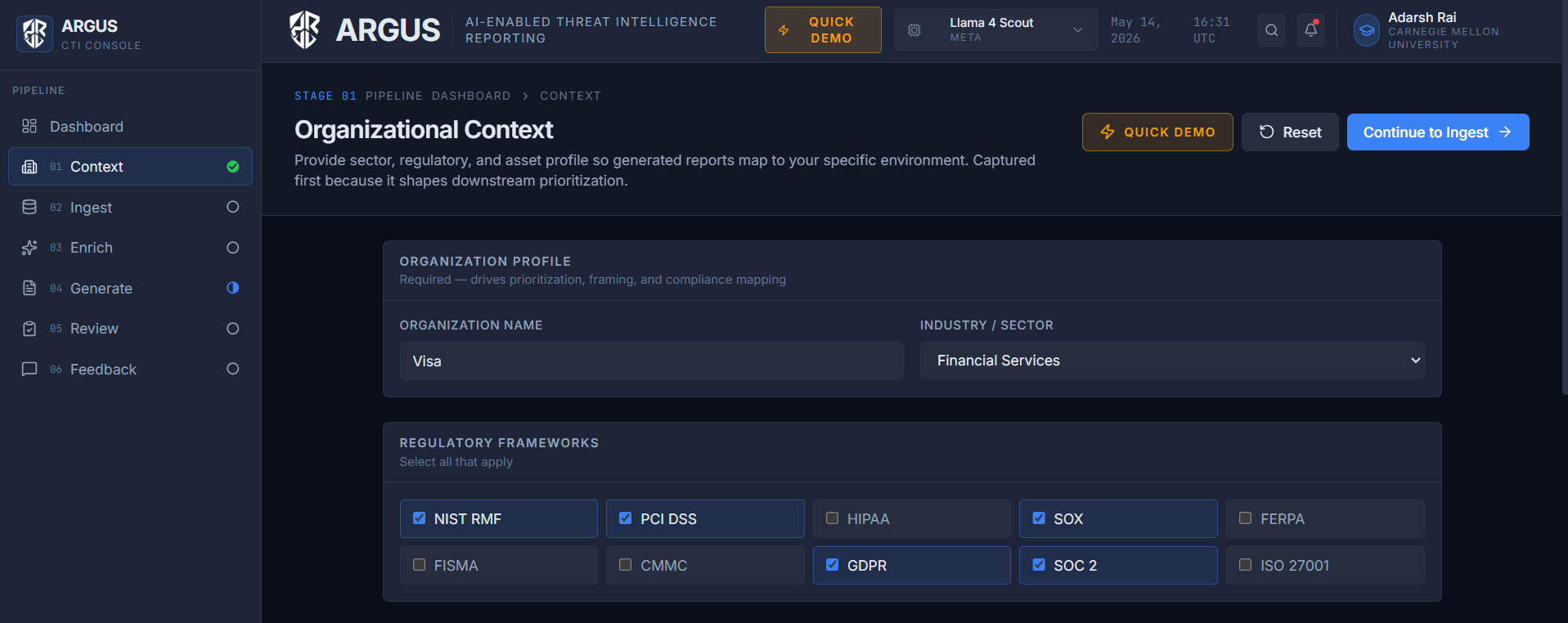

| 01 上下文 | `/context` | 分析师配置组织概况:行业领域、监管框架、关键资产、情报优先级 |

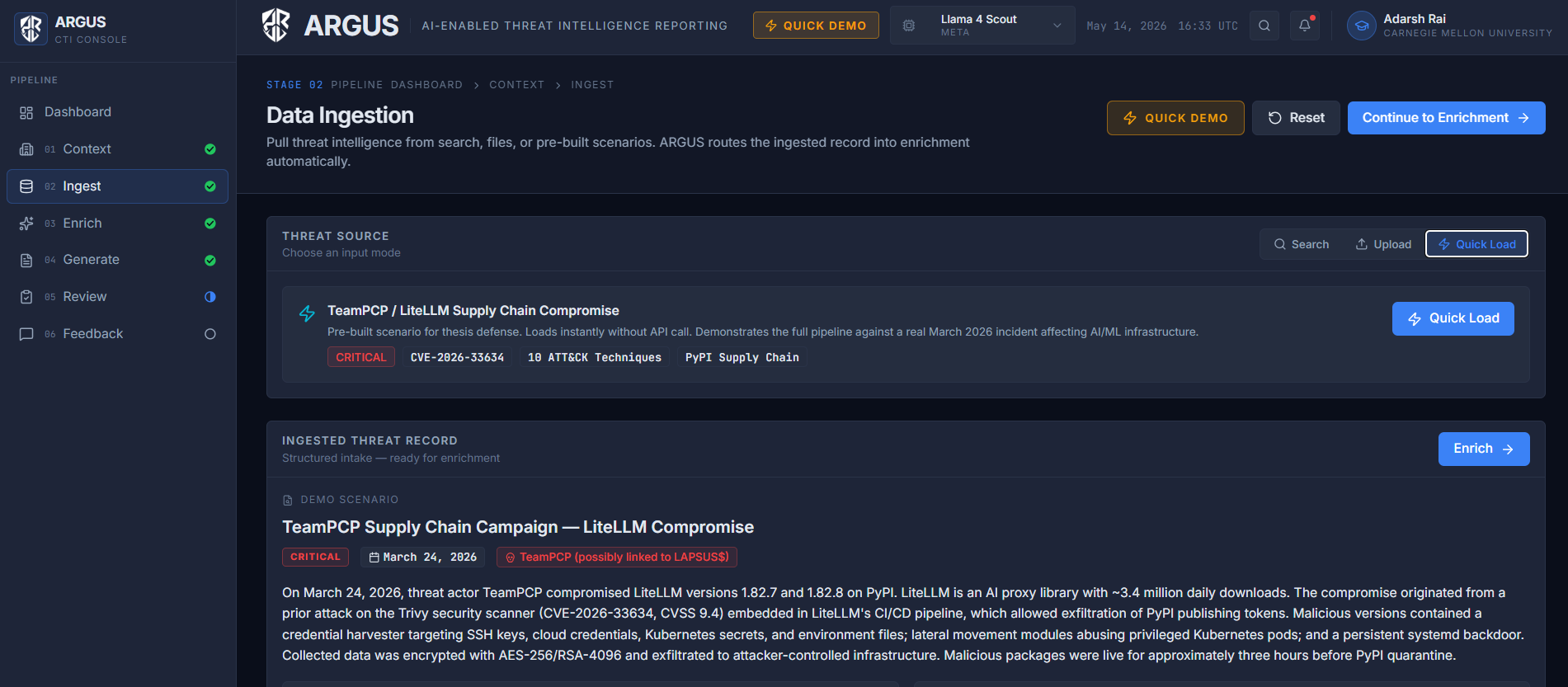

| 02 摄取 | `/ingest` | 通过搜索查询、文件上传或缓存演示输入原始威胁数据。LLM 将其结构化为规范化的威胁记录 |

| 03 丰富 | `/enrich` | ATT&CK 技术映射、杀伤链阶段划分、威胁行为者画像、资产交叉引用、置信度评分 |

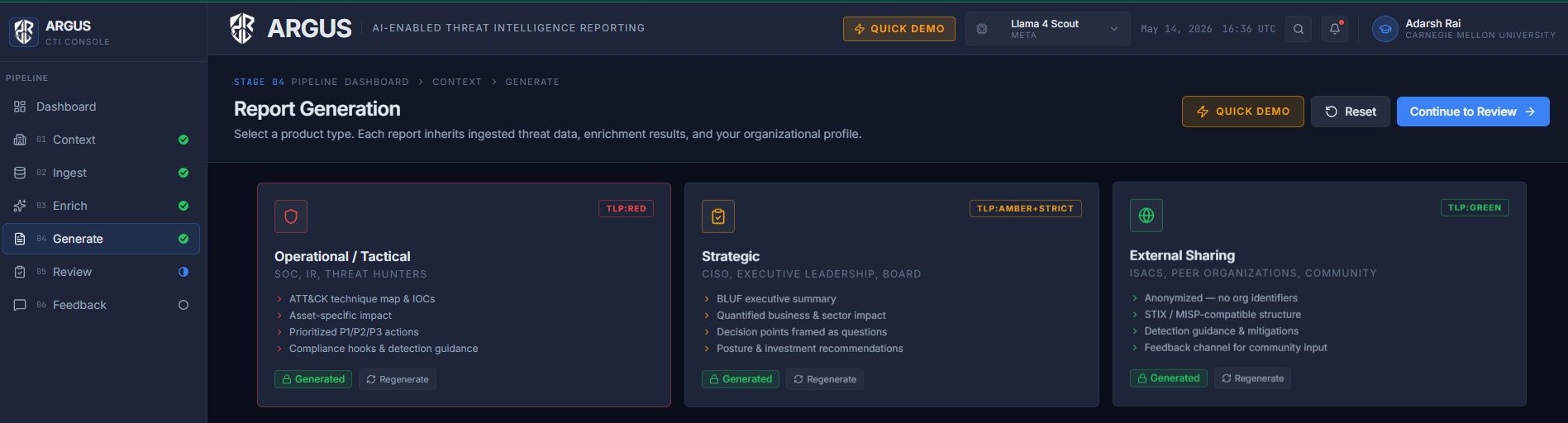

| 04 生成 | `/generate` | LLM 以三种格式生成情报报告草稿:作战级别 (TLP:RED)、战略级别 (TLP:AMBER+STRICT)、外部共享 (TLP:GREEN) |

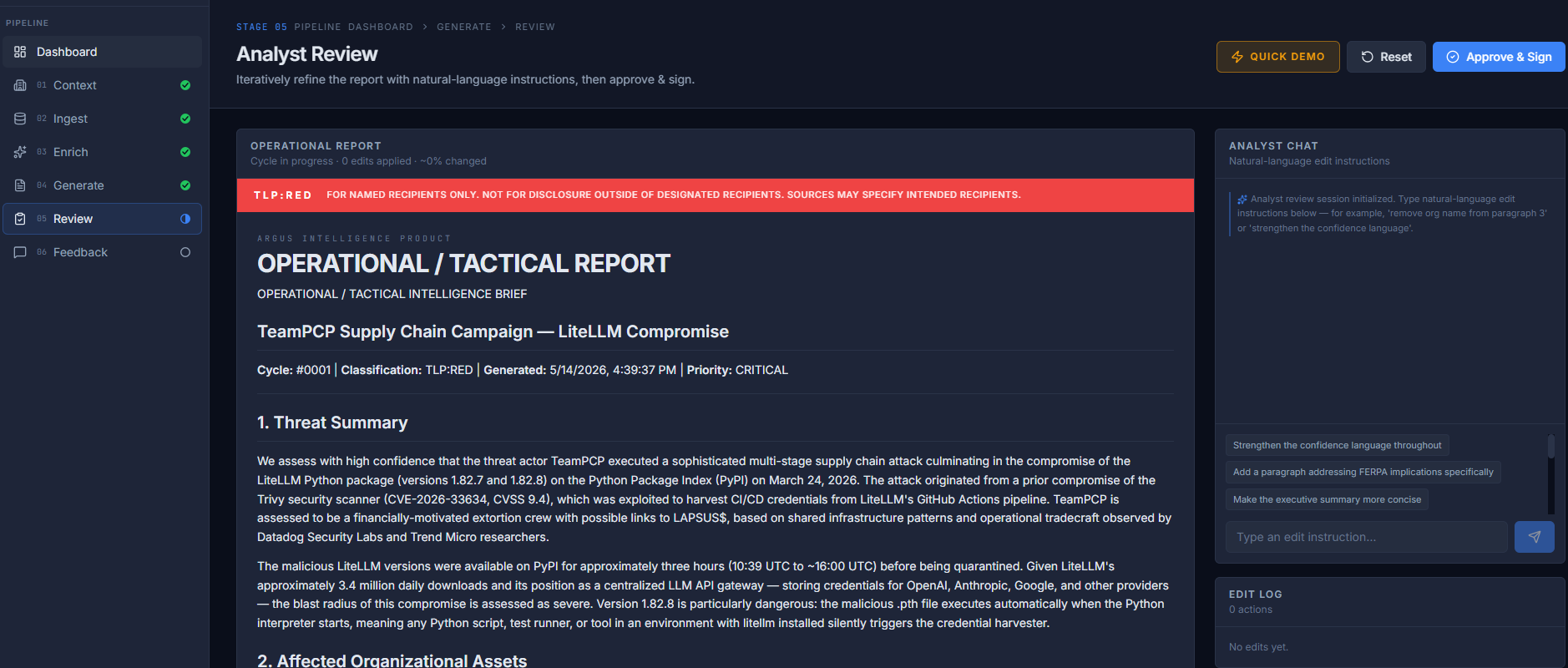

| 05 审查 | `/review` | 基于聊天的分析师优化,并跟踪修改记录。需要分析师签字确认后方可批准 |

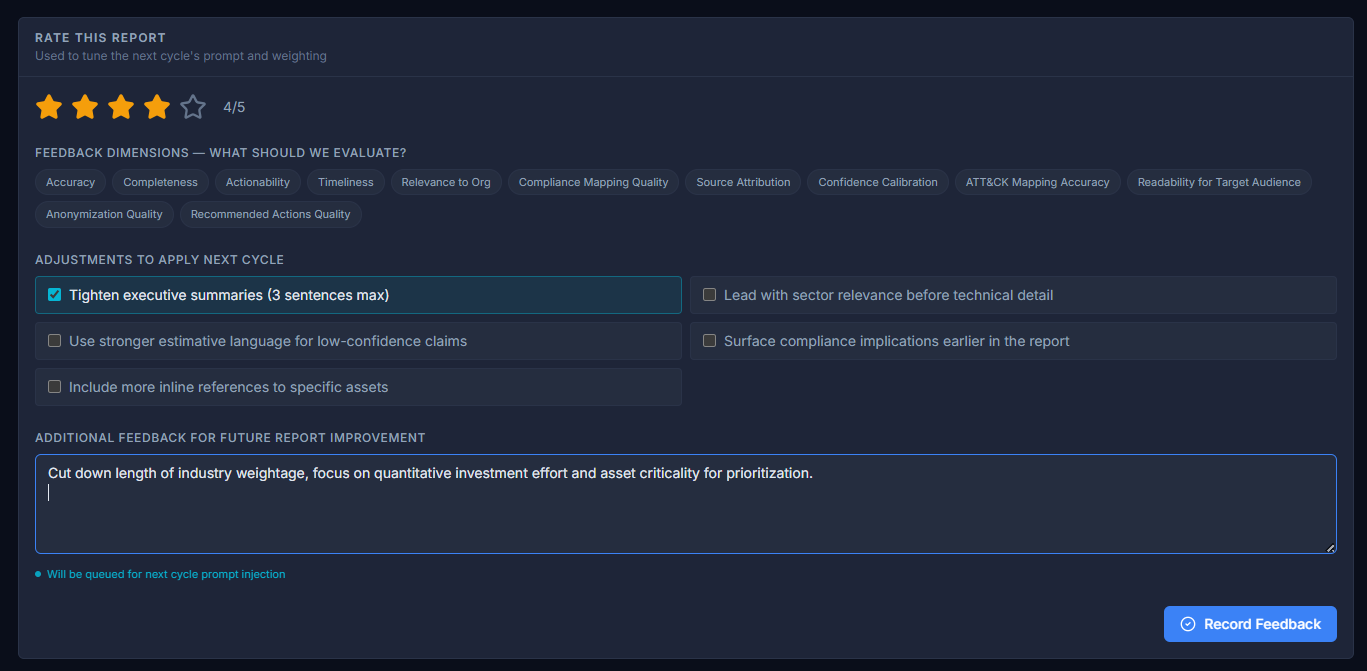

| 06 反馈 | `/feedback` | 分析师对周期进行评分,记录调整项。反馈将注入到下一个周期的生成 prompt 中 |

相同的证据基础会产生三种不同的报告:

- **作战/战术简报 (TLP:RED)。** 面向 SOC 分析师和事件响应人员。包含 IOC、ATT&CK 映射、受影响的组织库存资产,以及带有时间窗口的 P1/P2/P3 建议行动。

- **战略简报 (TLP:AMBER+STRICT)。** 面向 CISO 和董事会。包含 BLUF 执行摘要、量化的业务影响、合规性影响,以及以问题形式呈现的决策点。

- **外部共享产品 (TLP:GREEN)。** 面向 ISAC 和同行组织。移除了所有组织标识符。兼容 STIX/MISP 结构。

## 技术栈

| 层级 | 技术 |

|---|---|

| 框架 | Next.js 14 (App Router) |

| 语言 | TypeScript 5 (strict mode) |

| 前端 | React 18, Tailwind CSS 3.4, Framer Motion |

| 报告渲染 | react-markdown |

| LLM 网关 | OpenRouter API |

| 可选模型 | DeepSeek V3, Gemini 2.0/2.5 Flash, Llama 4 Maverick/Scout, GPT-4o, Claude Sonnet |

| 状态管理 | React Context (无数据库,所有状态均在浏览器内存中) |

| 托管平台 | Vercel |

| 数据存储 | AWS S3 (数据源数据) |

## 快速开始

```

git clone https://github.com/adarsh-rai-secure/argus-cti.git

cd argus-cti

npm install

echo "OPENROUTER_API_KEY=sk-or-v1-..." > .env.local

npm run dev

# 打开 http://localhost:3000

```

只需一个环境变量:`OPENROUTER_API_KEY`。免费层级模型 (DeepSeek V3, Gemini Flash, Llama 4) 无需付费即可使用。

**快速演示(无需 API key)。** 点击页眉中的 "Quick Demo"。完整的流水线将针对 TeamPCP/LiteLLM 场景加载预生成的报告。不产生任何 API 调用。

## 演示场景

缓存演示使用了一个受真实世界启发的场景:TeamPCP / LiteLLM 供应链妥协事件(2026 年 3 月 24 日)。组织概况是一家以 Visa 为原型的金融服务公司,需履行 PCI-DSS、NIST RMF、SOX、GDPR 和 SOC 2 合规义务。该数据包包含 10 项 ATT&CK 技术、CVE-2026-33634、4 个 IOC 类别以及一份包含 10 项资产的清单。

## 评估

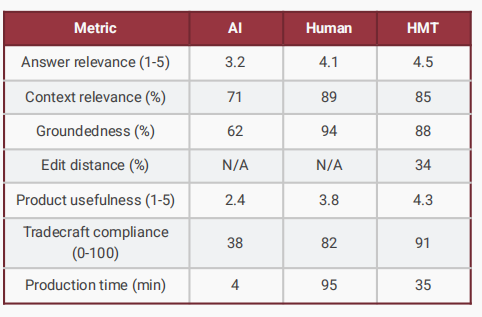

七指标评估框架,比较了纯 AI、纯人类和人机协作三种情况:

| 指标 | 纯 AI | 纯人类 | 人机协作 |

|---|---|---|---|

| 答案相关性 (1-5) | 3.2 | 4.1 | 4.5 |

| 上下文相关性 (%) | 71 | 89 | 85 |

| 扎实度 (%) | 62 | 94 | 88 |

| 编辑距离 (%) | N/A | N/A | 34 |

| 产品实用性 (1-5) | 2.4 | 3.8 | 4.3 |

| 情报规范合规性 (0-100) | 38 | 82 | 91 |

| 生成时间 (分钟) | 4 | 95 | 35 |

纯 AI 速度快但不可靠:扎实度低,情报规范合规性弱。纯人类准确但速度慢。人机协作条件在获得最高的情报规范合规性和产品实用性评分的同时,相比纯人类将生成时间缩短了 63%。

## 关键文件

| 文件 | 用途 |

|---|---|

| `src/lib/pipeline-context.tsx` | 保存流水线状态机的 React context |

| `src/lib/llm.ts` | OpenRouter 网关、系统 prompt、JSON 提取器 |

| `src/lib/demo-data.ts` | 缓存的演示场景数据 |

| `src/lib/cached-reports.ts` | 演示模式的预生成报告 |

| `src/app/api/generate/route.ts` | 带有分段指南和反馈注入的报告生成 |

| `src/app/api/enrich/route.ts` | ATT&CK 映射和结构化丰富 |

| `src/app/review/page.tsx` | 带有聊天编辑、修改跟踪和批准的分析师审查 |

## 已知局限性

这是一个论文原型,而非生产级软件。

- PDF 上传解析为存根实现。请将提取的文本粘贴到搜索查询中。

- 无论组织概况如何,资产清单都固定为 10 条记录。

- 没有流式传输。每次 LLM 调用都会阻塞,直到 OpenRouter 返回结果。

- 没有身份验证。部署的实例可公开访问。

- 没有测试。

- `/api/generate` 上的 2500-token 输出上限会导致较长的报告被截断。

- 仪表板统计数据(1,284 个威胁,8 分 42 秒等)是装饰性的,而非实时指标。

- 威胁数据源集成(CISA KEV、AlienVault OTX、MISP、NVD、VirusTotal)是通过静态数据模拟的。

## 安全考量

- API key 存在于环境变量中,永远不会到达客户端。所有 LLM 调用都通过 Next.js API 路由在服务器端进行。

- 流水线状态保存在浏览器内存中,并在页面重新加载时清除。应用程序不会持久化任何内容。

- 文件上传在服务器端处理,不会被永久存储。

- 外部共享模板在渲染之前会剥离组织标识符。

## 研究

**论文。** "A Reference Model for AI-Enabled Cyber Threat Intelligence Reporting" (AI 驱动的网络威胁情报报告参考模型)

**作者。** Adarsh Rai, 卡内基梅隆大学, Heinz 学院, 信息安全与策略管理硕士 (MSISPM), 2026

**导师。** Dr. Thomas P. Scanlon, 高级研究科学家, CERT 部门, 软件工程研究所

**方法。** 对 54 篇论文进行系统文献综述,并将其映射到 SEI 网络情报框架 (Mundie et al., 2019)。

**标准。** ICD 203, NIST SP 800-150, FIRST TLP v2.0, STIX/TAXII, MISP 最佳实践。

链接:

- [研究论文 (PDF)](https://drive.google.com/file/d/15vLA_pAFm88RTSFJSCMEhoTcF9wtPT9S/view?usp=sharing)

- [论文答辩录像 (YouTube)](https://youtu.be/NFk96HkcDRo?si=ZUPRY0ci3hTs2dt0)

## 许可证

本项目是卡内基梅隆大学学术研究的一部分。保留所有权利。

## 致谢

- Dr. Thomas P. Scanlon — 论文导师, CERT 部门, 软件工程研究所

- SEI 网络情报技术报告 (Mundie et al., 2019) — 框架基础

- MITRE ATT&CK® — 技术分类体系

- OpenRouter — 多模型 LLM 路由

作者 [Adarsh Rai](https://adarsh-rai.com) · 卡内基梅隆大学 · Heinz 学院 · 2026

标签:Agent, AI, Cloudflare, CMU, DLL 劫持, ESC4, ETL, Human-AI Teaming, JavaCC, LLM, MITRE ATT&CK, OpenRouter, OSINT, OSV, React, Syscalls, Tool Calling, TruffleHog, TypeScript, Unmanaged PE, Vercel, 人工智能, 人机协作, 单智能体系统, 卡内基梅隆大学, 大语言模型, 学术论文, 安全插件, 工具调用, 情报报告, 数据清洗, 数据管道, 模型无关, 用户模式Hook绕过, 研究项目, 网络威胁情报, 网络安全, 自动化代码审查, 自动化报告, 自动化攻击, 软件工程, 隐私保护