josue6368/Wazuh-SIEM-Home-Lab-Mini-SOC-Environment

GitHub: josue6368/Wazuh-SIEM-Home-Lab-Mini-SOC-Environment

基于Wazuh在Ubuntu Server上搭建的SIEM家庭实验室,模拟微型SOC环境,实现对Windows终端的集中日志采集、威胁检测与攻击模拟验证。

Stars: 0 | Forks: 0

# Wazuh-SIEM-Home-Lab-Mini-SOC-环境

在 Ubuntu Server 上使用 Wazuh 构建了一个基于 SIEM 的家庭实验室,用于模拟微型安全运营中心 (SOC)。接入了一台 Windows 11 终端用于收集和分析安全日志。该实验室演示了身份验证监控、PowerShell 活动检测、暴力破解模拟、自定义检测规则以及 MITRE ATT&CK 映射。

## 概述

本项目演示了如何使用 Wazuh 部署基于 SIEM 的家庭实验室,以模拟真实的 SOC 环境。在 Ubuntu Server 上安装了集中式 Wazuh 服务器,并配置为从 Windows 11 终端收集、处理和分析日志。

该实验室通过生成身份验证失败和 PowerShell 活动来验证日志摄取和检测能力,从而提供对终端行为和安全事件的可见性。

## 实验室架构

* Wazuh 服务器:Ubuntu Server (SIEM、仪表板、索引器)

* 终端:Windows 11 虚拟机 (日志源)

* 攻击者:Kali Linux 虚拟机

* 平台:VMware

## 工具与技术

* Wazuh SIEM

* Ubuntu Server

* Windows 11

* VMware

* PowerShell

## 核心功能

* 集中式日志收集与分析

* 通过 Wazuh 代理进行终端监控

* 检测失败的身份验证尝试

* PowerShell 活动监控

* 实时安全事件可见性

* 自定义检测规则开发

## 设置摘要

* 在 Ubuntu Server 上安装 Wazuh

* 通过 Web 界面访问 Wazuh 仪表板

* 在 Windows 11 终端上部署 Wazuh 代理

* 验证代理连接和日志摄取

* 生成测试事件(登录失败、PowerShell 命令)

## 产出物

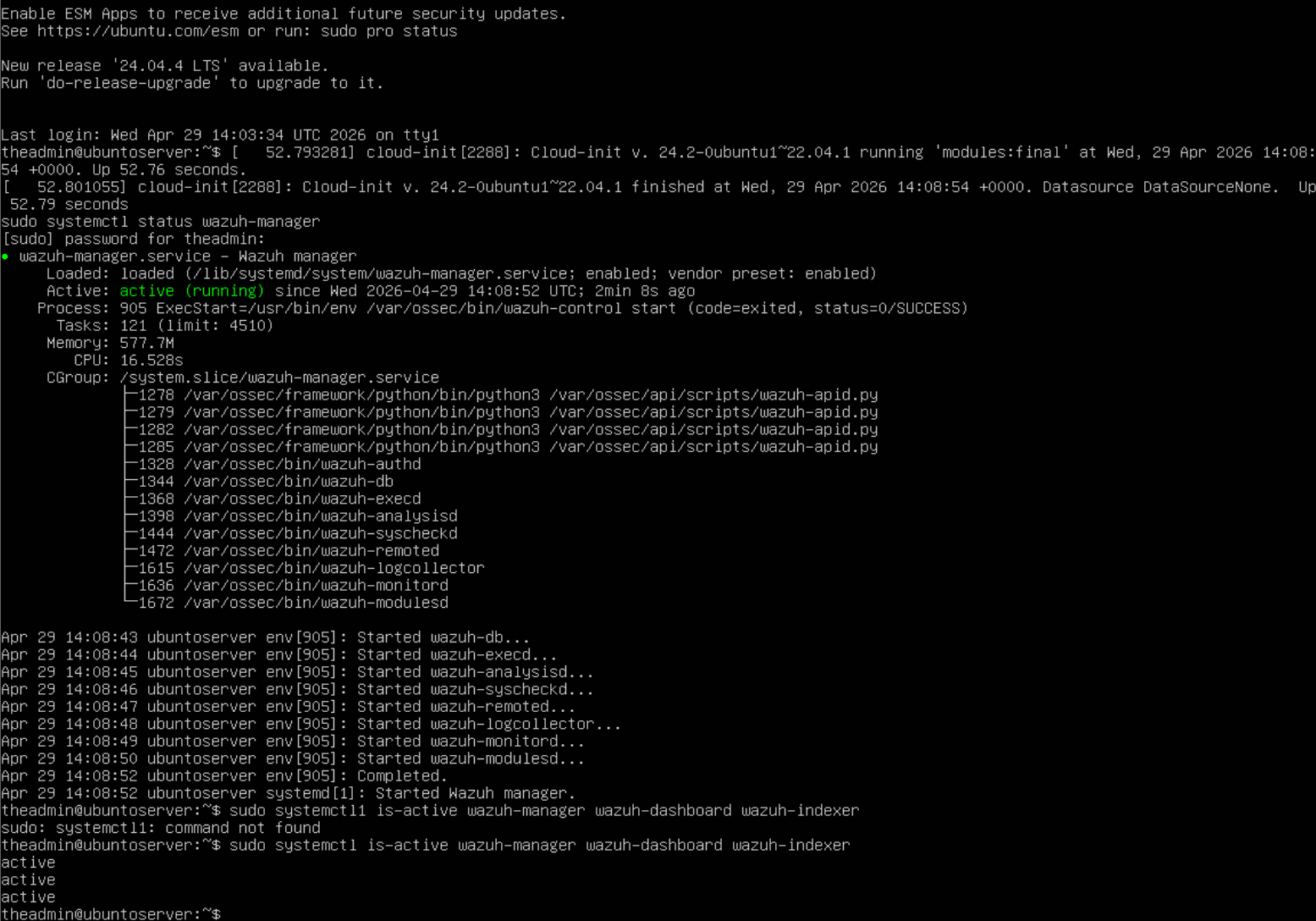

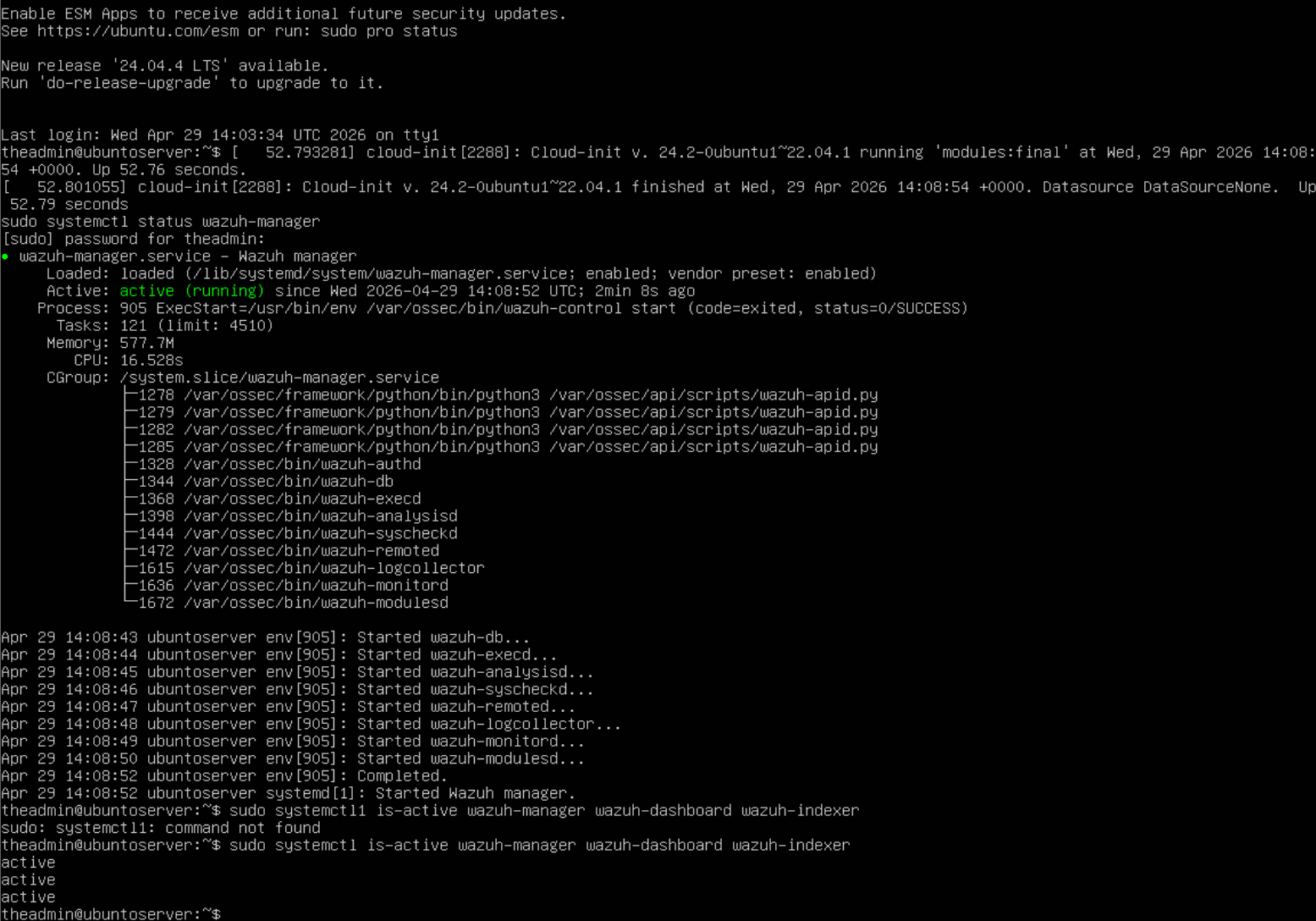

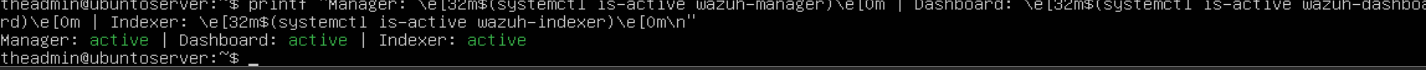

### Wazuh 服务器状态 (Ubuntu Server)

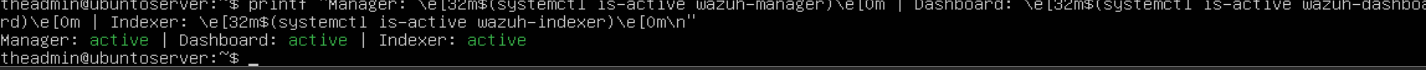

The following command was used to verify that all Wazuh components were running: ``` echo "Manager: $(systemctl is-active wazuh-manager) | Dashboard: $(systemctl is-active wazuh-dashboard) | Indexer: $(systemctl is-active wazuh-indexer)" ```

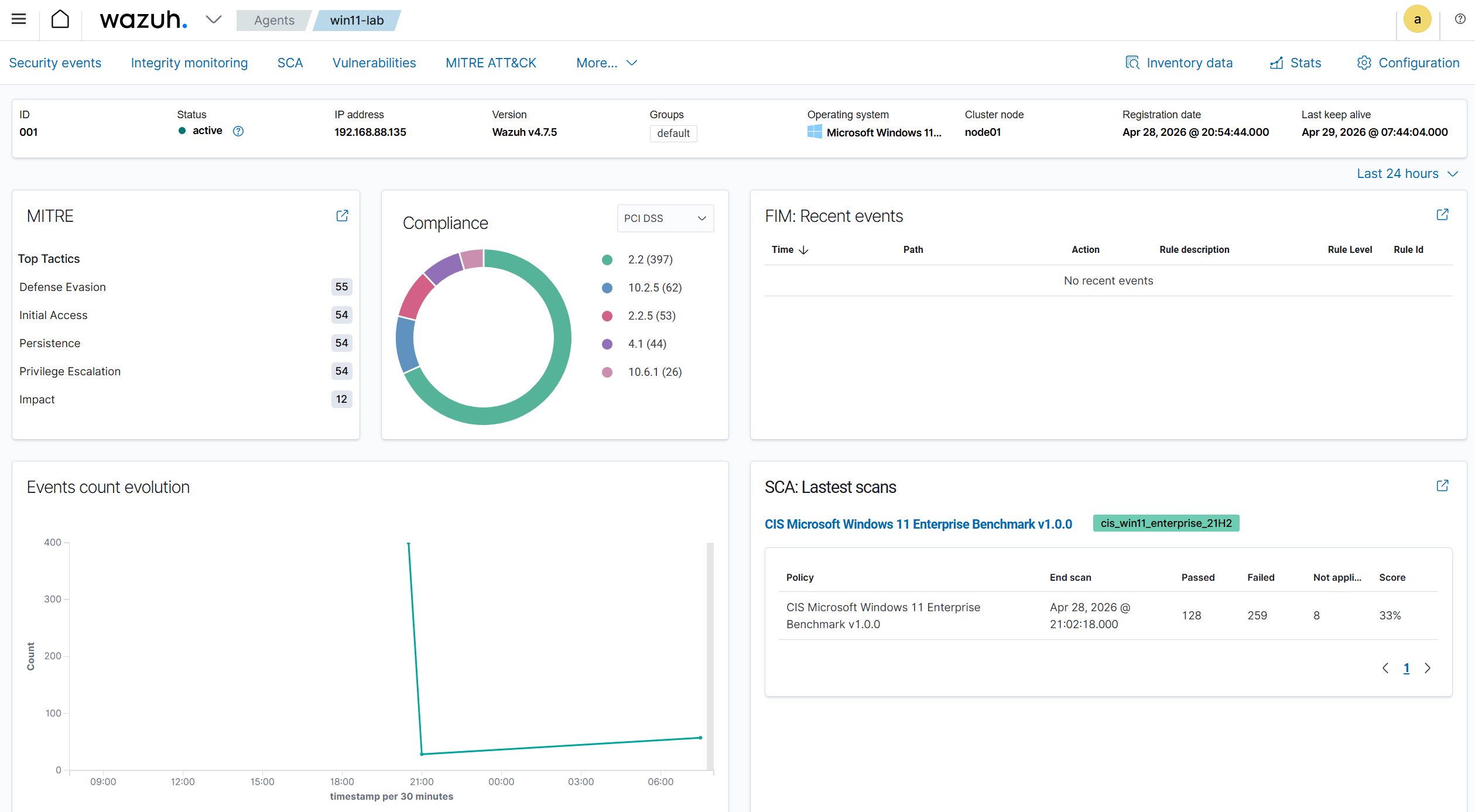

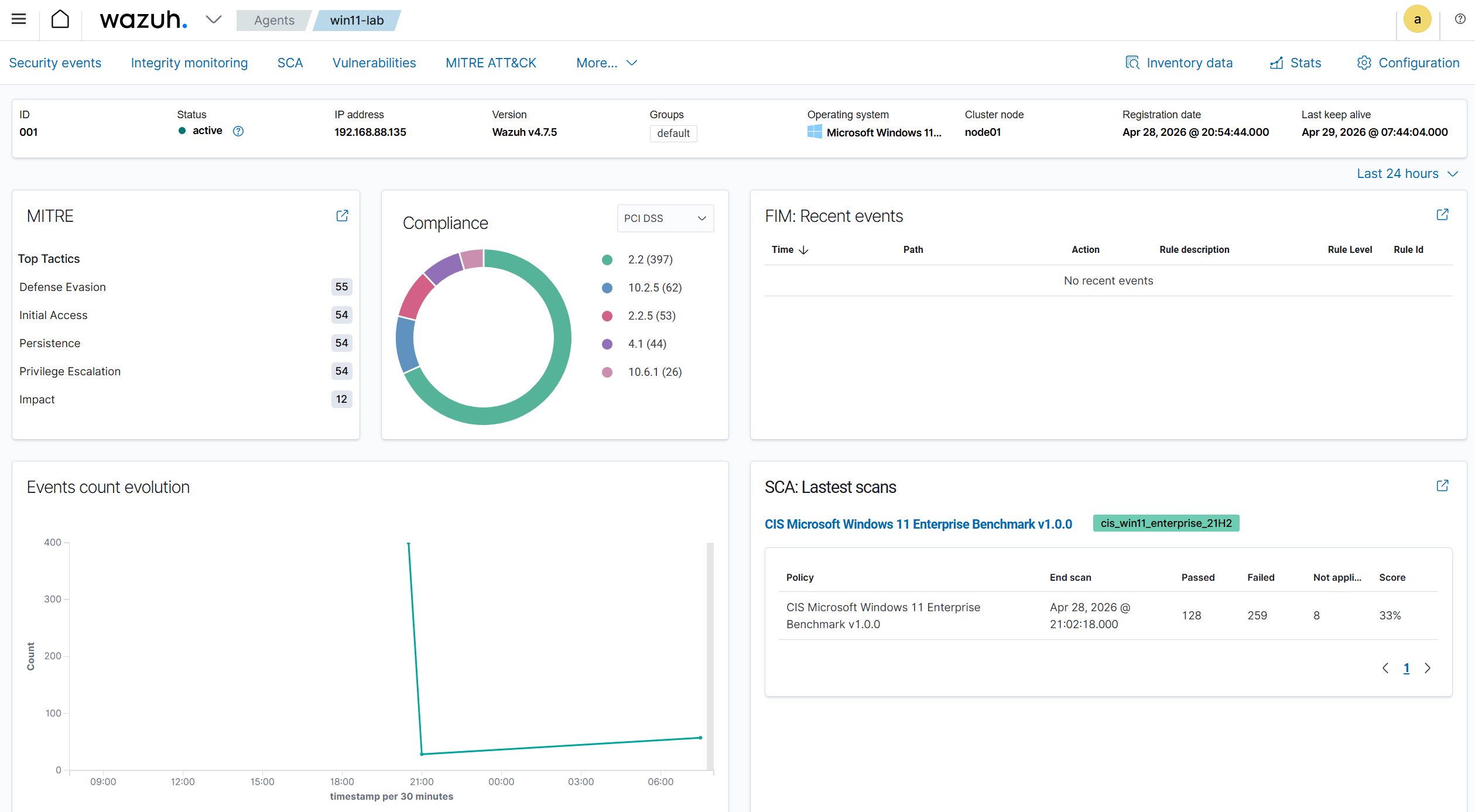

### Wazuh 仪表板 (日志摄取) Wazuh 仪表板中活跃的 Windows 终端:

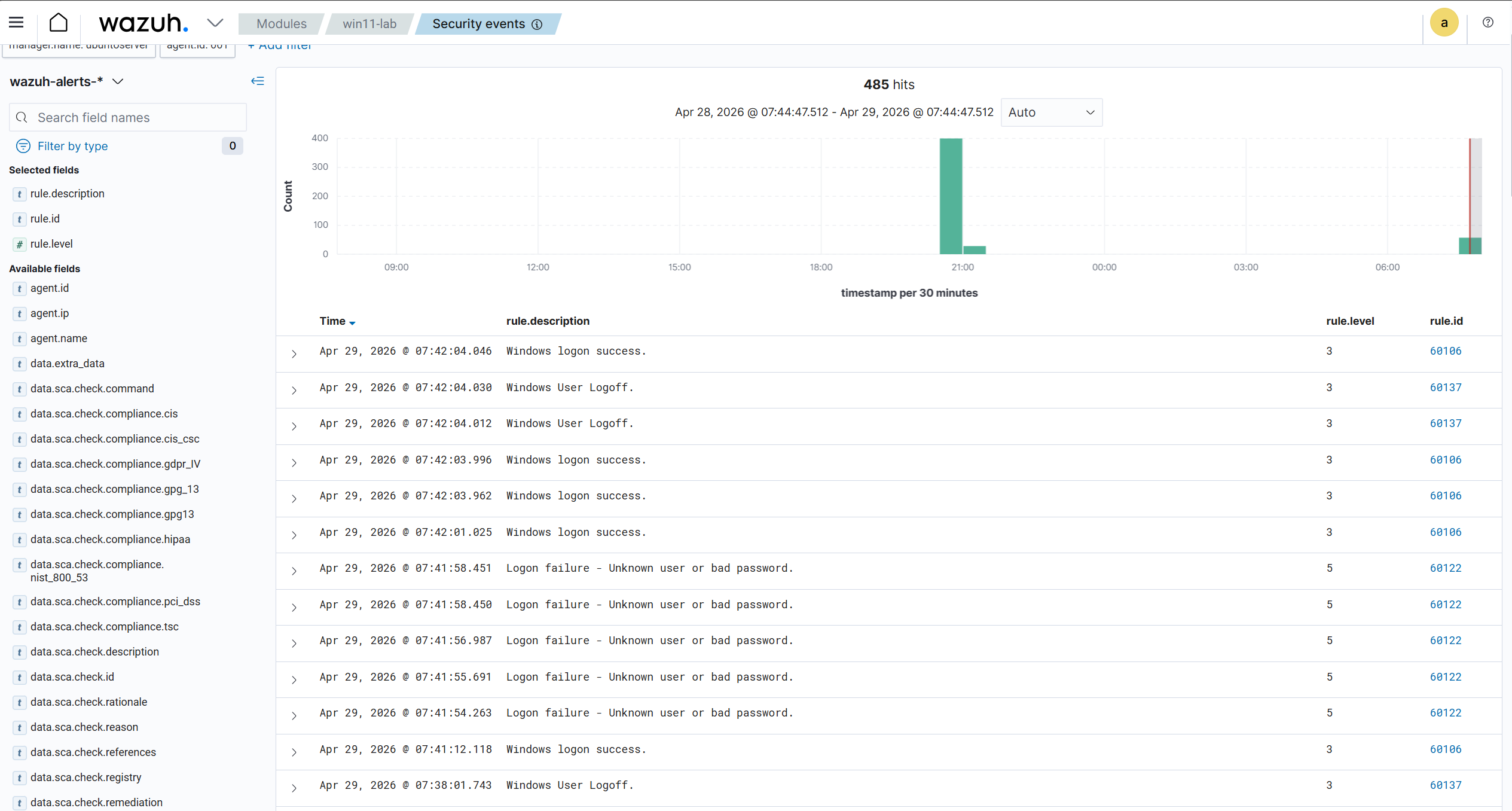

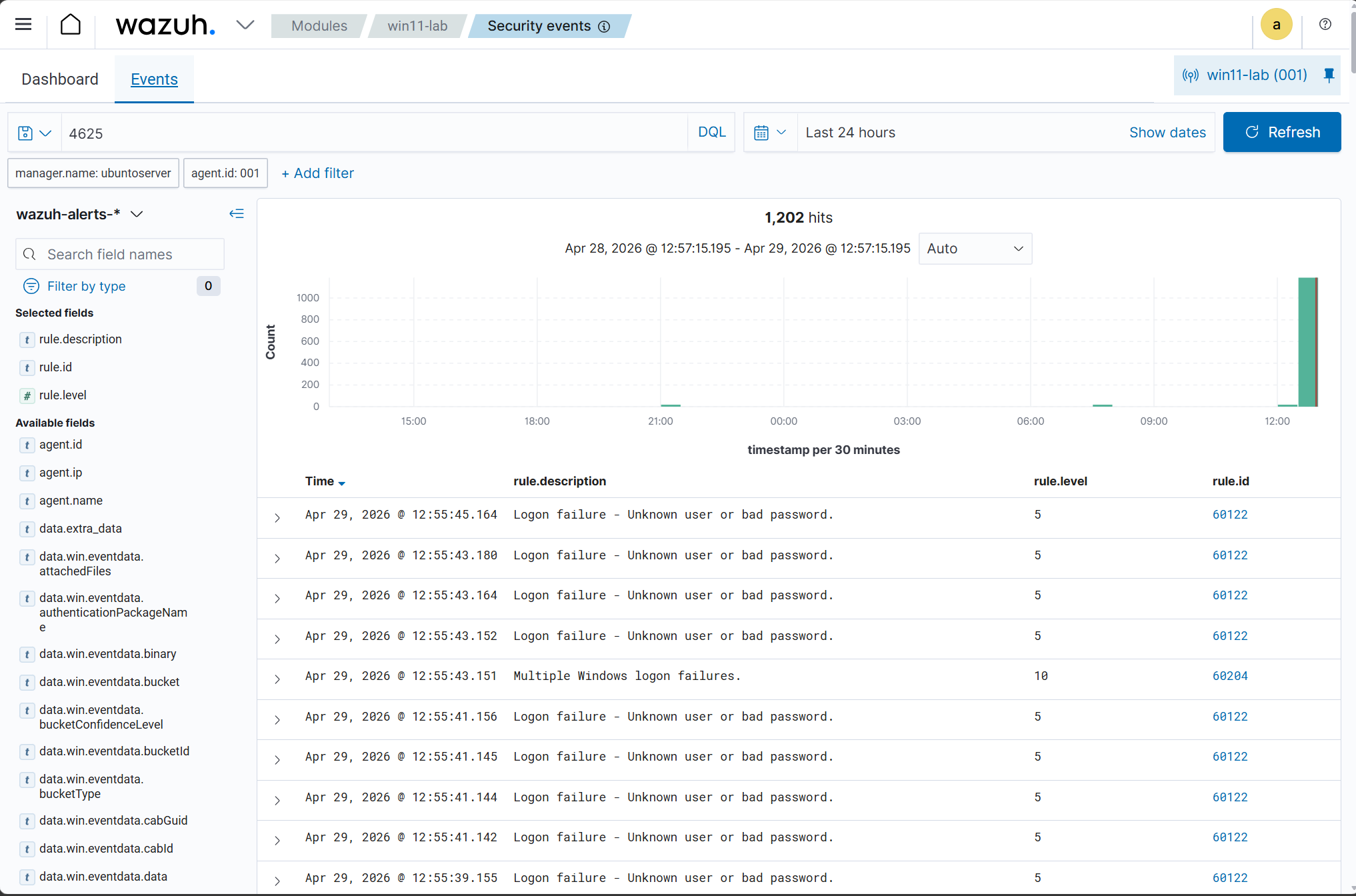

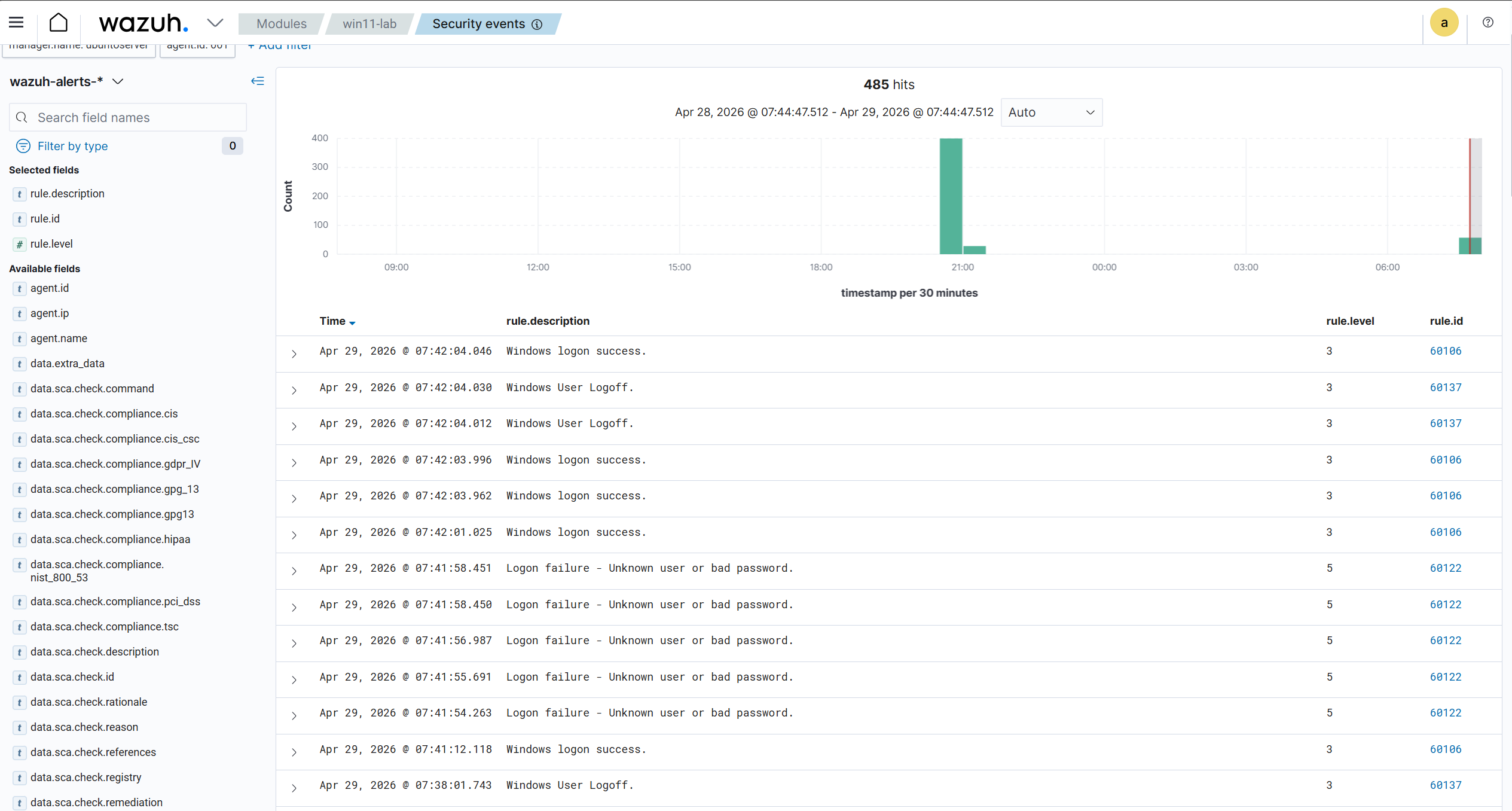

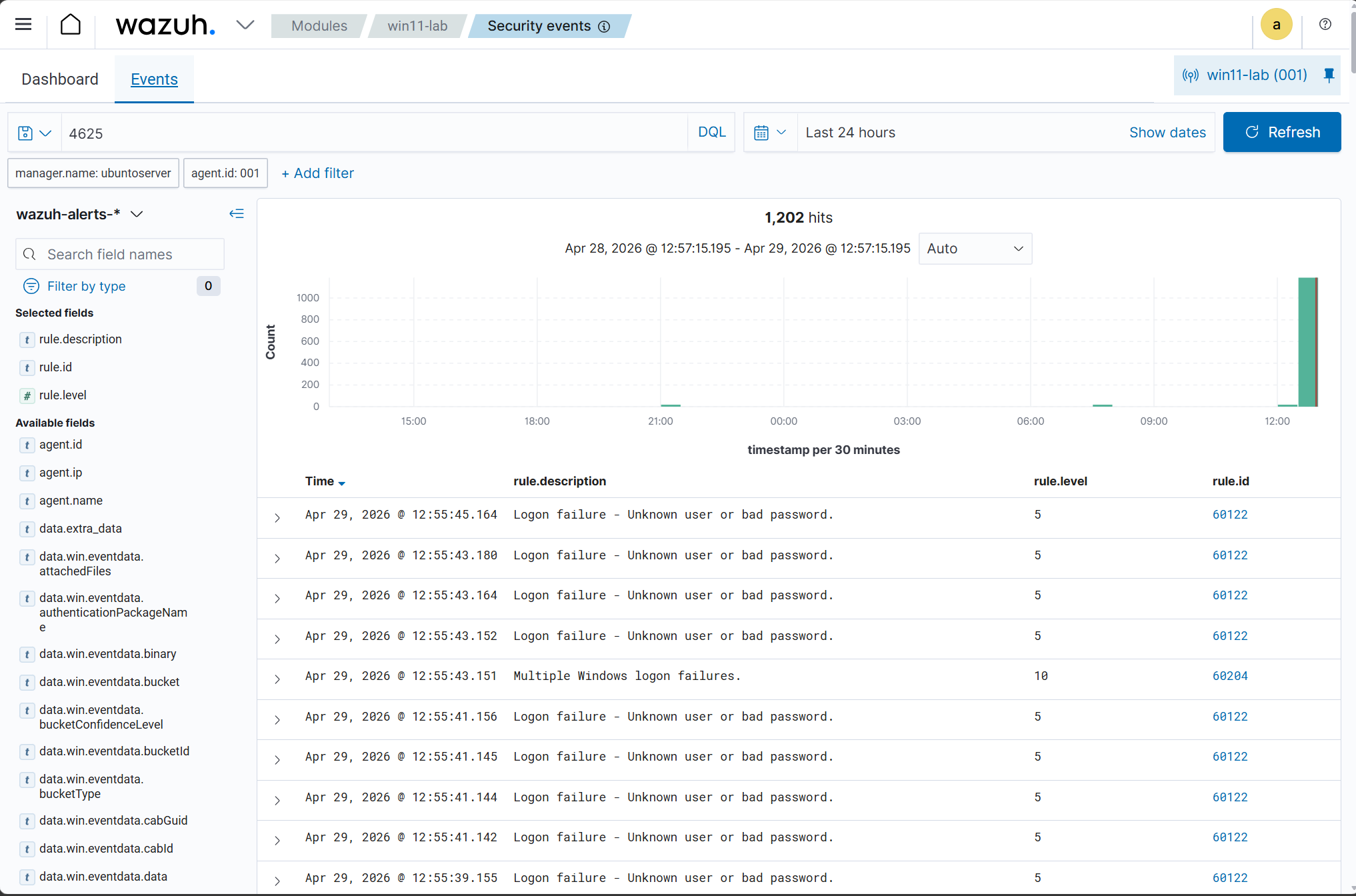

在 Windows 虚拟机上生成了多次登录失败尝试,并被 Wazuh 检测到。 * 事件 ID:4625 * rule.id:60122 * 描述:登录失败 - 未知用户或密码错误:

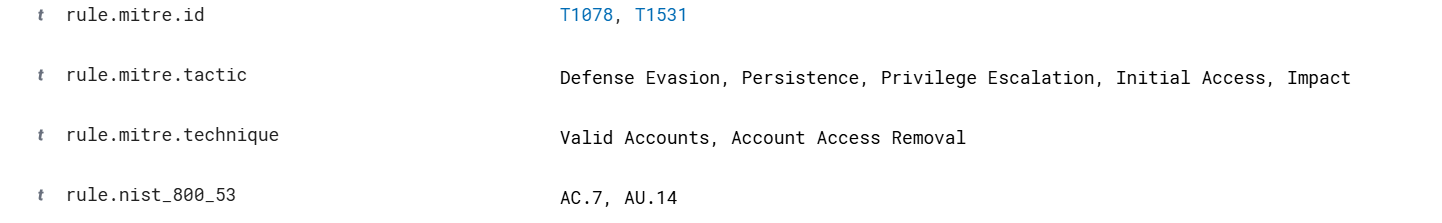

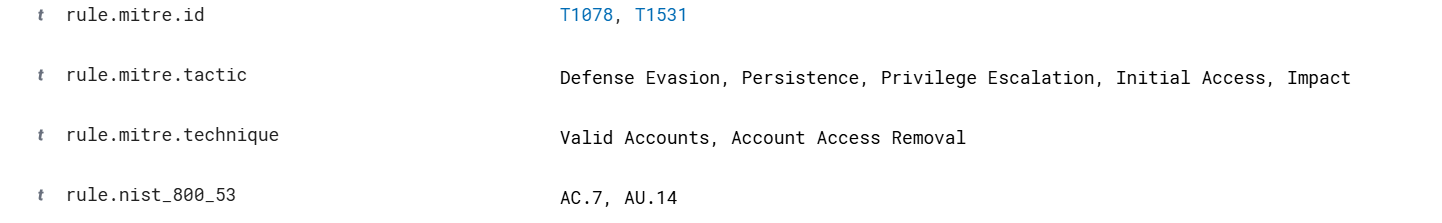

额外的事件详细信息提供了上下文映射,例如 MITRE ATT&CK 和 NIST 参考:

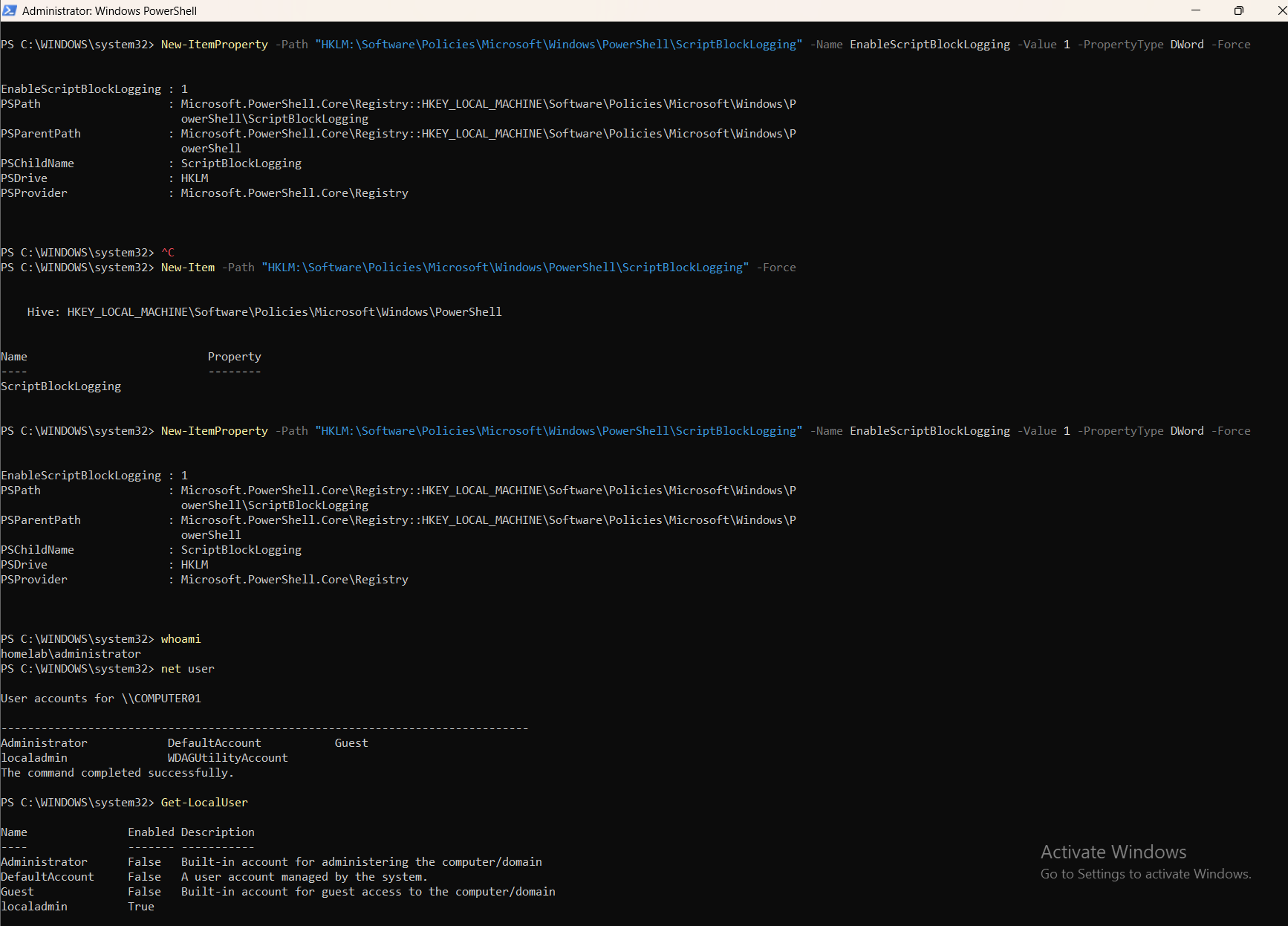

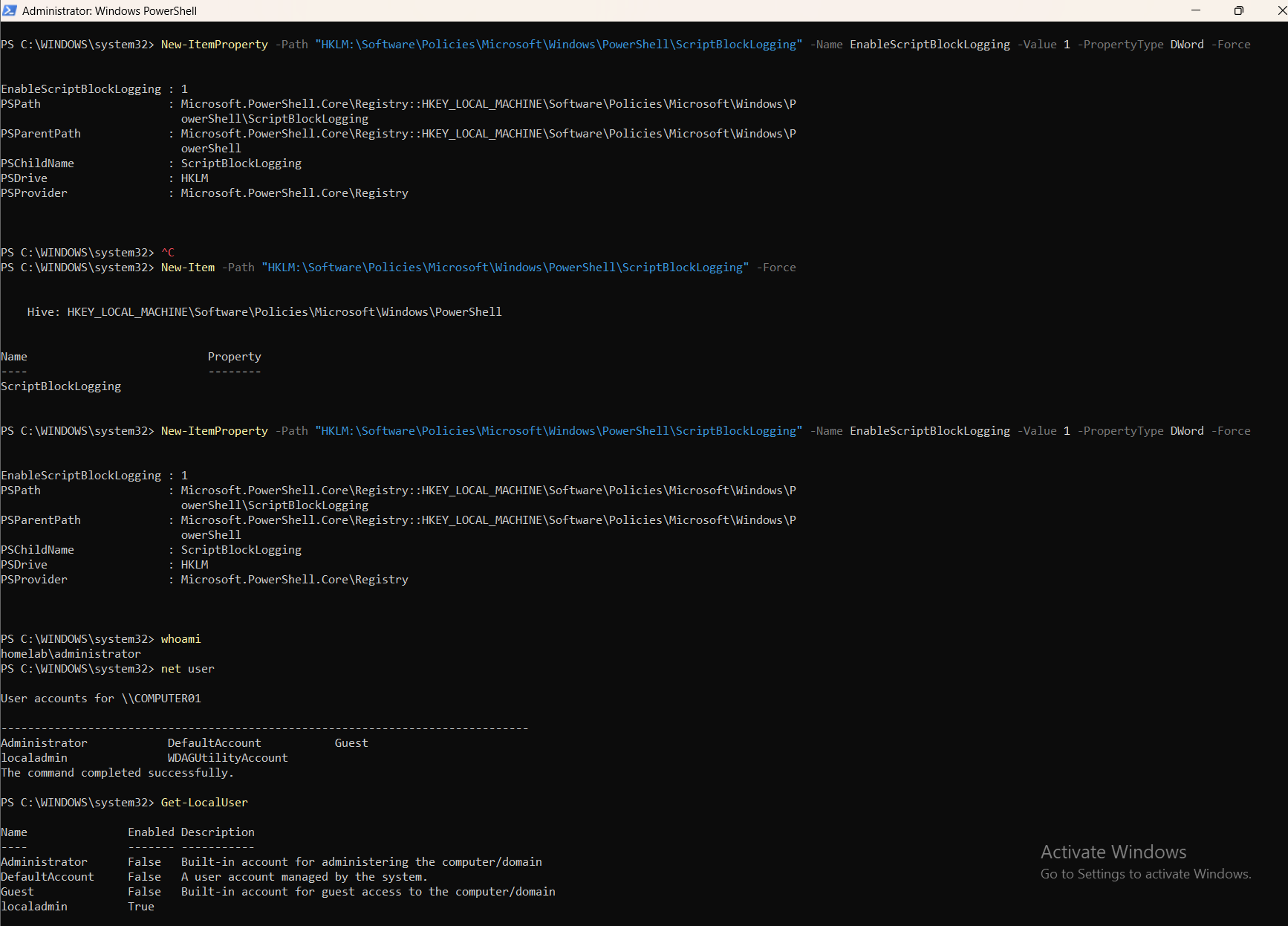

### PowerShell 活动监控 在 Windows 终端上启用了 PowerShell 脚本块日志记录 (Script Block Logging),以提高命令执行的可见性。执行了多项管理和枚举命令,以模拟常见的攻击者行为,包括用户和权限发现。

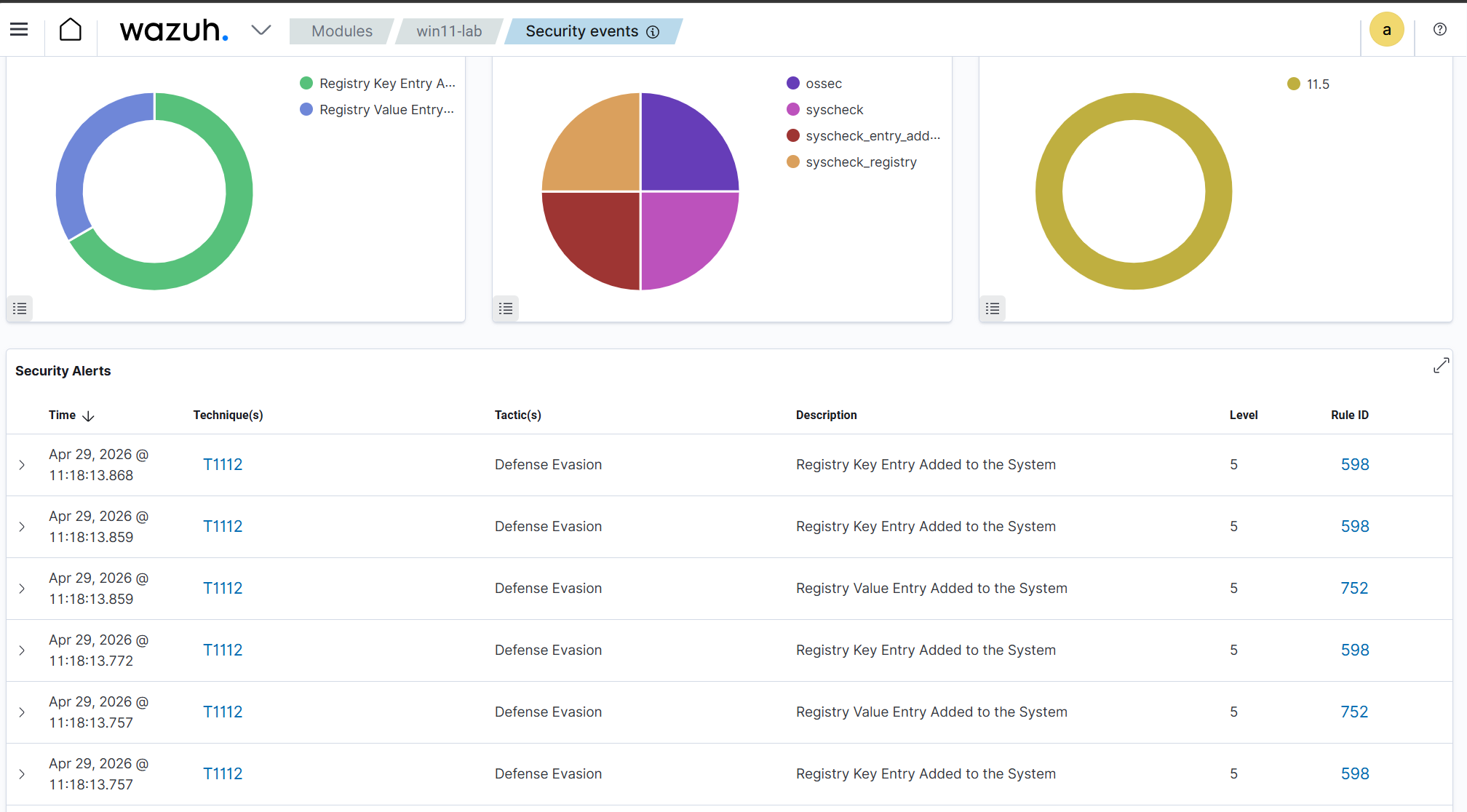

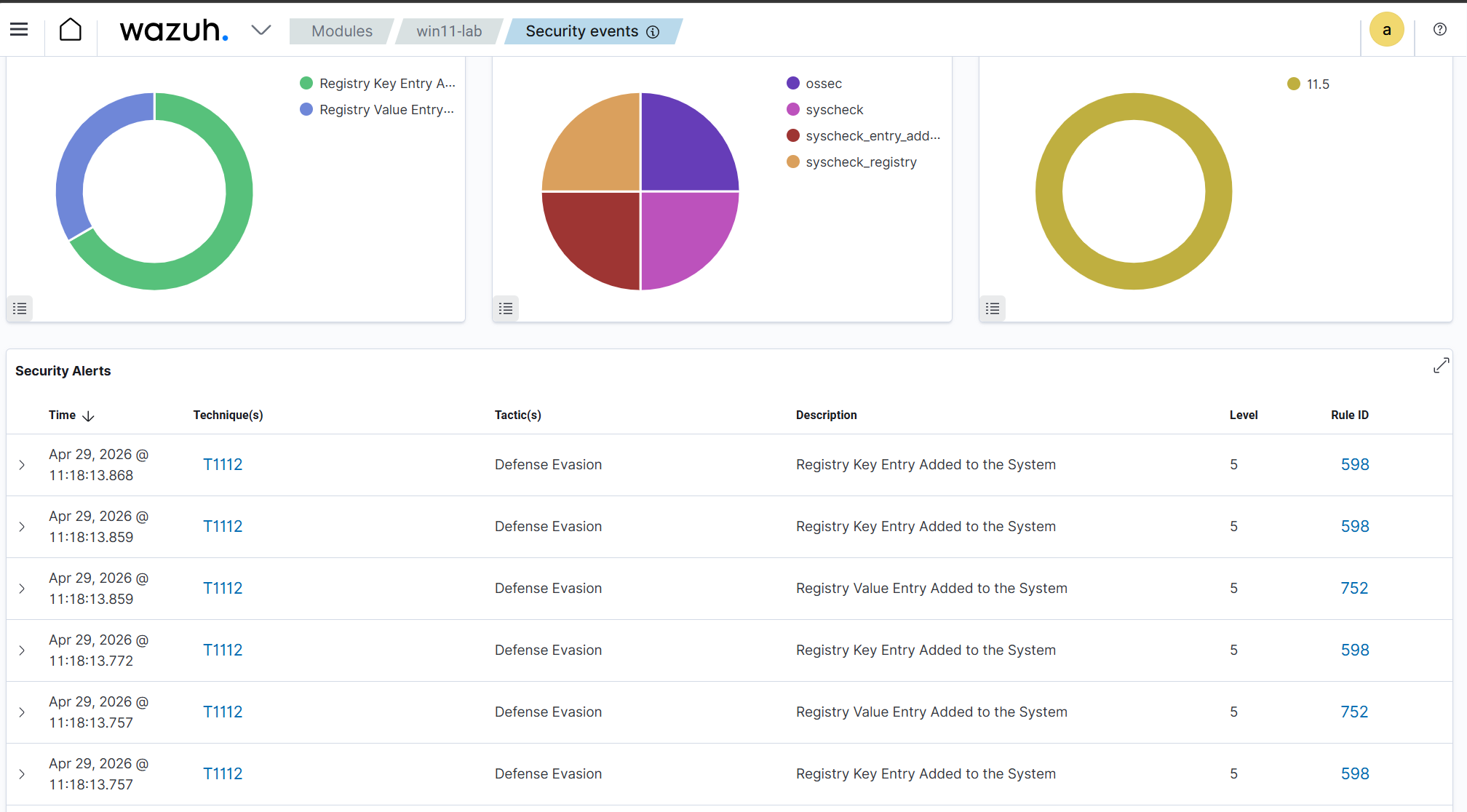

这些活动被成功捕获并在 Wazuh 仪表板中可视化,展示了在集中式 SIEM 环境中监控和分析基于 PowerShell 的活动的能力。 Wazuh 成功摄取并关联了这些事件,提供了对 PowerShell 活动的集中可见性。相关日志包括进程创建事件 (Event/rule ID 598) 和 PowerShell 执行数据,展示了在 SIEM 环境中监控和分析终端活动的能力。

#### 检测上下文 观察到的 PowerShell 活动与常见的对抗技术相吻合,例如: * 账户发现 * 权限组枚举 * 系统信息发现 这些行为在真实攻击中通常与后渗透和横向移动阶段相关。

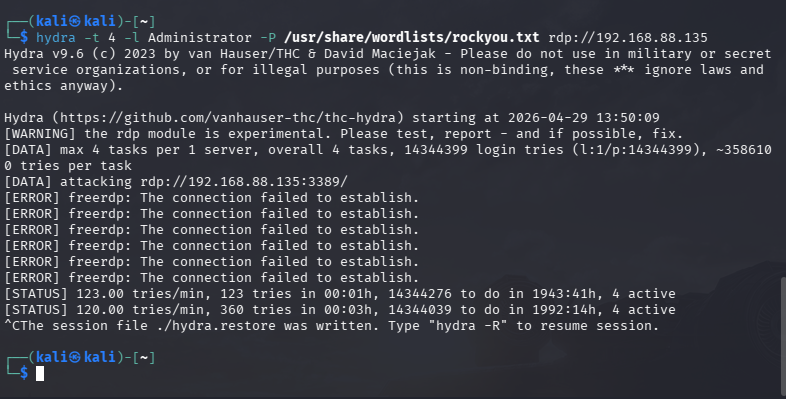

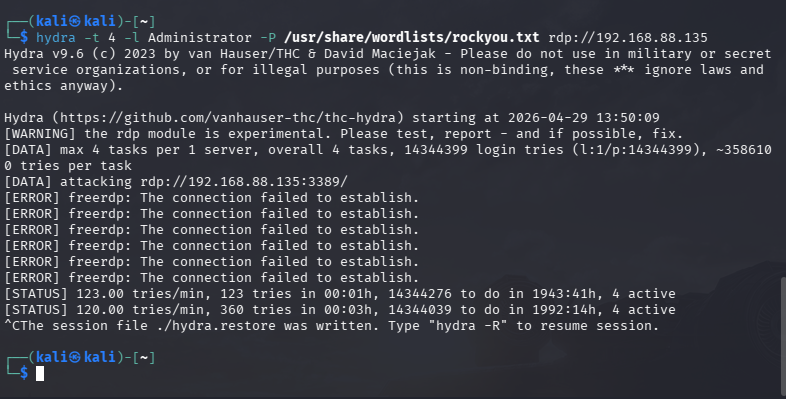

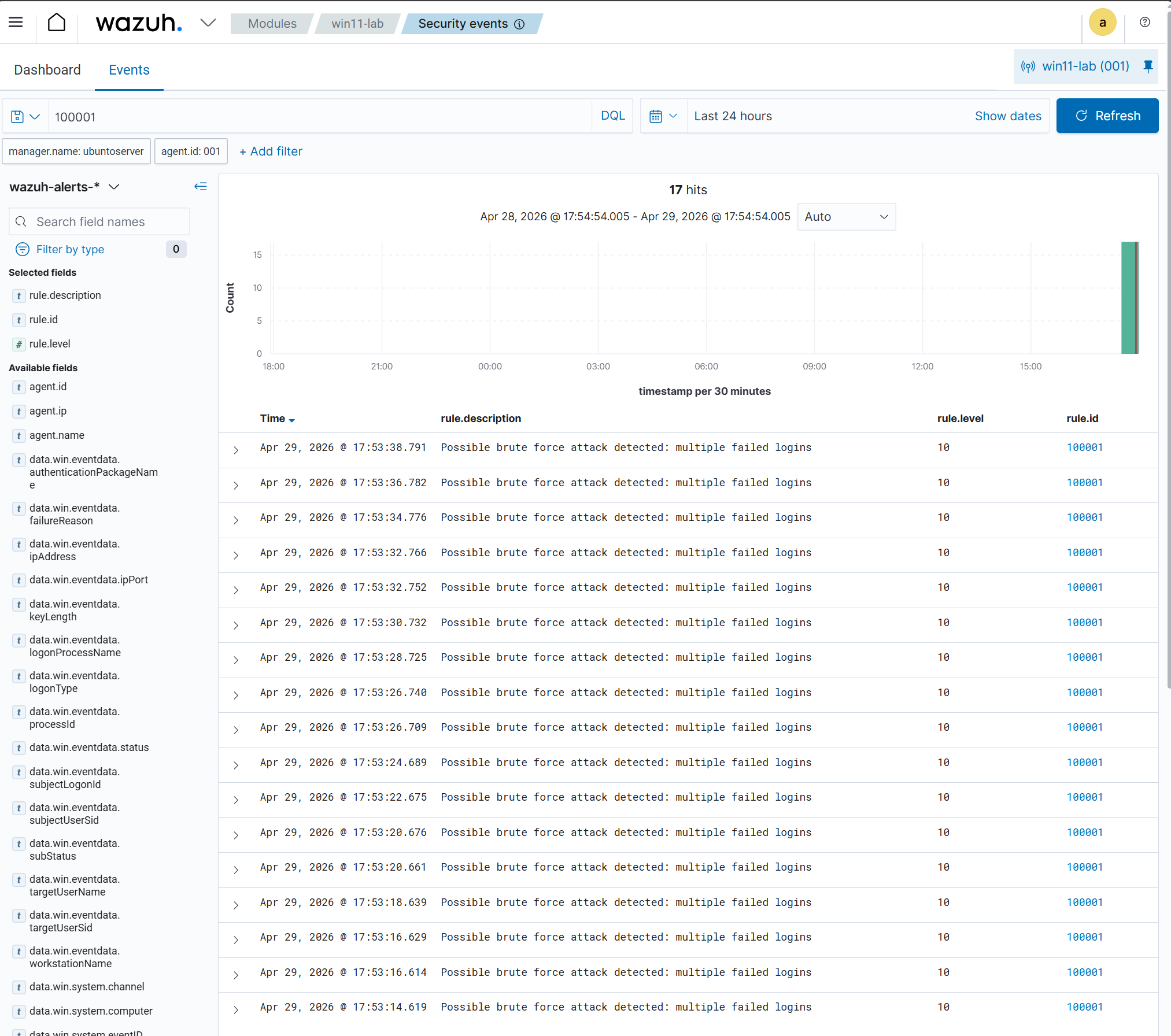

### 暴力破解攻击模拟 使用 Kali Linux 和 Hydra 通过 RDP 对 Windows 11 终端模拟了暴力破解攻击。使用密码字典对目标账户发起了重复的身份验证尝试。 尽管在虚拟化环境中 RDP 存在一些固有的轻微连接限制,但该攻击仍成功在 Windows 系统上触发了多次登录失败尝试。 Wazuh 摄取并关联了这些事件,检测到在短时间内发生的重复身份验证失败 (事件 ID 4625)。 从 Kali 发起的 Hydra 暴力破解执行:

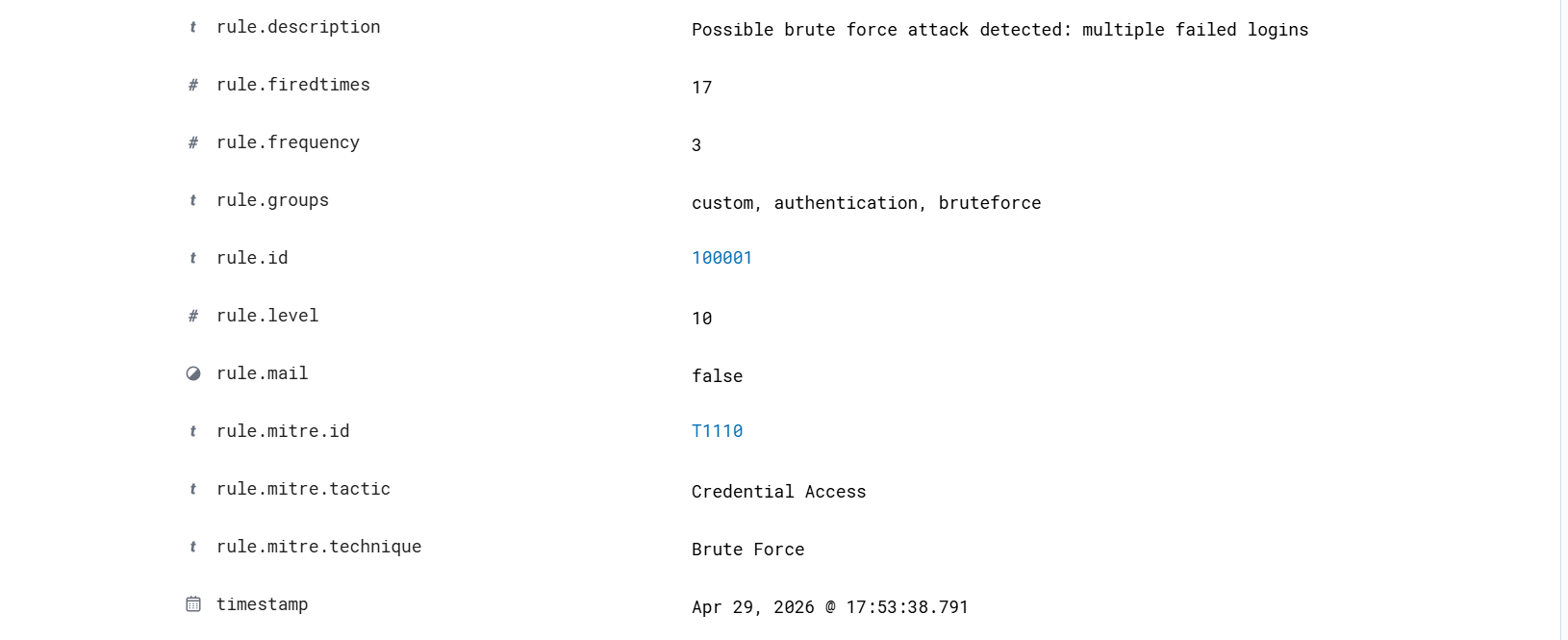

显示暴力破解活动的 Wazuh 日志:

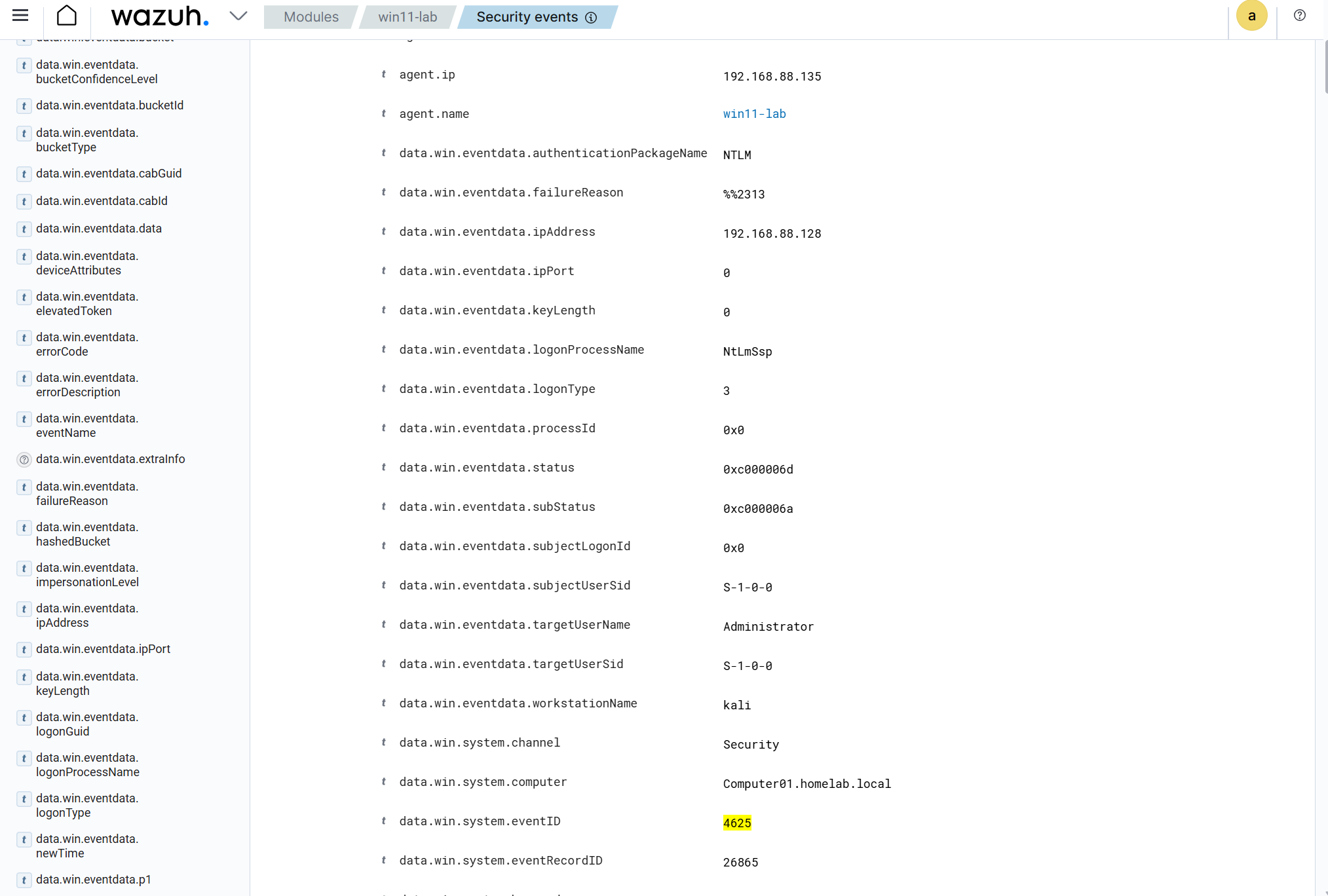

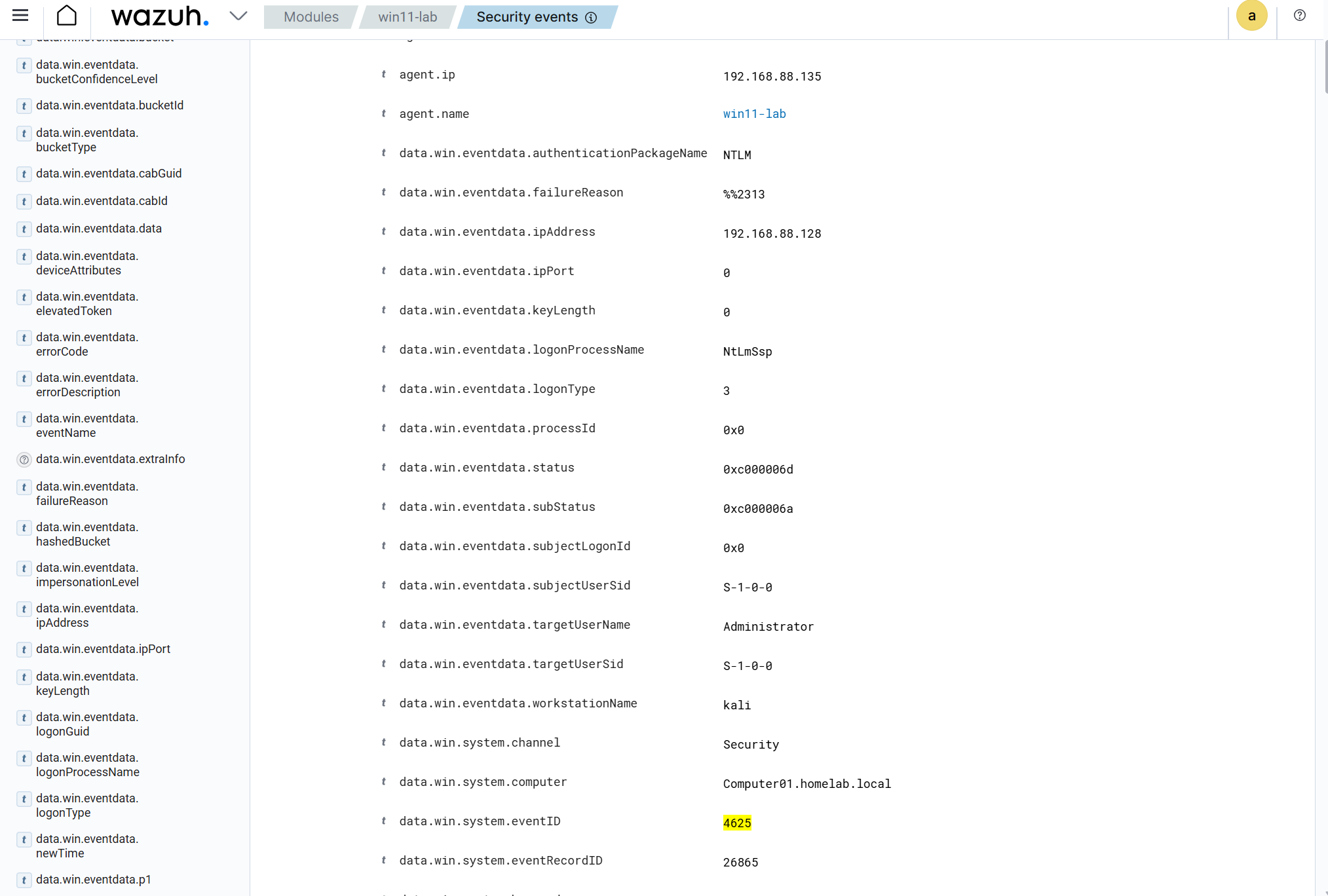

Detailed event view (source IP, username, event id):

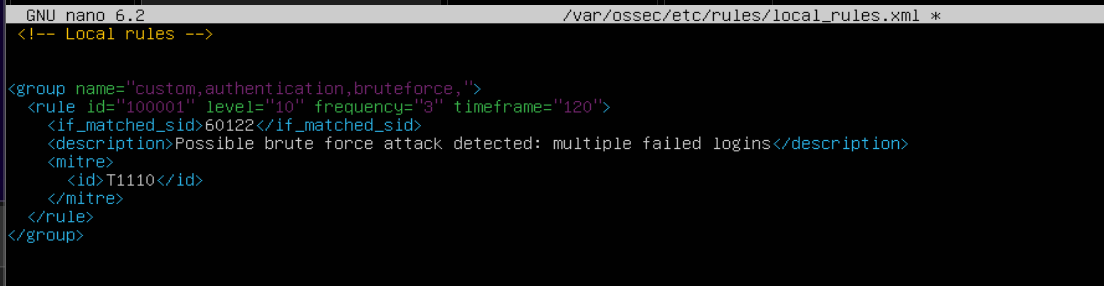

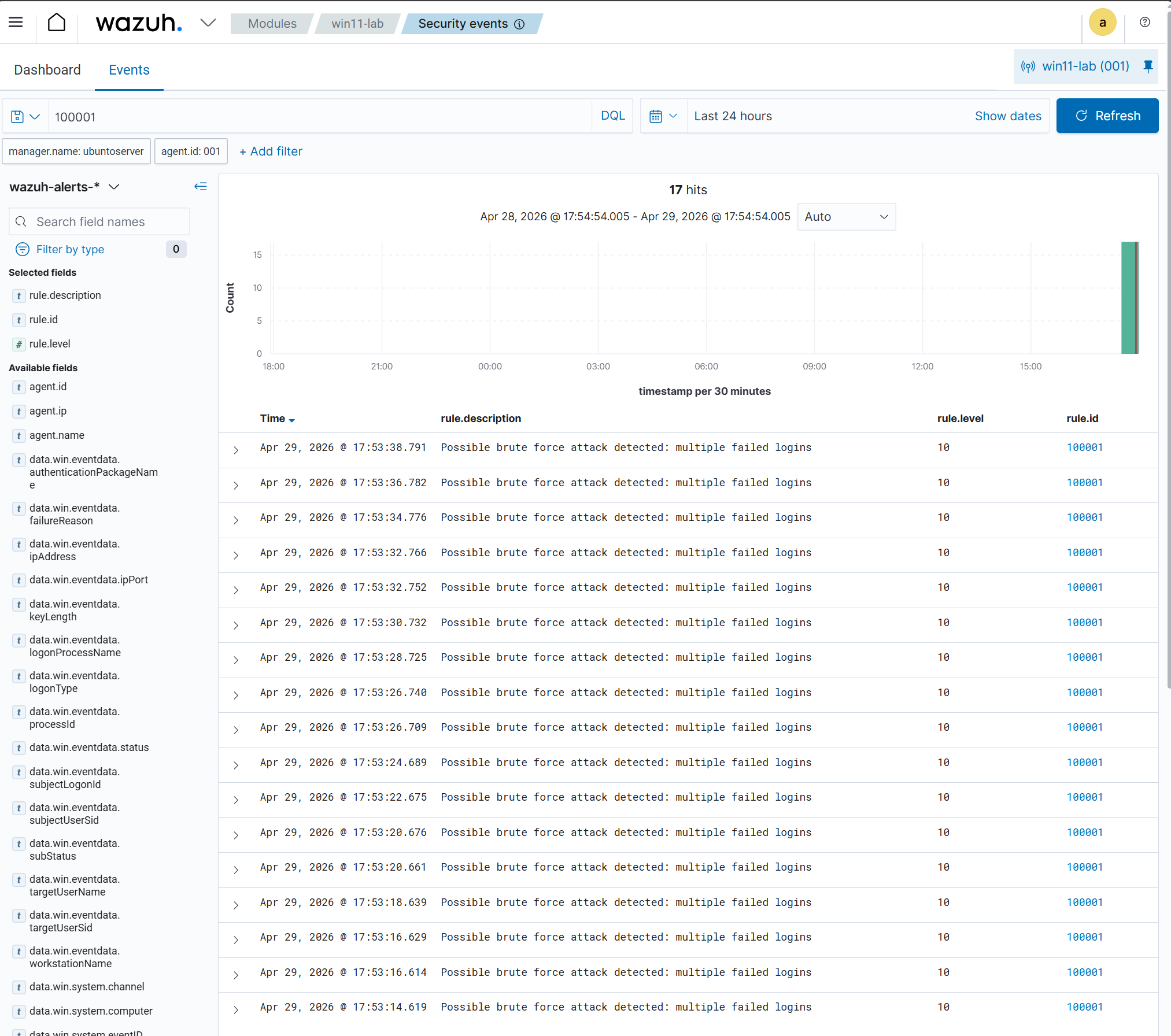

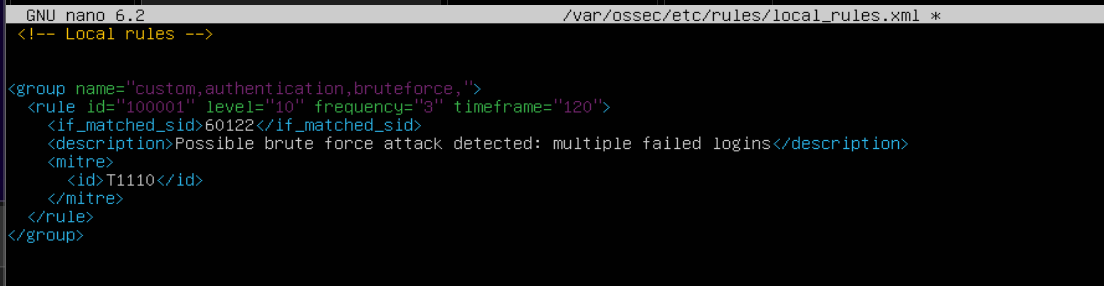

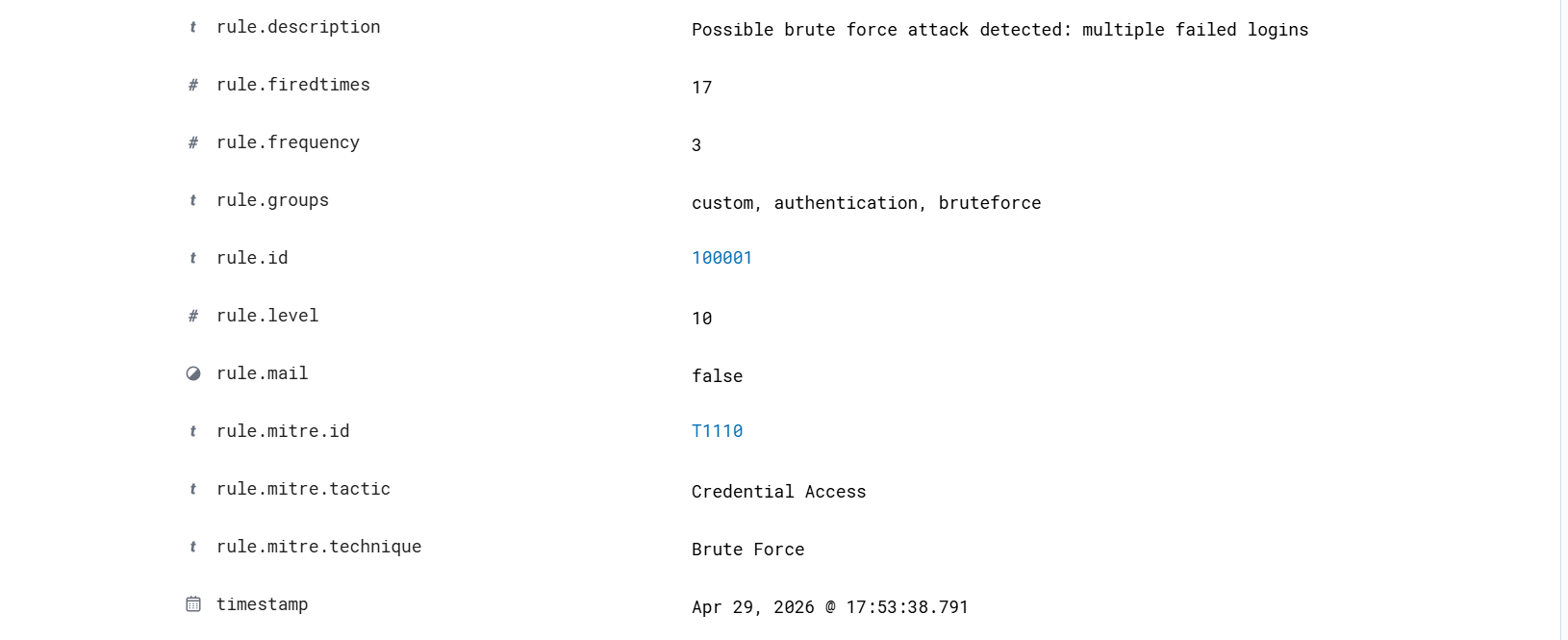

#### 检测洞察 来自单一源 IP 的快速、重复的身份验证失败模式与暴力破解攻击行为一致。这证明了监控身份验证日志以检测未经授权的访问尝试的重要性。 ### 自定义暴力破解检测规则 开发了一条自定义的 Wazuh 检测规则,用于根据重复的失败身份验证尝试来识别暴力破解攻击行为。 该规则被配置为在定义的时间窗口内发生多次登录失败事件时触发,生成高严重性警报: 该规则经过调优,使用与 Windows 事件 ID 4625 关联的适当 Wazuh 规则 ID 来关联事件:

该规则经过调优,使用与 Windows 事件 ID 4625 关联的适当 Wazuh 规则 ID 来关联事件:

#### MITRE ATT&CK 映射

此检测被映射至:

* T1110 – 暴力破解

#### MITRE ATT&CK 映射

此检测被映射至:

* T1110 – 暴力破解

### 展示技能

* SIEM 部署与配置

* 终端日志收集与分析

* 威胁检测与事件关联

* 暴力破解攻击模拟

* PowerShell 活动监控

* 自定义检测规则创建

* MITRE ATT&CK 映射

### 作者

josue6368

网络安全分析师 | IT 专业人员

### 展示技能

* SIEM 部署与配置

* 终端日志收集与分析

* 威胁检测与事件关联

* 暴力破解攻击模拟

* PowerShell 活动监控

* 自定义检测规则创建

* MITRE ATT&CK 映射

### 作者

josue6368

网络安全分析师 | IT 专业人员

The following command was used to verify that all Wazuh components were running: ``` echo "Manager: $(systemctl is-active wazuh-manager) | Dashboard: $(systemctl is-active wazuh-dashboard) | Indexer: $(systemctl is-active wazuh-indexer)" ```

### Wazuh 仪表板 (日志摄取) Wazuh 仪表板中活跃的 Windows 终端:

在 Windows 虚拟机上生成了多次登录失败尝试,并被 Wazuh 检测到。 * 事件 ID:4625 * rule.id:60122 * 描述:登录失败 - 未知用户或密码错误:

额外的事件详细信息提供了上下文映射,例如 MITRE ATT&CK 和 NIST 参考:

### PowerShell 活动监控 在 Windows 终端上启用了 PowerShell 脚本块日志记录 (Script Block Logging),以提高命令执行的可见性。执行了多项管理和枚举命令,以模拟常见的攻击者行为,包括用户和权限发现。

这些活动被成功捕获并在 Wazuh 仪表板中可视化,展示了在集中式 SIEM 环境中监控和分析基于 PowerShell 的活动的能力。 Wazuh 成功摄取并关联了这些事件,提供了对 PowerShell 活动的集中可见性。相关日志包括进程创建事件 (Event/rule ID 598) 和 PowerShell 执行数据,展示了在 SIEM 环境中监控和分析终端活动的能力。

#### 检测上下文 观察到的 PowerShell 活动与常见的对抗技术相吻合,例如: * 账户发现 * 权限组枚举 * 系统信息发现 这些行为在真实攻击中通常与后渗透和横向移动阶段相关。

### 暴力破解攻击模拟 使用 Kali Linux 和 Hydra 通过 RDP 对 Windows 11 终端模拟了暴力破解攻击。使用密码字典对目标账户发起了重复的身份验证尝试。 尽管在虚拟化环境中 RDP 存在一些固有的轻微连接限制,但该攻击仍成功在 Windows 系统上触发了多次登录失败尝试。 Wazuh 摄取并关联了这些事件,检测到在短时间内发生的重复身份验证失败 (事件 ID 4625)。 从 Kali 发起的 Hydra 暴力破解执行:

显示暴力破解活动的 Wazuh 日志:

Detailed event view (source IP, username, event id):

#### 检测洞察 来自单一源 IP 的快速、重复的身份验证失败模式与暴力破解攻击行为一致。这证明了监控身份验证日志以检测未经授权的访问尝试的重要性。 ### 自定义暴力破解检测规则 开发了一条自定义的 Wazuh 检测规则,用于根据重复的失败身份验证尝试来识别暴力破解攻击行为。 该规则被配置为在定义的时间窗口内发生多次登录失败事件时触发,生成高严重性警报:

该规则经过调优,使用与 Windows 事件 ID 4625 关联的适当 Wazuh 规则 ID 来关联事件:

该规则经过调优,使用与 Windows 事件 ID 4625 关联的适当 Wazuh 规则 ID 来关联事件:

#### MITRE ATT&CK 映射

此检测被映射至:

* T1110 – 暴力破解

#### MITRE ATT&CK 映射

此检测被映射至:

* T1110 – 暴力破解

### 展示技能

* SIEM 部署与配置

* 终端日志收集与分析

* 威胁检测与事件关联

* 暴力破解攻击模拟

* PowerShell 活动监控

* 自定义检测规则创建

* MITRE ATT&CK 映射

### 作者

josue6368

网络安全分析师 | IT 专业人员

### 展示技能

* SIEM 部署与配置

* 终端日志收集与分析

* 威胁检测与事件关联

* 暴力破解攻击模拟

* PowerShell 活动监控

* 自定义检测规则创建

* MITRE ATT&CK 映射

### 作者

josue6368

网络安全分析师 | IT 专业人员标签:AI合规, ATT&CK映射, Conpot, EDR, Home Lab, HTTP/HTTPS抓包, OpenCanary, PowerShell监控, SOC建设, Ubuntu Server, VMware, Wazuh, Windows 11, Windows安全, 安全实验室, 安全日志收集, 安全运营, 态势感知, 扫描框架, 暴力破解模拟, 端点监控, 网络安全, 脆弱性评估, 自定义检测规则, 虚拟化安全, 身份验证监控, 迷你SOC, 速率限制处理, 隐私保护