GainSec/BattleReadyArmor-Slim

GitHub: GainSec/BattleReadyArmor-Slim

一款以治理为先的 AI 增强安全评估框架,协助操作员在严格管控下完成从侦察到报告生成的完整渗透测试流程。

Stars: 2 | Forks: 0

# 战斗就绪盔甲 — V21 SLIM

**AI 增强的安全评估,端到端治理。**

*专为操作员、渗透测试人员和安全团队打造。*

`VER 21.0.0-slim` · `OS macOS arm64 · Linux x86_64` · `TIER BRA SLIM`

查看独立的 HTML 概述:[点击此处](https://gainsec.github.io/BattleReadyArmor-Slim/)

如果 Openclaw, HermesAgent, Pi Agent 或类似工具更符合您的需求,请在此处[查看](https://gainsec.github.io/AgentReadyArmor-Teaser/) Agent Ready Armor (ARA) 预告。

## 功能简介

**BRA 是一个 AI 增强的安全评估框架 —— 它是操作员的延伸,

而非替代品。** 操作员主导整个测试活动并

拥有所有决策权。LLM agent 作为力量倍增器与操作员协同工作 ——

执行侦察、捕获证据、起草发现、生成

报告 —— 但它执行的每一个操作都会受到操作员控制的

治理层的管理、匿名化处理和记录。

在任何 agent 启动之前,BRA 会引导您完成一个多步骤的范围

收集向导:隐私策略(在到达模型之前哪些内容会被匿名化)、目标名称 + 版本、范围内的 IP / CIDR / URL / 文件路径 / 设备地址、范围外排除项、时间窗口、书面授权证明、主动测试许可,以及每次活动的安全审批矩阵。然后,框架会自动检测范围内的可识别值(IP、主机名、凭据),展示给您进行审查,并在任何内容到达 LLM 之前对批准的集合进行匿名化处理。

此后,agent 将运行侦察、捕获证据,并归档线索和发现。每一个请求、响应、工具调用和命令都会流经多层控制,这些层会:

1. **检查命令中目标**的范围。子域和无关主机将

触发应用内模态框,要求操作员在任何操作运行之前授予完全 / 有限 / 拒绝访问权限。

2. **强制执行批准令牌**,用于破坏性操作、主动测试、

框架级别的写入以及其他治理敏感操作。

3. **对 IP 和主机名进行匿名化处理**,使其在到达 LLM 之前被替换,并在返回时为操作员

恢复它们。匿名化映射仅供操作员使用 —— agent 和任何子 agent 都被阻止读取它。

随着测试活动的进行,会建立起三个动态记录 —— **情报**

(服务、端点、基础设施事实)、**线索**(值得追查的

调查线索)和**发现**(已确认的漏洞)。

当操作员结束测试活动并选择要包含的发现时,

受管 schema 将用于生成一份完整的测试报告,其中包含

执行摘要、每项发现的详细信息、修复建议路线图和供应商

披露时间表。

## 理念 · 纵深控制

BRA 将 AI 能力与操作权限分离。模型负责推理和

提议;而治理状态、运行时控制和操作员决定

决定实际执行的内容。

- *AI 是顾问,而非决策者。*

- *权限是明确的状态,而不仅仅是提示词或 SDK 钩子合规性。*

- *控制存在于 agent 视野的内外部 —— 并且在模型、工具、界面或操作员被替换后依然有效。*

## 快速入门

```

chmod +x bra-slim

./bra-slim --host 0.0.0.0 --port 7777

```

首次启动时,二进制文件会在当前工作目录下

创建一个隐藏的状态目录(`.bra-slim/`),并向终端打印一个自动生成的会话

令牌:

```

BRA Web GUI — Battle Ready Armor Dashboard

Token: ABc123…

BRA Directory: /home/you

```

在浏览器中打开 `http://:7777/?token=`。首次加载时,需要在 **Config → Agent Runtime** 中

输入您的 Anthropic API key;粘贴进去后,即可从 **Operations** 选项卡开始您的第一次测试活动。

## 功能演示

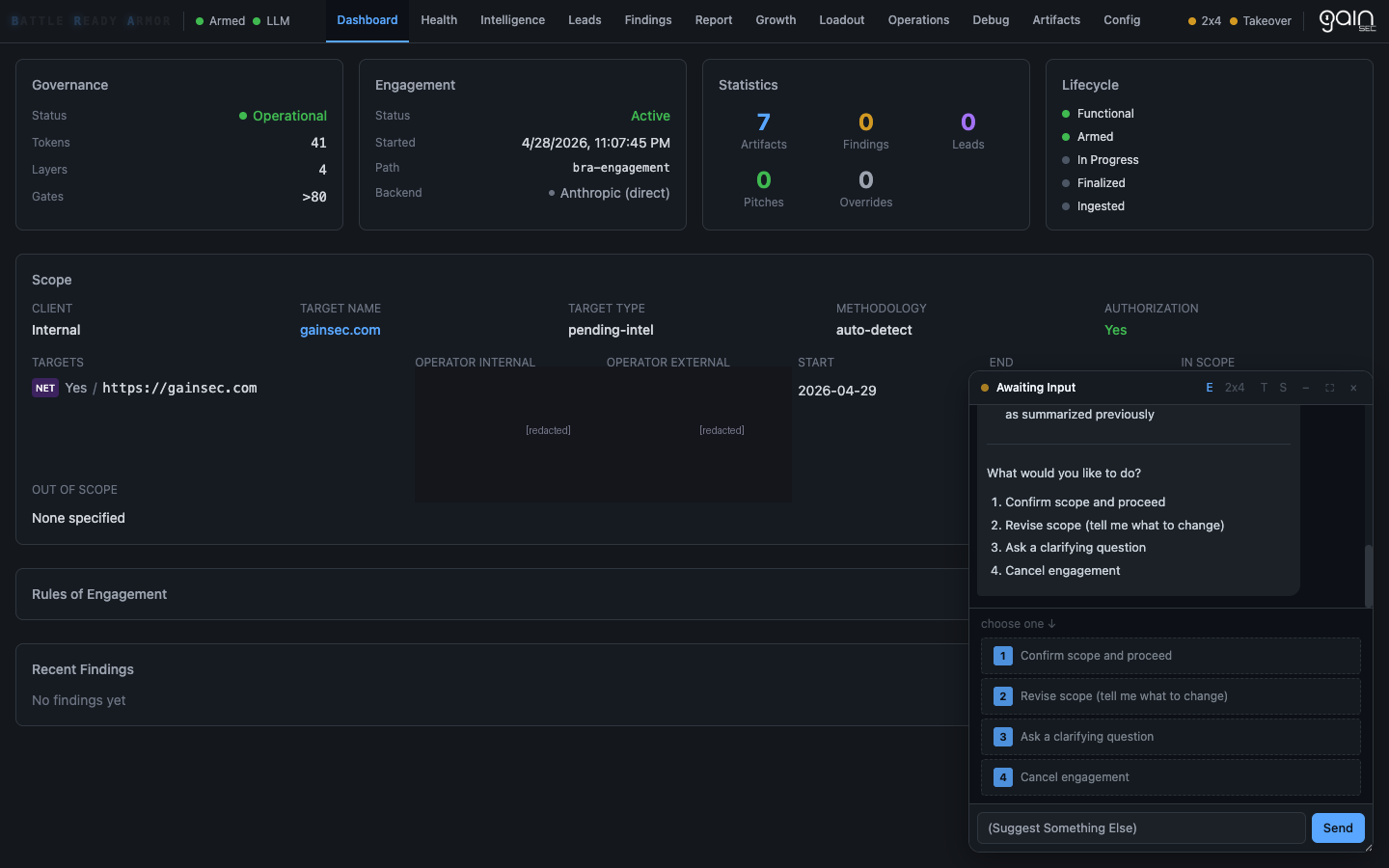

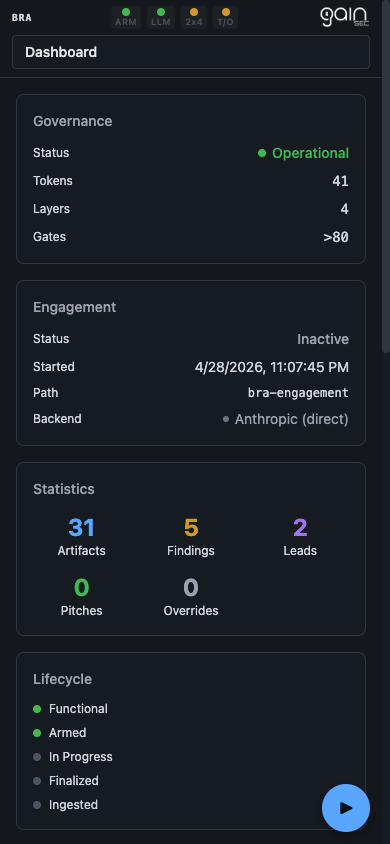

### Dashboard (仪表盘)

当前测试活动的受范围限制、只读的摘要:治理姿态、

范围、生命周期进度、统计数据和最新发现。在 Scope 面板中显示的

操作员网络标识符仅限于运行主机本地,

并在此屏幕截图中已作脱敏处理。

### 开始测试

向导将引导您完成:

- **隐私策略** —— 在发送给模型之前哪些内容会被匿名化。

Slim 附带 `Dumb Scope`(仅限正则表达式,无模型参与)和

`Map Scan`(从测试活动的匿名映射中替换已知值)。

- **范围收集** —— 目标名称、IP/CIDR/URL、范围内和范围外

项目、时间窗口、书面授权。

- **安全审批矩阵** —— 一个治理令牌网格。Slim 会激活一小组

核心令牌;高级版专属令牌可见但被禁用,并带有

清晰的“需要高级版许可证”提示指向电子邮件联系方式。

范围收集后,框架将对检测到的可识别值进行匿名化处理,

启动 agent,聊天随之开始。

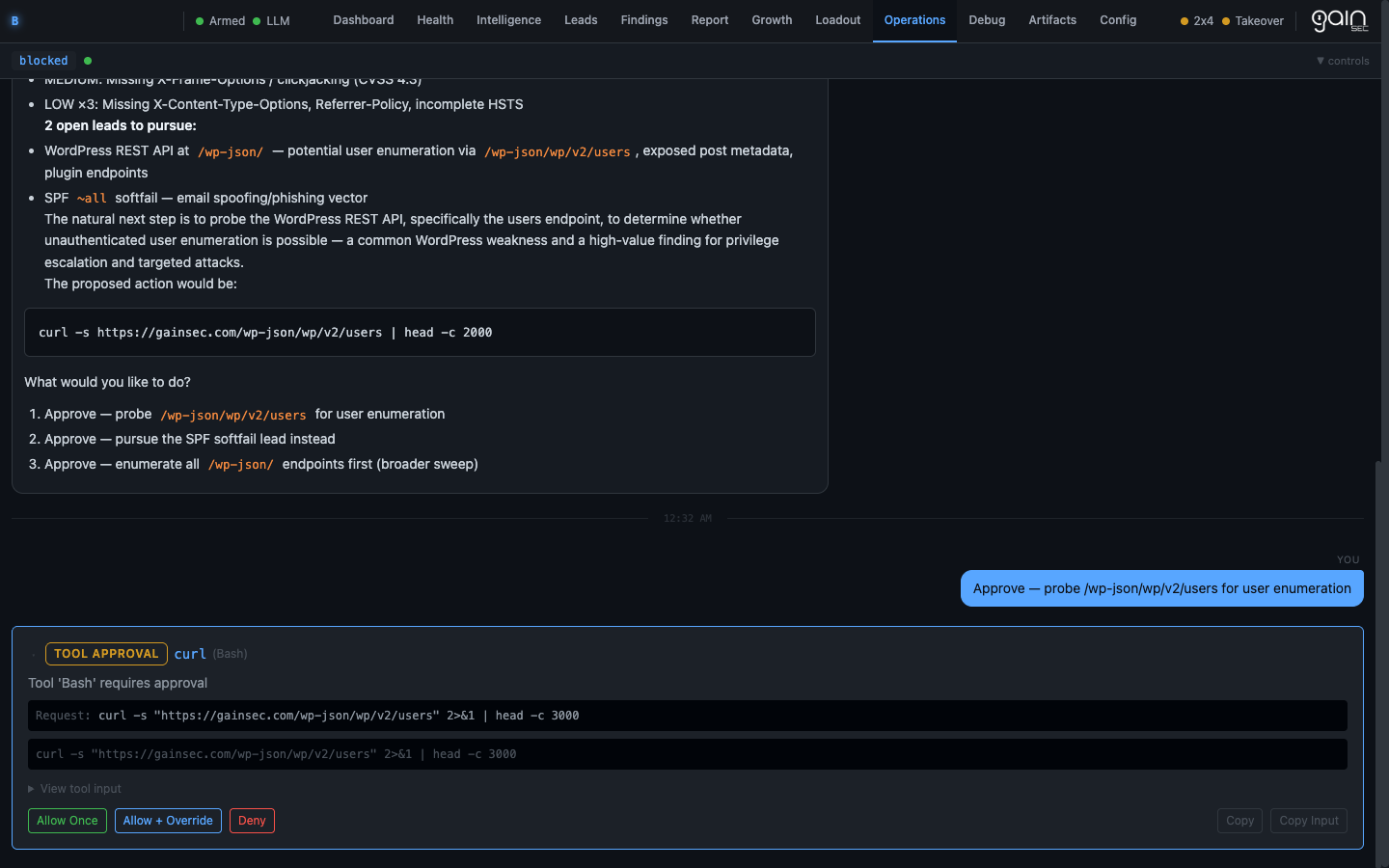

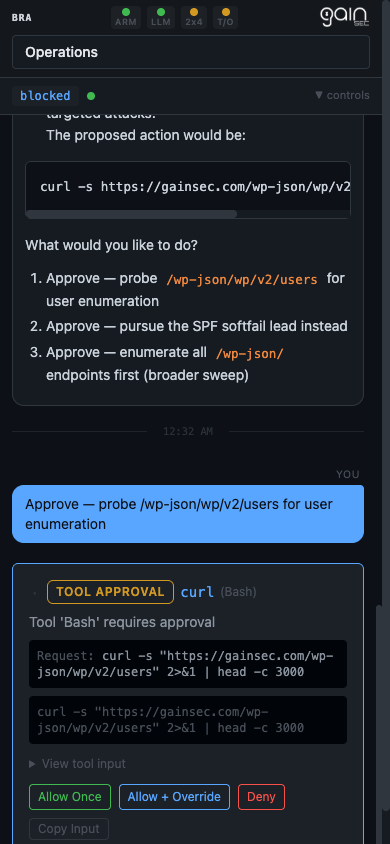

### 实时活动,每一步都受治理

Operations 选项卡是实时的测试活动工作区 —— 操作员可以

内联查看 agent 的推理、提议的命令和决策选项,

同时每个操作都受到三个独立的关卡控制:

- **工具审批** —— 首次使用任何工具(Bash / Write / Edit /

等)。每次调用的选项:`Allow Once`,或者 `Allow + Override` 以记录

一条规则来抑制相同模式的重复提示。

- **目标范围** —— 命令中的每个主机 / IP / URL 必须匹配已批准的

范围。子域和无关目标将在任何操作运行之前

触发带有 `Full / Limited / Deny` 选项的模态框。

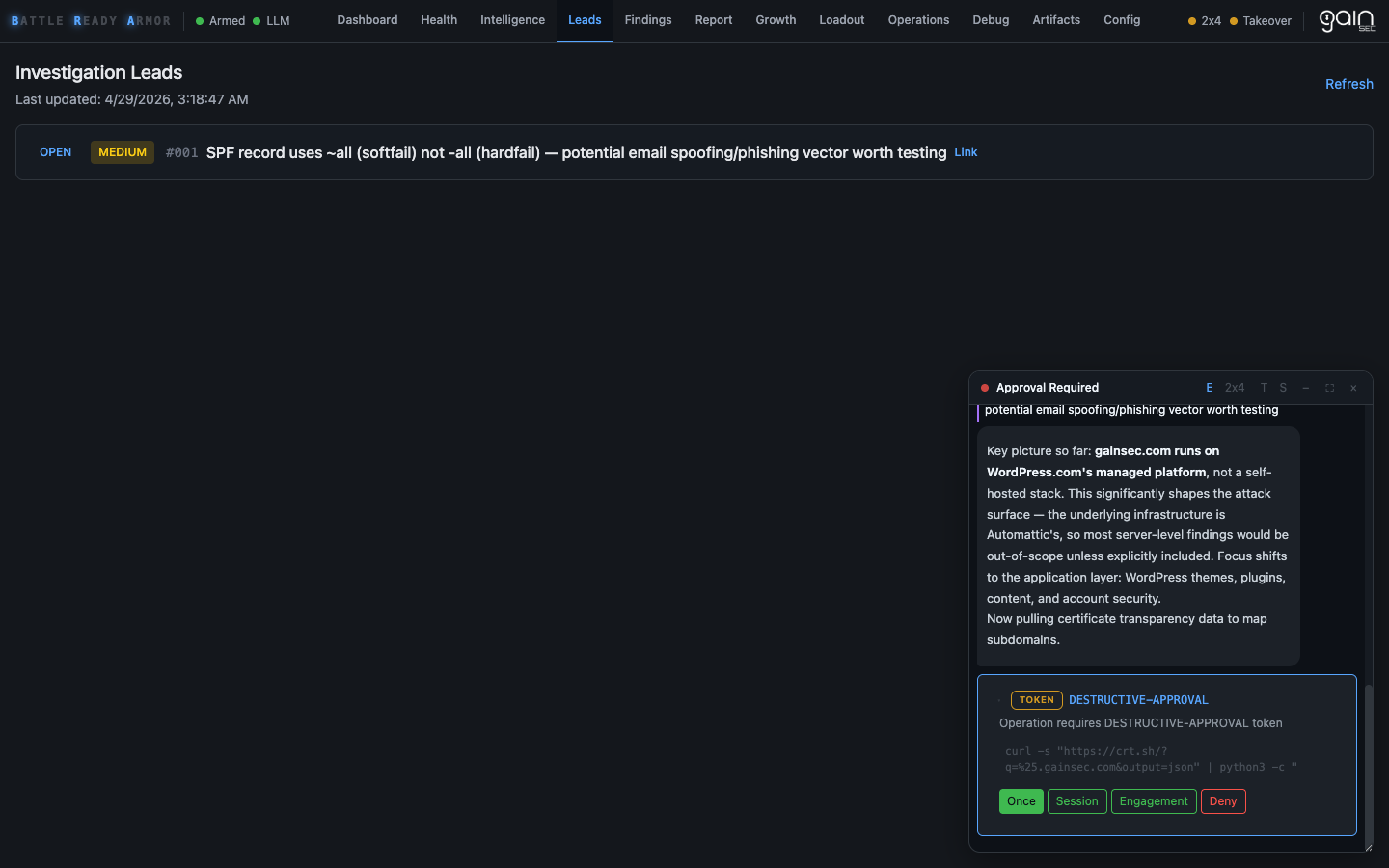

- **治理令牌** —— 破坏性操作、主动测试、框架写入

等都需要激活其各自的令牌。提示提供 `Once / Session / Engagement / Deny` 范围选择。

*正在运行中的 Operations 选项卡:上方是 agent 的推理 + 提议的命令,

底部的 TOOL APPROVAL 卡片已固定。* `Allow + Override` *按钮

记录一条覆盖规则,以便操作员不会再次收到相同模式的提示。*

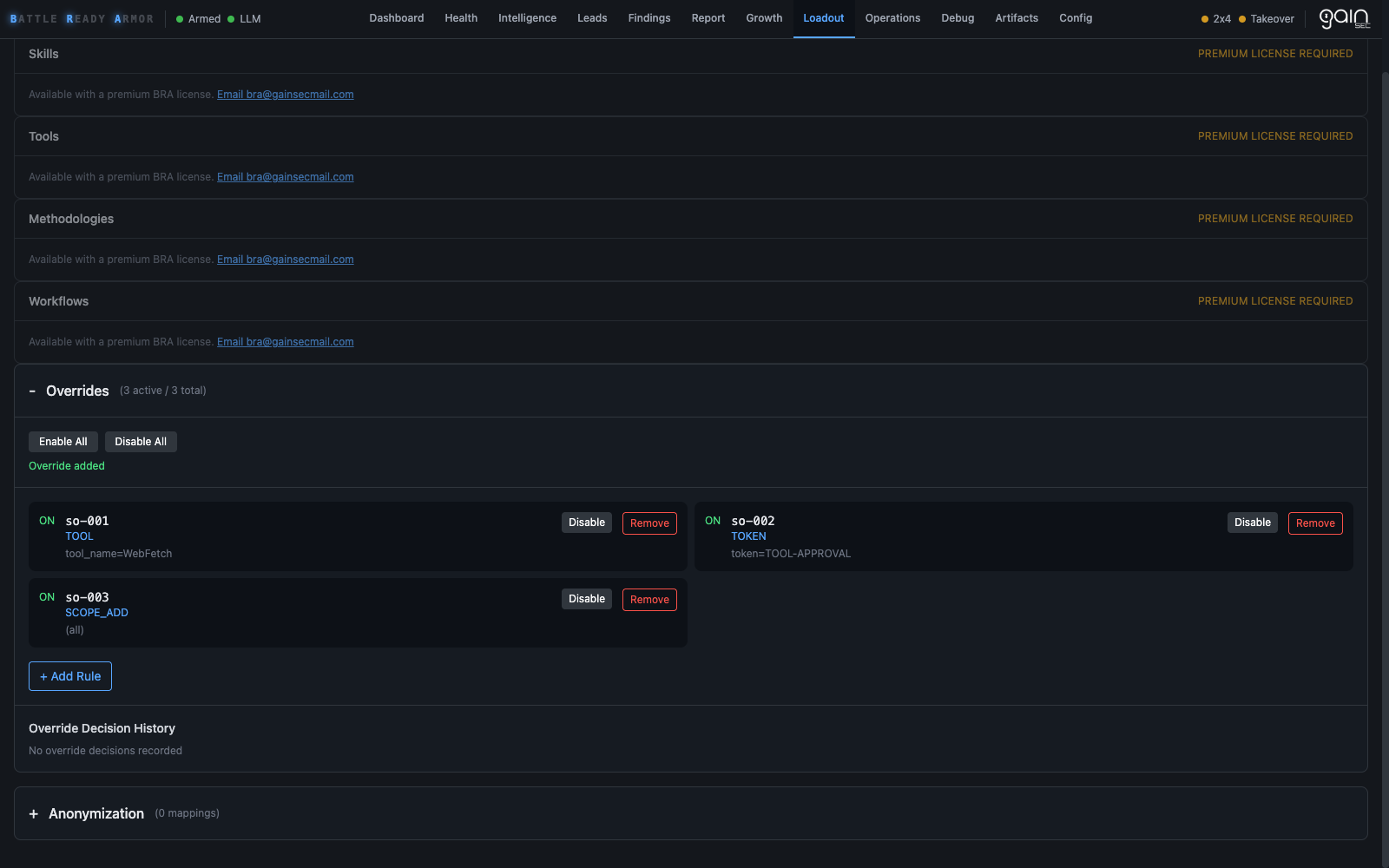

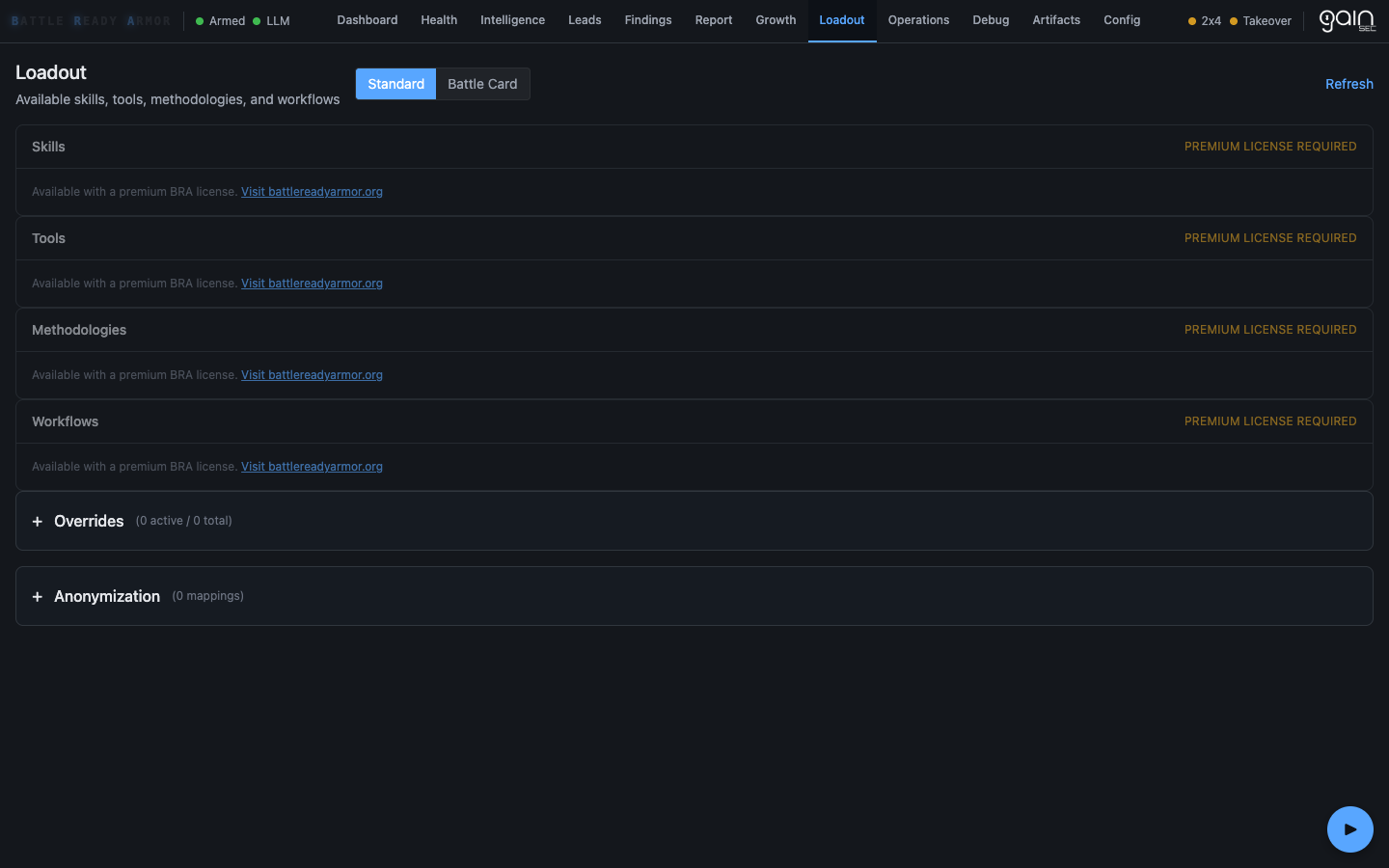

#### 覆盖 —— 操作员记录的审批规则

覆盖是操作员在测试活动期间记录的审批规则,

以便 agent 不会就相同模式再次询问。它们在

**Loadout → Overrides** 中可见,并可在那里启用 / 禁用 / 审查。

框架保留了每个决策的历史记录,以便每一次的允许 / 拒绝在事后

仍可审计。

覆盖管理本身也受治理控制:写入需要

`OVERRIDE-APPROVAL` 令牌。没有该令牌,面板是只读的,现有

覆盖将继续应用,但无法创建新的覆盖。

#### 移动端友好

Web GUI 是响应式的 —— 相同的测试活动可以在手机或平板电脑上

运行,而无需单独的应用程序。当操作员离开办公桌且

agent 遇到工具审批关卡时,这非常有用。

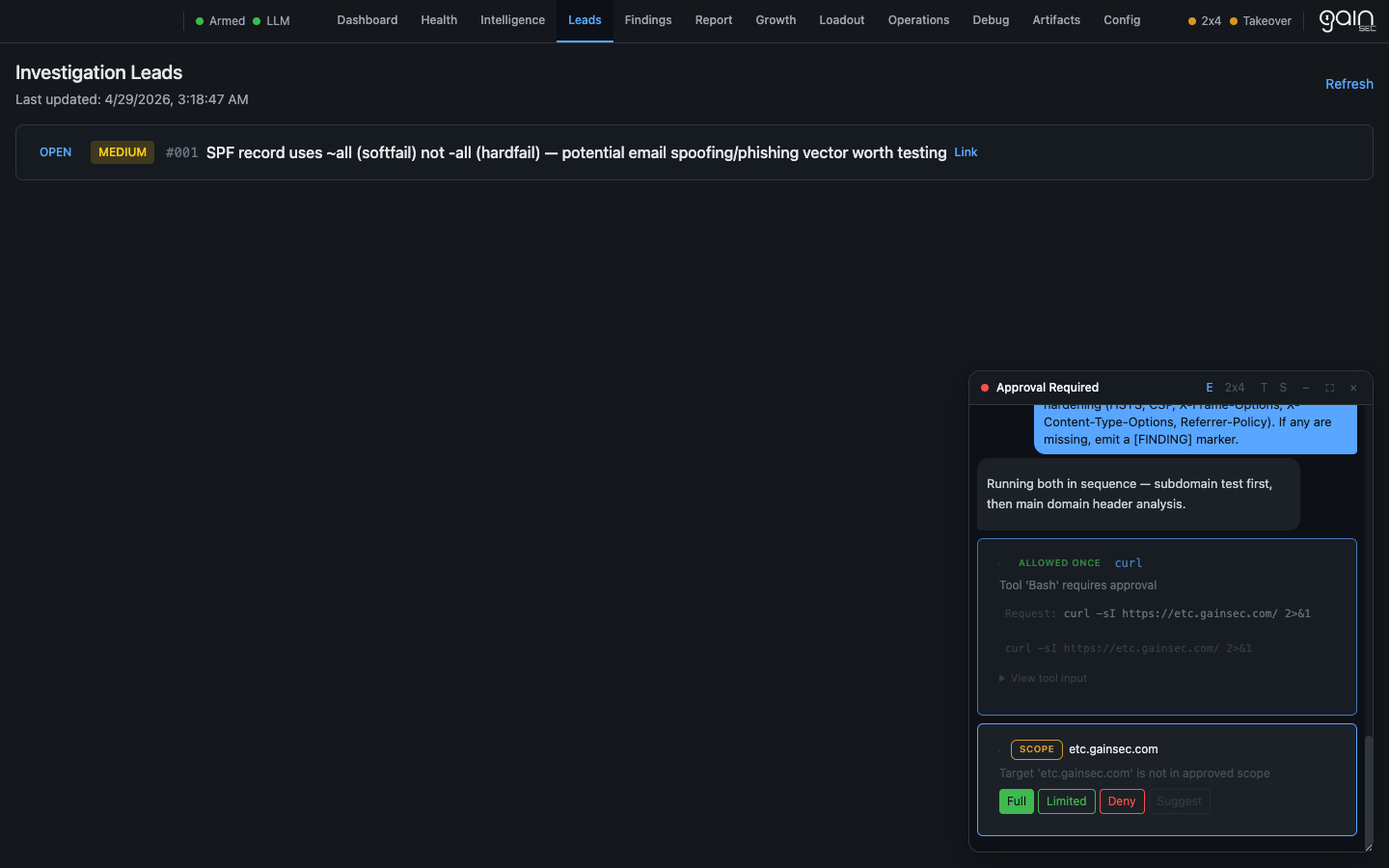

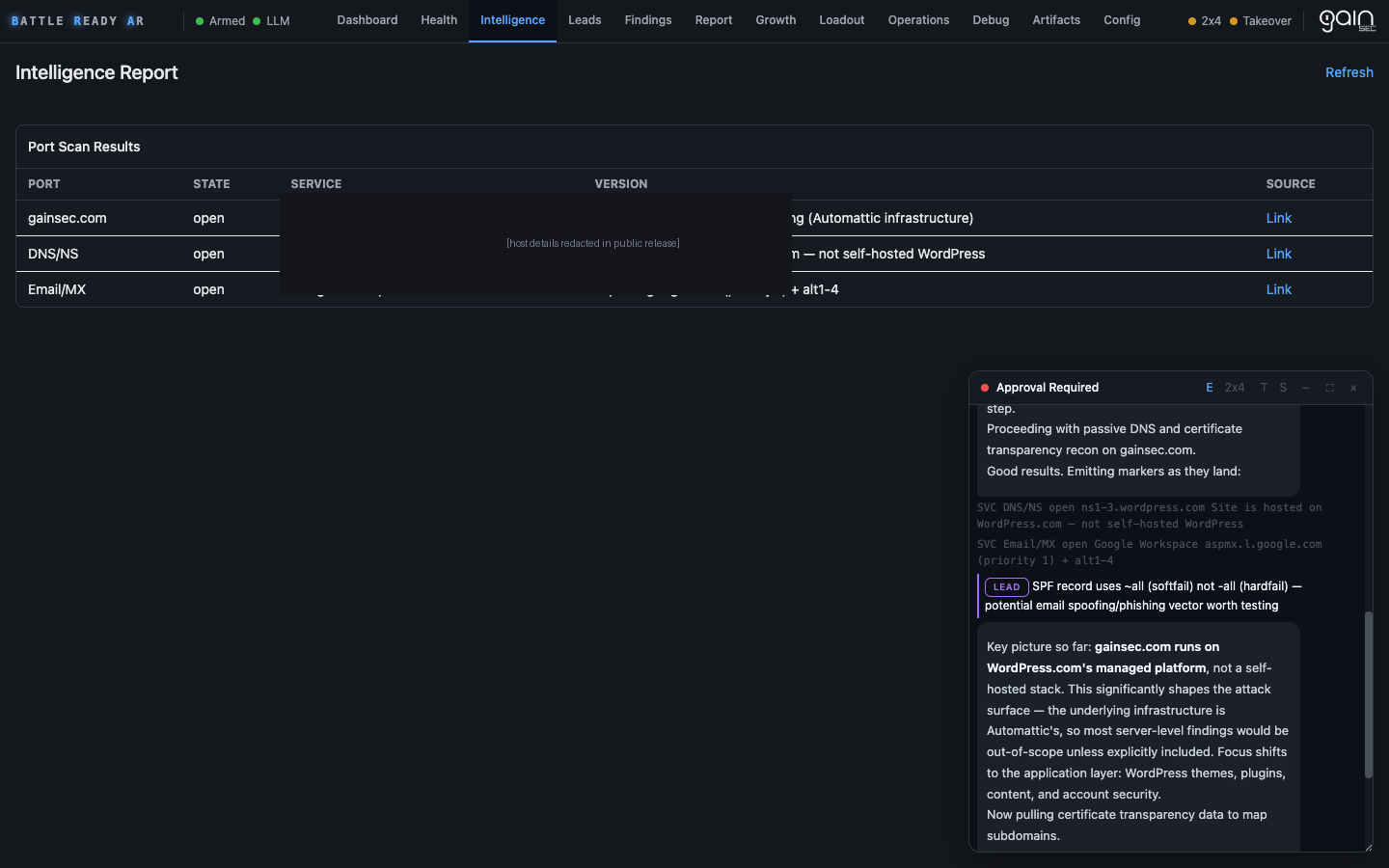

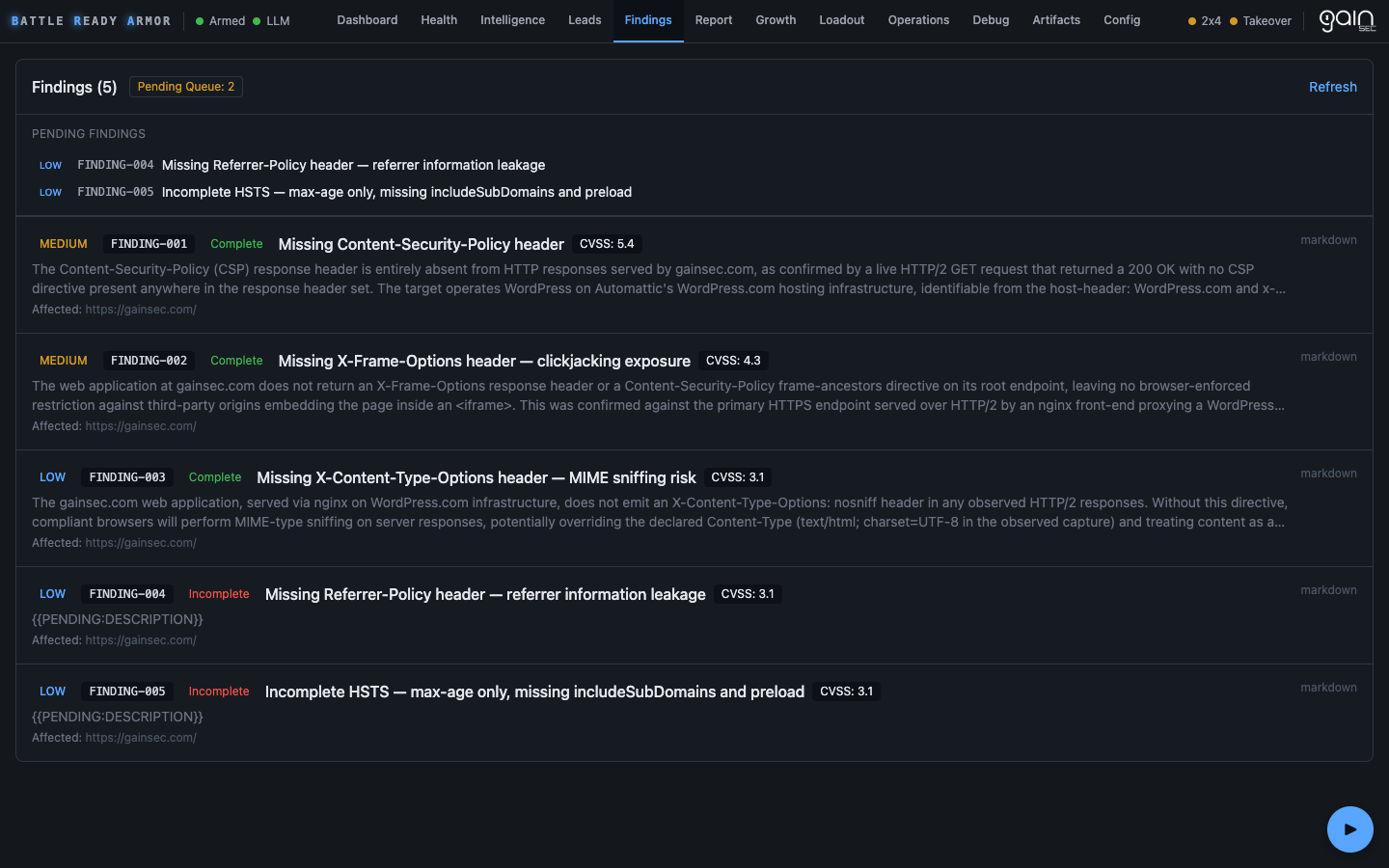

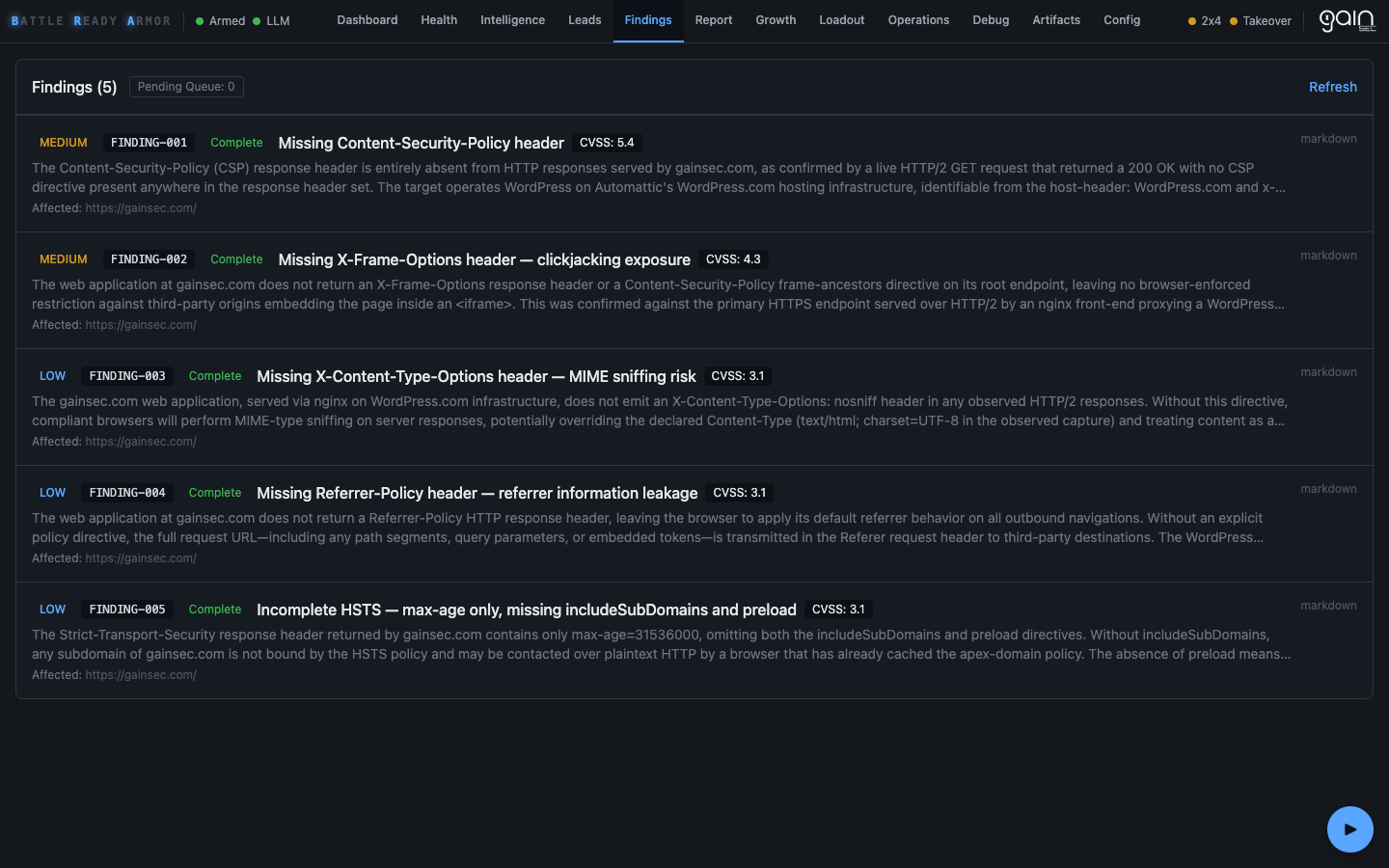

随着测试活动的运行,会建立起三个动态记录:

- **情报** —— agent 确认的服务、端点、技术事实(开放

端口、DNS / 邮件基础设施、框架指纹)。

- **线索** —— 值得追查的调查线索(SPF 软失败、

配置错误的 cookie、可疑的标头),在其成为发现之前。

- **发现** —— 已确认的漏洞。当 agent 识别出它们时,

它们会被发送到一个队列中,由专门的子 agent 进行文档记录;

主线程继续运行,因此操作员可以在队列排空时继续推进工作。

一旦队列排空,每项发现都会有一个完整的 schema 记录,包含

标题、描述、攻击向量、影响、证据、复现步骤、

修复建议和哈希链接的工件:

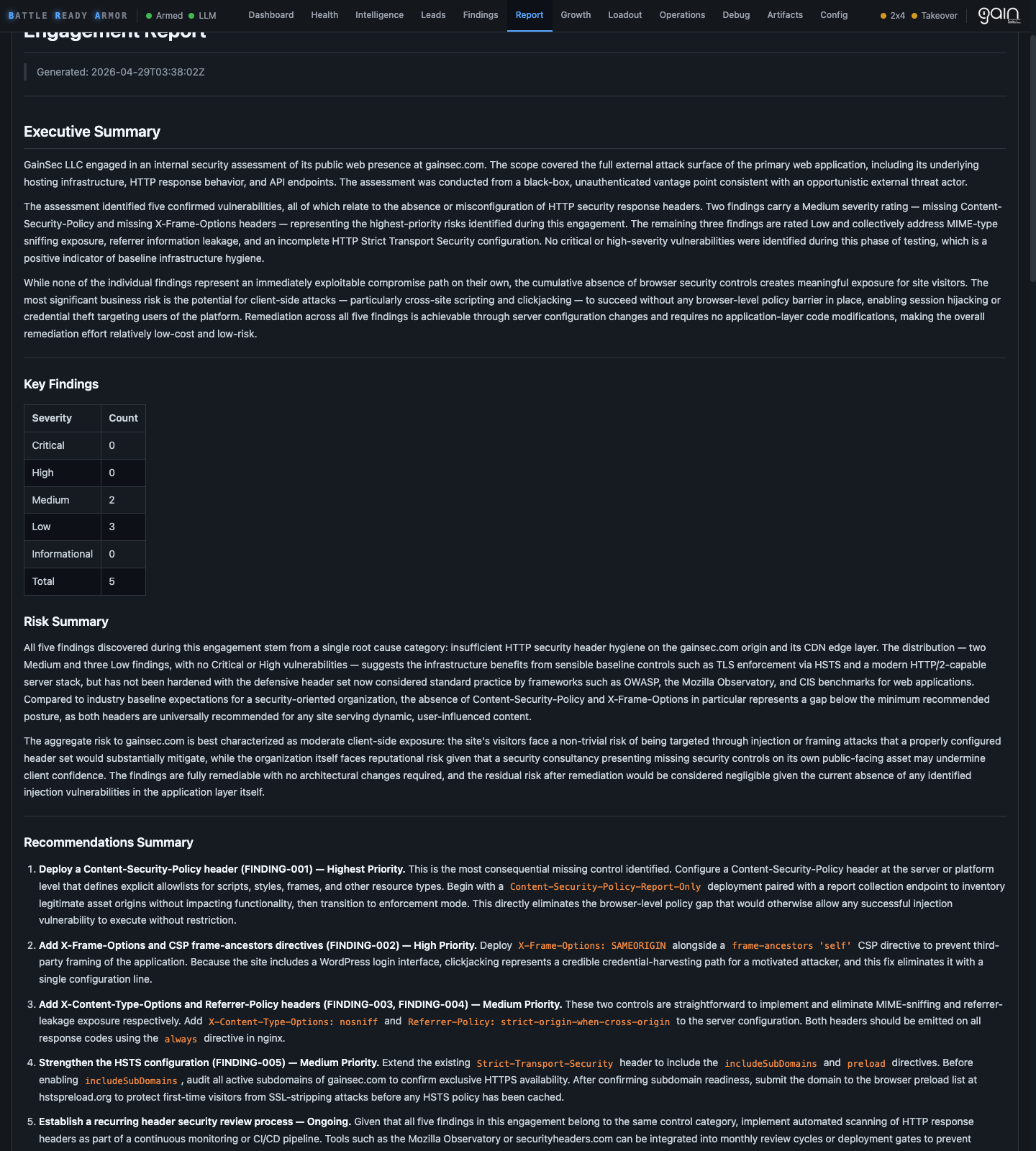

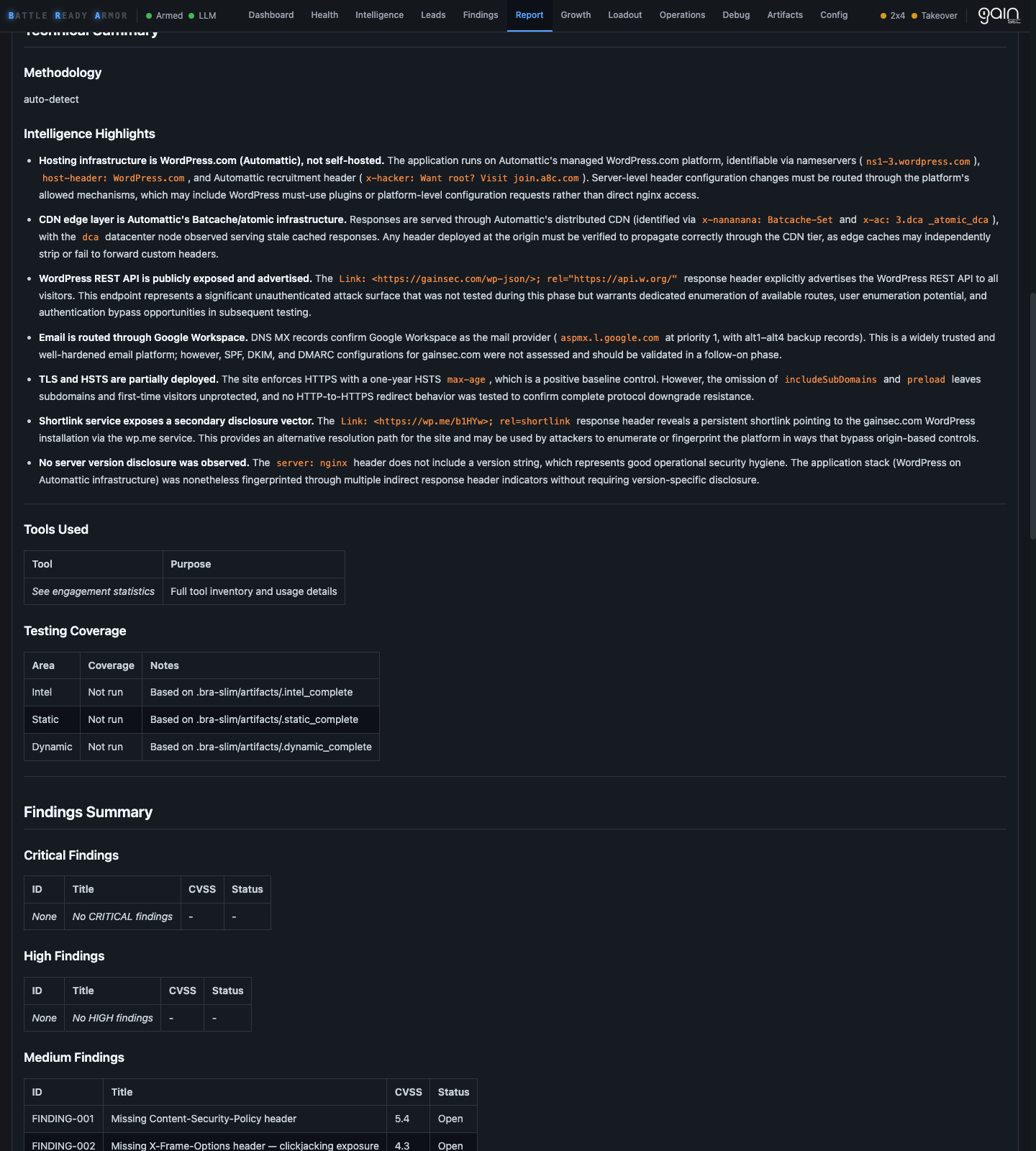

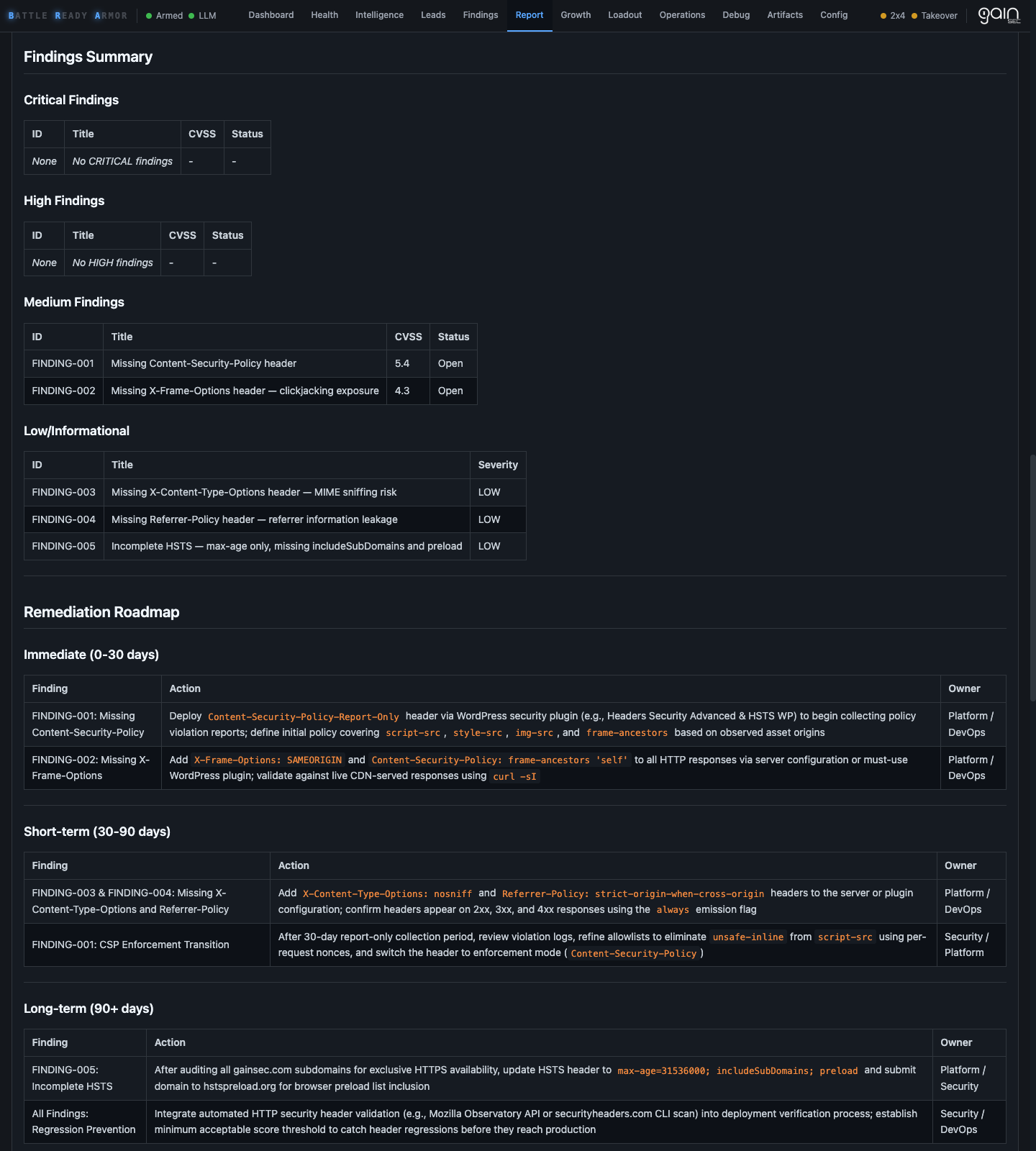

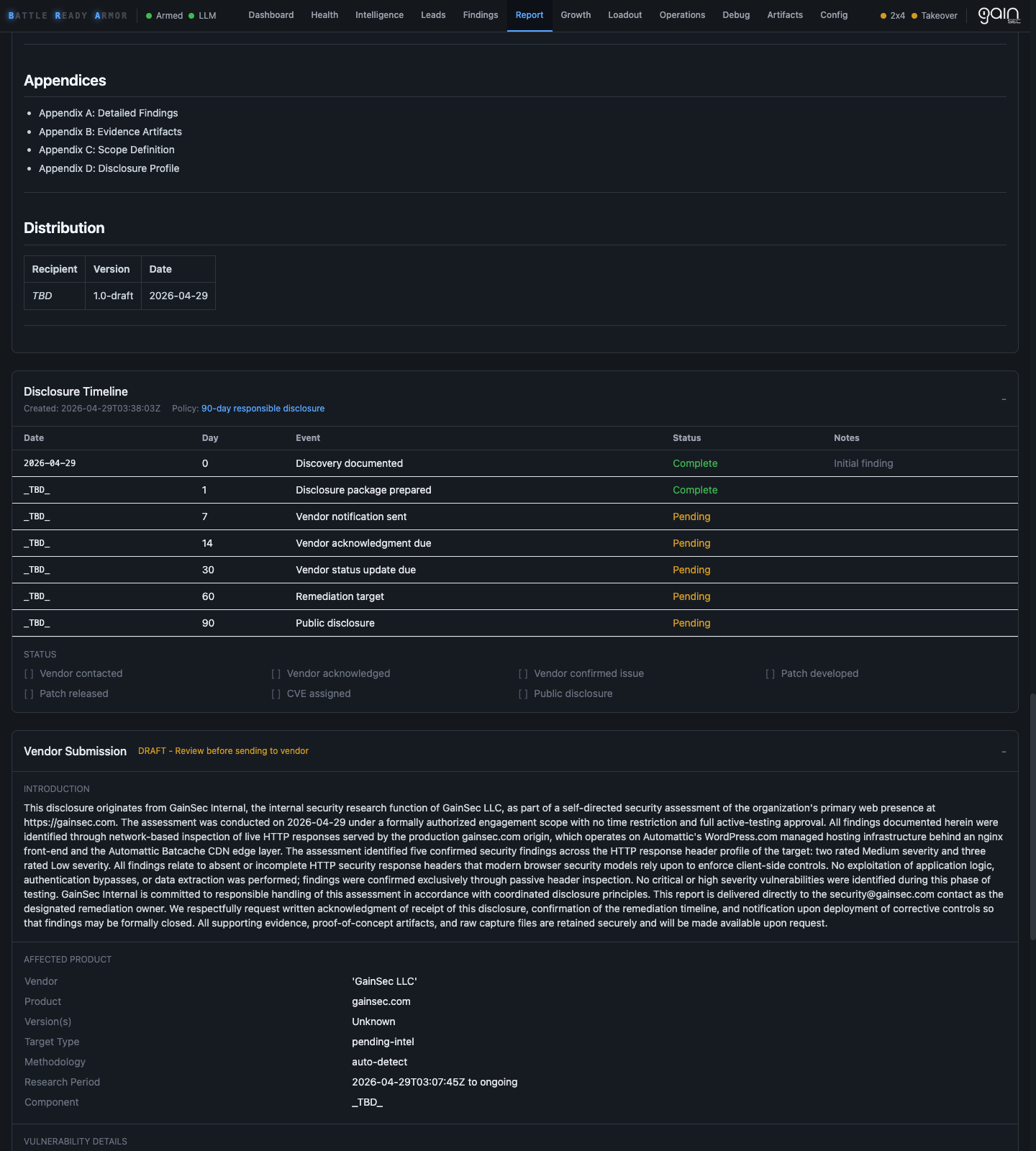

### 测试报告

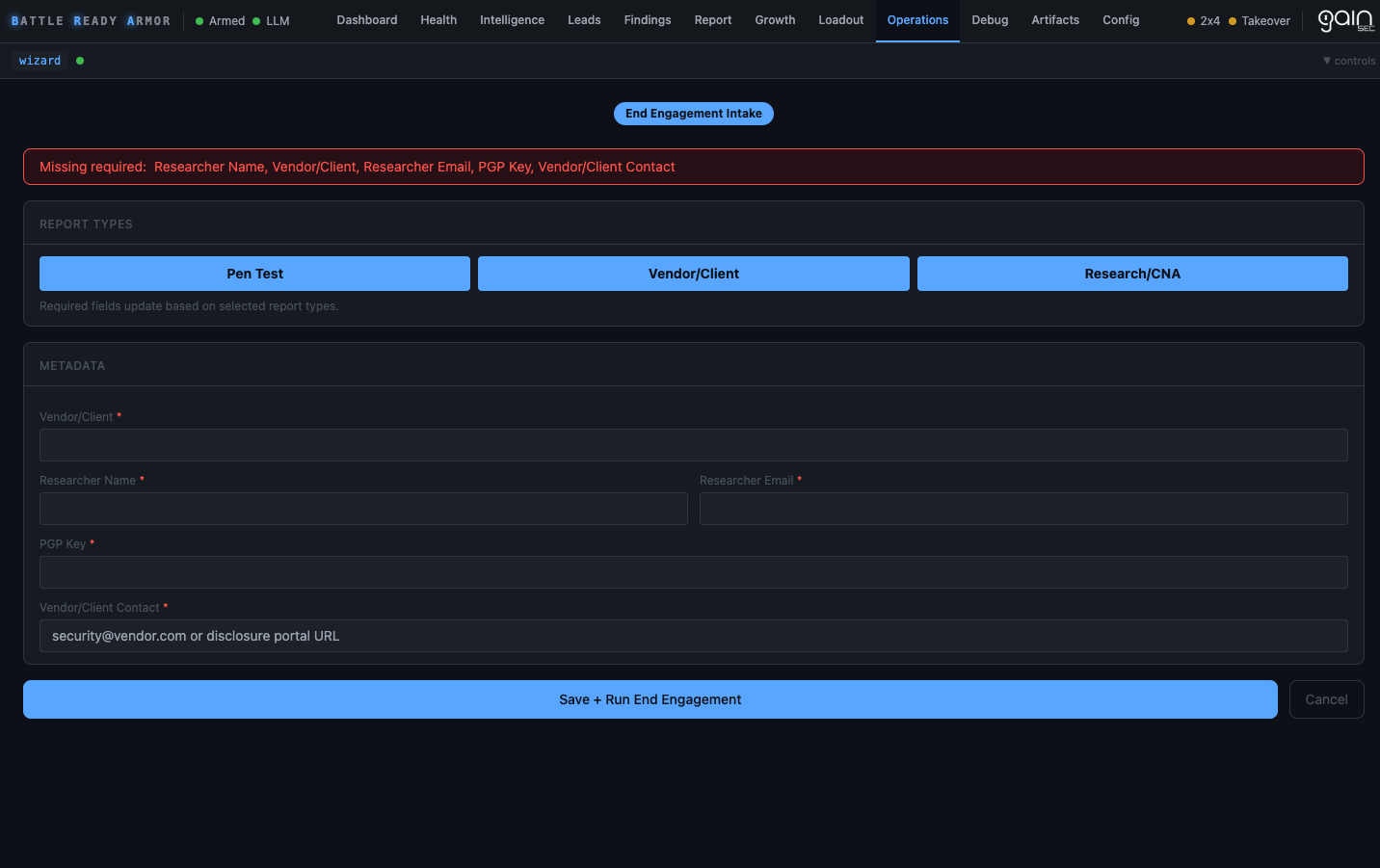

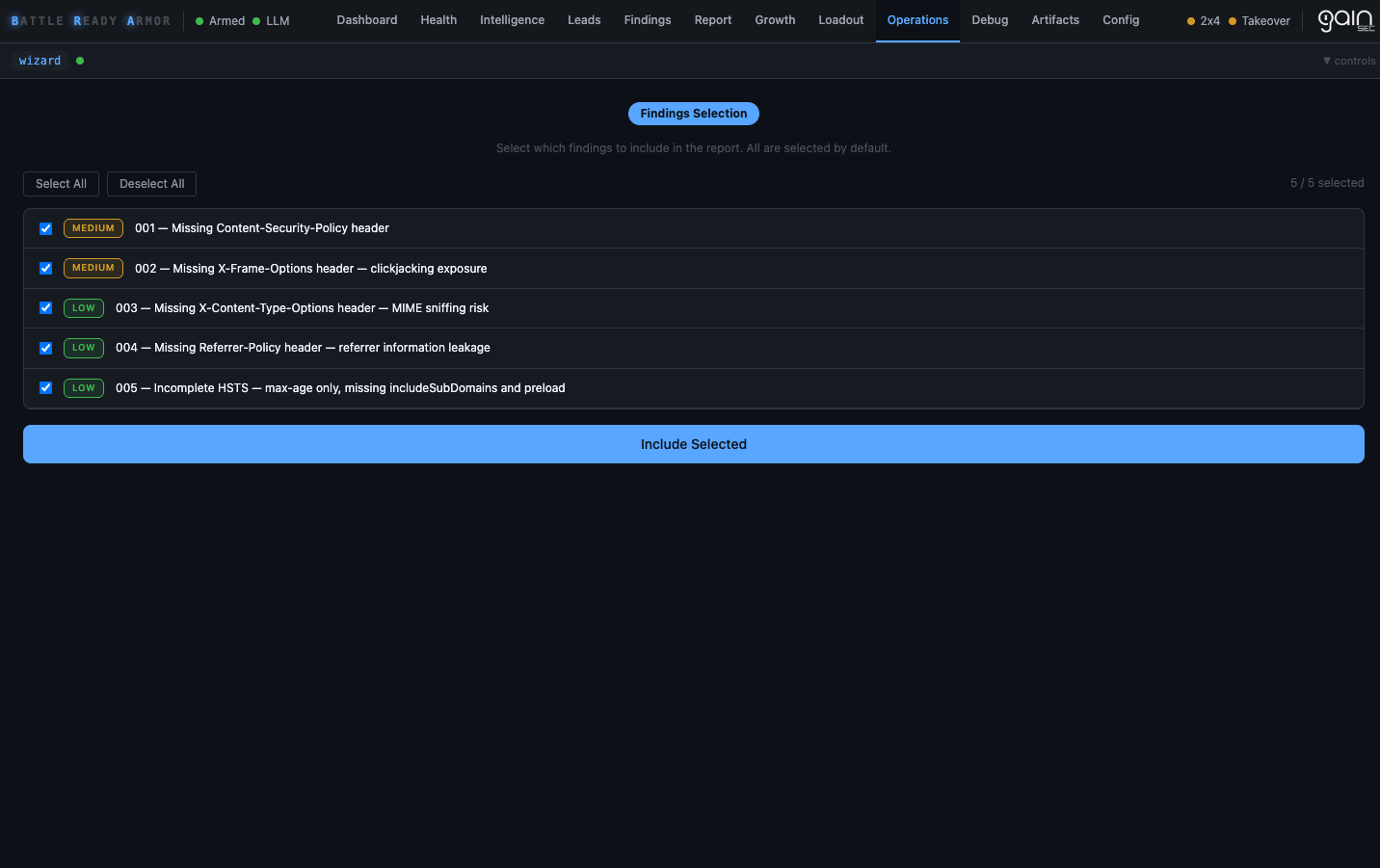

结束测试活动,填写披露收集表(研究员 / 供应商

/ CNA 字段,报告类型:渗透测试 / 供应商 / 研究),选择哪些

发现将纳入报告,框架将生成一份结构化报告。

该报告包括一个 AI 增强的执行摘要、涵盖

方法论和情报亮点的技术摘要、每项发现的 CVSS 详细信息、分阶段的修复路线图以及准备发送给供应商的披露时间表:

**执行摘要**

**技术摘要**

**发现摘要 + 修复路线图**

**分发 + 披露时间表 + 供应商提交**

## SLIM 与 Premium —— 功能对比

Slim 本身具备端到端的功能。Premium 扩展了 agent 后端

选择,解锁了深度知识界面(方法论、工作流、

技能/工具库),并公开了操作员控制面板(调试、实时

诊断、测试工具、框架改进循环)。

### 界面

| | SLIM | Premium |

|---|:---:|:---:|

| Web | ✓ | ✓ |

| 移动端(浏览器) | ✓ | ✓ |

| iOS 原生应用 | — | ✓ |

| CLI | — | ✓ |

| TUI | — | ✓ |

| 2x4 (AI Assistant Co-pilot) | — | ✓ |

### Agent 后端

| | SLIM | Premium |

|---|:---:|:---:|

| Anthropic / Claude direct | ✓ | ✓ |

| 多提供商路由(前沿托管模型) | — | ✓ |

| 本地 / 宿主机 LLM | — | ✓ |

| 自带 LLM 网关 | — | ✓ |

### 隐私与匿名化

**在范围收集期间**(一次性,在 agent 启动之前):

| | SLIM | Premium |

|---|:---:|:---:|

| Dumb Scope —— 正则/字典匿名化 | ✓ | ✓ |

| No-Scope 模式 | ✓ | ✓ |

| Frontier Scope (LLM 标准化) | — | ✓ |

| Local Scope (宿主机 NER — SecBERT / CyNER / spaCy) | — | ✓ |

**LLM 聊天期间的实时处理**(每个请求/响应):

| | SLIM | Premium |

|---|:---:|:---:|

| Map Scan —— 将范围收集的匿名映射应用于实时聊天 | ✓ | ✓ |

| No-Scan 模式 | ✓ | ✓ |

| Anon Scan (实时聊天中的正则+字典) | — | ✓ |

| Local Scan (实时聊天中的宿主机 NER — SecBERT / CyNER / spaCy) | — | ✓ |

**手动规则**(操作员通过 Loadout → Anonymization 添加):

| | SLIM | Premium |

|---|:---:|:---:|

| 添加自定义匿名条目(字面量或模式 → 令牌) | ✓ | ✓ |

| 编辑 / 删除测试活动匿名映射中的条目 | ✓ | ✓ |

### 测试循环

| | SLIM | Premium |

|---|:---:|:---:|

| 范围收集向导 | ✓ | ✓ |

| 主动测试聊天 | ✓ | ✓ |

| 工具 / 目标 / 令牌审批关卡 | ✓ | ✓ |

| 发现发出 + 子 agent 文档记录 | ✓ | ✓ |

| 报告前的发现选择 | ✓ | ✓ |

| 结束测试收集(供应商/CNA/渗透测试) | ✓ | ✓ |

| AI 增强的报告(执行摘要、情报亮点、修复建议) | ✓ | ✓ |

| 供应商披露时间表 | ✓ | ✓ |

| 自定义报告格式 / 语法 | — | ✓ |

| 查找并写入快速路径 | — | ✓ |

### 知识界面

| | SLIM | Premium |

|---|:---:|:---:|

| Loadout — Skills 库 | — | ✓ |

| Loadout — Tools 库 | — | ✓ |

| Loadout — Methodologies | — | ✓ |

| Loadout — Workflows | — | ✓ |

| Battle Card 视图(操作员资料) | ✓ | ✓ |

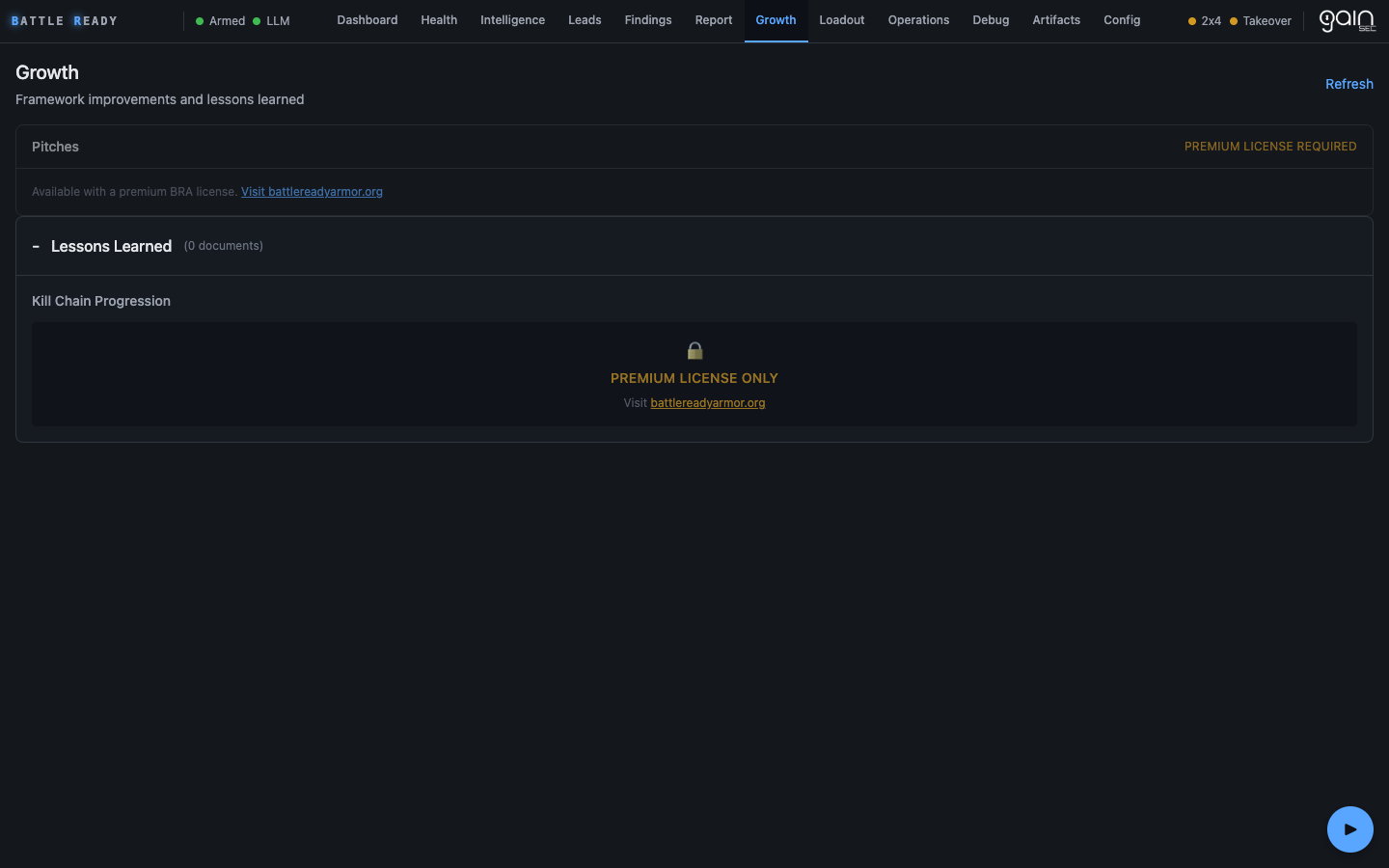

| Pitches — 框架改进提案 | — | ✓ |

| Lessons Learned — Kill Chain Progress | — | ✓ |

| 参考文档查看器 | — | ✓ |

### 操作员控制面板

| | SLIM | Premium |

|---|:---:|:---:|

| Debug 选项卡 — 实时诊断 | — | ✓ |

| 日志查看器 / WebSocket 检查器 | — | ✓ |

| 进程资源管理器 | — | ✓ |

| 环境 / 令牌使用诊断 | — | ✓ |

| Harness 浏览器(测试工具 UI) | — | ✓ |

| 2x4 / 语音通话 / 接管集成 | — | ✓ |

### 审批令牌

Slim 附带了一组核心治理令牌。Premium 解锁了目录的

其余部分,并添加了高级会话/测试范围限定。

| Token | SLIM | Premium |

|---|:---:|:---:|

| `ACTIVE-TESTING-APPROVAL` | ✓ | ✓ |

| `DESTRUCTIVE-APPROVAL` | ✓ | ✓ |

| `OFFENSIVE-APPROVAL` | ✓ | ✓ |

| `OVERRIDE-APPROVAL`(在 slim 中始终开启) | ✓ | ✓ |

| `FINDINGS-SELECTION`(在 slim 中始终开启) | ✓ | ✓ |

| `SLOWPATH-FINDINGS`(在 slim 中始终开启) | ✓ | ✓ |

| `DISABLE-TOKEN-TRACKING`(在 slim 中始终开启) | ✓ | ✓ |

| `SYSTEM-INSTALL-APPROVAL` | — | ✓ |

| `FRAMEWORK-DEV-APPROVAL` | — | ✓ |

| `PUSH-APPROVAL` | — | ✓ |

| `LAYER2-WRITE-APPROVAL` | — | ✓ |

| `USER-INSTALL-APPROVAL` | — | ✓ |

| `VIRTUAL-INSTALL-APPROVAL` | — | ✓ |

| `HEALTH-BYPASS` | — | ✓ |

| `WATCH` / `TRACK` / `BRA-DEBUG` | — | ✓ |

| `NEGATIVE-RESULTS` | — | ✓ |

| `FINDINGS-FASTPATH` | — | ✓ |

| `IGNORE-BACKUP` | — | ✓ |

被锁定的功能可通过[高级版许可证](mailto:bra@gainsecmail.com?subject=BRA%20Premium%20License%20Inquiry)获取。

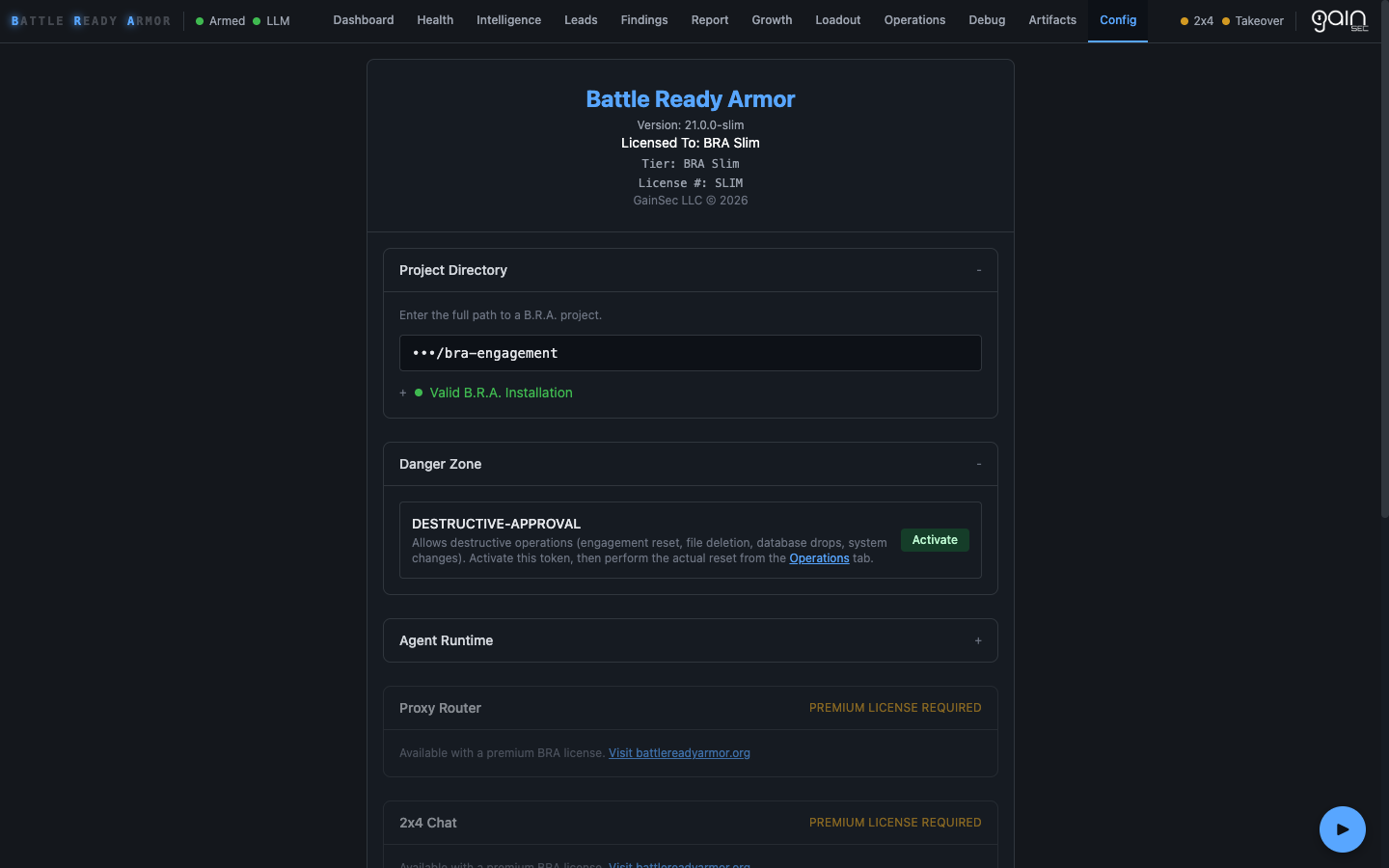

## 配置

大多数操作配置位于 **Config** 下:

- **项目目录** —— 将 Slim 指向任何目录;测试活动状态

将存放在 `/.bra-slim/` 下(状态、审批、匿名映射、日志、

工件、捕获)。

- **Agent Runtime** —— Anthropic API key + 可选的模型覆盖

(`claude-sonnet-4-6`, `claude-opus-4-6`, `claude-haiku-4-5`)。

- **Anonymization** —— 查看和编辑仅供操作员使用的匿名映射。

- **Danger Zone** —— 切换 `DESTRUCTIVE-APPROVAL` 治理令牌。

激活后,Operations 选项卡的重置和其他破坏性路径可以

运行;停用后,它们将在钩子层被阻止。

## 系统要求

| | |

|---|---|

| **macOS** | 14+ on Apple Silicon (Mach-O arm64) |

| **Linux** | glibc 2.31+ (Ubuntu 20.04+, Debian 11+, RHEL 8+) on x86_64 |

| **Anthropic API key** | 必需 |

| **出站网络** | api.anthropic.com (agent),加上您的范围授权的任何内容 |

该二进制文件是自解压的(Nuitka onefile + zstd)。首次运行时,它

会解压到一个临时目录并从那里重新执行。状态和测试活动

输出存放在 `--bra-dir` 下,绝不存放在临时目录中。

## 安全模型

- **您拥有该二进制文件**:不进行任何外部调用,没有遥测,没有许可证服务器。

- **您拥有 API 流量**:请求直接从您的主机发送到

Anthropic。

- **匿名化在本地发生**:映射在您的磁盘上生成,

agent 在恢复数据之前永远看不到真实值。

- **纵深控制**:测试活动遵循纵深控制原则。

agent 受到机制约束,确保范围和测试

规则是铁律,而非建议。

- **抗替换**:控制边界在替换后依然有效 ——

与模型、工具、界面和操作员无关。

## 限制

- 每个 `--bra-dir` 一次只能进行一项测试活动。

- 没有监控模式 / 实时审计日志(高级版功能)。

- 在测试活动中途被硬终止后无法自动恢复;需要重置并重新开始。

- 发现子 agent 使用与主 agent 相同的 Anthropic key,因此令牌

费用由您承担。

- WebSocket 连接需要非 IRC 端口(chromium 阻止了 6666–6669);

请选择其他任何端口。

## 升级

发送电子邮件至 [bra@gainsecmail.com](mailto:bra@gainsecmail.com?subject=BRA%20Premium%20License%20Inquiry) 获取

完整许可证。

## 许可证

本仓库中二进制文件和文档的使用受

[`LICENSE.txt`](LICENSE.txt) 管辖。仅供个人、非商业用途免费使用;

商业用途需要高级版许可证。禁止重新分发,禁止逆向

工程,不提供任何保证。本软件为编译分发版 ——

不包含源代码,且源代码未获许可。

© GainSec LLC 2026 — Jon 'GainSec' Gaines

标签:AI增强安全, AI辅助红蓝对抗, ESC漏洞, Linux安全工具, LLM Agent, macOS安全工具, 企业安全防御, 大语言模型代理, 安全合规, 安全合规自动化, 安全报告生成, 安全治理, 密码管理, 授权测试, 插件系统, 渗透测试框架, 白帽黑客工具, 红队自动化, 网络代理, 网络安全, 网络安全审计, 自动化侦察, 证据收集, 逆向工具, 防御, 隐私保护, 隐私匿名化, 靶场范围管理