csecurh/Wazuh-SOC-Lab

GitHub: csecurh/Wazuh-SOC-Lab

基于 Wazuh 的蓝队/SOC 安全监控实验室,帮助安全人员在虚拟化环境中实践事件检测、威胁狩猎和合规审计。

Stars: 0 | Forks: 0

# 🛡️ Wazuh-SOC-Lab

[🇪🇸 Español](#-español) | [🇺🇸 English](#-english)

# 🇪🇸 Español

## 📌 描述

Wazuh-SOC-Lab 是一个面向 Blue Team / SOC 的网络安全实践实验室,旨在用于在虚拟化环境中进行监控、事件检测和安全分析。

该实验室使用 VMware 和真实的安全技术构建,以模拟基础的企业环境。

## 🖧 实验室拓扑

```

Kali Linux (Attacker)

↓

Windows 10 Endpoint

↓

Wazuh SIEM / Dashboard

```

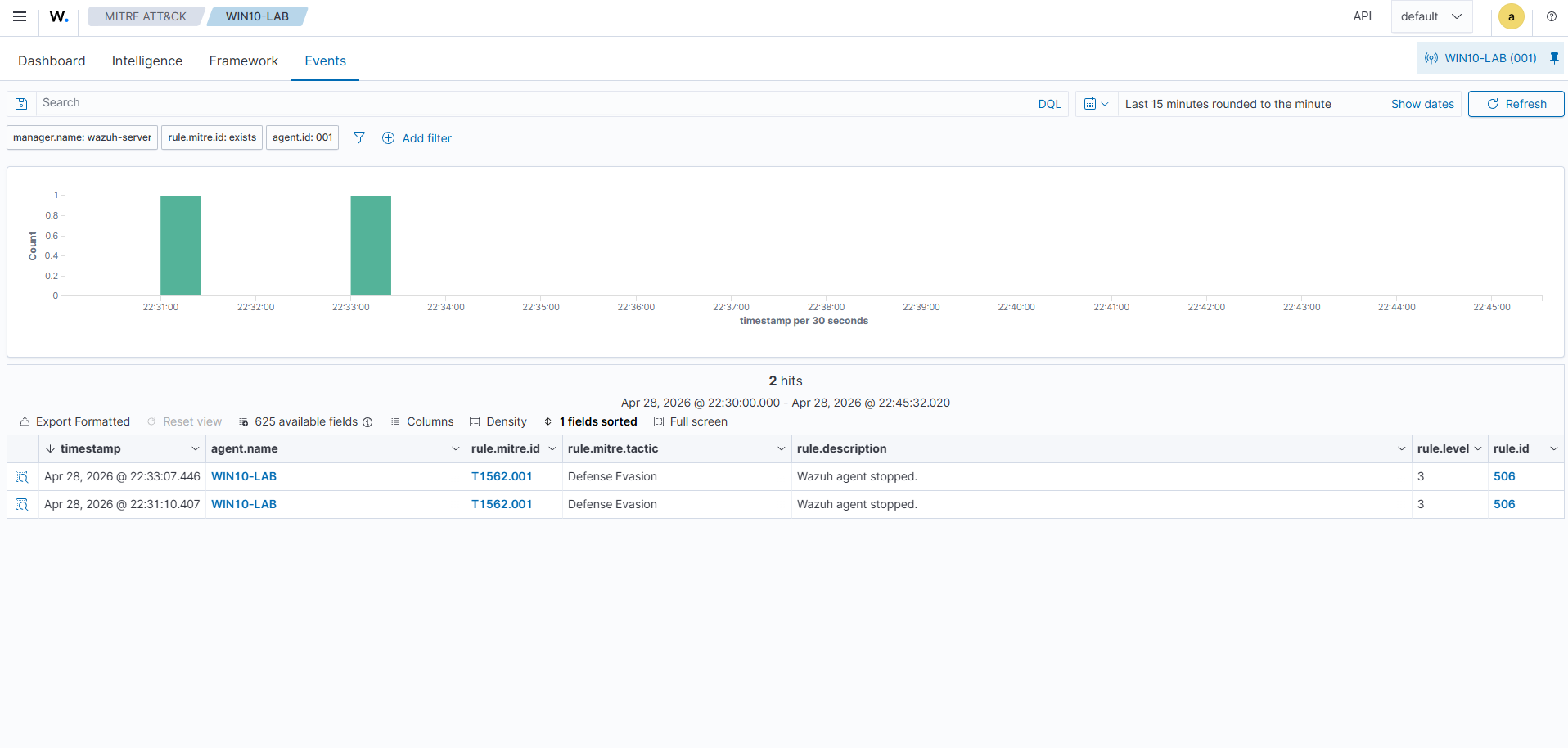

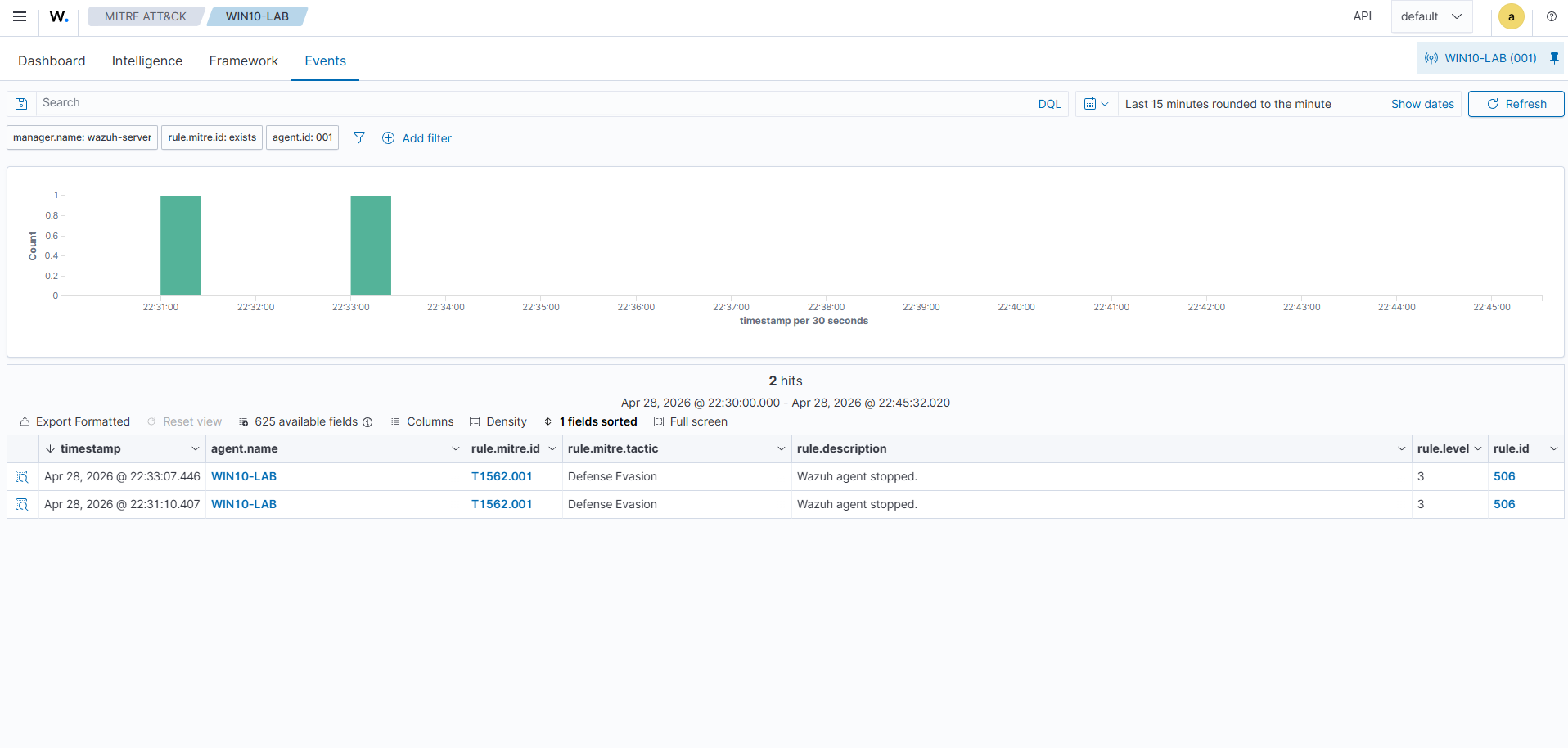

## 🎯 MITRE ATT&CK 检测

实验室在攻防测试和防御性监控期间,成功生成了与 MITRE ATT&CK 框架相关的检测。

## 🧱 实验室架构

* 🔹 Wazuh Server (Manager + Dashboard)

* 🔹 受监控的 Windows 10 Endpoint

* 🔹 Kali Linux(攻击模拟与扫描)

## 🔍 展示的能力

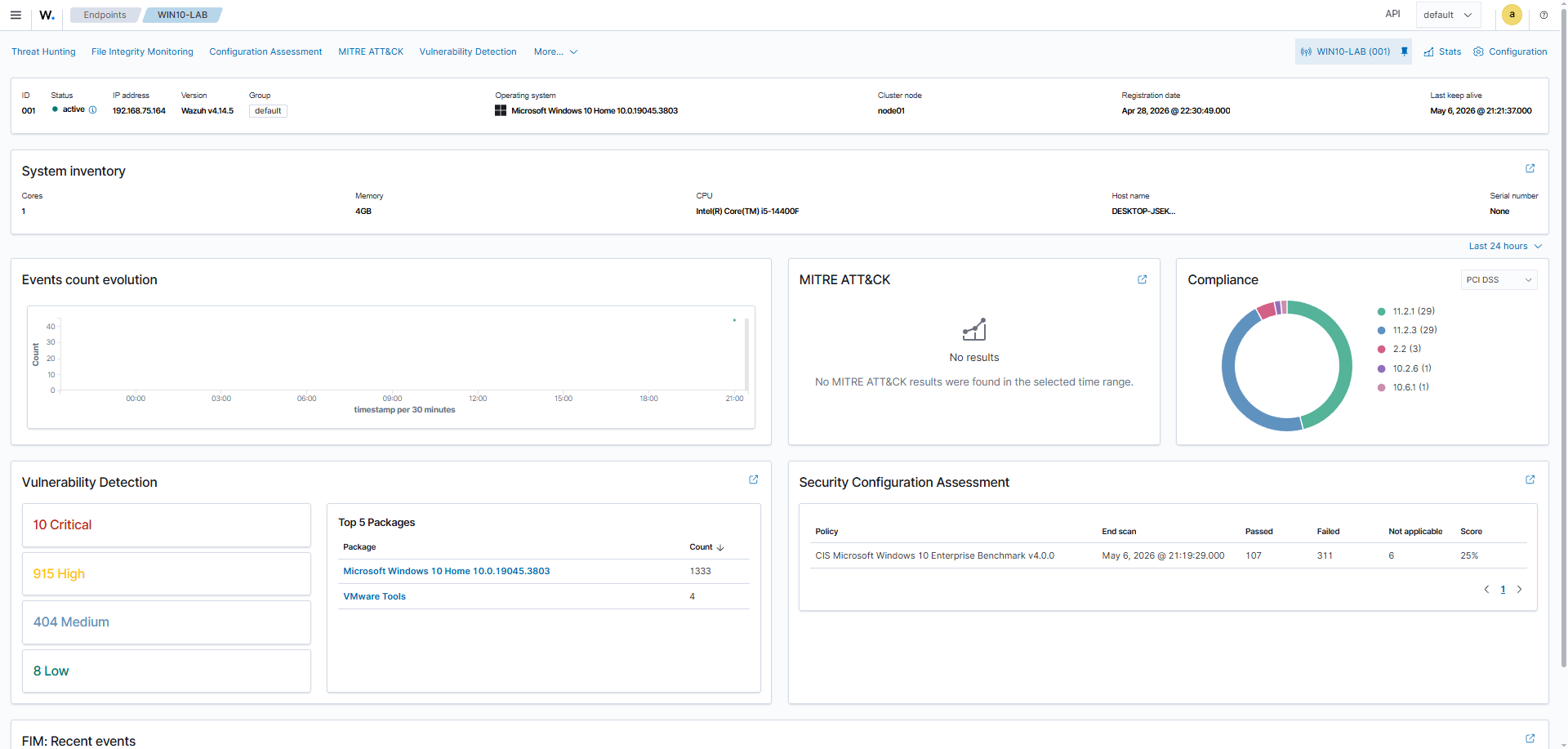

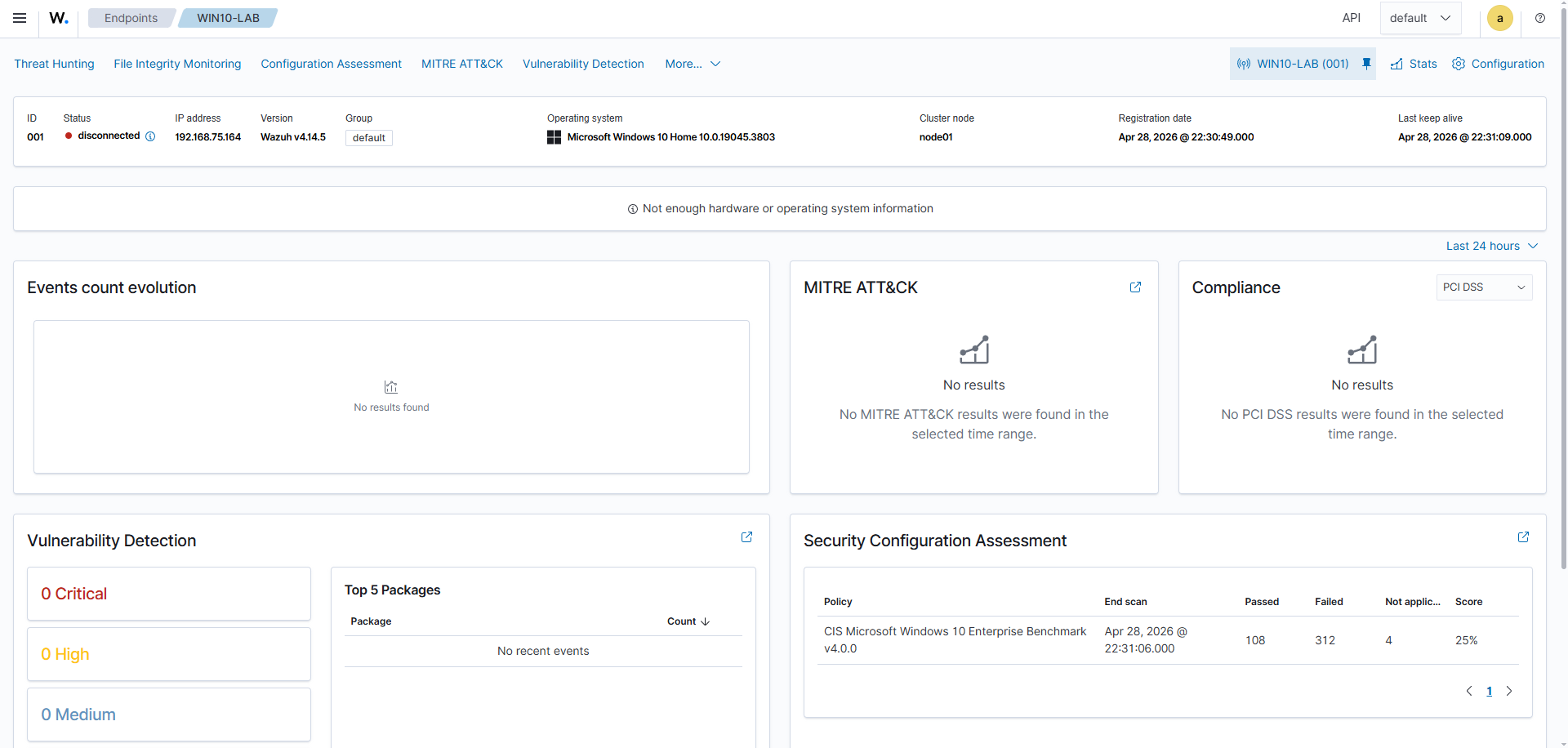

✅ Windows agent 与 Wazuh 的集成

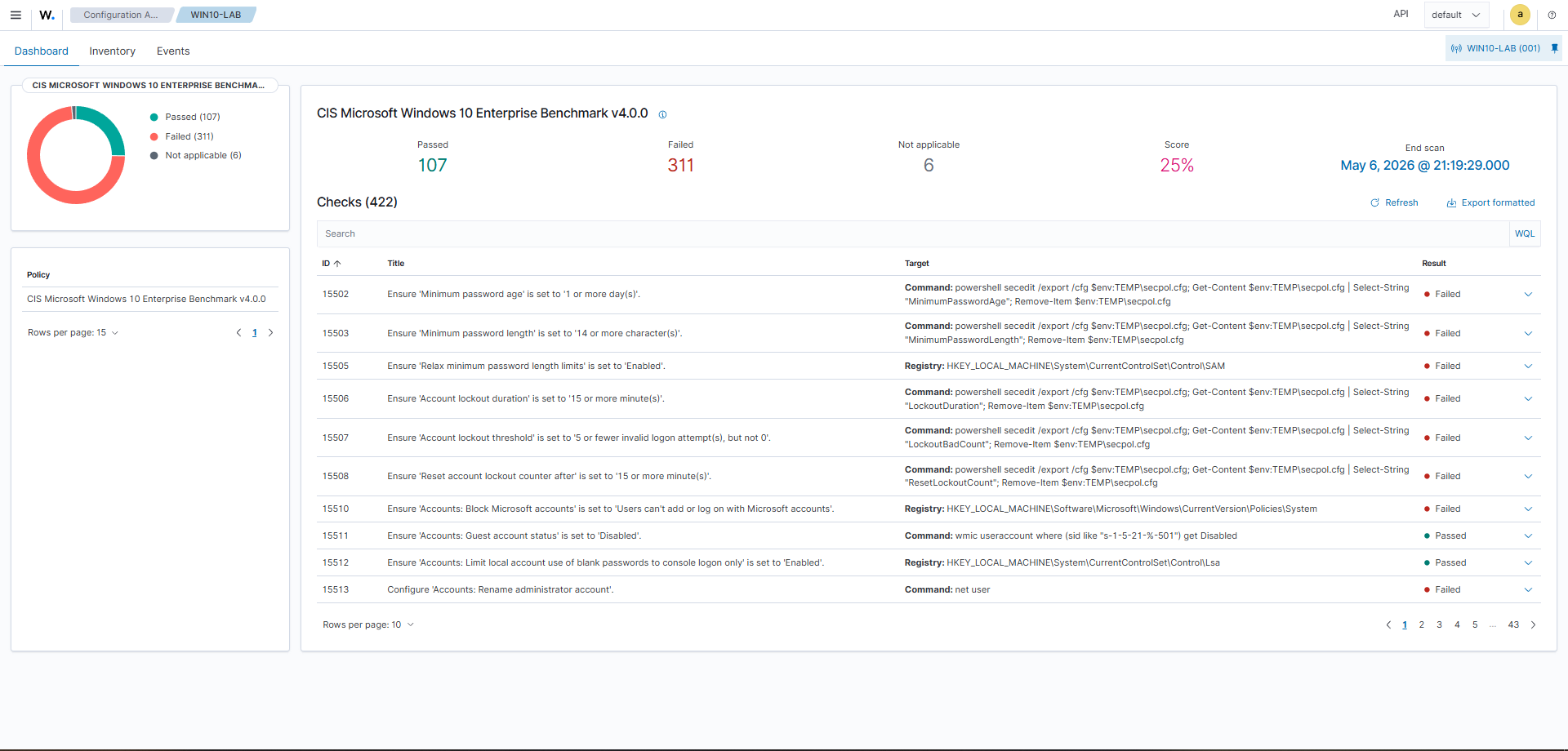

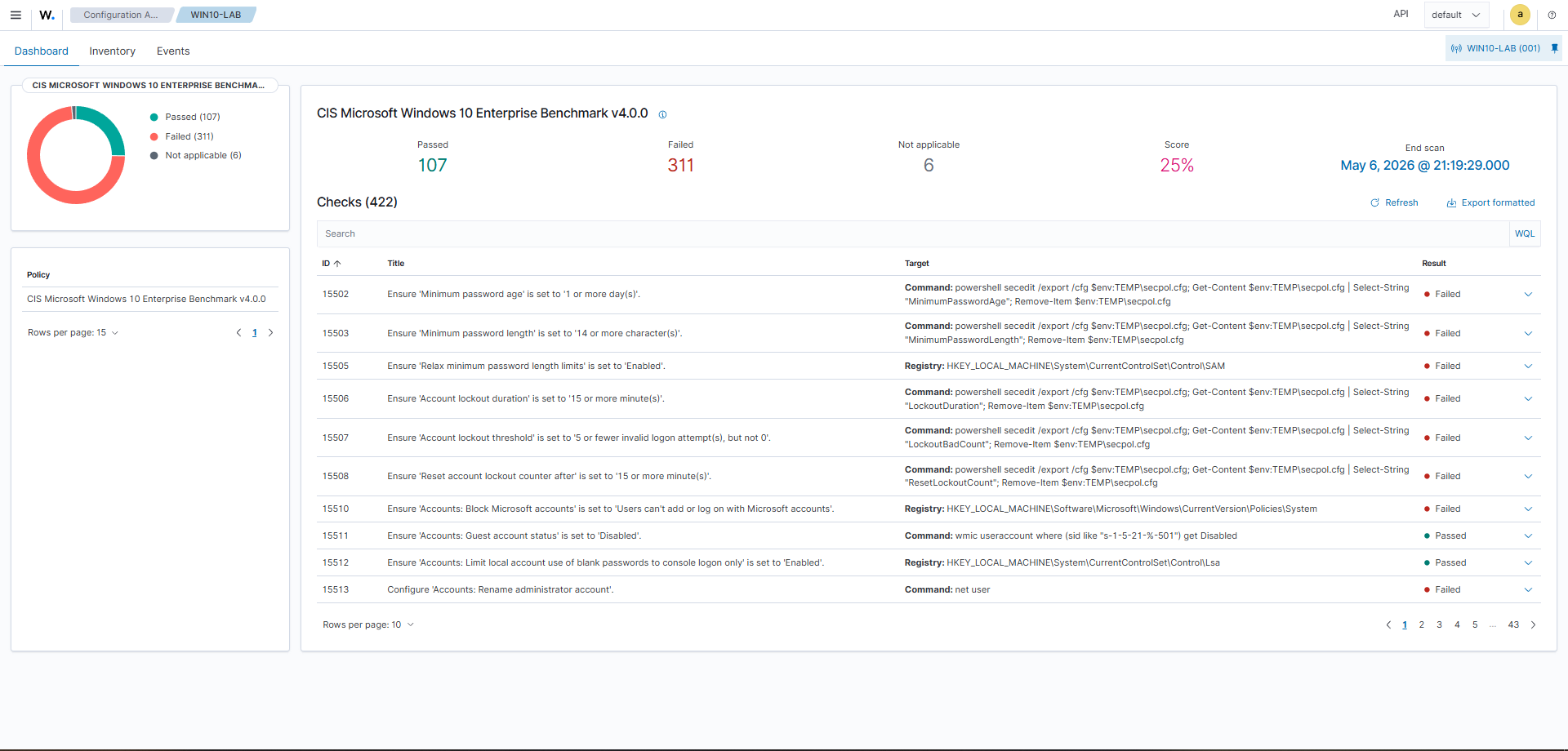

✅ Security Configuration Assessment (CIS Benchmark)

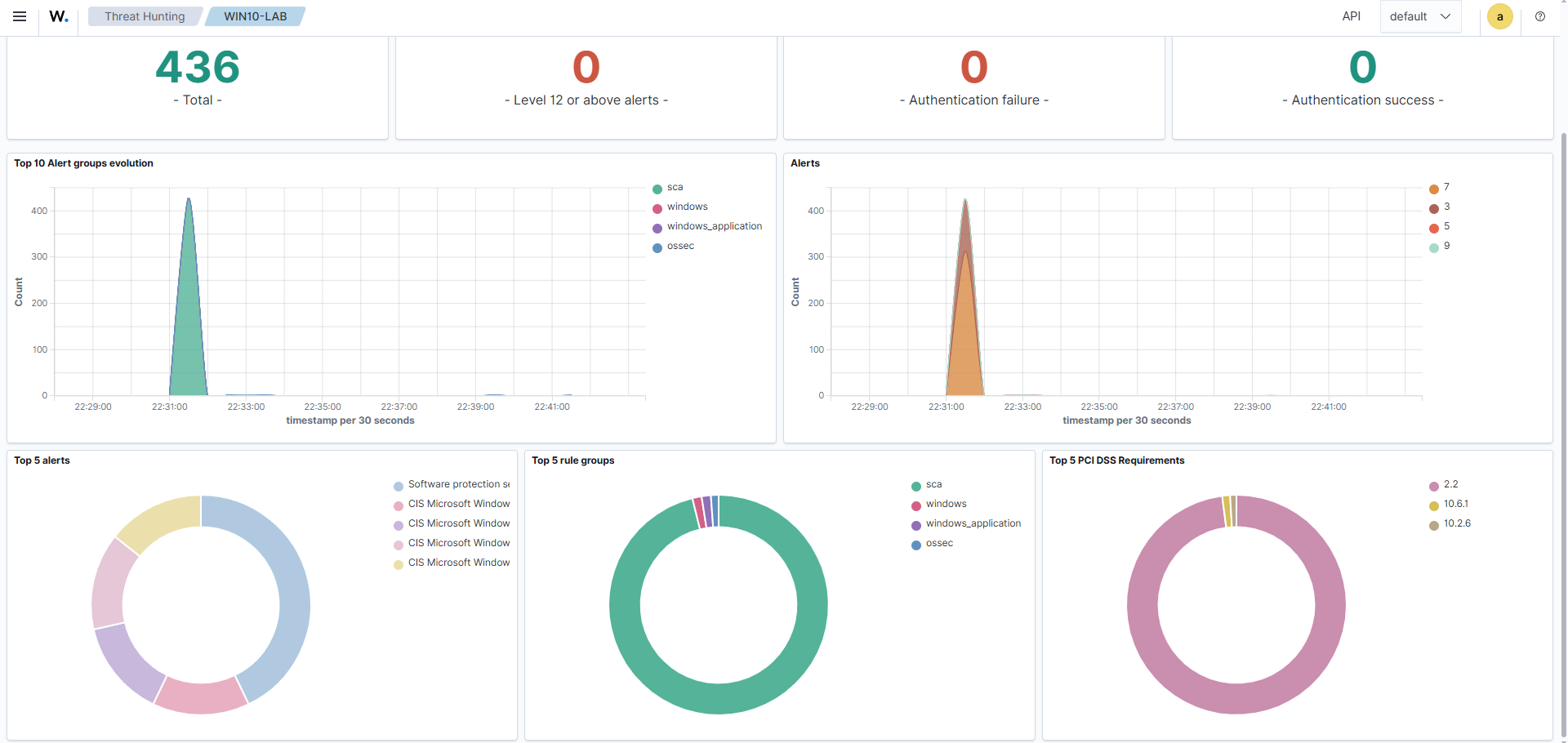

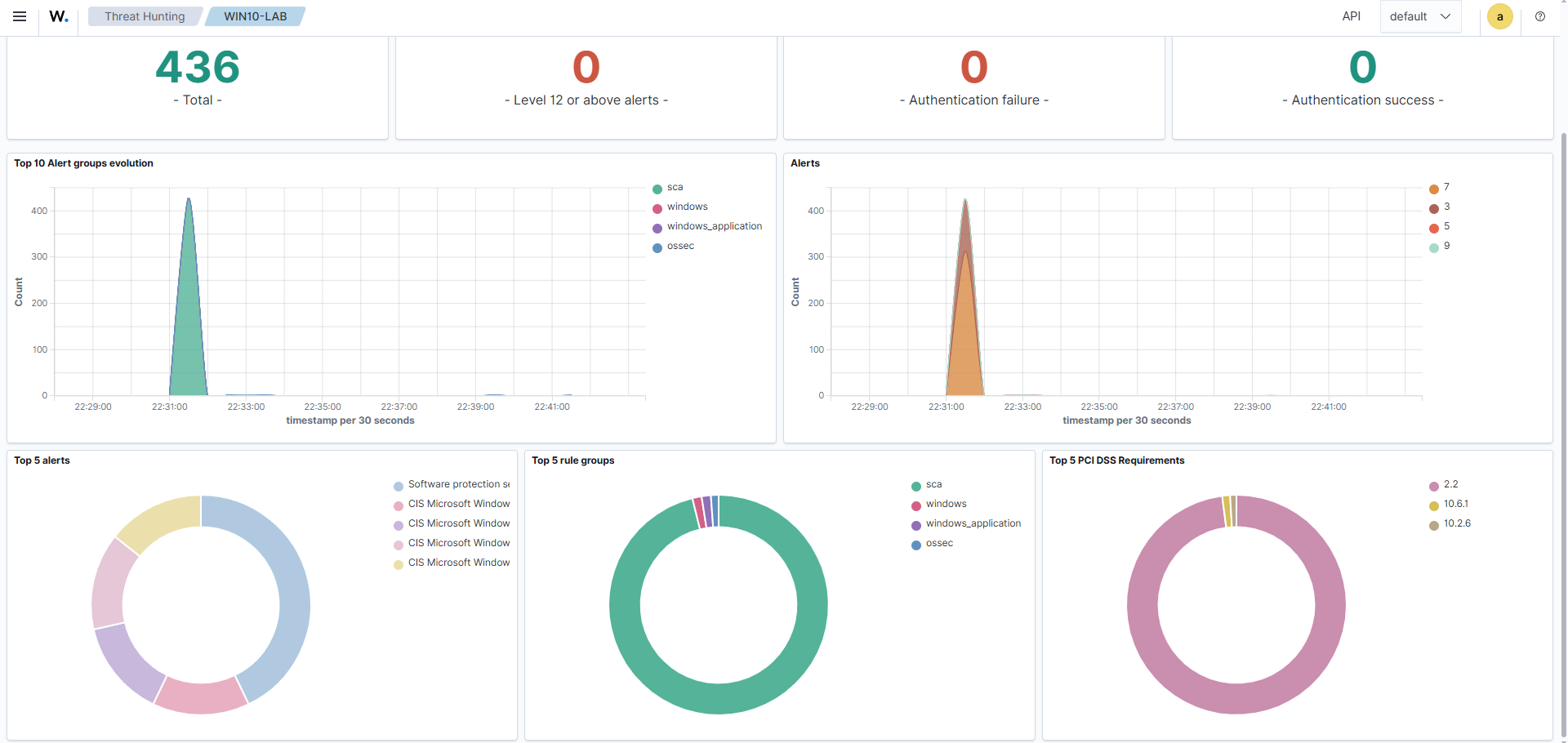

✅ Threat Hunting

✅ 实时检测与事件响应

✅ MITRE ATT&CK 映射

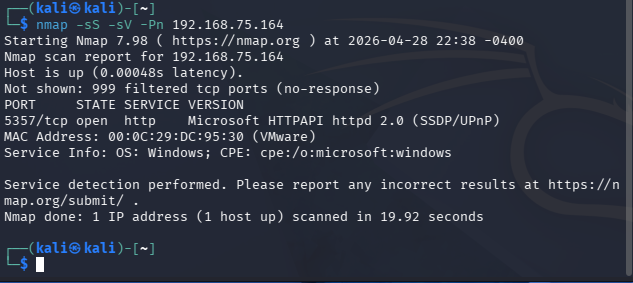

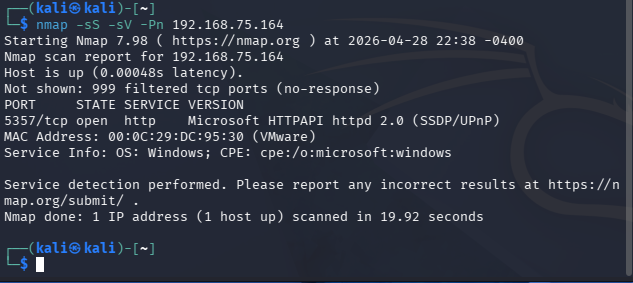

✅ 使用 Nmap 从 Kali Linux 进行攻击性扫描

✅ 告警可视化与合规性

## 🎯 已实现的用例

* 从 Kali 向 Windows 发起 Nmap 扫描

* Windows 事件监控

* 活动 agent 验证

* MITRE ATT&CK 检测 (T1562.001)

* Microsoft Windows 10 CIS Benchmark

## 📸 证据

### Threat Hunting

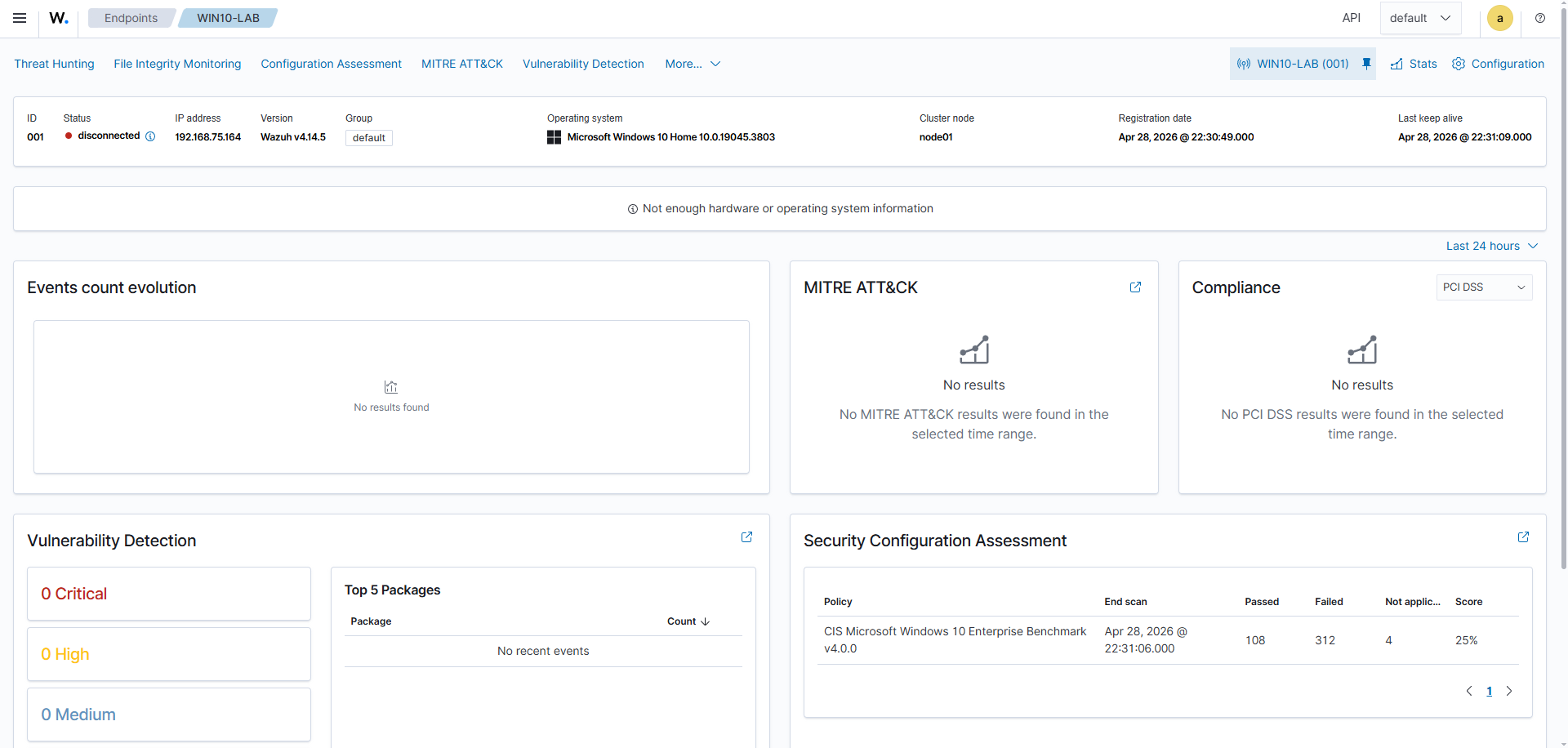

### 活动 Windows Agent

### CIS Benchmark

### Kali Nmap 扫描

## 🚀 如何部署

1. 将官方 Wazuh OVA 导入 VMware。

2. 创建 Windows 10 虚拟机。

3. 在 Windows 中安装 Wazuh agent。

4. 将 agent 连接到服务器。

5. 生成事件并从 Dashboard 进行监控。

## 📚 使用的技术

* Wazuh

* VMware Workstation

* Windows 10

* Kali Linux

* Nmap

## 🔮 未来改进

* Sysmon 集成

* Sigma 规则

* Active Directory 监控

* PowerShell 检测

* 自定义 Wazuh 规则

# 🇺🇸 English

## 📌 描述

Wazuh-SOC-Lab 是一个专注于 Blue Team / SOC 运营的实用网络安全实验室,旨在用于在虚拟化环境中进行监控、事件检测和安全分析。

该实验室使用 VMware 和真实的安全技术构建,以模拟小型企业环境。

## 🖧 实验室拓扑

```

Kali Linux (Attacker)

↓

Windows 10 Endpoint

↓

Wazuh SIEM / Dashboard

```

## 🎯 MITRE ATT&CK 检测

实验室在测试和监控活动中成功生成了映射到 MITRE ATT&CK 框架的检测。

## 🧱 实验室架构

* 🔹 Wazuh Server (Manager + Dashboard)

* 🔹 受监控的 Windows 10 Endpoint

* 🔹 Kali Linux(攻击模拟与扫描)

## 🔍 展示的能力

✅ Windows agent 集成

✅ Security Configuration Assessment

✅ Threat Hunting

✅ 实时检测

✅ MITRE ATT&CK 映射

✅ 使用 Nmap 进行攻击性扫描

✅ 告警可视化与合规性

## 🎯 用例

* Kali 使用 Nmap 扫描 Windows

* Windows 事件监控

* 活动 agent 验证

* MITRE ATT&CK 检测 (T1562.001)

* CIS Benchmark 审查

## 📸 证据

### Threat Hunting

### 活动 Agent

### CIS Benchmark

### Kali Nmap 扫描

## 🚀 部署

1. 将官方 Wazuh OVA 导入 VMware。

2. 创建 Windows 10 虚拟机。

3. 安装 Wazuh Agent。

4. 将 endpoint 连接到服务器。

5. 生成事件并通过 dashboard 进行监控。

## 📚 技术

* Wazuh

* VMware

* Windows 10

* Kali Linux

* Nmap

## 🔮 未来改进

* Sysmon 集成

* Sigma 规则

* Active Directory 监控

* PowerShell 检测

* 自定义 Wazuh 规则

## 👨💻 作者

由 CiberSecurity-H 创建,作为实用网络安全学习和作品集开发的一部分。

标签:Anthropic, CIS基准, CTI, MITRE ATT&CK映射, Nmap扫描, SOC实验室, Threat Hunting, VMware虚拟化, Wazuh, Windows终端, 事件检测, 安全配置评估, 攻击模拟, 端点安全, 网络安全实验室, 补丁管理, 驱动签名利用