Farhana330/cloud-soc-incident-response-aws

GitHub: Farhana330/cloud-soc-incident-response-aws

基于 AWS 原生服务构建的云安全运营中心,实现多层日志监控、实时告警和自动化事件响应。

Stars: 0 | Forks: 0

# AWS 云端 SOC – 日志监控与事件响应

**基于 AWS 的云 SOC 日志监控与事件响应环境的设计与实现**

一个使用 AWS 构建的原生云安全运营中心 (SOC),用于检测、分析和响应实时安全威胁,无需依赖传统的 SIEM 解决方案。

## 项目概述

本项目展示了如何使用 AWS 原生服务来设计和实现基于云的安全运营中心 (SOC)。该系统在云环境的多个层级中提供了集中式日志记录、实时检测、告警和事件响应功能。

## 目标

本项目的目标是在 AWS 中构建一个实用且具有成本效益的 SOC 环境,该环境能够:

* 监控来自多个数据源的日志

* 检测可疑活动

* 生成实时告警

* 支持自动化和手动的事件响应

## 系统架构

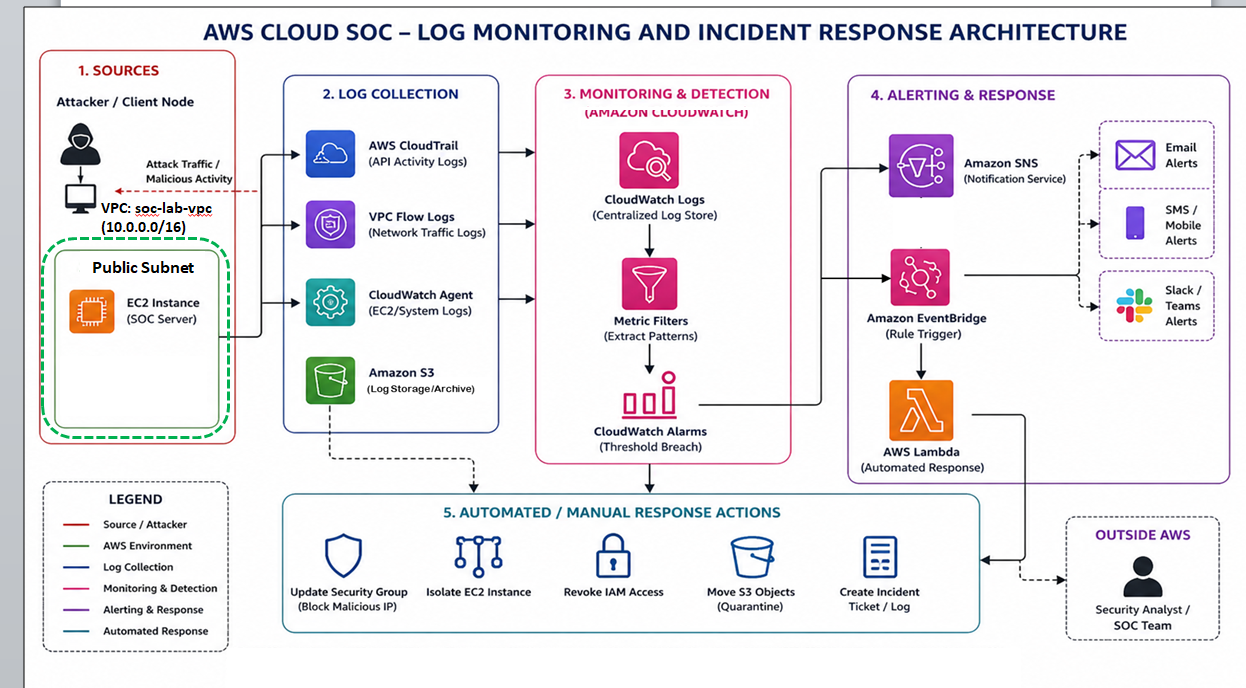

该架构遵循结构化的 SOC 流水线,收集来自多个数据源的日志,使用 CloudWatch 进行分析,并用于触发告警和响应动作。自动化响应通过 AWS Lambda 和 EventBridge 处理,而手动调查则由 SOC 分析师执行。此设计遵循多层安全监控方法,兼具自动化和手动响应能力。

## 检测与响应工作流

攻击 → 日志收集 → 检测 (指标筛选器) → 告警 (CloudWatch Alarm + SNS) → 响应 (Lambda / 手动)

## 所使用的 AWS 服务

* Amazon EC2 (SOC 服务器)

* Amazon VPC (公有子网)

* AWS CloudTrail (API 活动监控)

* VPC Flow Logs (网络流量监控)

* Amazon CloudWatch (日志监控和告警)

* Amazon SNS (告警通知)

* AWS Lambda (自动化响应)

* Amazon EventBridge (基于事件的触发)

* Amazon S3 (日志存储和归档)

* AWS IAM (访问控制)

## 模拟的攻击场景

1. 未授权的 SSH 访问

2. SSH 暴力破解攻击

3. 端口扫描攻击

4. 安全配置错误 (公开 SSH 访问)

5. SYN Flood / DoS 模拟

6. 可疑 API 活动 (IAM 权限提升)

7. 数据外泄 (S3 GetObject)

## 日志来源

* CloudTrail → API 级别日志

* VPC Flow Logs → 网络级别日志

* CloudWatch 代理 → 操作系统级别日志 (`/var/log/secure`)

## 多层检测

本项目实施了一项多层检测策略:

* API 层 → AWS CloudTrail

* 网络层 → VPC Flow Logs

* 主机层 → CloudWatch 代理日志

这确保了在整个云环境中的全面可见性。

## 检测机制

* CloudWatch 日志组存储所有日志

* 指标筛选器识别可疑模式:

* `REJECT` (被阻止的流量)

* `REJECT AND TCP` (端口扫描)

* `Failed password` (SSH 暴力破解)

* `AttachUserPolicy` (IAM 滥用)

* `GetObject` (S3 数据访问)

* 当超出阈值时,CloudWatch 告警会触发警报

## 告警

* 使用 Amazon SNS 生成警报

* 通知通过以下方式发送:

* 电子邮件

* (可选) 短信或其他集成

## 自动化响应

自动化响应使用 AWS Lambda 和 EventBridge 实现,以实时遏制威胁。

示例动作包括:

* 移除不安全的 SSH 规则 (`0.0.0.0/0`)

* 封禁恶意 IP 地址

* 更新安全组配置

这展示了一种基于预定义条件的静态自动化响应方法。

## 手动响应

手动事件响应动作包括:

* 撤销 IAM 权限

* 调查可疑的 API 活动

* 限制 S3 访问

* 执行验证和核实

## 事件响应框架

事件响应遵循:

**NIST SP 800-61 (计算机安全事件处理指南)**

阶段:

* 准备

* 检测与分析

* 遏制

* 根除与恢复

* 事件后活动

## 项目亮点

* 多层检测 (API、网络、主机)

* 使用 CloudWatch 和 SNS 进行实时告警

* 使用 Lambda 和 EventBridge 进行自动化响应

* 基于 NIST 的事件响应方法论

* 真实世界云攻击的实用模拟

## 检测证据样本

请参阅 `screenshots/` 文件夹以查看:

* 攻击模拟输出

* CloudWatch 警报

* SNS 警报通知

* 自动化响应验证

## 主要特性

* 跨多个 AWS 服务的集中式日志记录

* 使用 CloudWatch 进行实时检测

* 使用 SNS 进行告警

* 使用 Lambda 进行自动化响应

* 同时支持自动化和手动事件处理

## 局限性

* 自动化响应是静态的 (预定义规则)

* 没有动态的攻击者识别

* 没有完整的 SIEM 集成

## 未来改进

* 实施动态自动化响应

* 集成 AWS GuardDuty

* 添加 SIEM 工具 (Splunk / Microsoft Sentinel)

* 使用基于行为的检测

* 实施自动化响应剧本

## 项目结构

```

Cloud-SOC-AWS-Capstone/

├── architecture/

├── diagrams/

├── screenshots/

├── lambda-code/

├── commands/

└── report/

```

## 作者

**Farhana Ahmed**

网络安全毕业生 – 百年理工学院

GitHub: https://github.com/Farhana330/cloud-soc-incident-response-aws

标签:Amazon EC2, Amazon SNS, API监控, AWS, AWS Lambda, CloudTrail, CloudWatch, DevSecOps, DPI, EventBridge, Metric Filters, VPC Flow Logs, 上游代理, 云安全项目, 安全告警, 安全架构, 安全运营中心, 实时威胁检测, 无SIEM架构, 漏洞利用检测, 漏洞探索, 网络安全, 网络映射, 网络流量分析, 自动化响应, 蜜罐与监控, 隐私保护, 集中式日志