0xbitx/DEDSEC_PWN2PDF

GitHub: 0xbitx/DEDSEC_PWN2PDF

一款基于 Linux 的红队社工工具,通过生成伪装为 PDF 的恶意 .desktop 文件,在受害者双击时静默执行 payload 并同时打开合法 PDF 掩盖攻击行为。

Stars: 0 | Forks: 0

PWN2PDF

一款基于 Linux 的工具,可将你的 payload 伪装为 PDF,从而在 Linux 系统上静默执行。

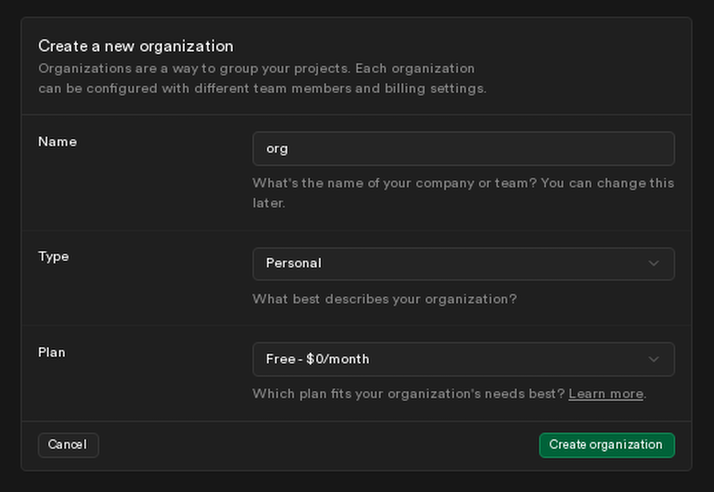

### 描述 PWN2PDF 是一款基于 Linux 的红队工具。它会生成一个伪装成标准 PDF 文件的恶意桌面启动器。当毫无防备的受害者双击该文件时,系统会将其作为 .desktop 应用程序执行,而不是将其视为真正的 PDF。随后,该启动器会同时执行两项操作:下载并打开一个合法的 PDF 文档以维持正常行为的假象,同时在后台静默获取并执行攻击者提供的 payload。由于受害者的注意力会被真实的 PDF 所吸引,payload 得以在不破坏受害者体验的情况下运行。本工具仅限在获得明确书面授权的受控环境中使用。 ### 主要特性: - **多 Payload 支持**:支持二进制、bash、python、reverse shell 和 Metasploit payload - **受控的 Payload 托管**:集成了 Supabase 文件上传系统,用于受控的数据库管理 - **零依赖架构**:纯 Python 实现,除标准模块外无需任何外部库 ## 设置 SUPABASE * 访问:https://supabase.com/dashboard/new * 创建组织 (org, personal)

* 创建组织 (org, personal)

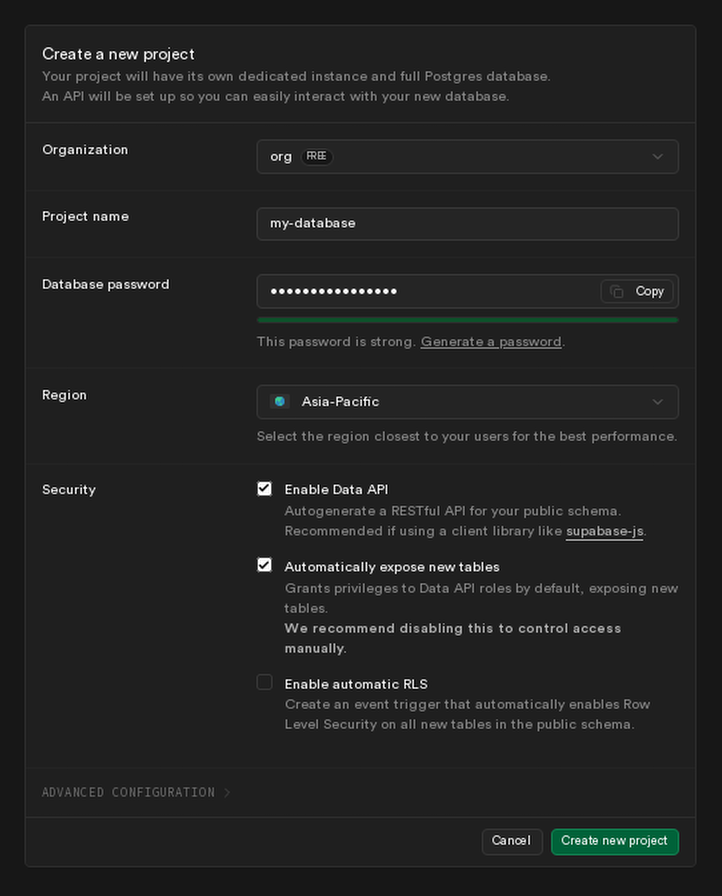

* 启用 (Enable Data API) 和 (Automatically expose new tables)

* 启用 (Enable Data API) 和 (Automatically expose new tables)

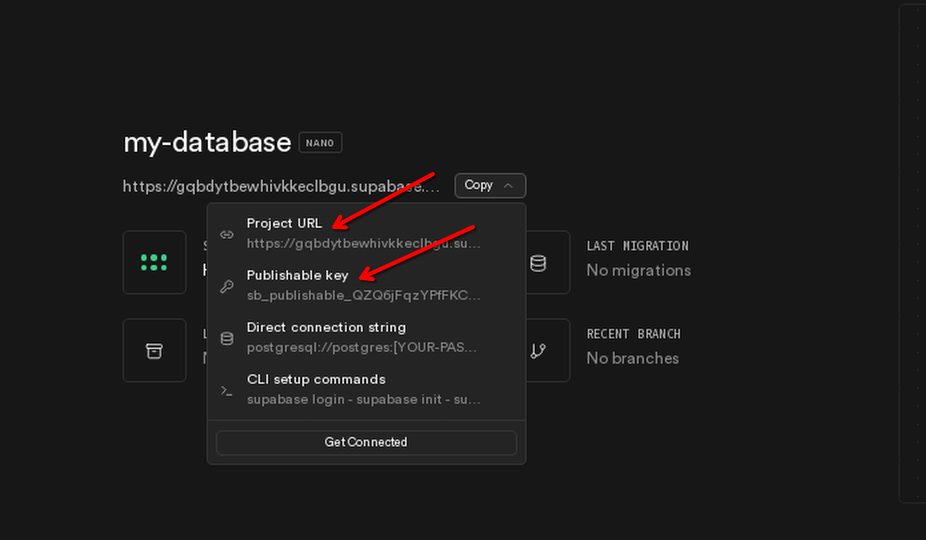

* 复制 Product URL 和 Publishable Key

* 复制 Product URL 和 Publishable Key

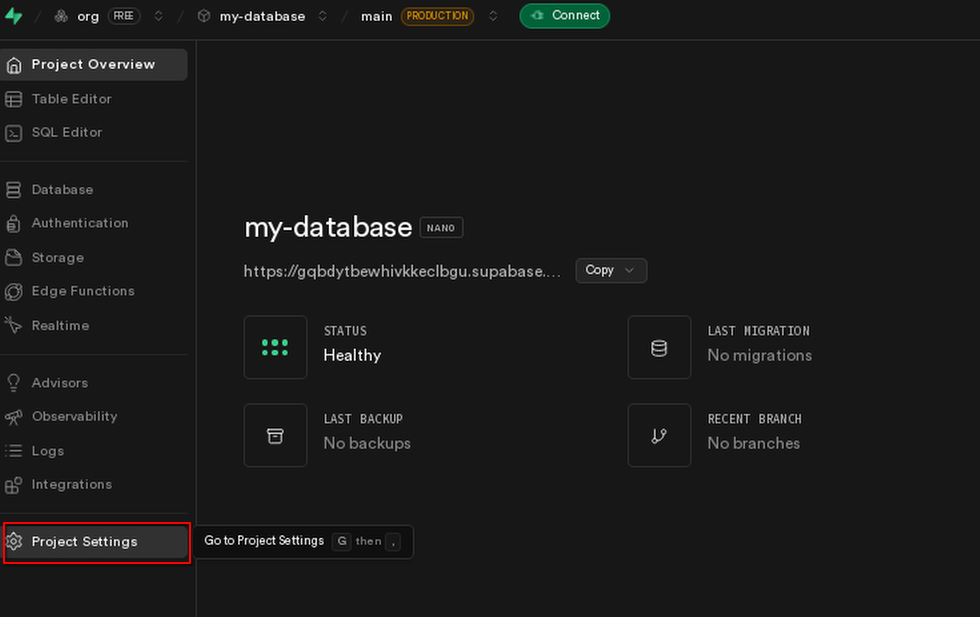

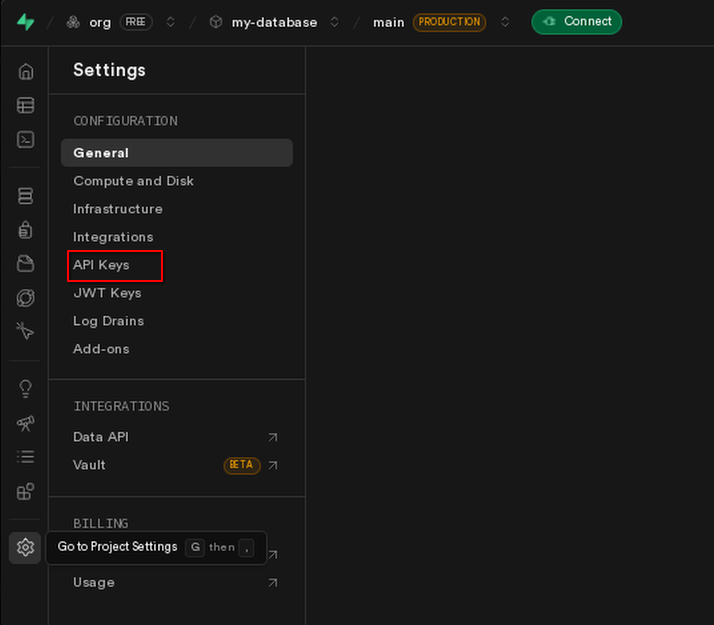

* 进入 Project Settings

* 进入 Project Settings

* 选择 API Keys

* 选择 API Keys

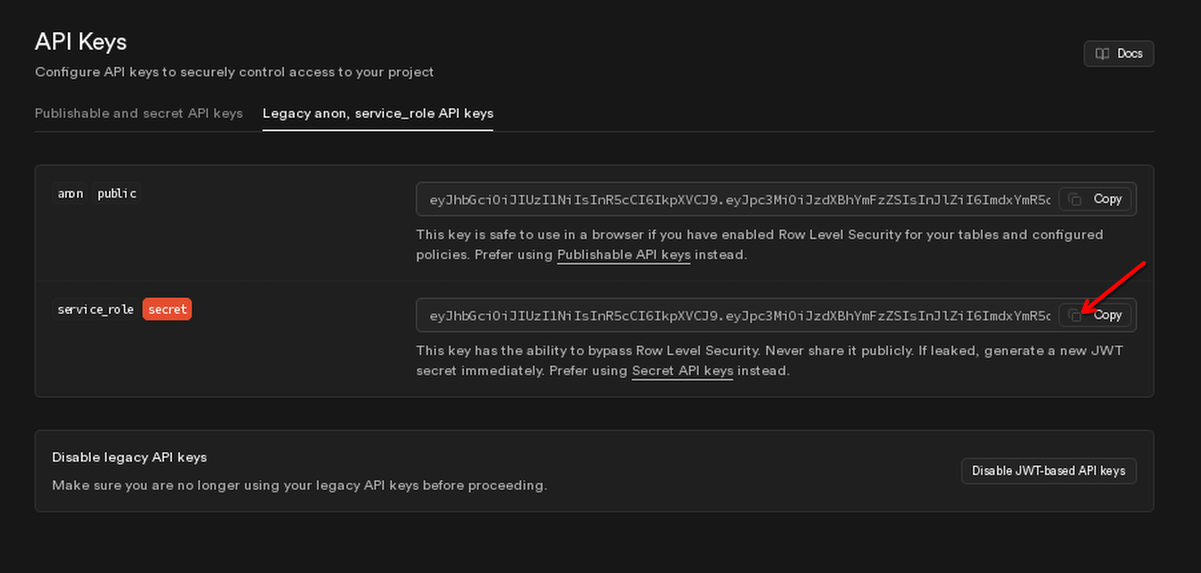

* 复制 Service role secret

* 复制 Service role secret

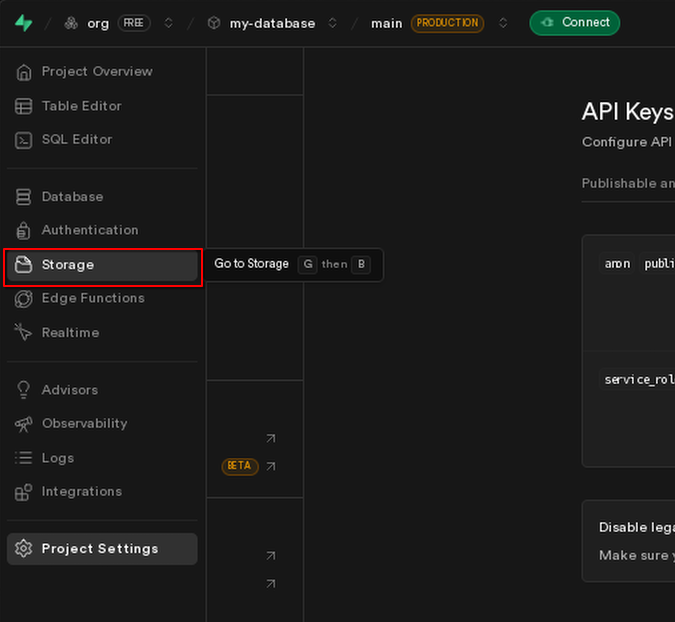

* 进入 Storage

* 进入 Storage

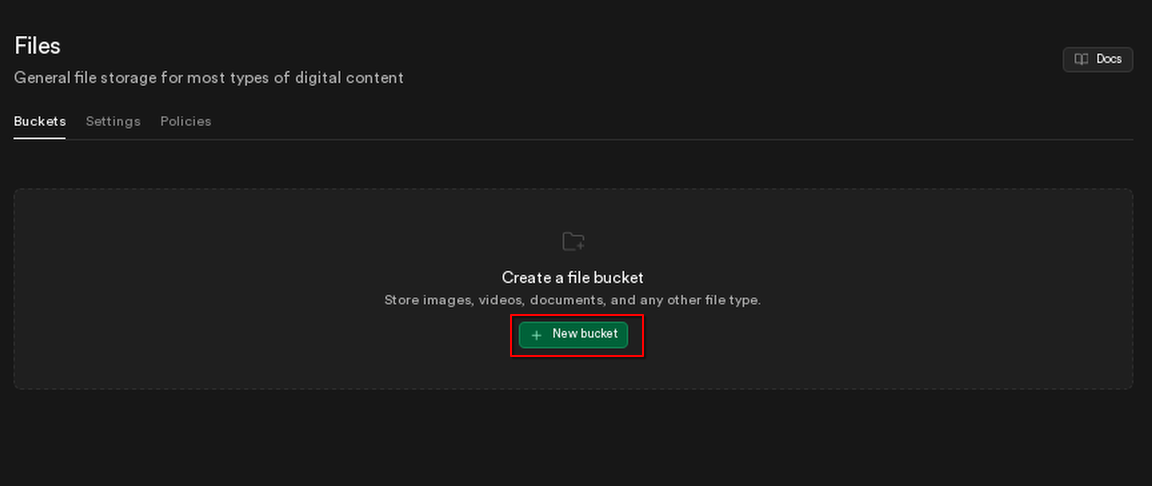

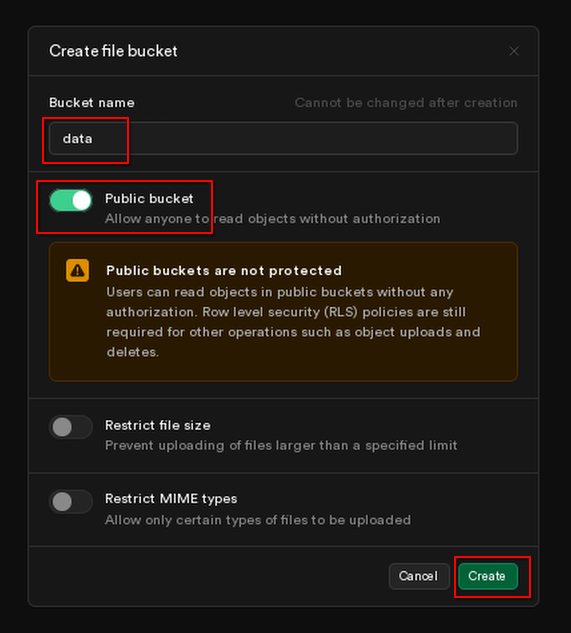

* 点击 New bucket

* 点击 New bucket

* 将 "data" 作为存储桶名称,启用 public bucket,然后点击 Create。

然后使用你的 Project URL、Publishable key 和 service role secret 更新你的 config.json 文件。

### 示例:

```

{

"SUPABASE_URL": "https://gqbdetbewhevkksclbfu.supabase.co",

"SUPABASE_KEY": "sb_publishable_TvQ2jFqzrPfsKC-krVrwqA_g_xjy9GM",

"SUPABASE_SERVICE_KEY": "eyJHbgcrOeJIUsI2NiIsInR3cCI6IkpXcCJ9.eyJpc311OilzeXBhymFrZSIsInJlZiI6ImdxYmR5dGJld2hpdmtrZWNsYmd14iwicm9sZSI6InNlcnZpY2Vfcm9sZSIs3mlhdCI2MTc3NzkyMDk4OCwiZXhwIjoyMDkzNDk2OTg4fQ.L4wdbD3QgDv2NHlP6ZU53wpI2jlLZ0TQXfq6vy7VB_A"

}

```

### 安装说明

```

git clone https://github.com/0xbitx/DEDSEC_PWN2PDF.git

cd DEDSEC_PWN2PDF

chmod +x dedsec-pwn2pdf

./dedsec-pwn2pdf

```

### 测试环境

* Kali Linux

* Parrot OS

## 法律免责声明

本工具仅用于教育和安全研究目的。未经授权的使用在您所在的司法管辖区可能是非法的。作者对本工具的任何滥用不承担责任。

* 将 "data" 作为存储桶名称,启用 public bucket,然后点击 Create。

然后使用你的 Project URL、Publishable key 和 service role secret 更新你的 config.json 文件。

### 示例:

```

{

"SUPABASE_URL": "https://gqbdetbewhevkksclbfu.supabase.co",

"SUPABASE_KEY": "sb_publishable_TvQ2jFqzrPfsKC-krVrwqA_g_xjy9GM",

"SUPABASE_SERVICE_KEY": "eyJHbgcrOeJIUsI2NiIsInR3cCI6IkpXcCJ9.eyJpc311OilzeXBhymFrZSIsInJlZiI6ImdxYmR5dGJld2hpdmtrZWNsYmd14iwicm9sZSI6InNlcnZpY2Vfcm9sZSIs3mlhdCI2MTc3NzkyMDk4OCwiZXhwIjoyMDkzNDk2OTg4fQ.L4wdbD3QgDv2NHlP6ZU53wpI2jlLZ0TQXfq6vy7VB_A"

}

```

### 安装说明

```

git clone https://github.com/0xbitx/DEDSEC_PWN2PDF.git

cd DEDSEC_PWN2PDF

chmod +x dedsec-pwn2pdf

./dedsec-pwn2pdf

```

### 测试环境

* Kali Linux

* Parrot OS

## 法律免责声明

本工具仅用于教育和安全研究目的。未经授权的使用在您所在的司法管辖区可能是非法的。作者对本工具的任何滥用不承担责任。标签:.desktop文件, DNS 解析, ESC8, IP 地址批量处理, Payload伪装, PDF伪装, Python, Supabase, 二进制载荷, 初始访问, 反弹Shell, 后门, 恶意桌面快捷方式, 搜索语句(dork), 攻击模拟, 数据展示, 无依赖, 无后门, 社会工程学, 红队, 网络信息收集, 逆向工具, 静默执行, 驱动签名利用