PhantomBanditX/Threat-Hunting-Scenario-Data-Exfiltration-

GitHub: PhantomBanditX/Threat-Hunting-Scenario-Data-Exfiltration-

一份完整的威胁狩猎实战场景文档,演示如何利用 MDE 和 KQL 查询逐步检测内部员工数据暂存与潜在泄露行为,覆盖从事件发现到响应处置的全流程。

Stars: 0 | Forks: 0

# 威胁狩猎:内部数据泄露检测

## 1. 准备阶段

### 场景

一名在敏感部门工作的员工 **John Doe** 最近被纳入了绩效改进计划 (PIP)。在表现出异常行为后,管理层担心 John 可能计划窃取专有信息然后辞职。

**描述:**

- **John** 在其设备上拥有**管理员权限**。

- 他使用哪些应用程序不受限制。

**任务:**

- 调查 John 在其公司设备 **`cyberclaw-vm`** 上的活动。

**目标:**

- 确定 John 是否可能试图将敏感数据压缩或泄露到私有驱动器。

### 使用的组件、工具和技术

- **云环境:** Microsoft Azure (VM-Windows 目标机器)

- **威胁检测平台:** Microsoft Defender for Endpoint (MDE)

## 2. 检测与分析

### **文件检查**

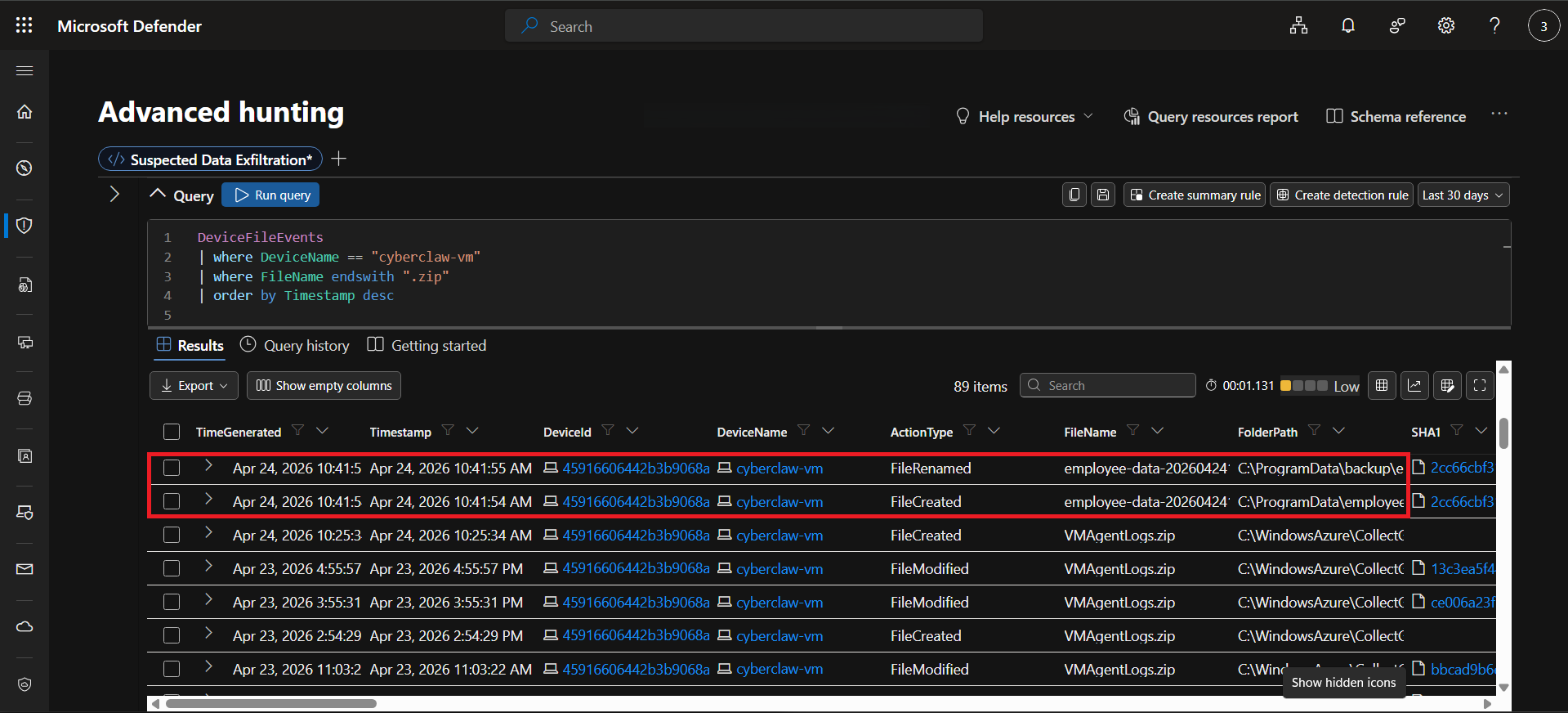

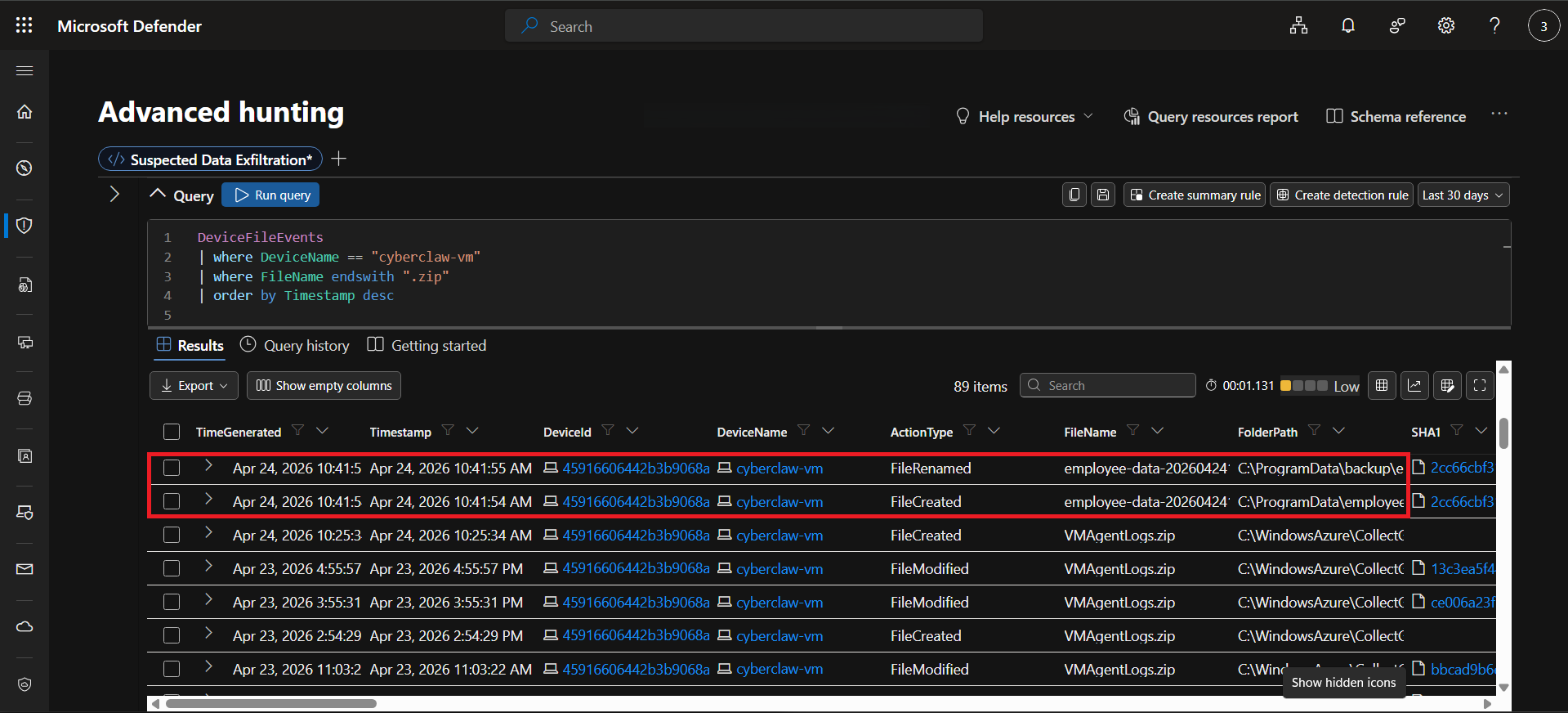

我搜索了 MDE 的 DeviceFileEvents 中关于 `.zip` 文件的活动。

```

DeviceFileEvents

| where DeviceName == "cyberclaw-vm"

| where FileName endswith ".zip"

| order by Timestamp desc

```

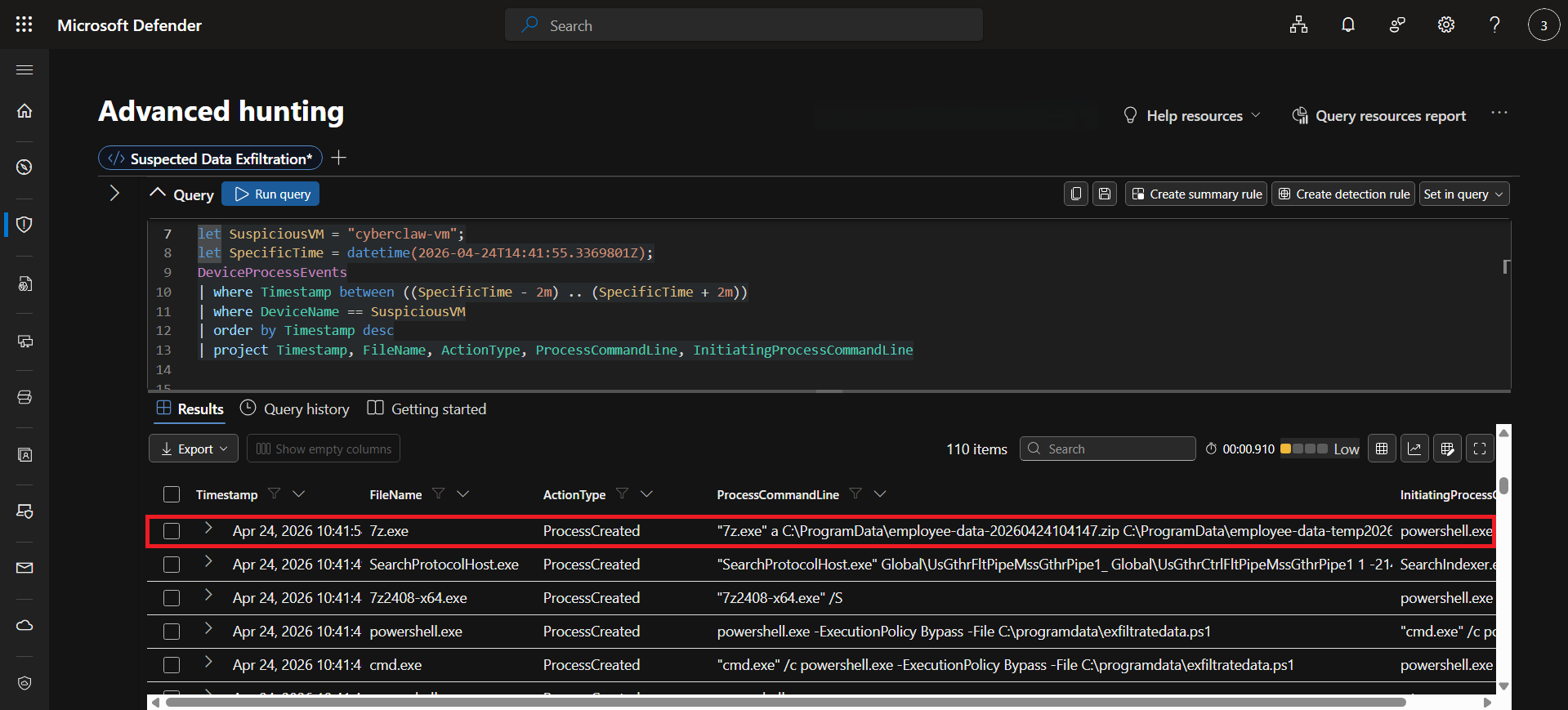

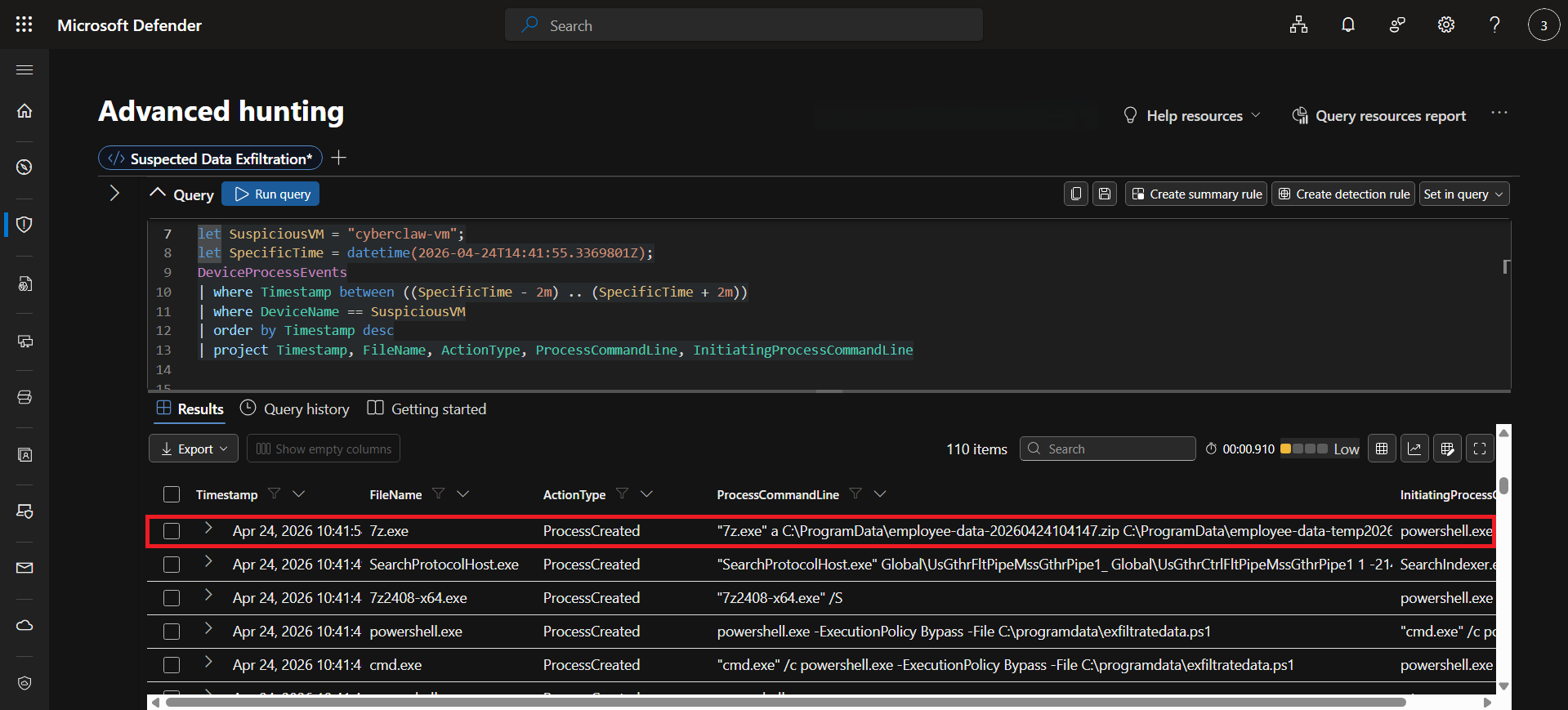

发现:结果显示了常规的归档模式:在 `backup` 文件夹中创建并重命名了文件。 #### `捕获的时间戳: 2026-04-24T14:41:55.3369801Z` ### **进程活动分析** 使用从 `.zip` 文件创建事件中捕获的时间戳,我查询了 `DeviceProcessEvents` 表中两分钟时间窗口内的任何进程活动,以确定是什么创建了该归档文件。 ``` let SuspiciousVM = "cyberclaw-vm"; let SpecificTime = datetime(2026-04-24T14:41:55.3369801Z); DeviceProcessEvents | where Timestamp between ((SpecificTime - 2m) .. (SpecificTime + 2m)) | where DeviceName == SuspiciousVM | order by Timestamp desc | project Timestamp, FileName, ActionType, ProcessCommandLine, InitiatingProcessCommandLine ```

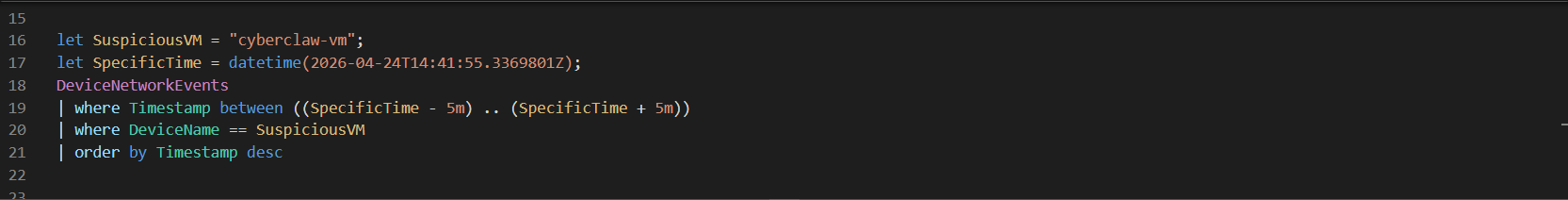

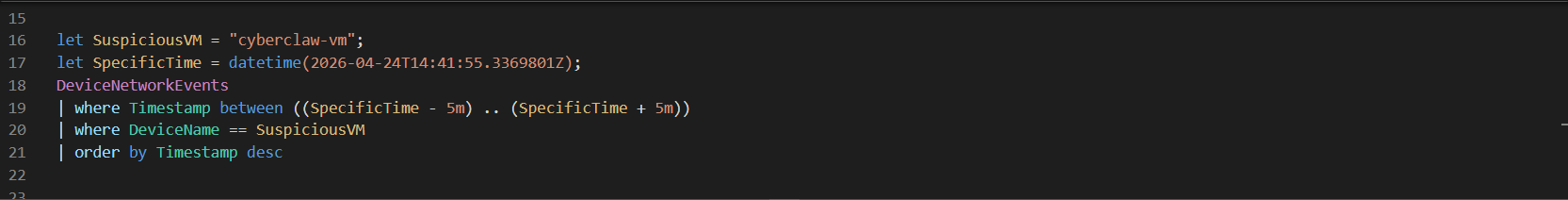

发现:一个 PowerShell 脚本静默安装了 `7zip`,然后使用它压缩了员工数据。 ### **网络泄露路径审查** 我分析了在已识别事件前后五分钟内的网络事件,以检查是否有任何表明数据泄露的出站连接。 ``` let SuspiciousVM = "cyberclaw-vm"; let SpecificTime = datetime(2026-04-24T14:41:55.3369801Z); DeviceNetworkEvents | where Timestamp between ((SpecificTime - 5m) .. (SpecificTime + 5m)) | where DeviceName == SuspiciousVM | order by Timestamp desc ```

Findings: No outbound connections to external IP addresses, cloud storage domains, or unauthorized destinations were observed. ### **MITRE ATT&CK 映射:战术、技术和程序 (TTPs)** - [T1059.001 – 命令和脚本解释器: PowerShell](https://attack.mitre.org/techniques/T1059/001/) - [T1560.001 – 归档收集的数据: 通过实用程序归档](https://attack.mitre.org/techniques/T1560/001/) - [T1105 – 入站工具传输](https://attack.mitre.org/techniques/T1105/) - [T1074.001 – 数据暂存: 本地数据暂存](https://attack.mitre.org/techniques/T1074/001/) - [T1564.001 — 隐藏文件和目录](https://attack.mitre.org/techniques/T1564/001/) ## 3. 响应 关于通过 PowerShell 脚本创建归档的发现已报告给该员工的管理层。未发现数据泄露的确凿证据,监控仍保持活跃状态,等待管理层的进一步指示。 ## 4. 文档记录 发现: - 执行 PowerShell 脚本 - 安装 `7zip` - 员工数据被压缩为 `.zip` - 归档文件被移动到隐藏文件夹 ## 5. 改进 - 阻止未经授权的工具(例如,通过 App Control 阻止 `7-Zip`) - 为可疑的 PowerShell 执行、Zip 文件活动、静默安装设置警报 - 定义明确的隔离标准:如果确认或正在进行数据泄露,则进行隔离 - 按部门/角色建立正常归档行为的基线 ## 🧾总结 用户 `cyberclaw-vm` 通过 PowerShell 安装了 `7-Zip`,将员工数据压缩成 ZIP 归档文件,并将其移动到 ProgramData 的 `backup` 文件夹中。未检测到数据泄露。该行为与数据暂存一致,因此发现已上报给管理层,监控仍保持活跃状态。 ## 参考资料 - [NIST SP 800-61r3](https://nvlpubs.nist.gov/nistpubs/SpecialPublications/NIST.SP.800-61r2.pdf)

发现:结果显示了常规的归档模式:在 `backup` 文件夹中创建并重命名了文件。 #### `捕获的时间戳: 2026-04-24T14:41:55.3369801Z` ### **进程活动分析** 使用从 `.zip` 文件创建事件中捕获的时间戳,我查询了 `DeviceProcessEvents` 表中两分钟时间窗口内的任何进程活动,以确定是什么创建了该归档文件。 ``` let SuspiciousVM = "cyberclaw-vm"; let SpecificTime = datetime(2026-04-24T14:41:55.3369801Z); DeviceProcessEvents | where Timestamp between ((SpecificTime - 2m) .. (SpecificTime + 2m)) | where DeviceName == SuspiciousVM | order by Timestamp desc | project Timestamp, FileName, ActionType, ProcessCommandLine, InitiatingProcessCommandLine ```

发现:一个 PowerShell 脚本静默安装了 `7zip`,然后使用它压缩了员工数据。 ### **网络泄露路径审查** 我分析了在已识别事件前后五分钟内的网络事件,以检查是否有任何表明数据泄露的出站连接。 ``` let SuspiciousVM = "cyberclaw-vm"; let SpecificTime = datetime(2026-04-24T14:41:55.3369801Z); DeviceNetworkEvents | where Timestamp between ((SpecificTime - 5m) .. (SpecificTime + 5m)) | where DeviceName == SuspiciousVM | order by Timestamp desc ```

Findings: No outbound connections to external IP addresses, cloud storage domains, or unauthorized destinations were observed. ### **MITRE ATT&CK 映射:战术、技术和程序 (TTPs)** - [T1059.001 – 命令和脚本解释器: PowerShell](https://attack.mitre.org/techniques/T1059/001/) - [T1560.001 – 归档收集的数据: 通过实用程序归档](https://attack.mitre.org/techniques/T1560/001/) - [T1105 – 入站工具传输](https://attack.mitre.org/techniques/T1105/) - [T1074.001 – 数据暂存: 本地数据暂存](https://attack.mitre.org/techniques/T1074/001/) - [T1564.001 — 隐藏文件和目录](https://attack.mitre.org/techniques/T1564/001/) ## 3. 响应 关于通过 PowerShell 脚本创建归档的发现已报告给该员工的管理层。未发现数据泄露的确凿证据,监控仍保持活跃状态,等待管理层的进一步指示。 ## 4. 文档记录 发现: - 执行 PowerShell 脚本 - 安装 `7zip` - 员工数据被压缩为 `.zip` - 归档文件被移动到隐藏文件夹 ## 5. 改进 - 阻止未经授权的工具(例如,通过 App Control 阻止 `7-Zip`) - 为可疑的 PowerShell 执行、Zip 文件活动、静默安装设置警报 - 定义明确的隔离标准:如果确认或正在进行数据泄露,则进行隔离 - 按部门/角色建立正常归档行为的基线 ## 🧾总结 用户 `cyberclaw-vm` 通过 PowerShell 安装了 `7-Zip`,将员工数据压缩成 ZIP 归档文件,并将其移动到 ProgramData 的 `backup` 文件夹中。未检测到数据泄露。该行为与数据暂存一致,因此发现已上报给管理层,监控仍保持活跃状态。 ## 参考资料 - [NIST SP 800-61r3](https://nvlpubs.nist.gov/nistpubs/SpecialPublications/NIST.SP.800-61r2.pdf)

标签:AI合规, Azure, CCTV/网络接口发现, EDR, KQL, Kusto查询语言, MDE, Microsoft Defender for Endpoint, ProjectDiscovery, 企业安全, 内部威胁, 员工监控, 异常行为检测, 微软Defender, 数据保护, 数据渗漏, 数据窃取, 文件监控, 端点检测与响应, 网络安全, 网络资产管理, 脆弱性评估, 脱壳工具, 隐私保护, 高级持续威胁