ayushkp930/Web-Application-Vulnerability-Scanner

GitHub: ayushkp930/Web-Application-Vulnerability-Scanner

基于 Python 和 Flask 的轻量级 Web 漏洞扫描器,自动化检测 XSS、SQL 注入等 OWASP Top 10 常见风险并提供可视化报告。

Stars: 0 | Forks: 0

# 🛡️ Web 应用程序漏洞扫描器 (WAVS)

WAVS 是一个基于 Flask 的轻量级安全工具,旨在自动化 Web 应用程序的漏洞评估。它会抓取目标 URL 以发现输入向量,并启发式地标记常见的 OWASP Top 10 风险。

## 📸 项目展示(截图)

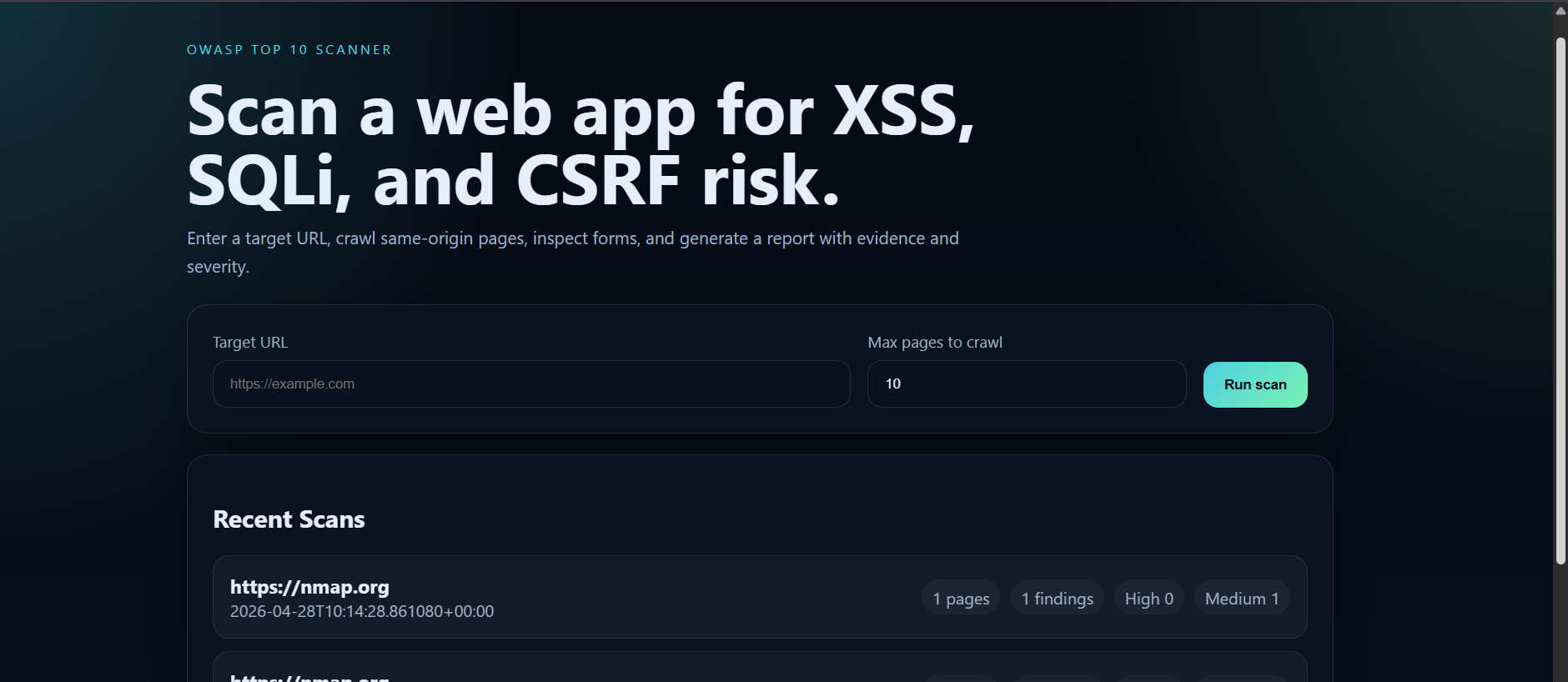

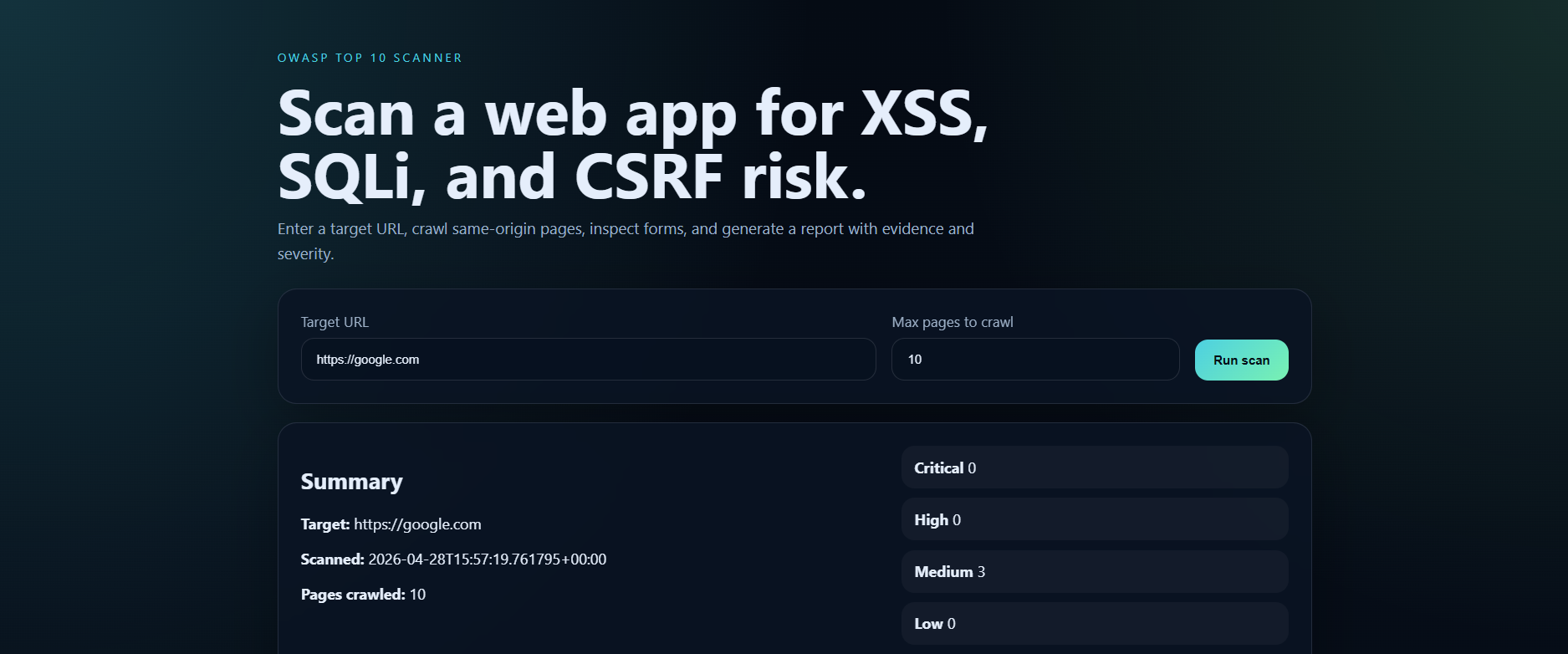

### 🖥️ 仪表板与监控

用于配置目标 URL 和可视化实时扫描统计数据的集中式界面。

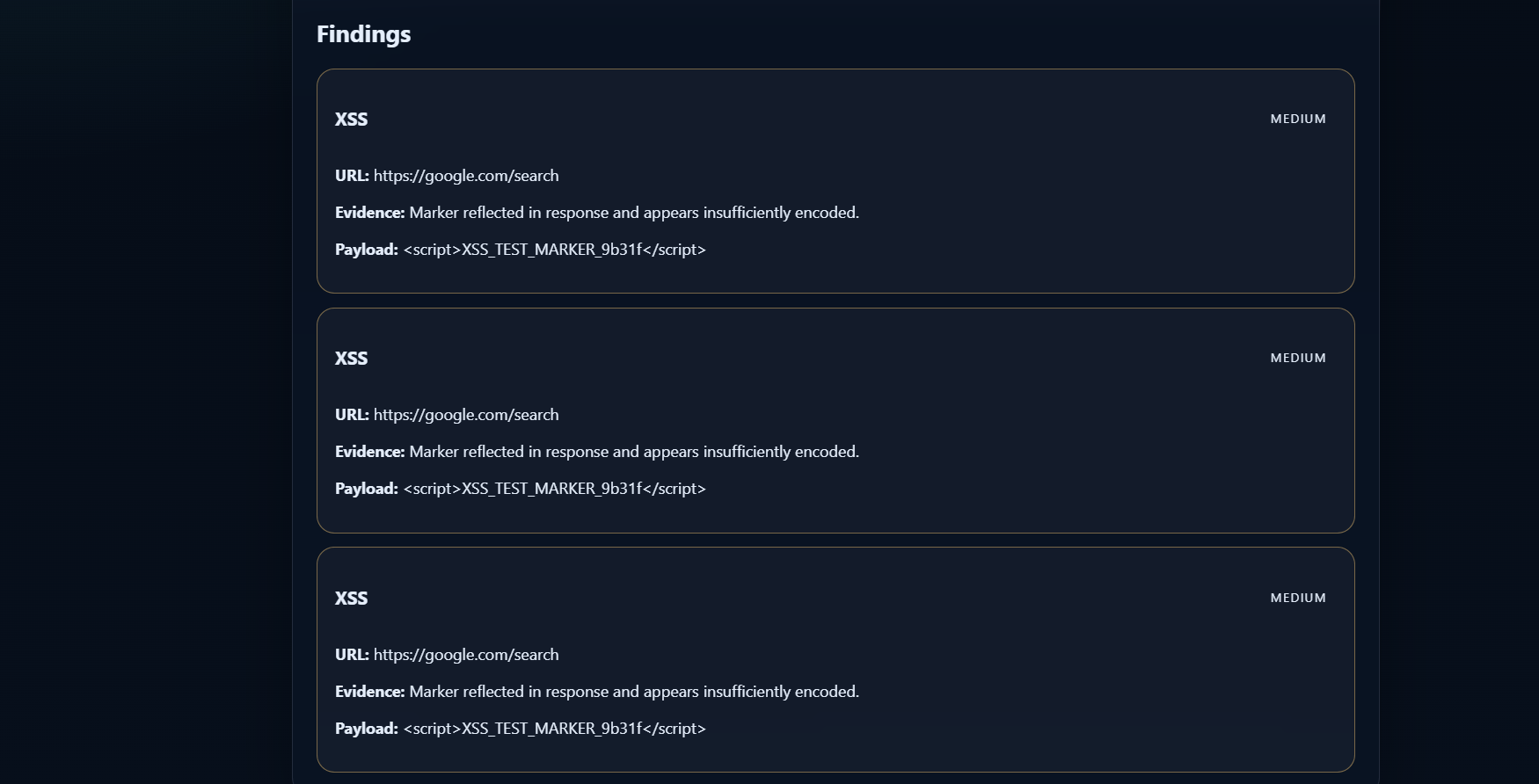

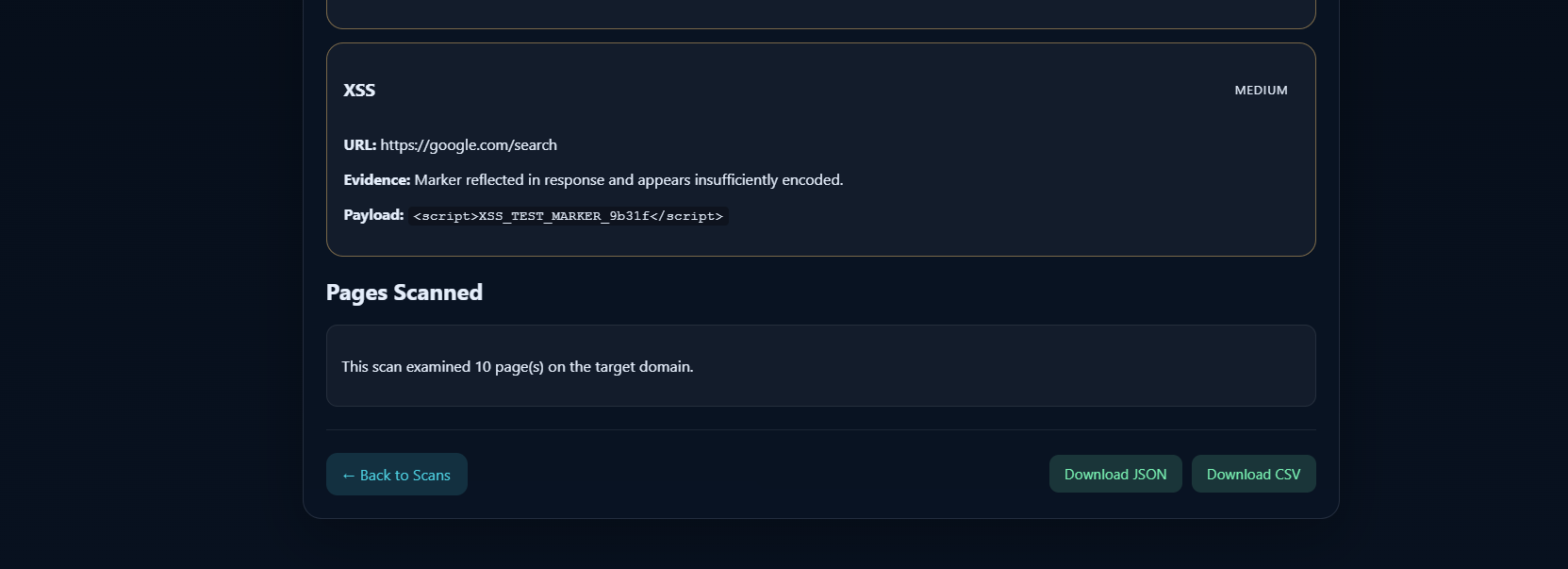

### 🔍 漏洞报告与历史记录

深入查看带有证据的具体发现,并支持导出报告和跟踪历史扫描数据。

## 🔥 主要特性

- **自动爬虫:** 递归发现同源链接并绘制目标的攻击面。

- **安全测试:**

- **反射型 XSS:** 测试输入字段是否存在恶意脚本注入。

- **SQLi 检测:** 识别数据库错误泄露和潜在的 SQL 注入点。

- **Header 分析:** 检测缺失的 CSRF token 和薄弱的安全 Header。

- **报告与存储:** 所有扫描结果均存储在本地 SQLite 数据库中,允许用户将发现导出为 JSON 或 CSV。

## 🛠️ 设置与安装

按照以下步骤在本地机器上运行扫描器:

**1. 克隆仓库:**

`git clone https://github.com/ayushkp930/Web-Application-Vulnerability-Scanner.git`

`cd Web-Application-Vulnerability-Scanner`

**2. 创建虚拟环境:**

`python -m venv venv`

**3. 激活环境:**

- **Windows:** `.\venv\Scripts\activate`

- **Linux/macOS:** `source venv/bin/activate`

**4. 安装依赖:**

`pip install -r requirements.txt`

**5. 启动应用程序:**

`python app.py`

标签:BeEF, C++17, CISA项目, CSRF防护检测, DInvoke, DNS枚举, DOE合作, Flask, HTTP头分析, JSON/CSV, OWASP Top 10, Python, SQLite, Web安全, XSS检测, 加密, 反取证, 安全评估, 报告导出, 攻击面 mapping, 无后门, 漏洞扫描器, 爬虫, 网络安全工具, 网络应用安全, 蓝队分析, 轻量级扫描器, 逆向工具