meetdave-sec/SOC-Detection-Lab

GitHub: meetdave-sec/SOC-Detection-Lab

一个模拟 SOC 安全运营工作流的检测实验室,通过实际攻击复现帮助学习者掌握威胁检测、日志分析和事件响应技能。

Stars: 0 | Forks: 0

# SOC 检测实验室

## 概述

本项目通过检测、分析和报告网络与主机攻击,模拟真实世界的 SOC 工作流程。

该实验室使用 Suricata IDS 和系统日志,演示了攻击者的技术与防御性监控手段。

## 实验环境

- **攻击者:** Kali Linux (192.168.100.5)

- **目标:** Ubuntu Server (192.168.100.4)

- **工具:** Suricata, Nmap, Hydra

- **日志:** Suricata (fast.log), Linux auth.log

## 已实现的场景

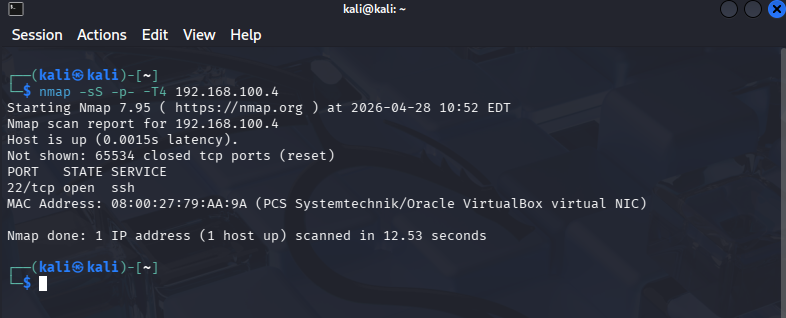

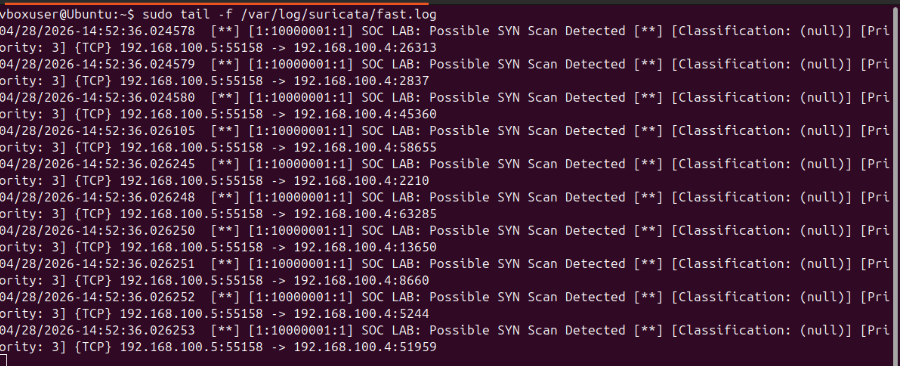

### 1. 端口扫描检测 (基于网络)

- 攻击: Nmap TCP SYN 扫描

- 检测: 自定义 Suricata 规则

- 证据: 数据包级别告警

📸 Nmap 扫描

📸 Suricata 检测

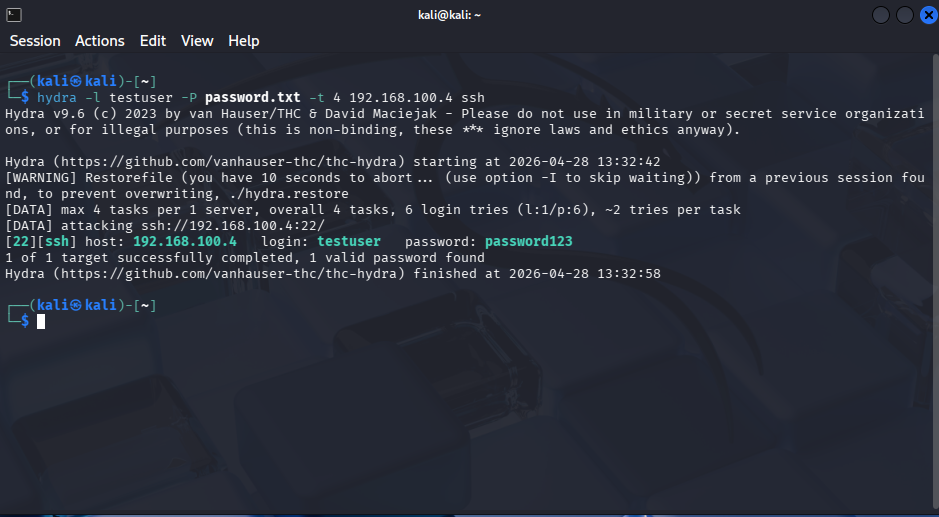

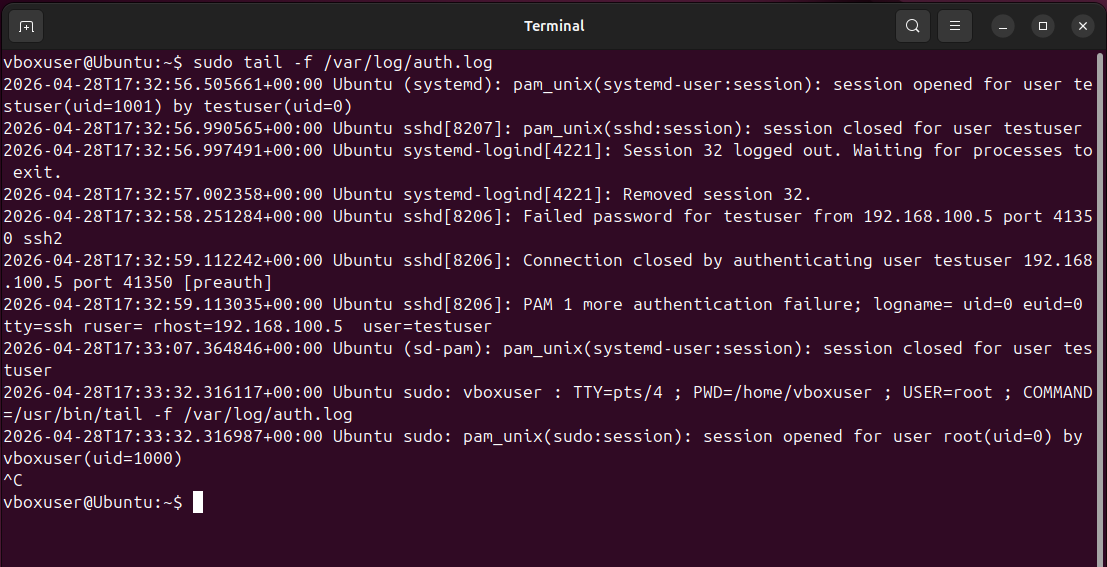

### 2. SSH 暴力破解攻击 (基于主机)

- 攻击: Hydra 密码暴力破解

- 检测: 身份验证日志

- 结果: 成功破解账户

📸 Hydra 攻击

📸 Auth 日志

## 检测方法

本项目演示了两种关键的检测策略:

- **基于网络的检测** (Suricata IDS)

- **基于主机的检测** (Linux 身份验证日志)

它还突出了默认 IDS 规则的局限性,以及进行自定义检测调优的必要性。

## 项目结构

SOC-Detection-Lab/

├── attacks/ # 攻击执行文档

├── logs/ # 日志分析

├── reports/ # 事件报告

├── assets/ # 截图 (证据)

├── configs/ # IDS 规则/配置

└── lab-setup/ # 环境搭建

## 展示技能

- 入侵检测 (IDS)

- 网络流量分析

- 日志分析 (auth.log, Suricata)

- 威胁检测与调查

- 事件报告 (SOC 工作流)

- 理解攻击者技术 (Nmap, Hydra)

## 主要收获

- 默认的 IDS 规则可能无法检测所有的攻击模式

- 自定义检测规则能提升可见性

- 身份验证日志对于检测凭证攻击至关重要

- 弱密码会导致账户被破解

## 总结

该实验室演示了端到端的 SOC 能力,涵盖了从攻击模拟到检测、分析和报告的全过程。

它反映了在真实世界安全运营环境中所需的实用蓝队技能。

标签:AMSI绕过, CTI, Hydra, Linux系统安全, Metaprompt, Nmap, PE 加载器, PoC, SOC分析师, SOC实验室, SSH攻击, Suricata, Web安全, 入侵检测系统, 威胁检测, 安全数据湖, 安全运营中心, 插件系统, 数据统计, 暴力破解, 现代安全运营, 端口扫描, 网络安全, 网络攻防, 网络映射, 自定义规则, 蓝队分析, 虚拟驱动器, 隐私保护, 靶场环境