marchinthesun/ebpf-cve-tracer

GitHub: marchinthesun/ebpf-cve-tracer

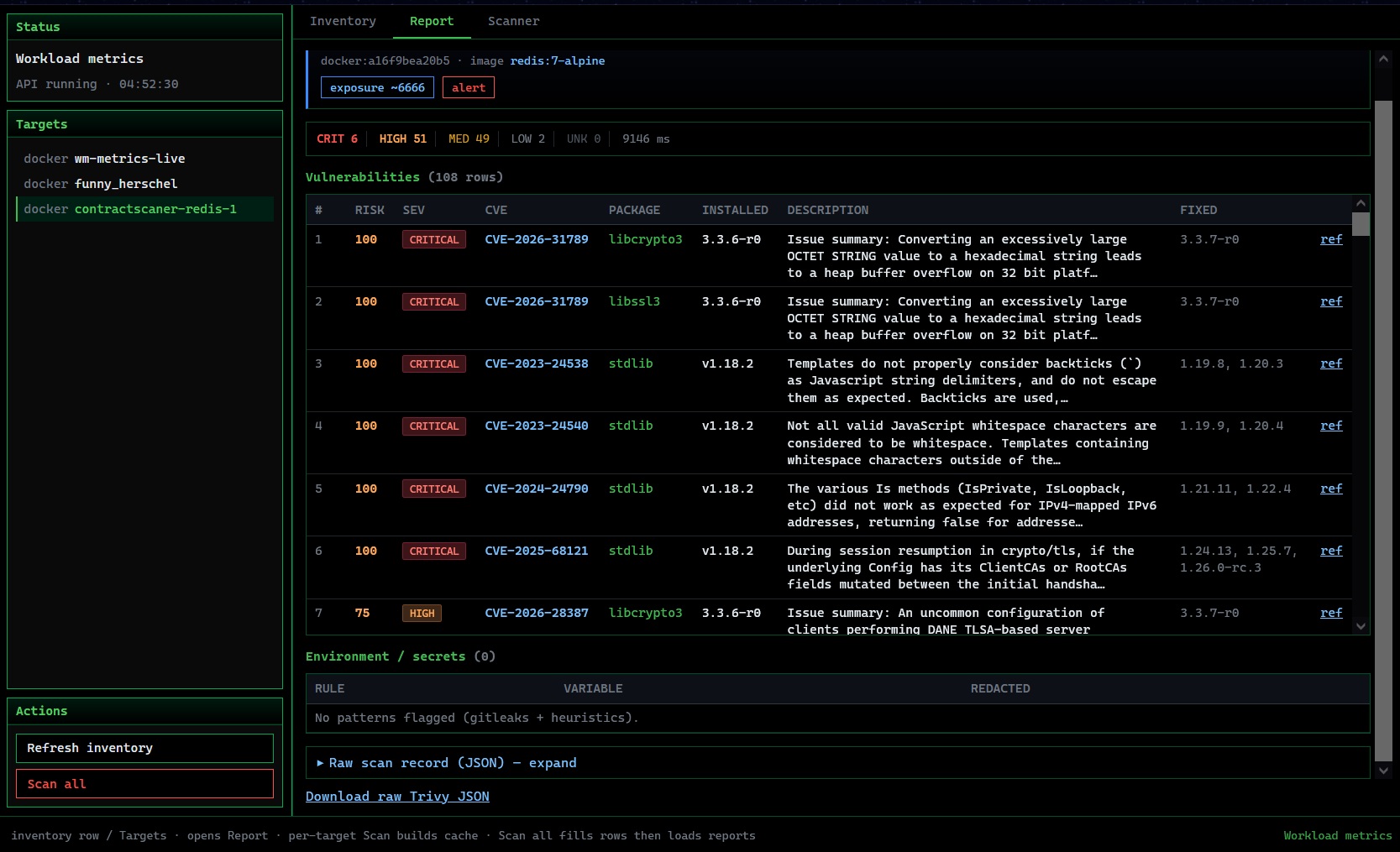

面向高密度 Kubernetes 环境的轻量级运行时漏洞扫描与安全审计工具,在保持低资源开销的同时提供可操作的 CVE 洞察。

Stars: 0 | Forks: 0

# SecureView:高性能 Kubernetes CVE 扫描程序与运行时安全审计器

` | 按层展示 CVE 链(需提前完成扫描) |

| `GET /api/v1/security/isolation-policy?id=` | 生成 NetworkPolicy YAML 草案 |

有关组件布局请参阅 **ARCHITECTURE.md**,有关隔离草案和披露信息请参阅 **SECURITY.md**。

## 配置说明

- 默认值可以嵌入到二进制文件中 (`internal/assets/embedded_defaults.go`);环境变量会覆盖默认值。

- 可选的 `scripts/deploy.defaults.env` 通常会为 CI / 部署封装器设置 **`IMAGE`**。

## 法律声明

请仅在您已被授权测试和运营的基础设施上进行部署。

标签:AI基础设施审计, Apex, Chrome Headless, CISA项目, Claude, CVE检测, DevSecOps, DNS 解析, Docker, Docker镜像, EVTX分析, Force Graph, GPT, HPC, ISO 27001, Kubernetes安全, ML, NetworkPolicy, SOC 2, StruQ, Web截图, XXE攻击, 上游代理, 动态调试, 合规性审计, 子域名突变, 安全防御评估, 容器安全, 微服务安全, 日志审计, 机器学习, 活动识别, 漏洞管理, 网络策略, 请求拦截, 资源消耗低, 轻量级安全工具, 配置漂移检测, 镜像扫描, 隔离模式, 高性能计算