its-Ashiwan/WazuhGuard

GitHub: its-Ashiwan/WazuhGuard

基于 Wazuh SIEM 搭建的 SOC 模拟实验室,帮助安全分析师在真实环境中练习威胁检测、日志分析与事件响应能力。

Stars: 0 | Forks: 0

# 🛡️ 基于 SIEM 的威胁检测与分析实验室

## 📌 概述

本项目演示了一个真实的**安全运营中心 (SOC)** 模拟,使用 Wazuh SIEM 执行威胁检测、监控和事件分析。

该实验室通过集成端点遥测、基于 SIEM 的检测和攻击模拟,复刻了实际的网络安全工作流程。

## 🎯 目标

培养 SOC 分析师的实操技能,包括:

* 日志分析

* 告警调查

* 事件关联

* 威胁检测

## 🚀 核心亮点

* 一个月内分析了 **100,000+ 安全事件**

* 检测到 **使用 Hydra 进行的暴力破解攻击**

* 识别了侦察与执行技术中的检测盲区

* 展示了真实场景下的 SIEM 局限性以及规则调优需求

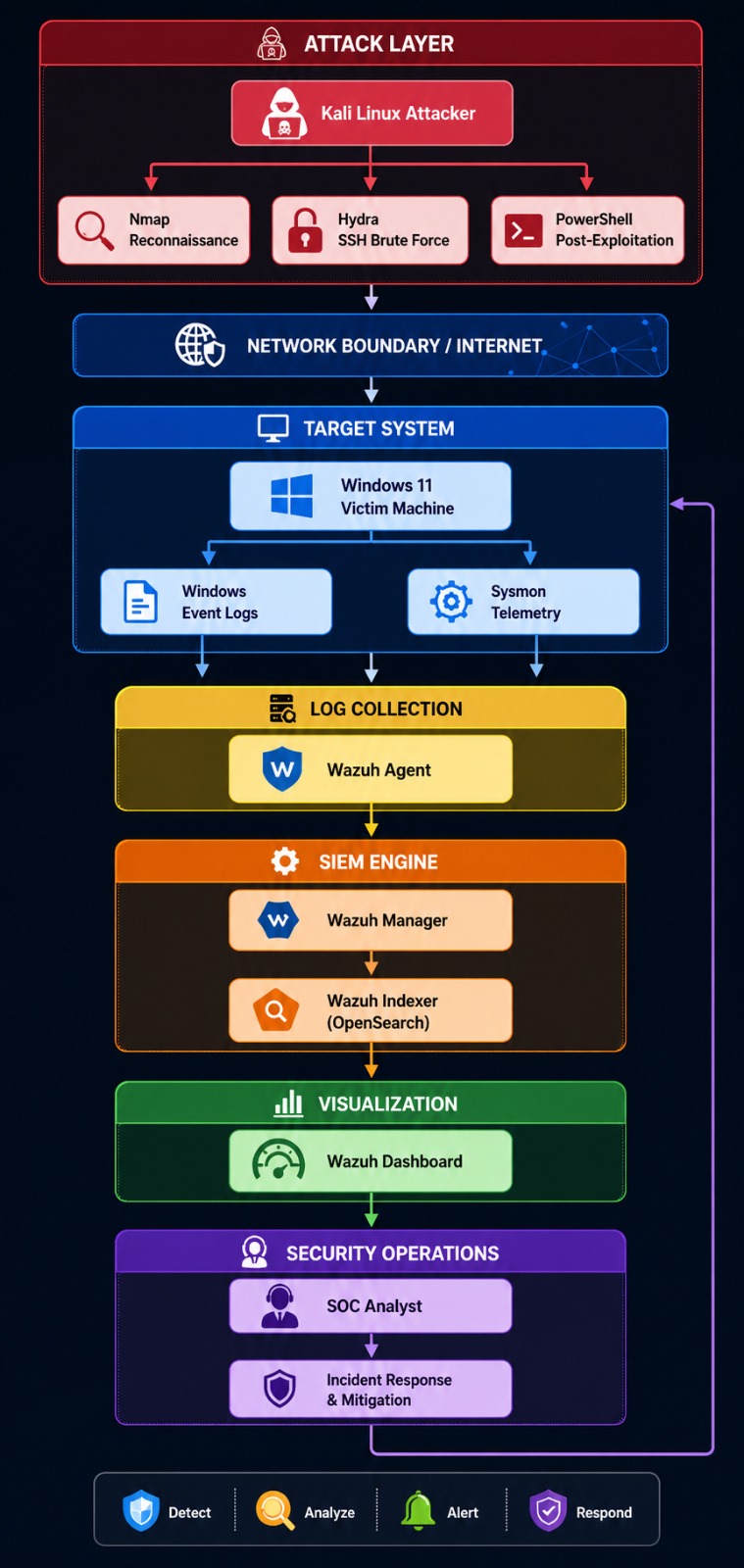

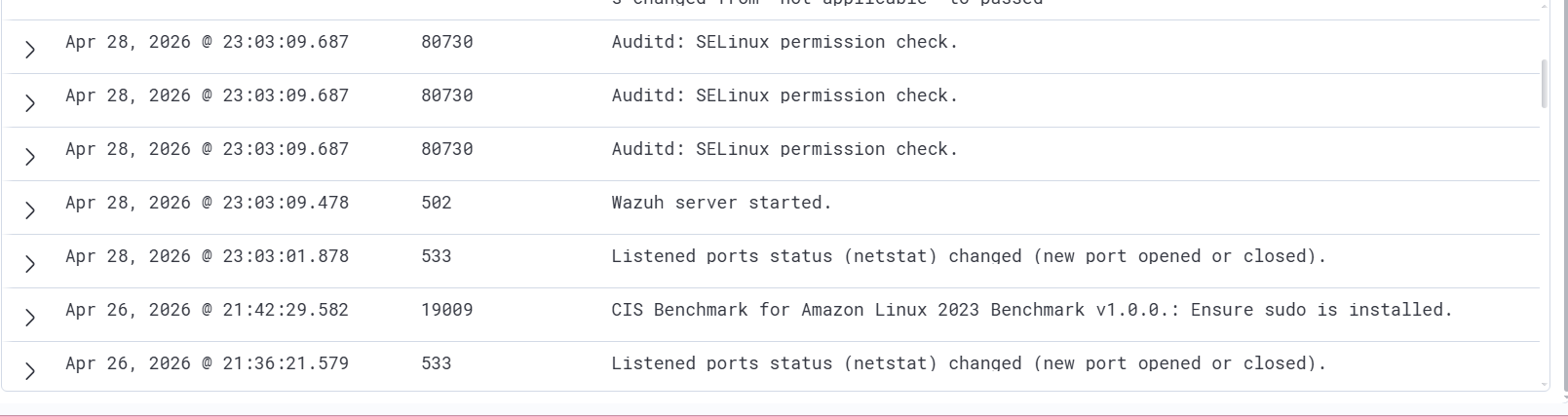

## 🏗️ 架构

```

Kali Linux (Attacker)

↓

Windows 11 (Victim + Sysmon + Wazuh Agent)

↓

Wazuh Manager (Amazon Linux 2023)

↓

Wazuh Dashboard

↓

SOC Analysis & Visualization

```

### 📸 架构图

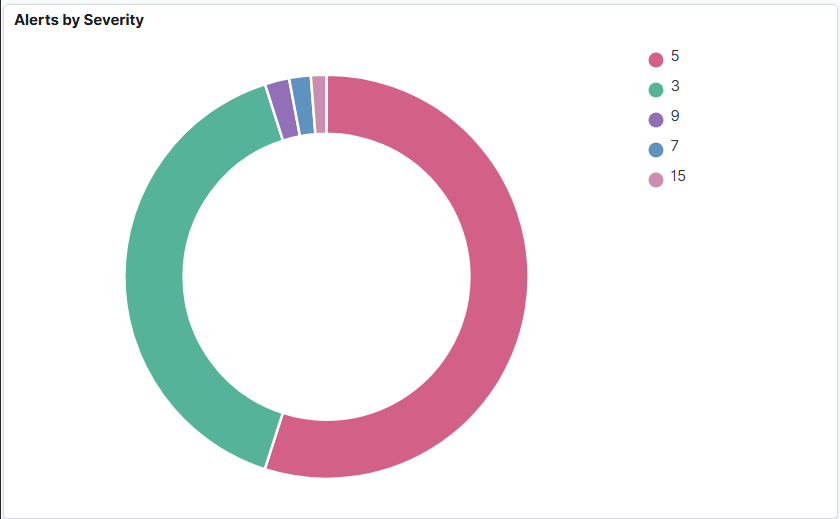

## 📊 仪表板预览

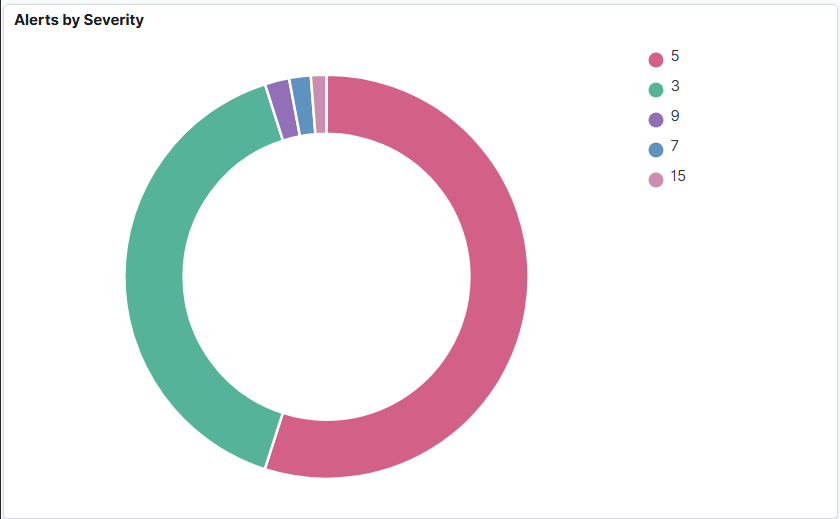

### 🔹 Wazuh 仪表板概览

## 📊 仪表板预览

### 🔹 Wazuh 仪表板概览

👉 显示整体告警监控和系统活动

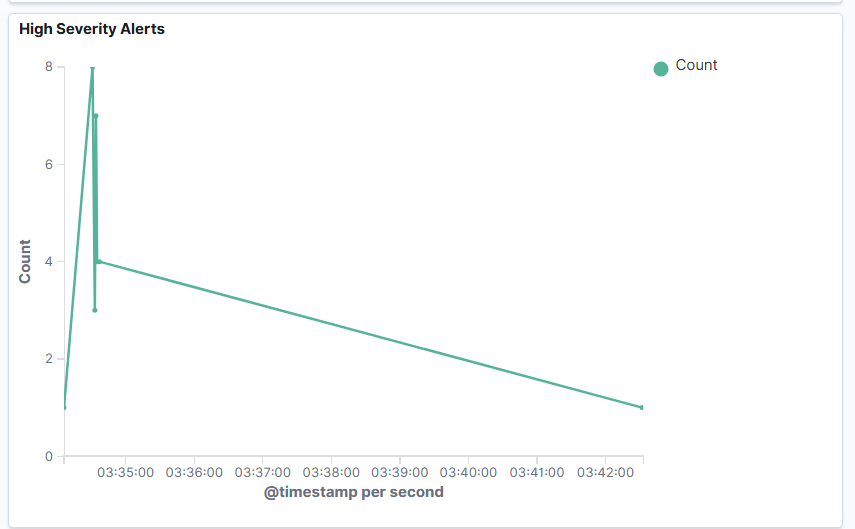

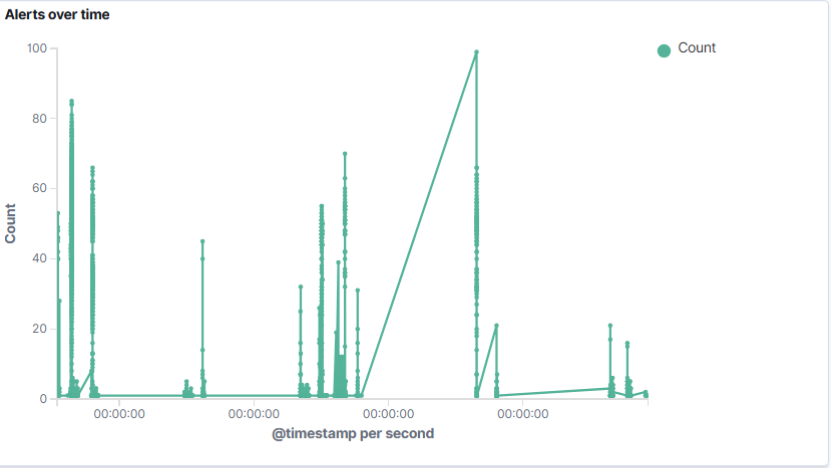

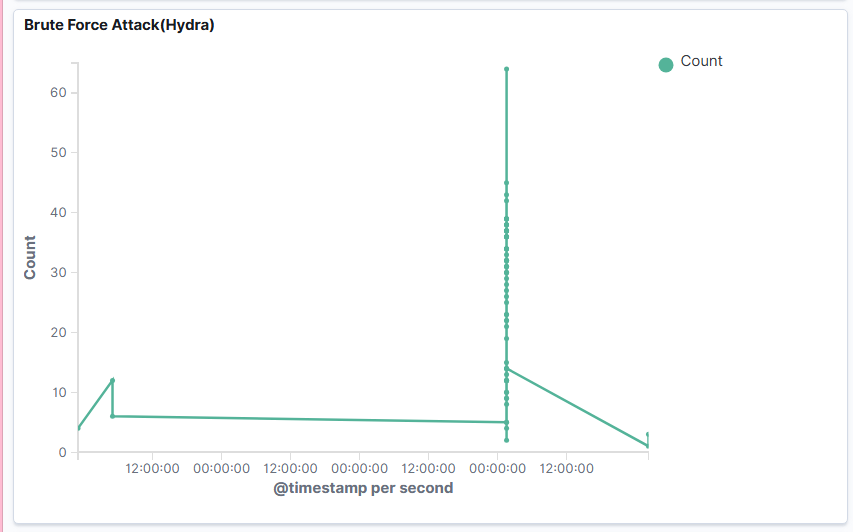

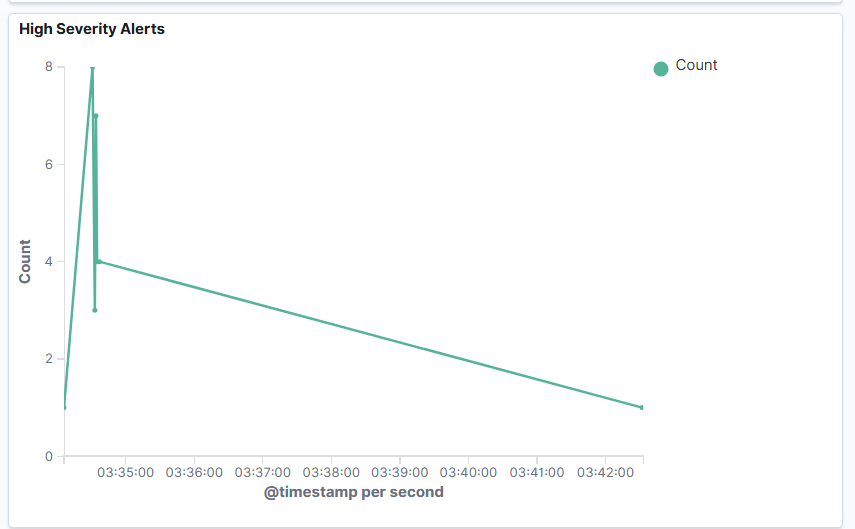

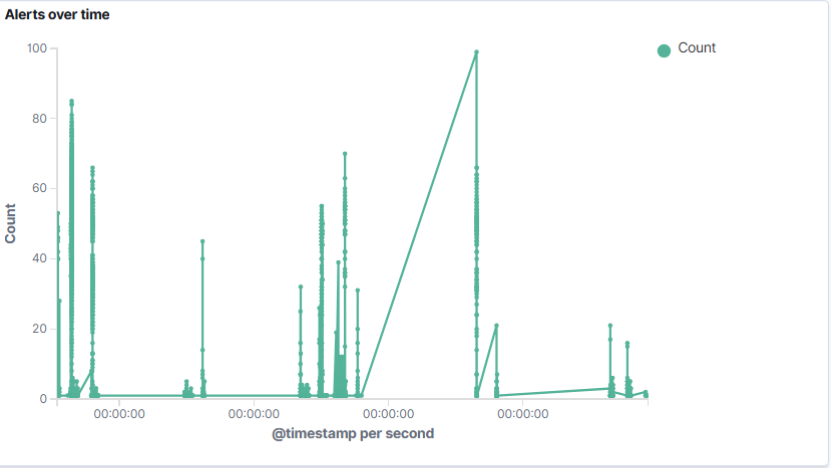

### 🔹 告警时间线(峰值检测)

👉 显示整体告警监控和系统活动

### 🔹 告警时间线(峰值检测)

👉 在暴力破解攻击期间观察到明显的峰值

## ⚙️ 技术栈

| 层级 | 技术 |

| ------------------- | ----------------- |

| SIEM | Wazuh |

| 端点监控 | Sysmon |

| 目标系统 | Windows 11 |

| 攻击者系统 | Kali Linux |

| 服务器操作系统 | Amazon Linux 2023 |

| 虚拟化 | VMware |

## 🚨 攻击场景

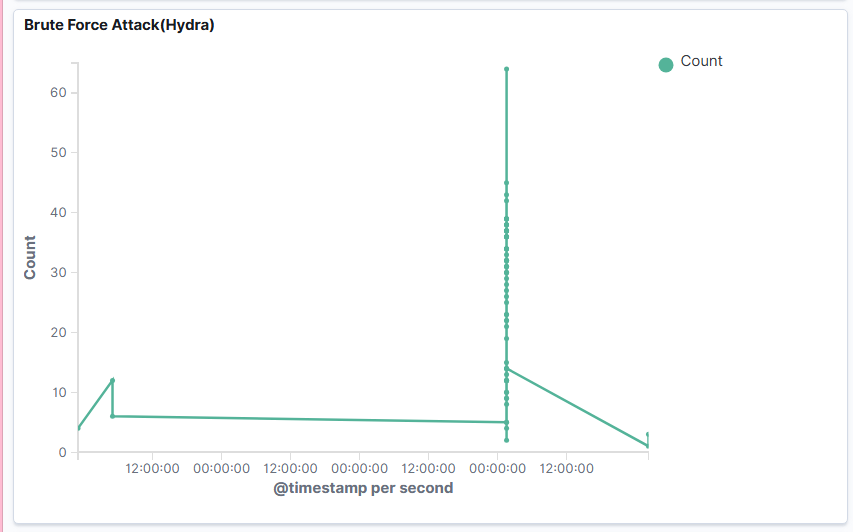

### 🔐 暴力破解攻击 (Hydra)

* 高频身份验证尝试

* Windows 事件 ID **4625(登录失败)**

### 📸 Wazuh 中的检测

👉 在暴力破解攻击期间观察到明显的峰值

## ⚙️ 技术栈

| 层级 | 技术 |

| ------------------- | ----------------- |

| SIEM | Wazuh |

| 端点监控 | Sysmon |

| 目标系统 | Windows 11 |

| 攻击者系统 | Kali Linux |

| 服务器操作系统 | Amazon Linux 2023 |

| 虚拟化 | VMware |

## 🚨 攻击场景

### 🔐 暴力破解攻击 (Hydra)

* 高频身份验证尝试

* Windows 事件 ID **4625(登录失败)**

### 📸 Wazuh 中的检测

👉 在仪表板中检测到多个登录失败的告警

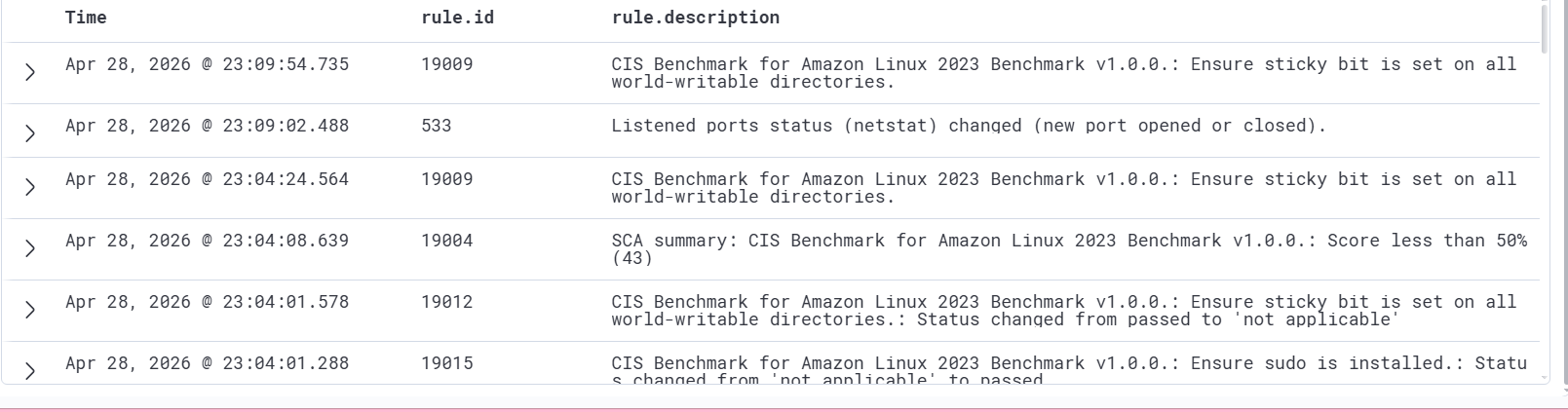

## 🔍 日志分析

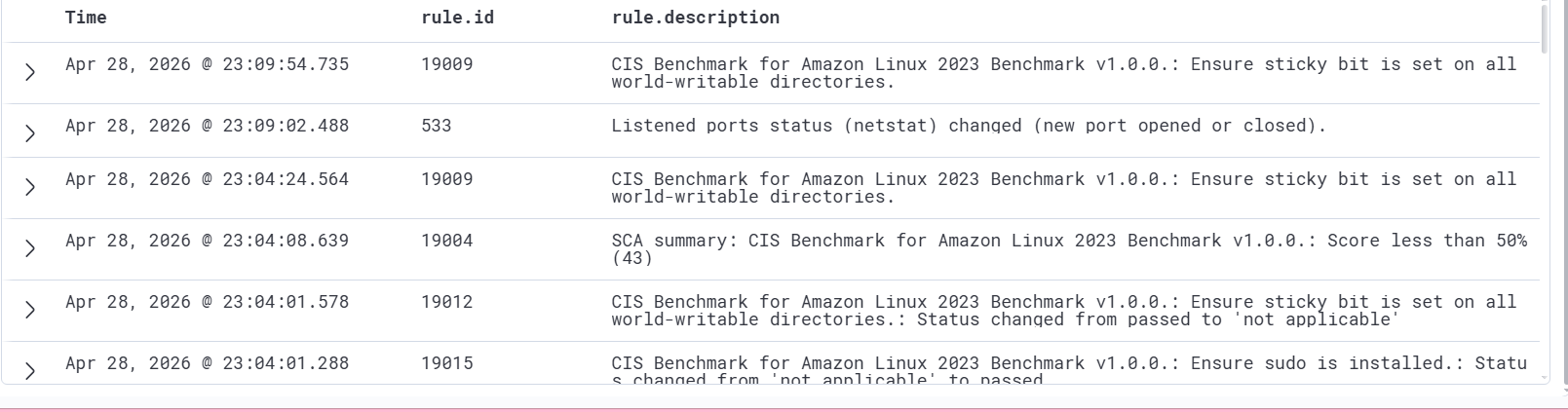

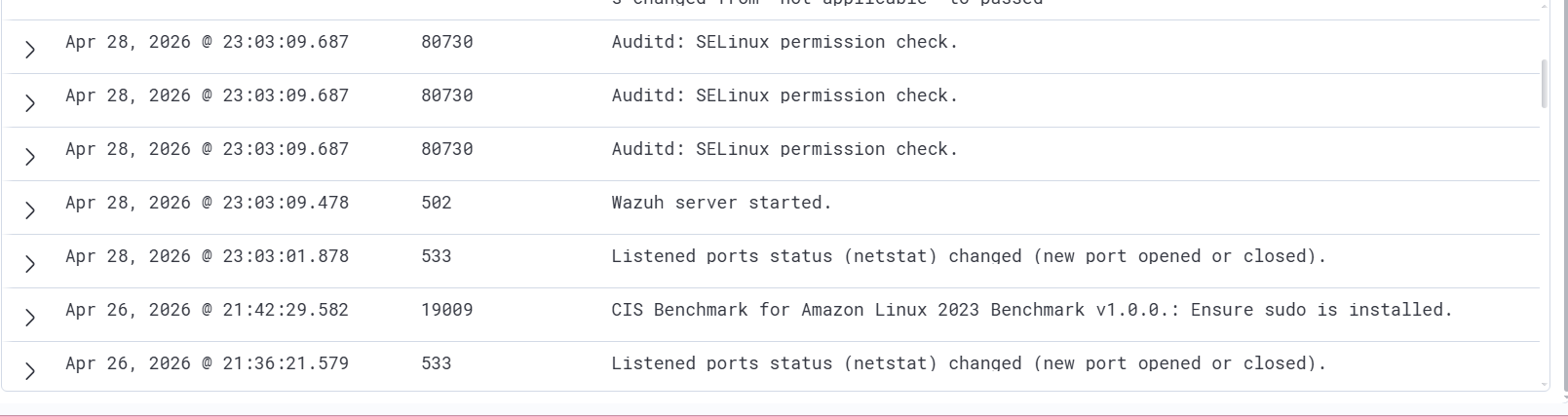

### 📸 详细日志视图

👉 在仪表板中检测到多个登录失败的告警

## 🔍 日志分析

### 📸 详细日志视图

👉 显示规则 ID,规则描述

## 🔍 主要发现

* 在攻击模拟期间生成了 **100,000+ 条日志**

* 暴力破解活动期间出现明显的告警峰值

* 主要告警:

**登录失败 - 未知用户或密码错误**

## ⚠️ 检测局限

* 对侦察技术的可见性有限

* 对高级执行活动的检测率较低

👉 强调了规则调优和检测工程的必要性

## 🧠 事件关联

```

Multiple Failed Logins (Event ID 4625)

+ High Alert Frequency

+ Same Source IP

↓

Confirmed Brute Force Attack

```

## 🧬 MITRE ATT&CK 映射

| 技术 | ID |

| ----------------- | ----- |

| 暴力破解 | T1110 |

| 命令执行 | T1059 |

| 网络发现 | T1046 |

## 📂 项目结构

```

.

├── architecture/

├── setup/

├── attacks/

├── analysis/

├── screenshots/

├── report/

└── README.md

```

## 🛠️ 设置(高级概述)

1. 部署 Wazuh OVA

2. 配置 Wazuh Manager

3. 安装 Wazuh Agent

4. 配置 Sysmon

5. 执行攻击

6. 监控告警

## 📄 详细报告

📥 **下载完整 SOC 报告:**

[点击此处查看报告](report/SOC_Report.docx)

👉 包含:

* 完整的攻击分析

* 带有解释的截图

* 检测见解

* SOC 发现

## 🧩 挑战

* 某些攻击场景下的检测可见性有限

* Sysmon 配置调优

* 仪表板过滤问题

* 虚拟机网络问题

## 🚀 关键学习

* SIEM 的有效性取决于日志质量

* 检测工程至关重要

* 日志分析 > 工具使用

## 🎯 为什么这个项目很重要

展示了真实的 SOC 分析师能力:

* 威胁检测

* 日志关联

* 检测盲区分析

## 📈 未来改进

* 自定义 Wazuh 规则

* 威胁情报集成

* 自动化响应工作流

* Zeek 集成

## ⭐ 结语

本项目反映了从检测到分析的完整 SOC 工作流。

👉 旨在展示真实的网络安全和蓝队能力

👉 显示规则 ID,规则描述

## 🔍 主要发现

* 在攻击模拟期间生成了 **100,000+ 条日志**

* 暴力破解活动期间出现明显的告警峰值

* 主要告警:

**登录失败 - 未知用户或密码错误**

## ⚠️ 检测局限

* 对侦察技术的可见性有限

* 对高级执行活动的检测率较低

👉 强调了规则调优和检测工程的必要性

## 🧠 事件关联

```

Multiple Failed Logins (Event ID 4625)

+ High Alert Frequency

+ Same Source IP

↓

Confirmed Brute Force Attack

```

## 🧬 MITRE ATT&CK 映射

| 技术 | ID |

| ----------------- | ----- |

| 暴力破解 | T1110 |

| 命令执行 | T1059 |

| 网络发现 | T1046 |

## 📂 项目结构

```

.

├── architecture/

├── setup/

├── attacks/

├── analysis/

├── screenshots/

├── report/

└── README.md

```

## 🛠️ 设置(高级概述)

1. 部署 Wazuh OVA

2. 配置 Wazuh Manager

3. 安装 Wazuh Agent

4. 配置 Sysmon

5. 执行攻击

6. 监控告警

## 📄 详细报告

📥 **下载完整 SOC 报告:**

[点击此处查看报告](report/SOC_Report.docx)

👉 包含:

* 完整的攻击分析

* 带有解释的截图

* 检测见解

* SOC 发现

## 🧩 挑战

* 某些攻击场景下的检测可见性有限

* Sysmon 配置调优

* 仪表板过滤问题

* 虚拟机网络问题

## 🚀 关键学习

* SIEM 的有效性取决于日志质量

* 检测工程至关重要

* 日志分析 > 工具使用

## 🎯 为什么这个项目很重要

展示了真实的 SOC 分析师能力:

* 威胁检测

* 日志关联

* 检测盲区分析

## 📈 未来改进

* 自定义 Wazuh 规则

* 威胁情报集成

* 自动化响应工作流

* Zeek 集成

## ⭐ 结语

本项目反映了从检测到分析的完整 SOC 工作流。

👉 旨在展示真实的网络安全和蓝队能力

## 📊 仪表板预览

### 🔹 Wazuh 仪表板概览

## 📊 仪表板预览

### 🔹 Wazuh 仪表板概览

👉 显示整体告警监控和系统活动

### 🔹 告警时间线(峰值检测)

👉 显示整体告警监控和系统活动

### 🔹 告警时间线(峰值检测)

👉 在暴力破解攻击期间观察到明显的峰值

## ⚙️ 技术栈

| 层级 | 技术 |

| ------------------- | ----------------- |

| SIEM | Wazuh |

| 端点监控 | Sysmon |

| 目标系统 | Windows 11 |

| 攻击者系统 | Kali Linux |

| 服务器操作系统 | Amazon Linux 2023 |

| 虚拟化 | VMware |

## 🚨 攻击场景

### 🔐 暴力破解攻击 (Hydra)

* 高频身份验证尝试

* Windows 事件 ID **4625(登录失败)**

### 📸 Wazuh 中的检测

👉 在暴力破解攻击期间观察到明显的峰值

## ⚙️ 技术栈

| 层级 | 技术 |

| ------------------- | ----------------- |

| SIEM | Wazuh |

| 端点监控 | Sysmon |

| 目标系统 | Windows 11 |

| 攻击者系统 | Kali Linux |

| 服务器操作系统 | Amazon Linux 2023 |

| 虚拟化 | VMware |

## 🚨 攻击场景

### 🔐 暴力破解攻击 (Hydra)

* 高频身份验证尝试

* Windows 事件 ID **4625(登录失败)**

### 📸 Wazuh 中的检测

👉 在仪表板中检测到多个登录失败的告警

## 🔍 日志分析

### 📸 详细日志视图

👉 在仪表板中检测到多个登录失败的告警

## 🔍 日志分析

### 📸 详细日志视图

👉 显示规则 ID,规则描述

## 🔍 主要发现

* 在攻击模拟期间生成了 **100,000+ 条日志**

* 暴力破解活动期间出现明显的告警峰值

* 主要告警:

**登录失败 - 未知用户或密码错误**

## ⚠️ 检测局限

* 对侦察技术的可见性有限

* 对高级执行活动的检测率较低

👉 强调了规则调优和检测工程的必要性

## 🧠 事件关联

```

Multiple Failed Logins (Event ID 4625)

+ High Alert Frequency

+ Same Source IP

↓

Confirmed Brute Force Attack

```

## 🧬 MITRE ATT&CK 映射

| 技术 | ID |

| ----------------- | ----- |

| 暴力破解 | T1110 |

| 命令执行 | T1059 |

| 网络发现 | T1046 |

## 📂 项目结构

```

.

├── architecture/

├── setup/

├── attacks/

├── analysis/

├── screenshots/

├── report/

└── README.md

```

## 🛠️ 设置(高级概述)

1. 部署 Wazuh OVA

2. 配置 Wazuh Manager

3. 安装 Wazuh Agent

4. 配置 Sysmon

5. 执行攻击

6. 监控告警

## 📄 详细报告

📥 **下载完整 SOC 报告:**

[点击此处查看报告](report/SOC_Report.docx)

👉 包含:

* 完整的攻击分析

* 带有解释的截图

* 检测见解

* SOC 发现

## 🧩 挑战

* 某些攻击场景下的检测可见性有限

* Sysmon 配置调优

* 仪表板过滤问题

* 虚拟机网络问题

## 🚀 关键学习

* SIEM 的有效性取决于日志质量

* 检测工程至关重要

* 日志分析 > 工具使用

## 🎯 为什么这个项目很重要

展示了真实的 SOC 分析师能力:

* 威胁检测

* 日志关联

* 检测盲区分析

## 📈 未来改进

* 自定义 Wazuh 规则

* 威胁情报集成

* 自动化响应工作流

* Zeek 集成

## ⭐ 结语

本项目反映了从检测到分析的完整 SOC 工作流。

👉 旨在展示真实的网络安全和蓝队能力

👉 显示规则 ID,规则描述

## 🔍 主要发现

* 在攻击模拟期间生成了 **100,000+ 条日志**

* 暴力破解活动期间出现明显的告警峰值

* 主要告警:

**登录失败 - 未知用户或密码错误**

## ⚠️ 检测局限

* 对侦察技术的可见性有限

* 对高级执行活动的检测率较低

👉 强调了规则调优和检测工程的必要性

## 🧠 事件关联

```

Multiple Failed Logins (Event ID 4625)

+ High Alert Frequency

+ Same Source IP

↓

Confirmed Brute Force Attack

```

## 🧬 MITRE ATT&CK 映射

| 技术 | ID |

| ----------------- | ----- |

| 暴力破解 | T1110 |

| 命令执行 | T1059 |

| 网络发现 | T1046 |

## 📂 项目结构

```

.

├── architecture/

├── setup/

├── attacks/

├── analysis/

├── screenshots/

├── report/

└── README.md

```

## 🛠️ 设置(高级概述)

1. 部署 Wazuh OVA

2. 配置 Wazuh Manager

3. 安装 Wazuh Agent

4. 配置 Sysmon

5. 执行攻击

6. 监控告警

## 📄 详细报告

📥 **下载完整 SOC 报告:**

[点击此处查看报告](report/SOC_Report.docx)

👉 包含:

* 完整的攻击分析

* 带有解释的截图

* 检测见解

* SOC 发现

## 🧩 挑战

* 某些攻击场景下的检测可见性有限

* Sysmon 配置调优

* 仪表板过滤问题

* 虚拟机网络问题

## 🚀 关键学习

* SIEM 的有效性取决于日志质量

* 检测工程至关重要

* 日志分析 > 工具使用

## 🎯 为什么这个项目很重要

展示了真实的 SOC 分析师能力:

* 威胁检测

* 日志关联

* 检测盲区分析

## 📈 未来改进

* 自定义 Wazuh 规则

* 威胁情报集成

* 自动化响应工作流

* Zeek 集成

## ⭐ 结语

本项目反映了从检测到分析的完整 SOC 工作流。

👉 旨在展示真实的网络安全和蓝队能力标签:AMSI绕过, Hydra, IT运维, OISF, OPA, PoC, Socks5代理, Sysmon, TGT, Wazuh, Windows 11, 亚马逊Linux, 威胁检测, 安全可视化, 安全运营中心, 对抗机器学习, 插件系统, 攻防演练, 数据统计, 日志管理, 暴力破解, 端口扫描, 端点安全, 红队行动, 网络安全, 网络映射, 补丁管理, 警报关联, 隐私保护, 靶场