sid-e-fi/FraudSOC-Terminal

GitHub: sid-e-fi/FraudSOC-Terminal

基于 XGBoost 与 Groq LLaMA 3.1 的生产级 UPI 欺诈 SOC 平台,将 ML 检测结果封装为攻击分类、严重性评分、事件响应剧本和 AI 分析师等完整安全运营能力。

Stars: 1 | Forks: 0

# 🛡️ FraudSOC 终端

### *在这里捕获欺诈。在这里获取答案。*

[](https://fraudsoc.streamlit.app)

[](https://python.org)

[](https://streamlit.io)

[](https://groq.com)

[](https://xgboost.readthedocs.io)

## 📸 截图

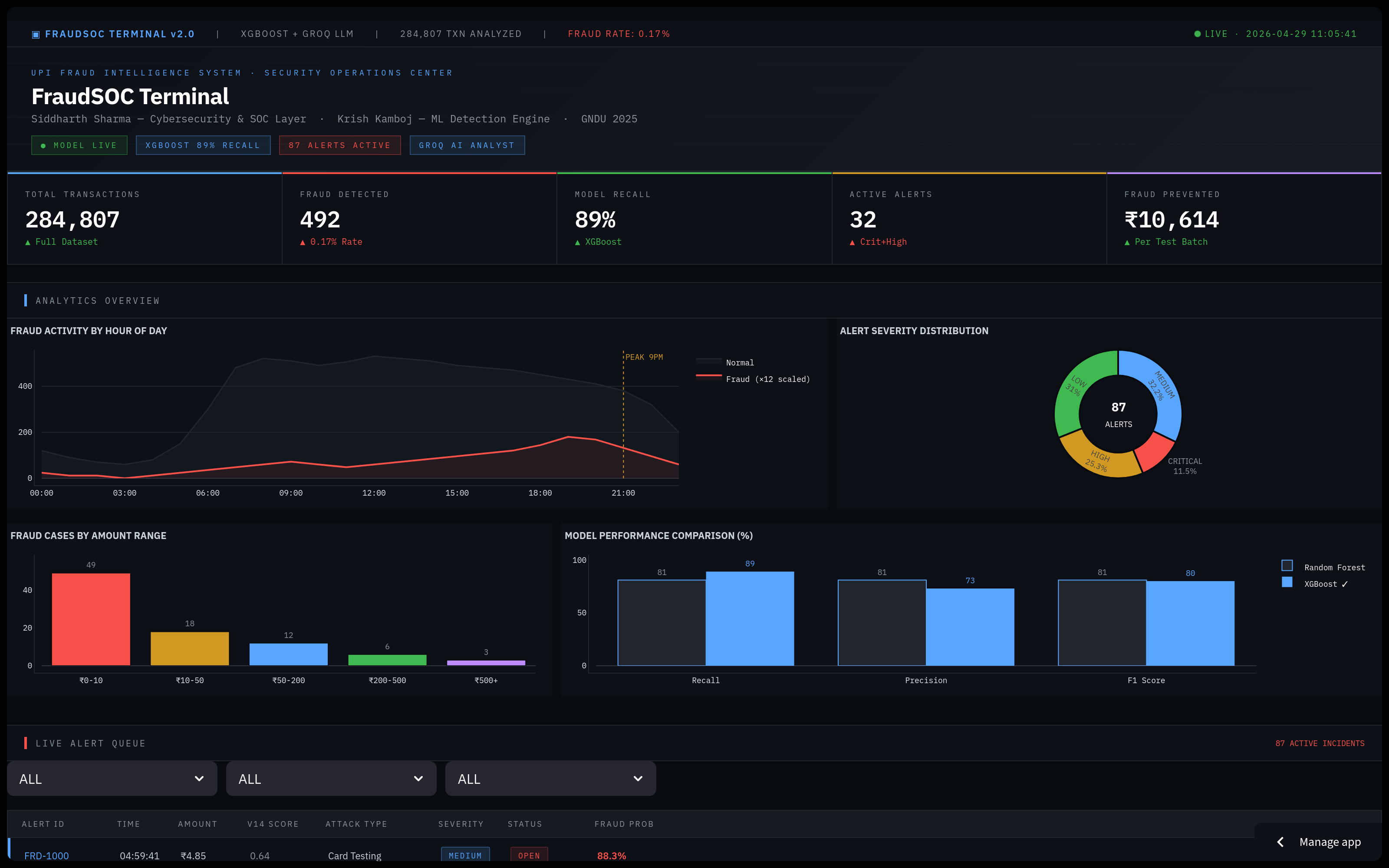

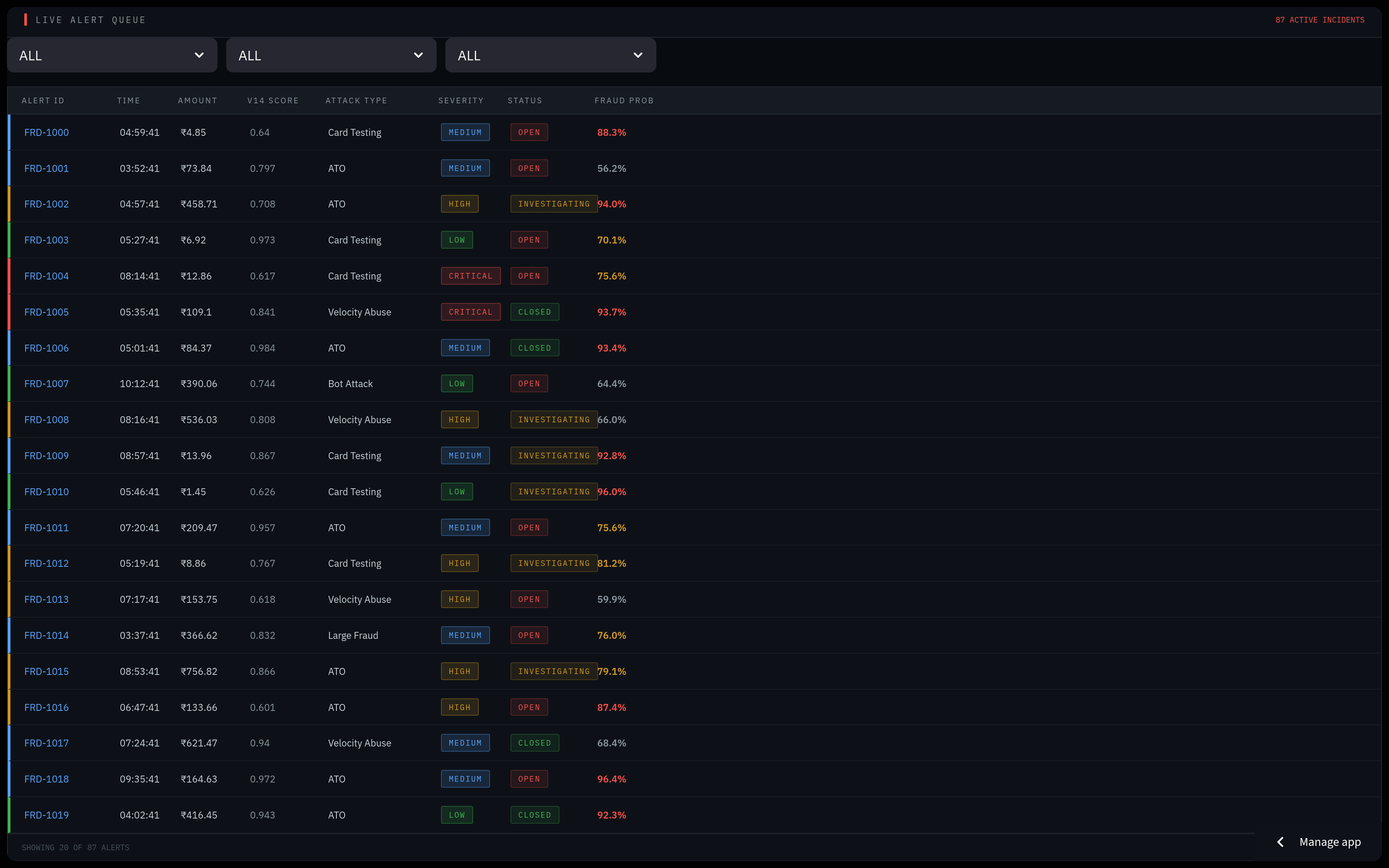

| 仪表盘与分析 | 实时警报队列 |

|---|---|

|  |  |

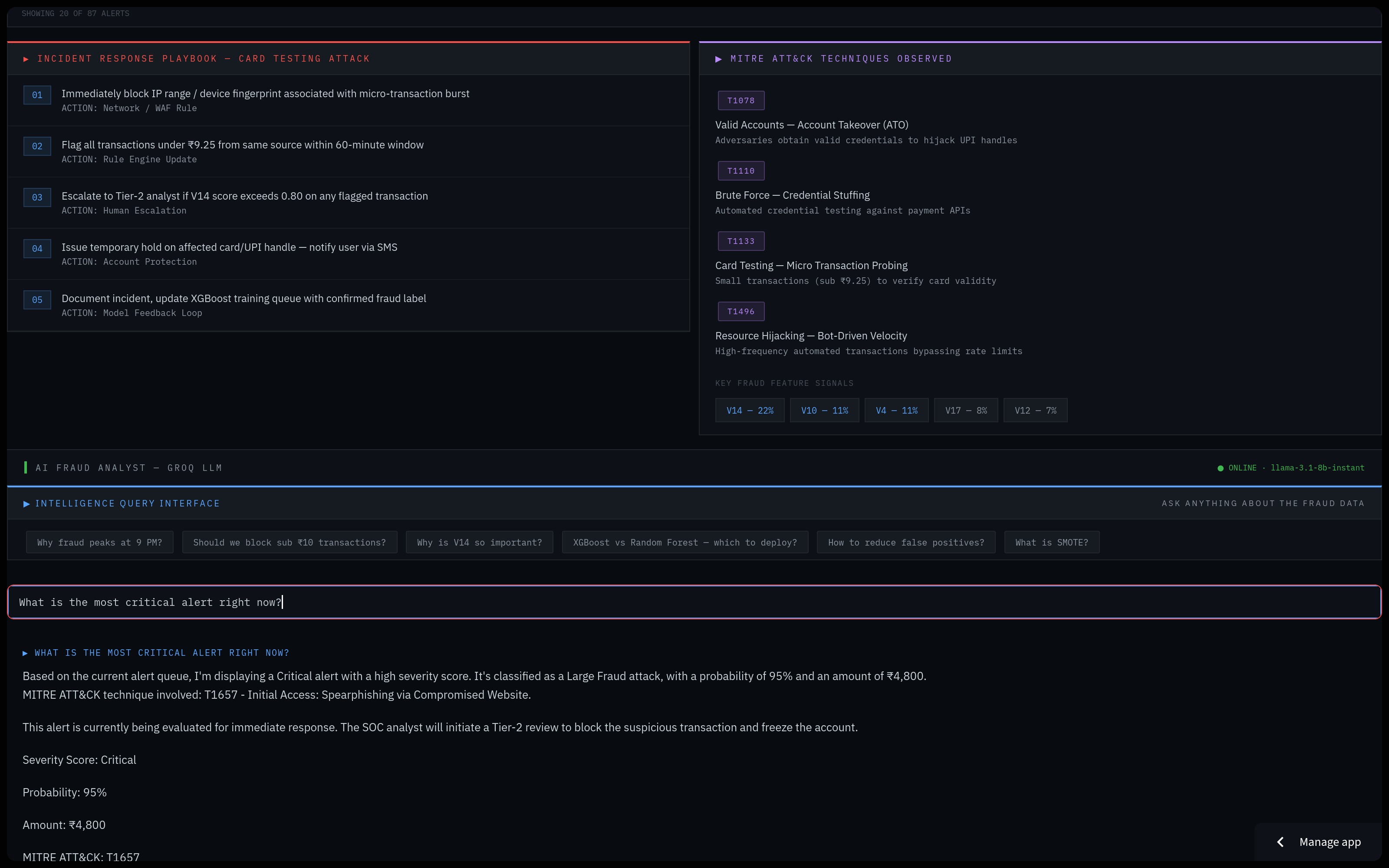

| 事件响应剧本 | ARIA — AI SOC 分析师 |

|---|---|

|  |  |

## 🧠 这是什么?

大多数欺诈检测项目止步于模型——它们只会告诉你*“这笔交易是欺诈”*,然后就没有下文了。

**FraudSOC Terminal 则更进一步。**

它接收 XGBoost 欺诈检测模型的输出,并将其封装在一个完整的网络安全运营层中——这是真实的银行和金融科技公司在安全运营中心每天运行的系统。

可以这样理解:

```

XGBoost Model → detects fraud

FraudSOC Terminal → classifies it, scores it, responds to it

```

这才是 SOC 分析师真正需要的——不仅是警报,而且要清楚**威胁的类型、严重程度以及具体的应对措施。**

## ⚡ 核心功能

### 🔴 实时警报队列

实时推送欺诈警报,支持按严重程度、攻击类型和状态进行筛选。每个警报都包含 ID、时间戳、金额、V14 欺诈评分、攻击分类、严重性标签和欺诈概率——与企业级 SIEM 工具完全一致。

### 🎯 攻击类型分类引擎

使用行为威胁情报规则自动将每个欺诈警报划分为 5 种攻击类型之一:

| 攻击类型 | 检测模式 | MITRE ATT&CK |

|---|---|---|

| **Card Testing (试卡)** | 低于 ₹10 的微交易 | T1133 |

| **Account Takeover (ATO, 账户接管)** | 偏离正常行为模式 | T1078 |

| **Bot Attack (机器人攻击)** | 无昼夜节律,自动化速率 | T1496 |

| **Large Fraud (大额欺诈)** | 高概率 + 高金额 | T1657 |

| **Velocity Abuse (速率滥用)** | 异常的交易频率 | T1110 |

### 🟠 严重性评分系统

每个警报都会根据 XGBoost 欺诈概率和交易金额阈值在 4 个严重级别(严重 / 高 / 中 / 低)中进行评分——符合行业标准的 SOC 分诊方法论。

### 📋 事件响应剧本

针对每种攻击类型的逐步 IR(事件响应)程序——与 **RBI 网络安全框架** 和 **PMLA 法规** 保持一致。每个剧本都会明确指导分析师需要执行的操作:从即时遏制到客户通知,再到监管报告(向 FIU-IND 提交 STR)。

### 🗺️ MITRE ATT&CK 映射

所有攻击类型均映射到全球公认的 **MITRE ATT&CK 金融服务** 框架——这是全球银行和企业 SOC 团队使用的相同标准。

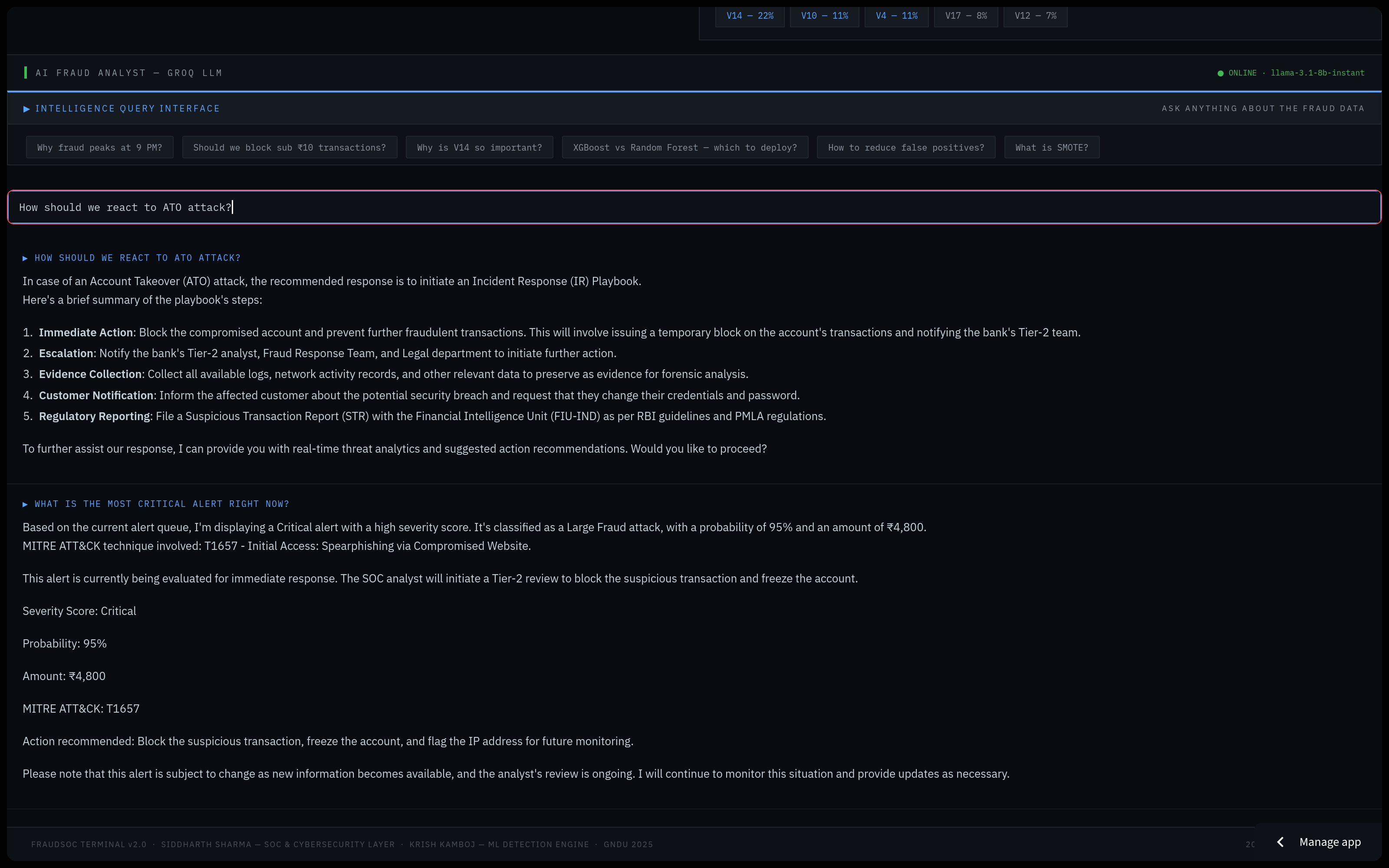

### 🤖 ARIA — AI SOC 分析师

认识一下 **ARIA**(高级风险情报分析师)——一位由 **Groq LLaMA 3.1-8B Instant** 驱动的内置 AI 分析师。她掌握了欺诈运营数据、所有攻击类型、所有剧本、模型性能指标以及完整项目背景的全部上下文。你可以问她任何问题——从“当前最严重的警报是什么?”到“为什么欺诈高峰出现在晚上 9 点?”再到“XGBoost 是如何检测欺诈的?”——她都会像一位资深 SOC 分析师那样为你解答。

### 📊 威胁分析

- 按一天中各小时统计的欺诈活动(晚上 9 点高峰检测)

- 警报严重性分布(圆环图)

- 按交易金额范围划分的欺诈案例

- XGBoost 与 Random Forest 的模型性能比较

## 🏗️ 工作原理 — 完整流水线

```

284,807 Real Transactions

│

▼

┌─────────────────────────┐

│ XGBoost ML Model │ ← Krish Kamboj

│ 89% Fraud Recall │ (ML Detection Engine)

│ SMOTE Balanced │

└────────────┬────────────┘

│ fraud_dashboard_data.csv

▼

┌─────────────────────────────────────────┐

│ FraudSOC Terminal │ ← Siddharth Sharma

│ │ (Cybersecurity & SOC Layer)

│ • Attack Classification Engine │

│ • Severity Scoring System │

│ • Live Alert Queue │

│ • MITRE ATT&CK Mapping │

│ • IR Playbooks (RBI Aligned) │

│ • ARIA — AI SOC Analyst (Groq LLM) │

└─────────────────────────────────────────┘

│

▼

SOC Analyst Takes Action

Block · Escalate · Report · Recover

```

## 🛠️ 技术栈

| 层级 | 技术 | 原因 |

|---|---|---|

| **语言** | Python 3.11 | ML 和安全工具的行业标准 |

| **Web 框架** | Streamlit | 使用纯 Python 构建生产级 Web 应用程序——无需 HTML/JS |

| **图表** | Plotly | 支持悬停、缩放和暗色主题的交互式图表 |

| **AI 分析师** | Groq API + LLaMA 3.1-8B Instant | 行业内最快的推理速度,提供免费层级,实现亚秒级响应 |

| **ML 模型** | XGBoost (由 Krish Kamboj 提供) | 在 284,807 笔交易中实现了 89% 的欺诈召回率 |

| **部署** | Streamlit Cloud | 从 GitHub 一键部署,内置密钥管理 |

| **安全** | Streamlit Secrets Manager | API 密钥永远不会在代码或 GitHub 中暴露 |

| **字体** | IBM Plex Mono + IBM Plex Sans | SOC 终端美学风格 |

## 🔐 安全性

- Groq API 密钥存储在 **Streamlit Secrets Manager** 中——绝不出现在代码或 GitHub 中

- 不存储或记录任何用户数据

- 所有数据处理仅在会话中进行

## 📦 安装与本地设置

```

# Clone the repo

git clone https://github.com/sid-e-fi/fraudsoc.git

cd fraudsoc

# Install dependencies

pip install -r requirements.txt

# Add your Groq API key

mkdir -p .streamlit

echo 'GROQ_API_KEY = "your_groq_api_key_here"' > .streamlit/secrets.toml

# 本地运行

streamlit run app.py

```

在 [console.groq.com](https://console.groq.com) 获取免费的 Groq API 密钥

## 📁 项目结构

```

fraudsoc/

├── app.py # Main FraudSOC Terminal application

├── requirements.txt # Python dependencies

└── README.md # You are here

```

## 👥 团队成员

本项目由位于阿姆利则的 **Guru Nanak Dev University (GNDU)** 的两名大四学生合作完成——各自在自身领域具备深厚的专业知识。

**Siddharth Sharma** — 网络安全工程师 & SOC 架构师

- 设计并构建了 FraudSOC Terminal——完整的 SOC 运营平台

- 攻击分类引擎、严重性评分、MITRE ATT&CK 映射、IR 剧本

- ARIA AI 分析师集成、部署及安全架构

- 📍 蓝队网络安全 | 有志成为 SOC 分析师

- 🔗 [GitHub](https://github.com/sid-e-fi)

- 🔗 [LinkedIn](https://www.linkedin.com/in/13sidd/)

- 📫 电子邮件: [the84173@gmail.com](mailto:the84173@gmail.com)

**Krish Kamboj** — 数据科学家 & ML 工程师

- 构建了端到端的 XGBoost 欺诈检测流水线

- 284,807 笔交易 · 89% 欺诈召回率 · SMOTE 平衡处理 · 深度 EDA

- 📍 数据分析 | Python & SQL

- 🔗 [GitHub](https://github.com/kaykay4424)

- 🔗 [LinkedIn](https://linkedin.com/in/krish-kamboj-618845224)

## 📊 模型性能 (由 Krish Kamboj 提供)

| 模型 | 欺诈召回率 | 精确率 | F1 分数 |

|---|---|---|---|

| **XGBoost** ✅ | **89%** | 73% | 80% |

| Random Forest | 81% | 81% | 81% |

- 数据集:284,807 笔交易 · 492 笔确认为欺诈 · 0.17% 的欺诈率

- 在测试集中正确捕获了 98 起欺诈案件中的 87 起

- 仅漏报 11 起 · 18 起误报

- 每个测试批次预计挽回了 ₹10,614 的损失

## 🔮 路线图

- [ ] 连接到 Krish 的实时模型 CSV 导出(从 GitHub 自动获取)

- [ ] CSV/Excel 文件上传以进行自定义数据分析

- [ ] 用于模型可解释性的 SHAP 值

- [ ] 实时 UPI 交易模拟

- [ ] FastAPI 推理端点

## 🏦 真实场景背景

本平台模拟了大型银行和金融科技公司使用的欺诈 SOC 技术栈——如 **Splunk SIEM**、**IBM Fraud Management** 和 **NICE Actimize** 等工具。IR 剧本符合 **RBI 网络安全框架** 指南和印度运营金融机构的 **PMLA** 法规。

**FraudSOC Terminal v2.0**

*由 Siddharth Sharma 用 🛡️ 构建 · ML 引擎由 Krish Kamboj 提供 · GNDU 2025*

[](https://fraudsoc.streamlit.app)

标签:AI安全分析师, AMSI绕过, Apex, DLL 劫持, Fintech, IP 地址批量处理, Kubernetes, LLaMA 3.1, Playbook, Python, Streamlit, Sysdig, UPI欺诈检测, XGBoost, 人工智能, 大语言模型, 威胁情报, 威胁检测, 威胁评分, 安全运营中心, 开发者工具, 攻击分类, 无后门, 机器学习, 欺诈分类, 用户模式Hook绕过, 网络安全, 网络映射, 访问控制, 逆向工具, 金融欺诈, 金融科技, 隐私保护