jaydenwilliams-cyber/honeypot-lab

GitHub: jaydenwilliams-cyber/honeypot-lab

在 AWS EC2 上部署 T-Pot 蜜罐进行 24 小时互联网攻击数据采集与 MITRE ATT&CK 映射分析的完整实验记录。

Stars: 1 | Forks: 0

# 24 小时 AWS 蜜罐实验室 — T-Pot 24.04.1

## 概述

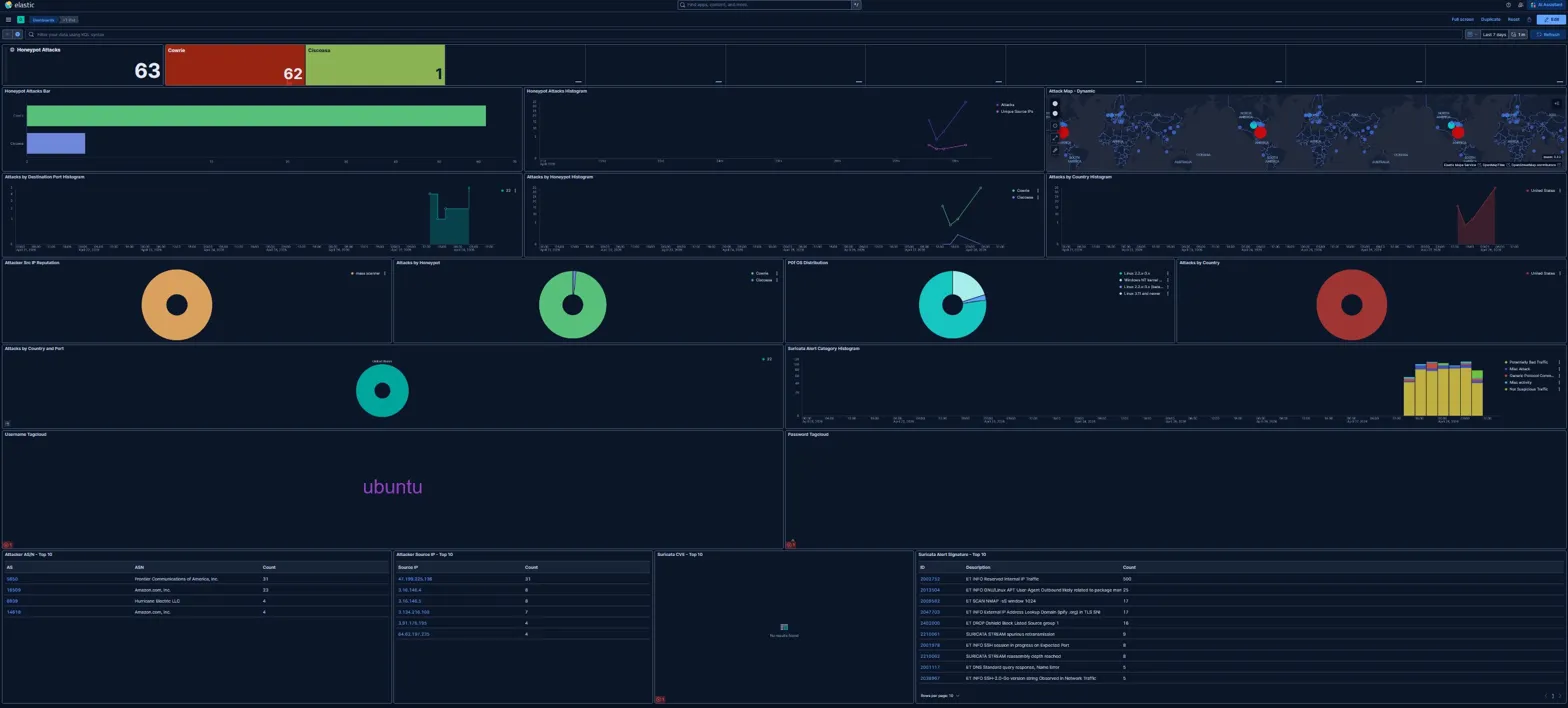

在 AWS EC2 上部署了 T-Pot 24.04.1,并将其暴露于公共互联网以捕获真实世界的攻击遥测数据。通过 Kibana 仪表盘和 Elasticsearch 分析了攻击数据,识别了攻击者的 TTPs,并将发现结果映射到 MITRE ATT&CK。

## 环境

| 组件 | 详情 |

|---|---|

| 云平台 | AWS EC2 (us-east-2) |

| 实例 | m7i-flex.large (4 vCPU, 8 GiB RAM, 128 GiB 存储) |

| 操作系统 | Debian GNU/Linux |

| 蜜罐框架 | T-Pot 24.04.1 (Hive Edition) |

| 活跃蜜罐 | Cowrie, Ciscoasa |

| 分析栈 | Elasticsearch, Kibana, Suricata |

## 设置

1. 在 AWS 的 us-east-2 区域部署了 Debian EC2 实例

2. 配置安全组以将所有蜜罐端口暴露给互联网 (0.0.0.0/0)

3. 从 `telekom-security/tpotce` 克隆了 T-Pot

4. 使用 Hive 版本配置运行了安装程序

5. 访问 Kibana 仪表盘以监控实时攻击遥测数据

## 发现

- 在 24 小时的采集窗口期内共记录了 63 次攻击

- 识别出 5 个唯一的源 IP

- Cowrie (SSH) 承受了大部分攻击;Ciscoasa 承受了 1 次

- 主要攻击者 ASN:AS5650 (Frontier Communications) 发起 31 次命中,其次是 AS16509 (Amazon) 发起 23 次命中

- 最活跃的源 IP:47.199.225.138 — 发起了 31 次连接尝试

- 所有攻击均起源于美国

- 攻击者 IP 信誉:被标记为来自所有源的大量扫描器

- Cowrie 捕获了针对默认 "ubuntu" 用户名的暴力破解尝试

- Suricata 记录了 300 多条 ET INFO Reserved Internal IP Traffic 告警

- 最主要的 Suricata 签名:ET SCAN NMAP -sS、ET INFO SSH session initiated、ET DROP Dshield Blocklist、ET INFO GNU/Linux APT User-Agent、ET INFO External IP Address Lookup

- 被动 OS 指纹识别确认攻击者系统运行的是 Linux 2.2x-3.x 和 Windows NT 内核

## MITRE ATT&CK 映射

| 技术 ID | 技术 | 战术 | 证据 |

|---|---|---|---|

| T1595 | 主动扫描 | 侦察 | Suricata 检测到 NMAP -sS |

| T1110 | 暴力破解 | 凭证访问 | Cowrie 捕获到针对 "ubuntu" 的重复 SSH 尝试 |

| T1046 | 网络服务发现 | 发现 | 跨多个端口的大量扫描器活动 |

| T1190 | 利用面向公众的应用 | 初始访问 | Ciscoasa 蜜罐被探测 |

| T1071 | 应用层协议 | 命令与控制 | ET INFO SSH session initiated 告警 |

## 截图

## 使用工具

T-Pot, AWS EC2, Kibana, Elasticsearch, Suricata, Docker, Debian

标签:AWS, Ciscoasa, Cloudflare, Debian, DPI, EC2, Elasticsearch, IaC, Metaprompt, MITRE ATT&CK, NMAP, PB级数据处理, PoC, SSH, Suricata, TTP分析, 伦理黑客工具, 威胁情报, 安全实验, 安全实验室, 安全运维, 密码管理, 底层分析, 开发者工具, 插件系统, 攻击分析, 攻击者溯源, 数据统计, 暴力破解, 现代安全运营, 端口扫描, 红队行动, 网络安全, 蜜罐, 证书利用, 请求拦截, 越狱测试, 隐私保护