makhansingh2026/interlock-rat-threat-simulation

GitHub: makhansingh2026/interlock-rat-threat-simulation

一个端到端复现 Interlock 勒索软件攻击链的教育实验室,包含 Python C2 模拟及 Suricata/Zeek/Wazuh 纵深防御检测规则与自动化响应。

Stars: 0 | Forks: 0

# 🛡️ Interlock RAT 威胁模拟与检测

[]()

[]()

[]()

[]()

[]()

[]()

## 目录

1. [执行摘要](#1-executive-summary)

2. [威胁背景](#2-threat-background)

3. [实验架构](#3-lab-architecture)

4. [攻击链演练](#4-attack-chain-walkthrough)

5. [检测工程](#5-detection-engineering)

6. [自动化检测与响应](#6-automated-detection--response)

7. [Wazuh SIEM 仪表板](#7-wazuh-siem-dashboard)

8. [检测覆盖率总结](#8-detection-coverage-summary)

9. [关键指标](#9-key-metrics)

10. [经验教训](#10-lessons-learned)

11. [展示技能](#11-skills-demonstrated)

12. [技术栈](#12-tech-stack)

13. [仓库结构](#13-repository-structure)

14. [免责声明](#14-disclaimer)

15. [作者](#15-author)

## 1. 执行摘要

本项目端到端地复现了一种真实的勒索软件初始访问技术,并构建了防御者将针对其部署的检测堆栈。所复现的威胁是 The DFIR Report 于 2025 年 7 月 14 日记录的 **KongTuke FileFix → Interlock RAT** 链——这是一种基于剪贴板的 PowerShell 投递技术,它会释放一个 PHP 变种的远程访问木马,执行自动发现,建立持久性,渗漏主机遥测数据,并通过 RDP 实现交互式横向移动。

检测层有意采用了**纵深防御**:三条独立的遥测管道(网络边缘的 Suricata IDS/IPS、用于协议元数据的 Zeek NSM、带有 Sysmon 用于端点事件的 Wazuh HIDS)各自承载其自定义规则——9 条 Suricata 警报签名、3 条 Suricata IPS DROP 签名、4 种 Zeek 通知类型,以及 6 条带有明确 MITRE ATT&CK 映射的 Wazuh 规则。每一层都在模拟期间被触发,每一层都映射到覆盖矩阵中的杀伤链阶段,并且整个管道统一在一个包含 10 个可视化组件的 Wazuh OpenSearch 仪表板中,用于 SOC 风格的分流。

该实验室是一个四虚拟机分段的 VMware 环境,代表 `CAPSULECORP.LOCAL` Active Directory 域,所有跨子网流量都强制通过运行完整监控堆栈的 Ubuntu 路由器。该项目还演示了**自动化响应**:Suricata IPS DROP 规则和 Wazuh `firewall-drop` 主动响应闭环了从检测到阻断的过程,并且一个 Bash 守护进程 (`alert_monitor.sh`) 提供源自 `eve.json` 的实时分析师反馈。

## 2. 威胁背景

**Interlock** 是一个自 2024 年底以来一直活跃的勒索软件即服务组织,其初始访问手法已转向绕过传统基于宏和基于附件的网络钓鱼检测的社会工程技术。该组织最近的攻击活动依赖于 **KongTuke FileFix**——被入侵的合法网站,提供虚假的浏览器验证页面。该页面使用 JavaScript 将隐藏的 PowerShell 单行命令复制到用户的剪贴板,然后指示受害者按下 `Win + R` 和 `Ctrl + V`、粘贴并按 Enter 键以“完成验证”。“运行”对话框执行粘贴的命令,下载并运行释放器脚本,该脚本进而获取 **Interlock RAT**——历史上是作为暂存于 `%APPDATA%\php\` 中的 PHP 变种木马交付的。

RAT 在启动时执行自动主机发现(`systeminfo`、`tasklist`、服务、驱动器、ARP、权限检查),将结果以 JSON 格式渗漏,通过 `HKCU\…\Run` 注册表键建立持久性,并进入轮询循环以接收来自操作员的交互式命令。后续活动通常包括 Active Directory 枚举、用于清理的计划任务滥用,以及通过 RDP 转移到域内的其他端点。

**参考:** [The DFIR Report — *KongTuke FileFix Leads to New Interlock RAT Variant* (2025 年 7 月 14 日)](https://thedfirreport.com/2025/07/14/kongtuke-filefix-leads-to-new-interlock-rat-variant/)

## 3. 实验架构

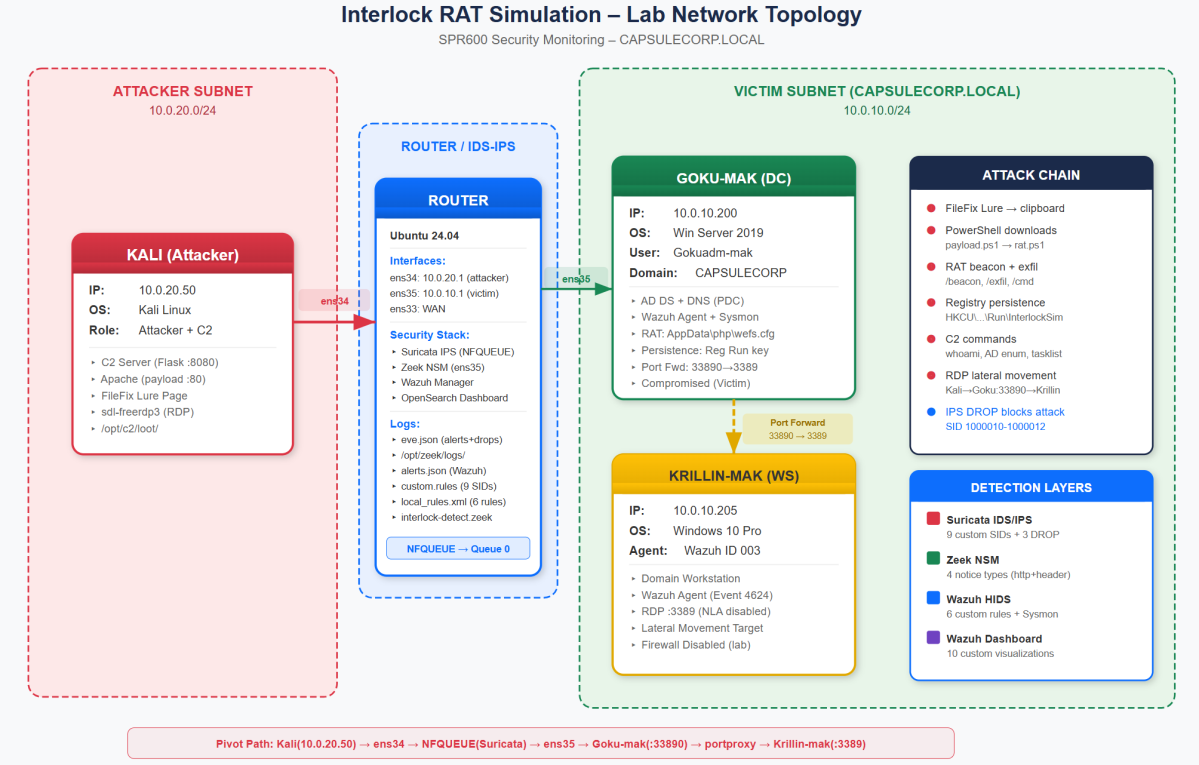

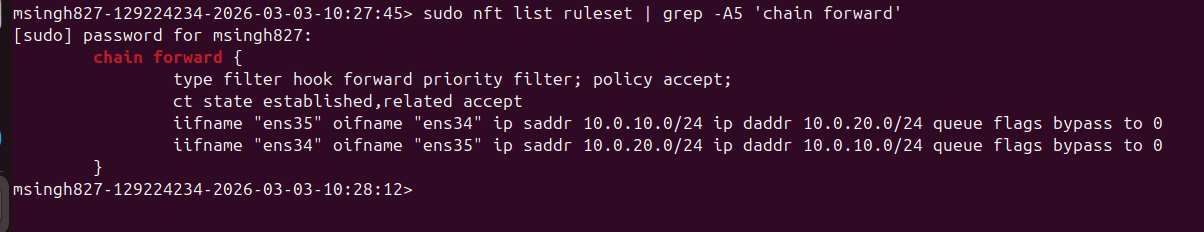

实验室拓扑是一个双子网企业模型。攻击者子网(`10.0.20.0/24`,VLAN 20)托管 Kali。受害者子网(`10.0.10.0/24`,VLAN 10)托管 Active Directory 域。所有跨子网流量都穿过 Ubuntu 路由器,Suricata 在该路由器上通过 NFQUEUE 在转发之前以内联方式检查数据包。

*图 1:实验网络拓扑——在路由器上具有 Suricata IPS、Zeek NSM 和 Wazuh SIEM 的四虚拟机分段环境。*

| 主机 | IP | 操作系统 | 角色 |

|---|---|---|---|

| Kali Linux | 10.0.20.50 | Kali | 攻击者——Flask C2 (8080)、Apache (80)、FileFix 诱饵、sdl-freerdp3 |

| Router | 10.0.20.1 / 10.0.10.1 | Ubuntu 24.04 | Suricata IPS (NFQUEUE)、Zeek NSM、Wazuh Manager |

| Goku-mak | 10.0.10.200 | Windows Server 2019 | 域控制器 (CAPSULECORP.LOCAL)、AD DS、DNS——主要目标 |

| Krillin-mak | 10.0.10.205 | Windows 10 Pro | 域工作站——横向移动目标 |

Sysmon(SwiftOnSecurity 配置)部署在两台 Windows 主机上,以向 Wazuh 代理提供高保真度的事件 1(进程创建)、事件 11(文件创建)和事件 13(注册表修改)遥测数据。

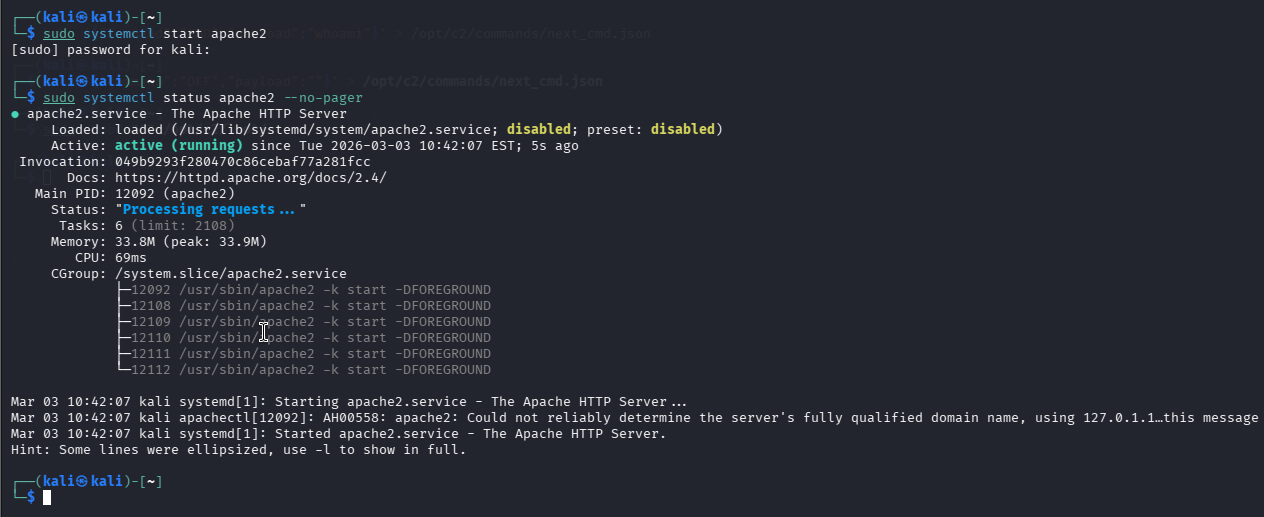

*图 2:运行在 Kali 上的 Apache Web 服务器——在端口 80 上提供 payload 文件。*

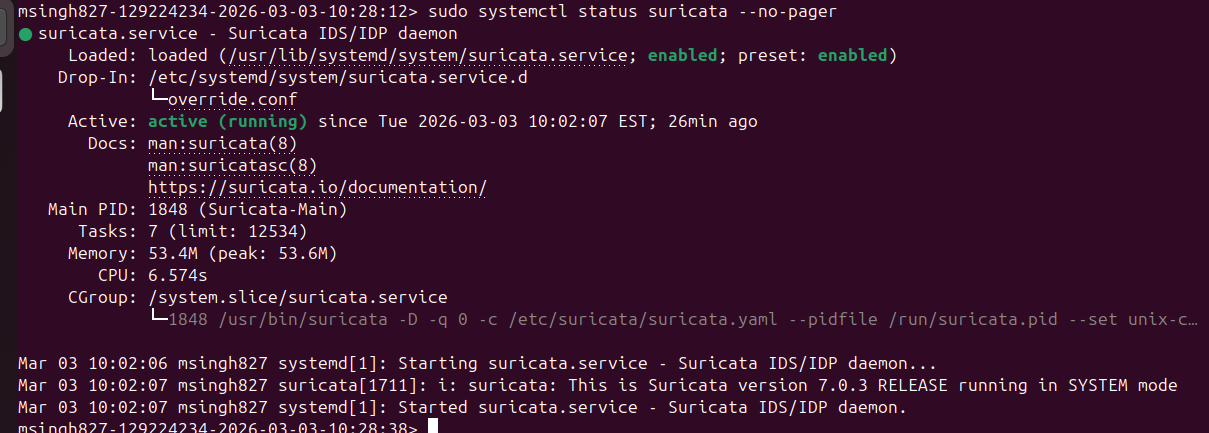

*图 3:路由器上激活的 Suricata IPS——以 NFQUEUE 模式 (queue 0) 运行以进行内联数据包检查。*

*图 4:Suricata 配置已加载——确认自定义规则文件和 EVE JSON 日志记录。*

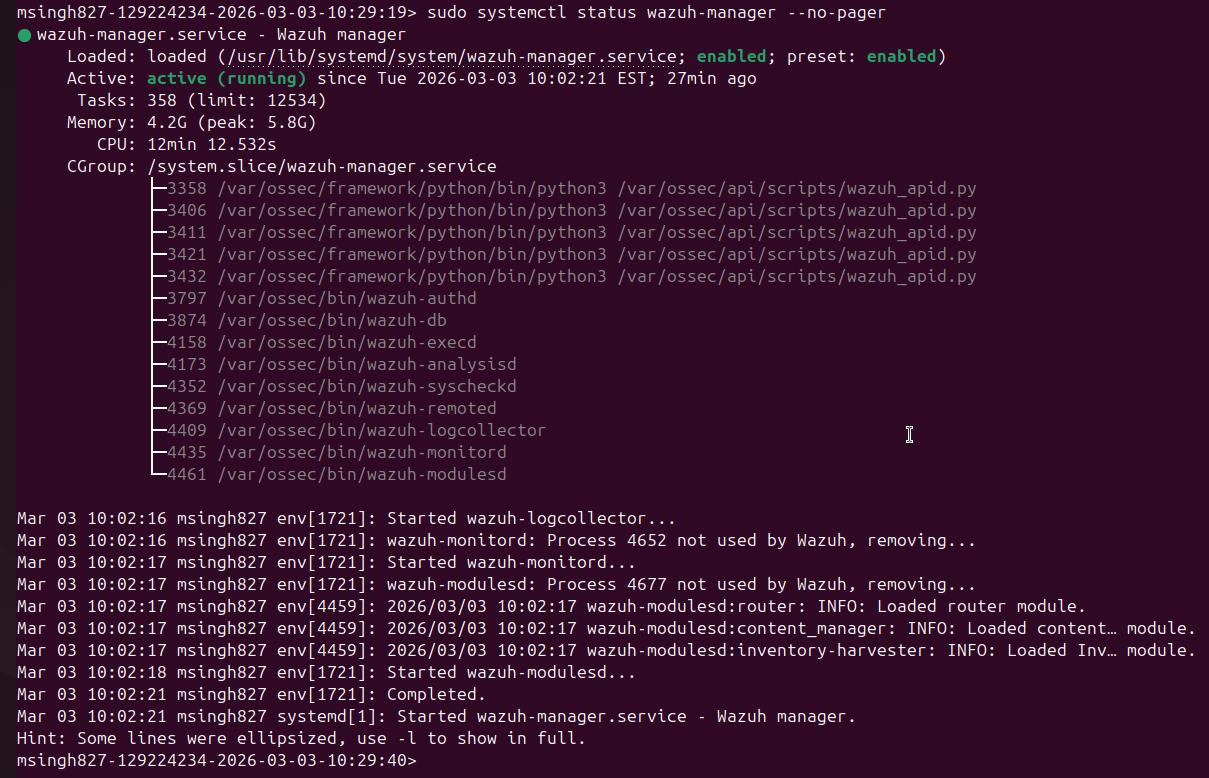

*图 5:路由器上运行的 Wazuh Manager——代理管理和警报关联服务处于活动状态。*

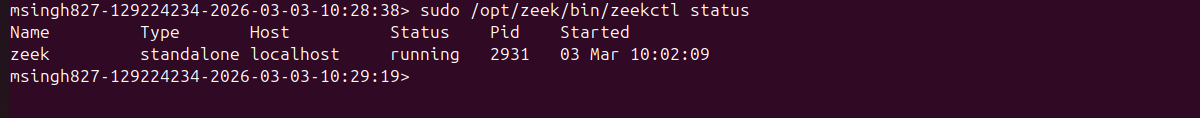

*图 6:路由器上运行的 Zeek NSM——监控 ens35 (受害者子网接口) 以收集网络元数据。*

## 4. 攻击链演练

### 4.1 初始访问——KongTuke FileFix 诱饵

托管在 Apache 上的静态 HTML 页面 (`http://10.0.20.50/filefix/`) 模仿“验证您是人类”的提示。当受害者点击按钮时,JavaScript 将 PowerShell 单行命令写入隐藏的 `