naihalmerchant123-maker/SOC-AI-Automation

GitHub: naihalmerchant123-maker/SOC-AI-Automation

基于 Python 和 Airia AI 构建的 SOC 自动化实验项目,实现从 SSH 暴力破解日志采集到 AI 智能分析与响应建议的完整工作流。

Stars: 0 | Forks: 0

# SOC-AI 自动化

## 目标:

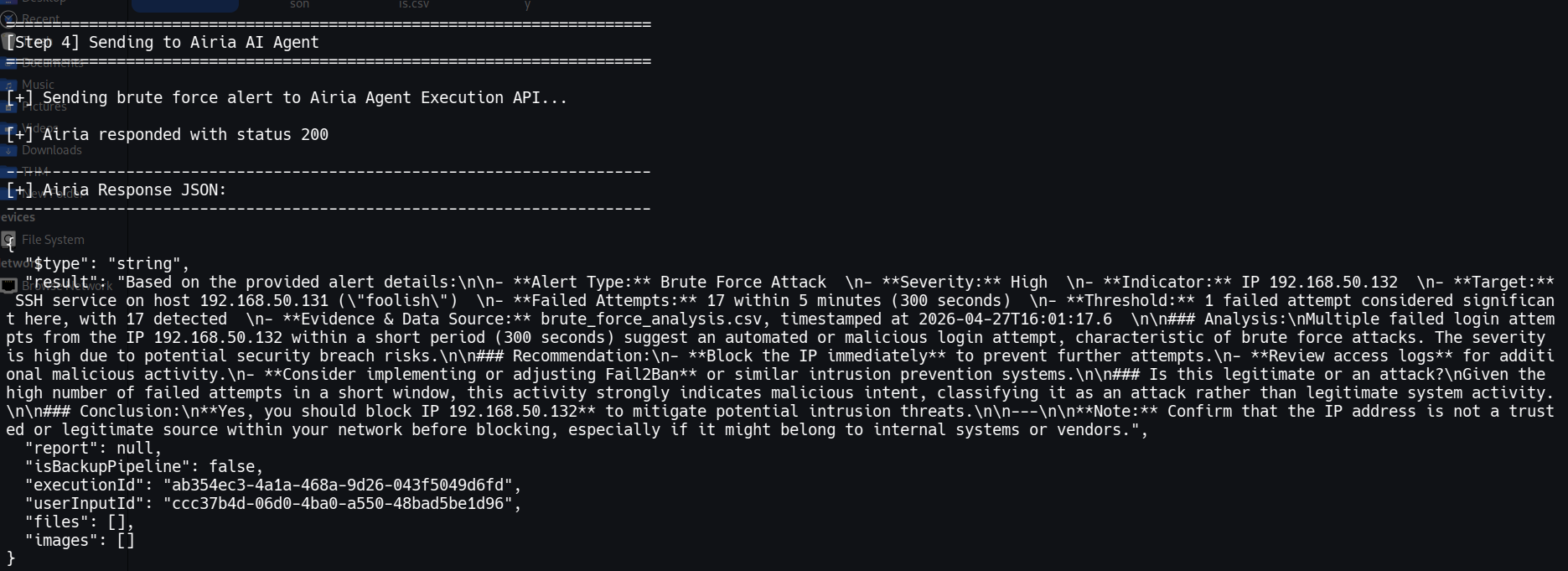

构建一个 SOC 工作流和 Python 自动化脚本,用于扫描 ssh auth.log 文件,将其转换为告警并发送给 AI 代理 Airia。AI 代理将根据提供的 playbook 进行分析,然后向内部机器返回响应,提供告警的摘要和建议。

## 掌握的技能

- 理解 API 调用及将告警集成到 AI

- 配置用于生成告警的 Python 脚本

## 使用的工具

- Kali Linux 作为内部服务器 & Ubuntu 作为攻击机

- Airia AI 用于分析告警、响应及 SOC playbook

- Python - 用于向外部 API 发送告警

- 登录破解工具,例如 使用 Hydra 对 ssh 进行暴力破解

# Airia AI 设置

由 “the social dork” 提供的项目

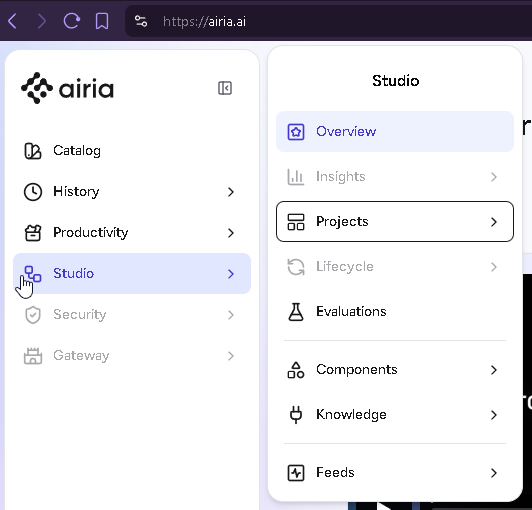

1. 浏览并打开 [Airia](https://airia.com/)

2. 创建账户并创建项目

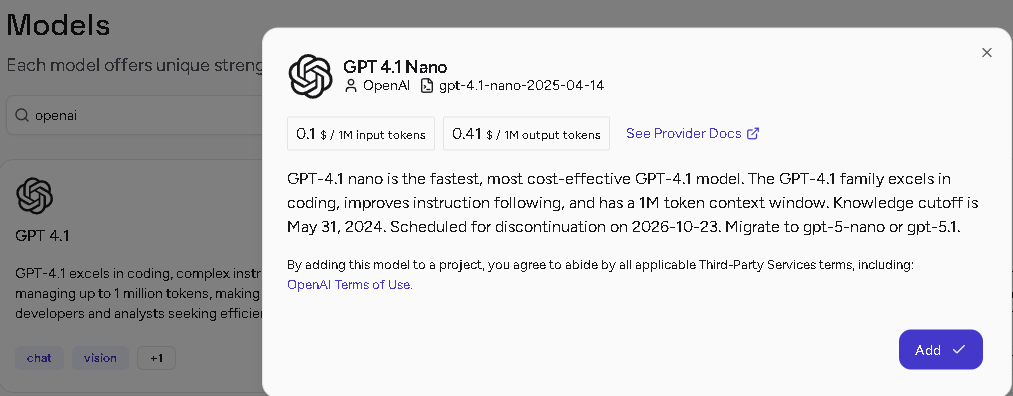

1. Models > New Model > 添加您选择的模型 > Add

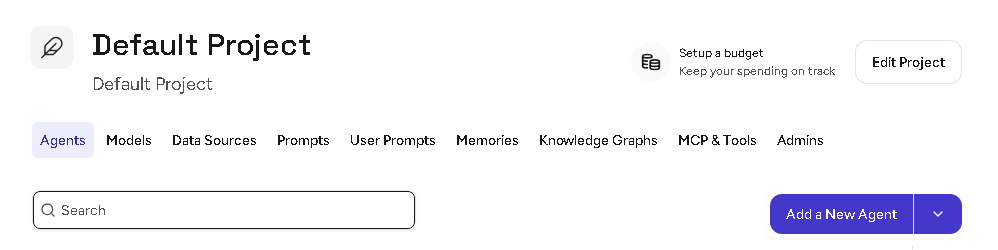

1. 添加新代理:

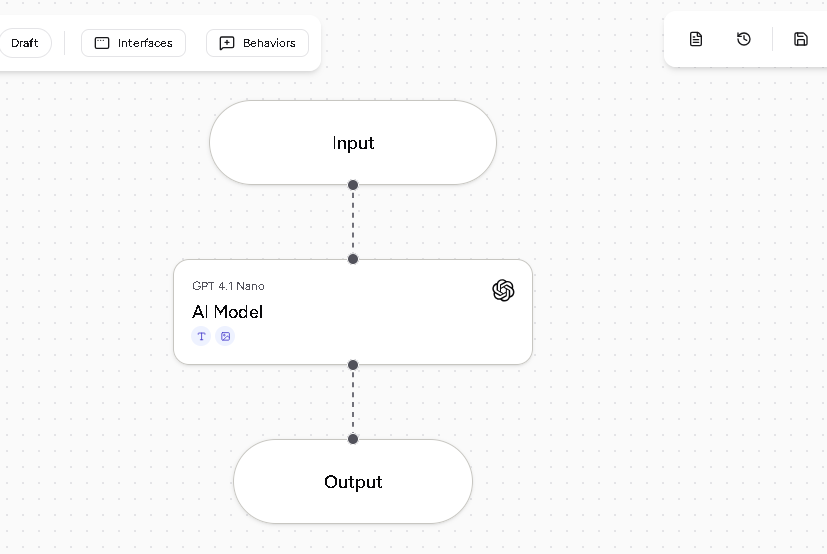

1. 将被重定向到画布

1. 现在我们需要添加指令 ([SOC-Playbook](https://drive.google.com/drive/folders/1eSTIARUhmC2cajBFj9dsABCAQH7X_Cyn))

```

That AI model block (GPT-4.1 Nano) doesn’t do anything by default.

It needs instructions to know:

- what role to play

- how to process the input

- what kind of output to produce

```

1. 在右上角,点击 publish > API Endpoint > Interfaces > View `API Info` > 复制 `API URL` ,滚动到底部 `View API Keys` > 生成一个并复制 API key

# Python 自定义脚本

1. 我使用了 GitHub Copilot 来编写用于 `ssh brute force` 的 bruteforce.py 脚本

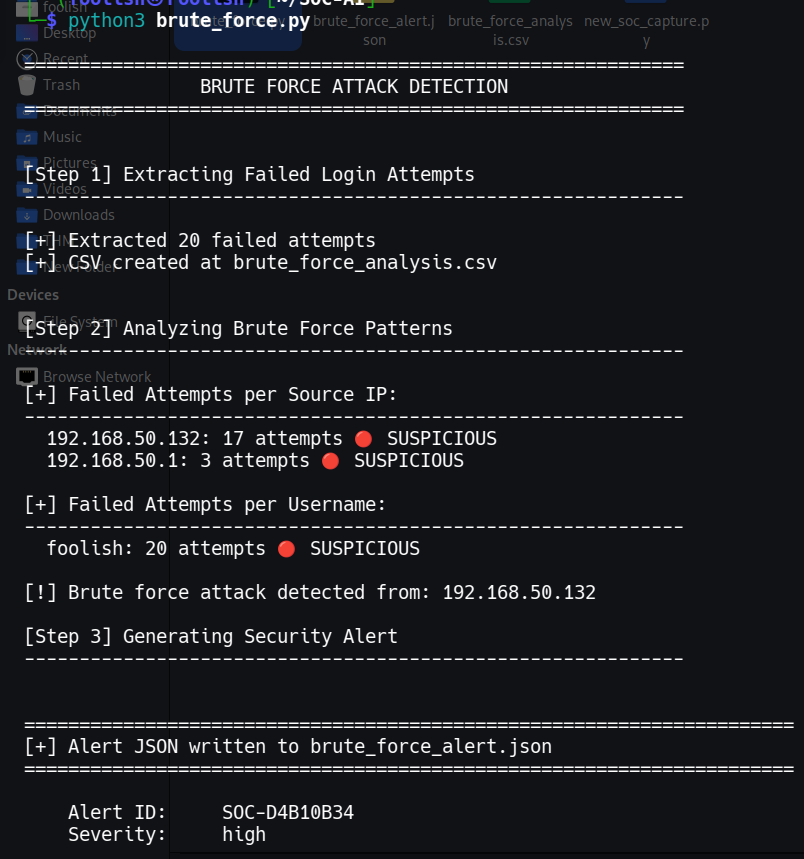

1. 运行 py 文件 `python3 bruteforce.py`

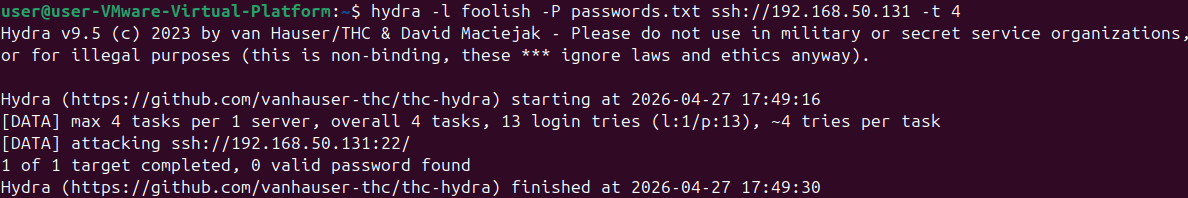

2. 从 Ubuntu 机器上对 Kali Linux 执行 `ssh brute force attack`

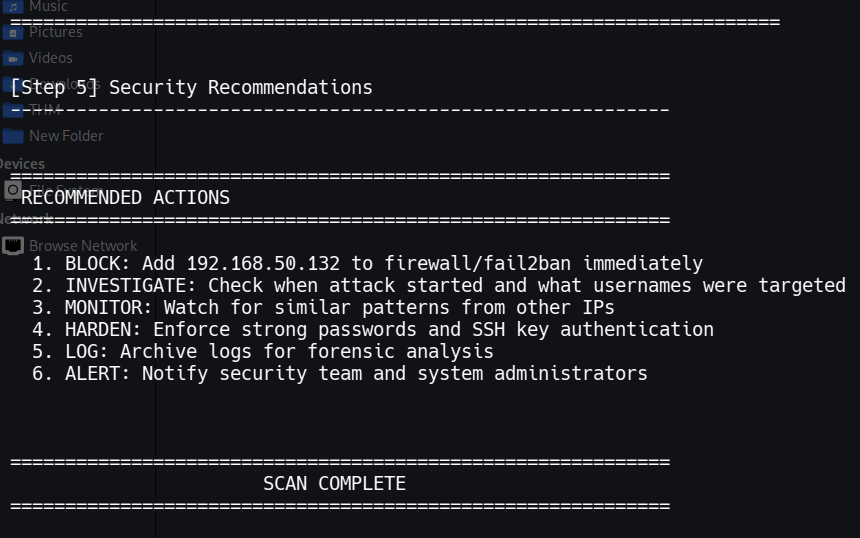

## 测试与结果

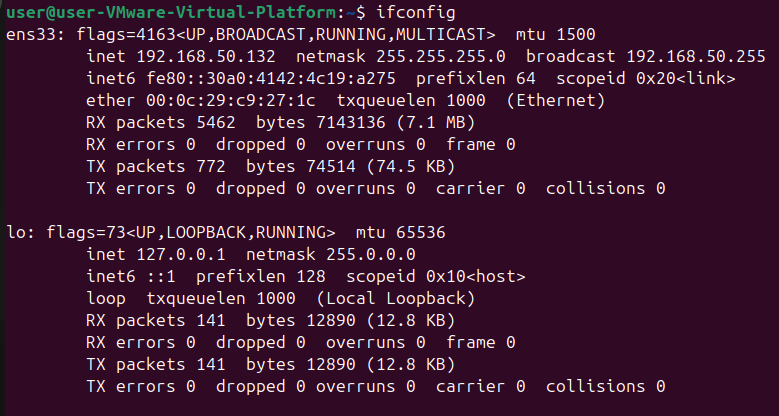

### Ubuntu IP:

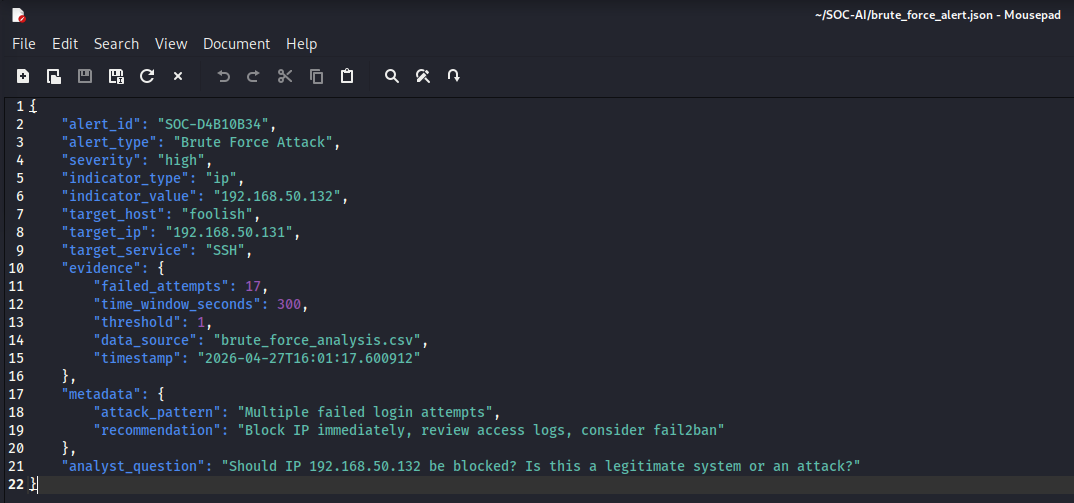

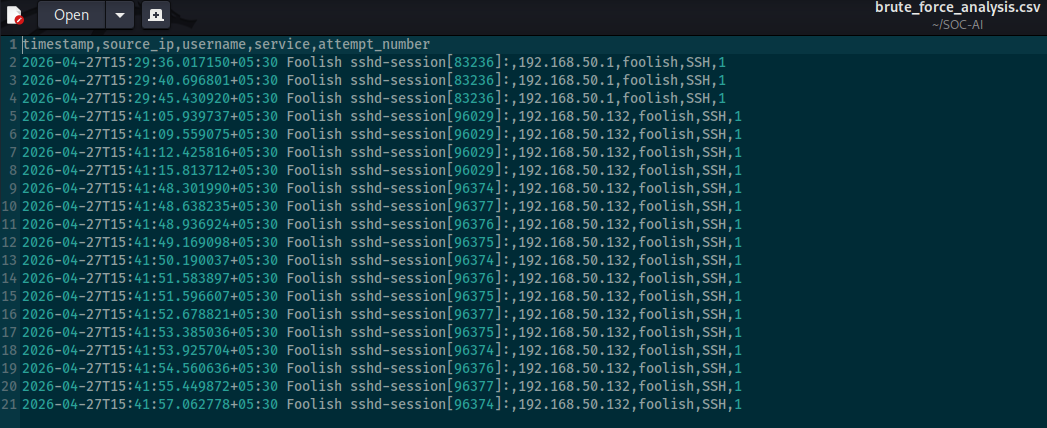

### 输出文件

标签:Airia AI, AI驱动的SOC, AMSI绕过, API哈希动态解析, API集成, auth.log分析, GPT-4.1 Nano, Hydra, LLM安全分析, Python安全脚本, SOC剧本, SSH暴力破解检测, 可观测性, 告警分类, 威胁检测, 安全自动化工作流, 安全运营中心自动化, 智能安全, 红队行动, 网络安全, 蓝队建设, 逆向工具, 隐私保护