bytezora/recon-x

GitHub: bytezora/recon-x

单二进制 Web 侦察工具,串联子域名枚举、端口扫描、CVE 匹配、WAF 检测、目录爆破与 JS 密钥提取,一键输出可视化报告。

Stars: 0 | Forks: 0

# recon-x

我用 Go 编写的 Web 侦察工具。一条命令即可实现——被动子域名发现、端口扫描、CVE 匹配、WAF 检测、目录暴力破解、JS 密钥提取。输出 HTML 报告和可选的 JSON。

## 安装

```

go install github.com/bytezora/recon-x@latest

```

或从源码构建:

```

git clone https://github.com/bytezora/recon-x && cd recon-x

go build -o recon-x .

```

## 使用方法

```

recon-x -target example.com

recon-x -target example.com -output report.html -json out.json -threads 100

recon-x -target example.com -no-passive -ports 80,443,8080,8443

```

```

-target domain to scan (required)

-output html report path (default: report.html)

-json json output (optional)

-wordlist custom subdomain wordlist

-ports comma-separated ports

-threads concurrency (default: 50)

-no-passive skip crt.sh lookup

-version print version

```

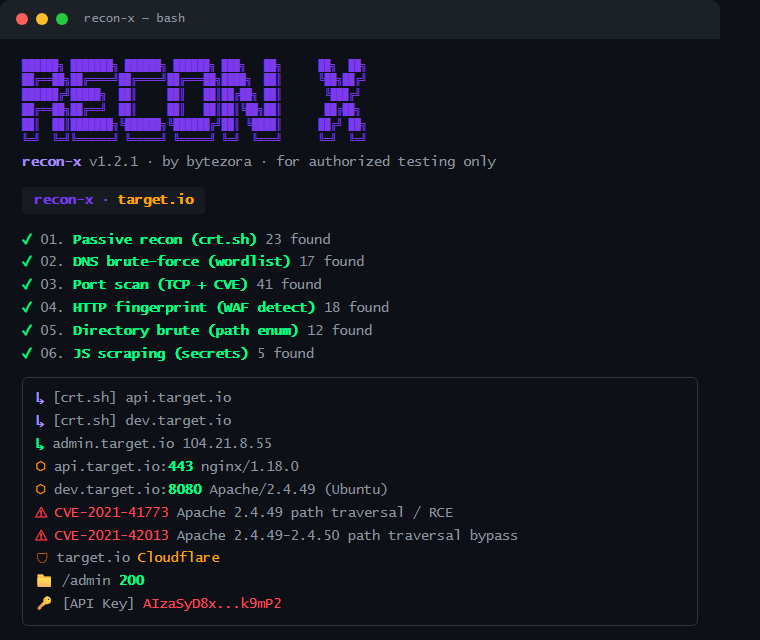

## 运行内容

```

1. crt.sh passive recon

2. DNS subdomain brute-force

3. TCP port scan → banner grab → CVE match

4. HTTP fingerprint → tech stack → WAF detection

5. Directory brute-force (~80 paths)

6. JS scraping → endpoints + secrets

→ HTML report + optional JSON

```

## 终端 UI

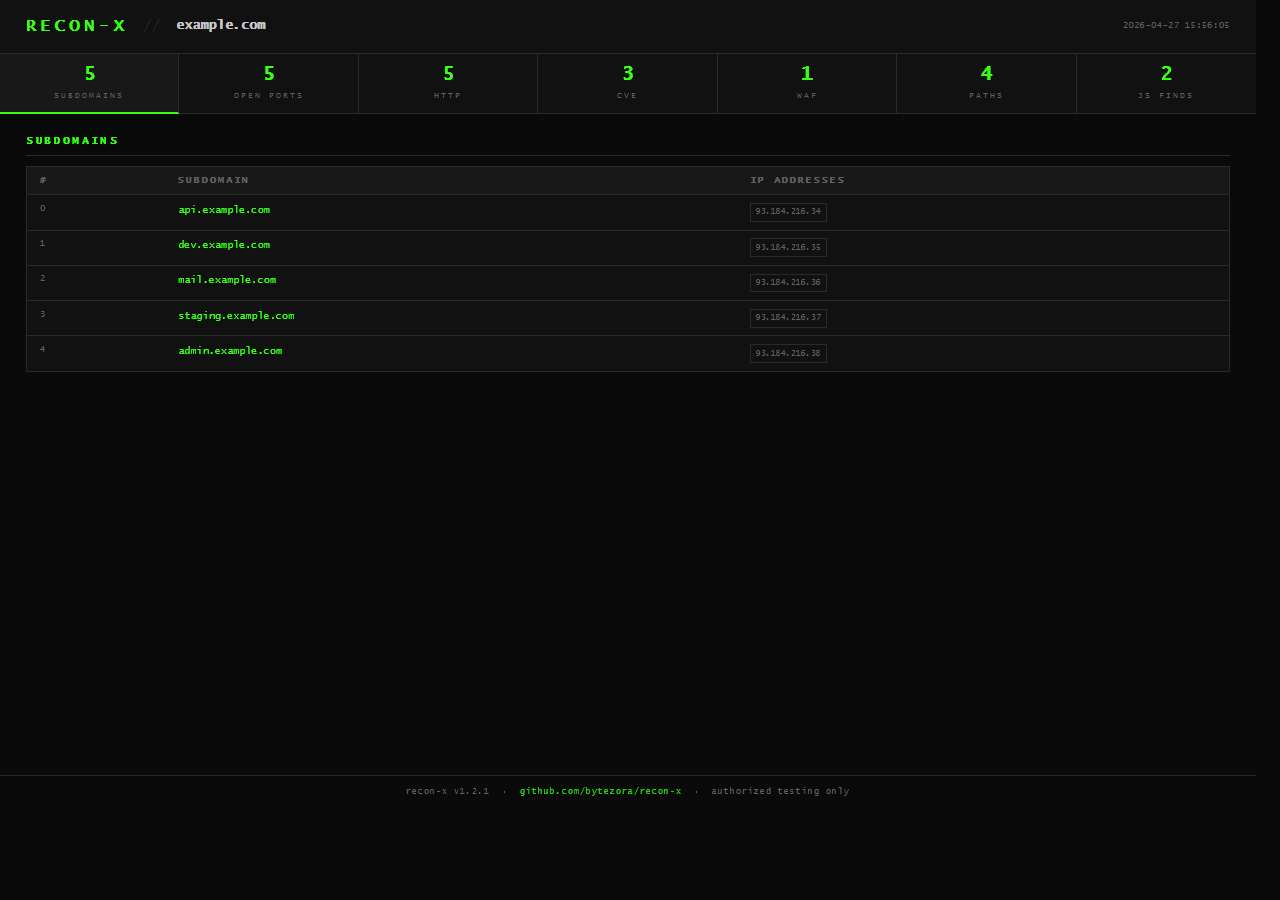

## 报告

自包含的 HTML,Lucida Console 字体,深色终端风格。带有标签页——子域名、端口、HTTP、CVE、WAF、目录、JS 密钥。

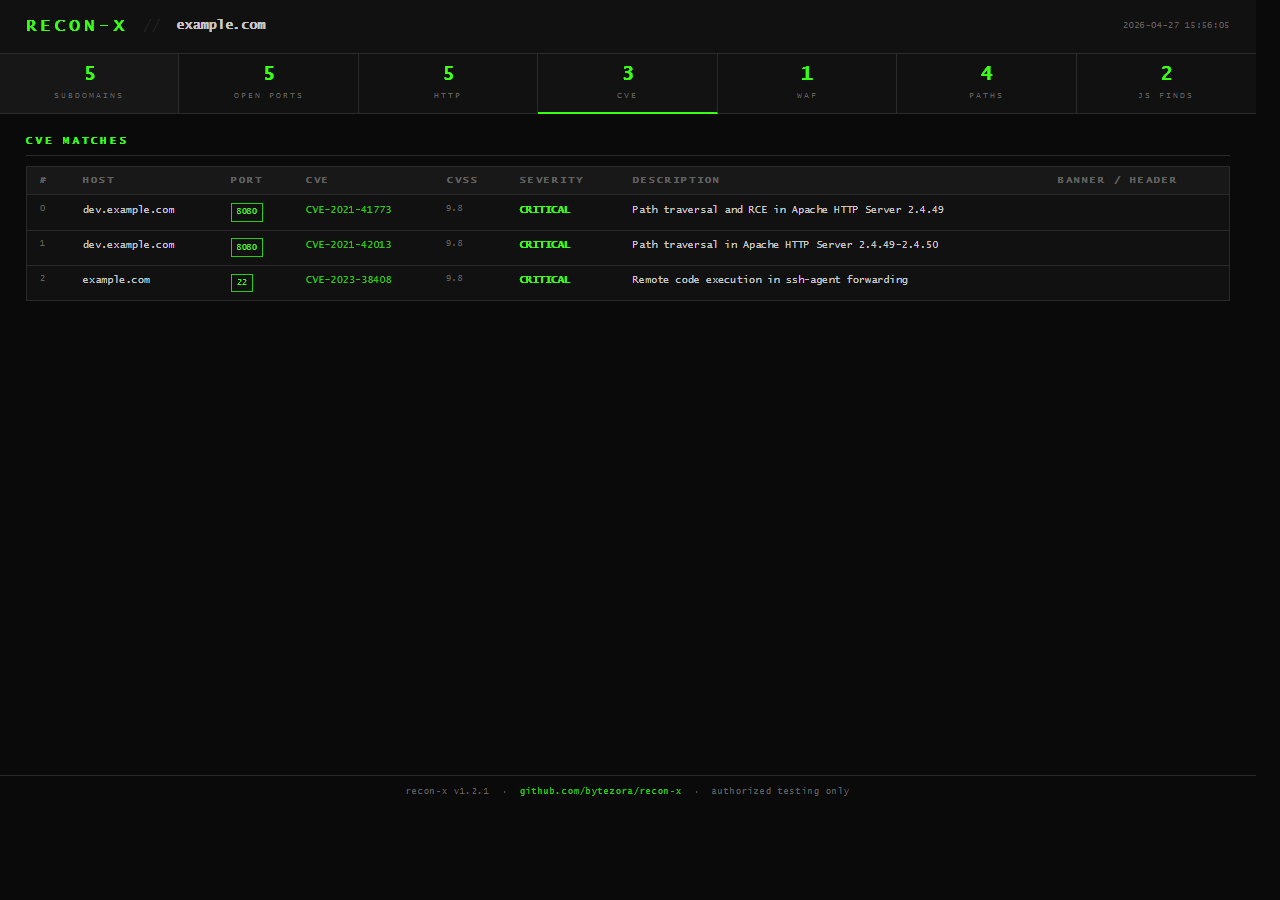

## CVE 检测

涵盖 48 款产品的 190 多个特征签名——Apache、nginx、OpenSSH、Tomcat、WebLogic、Spring、Log4j、Redis、MongoDB、Elasticsearch、WordPress、Drupal、Jenkins、GitLab、Fortinet、Citrix、F5、Kubernetes 等。

通过横幅字符串、HTTP 头、响应体和版本端点(`/actuator/info`、`/_cluster/stats` 等)进行匹配。数据库受 SHA-256 保护。

WAF 厂商:Cloudflare、Akamai、Imperva、AWS WAF、F5、Barracuda、ModSecurity、Fortinet、Radware。

## 许可证

MIT · 请仅在您拥有扫描权限的目标上使用。

标签:CVE匹配, EVTX分析, Golang, JS安全, recon, SEO关键词:JS密钥提取, SEO关键词:Web侦查, SEO关键词:子域名扫描, SEO关键词:漏洞扫描器, SEO关键词:目录遍历, WAF识别, Web安全, 侦查工具, 动态分析, 单文件二进制, 子域名枚举, 安全编程, 实时处理, 密码管理, 开源安全工具, 插件系统, 数据泄露, 数据统计, 日志审计, 白帽工具, 目录爆破, 端口扫描, 系统安全, 网络安全, 网络安全审计, 蓝队分析, 资产测绘, 逆向工程平台, 隐私保护