phreddie41/windows-eventlog-analysis

GitHub: phreddie41/windows-eventlog-analysis

一份基于Splunk和MITRE ATT&CK框架的Windows安全事件日志分析实战教程,帮助SOC分析师掌握暴力破解、权限提升等攻击行为的日志检测与调查方法。

Stars: 0 | Forks: 0

# Windows 事件日志分析

## 概述

解析并分析了 Windows 安全和系统事件日志,以检测暴力破解登录尝试、权限提升、可疑登录活动以及其他失陷指标。构建了 PowerShell 脚本用于自动化日志提取和分析,将发现的结果映射到 MITRE ATT&CK 技术,并为常见的基于 Windows 的攻击场景记录了调查工作流程。

## 使用的技术

- Windows Event Viewer

- PowerShell (日志解析和自动化)

- Splunk SIEM

- MITRE ATT&CK Framework

- Hack The Box SOC Analyst Path

## 关键事件 ID 参考

| 事件 ID | 日志 | 描述 | 安全相关性 |

|----------|-----|-------------|-------------------|

| 4624 | Security | 成功登录 | 基线正常访问;检测异常登录类型 |

| 4625 | Security | 登录失败 | 暴力破解检测,密码喷洒 |

| 4648 | Security | 显式凭据登录 | 横向移动指标 (runas, PsExec) |

| 4672 | Security | 分配特殊权限 | 权限提升追踪 |

| 4688 | Security | 进程创建 | 可疑进程执行 |

| 4720 | Security | 创建用户账户 | 持久化机制 |

| 4732 | Security | 成员添加到安全组 | 权限提升 |

| 4768 | Security | 请求 Kerberos TGT | Kerberoasting 检测 |

| 7045 | System | 安装新服务 | 持久化 / 恶意软件安装 |

| 1102 | Security | 审计日志已清除 | 反取证 / 清除痕迹 |

## 实验指南:Hack The Box SOC Analyst - Logjammer

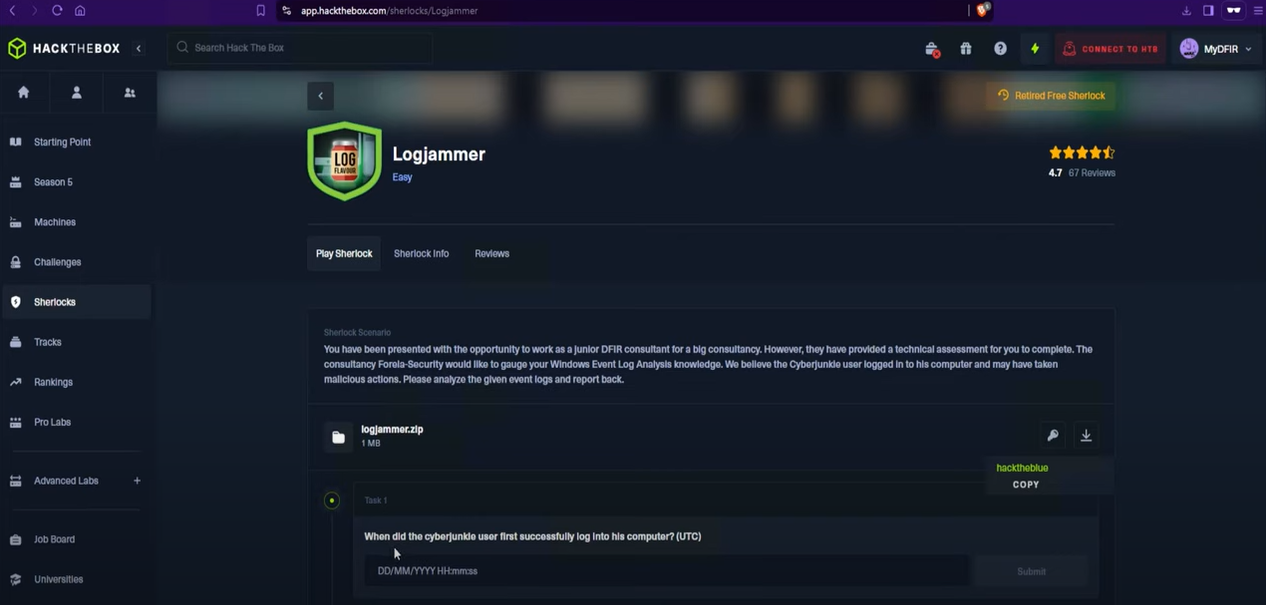

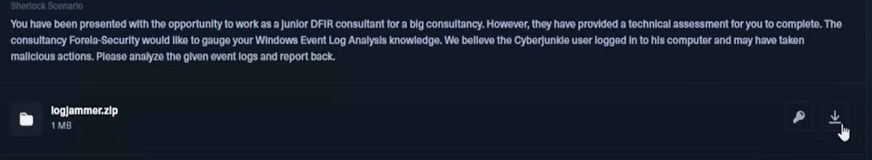

### 第 1 步:访问实验环境

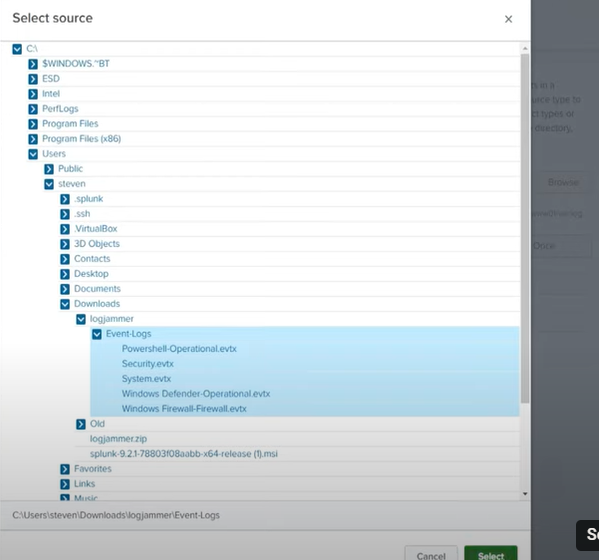

登录你的 Hack the Box 账户,导航到 SOC Analyst 路径,在 Sherlock 下找到并启动 “Logjammer” 实验。下载事件文件,解压缩并打开它们。

| | |

|:---:|:---:|

|  |  |

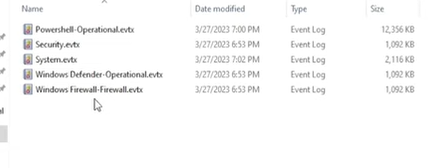

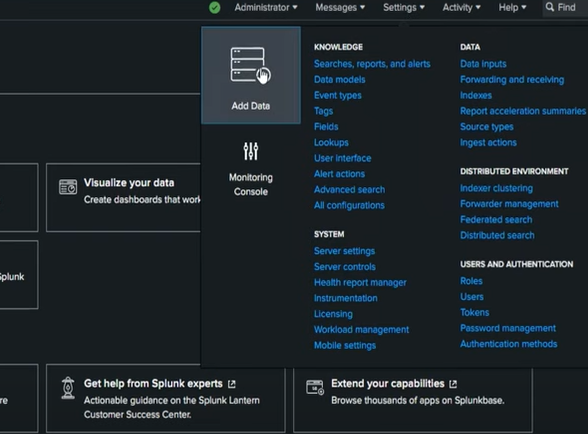

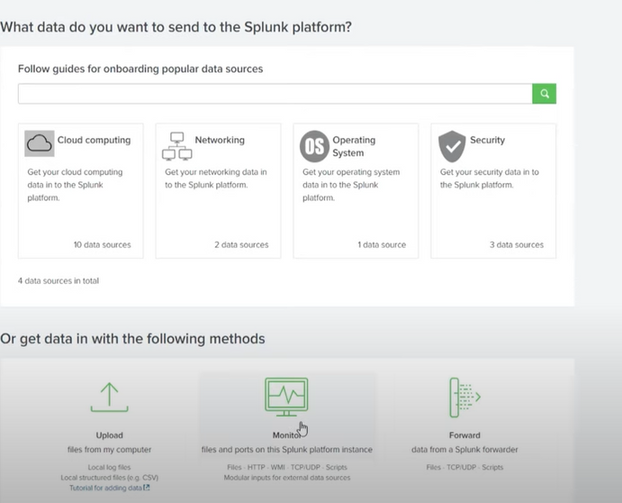

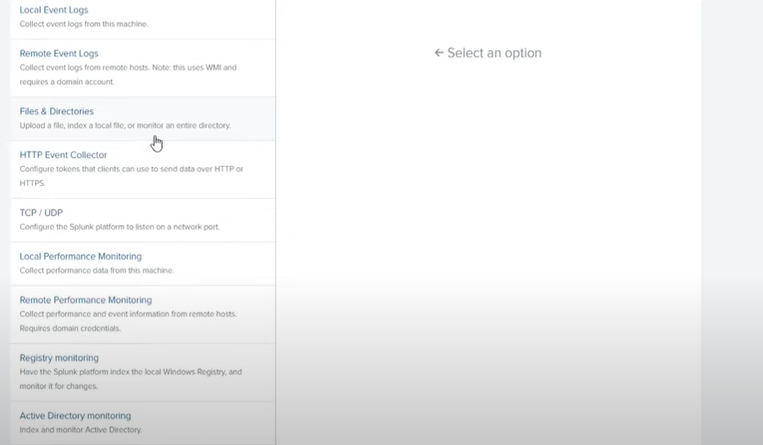

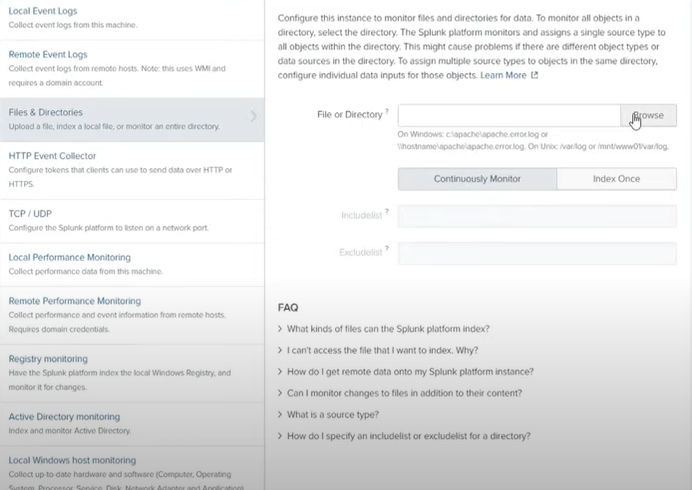

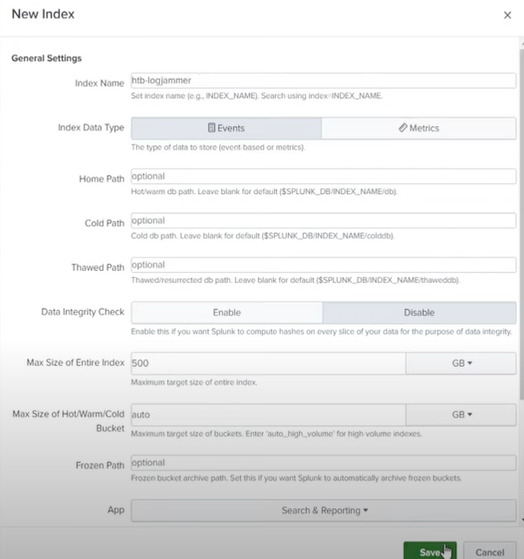

### 第 2 步:将数据连接到 Splunk

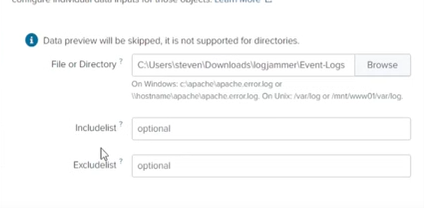

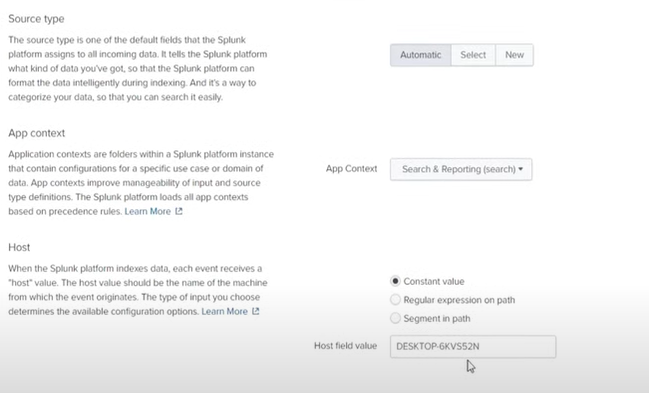

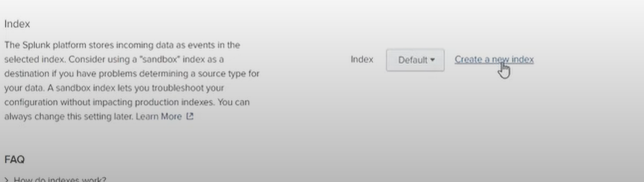

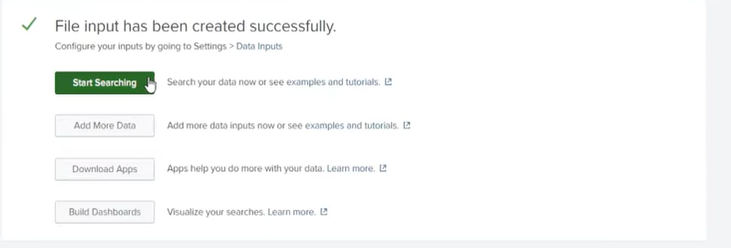

使用提供的凭据登录 Splunk 实例。将下载的事件日志文件加载到 Splunk 中并配置数据输入。

| | |

|:---:|:---:|

|  |  |

|  |  |

|  |  |

|  |  |

|  |  |

|  |  |

|  | |

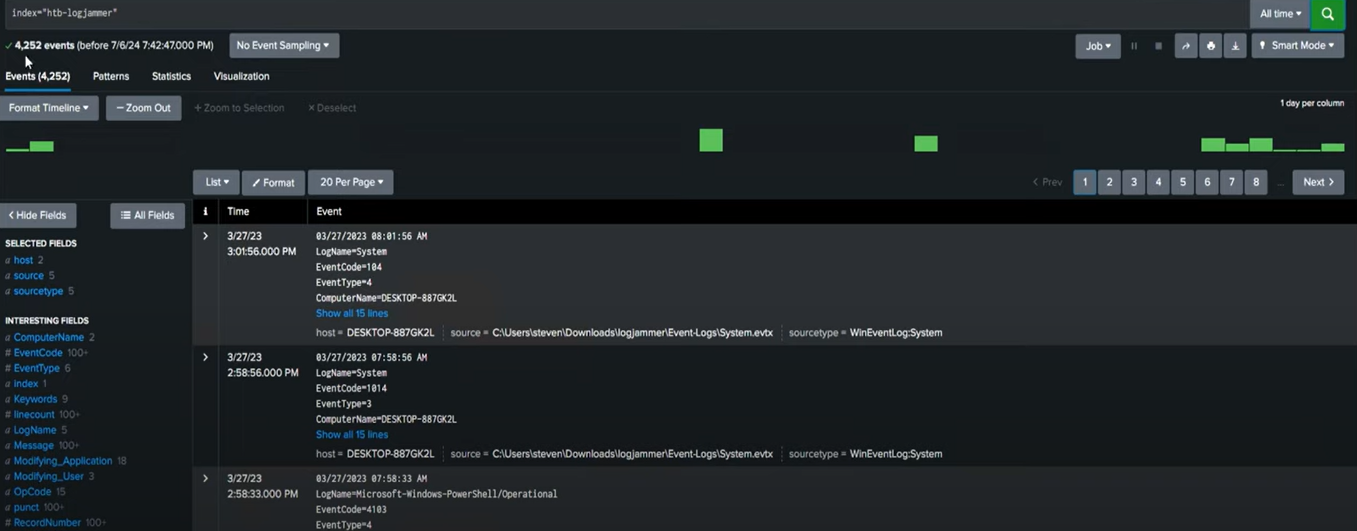

成功配置后,选择 Start Searching。所有事件已加载,共计 4,252 个事件。

### 第 3 步:回答 Hack The Box 的问题

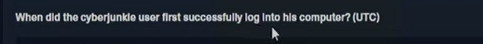

#### 问题 1

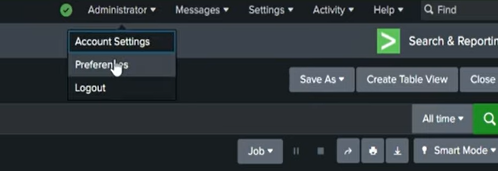

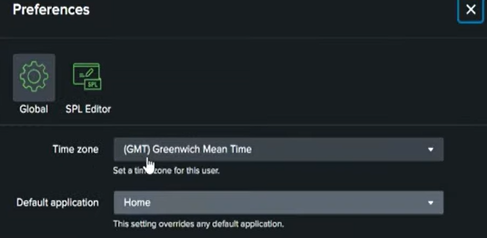

首先,通过进入 Settings > Preferences > GMT 将时区设置为 UTC。搜索下面显示的查询,并导航到最早的事件。复制时间并以要求的格式将其粘贴到 Hack The Box 中。

| | |

|:---:|:---:|

|  |  |

|  |  |

|  | |

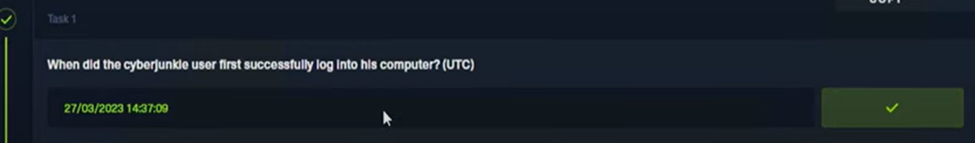

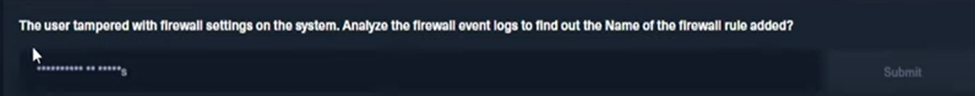

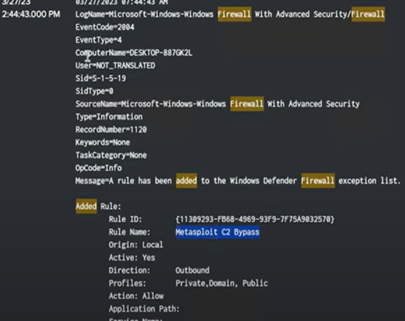

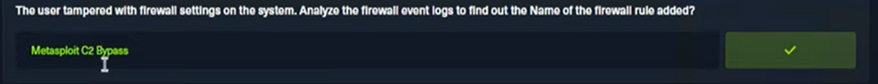

#### 问题 2

搜索下面显示的查询。在返回的 29 个事件中,查找 03/27/23 的事件,将其展开,答案将是 “Metasploit C2 Bypass”。

| | |

|:---:|:---:|

|  |  |

|  |  |

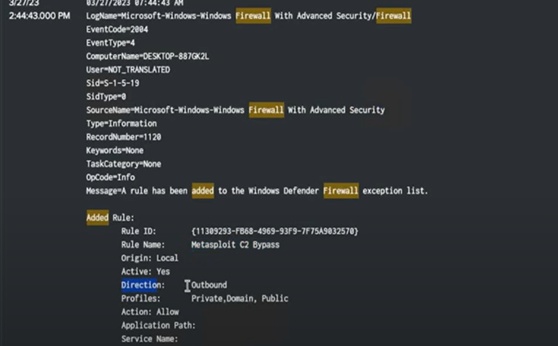

#### 问题 3

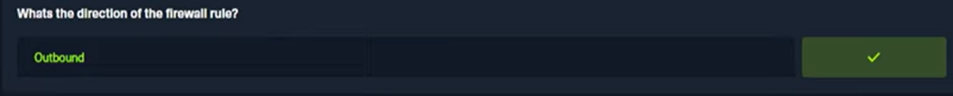

根据 3/27/23 的事件日志,答案是 “Outbound”。

| | |

|:---:|:---:|

|  |  |

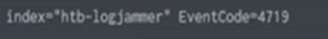

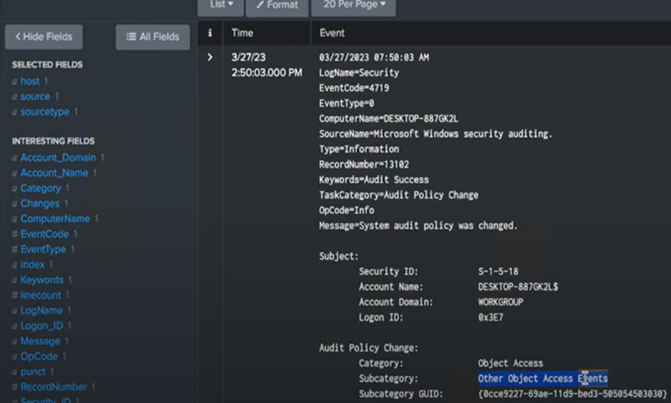

#### 问题 4

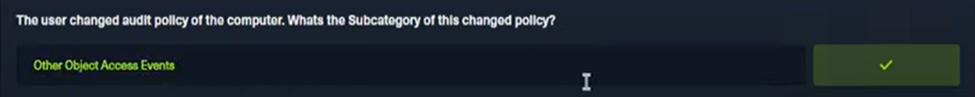

搜索下面的查询。在 3/27/23 下,答案将是 “Other Object Access Events”。

| | |

|:---:|:---:|

|  |  |

|  |  |

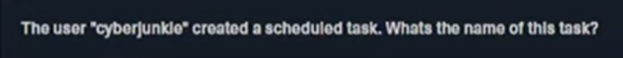

#### 问题 5

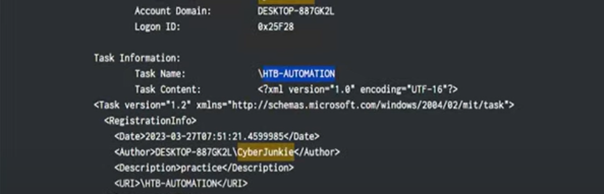

搜索下面的查询,将其展开,任务名称将是 “HTB-AUTOMATION”。

| | |

|:---:|:---:|

|  |  |

|  |  |

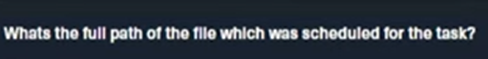

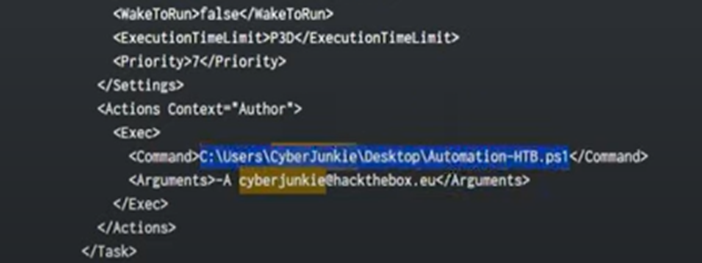

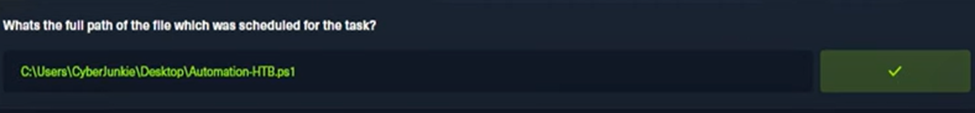

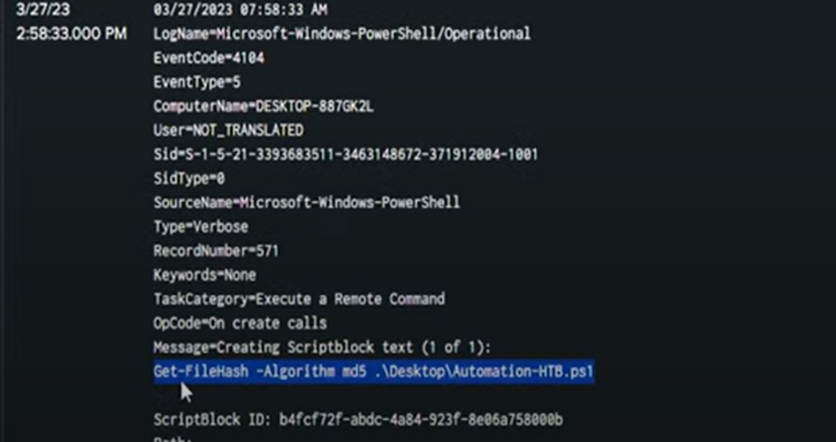

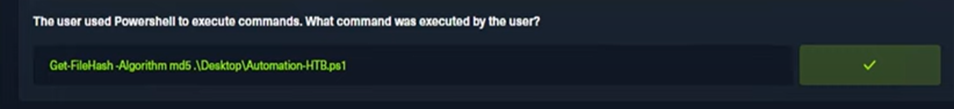

#### 问题 6

在之前查询的同一展开日志事件中,向下滚动,答案将在以蓝色高亮显示的 PowerShell 脚本中。

| | |

|:---:|:---:|

|  |  |

|  | |

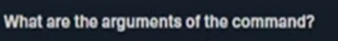

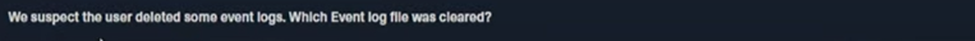

#### 问题 7

在同一个展开的日志事件中,向下滚动,答案将以蓝色高亮显示。

| | |

|:---:|:---:|

|  |  |

|  | |

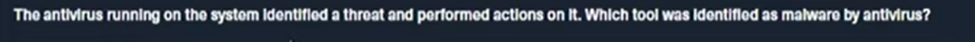

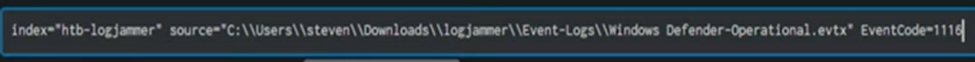

#### 问题 8

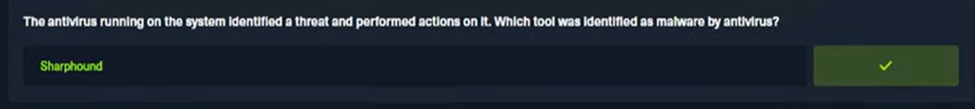

搜索下面的查询,找到 3/27/23 作为最早的事件,将其展开,答案应该是 “Sharphound”。

| | |

|:---:|:---:|

|  |  |

|  | |

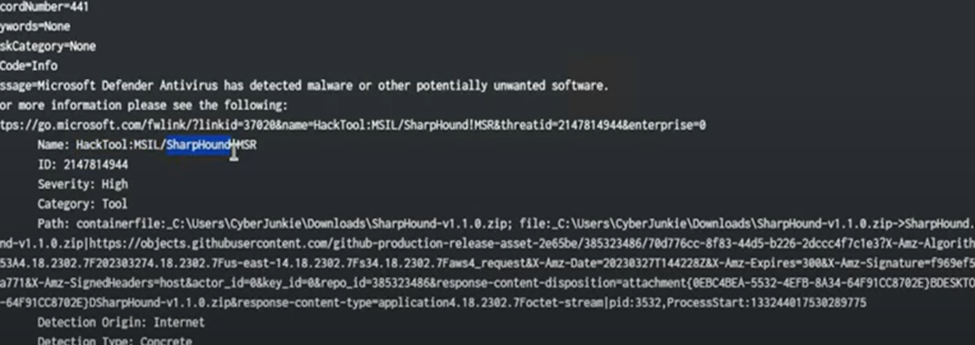

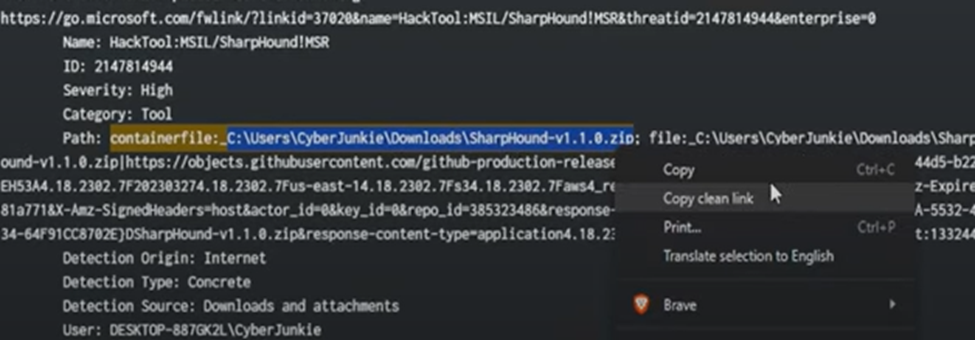

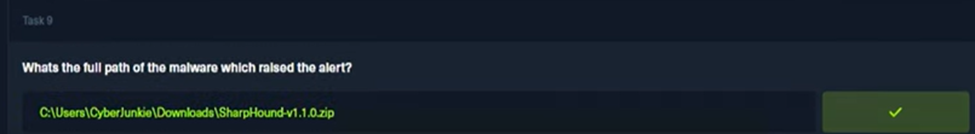

#### 问题 9

使用相同的查询,向下滚动,路径将如下所示。

| | |

|:---:|:---:|

|  |  |

|  | |

#### 问题 10

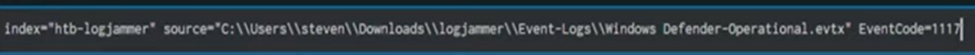

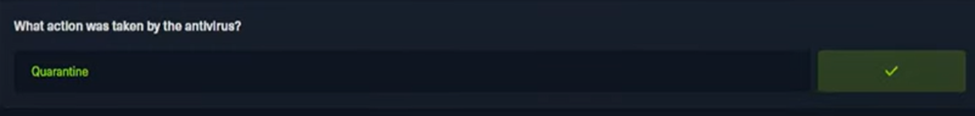

搜索下面的查询,展开 3/27/23 最早的事件,Action 为 “Quarantine”。

| | |

|:---:|:---:|

|  |  |

|  |  |

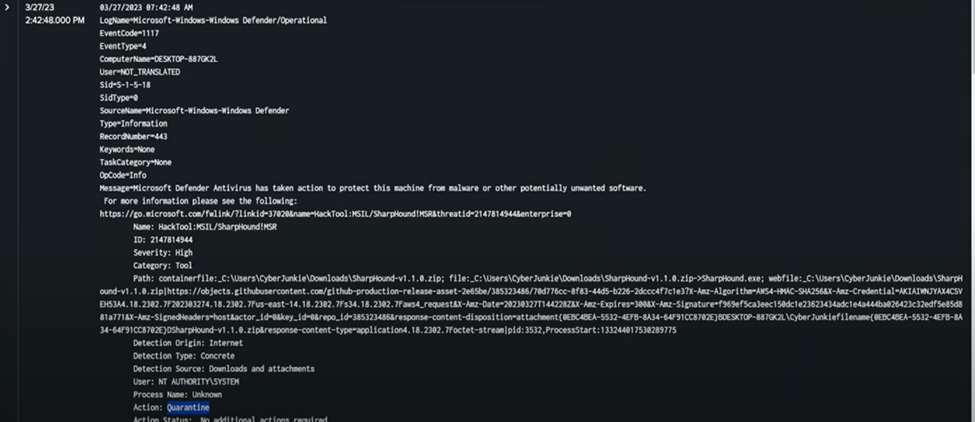

#### 问题 11

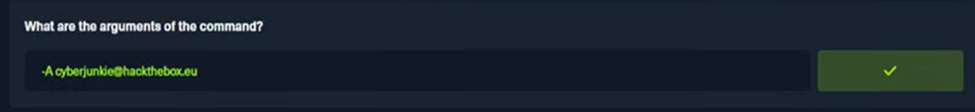

搜索下面的查询。复制命令并将其粘贴到 Hack the Box 中。

| | |

|:---:|:---:|

|  |  |

|  |  |

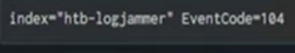

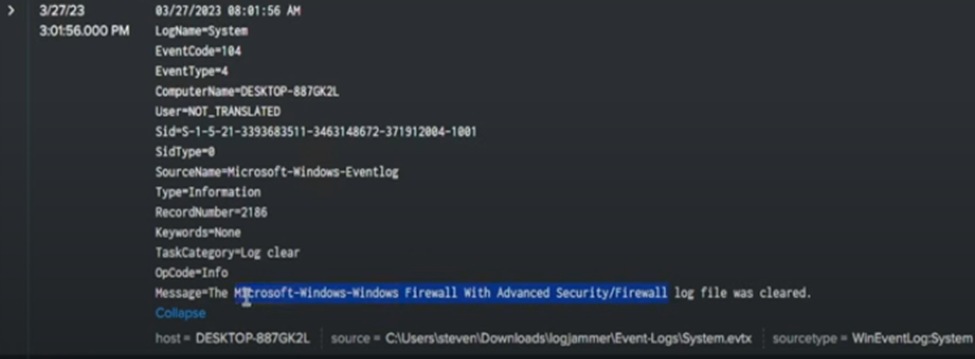

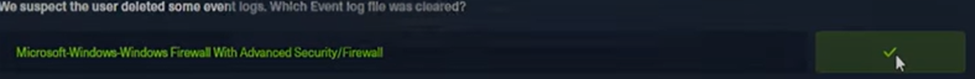

#### 问题 12

搜索下面的查询。将会有一个事件。展开该事件,答案将是已清除的事件日志。

## | | |

|:---:|:---:|

|  |  |

|  |  |

|  |  |

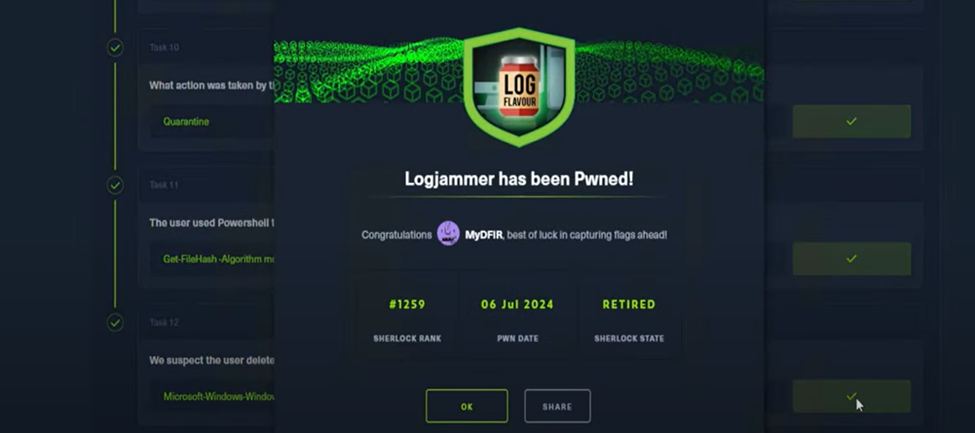

## 结果

| 指标 | 值 |

|--------|-------|

| 分析的事件数 | 4,252 |

| 平台 | Splunk SIEM |

| 实验来源 | Hack The Box - Logjammer |

| 完成的问题 | 12/12 |

| 练习的关键技能 | 日志分析,SPL 查询,事件调查 |

## 我学到了什么

完成 Hack the Box SOC Analyst Lab - Logjammer 提供了使用 Splunk 分析 Windows 事件日志的宝贵实践经验。本练习模拟了 SOC 分析师必须调查潜在安全事件的真实场景。

本实验的主要收获包括:

- 系统化日志分析在检测和调查安全事件中的重要性

- 熟练使用 Splunk 查询和关联 Windows 事件日志

- 了解常见攻击模式及其在日志数据中的表现

- 时间线分析在重建攻击者行动中的重要性

- 在事件响应中进行详尽文档记录的价值

在真实场景中,必须根据特定环境、可用数据和事件性质来调整这些技术。持续学习和实践对于在不断演变的网络威胁中保持领先地位至关重要。

标签:AI合规, ATT&CK映射, CCTV/网络接口发现, Cloudflare, Conpot, HackTheBox, IPv6, Kerberoasting, MITRE ATT&CK, OpenCanary, PE 加载器, PowerShell, SOC分析师, Windows事件ID, Windows安全, 免杀技术, 凭据转储, 协议分析, 可疑登录检测, 安全事件日志, 安全运营中心, 密码喷洒, 异常行为检测, 日志取证, 暴力破解检测, 权限提升, 模拟器, 横向移动, 渗透测试报告, 系统日志分析, 红队行动, 编程规范, 网络安全监控, 网络映射, 速率限制处理, 驱动开发